wireshark捕获指定ip地址数据包

wireshark抓包教程

Wireshark图解教程(简介、抓包、过滤器)配置Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

可破解局域网内QQ、邮箱、msn、账号等的密码!!Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

可破解局域网内QQ、邮箱、msn、账号等的密码!!wireshark的原名是Ethereal,新名字是2006年起用的。

当时Ethereal的主要开发者决定离开他原来供职的公司,并继续开发这个软件。

但由于Ethereal这个名称的使用权已经被原来那个公司注册,Wireshark这个新名字也就应运而生了。

在成功运行Wireshark之后,我们就可以进入下一步,更进一步了解这个强大的工具。

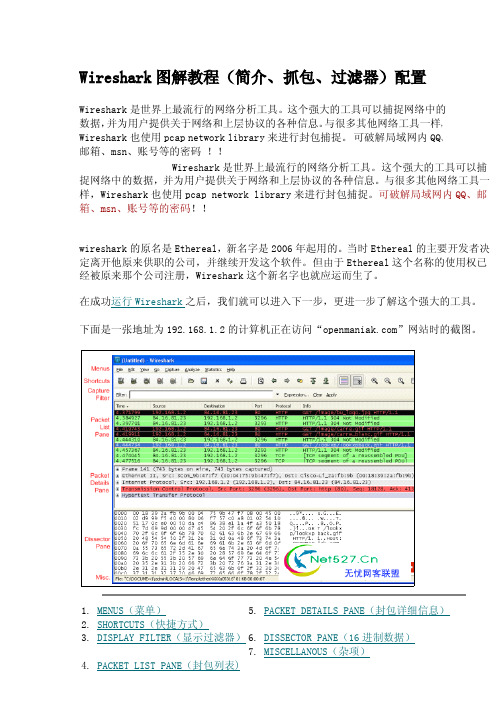

下面是一张地址为192.168.1.2的计算机正在访问“”网站时的截图。

1.MENUS(菜单)2.SHORTCUTS(快捷方式)3.DISPLAY FILTER(显示过滤器)4.PACKET LIST PANE(封包列表)5.PACKET DETAILS PANE(封包详细信息)6.DISSECTOR PANE(16进制数据)7.MISCELLANOUS(杂项)1.MENUS(菜单)程序上方的8个菜单项用于对Wireshark进行配置:-"File"(文件)-"Edit"(编辑)-"View"(查看)-"Go"(转到)-"Capture"(捕获)-"Analyze"(分析)-"Statistics"(统计)-"Help"(帮助)打开或保存捕获的信息。

wireshark简单的过滤规则

wireshark简单的过滤规则Wireshark是一种流行的网络协议分析工具,该工具可用于监视应用程序和网络交互,并生成网络数据包捕获,以便进行进一步的分析和诊断。

Wireshark提供了过滤功能,用于筛选特定类型的流量,以便更轻松地分析和理解数据包。

这篇文章将介绍Wireshark的基本过滤规则及其用途。

过滤规则介绍在Wireshark中,过滤规则是一个用于匹配网络数据包的表达式。

基本上,这些表达式由一个或多个过滤选项组成,其中每个过滤选项包含一个字段名称和一个值。

Wireshark支持多种过滤选项,包括源地址,目标地址,协议等等。

Wireshark可以使用过滤规则找到哪些数据包符合你提供的特定条件,方便我们查看数据包的具体内容。

以下是一些常见的Wireshark过滤规则:1. hosthost过滤规则可用于查找目标主机的数据包。

指定该选项后,Wireshark将只显示与该特定主机通信的流量。

使用该选项的过滤语法如下:host host_address其中,host_address可以是IP地址或主机名。

如果要查找源或目标地址是特定IP地址的数据包,只需将该IP地址用作host_address的参数即可。

2. ipip过滤规则用于基于IP协议来查找数据包。

该规则捕获传输层协议数据单元的所有IP数据包。

使用该规则的语法如下:ip.addr == IP_address其中,IP_address可以是源或目标IP地址,也可以是IP地址范围。

3. port端口过滤规则是最常见的过滤规则之一。

使用该规则时,可以指定TCP或UDP 端口号来查找数据包。

语法如下:tcp.port == port_number或者udp.port == port_number其中,port_number是目标端口号。

4. protocol使用协议过滤规则可以针对传输层协议类型(如TCP或UDP)进行过滤。

语法如下:tcp.protocol == “http”或者udp.protocol == “dhcp”其中,“http”和“dhcp”分别是协议名称。

实验二IP报文的捕获与分析

实验⼆IP报⽂的捕获与分析实验⼆ IP报⽂的捕获与分析——实验报告⼀、实验⽬的(1)掌握IP协议报⽂格式。

(2)对捕捉到的包进⾏IP分析。

⼆、实验内容⽤Wireshark过滤出IP数据包,查看并分析具体的IP包的内容。

三、实验原理1、wireshark简介Wireshark(前称Ethereal)是⼀个⽹络封包分析软件。

⽹络封包分析软件的功能是撷取⽹络封包,并尽可能显⽰出最为详细的⽹络封包资料。

在GNUGPL通⽤许可证的保障范围底下,使⽤者可以以免费的代价取得软件与其程式码,并拥有针对其源代码修改及客制化的权利。

Ethereal是⽬前全世界最⼴泛的⽹络封包分析软件之⼀。

Wireshark可以帮助⽹络管理员检测⽹络问题,帮助⽹络安全⼯程师检查资讯安全相关问题,开发者使⽤Wireshark来为新的通讯协议除错,普通使⽤者使⽤Wireshark来学习⽹络协定的相关知识当然,有的⼈⽤它来寻找⼀些敏感信息Wireshark不是⼊侵侦测软件(Intrusion DetectionSoftware,IDS)。

对于⽹络上的异常流量⾏为,Wireshark不会产⽣警⽰或是任何提⽰。

然⽽,仔细分析Wireshark撷取的封包能够帮助使⽤者对于⽹络⾏为有更清楚的了解。

Wireshark不会对⽹络封包产⽣内容的修改,它只会反映出⽬前流通的封包信息,它也不会送出封包⾄⽹络上2、IP数据报格式IP数据报TCP/IP协议定义了⼀个在因特⽹上传输的包,称为IP数据报(IP Datagram)。

这是⼀个与硬件⽆关的虚拟包,由⾸部和数据两部分组成。

⾸部的前⼀部分是固定长度,共20字节,是所有IP数据报必须具有的。

在⾸部的固定部分的后⾯是⼀些可选字段,其长度是可变的。

⾸部中的源地址和⽬的地址都是IP协议地址。

IP数据包格式如图1所⽰。

图1 IP报⽂格式上⽹查找资料,整理如下更详细更易懂的IP报⽂格式与字段含义:IP协议偏移量0~34~78~1516~1819~31偏移量0~34~78~1516~1819~31 0版本⾸部长度服务类型总长度32标识符标识分段偏移64存活时间协议⾸部校验和96源IP地址128⽬的IP地址160选项160或192+数据IP报⽂字段含义版本指 IP 协议所使⽤的版本。

Linux命令高级技巧使用tcpdump和wireshark进行网络调试

Linux命令高级技巧使用tcpdump和wireshark进行网络调试Linux命令高级技巧:使用tcpdump和wireshark进行网络调试在网络调试过程中,了解并掌握一些高级的Linux命令技巧是非常重要的。

其中,tcpdump和wireshark是两个功能强大的工具,它们可以帮助我们分析和调试网络流量。

本文将介绍如何使用tcpdump和wireshark进行网络调试的高级技巧。

一、tcpdump的高级技巧1. 抓取特定端口的数据包为了针对性地分析特定端口上的数据包,我们可以使用tcpdump的过滤功能。

例如,如果我们只想抓取UDP协议的数据包,则可以使用以下命令:```tcpdump -i eth0 udp```如果我们只想抓取目的端口为80的TCP数据包,则可以使用以下命令:```tcpdump -i eth0 tcp dst port 80```通过使用不同的过滤条件,我们可以更加精确地捕获需要的数据包,从而便于后续的分析与调试。

2. 抓取特定IP地址的数据包类似于抓取特定端口的数据包,我们也可以使用tcpdump来抓取特定IP地址的数据包。

以下是一个抓取源IP地址为192.168.1.10的数据包的示例命令:```tcpdump -i eth0 src host 192.168.1.10```通过这种方式,我们可以快速过滤出与目标IP地址相关的数据包,有助于我们更加专注地进行网络调试。

3. 实时输出抓包结果tcpdump默认会将抓包结果输出到屏幕上,这在一些情况下可能不太方便。

为了将抓包结果实时保存到文件中,我们可以使用以下命令:```tcpdump -i eth0 -w capture.pcap```通过使用-w参数,我们可以将抓包结果保存到指定的文件中,便于后续分析与回放。

二、wireshark的高级技巧1. 分析特定协议的数据包wireshark内置了许多过滤器,可以帮助我们针对特定协议进行数据包分析。

linux wireshark使用方法

linux wireshark使用方法(原创版3篇)篇1 目录linuxwireshark使用方法一、背景介绍1.1 Wireshark的简介1.2 Linux下Wireshark的使用简介二、Wireshark的安装和配置2.1 安装Wireshark2.2 配置Wireshark三、使用Wireshark进行网络数据包分析3.1 捕获网络数据包3.2 分析网络数据包四、常见网络协议分析4.1 TCP协议分析4.2 UDP协议分析4.3 IP协议分析4.4 ARP协议分析4.5 DNS协议分析4.6 HTTP协议分析篇1正文一、背景介绍Wireshark是一款广受欢迎的网络数据包分析工具,可用于捕获、分析和可视化网络数据包。

在Linux平台上,Wireshark的使用方法与Windows平台类似,但也有一些差异。

本文将介绍如何在Linux上使用Wireshark进行网络数据包分析。

二、Wireshark的安装和配置1.安装Wireshark:在大多数Linux发行版中,Wireshark通常已经预装。

如果没有,可以从官方网站下载并手动安装。

2.配置Wireshark:安装完成后,启动Wireshark,并按照提示进行配置。

您需要选择要捕获的网络接口以及过滤数据包的选项。

这些设置可以在系统首选项中进行更改。

三、使用Wireshark进行网络数据包分析1.捕获网络数据包:启动Wireshark后,您可以选择要捕获的网络接口。

如果只有一个网络接口可用,则无需进行任何设置。

否则,您需要选择要使用的网络接口。

一旦选择完毕,单击“开始捕获”按钮即可开始捕获数据包。

2.分析网络数据包:捕获完成后,您可以在Wireshark的界面中查看捕获的数据包。

默认情况下,Wireshark将按时间顺序显示数据包。

您可以通过过滤器来查找特定的数据包。

例如,如果您只想查看TCP数据包,请在过滤器中输入“tcp”。

篇2 目录linuxwireshark使用方法一、背景介绍1.1 Wireshark的简介1.2 Linux下Wireshark的使用简介二、安装Wireshark2.1 在Linux系统上安装Wireshark2.2 下载和安装最新版本的Wireshark三、配置Wireshark3.1 配置Wireshark界面3.2 过滤网络流量四、使用Wireshark进行网络分析4.1 分析网络流量4.2 识别网络攻击篇2正文一、背景介绍Wireshark是一款流行的网络协议分析器,可用于捕获和分析网络流量。

wireshark使用方法

1. 目的在ADSL、AG及其他产品的日常排障过程中经常需要现场进行抓包配合,本文档提供了Wireshark的常用操作指南。

2. 围AG、ADSL现场工程师。

3. Wireshark安装作为Ethereal的替代产品,Wireshark()是一款优秀且免费的抓包分析软件,可到Internet自行下载安装。

Wireshark的安装软件包由Wireshark-setup和WinPcap等2个安装文件组成。

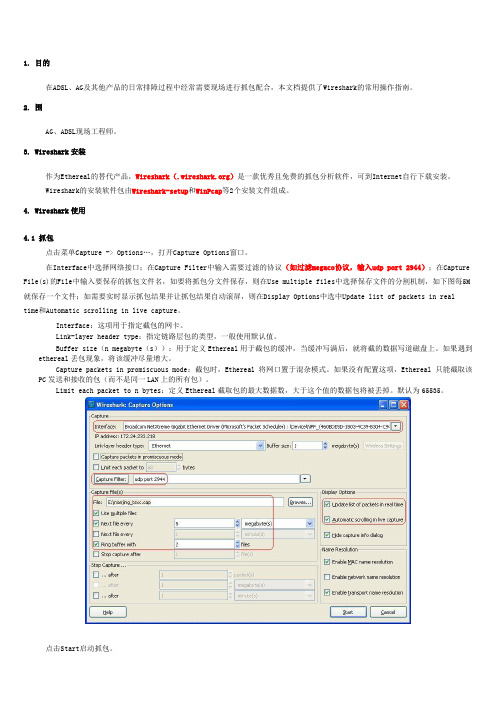

4. Wireshark使用4.1 抓包点击菜单Capture -> Option s…,打开Capture Options窗口。

在Interface中选择网络接口;在Capture Filter中输入需要过滤的协议(如过滤megaco协议,输入udp port 2944);在Capture File(s)的File中输入要保存的抓包文件名,如要将抓包分文件保存,则在Use multiple files中选择保存文件的分割机制,如下图每5M 就保存一个文件;如需要实时显示抓包结果并让抓包结果自动滚屏,则在Display Options中选中Update list of packets in real time和Automatic scrolling in live capture。

Interface:这项用于指定截包的网卡。

Link-layer header type:指定链路层包的类型,一般使用默认值。

Buffer size(n megabyte(s)):用于定义Ethereal用于截包的缓冲,当缓冲写满后,就将截的数据写道磁盘上。

如果遇到ethereal丢包现象,将该缓冲尽量增大。

Capture packets in promiscuous mode:截包时,Ethereal将网口置于混杂模式。

如果没有配置这项,Ethereal只能截取该PC发送和接收的包(而不是同一LAN上的所有包)。

Limit each packet to n bytes:定义Ethereal截取包的最大数据数,大于这个值的数据包将被丢掉。

Wireshark抓包实例分析

Wireshark抓包实例分析通信工程学院 010611班赖宇超 01061093一(实验目的1.初步掌握Wireshark的使用方法,熟悉其基本设置,尤其是Capture Filter 和Display Filter的使用。

2.通过对Wireshark抓包实例进行分析,进一步加深对各类常用网络协议的理解,如:TCP、IP、SMTP、POP、FTP、TLS等。

UDP、3.进一步培养理论联系实际,知行合一的学术精神。

二(实验原理1.用Wireshark软件抓取本地PC的数据包,并观察其主要使用了哪些网络协议。

2.查找资料,了解相关网络协议的提出背景,帧格式,主要功能等。

3.根据所获数据包的内容分析相关协议,从而加深对常用网络协议理解。

三(实验环境1.系统环境:Windows 7 Build 71002.浏览器:IE83.Wireshark:V 1.1.24.Winpcap:V 4.0.2四(实验步骤1.Wireshark简介Wireshark(原Ethereal)是一个网络封包分析软件。

其主要功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。

其使用目的包括:网络管理员检测网络问题,网络安全工程师检查资讯安全相关问题,开发者为新的通讯协定除错,普通使用者学习网络协议的第1页,共12页相关知识……当然,有的人也会用它来寻找一些敏感信息。

值得注意的是,Wireshark并不是入侵检测软件(Intrusion Detection Software,IDS)。

对于网络上的异常流量行为,Wireshark不会产生警示或是任何提示。

然而,仔细分析Wireshark撷取的封包能够帮助使用者对于网络行为有更清楚的了解。

Wireshark不会对网络封包产生内容的修改,它只会反映出目前流通的封包资讯。

Wireshark本身也不会送出封包至网络上。

2.实例实例1:计算机是如何连接到网络的,一台计算机是如何连接到网络的,其间采用了哪些协议,Wireshark将用事实告诉我们真相。

用Wireshark抓取arp、snmp、icmp、dhcp等报文的方法

1.ARP 基础知识学习1.1.ARP 协议的概念ARP ,即地址解析协议,实现通过IP得知其物理地址。

在CP/IP网络环境下,每个主机分配了一个32位的IP地址,这种互联网地址是在网际范围表示主机的一种逻辑地址。

为了让报文在物理线路上的传输,必须知道对方目的主机的物理地址。

这样就存在把IP地址变成物理地址的转换问题。

一以太网环境为例,为了正确的向目的主机传送报文,就必须将主机的32位IP地址转换成48位的以太网的地址。

这就需要在互联层有一组服务将IP地址转换成物理地址,这组协议就是ARP协议。

1.2 ARP 协议实现的基本功能在以太网协议中,同一局域网中的一台主机要和另一台主机进行直接通信,必须知道目标主机的MAC地址。

而在TCP/IP协议栈中,网络层和传输层只关心目标主机的IP地址。

这就导致再以太网中使用IP协议时,数据链路层的以太网协议连接到上层IP协议提供的数据中,只包含目的的IP地址。

于是需要一种方法,更具目的主机的IP的地址,获取其MAC 地址。

这就是ARP协议要做的事。

所谓地址解析(address resolution)就是主机再发送阵前将目标地址转换成目标MAC地址的过程。

另外,当发送主机和目标及不在同一个局域网时,即便知道目的主机的MAC地址,两者也不能直接通信,必须有路由转发才行。

所以此时,发送主机通过ARP协议获得的将不是目的主机的真实MAC地址,而是一台可以通往局域网外地路由器的某个端口的MAC 地址。

于是此后发送主机发送目的和主机的所有帧,都将发往该路由,通过他向外发送。

这种情况成为ARP代理(ARP Proxy).1.3 工作的原理每台装有TCP/IP协议的电脑里都有一个ARP缓存表,表里IP与MAC地址是一一对应的。

例如,主机A (192.168.1.5)主机B(192.168.1.1)发送数据.当发送数据时,主机A 会在自己的ARP缓存表中查找是否有目标IP地址。

wireshark规则

Wireshark规则1. 什么是Wireshark规则?Wireshark规则是一种用于过滤和分析网络数据包的工具。

Wireshark是一个开源的网络协议分析器,它能够捕获并分析网络流量。

Wireshark规则是一种用于过滤和分析这些网络数据包的规则集,可以帮助用户根据自定义的条件来筛选出感兴趣的数据包,并对其进行进一步的分析和解读。

2. Wireshark规则的语法Wireshark规则使用一种类似于BPF(Berkeley Packet Filter)的语法来描述过滤条件。

这种语法基于一组运算符和关键字,可以用于匹配特定的网络数据包。

下面是一些常用的Wireshark规则语法元素:2.1 运算符•==:等于•!=:不等于•<:小于•>:大于•<=:小于等于•>=:大于等于•&&:逻辑与•||:逻辑或•!:逻辑非2.2 关键字•host:指定主机IP地址或主机名•port:指定端口号•tcp:指定TCP协议•udp:指定UDP协议•icmp:指定ICMP协议•ip:指定IP协议•ether:指定以太网协议2.3 示例以下是一些示例Wireshark规则:•ip.src == 192.168.0.1:匹配源IP地址为192.168.0.1的数据包•tcp.port == 80:匹配目标端口号为80的TCP数据包•udp.port == 53 && ip.dst == 8.8.8.8:匹配目标端口号为53且目标IP地址为8.8.8.8的UDP数据包3. Wireshark规则的应用场景Wireshark规则可以应用于各种不同的网络分析场景。

下面是一些常见的应用场景:3.1 网络故障排查当网络出现故障时,Wireshark规则可以帮助我们快速定位问题所在。

通过设置过滤条件,可以只捕获与故障相关的数据包,从而缩小分析范围。

例如,可以设置过滤条件只捕获源IP地址为某个特定IP的数据包,以查找与该主机有关的网络故障。

wireshark使用教程怎么抓包

wireshark使用教程怎么抓包Wireshark是一款功能强大的网络抓包分析工具,它可以帮助用户捕获、分析和解释网络数据包。

下面是一个详细的Wireshark使用教程,包括如何抓包、分析捕获的数据包和一些常用的功能介绍。

一、Wireshark的安装与启动:1. 下载Wireshark安装包并安装。

2. 打开Wireshark应用程序。

二、捕获数据包:1. 在Wireshark界面中选择网络接口。

2. 点击“开始”按钮开始抓取数据包。

3. 在抓取过程中,Wireshark会显示捕获到的数据包列表。

三、数据包列表的解析:1. 列表中的每个数据包都包含了详细的信息,如源IP地址、目标IP地址、协议类型等。

2. 可以通过点击一个数据包来查看该数据包的详细信息。

四、过滤数据包:1. 可以通过在过滤框中输入过滤条件来筛选数据包。

2. 例如,输入“ip.addr==192.168.1.1”可以只显示与指定IP地址有关的数据包。

五、数据包信息的解析:1. 在数据包详细信息窗口中,可以查看每个数据包的各个字段的值。

2. 可以展开各个协议的字段,以查看更详细的信息。

六、统计功能的使用:1. Wireshark提供了各种统计功能,可以帮助用户分析捕获到的数据包。

2. 可以使用统计菜单中的功能,如协议统计、I/O图表等。

七、导出数据包:1. 可以将捕获到的数据包导出为不同的格式,如文本文件、CSV文件等。

2. 可以通过点击“文件”菜单中的“导出数据包”来进行导出操作。

八、详细配置:1. 通过点击“编辑”菜单中的“首选项”来进行详细配置。

2. 可以设置抓包过滤器、协议偏好等。

九、使用过滤器:1. 可以使用Wireshark提供的过滤器来查找特定类型的数据包。

2. 例如,可以使用“http”过滤器来查找HTTP协议相关的数据包。

十、常用捕包场景:1. 捕获HTTP请求与响应。

2. 捕获TCP/IP连接的建立与断开。

3. 捕获DNS查询与响应。