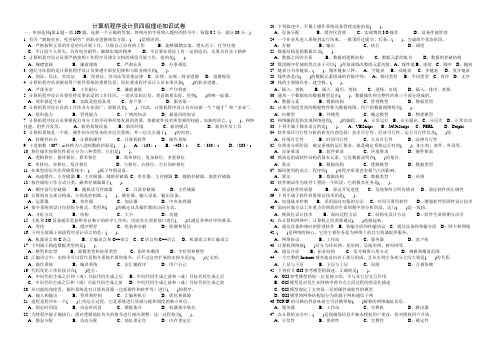

计算机程序设计员四级理论知识试卷

全国计算机等级考试四级考试试题及答案(5)

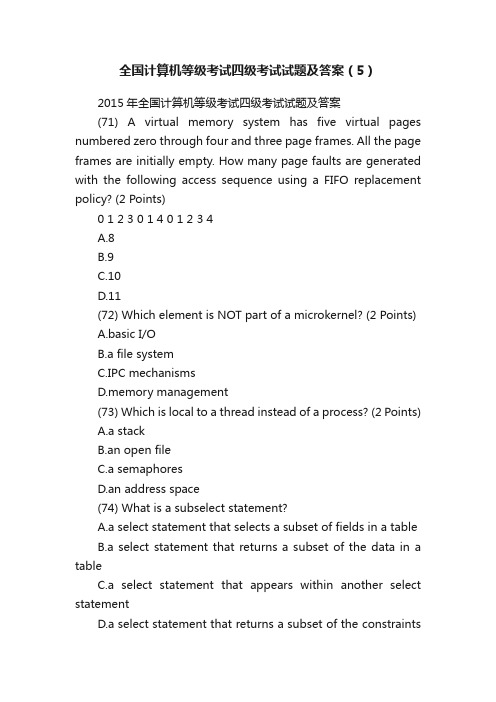

全国计算机等级考试四级考试试题及答案(5)2015年全国计算机等级考试四级考试试题及答案(71) A virtual memory system has five virtual pages numbered zero through four and three page frames. All the page frames are initially empty. How many page faults are generated with the following access sequence using a FIFO replacement policy? (2 Points)0 1 2 3 0 1 4 0 1 2 3 4A.8B.9C.10D.11(72) Which element is NOT part of a microkernel? (2 Points)A.basic I/OB.a file systemC.IPC mechanismsD.memory management(73) Which is local to a thread instead of a process? (2 Points)A.a stackB.an open fileC.a semaphoresD.an address space(74) What is a subselect statement?A.a select statement that selects a subset of fields in a tableB.a select statement that returns a subset of the data in a tableC.a select statement that appears within another select statementD.a select statement that returns a subset of the constraintson a field(75) In developing a hospital database,it is determined that on the average,each patient will have 6 treatments during a hospital stay. The averge length of a stay is three days.The hospital has 1000 beds. There are on the average 800 patients occupying beds each day. The relationship between PATIENT and TREATMENT is l: M. The relationship between PATIENT and BED is 1: 1, conditional. If treatment record occurrences are archived as soon as a patient is discharded from the hospital,how many occurrences of the TREATMENT records will be stored in the TREATMENT database file on the average? (2 Points)A.6,000B.4,800C.18,000 D)1,600(76) Which of the following conditions will make a relation that is in first normal form to be in second normal form?Ⅰ.every non-key attribute is functionally dependent on the full set of primary key attributes.Ⅱ.no non-key attributes exist in the relation.Ⅲ.the primary key consists of only one attribute.A.Ⅰ onlyB.Ⅰand Ⅱ onlyC.Ⅰand Ⅲ onlyD.any of them(77) The most commonly used locking level in implementing concurrency control is at which of the following levels?A.databaseB.tableC.record D)field(78) Which function is NOT served by building a prototype?A.It takes the place of the final system.B.It assists in gathering software requirementsC.It assists in estimating the cost of the project.D.It is used as the foundation of the larger projects.(79) Software document is an important part of software anda basis of software development phase.It also influnces software’s (2 Points)A.ReusabilityB.MaintanenceC.ExpansibilityD.Portability(80) Which phase of the software development requires the most development time?A.the design phaseB.the testing phaseC.the maintenance phaseD.the development phase(81) Which of the following statements is correct? (2 Points)A.The definition phase results in the Software Requirements Specification.B.Testing is optional in software life cycle.C.CASE tools can only aid in the design phase of a software life cycle.D.A change during a later phase does not require the documentation of all earlier phases to be updated.(82) Black-box and white-box testing method are often used in software testing phase,in which,the white-box is mainly used to test software’sA.reasonableness of structureB.correctness of a programC.external function of a programD.internal logic of a program(83) How does Booth’s Algorithm improve binary multiplication?A.It prevents overflow.B.It prevents underflow.C.It preserves the sign of the multiplication operation.D.It enhances the speed of the operation significantly.(84) A cache has 64 blocks; each block is 16 bytes. Which block does byte 1200 map to ?A.25B.60C.75 D)100(85) Which is NOT a characteristic of an RISC processor?A.a high clock speedB.a highly optimized pipelineC.a few general-purpose registersD.a limited amount of small instructions(86) You are performing two sums: the first is a sum of two scalar variables and the second is a matrix sum of a pair of two- dimensional arrays-size 1000 by 1000. What speedup is achieved when the calculations are performed on size 1000 processors? (2 Points)。

计算机系统操作员四级理论知识试卷(含答案)[精品文档]

![计算机系统操作员四级理论知识试卷(含答案)[精品文档]](https://img.taocdn.com/s3/m/a4702e81b8f67c1cfbd6b801.png)

职业技能鉴定国家题库计算机操作员四级理论知识试卷一、单项选择题(第1题~第160题。

选择一个正确的答案,将相应的字母填入题内的括号中。

每题0.5分,共80分。

)1.正确阐述职业道德与人的事业关系的选项是()A.没有职业道德人不会获得成功B.要取得事业的成功,前提条件是要有职业道德C.事业成功的人往往并不需要较高的职业道德D.职业动的是人获得成功的重要条件2.()作为职业行为准则,有着与其他的职业行为准则不具备的特征。

A.社会道德 B.工业行为准则 C. 全民道德公约 D. 职业道德3. 下列()属于职业道德的具体功能。

A.规范职业活动B.完善人格C.整合职业活动 D. 激励职业活动4.在公私关系上,符合办事公道的具体要求是()A.公私分开 B.假公济私 C.公平公正 D.先公后私5.在信息技术条件下,保护个人信息采取的措施不当的是()A.接受不明的移动硬盘拷贝个人计算机资料B.不在电脑上保存自己的信箱密码C.不将计算机交给不明人员修理D.不得随意将自己的计算机借给别人用6. 下列关于勤劳节俭的论述中,不正确的选项是()A.勤劳节俭是促进经济和社会发展的最终动力B. 勤劳是现在市场经济需要的,而节俭则不宜提倡C.勤劳和节俭符合可持续发展的要求D.节俭有利于节省资源,但与提高生产力无关7. 根据《专利法》规定,设计专利权的期限为自申请日起()年。

A. 10 B. 20 C. 30 D.508.《中华人民共和国保守国家秘密法》于()开始实施A.1988年9月5日 B.1989年8月5日C. 1988年5月1日D. 1989年5月1日9.侵权人在侵犯他人商业秘密后,采取的措施不正确的是()A.停止侵害 B. 备份秘密文件 C. 消除影响 D. 赔礼道歉10. 世界上第一台计算机ENIAC的主机电器元件是()A.电子管 B. 晶体管 C. 中小规模集成电路 D.大规模集成电路11. ()认为世界上最早的二进制表示法就是中国的八卦A.比尔•盖茨 B.祖冲之 C.莱布尼兹 D.冯•诺依曼12.我国生产的银河系列计算机属于( )A.大型主机B.个人计算机C. 巨型机D. 工作站13. CAD表示( )A.计算机辅助设计B.计算机辅助制造C.计算机辅助教学D.计算机辅助制图14. 二进制的乘法法则有( )个A. 2B. 3C. 4D. 615. CPU 一次存取、加工和传送的数据长度称为()A. 宽带B.主频C.字长D.工作周期16. 乘法机的发明者是()A.祖冲之 B.莱布尼兹 C.张衡 D.冯•诺依曼17.下列()不属于数据库系统软件。

广东省职业技能等级认定试卷 证书题库答案计算机程序设计员(移动应用开发)(中级)理论-样卷

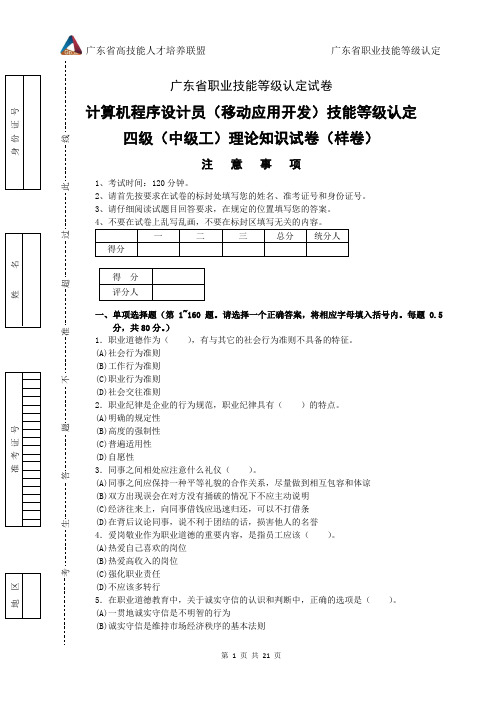

广东省职业技能等级认定试卷 计算机程序设计员(移动应用开发)技能等级认定 四级(中级工)理论知识试卷(样卷) 注 意 事 项 1、考试时间:120分钟。

2、请首先按要求在试卷的标封处填写您的姓名、准考证号和身份证号。

3、请仔细阅读试题目回答要求,在规定的位置填写您的答案。

一 二 三 总分 统分人 得分 一、单项选择题(第1~160题。

请选择一个正确答案,将相应字母填入括号内。

每题0.5分,共80分。

) 1.职业道德作为( ),有与其它的社会行为准则不具备的特征。

(A)社会行为准则 (B)工作行为准则 (C)职业行为准则 (D)社会交往准则 2.职业纪律是企业的行为规范,职业纪律具有( )的特点。

(A)明确的规定性 (B)高度的强制性 (C)普遍适用性 (D)自愿性 3.同事之间相处应注意什么礼仪( )。

(A)同事之间应保持一种平等礼貌的合作关系,尽量做到相互包容和体谅 (B)双方出现误会在对方没有捅破的情况下不应主动说明 (C)经济往来上,向同事借钱应迅速归还,可以不打借条 (D)在背后议论同事,说不利于团结的话,损害他人的名誉 4.爱岗敬业作为职业道德的重要内容,是指员工应该( )。

(A)热爱自己喜欢的岗位 (B)热爱高收入的岗位 (C)强化职业责任 (D)不应该多转行 5.在职业道德教育中,关于诚实守信的认识和判断中,正确的选项是( )。

(A)一贯地诚实守信是不明智的行为(B)诚实守信是维持市场经济秩序的基本法则得 分 评分人 考 生 答 题 不 准 超 过 此 线 地区姓名身份证号准考证号(C)是否诚实守信要视具体对象而定(D)追求利益最大化原则高于诚实守信6.在公私关系上,符合办事公道的具体要求是()。

(A)公私分开(B)假公济私(C)公平公正(D)先公后私7.()是职业道德的最终归宿和职业劳动者职业道德的最高境界。

(A)爱岗敬业、诚实守信(B)办事公道、服务群众(C)奉献社会、实现自我(D)以个人利益为做事出发点8.在下列的表述中,观点正确的是()。

2024年9月青少年软件编程Python等级考试四级真题(含答案)

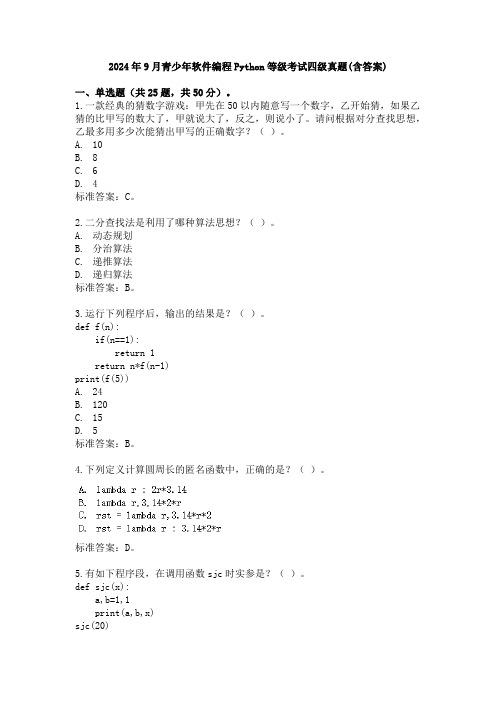

2024年9月青少年软件编程Python等级考试四级真题(含答案)一、单选题(共25题,共50分)。

1.一款经典的猜数字游戏:甲先在50以内随意写一个数字,乙开始猜,如果乙猜的比甲写的数大了,甲就说大了,反之,则说小了。

请问根据对分查找思想,乙最多用多少次能猜出甲写的正确数字?()。

A. 10B. 8C. 6D. 4标准答案:C。

2.二分查找法是利用了哪种算法思想?()。

A. 动态规划B. 分治算法C. 递推算法D. 递归算法标准答案:B。

3.运行下列程序后,输出的结果是?()。

def f(n):if(n==1):return 1return n*f(n-1)print(f(5))A. 24B. 120C. 15D. 5标准答案:B。

4.下列定义计算圆周长的匿名函数中,正确的是?()。

标准答案:D。

5.有如下程序段,在调用函数sjc时实参是?()。

def sjc(x):a,b=1,1print(a,b,x)sjc(20)A. 20B. 1C. aD. b标准答案:A。

6.下列有关匿名函数lambda的描述,错误的是?()。

A. lambda表达式可以包含一个表达式B. 在匿名函数中需要使用return来返回值C. lambda表达式可以调用其他函数D. 定义匿名函数时,要将它赋值给一个变量。

标准答案:B。

7.下列程序,运行的结果是?()。

def qh(a,b,c=5):return a+b+cprint(qh(5,10),qh(10,10,10))A. 15 25B. 20 25C. 20 30D. 15 30标准答案:C。

8.有如下程序段,执行该程序段后的结果是?()。

标准答案:A。

9.题fun函数可以传入的参数a不确定有多少个,划线处的代码正确的是?()。

def fun(___):passA. aB. a[]C. a()D. *a标准答案:D。

10.请选择下面代码的输出结果是?()。

def f(n):n += 1return nx = 10y = f(x)print(y)A. 10B. 11C. 12D. None标准答案:B。

计算机操作员四级测试题与参考答案

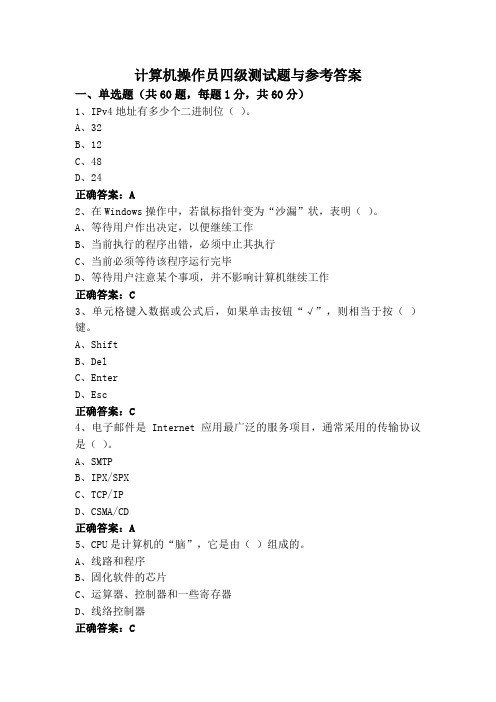

计算机操作员四级测试题与参考答案一、单选题(共60题,每题1分,共60分)1、IPv4地址有多少个二进制位()。

A、32B、12C、48D、24正确答案:A2、在Windows操作中,若鼠标指针变为“沙漏”状,表明()。

A、等待用户作出决定,以便继续工作B、当前执行的程序出错,必须中止其执行C、当前必须等待该程序运行完毕D、等待用户注意某个事项,并不影响计算机继续工作正确答案:C3、单元格键入数据或公式后,如果单击按钮“√”,则相当于按()键。

A、ShiftB、DelC、EnterD、Esc正确答案:C4、电子邮件是Internet应用最广泛的服务项目,通常采用的传输协议是()。

A、SMTPB、IPX/SPXC、TCP/IPD、CSMA/CD正确答案:A5、CPU是计算机的“脑”,它是由()组成的。

A、线路和程序B、固化软件的芯片C、运算器、控制器和一些寄存器D、线络控制器正确答案:C6、在计算机网络系统中,城域网简称为()。

A、MANB、WANC、ISPD、LAN正确答案:A7、下列设备中,只能作为输出设备的是()。

A、NULB、CONC、PRND、鼠标器正确答案:C8、C盘根目录下有一个文件WORK.DOC文件,把该文件的属性设置为()时,通常Windows就显示不出来。

A、系统B、隐藏C、存档D、只读正确答案:B9、在端到端之间提供可靠数据传输的是计算机网络体系结构中()。

A、传输层B、会话层C、数据链路层D、网络层正确答案:A10、Word中使图片按比例缩放应选用()。

A、拖动四角的句柄B、拖动边框线的句柄C、拖动图片边框线D、拖动中间的句柄正确答案:A11、如果打印幻灯片的第1,3,4,5,7张,则在“打印”对话框的“幻灯片”文本框中可以输入()。

A、1-3,4-5,7B、1-3-4-5-7C、1-3,4,5-7D、1,3,4,5,7正确答案:D12、个人计算机的硬盘驱动器()。

A、只要它的金属外壳完好、一般不会损坏B、耐震性能较差、最好不要受到强的冲击C、是全密封在金属壳内、计算机病毒不容易侵入D、由于是全密封在金属壳内、抗震性能很好、不易损坏正确答案:B13、目前流行的显卡的接口类型是()。

计算机操作员四级考试题(附参考答案)

计算机操作员四级考试题(附参考答案)一、单选题(共65题,每题1分,共65分)1.PC机数据总线信号的状态是()。

A、单向双态B、单向三态C、双向双态D、双向三态正确答案:D2.计算机病毒破坏的主要对象是()。

A、CPUB、磁盘驱动器C、程序和数据D、磁盘片正确答案:C3.如要关闭工作簿,但不想退出Excel,可以单击()。

A、“窗口”下拉菜单中的“隐藏”命令B、“文件”下拉菜单中的“关闭”命令C、“文件”下拉菜单中的“退出”命令D、关闭Excel窗口的按钮×正确答案:B4.Powerpoint2010制作的演示文稿文件扩展名是()。

A、.pptxB、.xlsC、.docD、.fpt正确答案:A5.下列设备中,密封性最好的是()。

A、电源B、光驱C、机箱D、硬盘正确答案:D6.在立式机长中,个人计算机的电源一般安装在()。

A、中部B、顶部C、底部D、任意位置正确答案:B7.Linux系统中网络连接测试命令是()。

A、pingB、nettestC、iprouteD、route正确答案:A8.在因特网中,地址解析协议ARP是用来解析()。

A、IP地址与MAC地址的对应关系B、MAC地址与端口号的对应关系C、IP地址与端口号的对应关系D、端口号与主机名的对应关系正确答案:A9.有关WinRAR软件说法错误的是()。

A、WinRAR默认的压缩格式是RAR,它的压缩率比ZIP格式高出10%~30%B、WinRAR可以为压缩文件制作自解压文件C、WinRAR不支持ZIP类型的压缩文件D、WinRAR可以制作带密码的压缩文件正确答案:C10.Powerpoint2010提供的幻灯片模板,主要是解决幻灯片的()。

A、文字格式B、文字颜色C、背景图案D、以上全是正确答案:D11.如果在A1、B1和C1三个单元格分别输入数据1、2和3,再选择单元格D4,然后单击常用工具栏中的按钮“∑”,则在单元格D1显示()。

计算机程序设计程序员(国家职业资格四级)试卷(含答案)

职业技能等级认定计算机程序设计程序员理论知识试卷注 意 事 项1) 考试时间:60分钟。

2) 请在试卷标封处填写姓名、准考证号和所在单位的名称。

3) 请仔细阅读答题要求,在规定位置填写答案。

一、 单项选择题(共30题,每题1分,满分30分。

) 1. 文件型计算机病毒主要感染( )。

A 、*.TXT 文件B 、*.GIF 文件C 、*.EXE 文件D 、*.MP3文件 2. IPv6使用( )位IP 地址。

A 、32B 、64C 、128D 、256 3. 软件维护的种类不包括:( )。

A 、扩展性维护B 、改正性维护C 、适应性维护D 、完善性维护 4. ( )的指导思想是:自上而下、逐步分解。

A 、面向对象分析方法B 、模块化分析方法C 、结构化分析方法D 、原型法 5. ( )是结构化系统分析的基本工具。

A 、程序流程图B 、数据流图C 、状态转化图D 、对话图 6. ( )描绘了系统的数据关系。

A 、实体关系图B 、程序流程图C 、状态转化图D 、对话图 7. ( )是指把一些关系密切的软件元素物理地址放在一起,把关系密切的数据限制在模块内使用。

A 、信息隐蔽B 、抽象C 、局部化D 、模块化 8. ( )的概念是模块化、抽象、信息隐蔽和局部化概念的直接结果。

A 、模块独立B 、耦合C 、内聚D 、抽象化 9. 密码验证的程序输入项不包括:( )。

A 、验证码B 、权限C 、用户名D 、密码 10. 判定表由 4 部分组成:其中( )是和每种条件组合相对应的动作。

A 、左上部B 、左下部C 、右上部D 、右下部 11. Visual C++提供的( )是一个用来创建或改变资源的特定环境。

它通过共享技术考 生答 题不准 超过 此 线和界面来快速简捷地创建和修改应用资源。

A、资源编辑器B、资源管理器C、ClassWizardD、AppWizard12.对话框的种类可以分为: ( )。

A、无模式对话框和有模式对话框B、单模对话框和多模对话框C、单-无模式对话框和单-有模式对话框D、多-无模式对话框和多-有模式对话框13.下列不属于黑盒测试技术的是:( )。

计算机程序设计员四级理论知识试卷

计算机程序设计员四级理论知识试卷一、单项选择(第1题~第160题。

选择一个正确的答案,将相应的字母填入题内的括号中。

每题0.5分,满分80分。

)1. 有关“兢兢业业、吃苦耐劳”的职业道德规范方面,()是错误的。

A、严格按照正常的作息时间开展工作,只做自己份内的工作B、能够脚踏实地、埋头苦干、任劳任怨C、不计较个人得失,具有吃苦耐劳、脚踏实地的精神D、不仅要在理论上有一定的造诣,还要具有实干精神2. 计算机程序设计员要严格按照工作程序及相关文档的规范开展工作,指的是()。

A、胸襟宽阔B、谦虚谨慎C、严肃认真D、办事规范3. 遵纪守法指的是计算机程序设计员要遵守职业纪律和与职业相关的()。

A、刑法、民法、劳动法B、保密法、劳动法等其他法律C、法律、法规、商业道德D、道德规范4. 计算机程序员掌握着用户软件系统的重要信息,因此要求程序设计人员必须具备()的职业道德。

A、严谨务实B、工作耐心C、谦虚谨慎D、严守机密5. 计算机程序设计员要坚持实事求是的工作作风,一切从实际出发,理论联系实际,坚持()的唯一标准。

A、效率就是生命B、实践是检验真理C、客户第一D、服务第一6. 计算机程序设计员的工作涉及专业面广,需要具有(),因此,计算机程序设计员应该做一个“通才”和“杂家”。

A、组织能力B、管理能力C、广博的知识D、最前沿的知识7. 计算机程序设计员要根据自身分工的不同和形势发展的需要,掌握软件技术所需要的技能,如新的语言、()、网络技能、组件开发等。

A、新的系统设备B、新的环境C、新的模式D、新的开发工具8. 计算机系统是一个软、硬件结合的复杂的多层次系统,外三层完全属于()的内容。

A、软硬件结合B、计算机硬件C、计算机软件D、操作系统9. 十进制数(307)10转换为八进制数的结果是( )。

A、(133)8 B、(463)8 C、(333)8 D、(263)810. 移位操作按移位性质可分为三种类型,它们是()。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计算机程序设计员四级理论知识试卷一、单项选择(第1题~第160题。

选择一个正确的答案,将相应的字母填入题内的括号中。

每题分,满分80分。

)1. 有关“兢兢业业、吃苦耐劳”的职业道德规范方面,( )是错误的。

A、严格按照正常的作息时间开展工作,只做自己份内的工作B、能够脚踏实地、埋头苦干、任劳任怨C、不计较个人得失,具有吃苦耐劳、脚踏实地的精神D、不仅要在理论上有一定的造诣,还要具有实干精神2. 计算机程序设计员要严格按照工作程序及相关文档的规范开展工作,指的是( )。

A、胸襟宽阔B、谦虚谨慎C、严肃认真D、办事规范3. 遵纪守法指的是计算机程序设计员要遵守职业纪律和与职业相关的( )。

A、刑法、民法、劳动法B、保密法、劳动法等其他法律C、法律、法规、商业道德D、道德规范4. 计算机程序员掌握着用户软件系统的重要信息,因此要求程序设计人员必须具备( )的职业道德。

A、严谨务实B、工作耐心C、谦虚谨慎D、严守机密5. 计算机程序设计员要坚持实事求是的工作作风,一切从实际出发,理论联系实际,坚持( )的唯一标准。

A、效率就是生命B、实践是检验真理C、客户第一D、服务第一6. 计算机程序设计员的工作涉及专业面广,需要具有( ),因此,计算机程序设计员应该做一个“通才”和“杂家”。

A、组织能力B、管理能力C、广博的知识D、最前沿的知识7. 计算机程序设计员要根据自身分工的不同和形势发展的需要,掌握软件技术所需要的技能,如新的语言、( )、网络技能、组件开发等。

A、新的系统设备 B、新的环境 C、新的模式 D、新的开发工具8. 计算机系统是一个软、硬件结合的复杂的多层次系统,外三层完全属于( )的内容。

A、软硬件结合B、计算机硬件C、计算机软件D、操作系统9. 十进制数(307)10转换为八进制数的结果是( )。

A、(133)8 B、(463)8 C、(333)8 D、(263)810. 移位操作按移位性质可分为三种类型,它们是( )。

A、逻辑移位、循环移位、算术移位B、简单移位、复杂移位、多重移位C、单移位、多移位、复合移位D、左移位、右移位、左右同时移位11. 在典型的层次化存储系统中,( )属于外围设备。

A、高速缓存、主存储器B、主存储器、辅助存储器C、寄存器、主存储器D、辅助存储器、海量存储器12. 按存储的工作方式分类,磁带存储器属于( )。

A、顺序读写存储器B、随机读写存储器C、只读存储器D、主存储器13. 计算机由五部分构成,分别是控制器、( )、储存器、输入设备、输出设备。

A、运算器B、寄存器C、加法器D、中央处理器14. 指令系统的设计包括指令格式、类型和( )的确定以及操作数的访问方式。

A、寻址方式B、结构C、大小D、功能15. 主机和I/O设备通常是按照各自独立的时序工作的,因此往往需要接口进行( )以满足各种时序的要求。

A、等待B、缓冲暂存C、组装和分解D、检测和复位16. 下列全部属于高级程序设计语言的是:( )。

A、机器语言和C语言B、汇编语言和C++语言C、C语言和C++语言D、机器语言和汇编语言17. 下列属于构造数据类型的是( )。

A、整型和实型B、算数类型和枚举类型C、指针和数组D、字符型和整型18. 汇编语言中,宏指令可以看作是指令系统扩展的指令,只不过这些扩展的宏指令是由( )定义的。

A、操作系统B、编译系统C、宏汇编程序D、用户自己19. 代码优化工作阶段可在( )进行。

A、中间代码生成之后和(或)目标代码生成之后B、中间代码生成之前和(或)目标代码生成之后C、中间代码生成之后和(或)目标代码生成之前D、中间代码生成之前和(或)目标代码生成之前20. 从功能的角度看,操作系统是对计算机资源(包括硬件和软件等)进行( )的程序。

A、输入和输出B、管理和控制C、汇编和执行D、优化和保障21. 进程是程序在一个( )上的运行过程,它是系统进行资源分配和调度的独立单位。

A、固定时间段B、动态时间段C、数据集合D、机器指令集合22. 为使程序能正确执行,需对逻辑地址有关的指令进行相应调整,这一过程称为( )。

A、静态分配B、动态分配C、地址重定位D、内存重定位23. 下列叙述中,不属于操作系统设备管理功能的是( )。

A、设备分配B、缓冲区管理C、实现物理I/O操作D、设备性能管理24. 一个作业从进入系统到运行结束,一般须经过提交、后备、( )、完成四个状态阶段。

A、存储B、输出C、执行D、调度25. 数据结构是指数据以及( )。

A、数据之间的关系B、数据的逻辑结构C、数据元素的集合D、数据的存储结构26. 数组顺序存储的优点在于可以( )存取或修改数组元素的值。

A、线性地B、连续 C、顺序 D、随机27. 链表分为单链表、( )、循环链表三种。

A、空链表 B、双链表 C、多链表 D、复合链表28. 线性表是由( )的数据元素组成的有限序列。

A、相同类型 B、不同类型 C、有序 D、无序29. 栈的主要操作有:建空栈、( )。

A、插入、查找B、插入、遍历、查找C、进栈、出栈D、插入、排序、查找30. 通常一个数据库的数据模型是由( )、数据操作和完整性约束三个部分组成的。

A、数据元素B、数据结构C、管理模型D、数据类型31. 从某个角度看到的数据特性称为数据视图,用户的数据视图称为( )。

A、内模型B、外模型C、概念模型D、物理模型32. 网络编程是指实现网络进程( )的编程。

A、正常运行 B、安全通讯 C、分层次 D、正常启动33. 下列不属于脚本语言的是( )。

A、VBScript B、JAVAScript C、PERL D、Delphi34. 软件项目可行性分析的研究内容包括:技术可行性、经济可行性、运行可行性以及( )等。

A、环境可行性B、时间可行性C、人员可行性D、法律可行性35. 在需求分析阶段,确定系统的运行要求,就是确定系统运行时的( ),如主机、软件、外设等。

A、设备要求B、软件要求C、环境要求D、硬件要求36. 模块是组成软件结构的基本元素,它是数据说明和( )的集合。

A、算法B、数据结构C、逻辑模型D、数据类型37. 编码使用的语言、程序的( )对程序质量也有相当大的影响。

A、算法B、数据结构C、数据类型D、风格38. 软件测试作为软件工程的一个阶段,它的根本任务是( )。

A、保证软件的质量B、保证开发进度C、发现和纠正所有错误D、验证软件的正确性39. 下列不属于软件质量保证技术的是( )。

A、加强成本控制B、采用面向对象的方法C、应用可重用软件D、增强软件坚固性设计技术40. 面向对象方法工作重点仍然放在生命周期中的分析阶段,这与( )是一致的。

A、模块化设计技术B、面向过程方法C、结构化设计方法D、软件生命周期方法学41. 在计算机网络中,计算机之间需要通过( )连接起来。

A、通信设备和相应的管理软件B、传输介质和传输协议C、通信设备和传输介质D、网卡和网线42. ( )是网络的核心,它的主要任务是为网络上的其它机器提供服务。

A、网络协议B、工作站C、服务器D、客户机43. 计算机网络按( )可分为环形网、星形网、总线形网、树形网等。

A、通信介质B、拓扑结构C、信号频带占用方式D、规模和覆盖范围44. 一个完整的Internet域名地址由若干部分组成,且从右到左各部分之间大致是( )的关系。

A、上层与下层B、下层与上层C、同级D、互相依赖45. 下列有关OSI参考模型的叙述,正确的是( )。

A、OSI参考模型的每一层是独立的,不与其它层交互作用B、OSI模型是对发生在网络中两节点之间过程的理论化描述C、OSI模型规定了支持每一层的硬件或软件的模型D、OSI模型将网络结构划分为资源子网和通信子网46. TCP/IP的可路由性意味着它可以携带被( )解释的网络编址信息。

A、服务器B、工作站C、交换机D、路由器47. 在计算机安全中,( )是指确保信息不被未授权用户更改,但对授权用户开放。

A、可信性B、保密性C、完整性D、确定性48. Web服务器各种安全措施的出发点都可归结为鉴别通信双方、限制用户访问权限和( )。

A、服务器认证B、配置用户分组C、加密传输信息D、访问控制列表49. 在下列叙述中,不属于防火墙功能的是( )。

A、两个远程位置建立一个加密连接B、提供简单网络管理以及数据信息转换服务C、通过过滤网络文件系统(NFS)这样不安全的服务来提高网络安全性D、检测内部网络和Internet之间的通信以跟踪网络漏洞或内部人员的不法行为50. 数据库管理系统的英文缩写是( )。

A、FDDI B、DBA C、DBS D、DBMS51. 在计算机网络领域中,HTTP所代表的英文是( )。

A、High Text Transfer ProtocolB、Higher Time Transmission PrivateC、Hypertext Transfer ProtocolD、Host Structure Text Path52. 知识产权是人们对其通过( )创造出来的智力成果所享有的权利。

A、脑力劳动B、体力劳动C、计算机D、协作方式53. 商标权的内容包括:使用权、禁止权、转让权和( )。

A、生产权B、经营权C、广告权D、许可使用权54. 在Windows系统中,通过单击“控制面板”中的“日期和时间”选项卡,不能进行设置的是( )。

A、定时B、时区C、日期D、时间55. 下列关于“鼠标属性”窗口的叙述,不正确的是( )。

A、可初始化鼠标B、可启用或停用鼠标C、可卸载鼠标D、可更新鼠标的驱动程序56. “打印机属性”的“颜色管理”选项卡界面用于设置彩色打印机的( )。

A、打印参数B、色彩精度C、色彩浓度D、颜色配置文件57. 的“典型安装”与“自定义安装”相比,特点是( )。

A、只安装一些常用的内容,安装步骤简单B、安装全部的内容,安装步骤简单C、安装最少的内容,安装步骤简单D、可更改安装路径,安装步骤简单58. 要创建网络连接,需要在“网络和拨号连接”窗口中选择“新建连接”图标,打开“网络连接向导”窗口,单击“下一步”,然后选择( )类型,再按提示向下进行。

A、调制解调器B、网络接口卡C、网络连接D、操作系统59. 如果安装的网卡具有即插即用功能,开机后Windows 2000会( ),并提示用户安装网卡的驱动程序。

A、报警B、自动检测C、进入本地连接属性窗口D、进入网络连接属性窗口60. 在网络连接的“本地连接属性”对话中,单击“安装”按钮,打开( )对话框。

A、选择网络服务B、网络连接向导C、选择网络组件类型D、选择网络协议61. 详细设计阶段的主要任务是在( )之前,对每个模块所采用算法的逻辑关系进行分析,设计出全部必要的细节,并给予清晰的描述。