信息安全_风险评估_检查流程_防火墙安全评估检查表Firewall

最新消防安全评估检查(全套)记录表

附录 B(资料性附录)消防安全评估检查记录消防安全评估检查记录见表B.1~表B.24(以高层公共建筑、人员密集场所为例)。

表B.1 消防安全合法性检查记录1表B.2 消防安全制度、消防安全操作规程制定检查记录2表B.3 消防安全制度、消防安全操作规程落实检查记录3表B.3 消防安全制度、消防安全操作规程落实检查记录(续)4表B.3 消防安全制度、消防安全操作规程落实检查记录(续)5表B.4 建筑防火、疏散逃生设施检查记录表B.5 消防控制室及消防设施、器材检查记录6表B.5 消防控制室及消防设施、器材检查记录(续)7表B.6 标识检查记录表B.7 电器产品、燃气用具检查记录8表B.7 电器产品、燃气用具检查记录(续)表B.8 室内装修、建筑外墙保温材料检查记录9表B.9 专职、志愿消防队检查记录表B.10 其他消防安全技术防范措施检查记录10表B.11 火灾公众责任险检查记录表B.12 消防安全“四个能力”建设自我评估检查记录表B.13 消防安全疏散设施检查记录11表B.13 消防安全疏散设施检查记录(续)表B.14 消防供配电设施检查记录12表B.15 火灾自动报警系统检查记录表B.16 消防供水设施检查记录13表B.16 消防供水设施检查记录(续)表B.17 自动喷水灭火系统检查记录14表B.17 自动喷水灭火系统检查记录(续)表B.18 泡沫灭火系统检查记录15表B.19 气体灭火系统检查记录表B.20 机械加压送风系统检查记录16表B.21 机械排烟系统检查记录表B.22 防火分隔设施检查记录表B.23 灭火器检查记录17表B.24 直接判定项目检查记录18。

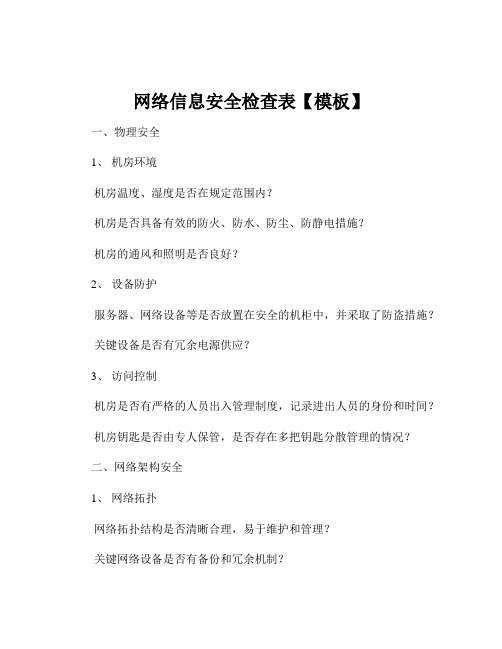

网络信息安全检查表【模板】

网络信息安全检查表【模板】一、物理安全1、机房环境机房温度、湿度是否在规定范围内?机房是否具备有效的防火、防水、防尘、防静电措施?机房的通风和照明是否良好?2、设备防护服务器、网络设备等是否放置在安全的机柜中,并采取了防盗措施?关键设备是否有冗余电源供应?3、访问控制机房是否有严格的人员出入管理制度,记录进出人员的身份和时间?机房钥匙是否由专人保管,是否存在多把钥匙分散管理的情况?二、网络架构安全1、网络拓扑网络拓扑结构是否清晰合理,易于维护和管理?关键网络设备是否有备份和冗余机制?2、访问控制是否划分了不同的网络区域,如内网、外网、DMZ 区等,并实施了相应的访问控制策略?网络访问是否基于最小权限原则,用户只能访问其工作所需的资源?3、防火墙和入侵检测防火墙规则是否定期审查和更新,以确保其有效性?入侵检测系统是否正常运行,是否及时处理报警信息?4、网络设备安全网络设备的登录密码是否足够复杂,并定期更改?网络设备的操作系统和软件是否及时更新补丁?三、系统安全1、操作系统服务器和客户端操作系统是否为正版软件?操作系统是否及时更新补丁,关闭不必要的服务和端口?是否设置了合理的用户账号和权限,避免出现超级用户权限滥用的情况?2、数据库数据库是否采取了加密存储措施,保护敏感数据?数据库的备份和恢复策略是否有效,备份数据是否定期测试?3、应用系统应用系统是否经过安全测试,是否存在已知的安全漏洞?应用系统的用户认证和授权机制是否健全?四、数据安全1、数据备份是否制定了定期的数据备份计划,包括全量备份和增量备份?备份数据是否存储在异地,以防止本地灾害导致数据丢失?备份数据的恢复流程是否经过测试,确保在需要时能够快速恢复数据?2、数据加密敏感数据在传输和存储过程中是否进行了加密处理?加密算法是否足够强大,密钥管理是否安全?3、数据销毁当不再需要的数据需要销毁时,是否采用了安全的销毁方法,确保数据无法恢复?五、用户管理1、用户认证用户的登录是否采用了多因素认证,如密码、令牌、指纹等?密码策略是否符合强度要求,如长度、复杂度、定期更改等?2、用户授权用户的权限分配是否基于其工作职责,避免权限过高或过低?对用户权限的变更是否有严格的审批流程和记录?3、用户培训是否定期对用户进行网络信息安全培训,提高其安全意识?培训内容是否包括密码管理、防范网络钓鱼、数据保护等方面?六、应急响应1、应急预案是否制定了详细的网络信息安全应急预案,包括事件分类、响应流程、责任分工等?应急预案是否定期演练和更新,确保其有效性?2、事件监测是否建立了有效的事件监测机制,能够及时发现网络安全事件?对事件的监测是否涵盖了网络流量、系统日志、用户行为等方面?3、事件处理在发生网络安全事件时,是否能够迅速采取措施进行遏制和恢复?是否按照规定的流程进行事件报告和记录?七、安全审计1、日志管理系统、网络设备、应用系统等是否开启了日志功能,并定期备份和保存?日志的存储时间是否符合法规和业务要求?2、审计分析是否定期对日志进行审计分析,发现潜在的安全威胁和异常行为?审计结果是否及时报告给相关人员,并采取相应的措施?3、合规性审计网络信息安全措施是否符合相关的法律法规、行业标准和内部政策要求?是否定期进行合规性审计,发现并整改不符合项?。

信息安全_风险评估_检查流程_防火墙安全评估检查表Firewall

2

防火墙应用模式安全审核

防火墙采用何种应用模式(透明、NAT、路由),是否采用了必要的NAT、PAT措施隐藏服务器及内部网络结构

3

防火墙软件检查

检查防火墙操作系统是否为最新版本、是否安装相应的安全补丁。

4

防火墙管理检查

1.检查防火墙的通过什么方式进行管理,是否为安全的管理方式

2.检查防火墙是否根据权限不同进行分级管理

3.检查防火墙的口令设置情况,口令设置是否满足安全要求

5

防火墙日志检查

1.检查防火墙的日志设置是否合理,是否有所有拒绝数据包的记录日志。

2.检查防火墙的日志保存情况,所记录的日志是否有连续性;

3.检查防火墙日志的查看情况,网络安全管理员是否按照防火墙管理制度对防火墙进行日常维护

科技风险外部审计项目

防火墙审计检查表

防火墙安全审核

被审核部门

审核人员

审核日期

陪同人员

序号

审核项目

审核步骤/方法

审核结果

补充说明

备注ቤተ መጻሕፍቲ ባይዱ

1

防火墙安全策略审核

检查防火墙安全策略的设置是否合理:

1.检查防火墙是否只开放了必须要开放的端口;

2.检查防火墙是否禁止了所有不必要开放的端口;

3.检查防火墙是否设置了防DOS攻击安全策略;

防火防爆安全检查表

44

作业现场

是否符合要求,推用是否规范

12、氧气、乙炔是否倾倒使用,是否安装回火器;气

45

作业现场

管是否有龟裂现象,是否使用管箍固定

13、含油废弃手套、棉纱、干毡、纸板等可燃物品是

46

作业现场

否放入专用垃圾桶内,统一处理

爆安全检查表

编号:

检查标准及依据

建立健全安全生产责任制,签订各级安全目标责任书,确定量化的年 度安全工作目标

被检查部门:

序 号

检查项目

1

责任制落实

2

责任制落实

3

责任制落实

4

责任制落实

车间及建

5

筑物

车间及建

6

筑物

车间及建

7

筑物

车间及建

8

筑物

车间及建

9

筑物

车间及建

10

筑物

11

生产工艺过程

12

生产工艺过程

13

生产工艺过程

14

生产工艺过程

15

生产工艺过程

16

生产工艺过程

17

消防设施

18

消防设施

19

消防设施

20

生产装置与设备

动火作业按规定办理作业票,采取有效的防范措施,进行安全隔离 特殊电气作业按规定办理作业票,采取有效的防范措施,进行断电挂 牌 有限空间作业按规定办理作业票,采取有效的防范措施,进行断电挂 牌 检修、清理所用行灯的电压未超过36 伏,进入金属容器内或潮湿环境 内未超过12 伏 火灾探测报警系统配备齐全、完好并能正常运行,并专人管理、定期 检测、维护保养,保存记录 各类灭火器材的配置种类、数量及完好程度符合要求,并专人管理、 定期检测、维护保养,保存记录 消防供水系统可靠、有效,与之配套的硬件设施完好并定期维护,保 存记录

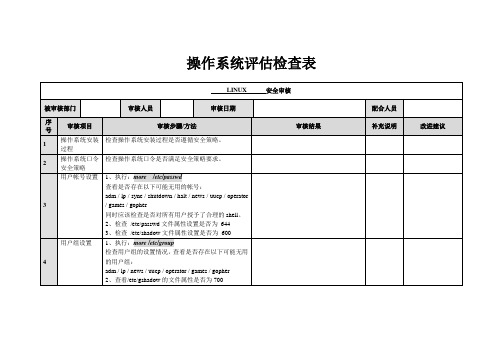

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux

建议执行下面的命令定位系统中的“.rhosts”文件:

# find / -name .rhosts-print

并且需要查看这些.rhosts文件中是否存在+ +配置。

15

NFS服务配置

执行:more /etc/export

检查文件中对于NFS共享的权限控制

16

常规网络服务

询问管理员或执行以下操作检查系统运行那些常规网络服务,并记录各类服务的服务系统软件类型和版本,对于运行的服务,提取相关配置文件信息:

/etc/

/etc/rc.d/init.d/

/tmp

/etc/inetd.conf或者/etc/xinet.d/

/etc/passwd

/etc/shadow

/etc/securietty

/etc/services

/etc/rc.local

8

文件系统的mount控制

执行:/etc/fstab查看文件系统的mount控制情况。

操作系统评估检查表

LINUX安全审核

被审核部门

审核人员

审核日期

配合人员

序号

审核项目

审核步骤/方法

审核结果

补充说明

改进建议

1

操作系统安装过程

检查操作系统安装过程是否遵循安全策略。

2

操作系统口令安全策略

检查操作系统口令是否满足安全策略要求。

3

用户帐号设置

1、执行:more /etc/passwd

查看是否存在以下可能无用的帐号:

确认存在如下内容

CRONLOG=YES

18

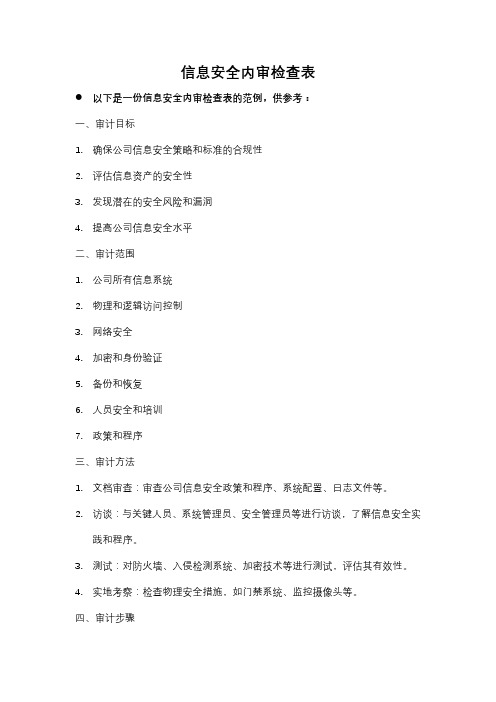

信息安全内审检查表

信息安全内审检查表

以下是一份信息安全内审检查表的范例,供参考:

一、审计目标

1.确保公司信息安全策略和标准的合规性

2.评估信息资产的安全性

3.发现潜在的安全风险和漏洞

4.提高公司信息安全水平

二、审计范围

1.公司所有信息系统

2.物理和逻辑访问控制

3.网络安全

4.加密和身份验证

5.备份和恢复

6.人员安全和培训

7.政策和程序

三、审计方法

1.文档审查:审查公司信息安全政策和程序、系统配置、日志文件等。

2.访谈:与关键人员、系统管理员、安全管理员等进行访谈,了解信息安全实

践和程序。

3.测试:对防火墙、入侵检测系统、加密技术等进行测试,评估其有效性。

4.实地考察:检查物理安全措施,如门禁系统、监控摄像头等。

四、审计步骤

1.审计准备:制定审计计划、确定审计范围和资源、收集相关信息。

2.审计实施:进行文档审查、访谈、测试和实地考察。

3.问题识别:识别存在的安全风险和漏洞。

4.风险评估:评估问题的严重性和影响范围。

5.报告编制:编制审计报告,总结审计结果和建议。

6.跟踪与监控:对审计结果进行跟踪和监控,确保问题得到解决。

五、审计结果和建议

1.对发现的问题进行分类,如高、中、低风险。

2.对每个问题提出具体的建议和解决方案。

3.对建议的解决方案进行成本效益分析,以确定优先级。

4.对已解决的问题进行跟踪和监控,确保其有效性。

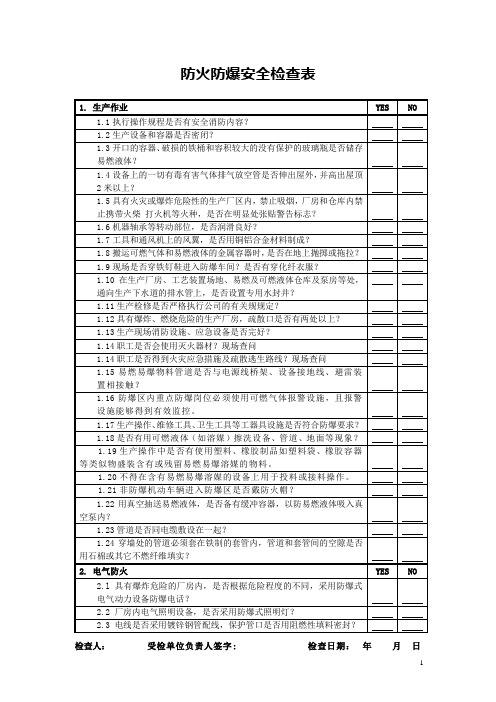

防火防爆安全检查表

1.12具有爆炸、燃烧危险的生产厂房,疏散口是否有两处以上?

1.13生产现场消防设施、应急设备是否完好?

1.14职工是否会使用灭火器材?现场查问

1.14职工是否得到火灾应急措施及疏散逃生路线?现场查问

1.15易燃易爆物料管道是否与电源线桥架、设备接地线、避雷装置相接触?

1.6机器轴承等转动部位,是否润滑良好?

1.7工具和通风机上的风翼,是否用铜铝合金材料制成?

1.8搬运可燃气体和易燃液体的金属容器时,是否在地上抛掷或拖拉?

1.9现场是否穿铁钉鞋进入防爆车间?是否有穿化纤衣服?

1.l0 在生产厂房、工艺装置场地、易燃及可燃液体仓库及泵房等处,通向生产下水道的排水管上,是否设置专用水封井?

2.6设备接地是否经过检测?数据是否存档?

2.7电器设备接地线是否完好?

2.8现场电器是否存在缺陷、噪音等?

2.9工房避雷检测是否符合要求?

2.10电器的防爆级别与环境是否一致?

2.11静电按照公司静电检查表进行逐项检查

3.焊接防火

YES

NO

3.l焊接工作是否严格执行动火制度(动火证审批制度)?

3.2焊工是否持证作业,并穿戴好劳保用品?

5.5地上和半地上贮罐区,是否设置防护堤,防护堤的高度宜为l—1.6米??

5.6防护堤内的下水道,是否装有闸门式的启闭装置并应通过防护堤外的水封,与生产下水道相通?

5.7贮罐的防护堤内,是否禁止架设电线和装置任何电气设备,贮罐区的照明,是否采用装在防护堤外的探照灯?

5.8输送易燃和可燃液体的泵房是否单独设置?是否符合防爆要求?

3.8是否利用与易燃易爆生产设备有联系的金属构件作为电焊地线?

防火墙完整检查表

退出时间为300秒

超时自动退出等措施

当对网络设备进行远程管理 时,应采取必要措施防止鉴 通过web界面登录防火墙时使用了ssl 别信息在网络传输过程中被 协议进行加密处理,即https登录

窃听

防火墙标准检查表

评估操作示例

检查情况

结果

整改建议

访谈管理员

整改建议

或覆盖

人工不能对审计记录进行修改

应对登录网络设备的用户进 行身份鉴别

Hale Waihona Puke 通过web界面登录和通过console登录 都需要账号和口令,并不存在空口令

和弱口令

应对网络设备的管理员登录 地址进行限制

对远程登录防火墙的登录地址进行限 制,避免未授权访问

主要网络设备应对同一用户 选择两种或两种以上组合的 鉴别技术来进行身份鉴别

防火墙标准检查表

分类

测评项

预期结果

应在网络边界部署访问控制 设备,启用访问控制功能

启用了访问控制规则

应能根据会话状态信息为数

据流提供明确的允许/拒绝 配置数据流只允许授权的IP地址、协

访问的能力,控制粒度为端

议、端口通过

口级

应对进出网络的信息内容进 实现对应用层HTTP、FTP、TELNET、

行过滤

SMTP、POP3等协议命令级的控制

应在会话处于非活跃一定时 间或会话结束后终止网络连

接

防火墙配置了连接超时时间设置

访问控制

应限制网络最大流量数及网 络连接数

防火墙根据IP地址限制了网络连接 数,对数据报文做了带宽限制

重要网段应采取技术手段防 防火墙开启IP/MAC地址绑定方式,防

止地址欺骗

止重要网段的地址欺骗

安全审计

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

防火墙审计检查表

防火墙安全审核

被审核部门

审核人员

审核日期

陪同人员

序号

审核项目审核步骤/ຫໍສະໝຸດ 法审核结果补充说明

备注

1

防火墙安全策略审核

检查防火墙安全策略的设置是否合理:

1.检查防火墙是否只开放了必须要开放的端口;

2.检查防火墙是否禁止了所有不必要开放的端口;

3.检查防火墙是否设置了防DOS攻击安全策略;

4.检查防火墙是否设置了抗扫描安全措施。

2

防火墙应用模式安全审核

防火墙采用何种应用模式(透明、NAT、路由),是否采用了必要的NAT、PAT措施隐藏服务器及内部网络结构

3

防火墙软件检查

检查防火墙操作系统是否为最新版本、是否安装相应的安全补丁。

4

防火墙管理检查

1.检查防火墙的通过什么方式进行管理,是否为安全的管理方式

2.检查防火墙是否根据权限不同进行分级管理

3.检查防火墙的口令设置情况,口令设置是否满足安全要求

5

防火墙日志检查

1.检查防火墙的日志设置是否合理,是否有所有拒绝数据包的记录日志。

2.检查防火墙的日志保存情况,所记录的日志是否有连续性;

3.检查防火墙日志的查看情况,网络安全管理员是否按照防火墙管理制度对防火墙进行日常维护