网络设备实施报告

电厂网络设备调试报告

XXXX电厂网络设备调试报告一、网关加密设备根据国网公司《全国电力二次系统安全防护总体方案》要求,在山东省电力公司安排部署下,山东XXX有限公司于2012年6月在XXXX电厂部署纵向加密认证装置及调试。

在完成本阶段的工作后现将工程实施情况做出说明。

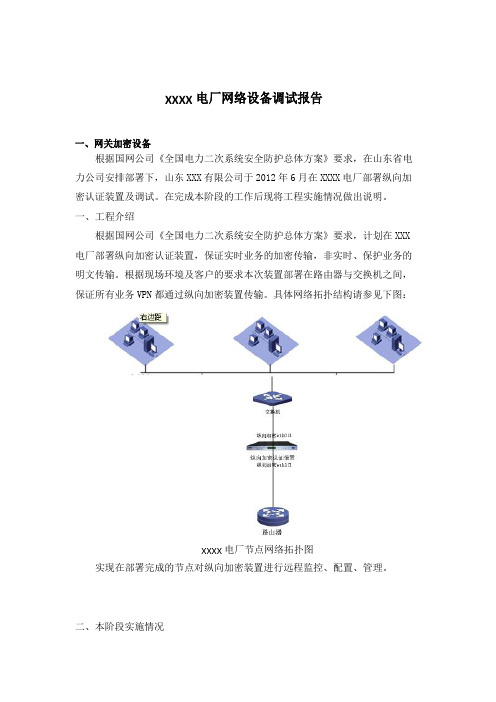

一、工程介绍根据国网公司《全国电力二次系统安全防护总体方案》要求,计划在XXX 电厂部署纵向加密认证装置,保证实时业务的加密传输,非实时、保护业务的明文传输。

根据现场环境及客户的要求本次装置部署在路由器与交换机之间,保证所有业务VPN都通过纵向加密装置传输。

具体网络拓扑结构请参见下图:XXXX电厂节点网络拓扑图实现在部署完成的节点对纵向加密装置进行远程监控、配置、管理。

二、本阶段实施情况本阶段工程于XXXX电厂部署百兆RJ45电口纵向加密设备一台。

完成XXX电厂两台百兆RJ45电口纵向加密设备的部署,实现实时业务加密通信;非实时、保护业务明文通信。

转发给公司的业务数据传输正常。

并在配置中考虑了在未来非实时、保护业务接入密通的需要,能够较快的实现业务的明密通转换。

在设备接入的情况下充分考虑到现有网络中交换机与路由器的互连,中心节点网管机对交换机、路由器的远程管理。

在设备的配置中保证厂站端交换机的网管正常。

通过现场测试与阶段性运行,设备接入后厂站端交换机、路由器网管功能全部正常。

完成一台纵向加密的安装调试,设备运行状况正常。

三、调试报告首先通过网线连接设备的eth4接口,打开纵向加密管理工1对设备的基本参数进行配置2配置vlan3配置路由4配置隧道5配置策略6将隧道对应的证书导入至此,纵向加密配置完成。

XXXXXXXXXXX(安装)调试工程师;XXXXXXXXXXXXXXXX(记录)人员;XXXXX二、交换机、路由器配置调试文档1.现场沟通在客户现场经过于客户负责人进行方案沟通,了解到用户购买设备的用途及网络的基本架构情况,并向项目负责人处要取获得网络调试所需要的网络规划数据,并根据网络规划数据现场对设备进行调试和安装。

网络设备调试报告

目录一、网络实现 (2)1.1设备清单 (2)1.2电信地址信息表 (2)1.3 网络拓扑图 (3)二、网络信息 (3)2.1设备命名及密码规划 (3)2.2设备互连端口信息 (4)2.3三层设备互连地址信息 (5)2.4关键设备VLAN地址信息 (5)2.5外部映射地址信息 (5)三、关键设备配置信息 (6)3.1 STAR-S6806 (6)3.2 STAR-R2600 (9)3.3 JUMP-F3000 (11)一、网络实现1.1设备清单1.2电信地址信息表1.3 网络拓扑图RG-S6806E STAR-R2600防火墙电信电教馆大楼内二、网络信息2.1设备命名及密码规划2.2设备互连端口信息2.3三层设备互连地址信息2.4关键设备VLAN地址信息2.5外部映射地址信息三、关键设备配置信息3.1 STAR-S6806s6806#sho versionSystem description : Red-Giant 10G Backbone Routing Switch(S6806E) ByRuijie Network.System uptime : 0d:2h:9m:12sSystem hardware version : 3.0CPU: PVR-80811014, V endor-1057, Device-0006, Revision-14Flash-1: Id-c249 , Memory Room: fff00000-ffffffffFlash-2: Id-ec75 , Memory Room: f0000000-f1f03fffLinecard information:Slot-1,M6800E-12SFP/GTBOOT version:01-02-01CTRL version:01-06-01-01USER version:02-01-09-02Hardware version:2.0System software version : 2.42(4) Build Jun 26 2006 RelSystem BOOT version : RGiant-6800EM-BOOT03-02-01System CTRL version : RGiant-6000M-CTRL01-07-01-01Running Switching Image : Layer3s6806#show runSystem software version : 2.42(4) Build Jun 26 2006 RelBuilding configuration...Current configuration : 2477 bytes!version 1.0install 1 12sfp/gtip routing algorithm CRC32_UPPER!hostname s6806enable secret level 1 5 $21X)sv'3H.Y*T7+4,tZ[V/,Q+S(\W&-enable secret level 15 5 $2Nq&#Z13IOrJ%(84Mp]K*.tQxB^"[/7!ip access-list extended deny-wormdeny tcp any any eq 135deny tcp any any eq 137 deny tcp any any eq 445 deny tcp any any eq 593 deny tcp any any eq 2500 deny tcp any any eq 5800 deny tcp any any eq 5900 deny tcp any any eq 6346 deny tcp any any eq 6667 deny tcp any any eq 9393 deny tcp any any eq 4444 deny udp any any eq 135 deny udp any any eq 445 deny udp any any eq 593 deny udp any any eq 1434 permit ip any any!interface GigabitEthernet 1/1 description to_benlou switchport access vlan 10ip access-group deny-worm in !interface GigabitEthernet 1/2 description to_server switchport access vlan 999ip access-group deny-worm in !interface GigabitEthernet 1/3 description to_server switchport access vlan 999ip access-group deny-worm in !interface GigabitEthernet 1/4 description to_server switchport access vlan 999ip access-group deny-worm in !interface GigabitEthernet 1/5 description to_server switchport access vlan 999ip access-group deny-worm in !interface GigabitEthernet 1/6 description to_server switchport access vlan 999ip access-group deny-worm in!interface GigabitEthernet 1/7 description to_serverswitchport access vlan 999ip access-group deny-worm in!interface GigabitEthernet 1/8 description to_serverswitchport access vlan 999ip access-group deny-worm in!interface GigabitEthernet 1/9 description to_serverswitchport access vlan 999ip access-group deny-worm in!interface GigabitEthernet 1/10 description to_guanlijiswitchport access vlan 10ip access-group deny-worm in!interface GigabitEthernet 1/11 description to_yuliuswitchport access vlan 20ip access-group deny-worm in!interface GigabitEthernet 1/12no switchportdescription to_firewallip address 172.16.10.1 255.255.255.0!interface Vlan 10ip address 192.168.10.254 255.255.255.0 !interface Vlan 20ip address 192.168.20.254 255.255.255.0 !interface Vlan 100ip address 192.168.100.254 255.255.255.0 !interface Vlan 999ip address 192.168.1.254 255.255.255.0 !ip route 0.0.0.0 0.0.0.0 GigabitEthernet 1/12 172.16.10.2 1 enabledend3.2 STAR-R2600r2600#show verr2600#show versionRed-Giant Operating System SoftwareRGNOS (tm) RELEASE SOFTWARE, Version 8.4 (building 67) Copyright (c) 2004 by Red-Giant Network co.,LtdCompiled Jun 13 2006 16:57:03 by scRed-Giant uptime is 0 days 0 hours 23 minutesSystem returned to ROM reload at 2006-02-28 23:13:04System image file is "flash:/rgnos.bin"Red-Giant R2600 series R2632Motorola Power PC processor with 65536K bytes of memory. Processor board ID 00000001,with hardware revision 00000001card information in the system===================================== slot class id type id hardware ver firmware version slot 0 main board MB_M8248_2632 1.20 1.00slot 1 FNM card FNM_2FE2HS 1.10 1.00r2600#show runBuilding configuration...Current configuration : 2076 bytes!version 8.4 (building 67)hostname r2600enable secret 5 $1$cLdj$89vtz55sA0BAqFApenable password 7 0059344251!!!!!!access-list 1 permit anyaccess-list 100 deny tcp any any eq 135access-list 100 deny udp any any eq 135 access-list 100 deny tcp any any eq 137 access-list 100 deny tcp any any eq 139 access-list 100 deny udp any any eq 445 access-list 100 deny tcp any any eq 4444 access-list 100 deny udp any any eq 1434 access-list 100 deny udp any any eq 593 access-list 100 deny tcp any any eq 593 access-list 100 permit ip any any!!!no service password-encryption!!!!!!interface serial 1/2clock rate 64000!interface serial 1/3clock rate 64000!interface FastEthernet 1/0ip nat outsideip access-group 100 inip mtu 1488ip address 221.232.159.202 255.255.255.248 duplex autospeed autodescription for_outside!interface FastEthernet 1/1ip nat insideip access-group 100 inno ip redirectsip mtu 1488ip address 172.16.10.2 255.255.255.0 duplex autospeed autodescription to_firewall!interface Null 0!ip nat inside source static tcp 192.168.1.4 8080 221.232.159.206 80 permit-inside ip nat inside source static tcp 192.168.1.4 80 221.232.159.206 80 permit-inside ip nat inside source static 192.168.1.4 221.232.159.206 permit-insideip nat inside source static 192.168.1.3 221.232.159.205 permit-insideip nat inside source static 192.168.1.1 221.232.159.203 permit-insideip nat inside source static 192.168.1.2 221.232.159.204 permit-insideip nat inside source list 1 interface FastEthernet 1/0!ip route 0.0.0.0 0.0.0.0 221.232.159.201ip route 192.168.1.0 255.255.255.0 172.16.10.1ip route 192.168.10.0 255.255.255.0 172.16.10.1ip route 192.168.20.0 255.255.255.0 172.16.10.1!!line con 0line aux 0line vty 0loginpassword 7 04240c072cline vty 1loginpassword 7 050b123f11line vty 2loginpassword 7 1006062617line vty 3loginpassword 7 050b123f11line vty 4loginpassword 7 1101330400!!end3.3 JUMP-F3000(none)# show runsystemterminalname servertrust hostlogin trust 192.168.1.1login retry 3msn-proxyconnection timerconntimer tcp established timer 7200conntimer tcp synwait timer 120conntimer udp timer 180conntimer icmp timer 30interfaceeth 0ip address 192.168.1.100/24mac 00:90:fb:09:f3:06mtu 1500up1000Mautoneg onspeed Unknown!duplex Unknown!eth 1ip address 0.0.0.0/0mac 00:90:fb:09:f3:07mtu 1500up1000Mautoneg onspeed 1000Mb/sduplex fulleth 2ip address 0.0.0.0/0mac 00:90:fb:09:f3:08mtu 1500up1000Mautoneg onspeed 100Mb/sduplex fulleth 3ip address 0.0.0.0/0mac 00:90:fb:09:f3:09mtu 1500up1000Mautoneg onspeed Unknown!duplex Unknown!eth 4no ip addressmac 00:90:fb:09:f3:0amtu 1500down100Mautoneg onspeed Unknown!duplex Unknown!ethno ip addressmac 00:90:fb:09:f3:0bmtu 1500down100Mautoneg onspeed Unknown!duplex Unknown! bondingvlanfwbridgefwbridge ip 192.168.1.100/24 fwbridge stp onpppoeip poolwebfilterurlwordsscriptprotfileaccess controlinterface policies1 permit eth 1 eth 22 permit eth 1 eth 33 permit eth 3 eth 24 permit any anynatnatconduitproxytelnetftphttpsmtppop3syslogsnmparparp learning onroutepolicy routeidsfailoverbalanceradiustacacsdhcpserverconnection managepptpvpnnat-traversalsecure-gwvpn-tunnelvpn-connectionbindUsed mode: Software ; New mode: Software dhcp clientstoppedips controlvirus controlblacklistblack-list peak 500selfchkp2p(fasttrack,gnutella,edonkey,dc,bittorrent,openft) p2p bandpoolp2p rulesp2p exempt-listwhitelistddnsqqmsn v1.1。

网络设备运行报告

网络设备运行报告1. 引言网络设备是现代网络通信的基石,对于保障网络正常运行至关重要。

本报告旨在对网络设备的运行情况进行分析和总结,以便更好地了解设备的性能和稳定性,为网络运营和维护提供参考。

2. 设备基本信息在进行运行报告之前,我们首先需要了解网络设备的基本信息。

以下是相关设备的基本信息:•设备名称:•设备型号:•设备厂商:•设备序列号:•设备所属网络:3. 运行环境分析网络设备的运行环境对其性能和稳定性有着重要的影响。

以下是对设备运行环境的分析:•温度和湿度:设备所处的环境温度和湿度是否在合理范围内,是否存在过热或过潮湿的情况。

•供电情况:设备的供电是否稳定,是否存在电压波动等问题。

•网络连接:设备与上级网络之间的连接质量如何,是否存在传输延迟或丢包等问题。

•物理安装:设备的物理安装是否牢固,是否存在松动或振动等问题。

4. 运行状态分析对于网络设备的运行状态进行分析可以帮助我们了解其性能和稳定性。

以下是对设备运行状态的分析:•CPU利用率:设备的CPU利用率是否稳定,是否存在高负载情况。

•内存利用率:设备的内存利用率是否正常,是否存在内存泄露等问题。

•网络流量:设备的网络流量是否正常,是否存在异常的流量波动。

•连接数:设备的连接数是否稳定,是否存在连接过多或连接过少的情况。

•错误日志:设备的错误日志是否存在异常情况,如错误码、故障报告等。

5. 故障分析在网络设备运行过程中,难免会遇到一些故障情况。

以下是对设备故障的分析:•网络中断:设备是否存在网络中断的情况,中断的原因是什么。

•服务不可用:设备提供的某些服务是否不可用,是否存在服务崩溃或被攻击的情况。

•性能下降:设备的性能是否有所下降,是否存在响应延迟或数据丢失的情况。

•安全漏洞:设备是否存在安全漏洞,是否容易受到攻击或入侵。

6. 问题解决和改进措施针对设备运行中出现的问题,我们需要采取相应的解决措施并进行改进。

以下是一些常见的问题解决和改进措施:•硬件故障:对于硬件故障,可以考虑更换硬件设备或进行维修。

实验三 基本网络连接和网络设备的识别实验报告

实验三基本网络连接和网络设备的识别实验报告学号:20111120209 专业:网络工程姓名:张碧维试验时间:2012.4.25(星期三) 13:00—15:00一、实验目的:1.熟悉掌握各种物理连接线的型号和类型2.熟悉掌握网络接头的连接方式3.熟悉区分集线器、交换机、路由器等各类基本的网络设备;二、实验原理Internet网络系统为每台连到Internet上的计算机、路由器规定唯一的IP 地址,从而使协议能够利用这个地址在主机之间传递信息。

Internet的地址有IP地址和域名两种表示,两种地址之间存在着一种相互映射的关系。

网络设备按照其主要用途可以分为三大类:第一类是接入设备,用于计算机与计算机网络进行连接的设备,常见的有网络接口卡、调制解调器等,第二类是网络互联设备,用于实现网络之间的互联,主要设备有中继器、路由器、交换机、集线器等,第三类是网络服务设备,用于提供远程网络服务的设备,如拨号访问服务器、网络打印机等,前两类即是一般用于网络连接的设备。

三、实验设备和器材RJ-45连接头若干(大概每人6个)、双绞线(大概每人1.5米)、各类型号交换机、路由器若干台、做线工具若干、双绞线测试仪。

四、实验内容和步骤1、各类双绞线的制造与互联,双绞线的连接器是RJ-45,也称为水晶头,一条双绞线的两端用压线钳将8根线按照线序标准与RJ-45紧密连接好。

双绞线的线序分别为B序排列和A序排列。

一条双绞线内有8根线,每2根绞在一起,组成4个线对,用橙、绿、蓝、棕4种颜色区分开来,每个线对的另一根线用白色与该线对颜色相间标识。

8根双绞线在插入水晶头时依据线的颜色按顺序标识1、2、3、4、5、6、7、8放置。

8根针脚的排列顺序确定方法是:将RJ-45水晶头有塑料弹簧片的一面向下,有针脚的一面向上,有针脚的一端指向远离自己的方向,有方型口的一端对者自己,最左边的是第1针,依次排序,最右边的是第8针。

RJ-45水晶头连接是采取B序排列还是采取A序排列与双绞线两端连接的计使用时若双绞线两端RJ-45头线序一样称为“直通”连接,若两端线序不同称为“交叉”连接。

思科网络设备配置实训报告

四川机电职业技术学院实习报告题目:网络设备配置与管理指导教师:***学生姓名:***专业年级:12网络6班一、《网络设备配置与管理》实习成绩评定表一、实习任务及要求1、实习任务(1)熟悉packet tracer模拟软件的使用;(2)熟练掌握静态路由和动态路由的配置方法;(3)掌握基本子网划分和VLSM的方法;2、实习要求(1)实习时间:一周(2)实习报告字体:宋体,正文字号:小四,行间距:单倍。

(3)必须有封面,目录(可选),总结,页码,实习报告第二页为成绩评定表。

二、指导教师评语:指导教师签名年月日三、成绩评定:实习报告成绩(40%):实习出勤成绩(30%):平时实验成绩(30%):总成绩:一.IP地址规划1.Ospf192.168.0.0/24192.168.0.0 0000000192.168.0.0/25 ....... 1 192.168.0.1-192.168.0.126192.168.0.128/25192.168.0.01 000000192.168.0.128/26........2 192.168.0.129-192.168.0.190192.168.0.192/26........3 192.168.0.193-192.168.0.2542.Eigrp192.168.1.0/24192.168.1.0/25..........1 192.168.0.1-192.168.0.126192.168.1.128/26........2 192.168.0.129-192.168.0.190192.168.1.192/26........3 192.168.0.193-192.168.0.254(方法:从里面最大的主机数开始划分如100、50、40,先从给100划分就是2的n次方减去2要大于等于100,要要最接近主机数从而使浪费的ip最少,这里的n取7最合适)二.OSPF区域配置1.在OSPF1、OSPF2和OSPF Border(不包括S0/0/0接口)三台路由器上运行OSPF协议。

小区内网线改造报告范文

小区内网线改造报告范文摘要:本文主要针对某小区内网线的改造进行了详细的调查和分析,提出了改造方案并进行了实施,并对改造效果进行了评估和总结。

通过本次改造,小区内的网络通信质量明显提升,居民的网络使用体验得到了极大的改善。

一、引言:随着互联网的飞速发展,居民对网络通信的需求越来越高。

但是在某小区,由于历史原因和技术水平限制,原有的内网线设施导致网络速度缓慢、信号不稳定等问题频发,给居民的生活和工作带来了困扰。

因此,为了满足居民对网络的需求,本次决定对小区内网线进行改造。

二、调查分析:1. 原有内网线设施的问题:通过入户调查和网络测试,发现小区内网线存在以下问题:首先,大部分住户使用的是老式的网线,其中有些已经使用了多年,线路老化造成了传输速度慢下来。

其次,一些住户使用的是同轴电缆,传输信号质量较差,容易受到干扰影响。

再次,小区内各个单元楼的内部布线混乱、混杂,存在大量的接头,导致信号衰减和不稳定。

2. 改造需求:根据调查结果,我们得出以下改造需求:首先,需要替换老化的网线,提高传输速度。

其次,需要更换同轴电缆为光纤线,提高传输信号质量。

再次,需要重新规划和布线,减少干扰和接头数量,保证信号稳定传输。

三、改造方案:1. 网线替换和布线规划:为了提高传输速度,我们决定将老化的网线全部更换为CAT6标准的网线,同时优化布线规划。

我们组织专业人员对每栋楼进行调研和测量,制定了新的内网线布线方案,合理分配线缆资源,减少信号衰减和干扰。

2. 同轴电缆更换:为了提高传输信号质量,我们决定将同轴电缆全部更换为光纤线。

光纤线具有传输速度快、抗干扰性强的优势,可以解决现有同轴电缆容易受到干扰的问题。

同时,我们还对光纤线的走向进行了调整,减少了光纤线的弯曲和拉伸,提高了传输质量和稳定性。

3. 设备升级:为了适应新的内网线改造,我们还对小区内的网络设备进行了升级。

将老式的交换机和路由器替换为性能更好、支持更高传输速率的设备,提高了整个网络的传输能力和稳定性。

基本网络组建实验报告(3篇)

第1篇实验目的本次实验旨在让学生掌握基本网络组建的原理和方法,包括网络拓扑设计、设备配置、IP地址规划、子网划分以及网络测试等。

通过实际操作,使学生能够将理论知识应用到实际网络环境中,提高网络组建和故障排查的能力。

实验环境1. 硬件设备:路由器2台,交换机2台,PC机5台,网络线缆若干。

2. 软件环境:Windows操作系统,Packet Tracer网络模拟软件。

实验内容一、网络拓扑设计1. 拓扑结构:设计一个简单的星型拓扑结构,包括一个核心交换机和5个边缘PC 机。

2. 网络设备:核心交换机负责连接所有边缘PC机,边缘PC机通过交换机接入核心交换机。

二、设备配置1. 配置核心交换机:- 配置VLAN,为不同部门划分虚拟局域网。

- 配置端口,为每个端口分配VLAN。

- 配置路由,实现不同VLAN之间的通信。

2. 配置边缘交换机:- 配置端口,将端口连接到对应的PC机。

- 配置VLAN,与核心交换机保持一致。

3. 配置PC机:- 配置IP地址、子网掩码和默认网关。

- 配置DNS服务器地址。

三、IP地址规划与子网划分1. IP地址规划:采用192.168.1.0/24网段进行IP地址规划。

2. 子网划分:将192.168.1.0/24划分为两个子网,分别为192.168.1.0/25和192.168.1.128/25。

四、网络测试1. 测试设备连通性:使用ping命令测试PC机与核心交换机、边缘交换机以及其他PC机的连通性。

2. 测试路由功能:使用traceroute命令测试数据包从PC机到目标PC机的路由路径。

3. 测试VLAN功能:测试不同VLAN之间的通信是否正常。

实验步骤1. 搭建网络拓扑:在Packet Tracer中搭建实验拓扑,连接网络设备。

2. 配置设备:按照实验内容,对网络设备进行配置。

3. 规划IP地址与子网划分:规划IP地址,划分子网。

4. 测试网络:进行网络连通性、路由功能和VLAN功能的测试。

网络互联设备-实训报告

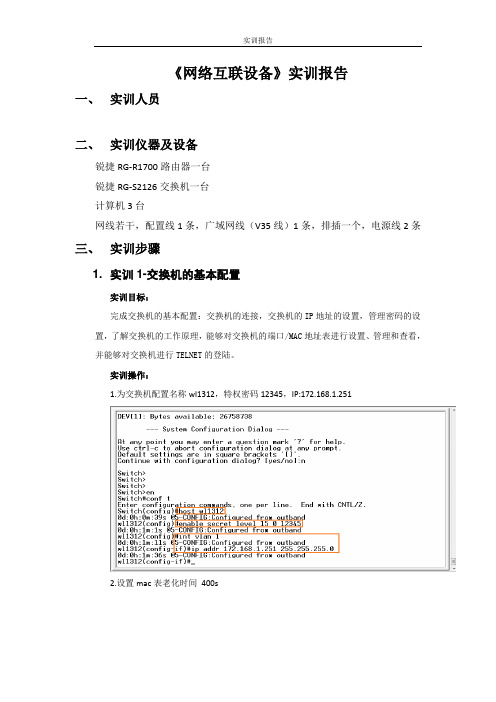

《网络互联设备》实训报告一、实训人员二、实训仪器及设备锐捷RG-R1700路由器一台锐捷RG-S2126交换机一台计算机3台网线若干,配置线1条,广域网线(V35线)1条,排插一个,电源线2条三、实训步骤1. 实训1-交换机的基本配置实训目标:完成交换机的基本配置:交换机的连接,交换机的IP地址的设置,管理密码的设置,了解交换机的工作原理,能够对交换机的端口/MAC地址表进行设置、管理和查看,并能够对交换机进行TELNET的登陆。

实训操作:1.为交换机配置名称wl1312,特权密码12345,IP:172.168.1.2512.设置mac表老化时间400s3.设置交换机TELNET登陆,密码123454.测试2. 实训2-交换机VLAN、TRUNK的配置和测试实训目标:在交换上划分vlan,为不同vlan设置IP,将端口加入vlan,设置单臂路由器实现不同vlan间的通信实训操作:1.设置3个vlan,vlan 10,vlan 20,vlan 30,并为各个vlan设置IP2.将端口f0/2加入vlan10。

将f0/3,f0/4加入vlan 203.测试相同vlan间可以相互ping不同vlan间不能通信3.设置单臂路由器,将端口f0/6设置为串口,并加入不同vlan5.测试设置路由器后实现不同vlan间的通信3. 实训3-路由器的基本配置实训目标:路由器的基本配置:设置路由器的主机名,telnet登陆时的密码,进入特权层的密码的配置,设置路由器各端口的IP地址,路由器各端口配置的查看,当前运行配置的查看,并能够通过telnet进行登陆。

以及维护管理工具TFTP的使用实训操作:1.配置路由器的主机名,telnet登陆配置和telnet登陆密码,特权层的密码2.配置路由器各端口的IP查看f1/0端口的配置查看当前运行配置telnet登陆测试3.搭建TFTP服务器,并使用它保存当前的配置4. 实训4-路由的配置和广域网协议的配置实训目标:熟悉路由器的基本配置,及各种广域网协议的的配置实训操作:1.设置静态路由、默认路由,实现两个网络的通信DTE设置局域网口IP,广域网口IPDTE设置静态路由DCE设置局域网IP,广域网口IP,设置时钟DCE设置静态路由为计算机设置IP,可以相互ping通对方网络的主机2.配置动态路由RIP,配置HDLC,查看路由DCE端设置和shut ip routeDTE端设置和shut ip routePing测试3.配置动态路由OSPF,配置HDLC,查看路由DTE端设置和查看DCE端设置和查看Ping测试4.配置动态路由RIP,配置PPP协议,进行chap验证DTE端设置和查看DCE端设置和查看Ping测试5.配置动态路由RIP,配置FR协议DTE端设置和查看DCE端设置和查看Ping测试6.配置telnet,实现全网能够远程登录telnet登陆测试5. 实训5-路由器NAT的配置实训目标:实现内网用户能够访问internet,实现内网web发布和ftp服务,配置dhcp,能够为内网自动分配ip地址参数实现外网能访问内网web服务和FTP服务实训操作:DTE端(内网)设置设置局域网IP,广域网口IP,设置nat和封装hdlc设置rip路由,设nat地址池内网使用wamp架设web服务器,使用简易ftp服务器,此处省略截图DCE端(外网)设置设置局域网IP,设置广域网口IP,设置时钟设置RIP路由外网访问内网web服务器外网访问ftp服务器6.实训6-路由器访问控制列表的配置实训目标:通过在路由器上建立访问控制列表,实现对内部网络访问的控制实训操作:1.交换机vlan设置和路由器设置以实验5为基础,网络能ping通,此处省略解图2.在内外路由器上设置访问控制列表,禁止IP为172.18.50.3主机访问内部网络3.设置主机IP为172.18.50.3后做测试,发现已经无法访问内网主机4.设置主机IP为其他IP后做测试,后又能访问5.在外网路由器上配置扩展ACL不允许PC1所在网段访问PC2网段的telnet和web服务6.测试在设置规则前能ping通内网主机能访问web,也能telnet设置扩展规则后能ping通内网主机但是无法访问web,也无法telnet四、实训总结此次试训我们主要以交换机和路由器的操作为主,在试训中涉及到了交换机和路由器的基本配置命令,交换机的vlan划分,路由器的rip,ospf 协议,访问控制列表的设置等知识。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

培训费用

5

税金等其他费用

方案一报价汇总

人民币大写:,¥元

3.网络规划

网络拓扑图

A、总公司:

B、子公司拓扑:

服务器IP地址规划表

设备名称

接口类型

IP地址

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

XX服务器

NIC

VLAN规划表

区域名称

VLANID

子网网段

部门名称

部门名称

部门名称

部门名称

部门名称

部门名称Βιβλιοθήκη 部门名称部门名称设备IP规划

设备名称

接口类型

IP地址

XXX科技集团公司

网

络

设

备

实

施

报

告

2018年月日

1、项目描述

招标文件里有

2、合同设备清单

类型

设备名称

型号描述

数量

单位

软件

项目报价

序号

物品名称

详细部件名称

数量

品牌

单价(元)

总价(元)

产地

质保期

1

2

3

4

5

6

7

8

9

10

11

设备报价汇总

人民币大写:,¥元

报价汇总表

1

设备(辅材)费用

2

施工实施费用

3

售后服务费用