网络安全专题-华中科技大学研究生院

无线传感器网络-华中科技大学研究生院

殷蔚华:1989年于浙江大学获得硕士学位,2001年于华中科技大学电子与信息工程系获得博士学位。近十余年来,参预的研发和研究项目有:与广州金鹏集团合作的JPM-I移动交换系统,与武汉邮电科学研究院合作的3G核心网关键设备研制,与电子科技集团54所合作的通信信号指纹分析关键技术,与台湾东讯公司合作的基于IP移动通信接入与控制系统,973计划“超高速光传输非线性抑制与高精度色散管理”等。发表论文十余篇。主要研究方向为:移动通信网络与系统、通信信号分析与处理。

蒋洪波:男,2008年博士毕业于美国Case Western Reserve University,目前为华中科技大学电子与信息工程系副教授,博士生导师。主要研究方向包括无线传感器网络、高性能系统、无线多媒体通信等。在IEEE/ACM Transactions on Networking、IEEE Transactions on Parallel and Distributed Systems、IEEE Transactions on Vehicular Technology、IEEE Journal on Selected Areas in Communications、Elsevier Computer Networks、Elsevier Computer Communications、Elsevier Performance Evaluation等期刊和IEEE INFOCOM、ACM MOBIHOC、IEEE ICDCS、IEEE ICNP等会议上发表学术论文20余篇。现为国际电机与电气工程师协会IEEE会员及IEEE通信协会会员;国际期刊Wiley Security and Communication Networks副主编;为IEEE INFOCOM 2010、2011、2012和2013技术程序委员会委员、IEEE CHINACOM 2010分会主席,IEEE BodyNet 2011技术程序委员会主席。

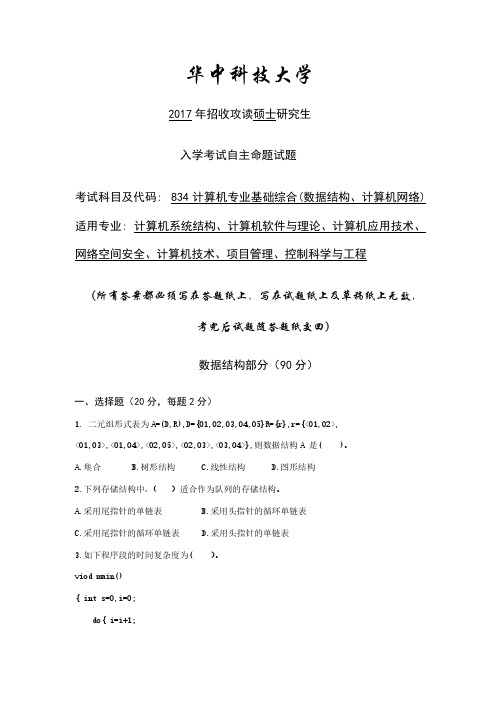

华中科技大学834计算机专业基础综合考研真题试题2017年

华中科技大学2017年招收攻读硕士研究生入学考试自主命题试题考试科目及代码: 834计算机专业基础综合(数据结构、计算机网络) 适用专业: 计算机系统结构、计算机软件与理论、计算机应用技术、网络空间安全、计算机技术、项目管理、控制科学与工程(所有答案都必须写在答题纸上,写在试题纸上及草稿纸上无效,考完后试题随答题纸交回)数据结构部分(90分)一、选择题(20分,每题2分)1.二元组形式表为A=(D,R),D={01,02,03,04,05}R={r},r={<01,02>,<01,03>,<01,04>,<02,05>,<02,03>,<03,04>},则数据结构A 是( )。

A.集合B.树形结构C.线性结构D.图形结构2.下列存储结构中,()适合作为队列的存储结构。

A.采用尾指针的单链表B.采用头指针的循环单链表C.采用尾指针的循环单链表D.采用头指针的单链表3.如下程序段的时间复杂度为()。

viod main(){ int s=0,i=0;do{ i=i+1;s=s+i; }while( i<=n);};A.O(nLog2n)B.O(n)C.O(n ^2)D.(n ^3/2)4.下列类型中不直用顺序结构存储的是( )。

A.树B.数组C.图D.广义表5.设指针变量p指向双链表结点A,指针变量s指向被插入的结点X,则在结点A的后面插入结点的操作序列为()。

A.p->next=s;s=->pre=p;p->next->pre=s;s->next=p->next;B.s->pre=p;s->next=p->next;p->next=s;p->next->pre=s;C.s->pre=p;s->next=p->next;p->next->pre=s;p->next=s;D.p->next=s;p->next->pre=s;s->pre=p;s->next=p->next;6.已知s=”abacbabcaccab”,串t1=“aba”串t2=“cba”,函数index(s,t)的返回值为串t在串s中首次出现的位置。

2023年网络空间安全专业考研方向和院校排名

2023年网络空间安全专业考研方向和院校排名网络空间安全是指保护网络系统、应用程序和数据免受未经授权的损害、访问或破坏。

在当前社会,网络安全越来越受到重视,网络空间安全专业的开设也越来越多。

如果您想深入学习网络安全,可以选择网络空间安全专业进行研究生的学习。

本文将为您介绍2023年网络空间安全专业考研方向和院校排名。

一、网络空间安全专业考研方向1、网络攻防技术方向这个方向的主要研究内容是针对网络攻击的防范和打击,主要包括网络安全事件响应、网络入侵检测、网络安全评估等。

通过学习网络攻击的技术原理和防范措施,培养专业人才对常见的攻击手段进行分析,实现网络对攻击的防范、响应和纠正。

2、安全管理与评估方向这个方向的主要研究内容是网络安全管理和安全评估。

通过学习安全标准和规范、网络安全管理体系建设、安全审计等内容,培养专业人才从网络安全的角度去了解整个企业,从而起到保障企业信息安全的作用。

3、密码学与信息安全方向这个方向的主要研究内容是密码学和信息安全的基础理论、体系结构以及关键技术。

通过学习密码学,掌握信息的加密、解密和认证技术等,保障信息的保密性和完整性。

二、院校排名以下是网络空间安全专业的部分院校,排名仅供参考。

1、西安电子科技大学西安电子科技大学位于陕西省西安市,是教育部和陕西省人民政府共建的全国重点大学。

学校的网络工程学院是国内较早开展网络空间安全专业的院校之一。

学校教学水平较高,学校师资力量雄厚,是学习网络空间安全的不错选择之一。

2、武汉大学武汉大学位于湖北省武汉市,是教育部直属的全国重点大学。

学校的信息工程学院开设了网络空间安全专业研究生方向。

学院教学质量过硬,师资力量雄厚,是学习网络空间安全的不错选择之一。

3、北京邮电大学北京邮电大学位于北京市海淀区,是教育部直属的全国重点大学。

学校的计算机学院是国内著名的计算机学院之一,开设了网络空间安全专业研究生方向。

学校师资力量雄厚,学院教学水平高,是学习网络空间安全的不错选择之一。

网络安全

网络安全科技名词定义中文名称:网络安全英文名称:network security定义:网络系统的硬件、软件及其中数据受到保护,不受偶然的或者恶意的破坏、更改、泄露,保证系统连续可靠地运行,网络服务不中断的措施。

所属学科:通信科技(一级学科);网络安全(二级学科)百科名片网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

网络安全从其本质上来讲就是网络上的信息安全。

从广义来说,凡是涉及到网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是网络安全的研究领域。

网络安全是一门涉及计算机科学、网络技术、通信技术、密码技术、信息安全技术、应用数学、数论、信息论等多种学科的综合性学科。

目录二、主要特性三、它与网络性能和功能的关系四、网络安全分析五、网络安全措施六、网络安全案例七.网络安全类型八.网络安全特征九.威胁网络安全因素一、基本概念网络安全的具体含义会随着“角度”的变化而变化。

比如:从用户(个人、企业等)的角度来说,他们希望涉及个人隐私或商业利益的信息在网络上传输时受到机密性、完整性和真实性的保护,避免其他人或对手利用窃听、冒充、篡改、抵赖等手段侵犯用户的利益和隐私。

二、主要特性网络安全应具有以下五个方面的特征:保密性:信息不泄露给非授权用户、实体或过程,或供其利用的特性。

完整性:数据未经授权不能进行改变的特性。

即信息在存储或传输过程中保持不被修改、不被破坏和丢失的特性。

可用性:可被授权实体访问并按需求使用的特性。

即当需要时能否存取所需的信息。

例如网络环境下拒绝服务、破坏网络和有关系统的正常运行等都属于对可用性的攻击;可控性:对信息的传播及内容具有控制能力。

可审查性:出现的安全问题时提供依据与手段从网络运行和管理者角度说,他们希望对本地网络信息的访问、读写等操作受到保护和控制,避免出现“陷门”、病毒、非法存取、拒绝服务和网络资源非法占用和非法控制等威胁,制止和防御网络黑客的攻击。

武汉国家网络安全基地

武汉国家网络安全基地武汉国家网络安全基地(National Cybersecurity Center of Wuhan)位于湖北省武汉市,建立于2017年。

作为国家级网络安全重点实验室,该基地是我国网络安全领域的重要战略性布局。

武汉国家网络安全基地由教育部、科技部、国家互联网信息办公室、湖北省政府等部门共同建设,依托武汉大学、华中科技大学等高校,聚集了国内外一流的专家学者、企业技术团队和创新创业人才。

基地以推动网络安全技术创新和产业发展为目标,致力于构建我国网络安全产业创新体系和人才培养体系。

武汉国家网络安全基地具有以下几个显著特点:首先,基地拥有强大的技术研发实力。

基地与国内外的高校、科研院所和企业建立了广泛合作,共同开展网络安全技术研究和创新。

基地拥有一批高水平的研究团队,专注于网络攻防、密码学、信息安全等前沿领域的研究,取得了一系列重要成果。

其次,基地推动了网络安全产业的发展。

基地聚集了一大批优质的网络安全企业和创新团队,涵盖了网络安全硬件设备、软件开发、系统集成等多个领域。

基地为企业提供了技术支持、政策支持和市场资源,帮助企业快速发展壮大。

同时,基地还举办了一系列的网络安全产业交流活动,促进了行业内各方的合作与交流。

再次,基地注重了人才培养。

基地设立了一系列的网络安全培训课程,包括网络安全理论、网络攻防技术、信息安全管理等方面的内容。

培训课程由基地的专家学者和工程师主讲,旨在提高学生和企业员工的网络安全意识和技能水平。

此外,基地还与高校合作开展研究生教育,为培养网络安全领域的高端人才提供了重要平台。

最后,基地在网络安全国际合作方面取得了重要进展。

基地与国际组织、国外研究机构、企业等建立了广泛合作关系,开展了多项国际合作项目。

基地与国外专家的交流与合作,推动了我国网络安全技术和标准的国际化进程。

同时,基地也向国际社会分享了我国在网络安全领域的经验和成果,提升了我国在网络安全领域的国际影响力。

华中科技大学计算机科学和技术学科

华中科技大学计算机科学与技术学科博士、硕士研究生培养方案计算机科学与技术学科博士研究生培养方案(一级学科代码:0812 授工学学位)本方案适用于取得计算机科与技术学士学位或硕士学位、经录取入学后攻读博士学位的研究生。

合格者授予工学博士学位。

一、培养目标1.培养严谨求实的科学态度和作风,具有创新求实精神和良好的科研道德,具备独立从事本学科的科学研究能力。

2.具有坚实、宽广的基础理论和系统、深入的专门知识。

3.在本学科或专门技术上做出创造性的成果。

4.具有独立从事科学研究工作的能力。

二、研究方向1.计算机系统结构专业(1) 计算机存储及网络存储系统 (2) 计算机网络与网络安全(3) 超高密度存储理论与技术 (4) 多媒体技术(5) 计算机高速接口与通道技术 (6) 集群与网格计算2.计算机软件与理论专业(1) 现代数据库理论与技术 (2) 并行分布式及高性能计算(3) 软件工程方法与技术 (4) 移动实时计算(5) 多媒体技术3.计算机应用技术专业(1) 分布式计算与分布式系统 (2) 计算机图形图象处理(3) 人工智能与知识发现 (4) 多媒体信息处理及信息安全(5) 智能系统与信息检索 (6) IP互联网4.信息安全专业(1) 密码理论与密码技术 (2) 鉴别与授权管理(3) 网络安全 (4) 信息系统安全(5) 信息对抗三、学习年限1.博士生的学习年限一般为3至5年。

2.硕博连读、直攻博研究生的学习年限一般为5至6年。

六、培养过程的质量保证措施1、严格执行学校博士研究生培养方面的相关规定。

2、每位博士生至少阅读与论文课题相关文献100篇左右,其中外文文献不少于50篇,并提交综述报告。

3、指导教师一般应具有符合博士生选题的纵向科技课题,博士生至少作为主要成员参加并完成一项课题(相关任务),提交源码与相应文档。

4、至少参加2次国内外国际学术会议。

5、加强论文开题审查,实行预答辩制度。

6、对发表高水平科技论文的博士生实行资助与奖励制度。

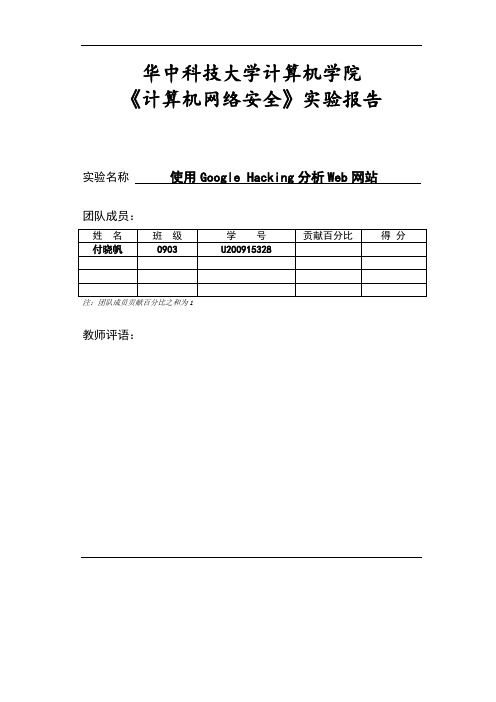

计算机网络安全实验报告

华中科技大学计算机学院《计算机网络安全》实验报告实验名称使用Google Hacking分析Web网站团队成员:注:团队成员贡献百分比之和为1教师评语:一.环境(详细说明运行的操作系统,网络平台,机器的IP地址)操作系统 Windows XP 专业版 32位 SP3 ( DirectX 9.0c ) 网络平台电信局域网IP地址 192.168.1.12二.实验目的1、掌握google搜索引擎的高级技巧2、掌握google搜索对Web安全信息搜集的技巧3、利用google hacking技术对一个Web站点进行安全信息搜集,并指出该站点可能的存在的安全问题。

三.实验步骤及结果(包括主要流程和说明)1、学习google高级搜索技巧:intitle: 搜索在网页标题中出现第一个关键词的网页。

filetype: 搜索特定扩展名的文件(如.doc .pdf .ppt)。

inurl: 返回的网页链接中包含第一个关键字的网页。

这样可以找到一些相关网站管理员的登录url,例如在上述搜索第八页有:2、利用google搜索引擎对Web站点安全相关信息进行搜集:intitle:"index of" etc/password可以找到一些因配置不合理而泄漏的密码文件。

打开其中某一条可以看到相应的一些文件,包括密码文件。

3、利用google搜索引擎对一个具体的Web站点进行分析:使用Google对华科校园网站进行测试。

先寻找网站的后台管理地址:Site: inurl:login可以看到一系列相关的后台登录页面:例如华科校友管理系统的登录页面:我选择对华科校友管理系统进行google hacking实验。

首先以site: intitle:index of / admin搜索一下管理员是否因安全意识不强而泄漏一些保密文件:没有得到任何结果。

使用site: intitle:index of /passwordsite: intitle:index of /secretsite: intitle:index of /passwdsite: intitle:index of /htppasswdsite: intitle:index of /master.wdsite: intitle:index of / etc / passwdsite: intitle:index of / passlist.txtsite: intitle:index of / auth_user_file.txtsite: intitle:index of / .bash_historysite: inurl:config.txtsite: inurl:loadsite: inurl:uploadsite: inurl:filesite: inurl:admin filetype:txtsite: inurl:admin filetype:dbsite: inurl:admin filetype:cfgsite: inurl:passwd filetype:txtsite: inurl:file_upload.php进行搜索都没有得到有用的秘密文件,也没有发现上传漏洞,所以可以认为华科校友管理系统对google hacking来说是比较安全的,或者说管理员的安全意识比较强,没有无意泄漏秘密文件。

武大网安考研试题及答案

武大网安考研试题及答案一、单选题(每题2分,共20分)1. 网络安全的核心目标是()。

A. 保密性B. 完整性C. 可用性D. 以上都是答案:D2. 在密码学中,非对称加密算法的特点是()。

A. 使用相同的密钥进行加密和解密B. 使用不同的密钥进行加密和解密C. 密钥长度较短D. 加密速度较快答案:B3. 以下哪个协议是用于传输层的安全协议()。

A. HTTPB. FTPC. TLSD. IP答案:C4. 以下哪个选项不是入侵检测系统(IDS)的功能()。

A. 异常检测B. 攻击识别C. 网络监控D. 网络路由答案:D5. 以下哪个选项是网络防火墙的主要功能()。

A. 过滤数据包B. 转发数据包C. 压缩数据包D. 解压缩数据包答案:A6. 在网络安全中,什么是“蜜罐”()。

A. 用于吸引攻击者的系统或网络B. 用于加密数据的软件C. 用于检测攻击的硬件D. 用于防御攻击的防火墙答案:A7. 以下哪个选项是数字签名的主要功能()。

A. 确认数据来源B. 确认数据完整性C. 确认数据可访问性D. 以上都是答案:D8. 以下哪个选项不是常见的网络攻击类型()。

A. 拒绝服务攻击B. 社交工程攻击C. 缓冲区溢出攻击D. 网络优化攻击答案:D9. 在网络安全中,什么是“零日漏洞”()。

A. 已知漏洞,但尚未发布补丁B. 未知漏洞,但已被利用C. 已知漏洞,但尚未被利用D. 未知漏洞,且未被利用答案:D10. 以下哪个选项是密码学中“哈希函数”的特点()。

A. 可逆B. 可加密C. 可解密D. 不可逆答案:D二、多选题(每题3分,共15分)1. 以下哪些措施可以提高网络系统的安全性()。

A. 定期更新系统和软件B. 使用强密码C. 定期备份数据D. 限制不必要的网络访问答案:ABCD2. 网络安全的基本原则包括()。

A. 机密性B. 完整性C. 可用性D. 可审计性答案:ABCD3. 以下哪些是常见的网络攻击手段()。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第二章云计算平台安全技术

§2.1虚拟化技术

§2.2虚拟化安全关键技术

§2.3平台安全热点研讨

第三章云计算网络安全技术

§3.1互联网网络安全技术

§3.2云网络安全关键技术

§3.3云安全网络安全热点研讨

第四章云计算数据安全技术

§4.1数据安全技术概述

§4.2云计算数据安全关键技术

课程教学目标:

为促进国际化水平,瞄准当前网络安全领域最前沿的知识,通过全英语教学,提高学生在最新网络安全知识方面的眼界,促进学生的国际交流能力。针对当前最流行的两大热门网络环境,云计算和物联网,开展专题研究。

课程大纲:(章节目录)

第一章云计算及其安全挑战

§1.1云计算技术综述

§1.2云计算安全概述及挑战

金海是IEEE及IEEE计算机学会高级会员、ACM会员,全球网格论坛策划委员会(GFSG)委员。在国内外发表学术论文400余篇,其中被SCI、EI等权威检索刊物收录200余篇次。获国家发明专利55项、获国家软件著作版权65项。先后80余次担任国际学术会议/程序委员会主席/副主席、350余次担任国际学术会议程序委员会委员,并70余次在国际/国内学术会议上作大会主题演讲或特邀报告。

邹德清

教授

信息安全

37

系统安全

羌卫中

讲师

信息安全

35

系统安全

课程负责教师留学经历及学术专长简介:

金海1994年毕业于原华中理工大学计算机系计算机系统结构专业,获工学博士学位。1996年5月至1996年8月获德国DAAD交换学者奖学金,在德国Chemnitz大学从事科研合作。1998年4月至2000年12月赴香港大学从事博士后研究,期间于1999年1月至2000年12月赴美国南加州大学继续从事博士后研究工作。2000年底回国工作至今。曾参加了香港大学和美国南加州大学的集群及网格系统的研究。主要研究领域为计算机体系结构、虚拟化技术、网格计算与云计算、物联网、对等计算、语义网、海量数据管理、网络安全等。

2.RFID Security: Techniques, Protocols and System-On-Chip Design, byParis Kitsos,Yan Zhang. Springer, 2008

§7.3无线传感器数据融合安全

§7.4无线传感器安全路由

§7.5无线传感器网络安全热点研讨

第八章物联网支撑层安全

§8.1物联网支撑层技术

§8.2物联网支撑层安全关键技术

§8.3物联网支撑层安全热点研讨

§8.4物联网应用安全热点研讨

全英文教材:

自编教材

主要参考书:

1.Cloud Security: A Comprehensive Guide to Secure Cloud Computing, by Ronald Krutz and Russell Vines; Wiley Publishing Inc, 2010

附件

课程名称:网络安全专题

课程代码:210.801

课程类型:√博士专修课程□硕士专修课程

考核方式:全英文考试

教学方式:全英文讲授

适用专业:信息安全

适用层次:□硕士√博士

开课学期:第一学期

总学时:32

学分:2

先修课程要求:计算机网络、信息安全基础

课程组教师姓名

职称

专业

年龄

学术方向

金海

教授

体系结构

46

体系结构、网络安全

§4.3云计算数据安全热点研讨

第五章物联网及安全挑战

§5.1物联网Байду номын сангаас术综述

§5.2物联网安全概述及挑战

§5.3物联网安全热点研讨

第六章物联网感知层安全

§6.1物联网感知层技术

§6.2物联网感知层关键安全技术

§6.3物联网感知层安全热点研讨

第七章无线传感器网络安全

§7.1无线传感器网络安全分析

§7.2无线传感器认证与访问控制