数据库安全性实验

数据库安全性分析实验报告

数据库安全性分析实验报告一、实验目的本实验旨在分析数据库系统的安全性,探讨可能存在的安全风险和潜在威胁,以及如何有效保护数据库系统的安全性。

二、实验背景在当今信息化社会中,数据库系统扮演着至关重要的角色,包含了大量敏感数据,如个人信息、财务数据等。

然而,数据库系统也面临着各种安全威胁,如SQL注入、数据泄露等问题,因此保护数据库系统的安全性至关重要。

三、实验内容1. SQL注入攻击演示2. 加密算法应用与分析3. 数据库备份与恢复实验4. 安全策略制定及实施四、实验结果与分析1. SQL注入攻击演示通过利用具有SQL注入漏洞的网站,我们成功进行了SQL注入攻击,获取了数据库中的敏感信息。

这再次证明了SQL注入是一种常见且危险的攻击手段,需要开发人员在编写代码时增强对输入数据的验证和过滤。

2. 加密算法应用与分析我们通过实验比较了不同加密算法的安全性和效率,发现对称加密算法在速度上较优,而非对称加密算法更适合于密钥交换。

在实际应用中,应根据具体需求选择合适的加密算法。

3. 数据库备份与恢复实验我们制定了一套完备的数据库备份策略,并通过实验验证其可行性。

定期的备份可以保证数据库系统在遭受攻击或误操作时能够快速恢复,减少数据丢失风险。

4. 安全策略制定及实施我们分析了数据库系统可能存在的安全风险和潜在威胁,并制定了一系列安全策略,包括访问控制、日志监控、更新及修补等。

这些策略的实施可以有效提升数据库系统的安全性。

五、结论通过本次实验,我们深入了解了数据库系统的安全性问题,学习了不同的保护策略和应对措施。

数据库安全是一个复杂而严肃的问题,需要不断学习和改进,以应对日益增长的安全威胁。

我们将继续研究和实践,为保护数据库系统的安全性贡献自己的一份力量。

六、参考文献- 《数据库安全与加密技术》- 《数据库系统概念》- 《信息安全技术》以上为数据库安全性分析实验报告,谢谢阅读!。

数据库安全性实验报告

数据库安全性实验报告1. 简介数据库是现代信息系统中不可或缺的组成部分,而数据库安全性是确保数据的机密性、完整性和可用性的重要问题。

本实验旨在评估数据库在不同安全性方面的表现,并提供相应的解决方案。

2. 实验目的本实验的主要目的是评估数据库在以下几个方面的安全性:•访问控制:是否能够限制只有授权用户能够访问数据库。

•数据加密:是否能够对敏感数据进行加密,以防止未经授权的访问。

•完整性保护:是否能够防止非法修改数据库中的数据。

•日志记录:是否能够记录数据库的操作日志,以便追踪和审计。

•备份和恢复:是否能够定期备份数据库,并能够快速恢复数据。

3. 实验步骤3.1 访问控制在这一部分,我们将评估数据库的访问控制机制。

首先,我们创建一个新用户,并限制其对数据库的访问权限。

然后,我们尝试使用该用户登录数据库,并验证是否能够成功登录。

如果登录失败,说明访问控制机制有效。

3.2 数据加密在这一部分,我们将评估数据库的数据加密机制。

我们选择一些敏感数据,并对其进行加密处理。

然后,我们尝试从数据库中读取这些数据,并验证是否能够成功解密。

如果解密失败,说明数据加密机制有效。

3.3 完整性保护在这一部分,我们将评估数据库的完整性保护机制。

我们尝试修改数据库中的一些数据,并验证是否能够成功提交修改。

然后,我们检查数据库中的数据是否被正确保护,是否存在异常修改。

如果修改失败或存在异常修改,说明完整性保护机制有效。

3.4 日志记录在这一部分,我们将评估数据库的日志记录功能。

我们进行一系列数据库操作,并检查是否能够正确记录这些操作。

然后,我们尝试查询数据库的操作日志,并验证是否能够成功获取操作记录。

如果记录失败或无法获取操作记录,说明日志记录功能有效。

3.5 备份和恢复在这一部分,我们将评估数据库的备份和恢复机制。

首先,我们定期进行数据库备份,并检查备份文件是否能够正常生成。

然后,我们模拟数据丢失的情况,并尝试使用备份文件进行数据恢复。

实验三数据库安全性实验报告

实验三数据库安全性实验报告第一篇:实验三数据库安全性实验报告一实验目的1.熟悉通过SQL语句对数据进行安全性控制;2.针对具体应用要求,完成授权和收回权限的操作;二实验工具SQL Server 2005利用SQL Server 2005 SSMS及其SQL查询编辑器。

三实验内容和要求使用SQL对数据进行安全性控制,包括:授权和权力回收。

操作完成后看看已授权的用户是否真正具有授予的数据操作的权力了;权力收回操作之后的用户是否确实丧失了收回的数据操作的权力。

根据以上要求认真填写实验报告,记录所有的实验用例。

具体操作可以参照课件中的实例。

具体操作内容:创建以下两个关系模式,并分别插入相应的数据。

职工(职工号,姓名,年龄,职务,工资,部门号)部门(部门号,名称,经理名,地址,电话号码)(1)请用SQL的Grant和Revoke语句(加上视图机制)完成以下授权定义或存取控制功能,并进行相应的安全性测试;(a)用户王明对两个表有select权力;(b)用户李勇对两个表有insert和delete权力;(c)每个职工只对自己的记录有select权力;(d)用户刘星对职工表有select权力,对工资字段具有更新权力;(e)用户张新具有修改这两个表的结构的权力;(f)用户周平具有对两个表所有权力(对,插,改,删数据),并具有给其他用户授权的权利;(g)用户杨兰具有从每个部门职工中select最高工资,最低工资,平均工资的权力,他不能查看每个人的工资。

(2)把上面(a)~(g)的每一种情况,撤销各用户所授予的权力。

四实验报告4.1 实验环境:Windows XPMicrosoftSQL server Management Studio 20054.2 实验内容与完成情况:--新建数据库create database workgouse work--创建以下两个关系模式,并分别插入相应的数据。

--Worker(职工号,姓名,年龄,职务,工资,部门号)gocreate table Worker(职工号varchar(10),姓名char(10),年龄int,职务 char(15),工资 int,部门号 char(50))--Section(部门号,名称,经理名,地址,电话号码)create table Section(职工号char(10),名称char(10),经理名char(10),地址 char(50),电话 char(15));go--插入部门信息insert into Section values('a001','市场部门','李永','白理工','***');insert into Section values('a002','营销部门','李刚','白理工','***');--插入职工信息insert into Worker values('a001001','王明',20,'市场营销员',2000,'a001');insert into Worker values('a001002','李村',29,'市场营销员',2000,'a001');insert into Worker values('a001003','李永',20,'经理',5000,'a001');insert into Worker values('a002001','罗杰',18,'销售员',2000,'a002');insert into Worker values('a002002','李红',24,'销售员',2000,'a002');insert into Worker values('a002003','李刚',32,'经理',5000,'a002');--查询部门表和职工表的数据select *from Worker;select *from Section;--授权use workgo--(a)用户王明对两个表有select权力;create login [王明] with password=N'1234';create user [王明] for login [王明];grant select on Worker to [王明];grant select on Section to [王明];--插入数据权限测试insert into Worker values('a002004','罗红',28,'销售助理',4000,'a002');--查询数据权限测试select *from Worker;--(b)用户李勇对两个表有insert和delete权力;use workgocreate login [李勇] with password=N'1234';create user [李勇] for login [李勇];grant insert,delete on Worker to [李勇];grant insert,delete on Section to [李勇];--插入数据权限测试insert into Worker values('a002005','罗莉',52,'销售助理',4000,'a002');--查询数据权限测试select *from Worker;--删除权限测试delete Worker from where 职工号='a002001';--(c)每个职工只对自己的记录有select权力;use workgocreate view Myself as select * from Workerwhere 姓名=user;grant select on Myself to public;--(d)用户刘星对职工表有select权力,对工资字段具有更新权力;use workgocreate login [刘星] with password=N'1234';create user [刘星] for login [刘星];grant select,update(工资)on Worker to [刘星];--更新修改权限测试update Worker set 工资=3500 where 职工号='a002001'--查询数据权限测试select *from Worker;--(e)用户张新具有修改这两个表的结构的权力;use workgocreate login [张新] with password=N'1234';create user [张新] for login [张新];grant all PRIVILEGES on Worker to 张新;grant all PRIVILEGES on Section to 张新;--(f)用户周平具有对两个表所有权力(对,插,改,删数据),并具有给其他用户授权的权利;use workgocreate login [周平] with password=N'1234';create user [周平] for login [周平];grant all PRIVILEGES on Worker to 周平with grant option;grant all PRIVILEGES on Section to 周平with grant option;--(g)用户杨兰具有从每个部门职工中select最高工资,最低工资,平均工资的权力,他不能查看每个人的工资。

数据库系统概论实验02 数据库安全性

实验二数据库安全性试验(一)授权与回收1、授权。

建立多个用户,给他们赋予不同的权限,然后查看是否真正拥有被授予的权限了。

(1)建立用户U1,U2,U3,U4,U5,U6,U7*sp_addlogin:创建新的Microsoft SQL Server登录,使用户得以连接使用SQL Server 身份验证的SQL Server 实例(sp_droplogin:删除Microsoft SQL Server登录,以阻止使用该登录名访问SQL Server)* sp_grantdbaccess:为Microsoft SQL Server登录或Microsoft Windows NT® 用户或组在当前数据库中添加一个安全帐户,并使其能够被授予在数据库中执行活动的权限(sp_revokedbaccess 从当前数据库中删除安全帐户)例:exec sp_addlogin 'U1','TEST'exec sp_grantdbaccess 'U1'(2)在DBA与7个用户间进行授权【1-1】把查询student表的权限授给用户U1【1-2】把对Student表和Course表的全部操作权限授予用户U2和U3【1-3】把对表SC的查询权限授予所有用户【1-4】把查询Student表和修改学生学号的权限授给用户U4【1-5】把对表SC的INSERT权限授予U5,并允许U5将此权限再授予其他用户【1-6】用户U5将对表SC的INSERT权限授予U6,并允许将权限转授给其他用户(先以U5登录数据库,再进行授权)【1-7】用户U6再将对表SC的INSERT权限授予U7(3)在授权之后,验证用户是否拥有了相应的权限(以不同用户登录数据库,看能否执行所授权限的操作)2、回收权限。

将1中授予的权限部分收回,检查回收后,该用户是否真正丧失了对数据的相应权限。

(1)回收权限【2-1】回收用户U4修改学生学号的权限【2-2】收回所有用户对表SC的查询权限【2-3】收回用户U5对SC表的INSERT权限(2)在回收权限之后验证用户是否真正丧失了该权限(二)数据库角色1、用户组的创建与授权【3-1】创建用户组G1* sp_addrole在当前数据库创建新的Microsoft® SQL Server™ 角色【3-2】给用户组授权,使得用户组G1拥有对STUDENT表的SELECT、UPDATE、INSERT 的权限【3-3】将用户U1、U3、U7添加到用户组G1中来* sp_addrolemember将安全帐户作为当前数据库中现有Microsoft® SQL Server™ 数据库角色的成员进行添加【3-4】对用户组G1的权限进行修改,增加对STUDENT表的DELETE权限,并回收对STUDENT表的INSERT权限【3-5】删除用户组G1exec sp_addlogin 'U1','test'exec sp_grantdbaccess 'U1'exec sp_addlogin 'U2','test'exec sp_grantdbaccess 'U2'exec sp_addlogin 'U3','test'exec sp_grantdbaccess 'U3'exec sp_addlogin 'U4','test'exec sp_grantdbaccess 'U4'exec sp_addlogin 'U5','test'exec sp_grantdbaccess 'U5'exec sp_addlogin 'U6','test'exec sp_grantdbaccess 'U6'exec sp_addlogin 'U7','test'exec sp_grantdbaccess 'U7'GRANT SELECTON StudentTO U1;GRANT ALL PRIVILEGESON StudentTO U2,U3;GRANT ALL PRIVILEGESON CourseTO U2,U3;GRANT SELECTON SCTO PUBLIC;GRANT UPDATE(SNO),SELECT ON StudentTO U4;GRANT INSERTON SCTO U5WITH GRANT OPTION;GRANT INSERTON SCTO U6WITH GRANT OPTION;GRANT INSERTON SCTO U7;REVOKE UPDATE(SNO)ON StudentFROM U4;REVOKE SELECTON SCFROM PUBLIC;REVOKE INSERTON SCFROM U5 CASCADE;exec sp_addrole 'G1'GRANT SELECT,UPDATE,INSERT ON StudentTO G1;exec sp_addrolemember 'G1','U1' exec sp_addrolemember 'G1','U3' exec sp_addrolemember 'G1','U7'GRANT DELETEON StudentTO G1;REVOKE INSERTON StudentFROM G1;exec sp_droprolemember 'G1','U1' exec sp_droprolemember 'G1','U3' exec sp_droprolemember 'G1','U7' exec sp_droprole 'G1'。

实验七-数据库安全性实验上课讲义

实验七-数据库安全性实验实验七数据库安全性实验一、实验目的学习数据库安全性设置,掌握授权语句。

二、实验环境硬件:PC机软件:SQL Server 2000三、实验原理1.SQL Server安全管理在Microsoft SQL Server中工作时,用户要经过两个安全性阶段:身份验证和授权(权限验证)。

⑴身份验证模式验证用户连接到SQL Server实例的权限。

Microsoft SQL Server可以在两种安全(身份验证)模式之一下工作:●Windows身份验证模式Windows身份验证模式使用户得以通过Microsoft Windows NT或Windows 2000用户帐户进行连接。

SQL Server通过回叫Windows NT或Windows 2000以获得信息,验证帐户名和密码。

●混合模式(Windows身份验证和SQL Server身份验证)混合模式使用户得以使用Windows身份验证或SQL Server身份验证与SQL Server实例连接。

在Windows身份验证模式或混合模式下,通过Windows NT或Windows 2000用户帐户连接的用户可以使用信任连接。

如果创建单个Windows 2000组并向该组添加所需的所有用户,则需要授予Windows 2000组登录到SQL Server的权限以及对任何必需数据库的访问权限。

⑵权限验证当验证了用户的身份并允许其登录到SQL Server实例之后,在用户必须访问的每个数据库中都要求单独的用户帐户。

每个数据库中的用户帐户都用于为该数据库中的对象(表、视图和存储过程等)应用安全权限。

2.登录账号每个用户必须通过登录账号建立自己的连接能力(身份验证),以获得对SQL Server实例的访问权限。

⑴添加Windows登录当授予Windows NT或Windows 2000用户连接到SQL Server实例的权限时,需指定用户所属的Windows NT或Windows 2000域名或计算机名,然后依次输入反斜线和用户名或组。

数据库安全性分析实验报告

数据库安全性分析实验报告1. 引言在当今数字化时代,数据库扮演着重要的角色,很多重要的信息和数据都储存在数据库中。

然而,随之而来的是数据库安全性问题的增加。

本实验报告旨在对数据库安全性进行分析,以帮助企业或组织提升其数据库的安全性水平。

2. 实验目标本实验的目标是通过对已有数据库进行安全性分析,识别存在的潜在风险和弱点,并提出相应的解决方案,以加强数据库的安全性。

3. 实验设计实验采用了以下的设计步骤:3.1 数据库审计:审计数据库,了解数据库的结构和数据存储情况。

3.2 安全性检查:对数据库进行安全性检查,包括用户权限、访问控制、数据加密和备份等方面。

3.3 弱点分析:根据安全性检查的结果,发现数据库存在的潜在风险和弱点。

3.4 解决方案提出:针对每个弱点,提出相应的解决方案以加强数据库的安全性。

4. 数据库审计通过对数据库的审计,我们了解到数据库的结构和数据存储情况。

数据库中包含以下表格和字段:4.1 用户表:记录了所有用户的信息,包括用户名、密码、权限等。

4.2 客户表:存储了客户的个人信息,如姓名、地址、联系方式等。

4.3 订单表:包含了订单的详细信息,如订单号、产品信息、数量等。

5. 安全性检查在对数据库的安全性进行检查时,我们主要关注以下几个方面:5.1 用户权限:检查用户的权限设置是否合理,是否存在权限溢出或权限不足的情况。

5.2 访问控制:审查数据库的访问控制策略和机制,确保未经授权的用户无法访问数据库。

5.3 数据加密:检查数据库中敏感数据的加密情况,如用户密码和个人信息等。

5.4 数据备份:确认数据库是否进行了定期的数据备份,以防止数据丢失或数据库故障。

6. 弱点分析基于安全性检查的结果,识别以下弱点和潜在风险:6.1 弱密码:部分用户使用弱密码,容易被破解或暴力破解。

6.2 权限不足:某些用户被赋予了过高的权限,存在权限溢出的风险。

6.3 缺乏访问控制:数据库的访问控制策略和机制不够完善,存在未经授权的访问隐患。

实验七数据库的安全性

实验七数据库的安全性与权限。

三、实验步骤1.创建一个登录用户,要求使用SL Server安全认证模式,默认数据库是学生选课数据库,其它采用默认设置;2.使用刚创建的登录用户连接服务器;(正常情况应该不能登录,修改身份验证模式为混合验证模式,然后重启服务。

再次重新登录,正常情况应该还是无法登录,继续第三步。

)3.为刚创建的登录用户在学生选课数据库中创建一个数据库用户,其它选项用默认设置;4.再次使用创建的登录用户连接服务器,并访问默认数据库中的表及其它数据库(是否能够访问呢?为什么);5.为学生选课数据库创建一个新的角色,只给出角色名称,其它为默认设置;6.为该角色授权,可以查询学生、课程信息,可以查询并更新选课信息;7.将该角色分配给所创建的数据库用户;8.再次使用创建的登录用户连接服务器,并访问学生选课数据库中的表,更新、查询学生、课程及选课信息。

四、实验方法1. 查看安全性文件夹的内容使用SL Server Management Studio可以创建、查看和管理登录。

登录文件夹存放在SL服务器的安全性文件夹中。

安全性文件夹包括:登录名文件夹、服务器角色文件夹。

其中:登录名文件夹用于存储和管理登录用户;服务器角色文件夹用于存储和管理角色。

2. 创建一个登录名1)鼠标右键单击登录名文件夹,出现弹出菜单。

在弹出的菜单中选择“新建登录名”选项后,就会出现一个新建登录名对话框。

在对话框中有常规选项卡、服务器角色选项卡等。

2)选择常规选项卡,输入用户的一般特征。

在常规选项卡中要输入登录名,选择该登录名的安全认证模式,选择默认数据库和默认语言3)选择服务器角色选项卡,确定登录名所属服务器角色。

在服务器角色选项卡的服务器角色列表中列出了系统的固定服务器角色,在这些固定服务器角色的左端有相应的复选框,选择某个复选框,该登录用户就成为相应的服务器角色成员了。

4)操作完成后,单击“确定”按钮。

3. 数据库用户的管理登录用户只有成为数据库用户(Database User)后才能访问数据库。

实验七:数据库的安全性

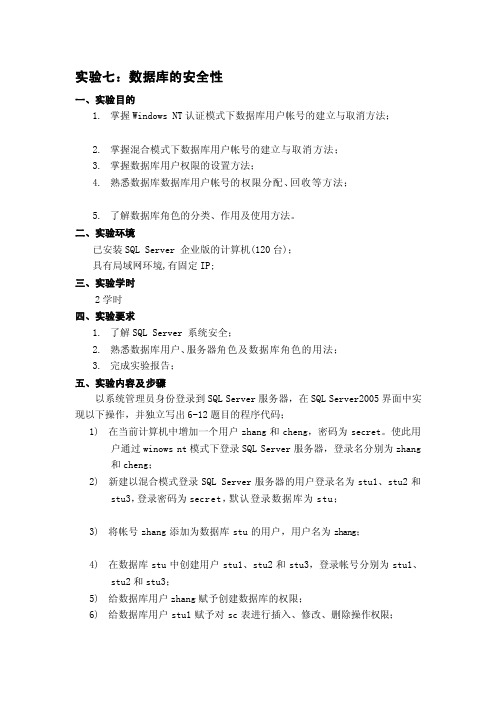

实验七:数据库的安全性一、实验目的1.掌握Windows NT认证模式下数据库用户帐号的建立与取消方法;2.掌握混合模式下数据库用户帐号的建立与取消方法;3.掌握数据库用户权限的设置方法;4.熟悉数据库数据库用户帐号的权限分配、回收等方法;5.了解数据库角色的分类、作用及使用方法。

二、实验环境已安装SQL Server 企业版的计算机(120台);具有局域网环境,有固定IP;三、实验学时2学时四、实验要求1.了解SQL Server 系统安全;2.熟悉数据库用户、服务器角色及数据库角色的用法;3.完成实验报告;五、实验内容及步骤以系统管理员身份登录到SQL Server服务器,在SQL Server2005界面中实现以下操作,并独立写出6-12题目的程序代码;1)在当前计算机中增加一个用户zhang和cheng,密码为secret。

使此用户通过winows nt模式下登录SQL Server服务器,登录名分别为zhang和cheng;2)新建以混合模式登录SQL Server服务器的用户登录名为stu1、stu2和stu3,登录密码为secret,默认登录数据库为stu;3)将帐号zhang添加为数据库stu的用户,用户名为zhang;4)在数据库stu中创建用户stu1、stu2和stu3,登录帐号分别为stu1、stu2和stu3;5)给数据库用户zhang赋予创建数据库的权限;6)给数据库用户stu1赋予对sc表进行插入、修改、删除操作权限;7)给数据库用户stu2和stu3赋予对student表、course表所有操作权限及查询sc的操作权限,并允许再授权给其他用户;8)收回数据库用户stu2对student表和course表的删除操作的权限;9)若一个小组共5个成员,他们对数据库stu具有相同的操作权限,具体权限如下:10)对于student、course表只能进行数据查询;11)只能对student表中sname进行更改;12)对于sc表只能进行修改、删除或插入;13)思考题:将登录帐号zhang、stu1、stu2和stu3加入到服务器角色sysadmin中;14)将登录帐号cheng同时拥有服务器角色serveradmin 和 securityadmin的权限;15)删除服务器角色sysadmin的成员stu2和stu3;六、出现问题及解决办法如:某些操作无法执行,如何解决?。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

查看权限:

对mag增加授权的权限。多次授权。

命令

GRANTGRANT OPTIONon sc.* TO mag@localhost ;

完成练习1。

2.使用不同账户,远程登录系统。

要求:

Database server需要安装mysql5.x

实验

【实验目的】

1.掌握user的创建与授权(all,select,update和delete等)

2.掌握收回权限

3.熟悉级联授权与级联收回

【实验条件】

1.具有2台PC,接入LAN网络,1台作为数据库服务器,1台客户机。

2.服务器端装有MySQL,防火墙允许3306端口,root密码可以远程访问。

【实验过程】

1.创建账户并授权。

登录root账户后,创建user,5个账户,分别是mag、student1、student2、teacher1和teacher2。

对mag的创建与授权。

命令:Grant <权限> <on权限对象> to <username@主机> [identified by‘密码’] [ with grant option]

第二步:使用student1账户登录mysql

Use sc;并查看数据表show tables;

第三步:查看student表的结构,只有3个列。

对teacher1的创建与授权。多次授权。

创建teacher1用户,授予其对student和sc的所有权限。

命令:

GRANT all onsc.studentto teacher1@localhost IDENTIFIED by 't1';

说明:主机可以用本机表示方法:localhost或ip地址127.0.0.1,也可以用IP地址表示LAN内的主机IP或wan内的主机IP

第一步:创建mag

grant all on sc.* to 'mag'@'localhost' IDENTIFIED by 'Abc123'

说明:grant是授权命令的关键字,all是权限(指所有权限,可以换成其他的权限),on sc.*说明授权操作对象是sc数据库的所有内容(所有表,所有视图等),to mag@localhost说明授权给localhost主机上的mag用户(如果mag不存在,则创建mag,如果存在则直接授权给该用户),identified by‘Abc123’设置mag用户的密码为后面的字符串。

第一步:创建student1账户,密码为stu1,并授予student表的sno,sname和sdept三个列的查询权限。

命令如下:

GRANT SELECT(sno,sname,sdept) on sc.student to student1@localhost IDENTIFIED by 'stu1'

Client可以不安装mysql,只需安装navicat for mysql。

说明:

服务器现有root登录,创建mag、student1、student2、teacher1和teacher2五个账户,并分别授权。

五台电脑(包含服务器)都用navicat创建连接。

3.收回权限

Revoke命令。

收回student1的删除student数据的权限。

第二步:查看er表

或者通过用户管理窗口查看。

第三步:使用mag用户登录mysql

第四步:检查mag用户的权限

mag用户完成show databases;

切换使用SC数据库,并完成以下操作。

查询student的权限,建立table的权限,查询sc的权限等。

建立数据库的权限

对student1Байду номын сангаас创建与授权。

附录:所有权限可控制对象。

命令:REVOKE DELETE on sc.student from teacher1@localhost;

登录teacher1账户,检验删除student数据。

【实验总结】

掌握通过用户授权和收回权限的方式提高数据库安全性。

【课外练习】

1.使用mag登录mysql,创建用户student2,密码stu2,并授予对sc表的查询权限。

2.使用mag登录mysql,创建teacher2用户,密码t2,并授予其对course表的update学分和delete的权限。

3.在root账户中,收回teacher2的delete数据表course的权限。

4.在root账户中,收回mag用户的update数据库sc中所有数据表的权限,并检验teacher2的update course数据表的权限影响。