信息安全课程表(武汉大)

信息安全课表

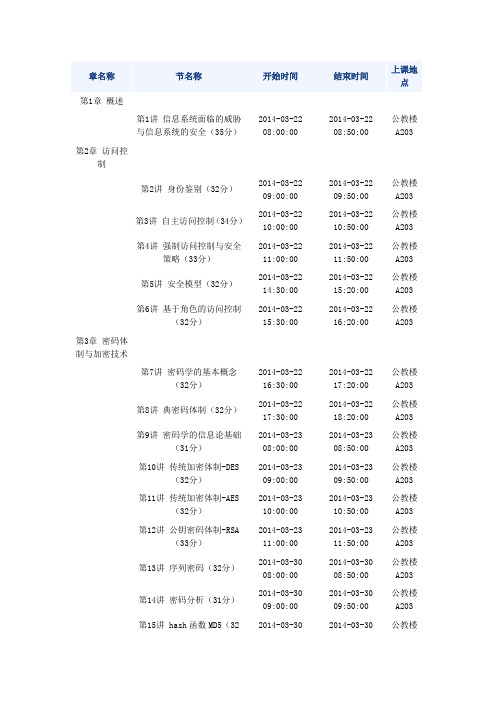

章名称节名称开始时间结束时间上课地点第1章概述第1讲信息系统面临的威胁与信息系统的安全(35分)2014-03-2208:00:002014-03-2208:50:00公教楼A203第2章访问控制第2讲身份鉴别(32分)2014-03-2209:00:002014-03-2209:50:00公教楼A203第3讲自主访问控制(34分)2014-03-2210:00:002014-03-2210:50:00公教楼A203第4讲强制访问控制与安全策略(33分)2014-03-2211:00:002014-03-2211:50:00公教楼A203第5讲安全模型(32分)2014-03-2214:30:002014-03-2215:20:00公教楼A203第6讲基于角色的访问控制(32分)2014-03-2215:30:002014-03-2216:20:00公教楼A203第3章密码体制与加密技术第7讲密码学的基本概念(32分)2014-03-2216:30:002014-03-2217:20:00公教楼A203第8讲典密码体制(32分)2014-03-2217:30:002014-03-2218:20:00公教楼A203第9讲密码学的信息论基础(31分)2014-03-2308:00:002014-03-2308:50:00公教楼A203第10讲传统加密体制-DES(32分)2014-03-2309:00:002014-03-2309:50:00公教楼A203第11讲传统加密体制-AES(32分)2014-03-2310:00:002014-03-2310:50:00公教楼A203第12讲公钥密码体制-RSA(33分)2014-03-2311:00:002014-03-2311:50:00公教楼A203第13讲序列密码(32分)2014-03-3008:00:002014-03-3008:50:00公教楼A203第14讲密码分析(31分)2014-03-3009:00:002014-03-3009:50:00公教楼A203第15讲 hash函数MD5(322014-03-30 2014-03-30 公教楼分)10:00:00 10:50:00 A203第16讲常用鉴别技术(31分)2014-03-3011:00:002014-03-3011:50:00公教楼A203第4章审计第17讲审计子系统的功能(33分)2014-03-3014:30:002014-03-3015:20:00公教楼A203第18讲审计子系统的实现机制(32分)2014-03-3015:30:002014-03-3016:20:00公教楼A203第19讲审计中的相关问题(32分)2014-03-3016:30:002014-03-3017:20:00公教楼A203第5章数据库安全第20讲数据库安全与访问控制(32分)2014-03-3017:30:002014-03-3018:20:00公教楼A203第21讲数据库的自主访问控制(31分)2014-04-0719:00:002014-04-0719:50:00公教楼A303第22讲数据库的强制访问控制(32分)2014-04-0720:00:002014-04-0720:50:00公教楼A303第23讲数据库加密(32分)2014-04-1208:00:002014-04-1208:50:00公教楼A203第6章计算机网络安全第24讲计算机网络安全概述(32分)2014-04-1209:00:002014-04-1209:50:00公教楼A203第25讲安全服务和安全机制(32分)2014-04-1210:00:002014-04-1210:50:00公教楼A203第26讲网络加密(31分)2014-04-1211:00:002014-04-1211:50:00公教楼A203第27讲密钥管理(31分)2014-04-1308:00:002014-04-1308:50:00公教楼A303第28讲公钥密码体制的密钥分配和证书(32分)2014-04-1309:00:002014-04-1309:50:00公教楼A303第29讲公开密钥基础设施(32分)2014-04-1310:00:002014-04-1310:50:00公教楼A303第30讲防火墙技术(32分)2014-04-1311:00:002014-04-1311:50:00公教楼A303。

4身份认证和访问控制(武汉大学国际软件学院信息安全课程)

强壮口令应符合的规则

+ X 电话号码、

个人名字 或呢称 生日等敏感 信息

X+

+

输入8字符 以上口令

X

记录于纸上或 放臵于办公处

+

X

使用重复 的字符

=强壮的口令

武汉大学国际软件学院 13

对付线路窃听的措施

使用保护口令机制:如单向函数。

对于每个用户,系统将帐户和散列值对存储 在一个口令文件中,当用户输入口令x,系 统计算其散列值H(x),然后将该值与口令文 件中相应的散列值比较,若相同则允许登录。 安全性仅依赖于口令

安盟身份认 证服务器

354982

相同的种子 相同的时间

武汉大学国际软件学院

22

C.基于智能卡的机制

优点

基于智能卡的认证方式是一种双因素的认证 方式(PIN+智能卡) 智能卡提供硬件保护措施和加密算法

缺点

智能卡和接口设备之间的信息流可能被截获 智能卡可能被伪造 职员的作弊行为

武汉大学国际软件学院 23

=

1110110100 0101010110 1010101010

Algorithm

武汉大学国际软件学院

20

认证过程

登录者

User-ID: 安盟 password: 1234 234836

ACE/代理

ACE/服务器

访问请求 访问请求被通过 (加密的 (加密的 ) )

算法

PIN 1234

1234 234836

身份认证目的:

武汉大学国际软件学院

《信息安全》教学大纲

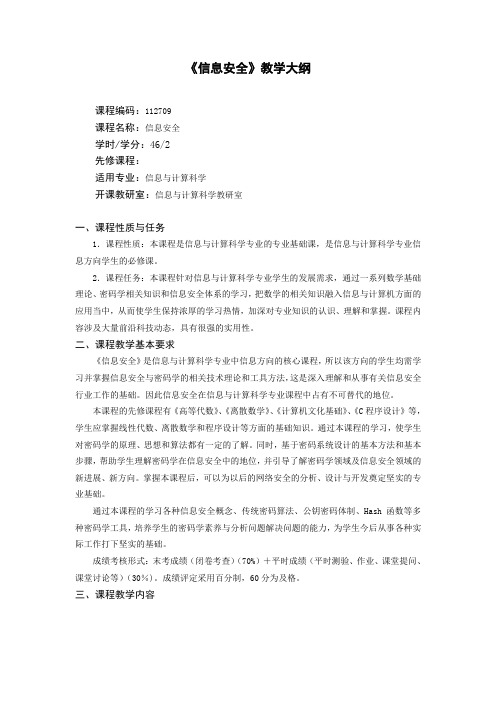

《信息安全》教学大纲课程编码:112709课程名称:信息安全学时/学分:46/2先修课程:适用专业:信息与计算科学开课教研室:信息与计算科学教研室一、课程性质与任务1.课程性质:本课程是信息与计算科学专业的专业基础课,是信息与计算科学专业信息方向学生的必修课。

2.课程任务:本课程针对信息与计算科学专业学生的发展需求,通过一系列数学基础理论、密码学相关知识和信息安全体系的学习,把数学的相关知识融入信息与计算机方面的应用当中,从而使学生保持浓厚的学习热情,加深对专业知识的认识、理解和掌握。

课程内容涉及大量前沿科技动态,具有很强的实用性。

二、课程教学基本要求《信息安全》是信息与计算科学专业中信息方向的核心课程,所以该方向的学生均需学习并掌握信息安全与密码学的相关技术理论和工具方法,这是深入理解和从事有关信息安全行业工作的基础。

因此信息安全在信息与计算科学专业课程中占有不可替代的地位。

本课程的先修课程有《高等代数》、《离散数学》、《计算机文化基础》、《C程序设计》等,学生应掌握线性代数、离散数学和程序设计等方面的基础知识。

通过本课程的学习,使学生对密码学的原理、思想和算法都有一定的了解。

同时,基于密码系统设计的基本方法和基本步骤,帮助学生理解密码学在信息安全中的地位,并引导了解密码学领域及信息安全领域的新进展、新方向。

掌握本课程后,可以为以后的网络安全的分析、设计与开发奠定坚实的专业基础。

通过本课程的学习各种信息安全概念、传统密码算法、公钥密码体制、Hash函数等多种密码学工具,培养学生的密码学素养与分析问题解决问题的能力,为学生今后从事各种实际工作打下坚实的基础。

成绩考核形式:末考成绩(闭卷考查)(70%)+平时成绩(平时测验、作业、课堂提问、课堂讨论等)(30%)。

成绩评定采用百分制,60分为及格。

三、课程教学内容第一章 绪 论1.教学基本要求让学生了解信息安全和密码学的概念与研究目标,从而对本课程的内容与应用范围有一个全面的理解。

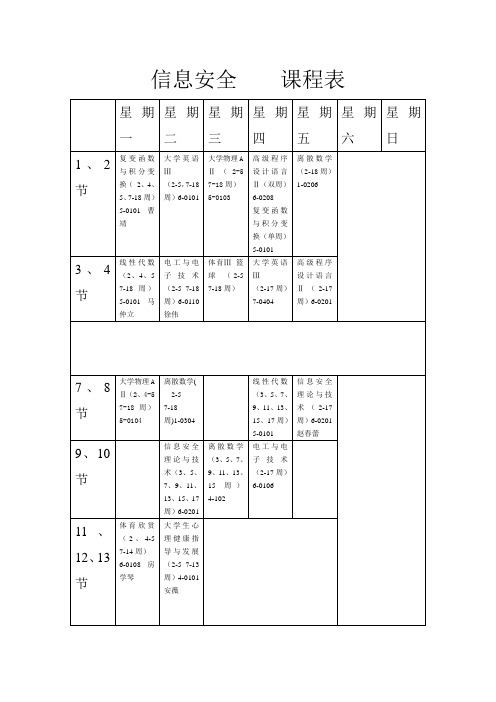

信息安全 课程表

线性代数(3、5、7、9、11、13、15、17周)5-0101

信息安全理论与技术(2-17周)6-0201赵春蕾

9、10节

信息安全理论与技术(3、5、7、9、11、13、15、17周)6-0201

离散数学(3、5、7、9、11、13、15周)4-102

电工与电子技术(2-17周)

1-0206

3、4节

线性代数(2、4、5 7-18周)5-0101马仲立

电工与电子技术(2-5 7-18周)6-0110徐伟

体育Ⅲ篮球(2-5 7-18周)

大学英语Ⅲ

(2-17周)7-0404

高级程序设计语言Ⅱ(2-17周)6-0201

7、8节

大学物理AⅡ(2、4-5 7-18周

11、12、13节

体育欣赏(2、4-5 7-14周)

6-0108房学琴

大学生心理健康指导与发展(2-5 7-13周)4-0101安薇

信息安全课程表

星期一

星期二

星期三

星期四

星期五

星期六

星期日

1、2节

复变函数与积分变换(2、4、5、7-18周)

5-0101曹靖

大学英语Ⅲ

(2-5,7-18周)6-0101

大学物理AⅡ(2-5 7-18周)

5-0103

高级程序设计语言Ⅱ(双周)6-0208

复变函数与积分变换(单周)5-0101

离散数学(2-18周)

信息安全课程大纲

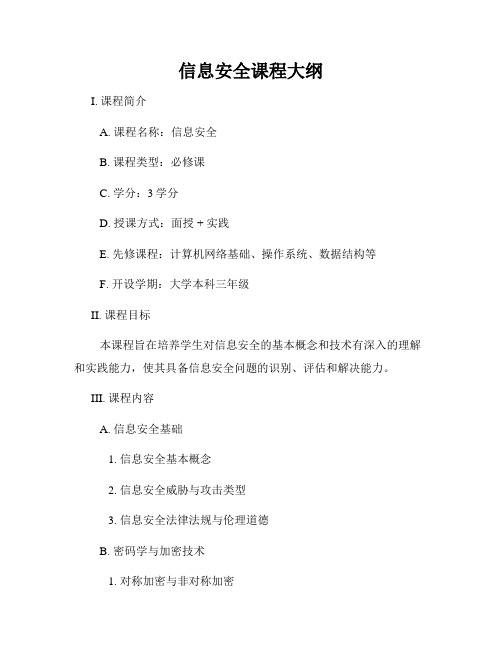

信息安全课程大纲I. 课程简介A. 课程名称:信息安全B. 课程类型:必修课C. 学分:3学分D. 授课方式:面授 + 实践E. 先修课程:计算机网络基础、操作系统、数据结构等F. 开设学期:大学本科三年级II. 课程目标本课程旨在培养学生对信息安全的基本概念和技术有深入的理解和实践能力,使其具备信息安全问题的识别、评估和解决能力。

III. 课程内容A. 信息安全基础1. 信息安全基本概念2. 信息安全威胁与攻击类型3. 信息安全法律法规与伦理道德B. 密码学与加密技术1. 对称加密与非对称加密2. 数字签名与认证技术3. 安全散列算法与消息认证码C. 计算机与网络安全1. 计算机安全原理与机制2. 网络安全威胁与防护技术3. 防火墙与入侵检测技术D. 信息系统安全管理1. 安全策略与安全管理模型2. 风险评估与安全策略制定3. 安全事件响应与恢复E. 数据安全与个人隐私保护1. 数据分类与敏感信息保护2. 数据备份与恢复3. 个人隐私保护与信息泄露风险管理IV. 教学方法A. 理论讲授1. 介绍信息安全的基本概念和技术2. 分析典型的信息安全案例和攻击手段3. 解释信息安全法律法规与伦理道德要求B. 实践操作1. 进行密码学和加密技术的实验操作2. 搭建实验环境,模拟网络攻击与防护3. 设计安全策略和应急响应场景C. 案例分析1. 分析信息安全案例,探讨其原因和解决方案2. 就真实的信息安全事件进行讨论和研究D. 小组讨论在课程中组织学生进行小组讨论,探讨与信息安全相关的话题和问题,培养合作与交流能力。

V. 课程考核A. 平时成绩1. 出勤与参与度(占比10%)2. 实验报告与项目作业(占比30%)B. 期中考试(占比30%)C. 期末考试(占比30%)D. 课堂讨论与小组展示(占比10%)VI. 参考教材A. 《信息安全导论》 - 作者:某某某B. 《密码学与网络安全》 - 作者:某某某C. 《信息安全管理与实践》 - 作者:某某某VII. 附加资源A. 网络安全学术期刊、会议论文B. 相关信息安全认证资格考试材料C. 互联网上的信息安全技术博客、论坛和社区VIII. 课程备注A. 学生须自备计算机,并安装相关实验软件和工具B. 课程要求学生积极参与,提高信息安全意识和能力通过本课程的学习,学生将能够深入了解信息安全的基本概念、技术和管理方法,为日后从事信息安全相关工作奠定基础。

《信息安全》课程教学大纲

《信息安全》课程教学大纲课程名称:信息安全课程教学大纲目的和目标:本课程旨在培养学生对信息安全的认识和理解,使他们能够识别和评估信息系统中的潜在威胁,并掌握保护信息系统的基本技能。

通过本课程的学习,学生将能够提高对信息安全的重要性的认识,并具备应对信息安全问题的能力。

教学内容:第一部分:信息安全基础1. 信息安全概述- 信息安全的定义和重要性- 信息安全的基本原则和目标2. 威胁和风险- 威胁和攻击类型- 风险评估和管理3. 密码学基础- 对称加密和非对称加密- 数字签名和认证4. 计算机网络安全- 网络攻击和防御技术- 网络安全架构第二部分:信息系统安全1. 操作系统安全- 操作系统的安全机制- 操作系统的安全配置2. 数据库安全- 数据库的安全性要求- 数据库安全保护措施3. Web应用程序安全- 常见的Web安全漏洞- Web应用程序的安全性测试4. 移动设备安全- 移动设备的安全风险- 移动设备安全措施第三部分:信息安全管理1. 信息安全政策和标准- 信息安全政策和流程- 信息安全标准和合规性2. 安全培训和意识- 员工信息安全培训- 安全意识提升活动3. 事件响应和恢复- 安全事件的响应流程- 紧急响应和恢复计划4. 法律和伦理问题- 信息安全相关的法律法规- 伦理和道德问题评估方式:- 作业和项目(30%)- 期末考试(70%)教学资源:- 课本:《信息安全概论》- 网络资源:相关的文献和案例分析备注:本课程可以根据需要进行适当调整和补充,以满足学生的需求和教学目标。

《信息安全》课程教学大纲

《信息安全》课程教学大纲《信息安全》课程教学大纲一、课程概述《信息安全》课程是一门涉及计算机科学、数学、物理学、信息安全等多个学科领域的综合性课程。

本课程旨在帮助学生掌握信息安全的基本理论和实践技能,提高学生在网络信息安全领域的综合素质和能力。

二、课程目标通过本课程的学习,学生将能够:1、了解和掌握信息安全的基本概念、理论和技能,包括密码学、网络安全、操作系统安全、应用软件安全等领域;2、熟悉和掌握常见的网络攻击手段和防御策略,如黑客攻击、病毒、木马、钓鱼等;3、学会分析并解决实际信息安全问题,具备应对各种网络安全事件的能力;4、提高学生的独立思考能力、创新能力和团队协作能力。

三、课程内容本课程主要包括以下内容:1、信息安全基本概念,包括信息安全的历史和发展趋势、常见的网络威胁和攻击手段等;2、密码学基础,包括密码学的概念、加密算法、散列函数、数字签名等;3、网络安全,包括网络协议的安全性、防火墙、入侵检测系统、网络扫描等;4、操作系统安全,包括操作系统的访问控制、系统漏洞、安全配置等;5、应用软件安全,包括Web应用程序安全、数据库安全、电子邮件安全等;6、网络安全事件分析,包括日志分析、入侵检测、应急响应等。

四、教学方法本课程将采用多种教学方法,包括课堂讲解、案例分析、实践操作、小组讨论等,以提高学生的参与度和学习效果。

五、作业和考试本课程将布置定期作业和进行期末考试,以评估学生对课程内容的掌握程度和应用能力。

作业内容将涵盖课堂讲解的重点内容和实际应用案例,考试将采用闭卷形式,主要考察学生的理论知识和实践技能。

六、参考资料为保证学生的学习效果,本课程将提供以下参考资料:1、《密码学原理与实践》(作者:冯登国);2、《网络安全:攻防与实战》(作者:刘晓辉);3、《操作系统安全》(作者:S.W.McDonald);4、《Web应用程序安全》(作者:石磊);5、《信息安全事件分析技术》(作者:罗守山)。

1概述(武武汉大学国际软件学院信息安全课程)

从被动保护转为主动防御,强调信息系统 整个生命周期的防御和恢复 PDR模型

防护(Protection) 检测(Detection) 反应(Reaction)

武汉大学国际软件学院

34

P2DR模型

美国国际互联 网安全系统公 司(ISS)提出以 安全策略为中 心的模型。

武汉大学国际软件学院

主动攻击,常常是对数据流的修改,可以被检测 到,但难以防范

篡改(Modification) 伪装(Masquerade)

重放(Replay) 拒绝服务(Denial of Service)

武汉大学国际软件学院 41

安全威胁 -- 被动攻击

消息内容泄露(Release of Message Content)

武汉大学国际软件学院 6

网络应用的发展

电子交易

电子商务 电子政务

复杂程度

Intranet 站点

Web 浏览 Internet Email

武汉大学国际软件学院 7

不安全的网络

网络是开放的;

网络设计, 缺乏安全考虑;

管理人员的缺乏及对安全知识和意识的不足; 网络技术处于不断发展和进化性(Non-repudiation)

发送方和接收方不能抵赖所进行的传输 确认实体是它所声明的 确认信息的来源是它说声明的 确保实体的活动可被跟踪 对信息及信息系统实施安全监控管理

武汉大学国际软件学院 32

认证性(Authentication)

审计(Accountability)

武汉大学国际软件学院 39

安全服务

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

武大信息安全专业课程简介(一)(2007-05-27 13:18:33)武大信息安全专业课程简介(一)(2007-05-27 13:18:33)武大信息安全专业课程简介(一)(2007-05-27 13:18:33)武大信息安全专业课程简介(一)2006-12-27 13:12课程名称(中、英文)计算机导论Introduction to Computer7、课程简介主要讲授计算机科学与技术学科体系、课程体系、知识结构(包括计算机软件与理论、计算机硬件与网络、计算机应用与信息技术等)、计算机法律、法规和知识产权,计算机学生的择业与职业道德等内容。

使学生对所学专业及后续课程的学习有一个整体性、概括性的了解,树立专业学习的信心和自豪感,为今后的学习打下良好的基础。

11、参考书1)Roberta Baber, Marilyn Meyer,《计算机导论》,汪嘉Min译,清华大学出版社,2000。

2 ) Tony Greening 主编,《21世纪计算机科学教育》,麦中凡等译,高等教育出版社,2001。

3)姚爱国等,《计算机导论》,武汉大学出版社,20034) 黄国兴,陶树平,丁岳伟,《计算机导论》,清华大学出版社,2004。

2、课程名称(中、英文)计算机应用基础An Introduction to Computer7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课。

目的是使学生掌握必须的计算机基础知识与基本技能,为后续专业基础和专业课程的学习打下良好的基础。

10、指定教材《计算机导论》,姚爱国、杜瑞颖、谭成予等编著,武汉大学出版社,2003年。

2、课程名称(中、英文)电路与电子技术Circuit and Electrical Technology7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课,是学生学习专业知识和从事工程技术工作的理论基础。

通过对该课程的学习,让学生掌握各种电路尤其是电路的组成及基本分析方法,为系统学习专业基础和专业知识打下坚实的基础。

10、参考书目《电路原理》,江缉光主编,清华大学出版社。

《电路原理》,范承志等编,机械工业出版社。

《模拟电子技术基础》,童诗白等主编,清华大学出版社。

《电子技术基础》,康华光主编,高等教育出版社。

2、课程名称(中、英文)数字逻辑Digital Logic7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课。

目的是使学生了解逻辑器件与数字逻辑电路的基本工作原理,能灵活运用逻辑代数、卡诺图、状态理论来研究和分析由逻辑器件构成的数字逻辑电路,掌握计算机应用系统中基本逻辑部件的分析与设计方法,并能熟练选择和使用基本逻辑器件及常用功能器件。

本课程是一门实验性较强的课程。

9、指定教材《电子技术基础》数字部分(第四版),华中理工大学电子学教研室编,高等教育出版10、参考书目《逻辑设计》(第二版),毛法尧、欧阳星明、任宏萍编著,华中理工大学出版社。

《数字逻辑与数字系统》,白中英、岳怡、郑岩编,科学出版社,1998。

《数字电子技术基础》(第四版),阎石主编,高等教育出版社。

《数字逻辑》,周南良编,国防科技大学出版社,1992。

2、课程名称(中、英文)计算机组成原理Principles of Computer Construction7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课课。

本课程的学习将使学生了解计算机系统的硬件和软件构成方法,了解其硬件系统中运算器、控制器、存储器、输入设备和输出设备和总线系统的构成原理。

为后续专业课程的学习打下扎实的理论基础。

9、指定教材《计算机组成与结构》第三版,王爱英主编,清华大学出版社。

10、参考书目《计算机组成原理》第三版,白中英主编,科学出版社《Structured Computer Organization》(Fourth Edition),Andrew S. Tanenbaum。

《Computer Organization and Architecture-Designing for Performance》(Fifh Editon)2、课程名称(中、英文)高级语言程序设计Advanced Language Programming7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课。

目的是使学生掌握必须的程序设计的基本知识与基本技能,培养学生的分析问题和解决问题的实际能力,重点为学生建立良好的思维模式,为后续专业基础和专业课程打下良好的基础。

10、指定教材《边学边用C语言》,清华大学出版社。

11、参考书目《C语言程序设计》,孟庆昌,人民邮电出版社。

2、课程名称(中、英文)离散数学Discrete Mathematics7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课。

离散数学是现代数学的重要分支,是计算机科学的理论基础。

通过本课程的学习使学生掌握学习各专业课程必备的数学知识,培养学生的逻辑推论能力、抽象思维能力和形式化思维能力,提高学生的理论素质。

9、指定教材《离散数学》刘玉珍等,武汉大学出版社10、参考书目《离散数学》方世昌,西安电子科技大学出版社《Discrete Mathematical》Structure, B, Kolman R. Busby& S, Ross.。

1、课程代码2、课程名称(中、英文)数据结构Data Structures7、课程简介数据结构是计算机科学与技术、信息安全专业的专业基础必修课。

学好该课程不仅对后续课程的学习有很大帮助,而且在实际中有广泛的用途,同时也是考研的重要课程之一。

突出抽象数据类型概念、应用和实践,具有先进性。

10、指定教材《数据结构(C语言)》,严蔚敏等,清华大学出版社。

11、参考书目《数据结构》,许卓群等,高等教育出版社。

《Sorting and searching》(中译本),V ol.Ⅲ。

《数据结构与算法》(中译本),Bruno R.Preiss著,电子工业出版社。

《数据结构C—语言描述》(中译本),William Ford、Willam Topp著,清华大学出版社武大信息安全专业课程简介(二)(2007-05-27 13:15:34)武大信息安全专业课程简介(二)2006-12-27 13:15操作系统原Operating Systems7、课程简介本课程是计算机科学与技术、信息安全专业的专业基础必修课。

通过本课程的学习,使学生了解计算机操作系统的基本原理,包括操作系统的功能、结构,使用的算法和数据结构等,从而为分析、设计实际操作系统打下坚实的基础。

9、指定教材汤子瀛等著《计算机操作系统》西安电子科技大学出版社,199810、参考书目《计算机操作系统》,黄水松等编著,武汉大学出版社。

《操作系统原理》,何炎祥、熊前兴等编著,华中科技大学出版社。

《Operating Systems》,W.stallings,Macmillan publishing comp。

《Operating Systems》,H. M Deitel,Addison-Wdsten publishing Comp。

《计算机操作系统》,黄干平等编著,科学出版社。

数据库原理Databases Principles7、课程简介本课程是计算机科学与技术专业、信息安全专业的专业基础必修课。

数据库原理课程帮助学生了解数据库系统的基本原理,基本技术和基本方法,为用数据库管理系统产品开发信息管理系统、网络数据库系统等应用提供基本的背景知识。

目的是使学生掌握必须的数据库的基本知识与基本技能,培养学生的分析问题和解决问题的实际能力,重点为学生建立良好的思维模式,为后续专业基础和专业课程打下良好的基础。

9、指定教材《数据库系统概论》(第三版)萨师煊、王珊,高等教育出版社,2000年10、参考书目《新一代数据库系统及应用教程》待出版。

《Database Principles, Programming, and Performance》Second Edition,Patrick O’Neil,Elizabeth O’Neil,Morgan Kaufmann Publishers,(教育部高等教育司推荐,国外优秀信息科学与技术系列教学用书,《数据库——原理、编程与性能》(第二版影印版),高等教育出版社)《数据库系统概念》第四版,杨冬青、唐世渭等译,机械工业出版社。

《现代数据库系统教程》,徐洁磐编,北京希望电子出版社。

信息安全数学基础Foundation of Information Security Mathmatic7、课程简介本课程是信息安全专业的专业基础必修课。

通过本课程的学习,使学生了解初等数论和代数学的基本知识,包括同余、欧几里得算法、中国剩余定理、二次剩余、原根、连分数、群、环、域等,从而为学习密码学、公钥密码学、网络安全、信息安全等打下坚实的基础。

9、指定教材《信息安全数学基础》,陈恭亮等编著,清华大学出版社,2004。

10、参考书目《简明初等数论》,潘承洞潘承彪,北京大学出版社,1998。

《初等数论》,潘承洞潘承彪,北京大学出版社,1992。

《数论导引》,华罗庚,科学出版社,1979。

《数论的方法》(上、下册),闵嗣鹤,科学出版社,1981。

《初等数论》(第二版),闵嗣鹤严士健,高等教育出版社,1982。

《Elementary Number Theory and its Applications》,K Rosen、Reading、MA、Addison-Wesley,1996。

《A course in Number Theory and Cryptography》,N Koblitz,GTM 114。

《应用近世代数》(第二版),胡冠章,清华大学出版社,1999。

《Basic Algebra 1》,N Jacobson,W.H.Freeman and Company,1974。

《近世代数基础》,张禾瑞,人民教育出版社,1978。

《抽象代数》,盛德成,科学出版社,2000。

《群论》,M.赫尔,科学出版社,1981。

通信原理Communication Principle7、课程简介本课程是信息安全专业的专业基础必修课。

开设本课程的目的是使学生了解模拟和数字通信所涉及的基本原理和方法,具备一定的通信设计、性能分析以及实践的能力。

9、指定教材《通信原理》(第5版),樊昌信等,国防工业出版社,2001。

10、参考书目《现代通信系统原理》,王秉钧、孙学军、沈保锁等,天津大学出版社。

《通信原理简明教程》,南利平,清华大学出版社。

计算机网络Computer Networks7、课程简介本课程是信息安全专业的专业基础必修课。