H3C与cisco互联问题技术交流

思科H3C交换机生成树对接问题解决方法

MSTP--多生成树协议/MiniSite/H3care_Club/Data_Center/Net_Reptile/The_One/Home/Catalog/200911/655244_97665_0.htm作者:| 上传时间:2009-11-16 | TAG:前面提到的STP/RSTP协议以及Cisco的私有协议PVST+都属于单生成树(SST)协议,也就是对于支持多vlan的设备只能运行单一的生成树。

MSTP是IEEE 802.1s中提出的一种STP和VLAN结合使用的新协议,它既继承了RSTP端口快速迁移的优点,又解决了RSTP中不同vlan必须运行在同一棵生成树上的问题。

接下来我们从MSTP基本概念、基本原理、报文特征、H3C产品实现以及与Cisco产品互通等几个方面进行阐述,在总结中引入了H3C设备为了应对实际网络环境所提供的特定保护功能,在附录中是MSTP模块的缺省配置。

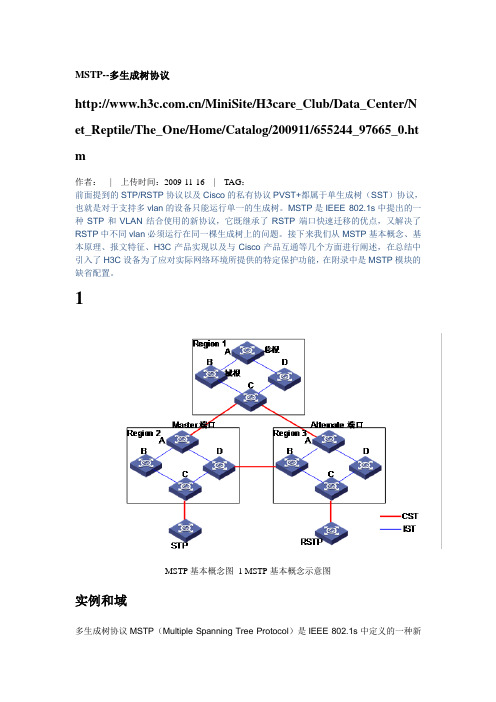

1MSTP基本概念图1 MSTP基本概念示意图实例和域多生成树协议MSTP(Multiple Spanning Tree Protocol)是IEEE 802.1s中定义的一种新型生成树协议。

简单说来,STP/RSTP是基于端口的,PVST+是基于VLAN的,而MSTP 是基于实例的。

与STP/RSTP和PVST+相比,MSTP中引入了“实例”(Instance)和“域”(Region) “的概念。

所谓“实例”就是多个VLAN的一个集合,这种通过多个VLAN捆绑到一个实例中去的方法可以节省通信开销和资源占用率。

MSTP各个实例拓扑的计算是独立的,在这些实例上就可以实现负载均衡。

使用的时候,可以把多个相同拓扑结构的VLAN 映射到某一个实例中,这些VLAN在端口上的转发状态将取决于对应实例在MSTP里的转发状态。

所谓“域”,由域名(Configuration Name)、修订级别(Revision Level)、格式选择器(Configuration Identifier Format Selector[1])、VLAN与实例的映射关系(mapping of VIDs to spanning trees),其中域名、格式选择器和修订级别在BPDU报文中都有相关字段,而VLAN 与实例的映射关系在BPDU报文中表现摘要信息(Configuration Digest),该摘要是根据映射关系计算得到的一个16字节签名。

H3C和CISCO交换机做聚合配置实例教学

H3C和CISCO交换机做聚合配置实例教学H3C和CISCO交换机做聚合配置实例教学端口聚合也叫做以太通道,主要用于交换机之间连接。

那么两种不同的交换机怎么做聚合配置呢?下面跟yjbys店铺一起来看看H3C和CISCO交换机做聚合配置实例教程,希望对同学们学习交换机有所帮助!一、网络环境本网络是xx大厦,3台交换机做端口聚合的课题网络环境:H3C_A交换机<----------------->H3C_B交换机<----- ----------------------->cisco(3560)交换机H3C_B交换机做为中心交换机由于带宽需要,加上该9楼上了很多美国著名的avocentKVM的监控设备,需要很大的带宽,因此做了4组的端口链路聚合的需要因此以下配置命令1、H3C_A的.配置如下:(动态链路聚合,LACP默认启动)[H3C_A]sys[H3C_A]int bridge-aggregation 1[H3C_A]link-aggregation mode dynamil[H3C_A]int giabthernet1/0/26[H3C_A_giabthernet1/0/26]duplex full[H3C_A_giabthernet1/0/26]speed 1000[H3C_A_giabthernet1/0/26]port link-type trunk[H3C_A_giabthernet1/0/26]port trunk permit vlan all因此,其它三个端口都是一样,如以上配置就可以了,同时H3C_B也是同样如H3C_A的配置一样,配好了,检查下端口的问题。

2、思科的配置[cisco]int port-channel 2[cisco]swit trunk encapsulation dot1q[cisco]swit mode trunk[cisco]swit trunk allowed vlan all[cisco]进入端口模式配置[cisco]int gig0/19[cisco]duplex full[cisco]speed 1000[cisco]swit trun encapsulation dot1q[cisco]swit mode trunk[cisco]swit trunk allowed vlan all[cisco]channel-group 2 mode active其它的端口同样的配置配置好了在H3C交换机用 dis link-aggregation summary查看信息同时,在思科交换机用show ethernetchannel summary查看信息最后经过上面的配置,端口聚合就可以通了。

Cisco和H3C路由器交换机基本配置

H3C路由器和交换机的基本配置交换机:1.基本配置:(1)视图:<H3C> 用户视图[H3C] 系统视图[H3C-ui-vty0-4] 用户界面视图[H3C-ethernet1/0/1] 以太网视图(2)<H3C>reset saved-configuration 初始化<H3C>reboot 重启<H3C>system-view 进入系统视图[H3C]sysname H3C 设置主机名[H3C]super password (level 1/2/3) simple/cipher password 配置特权口令[H3C]save (safely) 保存设置配置管理IP[H3C]interface vlan 1[H3C-Vlan-interface1]ip address 192.168.1.2 255.255.255.0]undo ip add配置端口[H3C]interface e1/0/2[H3C-ethernet1/0/2]duplex auto/full/half]flow-control 开启以太网端口Ethernet0/0的流量控制。

]undo flow-control 关闭以太网端口流量控制]speed 10/100/auto]display interface ethernet0/0配置网关[H3C]ip route-static 0.0.0.0 0.0.0.0 192.168.1.1配置Aux口令[H3C]user-interface aux 0 7[H3C-ui-aux0-7]authentication-mode password]set authentication password simple/cipher wnt]user privilege level 0/1/2/3配置Console口令[H3C]user-interface 0[H3C-ui0]authentication-mode password]set authentication password simple/cipher wnt]user privilege level 0/1/2/3配置vty口令[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode password]set authentication password simple/cipher wnt]user privilege level 0/1/2/3查看的命令[H3C]display history-command[H3C]display version[H3C]display current-configuration[H3C]display saved-configuration[H3C]display interface[H3C]display ip interface[H3C]display interface ethernet(0/0)[H3C]display ip host 显示域名解析表2.telnet(1)基于vty[H3C]ip host hostname ip-address 静态域名解析]display ip host[H3C]interface vlan 1[H3C-Vlan-interface1]ip address 192.168.1.2 255.255.255.0]quit[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode password (none/password/scheme) ]set authentication password simple/cipher wnt]user privilege level 0/1/2/3]quit<H3C>(按Ctrl+]键,断开telnet)>(按Ctrl+K键,断开telnet)[H3C]display users all]display users 显示连接本地的telnet会话]display tcp status 显示当前建立的所有TCP链接情况(2)基于用户Switch[H3C]interface vlan 1[H3C-Vlan-interface1]ip address 192.168.1.2 255.255.255.0]quit[H3C]local-user bob[H3C-luser-bob]password simple/cipher wnt]service-type telnet level 0/1/2/3]quit[H3C]super password simple/cipher wnt[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode scheme]quit[H3C]domain system[H3C-isp-system]authentication default local<H3C>telnet IP3.vlan(1)可用命令[H3C](undo) vlan 3[H3C-Vlan3]name wnt]description gongsi](undo)port ethernet1/0/2 to ethernet1/0/5 把e1/0/2、3、4、5加入vlan 3]port ethernet1/0/6 ethernet1/0/10 把e1/0/6和e1/0/10加入vlan 3]port ethernet1/0/12]save (safely)]undo name/description]return/quit[H3C]display brief interface ethernet 查看端口属于哪个Vlan[H3C]display brief interface vlan-interface 查看有几个Vlan[H3C]display ip interface brief 查看Vlan信息[H3C]display ip interface vlan-interface 3 查看已配置IP的Vlan信息 [H3C]display ip interface 查看配置IP的Vlan[H3C]display vlan all[H3C]display interface vlan-interface[H3C]interface vlan 0001[H3C-Vlan-interface1]ip address 192.168.1.2 255.255.255.0]undo ip add]return/quit[H3C]interface e1/0/5[H3C-ethernet1/0/5]port access vlan 2(2)单个交换机+Vlan间路由[H3C]vlan 2[H3C-vlan2]name caiwu]port e1/0/3 to e1/0/6]quit[H3C]vlan 3[H3C-vlan3]name kaifa]port e1/0/8 to e1/0/10]quit[H3C]interface vlan 2[H3C-vlan-interface2]ip add 192.168.1.1 255.255.255.0]quit[H3C]interface vlan 3[H3C-vlan-interface3]ip add 192.168.2.1 255.255.255.0]quit(3)Vlan间路由SwitchA[H3C]vlan 2[H3C-vlan2]name caiwu]port e1/0/2 to e1/0/3]quit[H3C]vlan 3[H3C-vlan3]name kaifa]port e1/0/4 to e1/0/5]quit[H3C]interface e1/0/1[H3C-ethernete1/0/1]port link-type trunk]port trunk permit vlan all[H3C]display vlan allRouterA[H3C]interface e0/0[H3C-ethernet0/0]undo ip address[H3C]interface e0/0.2[H3C-ethernet0/0.2]vlan-type dot1q vid 2]ip address 192.168.1.1 255.255.255.0 ]interface e0/0.3e0/0.3]vlan-type dot1q vid 3]ip address 192.168.2.1 255.255.255.0 HostA :192.168.1.2 GW:192.168.1.1HostB :192.168.2.2 GW:192.168.2.1HostA:ping 192.168.2.2路由器:1.基本配置:(1)视图:<H3C> 用户视图[H3C] 系统视图[H3C-ui-vty0-4] 用户界面视图[H3C-ethernet1/0/1] 以太网视图[H3C-serial1/0/0.1] 子接口视图[H3C-ospf] ospf协议视图[H3C-rip] rip协议视图[H3C-serial1/0/0] [H3C-serial1/0/0:1] 同/异步串口视图[H3C-async1/0/0] 异步视图(2)修改系统时间<H3C>clock datatime 11:20:30 2009/11/16[H3C]display clock<H3C>reset saved-configuration 初始化<H3C>reboot 重启<H3C>system-view[H3C]sysname H3C 设置主机名[H3C]super password (level 1/2/3) simple/copher password 配置特权口令[H3C]save (safely) 保存设置配置端口[H3C]interface e0/0[H3C-ethernet0/0]ip address 192.168.1.1 255.255.255.0]duplex auto/full/half]flow-control 开启以太网端口Ethernet0/0的流量控制。

思科和H3C常用配置详细对比

cisco与华为命令比较功能Cisco命令华为命令进入全局模式#configure terminal <Quidway>system显示当前配置show running-config display current-configuration 显示版本信息show version display version显示vlan信息show vlan display vlan显示接口信息show interface接口display interface接口交换机路由器命名hostname主机名sysname主机名修改特权密码enable password密码(明文)enable secret密码(密文)super password密码进入接口模式interface接口interface接口进入vlan模式interface vlan vlan号interface vlan vlan号给接口配IP ip address <ip> <掩码> ip address <ip> <掩码>配telnet密码line vty 0 4password密码login user-interface vty 0 4authentication-mode passwordset authentication-mode password simple密码user privilege level 3激活端口no shutdown undo shutdown 关闭端口shutdown shutdown退出exit quit创建VLAN vlan vlan号vlan vlan号VLAN中增加端口port e0/1port e0/2 to e0/4当前端口加入到VLAN switchport access vlan vlan号port access vlan vlan号设置端口工switchport mode port link-type作模式trunk|access|dynamic trunk|access|hybrid设trunk允许的VLAN switchport trunk allowed vlanremove|add IDport trunk permit vlan ID|All指定镜像端口monitor session 1 destinationint接口monitor-port接口指定被镜像端口monitor session 1 source int接口 bothport mirror接口设置生成树启动与否spanning-tree vlan vlan号(默认开启)stp enable|disable(默认关闭)端口的聚合 interface range f0/1 – 4channel-group 1 mode on link-aggregation e0/1 to e0/4 ingress|bothundo link-aggregation e0/1|all设置主vlan isolate-user-vlan enable设置主vlan 包括的子vlan isolate-user-vlan<x> secondary <vlan-list>显示路由信息show ip route display ip route 绑定HDLC协议默认就是link-protocol hdlc设静态路由 ip route网络号掩码下一跳IP/接口ip route-static网络号掩码下一跳IP/接口启用RIP路由router rip riprip workrip inputrip output配置路由器的ID int loopback 0ip add IP地址掩码router id A.B.C.D启动OSPF协议router ospf进程号ospf enable配置OSPF区域net网络号反向掩码 area<area_id>int接口ospf enable area <area_id>标准ACL命令格式access-list列表号permit|deny源IP反向掩码acl <acl-number> [match-orderconfig|auto]rule[normal|special]{permit|deny}[source source-addrsource-wildcard|any]扩展ACL配置access-list列表号permit|deny协议源IP反向掩码目的IP反向掩码 eq端口号acl <acl-number> [match-orderconfig|auto]rule{normal|special}{permit|deny}{tcp|udp}source {<ipwild>|any}destination <ipwild>|any} eq服务名PPP设置encapsulation ppp link-protocol pppPap认证主认证方(config)#username用户名password密码(config)#int串口接口(config-if)#pppauthentication pap被认证方(config)#int串口接口(config-if)#ppp papsent-username用户名password密码主认证方local-user用户名password {simple|cipher}密码interface串口接口ppp authentication-mode pap被认证方interface串口接口ppp pap local-user用户名password {simple|cipher}密码Chap认证主认证方(config)#username客户端主机名 password密码主认证方local-user对方主机名password {simple|cipher}密码(config)#int 串口接口 (config-if)#ppp authentication(config-if)#ppp chap hostname服务器主机名 被认证方(config)#username 服务器主机名 password 密码 (config)#int 串口接口(config-if)#ppp chap hostname客户端主机名interface 串口接口ppp authentication-mode chapppp chap user 自己主机名被认证方 interface 串口接口local-user 对方主机名 password {simple|cipher}密码 ppp chap user 自己主机名静态nat (1)为内外部接口配IP 并激活; (2)在接口上启用NAT ; 内部接口:ip nat inside 外部接口:ip nat outside (3)建立静态地址转换(config)#ip nat inside sourcestatic 私有IP 公网IPinterface 接口nat server global <ip> [port] inside <ip> port [protocol]动态NAT (1)为内外部接口配IP 并激活; (2)在接口上启用NAT ; 内部接口:ip nat inside外部接口:ip nat outside(3)定义内网允许访问外网的ACL(config)#access-list 列表号 permit 源IP 反向掩码(1) 建立地址池nat address-group 公网起始IP 公网终止IP pool 1 (2)定义内网允许访问外网的ACLacl 列表号rule permit source 源IP 反向掩码 rule deny sourceany (3)实现地址转换(4)定义合法IP 地址池 (config)#ip nat pool 地址池名 公网起始IP 公网终止IP netmask 掩码(5)实现地址转换(config)#ip nat inside sourcelist 列表号 pool 地址池名int 公网接口nat outbound 列表号address-group pool 1调试命令 思科:Switch#show run 显示所有配置命令Switch#show ip inter brief 显示所有接口状态 Switch#show vlan brief 显示所有VLAN 的信息 Switch#show version 显示版本信息 华为:[Quidway]dis cur 显示所有配置命令[Quidway]display interfaces 显示所有接口状态 [Quidway]display vlan all 显示所有VLAN 的信息[Quidway]display version 显示版本信息 二、接口配置命令思科:Switch(config)#interface f0/8 进入接口视图 Switch(config-if)#no shut 此命令开启接口Switch(config-if)#description to server01 端口描述Switch(config-if)#ip add 192.168.1.100 255.255.255.0 设置接口IP 华为:[Quidway]interface e0/1 进入接口视图 [Quidway]undo shutdown 此命令开启接口[Quidway]description to server02 端口描述[Quidway]ip add 192.168.1.102 255.255.255.0 设置接口IP 三、VLAN 配置命令:思科:建立和删除VLANSwitch# vlan databaseSwitch(vlan)# vlan 20 name test20Switch(vlan)# no vlan 20Switch(vlan)# exit将端口分配给一个VLANSwitch(config)# interface f0/1Switch(config-if)# switchport mode accessSwitch(config-if)# switchport access vlan 20设置VLAN TRUNKSwitch(config)# interface f0/24Switch(config-if)# switchport mode trunkSwitch(config-if)#switchport trunk allow vlan {ID|All}Switch(config-if)# switchport trunk encapsulation dot1q华为:建立和删除VLAN[Quidway]vlan 30[Quidway]undo vlan 30将端口分配给一个VLAN[Quidway]int ethernet0/1[Quidway-Ethernet0/1]port access vlan 30( port default vlan 30)或[Quidway]vlan 30[Quidway-vlan3]port ethernet 0/1 在VLAN中增加端口[Quidway-vlan3]port ethernet 0/1 to ethernet 0/4 在VLAN中增加多个连续端口设置VLAN TRUNK[Quidway]int e0/24[Quidway-Ethernet0/24] port link-type trunk[Quidway-Ethernet0/24]port trunk permit vlan {ID|All}四、端口镜像配置思科:配置镜像源端口Switch(config)#monitor session 1 source interface gigabitEthernet 0/2 –5 rx上面命令最后一个参数:both 监听双向数据,默认为bothrx 接收tx 发送配置镜像目的端口Switch(config)#monitor session 1 destination interface gigabitEthernet 0/6删除镜像端口Switch(config)#no monitor session 1华为:将端口E0/2配置为监控端口[Quidway]monitor-port Ethernet 0/2端口E0/1配置为镜像端口[Quidway]port mirror Ethernet 0/1或者直接配置监控端口和镜像端口[Quidway]port mirror Ethernet 0/1 observing-port Ethernet 0/2删除镜像[Quidway]undo monitor-port五、冗余配置思科HSRP:Switch# interface Vlan20ip address 172.29.197.33 255.255.255.248standby 20 ip 172.29.197.53standby 20 priority 105 优先级standby 20 preempt 抢占standby 20 track GigabitEthernet0/25 decrement 10 跟踪端口如果DOWN 了优先级减10华为VRRP:[Quidway]interface Vlanif30ip address 172.29.197.9 255.255.255.248vrrp vrid 30 virtual-ip 172.29.141.11vrrp vrid 30 priority 150 优先级vrrp vrid 30 preempt-mode 抢占vrrp vrid 30 track interface GigabitEthernet0/0/18 reduced 60 跟踪端口如果DOWN了优先级减60六、设置安全远程访问思科设置vty安全访问:R1(config)# access-list 1 permit 192.168.2.5R1(config)# line vty 0 4R1(config)# access-class 1 in华为设置vty安全访问:[Quidway]acl number 2000rule 1 permit source 172.29.181.150 0rule 2 deny[Quidway]user-interface vty 0 4acl 2000 inbound七、NTP配置思科:Cisco6509#show clock 显示时间Cisco6509#clock set 14:00:00 30 Sep 2011 设置时间Cisco6509(config)#ntp server 202.198.0.102 设置与其他时间服务器同步Cisco6509(config)#clock timezone beijing +8 设置时区华为:[Quidway]dis clock 显示时间[Quidway]clock datetime 23:30:00 2011/11/16 设置时间[Quidway]ntp-service unicast-server 202.198.0.102 设置与其他时间服务器同步[Quidway]clock timezone E8 add 08:00:00 设置时区八、静态路由配置思科:ip route <目的网段> <目的网段掩码><下一跳>Cisco6509# ip route 0.0.0.0 0.0.0.0 10.65.1.2 静态路由Cisco6509#ip route 0.0.0.0 0.0.0.0 192.168.3.1 150 浮动静态路由管理距离为150华为:[Quidway] ip route-static 0.0.0.0 0.0.0.0 10.65.1.2[Quidway]ip route-static 0.0.0.0 0.0.0.0192.168.3.1 preference 150九、可网管配置思科:Switch(config)#snmp-server community sunion ro 配置本交换机的只读字串为sunionSwitch(config)#snmp-server community sunion rw 配置本交换机的读写字串为sunionSwitch(config)#snmp-server enable traps 允许交换机将所有类型SNMP Trap 发送出去Switch(config)#snmp-server host 192.168.190.1 traps sunion 指定交换机SNMP Trap的接收者为192.168.190.1,发送Trap时采用sunion作为字串华为:[Quidway]snmp-agent community read datanms 配置本交换机的只读字串为datanms[Quidway]snmp-agent community write datanms 配置本交换机的读写字串为datanms[Quidway]snmp-agent sys-info location BeiJing China 设置交换机的位置信息[Quidway]snmp-agent sys-info version all 设置交换机支持所有的SNMP协议版本[Quidway]snmp-agent target-host trap address udp-domain192.168.190.121 params securityname datanms 指定交换机SNMP Trap的接收者为192.168.190.121 ,发送Trap时采用datanms作为字串。

大学校园网络工程方案H3C和思科混合组网

校园网络工程方案网络 1 组有限公司地址: *** 学院电话: ****前言20.1 网络应用的发展20.2 建设*** 医科大学校园网的必要性3第一章*** 医科大学校园网需求分析51.1 *** 医科大学网络现状51.2 用户需求分析51.3 功能需求6第二章系统方案设计的总体思路72.1 校园网络系统的构成72.2 系统方案设计的总体思路7 第三章网络系统设计方案93.1 网络的分层设计原则:93.1.1 核心层Core Layer103.1.2 分布层Distribution Layer103.1.3 接入层Access Layer113.2 综合布线系统设计113.2.1 综合布线系统组成简介113.2.2 设计综合布线系统依据的标准143.2.3 LUCENT 布线系统简介143.2.4 设计*** 医科大学中学综合布线系统的考虑163.3 网络系统方案设计193.3.1 校园网的设计目标193.3.2 网络建设原则要求193.3.3 系统需求分析213.3.4 产品技术选型213.3.5 厂家产品选择25第四章主机系统设计方案27第五章软件系统设计方案285.1 系统软件295.2 服务器软件295.3 应用软件305.4 工具软件30第六章网路设备清单316.1 网络设备316.2 防火墙详细参数32CISCO ASA5510-BUN-K9326.3网关路由器33 CISCO 2921/K9336.4 核心层交换机35 CISCO WS-C6509-E356.5模块接口卡36 CISCO WS-X6724-SFP366.6 汇聚层交换机37CISCO WS-C3750G-12S-S37 H3C S5500-28C-EI386.7 接入层交换机41H3C S3100-52TP-SI41H3C S1016R436.8 服务器44IBM System x3500 M3(7379I18)446.4 多媒体设备及外设46第七章工程实施管理477.1 工程组织477.2 施工技术要求487.2.1 设备间环境建议和施工管理487.2.2 施工技术要求487.2.3 测试的方案607.2.4 竣工及验收617.3 工程实施627.3.1 工程设计627.3.2 实施步骤627.3.3 施工进度647.4 系统支持和维护65第八章售后服务和技术支持658.1 产品质量保证658.2 工程质量668.3 工程图纸和售后服务668.4 培训660.1 网络应用的发展目前,全球已掀起一股信息高速公路规划和建设的高潮,作为其雏形,国际互联网(In ternet) 上相连的计算机已近达数千万台,全球有数亿人在In ternet上进行信息交换和各种业务处理。

H3C与cisco互联问题技术交流

H3C与cisco互联问题技术交流H3C与Cisco是全球知名的网络设备制造商和网络解决方案提供商,它们在企业级网络设备市场上拥有强大的竞争力。

由于它们的市场份额和技术实力,H3C与Cisco之间的互联问题技术交流是一个非常重要的话题。

首先,H3C和Cisco的互联问题技术交流可以帮助企业更好地理解和应用两家公司的网络产品。

作为企业级网络设备供应商,H3C和Cisco都提供了各种高质量的交换机、路由器等网络设备。

这些设备在企业内部网络的建设和管理中发挥着关键作用。

通过H3C和Cisco之间的互联问题技术交流,企业可以深入了解两家公司的产品特性、技术规格以及适用场景,从而更好地决策和选择最适合自己的网络解决方案。

其次,H3C和Cisco的互联问题技术交流可以促进两家公司的技术创新和进步。

作为全球领先的网络设备制造商,H3C和Cisco都在不断地推出新的产品和技术,以满足企业日益增长的网络需求。

通过交流和合作,两家公司可以共同探讨和解决网络互联中遇到的技术难题,共同推动网络技术的创新和进步。

这对于整个行业的发展和进步都具有重要意义。

此外,H3C和Cisco的互联问题技术交流还可以提高企业网络运维和管理的效率。

在企业网络中,H3C和Cisco的设备通常会同时存在或者混合部署。

此时,网络管理员需要具备一定的技术能力和知识才能顺利管理和维护网络设备。

通过H3C和Cisco的互联问题技术交流,网络管理员可以学习和了解两家公司的设备管理方法和技巧,从而提高自己的技术水平和效率。

最后,H3C和Cisco的互联问题技术交流也有助于加强两家公司之间的合作和竞争关系。

作为同行业的两个主要竞争对手,H3C和Cisco之间的合作和竞争关系非常紧密。

通过互联问题技术交流,两家公司可以更好地了解对方的产品和技术优势,从而在市场竞争中快速调整策略和展开合作。

这对于提高两家公司的市场竞争力和用户满意度都具有重要意义。

总的来说,H3C与Cisco互联问题技术交流是一个重要的话题。

三大网络厂商网络虚拟化技术【Cisco-VSS、H3C-IRF2、huawei-CSS】解析

三大网络厂商网络虚拟化技术【Cisco VSS、H3C IRF2、huawei CSS】解析Cisco H3C huawei随着云计算的高速发展,虚拟化应用成为了近几年在企业级环境下广泛实施的技术,而除了服务器/存储虚拟化之外,在2012年SDN(软件定义网络)和OpenFlow大潮的进一步推动下,网络虚拟化又再度成为热点。

不过谈到网络虚拟化,其实早在2009年,各大网络设备厂商就已相继推出了自家的虚拟化解决方案,并已服务于网络应用的各个层面和各个方面。

而今天,我们就和大家一起来回顾一下这些主流的网络虚拟化技术。

思科虚拟交换系统VSS思科虚拟交换系统VSS就是一种典型的网络虚拟化技术,它可以实现将多台思科交换机虚拟成单台交换机,使设备可用的端口数量、转发能力、性能规格都倍增。

例如,它可将两台物理的Cisco catalyst 6500系列交换机整合成为一台单一逻辑上的虚拟交换机,从而可将系统带宽容量扩展到1.4Tbps。

思科虚拟交换系统VSS而想要启用VSS技术,还需要通过一条特殊的链路来绑定两个机架成为一个虚拟的交换系统,这个特殊的链路称之为虚拟交换机链路(Virtual Switch Link,即VSL)。

VSL承载特殊的控制信息并使用一个头部封装每个数据帧穿过这条链路。

虚拟交换机链路VSL在VSS之中,其中一个机箱指定为活跃交换机,另一台被指定为备份交换机。

而所有的控制层面的功能,包括管理(SNMP,Telnet,SSH等),二层协议(BPDU,PDUs,LACP等),三层协议(路由协议等),以及软件数据等,都是由活跃交换机的引擎进行管理。

此外,VSS技术还使用机箱间NSF/SSO作为两台机箱间的主要高可用性机制,当一个虚拟交换机成员发生故障时,网络中无需进行协议重收敛,接入层或核心层交换机将继续转发流量,因为它们只会检测出EtherChannel捆绑中有一个链路故障。

而在传统模式中,一台交换机发生故障就会导致STP/HSRP和路由协议等多个控制协议进行收敛,相比之下,VSS 将多台设备虚拟化成一台设备,协议需要计算量则大为减少。

H3C配置IPSEC教程实例介绍

H3C配置IPSEC教程实例介绍作为不同网络之间互相连接的枢纽,路由器系统构成了基于TCP/IP 的国际互联网络Internet 的主体脉络,也可以说,路由器构成了Internet的骨架。

这篇文章主要介绍了H3C配置IPSEC VPN教程实例(图文),需要的朋友可以参考下方法步骤H3C配置IPSEC VPN思路跟思科差不多,无非就是命令不一样的,下面就演示一下拓扑:RT1背后有个1.1.1.1网段,RT3背后有个3.3.3.3网段,ISP没有这两条路由RT2:system-viewSystem View: return to User View with Ctrl+Z.[RT2]int g0/0/0[RT2-GigabitEthernet0/0/0]ip add 12.1.1.2 24[RT2-GigabitEthernet0/0/0]quit[RT2]int g0/0/1[RT2-GigabitEthernet0/0/1]ip add 23.1.1.2 24[RT2-GigabitEthernet0/0/1]quitRT1:acl number 3000rule 0 permit ip source 1.1.1.0 0.0.0.255 destination 3.3.3.0 0.0.0.255ike proposal 1encryption-algorithm 3des-cbcauthentication-algorithm md5authentication-metod pre-sharedh group2ike peer ciscoid-type ippre-shared-key simple ciscoremote-address 23.1.1.3local-address 12.1.1.1#ipsec proposal ciscotransform espesp authentication-algorithm md5esp encryption-algorithm 3desipsec policy cisco 10 isakmpsecurity acl 3000ike-peer ciscoproposal ciscoint g0/0/0ipsec policy ciscoip route-static 0.0.0.0 0.0.0.0 12.1.1.2RT3:acl number 3000rule 0 permit ip source 3.3.3.0 0.0.0.255 destination 1.1.1.0 0.0.0.255ike proposal 1encryption-algorithm 3des-cbcauthentication-algorithm md5authentication-metod pre-sharedh group2ike peer ciscoid-type ippre-shared-key simple ciscoremote-address 12.1.1.1local-address 23.1.1.3#ipsec proposal ciscotransform espesp authentication-algorithm md5esp encryption-algorithm 3desipsec policy cisco 10 isakmpsecurity acl 3000ike-peer ciscoproposal ciscoint g0/0/1ipsec policy ciscoip route-static 0.0.0.0 0.0.0.0 23.1.1.2相关阅读:路由器安全特性关键点由于路由器是网络中比较关键的设备,针对网络存在的各种安全隐患,路由器必须具有如下的安全特性:(1)可靠性与线路安全可靠性要求是针对故障恢复和负载能力而提出来的。

H3C与cisco交换机配置命令对比

Ruijie(config)#vlan 10

[H3C]vlan 10

删除指定VLAN(默认的VLAN1无法删除)

Ruijie(config)#no vlan 10

[H3C]undo vlan 10

指定一个以太网接口,并进入该接口的配置模式

Ruijie(config)#interface fastEthernet 0/1

[H3C-Vlan-interface1]ip address 192.168.1.1 255.255.255.0

设置VLAN名称

Ruijie(config-vlan)#name vlan10

[H3C-vlan10]name vlan10

将一个Access接口指派给一个VLAN

Ruijie(config-if-FastEthernet 0/1)#switchport access vlan 10

锐捷(或Cisco)系列交换机配置模式

H3C系列交换机配置视图

交换机基本命令和格式

功能

锐捷(或cisco)系列交换机

H3C系列交换机

配置模式

基本命令

配置视图

基本命令

ping主机

用户模式

Ruijie〉ping 192.168.1.1

任意视图

<H3C〉ping 192.168.1.1

telnet主机

Ruijie>telnet 192.168.1.1

[H3C-ui-vty0-4]set authentication password simple 123

列出命令的下一个关联的关键字或变量

配置帮助

?或命令?

配置帮助

H3C以及cisco对比之OSPF

目录一、OSPF重点技术综述 (2)1. LSA (2)2. STUB区域 (6)3. OSPF的网络类型 (7)二、CISCO (11)1. 简单启用OSPF示例 (11)2. 配置简单认证 (12)3. 配置MD5密码认证 (12)4. 设置存根区域 (12)5. 配置NSSA区域 (12)6. 配置汇聚路由 (13)7. 配置虚链路 (13)8. OSPF的默认成本 (14)9. 产生缺省路由 (14)10. 管理距离 (15)11. 手动指定邻居 (16)12. 汇聚外部路由 (16)三、H3C (17)1. 配置特定的区域 (17)2. 配置生成缺省路由的命令 (18)3. 配置虚连接 (18)4. 配置OSPF的网络类型 (18)5. OSPF的路由聚合 (19)6. 配置OSPF协议的优先级 (20)7. OSPF引入缺省路由 (20)8. 配置OSPF验证 (21)9. 使能日志功能 (21)10. OSPF GR (21)11. 重启OSPF GR进程 (22)12. OSPF缺省路由总结表 (23)13. 路由过滤 (23)一、OSPF重点技术综述1.LSA1.1简述OSPF有各种路由器名称和区域类别,这种复杂性要求OSPF尽可能准确交换信息以得到最佳路由。

OSPF通过使用不同类型的LSA来完成通信。

下面简要的介绍了OSPF中的LSA类型。

但是CISCO并没有实现所有的LSA,尤其是第6种组播LSA。

1.2L SA类型和LSA描述1 路由链路通告2 网络链路通告3 ABR汇总链路通告4 ASBR汇总链路通告5 自治系统扩展路由通告6 多播组LSA7 非完全端区NSSA扩展9 不透明LSA:本地链路范围10 不透明LSA:本地区域范围11 不透明LSA:自治系统范围1.3第一类:路由LSA路由LSA描述了区域内路由器的链路状态,并且只在路由器所在区域内传播。

0 V E B 0 链路号链路ID链路数据类型#TOS TOS 0 度量TOS=x 0 TOS x 度量TOS=y 0 TOS y 度量。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

端口汇聚 –LACP汇聚

静态LACP汇聚: H3C交换机中的配置: link-aggregation group 10 mode static interface GigabitEthernet1/0/1 port link-aggregation group 10 interface GigabitEthernet1/0/2 port link-aggregation group 10

Cisco模式 PVST模式 PVST+模式 MISTP模式 MISTP-PVST+模式 MST模式 PVST模式 PVST+模式 MISTP模式 MISTP-PVST+模式 MST模式

是否能对接 × √ × × √ × √ × × √

特殊配置命令或注意事项 端口属于vlan 1 switchport link-type access 端口属于vlan 1 stp config-digest-snooping

当H3C交换机与Cisco交换机使用MSTP协议互通时,必须要在全局配置stp config-digest-snooping命令,同时在与Cisco设备互联的端口上也要配置 该命令,才能完成与Cisco的域内MSTP协议互通。

STP协议-对接总结

H3C模式 STP模式 STP模式 STP模式 STP模式 STP模式 MSTP模式 MSTP模式 MSTP模式 MSTP模式 MSTP模式

端口汇聚 –手工汇聚

端口汇聚分为手工汇聚、动态LACP汇聚和静态LACP汇聚。 在端口汇聚中,H3C这些端口汇聚方式都可以与思科的port-channel进行对接。

手工汇聚: H3C交换机中的配置: link-aggregation group 10 mode manual interface GigabitEthernet1/0/1 port link-aggregation group 10 interface GigabitEthernet1/0/2 port link-aggregation group 10

(IEEE 802.1W)和MSTP(IEEE 802.1S),这三种类型的生成树协议均按照 标准协议的规定实现,采用标准的生成树协议报文格式,大多数交换机采用固 定的MAC地址00-E0-FC-09-BC-F9作为生成树协议报文的源MAC地址,目的 MAC地址为01-80-C2-00-00-00。

Cisco交换机中的配置: interface GigabitEthernet1/0/1 channel-group 1 mode active interface GigabitEthernet1/0/2 channel-group 1 mode active Interface port-channel 1

日期:2007-8 杭州华三通信技术有限公司 版权所有,未经授权不得使用与传播

课程目标

学习完本课程,您应该能够:

了解与思科设备协议对接情况 了解E改O情况

目录

协议对接 二层协议 封装协议 路由协议

协议改造

STP协议-厂商支持情况

H3C交换机支持的生成树协议类型 H3C交换机支持的生成树协议有三种类型,分别是STP(IEEE 802.1D)、RSTP

STP协议-对接情况

当Cisco设备使用Trunk端口与其他厂商设备的Trunk端口互联时,虽然可以做 到STP的互通,以及消除环路,但是无法做到PVST协议自身的负载,原因 是在其他VLAN中H3C的设备会把Cisco的BPDU报文当作普通的多播报文 进行转发,而不会处理这些报文。

Cisco设备在非VLAN1中的BPDU报文不是标准的STP协议BPDU报文,而是其 私有的PVST协议报文。

Cisco交换机中的配置: interface GigabitEthernet1/0/1 channel-group 1 mode 1 mode on interface GigabitEthernet1/0/2 channel-group 1 mode 1 mode on Interface port-channel 1

端口汇聚 –对接应用

在某金融机构IDC机房的00

S5600

目录

协议对接 二层协议 封装协议 路由协议

协议改造

PPP协议对接

进行PPP协议对接的时候,H3C设备上的配置如下,而且在H3C设备上串口默认协议 为PPP: interface Serial1/1

STP协议-对接应用

证券交易所在办公网络 上使用S6506做为接入 层交换机与思科的 C6509交换机实现双归 的组网结构,通过STP 与思科默认的PVST+进 行对接,运行半年多没 有出现故障

C6509

Si

C6509

Si

S6506

S6506

S6506

S6506

VLAN自学习协议

在交换网络中,VLAN的自学习功能在H3C交换机上是通过使用RFC中标准的 GVRP来实现的,Cisco本身在实现这个功能上,采用的私有协议VTP。而且 VTP和GVRP是无法实现互通的,而且由于Cisco对GVRP协议的支持也只是 在少数IOS中才有,因此在实际的对接过程中,只能通过在交换机上静态的指 定VLAN来实现。