snifferpor的使用

实验十 sniffer网络嗅探软件的使用

实验十 sniffer网络嗅探软件的使用

【实验目的】

1.熟悉网络监听工具Sniffer Pro操作界面;

2.了解Sniffer Pro捕获与监听网络数据方法;

3.强化网络安全意识。

【实验内容】

1.安装Sniffer Pro,执行SnifferPro.exe安装程序,完成注册和安装。

2.运用Sniffer pro的一些基本操作命令

【实验步骤】

(一)安装和运行Sniffer Pro

1.启动软件,先选择一个网卡,点击确定

2.Sniffer Pro主界面如图所示

(二)运用Sniffer Pro的操作命令

1.Ping操作:ping也属于一个通信协议,是TCP/IP协议的一部分。

利用“ping”命令可以检查网络是否连通,可以很好地帮助我们分析和判定网络故障。

应用格式:Ping空格IP地址。

该命令还可以加许多参数使用,具体是键入Ping按回车即可看到详细说明。

2.Dns look up:域名查询解析工具

3.Traceroute:traceroute (Windows 系统下是tracert) 命令利用ICMP 协议定位您的计算机和目标计算机之间的所有路由器。

TTL 值可以反映数据包经过的路由器或网关的数量,通过操纵独立ICMP 呼叫报文的TTL 值和观察该报文被抛弃的返回信息,traceroute命令能够遍历到数据包传输路径上的所有路由器。

Sniffer Pro软件的报文捕获及解码分析功能

本节主要介绍Sniffer Pro软件的报文捕获及解码分析功能。

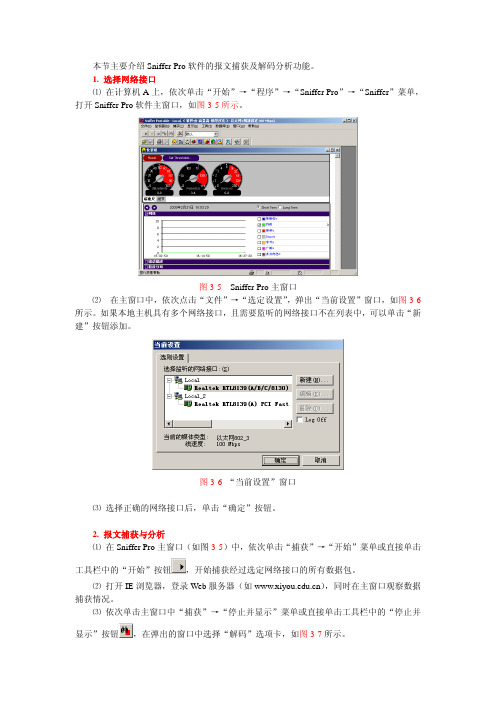

1. 选择网络接口⑴在计算机A上,依次单击“开始”→“程序”→“Sniffer Pro”→“Sniffer”菜单,打开Sniffer Pro软件主窗口,如图3-5所示。

图3-5 Sniffer Pro主窗口⑵在主窗口中,依次点击“文件”→“选定设置”,弹出“当前设置”窗口,如图3-6所示。

如果本地主机具有多个网络接口,且需要监听的网络接口不在列表中,可以单击“新建”按钮添加。

图3-6 “当前设置”窗口⑶选择正确的网络接口后,单击“确定”按钮。

2. 报文捕获与分析⑴在Sniffer Pro主窗口(如图3-5)中,依次单击“捕获”→“开始”菜单或直接单击工具栏中的“开始”按钮,开始捕获经过选定网络接口的所有数据包。

⑵打开IE浏览器,登录Web服务器(如),同时在主窗口观察数据捕获情况。

⑶依次单击主窗口中“捕获”→“停止并显示”菜单或直接单击工具栏中的“停止并显示”按钮,在弹出的窗口中选择“解码”选项卡,如图3-7所示。

图3-7 “解码”选项卡⑷在上侧的窗格中,选中向Web服务器请求网页内容的HTTP报文,在中间的窗格中选中一项,在下方的窗格将有相应的十六进制和ASCII码的数据与之相对应。

⑸从图3-7中间窗格的TCP报文段描述中可以看出,数据偏移为20字节,即TCP报文段的首部长度为20字节。

对照图3-3所示的TCP报文段的格式,可以清楚地分析捕获的报文段的十六进制代码,如图3-8所示。

z“源端口”字段的值0420,即为客户端(IP地址为222.24.21.129)进程使用的端口号;z“目的端口”字段的值0050(十进制表示为80),表示Web服务器(IP地址为202.117.128.8)使用了HTTP的默认端口;z“数据偏移”字段的值5,指出了TCP报文段首部的长度为20字节。

3. 定义过滤器有时我们并不关心经过网络接口的所有数据,可以通过定义过滤器来捕获指定的数据包。

实验4 Siniffer Pro的使用

专家分析 系统

捕获报文的 图形分析

捕获报文的其他 统计信息

专家分分析系统提供了一个智能的分析平台, 对网络上的流量进行了一些分析

双击此记录可以 查看详细信息

捕获的 报文

报文解 码

二进制 内容

报文解析界面

实验4 使用Sniffer Pro网络分析器

实验目的:

(1)掌握Sniffer工具的安装与使用方法。 (2)理解TCP/IP协议栈中IP、TCP、UDP等协议的数据结构。 (3)掌握ICMP协议的类型和代码 (4)理解网络中数据留流的封包格式与输出字段。 (5)掌握碎片的原理和重组过程。 (6)充分理解采用加密和不加密和技术数据的传播状态。

Sniffer Pro主界面

2)定义要捕捉的目的地址和数据包类型 在Capture菜单中选中Define Filter。 目的地址:Address选项 数据包类型 :Advanced选项

Sniffer的抓包过滤器设置完毕后,接下来就开始发送和接收数据包。 并使用Sniffer报文捕获命令捕获报文

3)报文捕获解析

报文捕获功能可以在报文捕获面板或Capture菜单中进行完成

捕获条件 编辑

选择捕获 条件

捕获开始

捕获暂停 捕获停止 捕获停止 并查看 捕获查看

网络性能监 视快捷键

捕获面板

定义要捕捉目的地址的另一种方法

选中Monitor菜单下的Matrix,可以查看网络中的Traffic Map视图

Sniffer Pro简介

Sniffer软件是NAI(美国网络联盟)公司推出 的功能强大的协议分析软件。 主要功能

– –

–

–

捕获网络流量进行详细分析 利用专家分析系统诊断问题 实时监控网络活动 收集网络利用率和错误等

Sniffer_Pro中文使用教程

Sniffer_Pro中文使用教程Sniffer Pro中文使用教程第1章Sniffer软件简介............................................................................................................ 1-11.1 概述 .......................................................................................................................... ... 1-11.2 功能简介...................................................................................................................... 1-1第2章报文捕获解析................................................................................................................ 2-12.1 捕获面板...................................................................................................................... 2-12.2 捕获过程报文统计 ....................................................................................................... 2-12.3捕获报文查看.............................................................................................................. 2-22.4设置捕获条件.............................................................................................................. 2-3第3章报文放送...................................................................................................................... 3-13.1 编辑报文发送............................................................................................................... 3-13.2捕获编辑报文发送....................................................................................................... 3-2第4章网络监视功能................................................................................................................ 4-14.1Dashbord ........................................................................................................... .......... 4-14.2 Application Response Time (ART) ............................................................................. 4-1第5章数据报文解码详解......................................................................................................... 5-15.1数据报文分层.............................................................................................................. 5-15.2以太报文结构.............................................................................................................. 5-15.3 IP协议......................................................................................................................... 5-35.4 ARP协议..................................................................................................................... 5-45.5 PPPOE协议 .................................................................................................................. 5-65.6 Radius协议................................................................................................................. 5-9第1章 Sniffer软件简介1.1 概述Sniffer软件是NAI公司推出的功能强大的协议分析软件。

sniffer_pro使用教程

sniffer pro的使用先来看看, sniffer proDashboard 网络流量表Host Table 网络连接表,可以直观的看出连接你的主机,还可以用MAC/IP/IPX,三种显示。

Applicatien Response Time 主机回应指数,可以选择协议的, TCP/UDP下的http.Ftp 等等。

Matrix (让我想到黑客帝国)这里是查看网路连结,很立体的那种。

Protocol Distribution 显示网络中协议的使用量, IP/ARP/IPXGlobal statistics 整体网络使用显示下面是Capture 下的选项:Start 开始捕捉Display 显示Define Filter 设置过滤下面是Tools 下的选项:Address Book 地址本Packet Generator 数据发送机Ping 工具 (这些都是常用的工具)Trace RouteDns lookupFingerWho isCustomize user Tools 用户自定义工具,可自己把工具加上去。

选项高级选项大体上是这样了!现就抓几个包来看看啦!1. Telnet密码1.1 由本机连接到别的开telnet的主机和netxray的用法一样, Define filter ---> advanced在协议中选上 IP/TCP/TELNET, 然后Packet Size --> Equal 55, Packet Type --> Normal.截取的数据包:当你想停止sniff时,按capture --> stop en display , 然后会选Decode 就可一看到数据包的内容了!你就可一在 Summary 中看到用户和密码,从上往下, chi就是用户名。

1.2 本地主机开了Telnet, 并进行监听这里也许会麻烦点,不过是为了过滤掉没用的Tcp数据包,好,Capture --> Define filter -> Advanced选IP/TCP/Telnet , Packet Size --> Equal 67, Packet Type --> Normal.然后用Data Pattern --> Add Pattern, 大家可以看到,这里有2个and 关系的Pattern, 上面这个name: TCP : Flags = 18 的意思就是 PSH ACK 的数据包,大家看图啦,还有一个Name: IP: Type of service = 10 , 开了Telnet, 好了,设好后就可以,抓包了!看看数据包,一目了然,一看就知道是 administrator.2。

用sniffer pro进行网络流量扫描

使用sniffer查询流量信息:重新启动计算机后我们可以通过sniffer pro来监测网络中的数据包。

我们通过“开始->所有程序->sniffer pro->sniffer”来启动该程序。

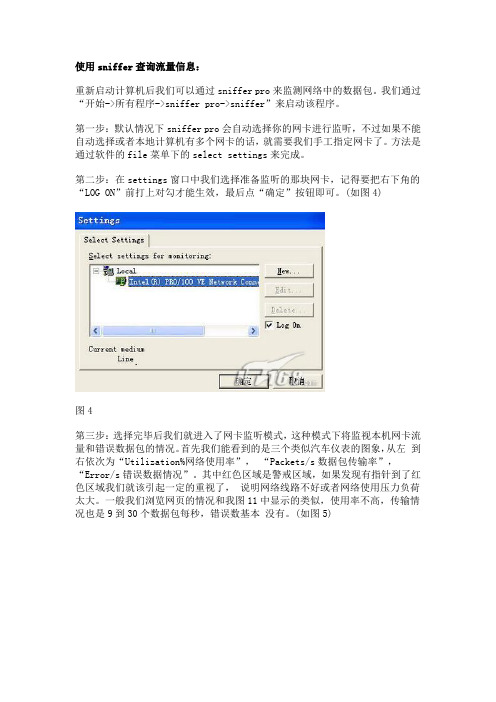

第一步:默认情况下sniffer pro会自动选择你的网卡进行监听,不过如果不能自动选择或者本地计算机有多个网卡的话,就需要我们手工指定网卡了。

方法是通过软件的file菜单下的select settings来完成。

第二步:在settings窗口中我们选择准备监听的那块网卡,记得要把右下角的“LOG ON”前打上对勾才能生效,最后点“确定”按钮即可。

(如图4)图4第三步:选择完毕后我们就进入了网卡监听模式,这种模式下将监视本机网卡流量和错误数据包的情况。

首先我们能看到的是三个类似汽车仪表的图象,从左到右依次为“Utilization%网络使用率”,“Packets/s数据包传输率”,“Error/s错误数据情况”。

其中红色区域是警戒区域,如果发现有指针到了红色区域我们就该引起一定的重视了,说明网络线路不好或者网络使用压力负荷太大。

一般我们浏览网页的情况和我图11中显示的类似,使用率不高,传输情况也是9到30个数据包每秒,错误数基本没有。

(如图5)图5第四步:在三个仪表盘下面是对网络流量,数据错误以及数据包大小情况的绘制图,我们可以通过点选右边一排参数来有选择的绘制相应的数据信息,可选网络使用状况包括数据包传输率,网络使用率,错误率,丢弃率,传输字节速度,广播包数量,组播包数量等,其他两个图表可以设置的参数更多,随着时间的推移图象也会自动绘制。

(如图6)图6第五步:为了更好更详细的看出差别,笔者决定通过FTP来下载大量数据,由于是内网传输所以速度非常快,在这种情况下我们继续通过sniffer pro来查看本地网络流量情况,FTP下载速度接近4Mb/s。

(如图7)图7第六步:网络传输速度提高后在sniffer pro中的显示也有了很大变化,utiliazation使用百分率一下到达了30%左右,由于我们100M网卡的理论最大传输速度为12.5Mb/s,所以4Mb/s刚好接近这个值的30%,实际结果和理论符合;数据包传输速度也从原来的几十变成了3500到5200,当然令人满意的是错误数据包依然没有出现,这说明网络负载并不大,网卡性能不错。

Sniffer_pro_使用说明 图解

1.与自己硬件地址相匹配的数据祯

2.发向所有机器的广播数据帧。

在一个实际的系统中,数据的收发是由网卡来完成的,网卡接收到传输来的数据,网卡内的单片程序接收数据帧的目的MAC地址,根据计算机上的网卡驱动程序设置的接收模式判断该不该接收,认为该接收就接收后产生中断信号通知CPU,认为不该接收就丢掉不管,所以不该接收的数据网卡就截断了,计算机根本就不知道。CPU得到中断信号产生中断,操作系统就根据网卡的驱动程序设置的网卡中断程序地址调用驱动程序接收数据,驱动程序接收数据后放入信号堆栈让操作系统处理。而对于网卡来说一般有四种接收模式:

第一、地址类型,选择IP了。选择模式,如果选包括,其意义就是指sniffer在捕获的时候就会只对你在Station1中和Station2中所列的节点包进行捕获。选择除外则恰相反。也就是说它在捕获的时候会过滤掉Station1和Station2中所列及的地址数据包的。

第二、在Station1和Station2以及DIR的设置中,你可以指定地址对,而我要对它截获的是与他连接的所有主机,也就是说这个Any代表的是任何主机的意思。至于Dir,则是要选择你要捕获的目标主机与其连接主机间的信息流向,这里选的是互流,即为要截获的是与之所连接的所有主机与它的信息数据.

广播方式:该模式下的网卡能够接收网络中的广播信息。组播方式:设置在该模式下的网卡能够接收组播数据。直接方式:在这种模式下,只有目的网卡才能接收该数据。混杂模式:在这种模式下的网卡能够接收一切通过它的数据,而不管该数据是否是传给它的。

总结一下,首先,我们知道了在以太网中是基于广播方式传送数据的,也就是说,所有的物理信号都要经过我的机器,再次,网卡可以置于一种模式叫混杂模式(promiscuous),在这种模式下工作的网卡能够接收到一切通过它的数据,而不管实际上数据的目的地址是不是他。这实际上就是我们SNIFF工作的基本原理:让网卡接收一切他所能接收的数据。

使用Sniffer pro查看Bittorrent协议

使用Sniffer pro查看Bittorrent协议最近一段时间,一直在学习Sniffer 软件,在实际学习使用过程中,对网络流量中存在的B ittorrent协议产生的流量非常感兴趣,故突然想要通过Sniffer 来查看网络中的Bittorrent 流量是那些地址产生的。

下文就是针对此目的进行的试验。

BitTrrent(简称BT,比特洪流)是一个文件分发协议,它通过URL识别内容并且和网络无缝结合。

它在HTTP平台上的优势在于,同时下在一个文件的下载者在下载的同时不断互相上传数据,使文件源可以在很有限的负载增加的情况下支持大量下载者同时下载。

一般情况下,我们可以在Sniffer中添加相应要监控服务的端口号实现流量的监控,同样的我们可以定义BitTrrent所使用的端口号实现监控(比方6881),但是我们都知道,通常BitT rrent使用的端口号是可以进行自定义的,所以使用端口进行监控比较粗糙,并不准确。

针对这样的特点,发现使用application signature 方法来监控BitTrrent的流量实用而且准确。

经过查阅相关资料,发现BitTrrent协议的握手消息格式中有如下特征:<字符(1字节)><字符串(19字节)>,其中第一个字节是固定的值‘19’,并且后面字符串的值是‘BitTorrent prot ocol’。

由此我们可以使用如下此握手签名信息进行标识BitTorrent流量的数据包:1、第1个字节的字符19(0X18)在TCP的有效负载数据中;2、这后面的19个字节匹配字符串‘BitTorrent protocol’。

针对以上BitTrrent协议特征,我使用如下方法进行抓取BitTrrent协议使用者的地址信息:实验步骤:步骤1、打开Sniffer pro软件。

步骤2、设置过滤器的地址信息,设置相应源目的地址信息。

步骤3、设置过滤签名信息(这个是好东西)。

实验6:Sniffer_Pro的基本使用和实例

超级网络嗅探器——Sniffer pro 的使用Sniffer软件是NAI公司推出的功能强大的协议分析软件。

实现对网络的监控,更深入地了解网络存在的问题,检测和修复网络故障和安全问题。

Sniffer可以监听到网上传输的所有信息,主要用来接收在网络上传输的信息。

Sniffer可以截获口令、专用信道内的信息、信用卡号、经济数据、E-mail等,还可以用来攻击与自己相临的网络。

Sniffer的功能主要包括如下几方面:捕获网络流量进行详细分析。

利用专家分析系统诊断问题。

实时监控网络活动情况。

监控单个工作站、会话或者网络中任何一部分的网络利用情况和错误统计。

支持主要的LAN、WAN和网络技术。

提供在位和字节水平过滤数据包的能力。

1 Sniffer Pro的启动和设置2 理解Sniffer Pro主要4种功能组件的作用:监视:实时解码并显示网络通信流中的数据。

捕获:抓取网络中传输的数据包并保存在缓冲区或指定的文件中,供以后使用。

分析:利用专家系统分析网络通信中潜在的问题,给出故障症状和诊断报告。

显示:对捕获的数据包进行解码并以统计表或各种图形方式显示在桌面上。

3 学会sniffer工具的基本使用方法,用sniffer捕获报文并进行分析。

环境:windows XP, windows 7,能访问INTERNET。

Sniffer pro主界面在默认情况下,Sniffer将捕获其接入的域中流经的所有数据包,但在某些场景下,有些数据包可能不是我们所需要的,为了快速定位网络问题所在,有必要对所要捕获的数据包作过滤。

Sniffer提供了捕获数据包前的过滤规则的定义,过滤规则包括2、3层地址的定义和几百种协议的定义。

定义过滤规则的做法一般如下:(1) 在主界面选择【Capture】→【Define Filter】。

(2) 在“Define Filter”对话框中选择“Address”选项卡,这是最常用的定义。

其中包括MAC地址、IP地址和IPX地址的定义。

网络嗅探使用SnifferPro监控ARP协议

banker将向网友介绍如何使用sniffer pro来监控ARP欺骗行为。

文中会介绍一些更为简便和直接的snffer程序,它们都属于snffer程序的一种,只是在功能上更有针对性。

一、使用sniffer pro监控ARP实际上,使用sniffer pro程序的监控功能可以更方便、更为迅速的帮助我们定位问题。

步骤一:首先,我们在已经做了端口镜像的机器上启动snffer pro程序。

选择菜单栏中Monitor→Define Filter 来定义我们需要的过滤器。

在弹出的define Filter对话框中选择Profiles→New 来新建一个过滤器,我们这里取名为ARP。

图1步骤二:点击Advanced高级标签,我们这里选中ARP协议。

单击OK后完成过滤器的新建。

图2步骤三:系统默认过滤器为Default,我们来选择刚才新建过滤器ARP。

首先,选择Monitor →Select Filter。

图3步骤四:在弹出的对话框中点击ARP。

在这里要注意的是:一定要把Apply monitor勾选。

点击确定后,过滤器定义和选择工作准备完毕。

图4步骤五:鼠标点击工具栏中Host Table按钮(联网图标),在弹出的子窗口中选择Detail工具(放大镜图标)。

注意观察本图同之前程序使用默认Default Filter过滤器的不同之处。

现在,按照我们的定义,监视器内Protocol(协议类型)仅包括IP_ARP.这对于我们查找问题,层次上更加分明。

这里需要注意的是:①这里的Address(地址)以IP或者机器名的形式显示,如果显示MAC,请先使用Tools →Address book进行扫描,IP-MAC的显示转换后,将有利于我们快速定位节点。

②网内终端中所有ARP广播包的和,合计后等于Broadcast数据包(广播包)。

图5步骤六:我们先来观察,在正常网络状况下,ARP协议的TOP流量分布图,这将方便我们的区分、判断。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

使用Sniffer Pro监控网络流量(1)Sniffer Pro 著名网络协议分析软件。

本文利用其强大的流量图文系统Host Table来实时监控网络流量。

在监控软件上,我们选择了较为常用的NAI公司的sniffer pro,事实上,很多网吧管理员都有过相关监控网络经验:在网络出现问题、或者探查网络情况时,使用P2P终结者、网络执法官等网络监控软件。

这样的软件有一个很大优点:不要配置端口镜像就可以进行流量查询(其实sniffer pro也可以变通的工作在这样的环境下)。

这种看起来很快捷的方法,仍然存在很多弊端:由于其工作原理利用ARP地址表,对地址表进行欺骗,因此可能会衍生出很多节外生枝的问题,如掉线、网络变慢、ARP广播巨增等。

这对于要求正常的网络来说,是不可思议的。

在这里,我们将通过软件解决方案来完成以往只有通过更换高级设备才能解决的网络解决方案,这对于很多管理员来说,将是个梦寐以求的时刻。

硬件环境(网吧):100M网络环境下,92台终端数量,主交换采用D-LINK(友讯)DES-3226S二层交换机(支持端口镜像功能),级联普通傻瓜型交换机。

光纤10M接入,华为2620做为接入网关。

软件环境:操作系统Windows2003 Server企业标准版(Sniffer Pro4.6及以上版本均支持Windows2000 Windows-xp Windows2003)、NAI协议分析软件-Sniffer Portable 4.75(本文选用网络上较容易下载到的版本做为测试)环境要求:1、如果需要监控全网流量,安装有Sniffer Portable 4.7.5(以下简称Sniffer Pro)的终端计算机,网卡接入端需要位于主交换镜像端口位置。

(监控所有流经此网卡的数据)2、Snffier pro 475仅支持10M、100M、10/100M网卡,对于千M网卡,请安装SP5补丁,或4.8及更高的版本网络拓扑:监控目的:通过Sniffer Pro 实时监控,及时发现网络环境中的故障(例如病毒、攻击、流量超限等非正常行为)。

对于很多企业、网吧网络环境中,网关(路由、代理等)自身不具备流量监控、查询功能,本文将是一个很好的解决方案。

Sniffer Pro 强大的实用功能还包括:网内任意终端流量实时查询、网内终端与终端之间流量实时查询、终端流量TOP 排行、异常告警等。

同时,我们将数据包捕获后,通过Sniffer Pro 的专家分析系统帮助我们更进一步分析数据包,以助更好的分析、解决网络异常问题。

步骤一:配置交换机端口镜像(Mirroring Configurations )以DES-3226S 二层交换机为例,我们来通过WEB 方式配置端口镜像(也可用CLI 命令行模式配置)。

如果您的设备不支持WEB 方式配置,请参考相关用户手册。

1.DES-3226S 默认登陆IP 为:10.90.90.90 因此,需要您配置本机IP 为相同网段才可通过浏览器访问WEB 界面。

如图(1)所示:2.使用鼠标点击上方红色字体:“Login”,如果您是第一次配置,输入默认用户名称、密码:admin 自动登陆管理主界面。

3.如图(2)所示,主界面上方以图形方式模拟交换机界面,其中绿色灯亮起表示此端口正在使用。

下方文字列出交换机的一些基本信息。

4.如图(3):鼠标点击左下方菜单中的advanced setup->Mirroring Configurations (高级配置—镜像配置)5.将Mirror Status 选择为Enable(默认为关闭状态,开启),本例中将Port-1端口设置为监听端口:Target Port=Port-1,其余端口选择为Both,既:监听双向数据(Rx接收 Tx发送),选择完毕后,点击Apply应用设置。

此时所有的端口数据都将复制一份到Port-1。

(如图4)接下来,我们就可以在Port-1端口,接入计算机并安装配置Sniffer Pro。

步骤二:Sniffer Pro 安装、启动、配置Sniffer Pro 安装过程与其它应用软件没有什么太大的区别,在安装过程中需要注意的是:①Sniffer Pro 安装大约占用70M左右的硬盘空间。

②安装完毕Sniffer Pro后,会自动在网卡上加载Sniffer Pro 特殊的驱动程序(如图5)。

③安装的最后将提示填入相关信息及序列号,正确填写完毕,安装程序需要重新启动计算机。

④对于英文不好的管理员可以下载网上的汉化补丁。

我们来启动Sniffer Pro。

第一次启动Sniffer Pro时,需要选择程序从那一个网络适配器接收数据,我们指定位于端口镜像所在位置的网卡。

具体位于:File->Select Settings->New名称自定义、选择所在网卡下拉菜单,点击确定即可。

(如图6)这样我们就进入了Sniffer Pro的主界面。

步骤三:新手上路,查询网关流量下面以图文的方式介绍,如何查询网关(路由、代理:219.*.238.65)流量,这也是最为常用、重要的查询之一。

1.扫描IP-MAC对应关系。

这样做是为了在查询流量时,方便判断具体流量终端的位置,MAC地址不如IP 地址方便。

选择菜单栏中Tools->Address Book 点击左边的放大镜(autodiscovery 扫描)在弹出的窗口中输入您所要扫描的IP地址段,本例输入:219.*.238.64-219.*.238.159点击OK,系统会自动扫描IP-MAC对应关系。

扫描完毕后,点击DataBase->Save Address Book 系统会自动保存对应关系,以备以后使用。

(如图7)2.查看网关流量。

点击Monitor->Host Table,选择Host table界面左下角的MAC-IP-IPX中的MAC。

(为什么选择MAC?在网络中,所有终端的对外数据,例如使用QQ、浏览网站、上传、下载等行为,都是各终端与网关在数据链路层中进行的)(如图8)3.找到网关的IP地址->选择single station->bar (本例中网关IP为219.*.238.65)如图(9)所示:219.*.238.65(网关)流量TOP-10 此图为实时流量图。

在此之前如果我们没有做扫描IP(Address Book)的工作,右边将会以网卡物理地址-MAC地址的方式显示,现在转换为IP地址形式(或计算机名),现在很容易定位终端所在位置。

流量以3D柱形图的方式动态显示,其中最左边绿色柱形图与网关流量最大,其它依次减小。

本图中219.*.238.93与网关流量最大,且与其它终端流量差距悬殊,如果这个时候网络出现问题,可以重点检查此IP是否有大流量相关的操作。

如果要查看219.*.238.65(网关)与内部所有流量通信图,我们可以点击左边菜单中,排列第一位的->MAP 按钮如图(10)所示,网关与内网间的所有流量都在这里动态的显示。

需要注意的是:绿色线条状态为:正在通讯中暗蓝色线条状态为:通信中断线条的粗细与流量的大小成正比如果将鼠标移动至线条处,程序显示出流量双方位置、通讯流量的大小(包括接收、发送)、并自动计算流量占当前网络的百分比。

其它主要功能:PIE:饼图的方式显示TOP 10的流量占用百分比。

Detail:将Protocol(协议类型)、From Host(原主机)、in/out packets/bytes(接收、发送字节数、包数)等字段信息以二维表格的方式显示。

Sniffer Pro 著名网络协议分析软件。

本文利用其强大的流量图文系统Host Table来实时监控网络流量。

在监控软件上,我们选择了较为常用的NAI公司的sniffer pro,事实上,很多网吧管理员都有过相关监控网络经验:在网络出现问题、或者探查网络情况时,使用P2P终结者、网络执法官等网络监控软件。

这样的软件有一个很大优点:不要配置端口镜像就可以进行流量查询(其实sniffer pro也可以变通的工作在这样的环境下)。

AD:第四步:基于IP层流量1.为了进一步分析219.*.238.93的异常情况,我们切换至基于IP层的流量统计图中看看。

点击菜单栏中的Monitor->Host Table,选择Host Table界面左下角的MAC-IP-IPX中的IP。

2.找到IP:219.*.238.93地址(可以用鼠标点击IP Addr排序,以方便查找)->选择single station->bar (如图11所示)3.我们切换至Traffic Map来看看它与所有IP的通信流量图。

(图12)我们可以从219.*.238.93的通信图中看到,与它建立IP连接的情况。

图中IP连接数目非常大,这对于普通应用终端来讲,显然不是一种正常的业务连接。

我们猜测,该终端可能正在进行有关P2P类的操作,比如正在使用P2P类软件进行BT下载、或者正在观看P2P类在线视频等。

为了进一步的证明我们的猜测,我们去看看219.*.228.93的流量协议分布情况。

4.如图(13)所示:Protocol类型绝大部分为Othen.我们知道在Sniffer Pro中Othen表示未能识别出来协议,如果提前定义了协议类型,这里将会直接显现出来。

如图(14)通过菜单栏下的Tools->Options->Protocols,在第19栏中定义14405(bitcomet的默认监听端口),取名为bitcom。

现在我们再次查看219.*.238.93协议分布情况.(如图15)现在,协议类型大部分都转换为bitcom,这样我们就可以断定,此终端正在用bitcomet做大量上传、下载行为。

注意:很多P2P类软件并没有固定的使用端口,且端口也可以自定义,因此使用本方法虽然不失为一种检测P2P流量的好方法,但并不能完全保证其准确性。

好了,使用Sniffer Pro监控网关流量,就到这里结束了。

实际上我们可以用同样的方法监控网络内的任何一台终端。

后续,我们将继续连载使用Sniffer Pro监控网络的其它新手教程,例如:利用Sniffer pro 做网络的预警机制、利用Sniffer pro分析病毒、通过包分析结合专家系统发现网络内存在的“未知问题”,以后我们将陆续做更深一步的探讨和分析。

概念解释:1.什么是端口镜像?把交换机一个或多个端口(VLAN)的数据镜像到一个或多个端口的方法。

2.为什么需要端口镜像 ?交换机的工作原理与HUB有很大的不同,HUB组建的网络数据交换都是通过广播方式进行的,而交换机组建的网络是根据交换机内部CAM表(通常也称IP-MAC表)进行数据转发,因此需要通过配置交换机来把一个或多个端口(VLAN)的数据转发到某一个端口来实现对网络的监听。