熊猫烧香源码解析

第八章 熊猫烧香病毒的逆向分析

软件学院 王冬琦

熊猫烧香病毒简介

• 2007年引起全国关注的一系列新闻

熊猫烧香病毒简介

• 熊猫烧香病毒会伪装成Spcolsv.exe进程。 • Spcolsv.exe是Print Spooler的进程,管理所有 本地和网络打印队列及控制所有打印工作。 如果此服务被停用,本地计算机上的打印 将不可用。该进程属 Windows 系统服务。

sub_4082F8—复制自身,传染文件并运行 sub_40CFB4—传染其他文件 sub_40CED4—设置注册表,停止杀毒软件

作业要求

• 2-3小组任意组合一个team,按程序功能模 块自行讨论并分解、分配任务,以组为单 位完成各自分工部分的逆向分析报告 • 大作业中除体现个人所在小组完成的工作 之外,还要说明每位同学自己的工作重点 和完成情况。

逆向分析过程

• 程序入口地址:

有意义的内容从这里开始

分析确定sub_403C98 函数的功能,并重命 名之 分析确定sub_405360 函数的功能,并重命 名之 分析确定sub_404018函 数的功能,并重命名之

逆向分析过程

• 病毒验证和启动部分

三个函数调用,分析他们的功能并根 据功能特解病毒发作的表现尝试理解IDA 解析的结果清晰病毒程序的组成结构 给出病毒的工作流程图及核心函数分析报 告

逆向分析过程

• 没有源程序的情况下,首先考虑目标程序 的类型 首先使用Peid软件分析目标程序

可知目标程序是用Borland Delphi6.0-7.0编译,其余VC++的区别在于函数调用方式和字 符串处理,Delphi默认使用register传递函数的参数

熊猫烧香病毒及祸害

熊猫烧香病毒及祸害推荐文章熊猫烧香病毒清除方法有哪些热度:电脑病毒:熊猫烧香热度:熊猫烧香电脑病毒案李俊判多少年热度:熊猫烧香计算机病毒热度:熊猫烧香病毒怎么样热度:“熊猫烧香”,是一种经过多次变种的蠕虫病毒变种,它能感染系统中exe,com,pif,src,html,asp等文件,它还能中止大量的反病毒软件进程并且会删除扩展名为gho的文件,下面由店铺给你做出详细的介绍!希望对你有帮助!熊猫烧香病毒:该文件是一系统备份工具GHOST的备份文件,使用户的系统备份文件丢失。

被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,2007年1月初肆虐网络,它主要透过下载的文件传染。

2007年2月12日,湖北省公安厅宣布,李俊以及其同伙共8人已经落网,这是中国警方破获的首例计算机病毒大案。

[1]2014年,“熊猫烧香”之父因涉案网络赌场,获刑5年。

中文名熊猫烧香程序类别计算机病毒编写者李俊病毒类型蠕虫病毒新变种外文名Worm.WhBoy或Worm.Nimaya感染系统Win9x/2000/NT/XP/2003/Vista/7泛滥时间2006年底2007年初1基本介绍编辑病毒名称:熊猫烧香,Worm.WhBoy.(金山称),Worm.Nimaya。

(瑞星称)病毒别名:尼姆亚,武汉男生,后又化身为“金猪报喜”,国外称“熊猫烧香”危险级别:病毒类型:蠕虫病毒,能够终止大量的反病毒软件和防火墙软件进程。

影响系统:Windows 9x/ME、Windows 2000/NT、Windows XP、Windows 2003 、Windows Vista 、Windows 7发现时间:2006年10月16日来源地:中国武汉东湖高新技术开发区关山2病毒描述编辑熊猫烧香其实是一种蠕虫病毒的变种,而且是经过多次变种而来的,由于中毒电脑的可执行文件会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

熊猫烧香计算机感染病毒算法设计代码

else

{

mg.m[i][j].dl=0-a;

}//if

}//for

}

}//MGraphCreat

ShuZu xzhyuan()

{

ShuZu q;

int p=0;

for(int i=0;i<mg.row;i++)

for(int j=0;j<mg.col;j++)

}

cout<<endl;

ShuZu q;

q=xzhyuan();

cout<<q.numb;

int nowday=1;

while(q.numb<mg.col*mg.row)

{

chuanran(q,nowday);

for(int s=0;s<mg.row;s++)

for(int t=0;t<mg.col;t++)

{

cout<<mg.m[s][t].vt;

}

q=xzhyuan();

nowday++;

}

count(q);

return 0;

}

{

mg.m[q.n[v].r+1][q.n[v].c].vt=mg.m[q.n[v].r][q.n[v].c].vt;

m++;

}

if(q.n[v].r-1>=0&&mg.m[q.n[v].r-1][q.n[v].c].vt==0&&mg.m[q.n[v].r-1][q.n[v].c].dl<=nowday{

信息安全熊猫烧香病毒剖析

信息安全熊猫烧香病毒剖析The document was prepared on January 2, 2021《网络攻击与防御》实验报告计算机科学与技术学院计算机系网络教研室制实验报告撰写要求实验操作是教学过程中理论联系实际的重要环节,而实验报告的撰写又是知识系统化的吸收和升华过程,因此,实验报告应该体现完整性、规范性、正确性、有效性。

现将实验报告撰写的有关内容说明如下:1、实验报告模板为电子版。

2、下载统一的实验报告模板,学生自行完成撰写和打印。

报告的首页包含本次实验的一般信息:组号:例如:2-5 表示第二班第5组。

实验日期:例如:05-10-06 表示本次实验日期。

(年-月-日)……实验编号:例如:表示第一个实验。

实验时间:例如:2学时表示本次实验所用的时间。

实验报告正文部分,从六个方面(目的、内容、步骤等)反映本次实验的要点、要求以及完成过程等情况。

模板已为实验报告正文设定统一格式,学生只需在相应项内填充即可。

续页不再需要包含首页中的实验一般信息。

3、实验报告正文部分具体要求如下:一、实验目的本次实验所涉及并要求掌握的知识点。

二、实验环境实验所使用的设备名称及规格,网络管理工具简介、版本等。

三、实验内容与实验要求实验内容、原理分析及具体实验要求。

四、实验过程与分析根据具体实验,记录、整理相应命令、运行结果等,包括截图和文字说明。

详细记录在实验过程中发生的故障和问题,并进行故障分析,说明故障排除的过程及方法。

五、实验结果总结对实验结果进行分析,完成思考题目,总结实验的心得体会,并提出实验的改进意见。

六、附录1)掌握熊猫烧香病毒的工作原理和感染方法;2)掌握手工清除熊猫病毒的基本方法。

目标主机为windows-2003 所用到的工具o Wsyschecko Filemon三、实验内容与实验要求蠕虫原理1)蠕虫定义2007年1月流行的“熊猫烧香”以及其变种也是蠕虫病毒。

这一病毒利用了微软视窗操作系统的漏洞,计算机感染这一病毒后,会不断自动拨号上网,并利用文件中的地址信息或者网络共享进行传播,最终破坏用户的大部分重要数据。

“熊猫烧香”病毒取证鉴定技术研究

连接 到指定 的病毒 网址中下载病毒。在

硬盘各个分 区下生成 文件 a t u . f uo ni 和 r n

进 行联 接 ( 测被 攻击端 的密码 ) 猜 。当 成 功地联 接上以后将 自己复制并利用计 划任务启动激活病毒 ;修改操作系统 的 启动关联 ; 下载文件启动 ;与杀 毒软件

对抗 。

X 、Wi 0 3;病 毒具 体 描述 :熊 猫 P n2 0 烧香是 一种蠕虫病 毒 ,而且多 次变种。

无法使用 g ot h s 软件恢复操作系统。熊

猫烧香感染系统的 ee o 、pf r、 x、c r i c n 、s

hml s t 、a p文件 ,添加 病 毒 网址 ,导 致

用户一打开这些网页文件,I E就会 自动

32生 成 a trnif . uou . n

病 毒建 立一个 计 时器 以 06秒为周 .

图案,被感 染 的用户系统 中所有 e e x 可 执行文 件全 部 被改 成 熊猫举 着三根 香 的模样,因此被称为 “ 熊猫烧香”病毒 。

内容包括 :鉴定检材中是否存在制作传 播病毒 的证据 ; 鉴定病毒编写的相关 时 间信息及病毒制作方式 ;提取病毒样本

及与案件相关的其他证据。

D ME SO 55 ) 高速硬 盘复制机 、 I N I N 10 、 四 合一只读读卡器 、取证硬盘 、各 类接口

stpee eu . ,可以通过 U盘和移动硬 盘等 x 方 式 进行 传 播,并且 利用 Wid w 系 nos 统的自动播放功能来 运行,搜 索硬 盘中 的 ee x 可执行文件并感染 ,感 染后的文

熊猫烧香

熊猫烧香熊猫烧香是一种经过多次变种的蠕虫病毒变种,2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,2007年1月初肆虐网络,它主要通过下载的档案传染。

对计算机程序、系统破坏严重。

目录基本信息病毒描述中毒症状病毒危害传播方法1传播对象和运行过程本地磁盘感染1生成autorun.inf1局域网传播杀毒方法1解决办法修改方法1步骤11步骤2病毒源码变种病毒变种病毒描述专家介绍相关报道和评论破案介绍制作者简介童年时喜欢拆装东西没有上大学很遗憾中专开始接触电脑工作后迷上网络曾经找工作遇阻熊猫烧香的第一版作者道歉信展开基本信息病毒名称:熊猫烧香,Worm.WhBoy.(金山称),Worm.Nimaya.熊猫烧香(瑞星称)病毒别名:尼姆亚,武汉男生,后又化身为“金猪报喜”,国外称“熊猫烧香”危险级别:★★★★★病毒类型:蠕虫病毒,能够终止大量的反病毒软件和防火墙软件进程。

影响系统:Win 9x/ME、Win 2000/NT、Win XP、Win 2003 、Win Vista 发现时间:2006年10月16日来源地:中国武汉东湖高新技术开发区关山病毒描述其实是一种蠕虫病毒的变种,而且是经过多次变种而来的,由于中毒电脑的可执行文件会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

但原病毒只会对EXE 图标进行替换,并不会对系统本身进行破坏。

而大多数熊猫烧香是中的病毒变种,用户电脑中毒后可能会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

同时,该病毒的某些变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致企业局域网瘫痪,无法正常使用,它能感染系统中exe,com,pif,src,html,asp等文件,它还能终止大量的反病毒软件进程并且会删除扩展名为gho的文件,该文件是一系统备份工具GHOST的备份文件,使用户的系统备份文件丢失。

被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

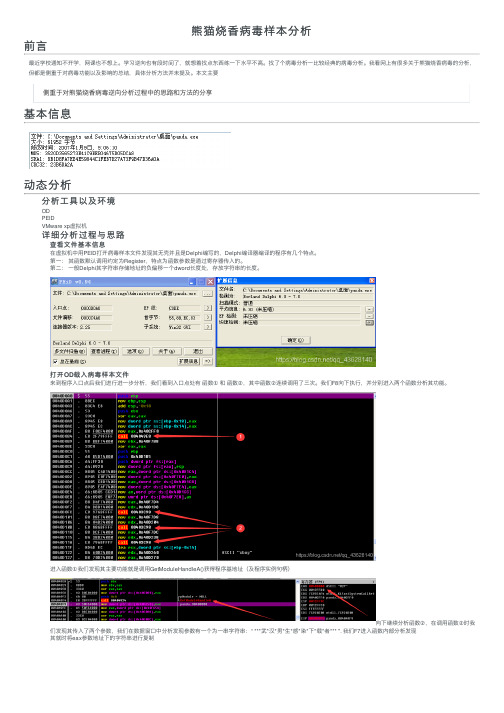

熊猫烧香病毒样本分析

熊猫烧⾹病毒样本分析前⾔最近学校通知不开学,⽹课也不想上。

学习逆向也有段时间了,就想着找点东西练⼀下⽔平不⾼。

找了个病毒分析⼀⽐较经典的病毒分析。

我看⽹上有很多关于熊猫烧⾹病毒的分析,但都是侧重于对病毒功能以及影响的总结,具体分析⽅法并未提及。

本⽂主要基本信息动态分析分析⼯具以及环境OD PEIDVMware xp 虚拟机详细分析过程与思路查看⽂件基本信息在虚拟机中⽤PEID 打开病毒样本⽂件发现其⽆壳并且是Delphi 编写的,Delphi 编译器编译的程序有⼏个特点。

第⼀: 其函数默认调⽤约定为Register ,特点为函数参数是通过寄存器传⼊的。

第⼆: ⼀般Delphi 其字符串存储地址的负偏移⼀个dword长度处,存放字符串的长度。

打开OD 载⼊病毒样本⽂件来到程序⼊⼝点后我们进⾏进⼀步分析,我们看到⼊⼝点处有 函数① 和 函数②,其中函数②连续调⽤了三次。

我们F8向下执⾏,并分别进⼊两个函数分析其功能。

进⼊函数①我们发现其主要功能就是调⽤GetModuleHandleA()获得程序基地址(及程序实例句柄)向下继续分析函数②,在调⽤函数②时我们发现其传⼊了两个参数,我们在数据窗⼝中分析发现参数有⼀个为⼀串字符串:“ ***武*汉*男*⽣*感*染*下*载*者*** ". 我们F7进⼊函数内部分析发现其就时将eax 参数地址下的字符串进⾏复制侧重于对熊猫烧⾹病毒逆向分析过程中的思路和⽅法的分享所以我们知道了这三个参数是字符串复制函数,F8向下步过这些函数后。

他们把字符串都复制到了⼀块连续的内存中。

我们可以在数据窗⼝中观察这些字符的内容。

我们接着往下分析,发现两段相同的代码段,只是参数不同。

也就是当程序执⾏完函数0x405360和函数0x404018后如果je不成⽴则结束进程(猜测应该为病毒程序的⾃效验部分)。

我们分别进⼊连个函数分析。

我们先分析函数0x405360,函数的两个参数分别指向两个字符串⼀个是“xboy”,另⼀个如下。

熊猫烧香(源代码)

熊猫烧香(源代码)(一) 主程序段分析原“熊猫烧香”病毒“源码”主程序段代码如下所示:{==================主程序开始====================}beginif IsWin9x then //是Win9xRegisterServiceProcess(GetCurrentProcessID, 1) //注册为服务进程else //WinNTbegin//远程线程映射到Explorer进程//哪位兄台愿意完成之?end;//如果是原始病毒体自己if CompareText(ExtractFileName(ParamStr(0)), 'Japussy.exe') = 0 thenInfectFiles //感染和发邮件else //已寄生于宿主程序上了,开始工作beginTmpFile := ParamStr(0); //创建临时文件……....Line nDelete(TmpFile, Length(TmpFile) - 4, 4);TmpFile := TmpFile + #32 + '.exe'; //真正的宿主文件,多一个空格ExtractFile(TmpFile); //分离之FillStartupInfo(Si, SW_SHOWDEFAULT);CreateProcess(PChar(TmpFile), PChar(TmpFile), nil, nil, True, 0, nil, '.', Si, Pi); //创建新进程运行之……....Line n+7InfectFiles; //感染和发邮件end;end.对于代码:RegisterServiceProcess(GetCurrentProcessID, 1) //注册为服务进程虽然源码提供者省略了相应实现,但这是比较基本的编程实现。

通过把自身注册为服务进程,可以使自己随着系统的启动一起启动。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

熊猫烧香源码解析

2007-02-27 12:59 朱先忠IT168我要评论(1)

∙摘要:随着“熊猫烧香”病毒的始作俑者的落网,关于“熊猫烧香”病毒的危害和杀毒风波告一段落,然而随着“熊猫烧香”病毒源代码在网上的流行,一种隐含的巨大的危害仿佛才刚刚开始。

本文中,作者对这个基于Delphi语言所编写的“熊猫烧香源码”做了进一步分析,并阐述了自己

的几点看法。

∙标签:熊猫烧香源码启示

∙

Oracle帮您准确洞察各个物流环节

一、引言

去年秋天回趟老家,适逢家中秋收后“祭宅神”。

期间,听亲家二大娘在香毕吟颂的《十柱香》的佛歌,深有感触:百姓烧香祝的是神仙幸福,盼的是亲人平安—这是作为衣食百姓发自内心的心愿!但如今,正待举国上下、一家老小庆祝金猪佳节到来之际,图1中的这位老兄抢先一步把香烧到了几乎家家户户,烧得各位焦头烂额,人人喊“杀”。

试问这位仁兄:你到底想干什么?

图1:“熊猫烧香”病毒感染可执行文件后的文件图标

在短短一个月时间里,“熊猫烧香”作者多次发布更新版的变种病毒,每一次都针对以前设计的不完善进行修改,每次更新都几尽感染破坏之能事。

他为什么要如此辛劳地研制病毒程序呢?本人十分同意一些防毒软件专家的观点—“‘熊猫烧香’带有强烈的商业目的,用户感染病毒后,会从后台点击国外的网站,部分变种中含有盗号木马,病毒作者可借此牟利……”。

最近,一份据称是“熊猫烧香”病毒的源代码正在互联网上散播,任何人只要利用Google或者Baidu等搜索工具都可以轻易获得(本人也是如此取得的代码)。

粗略分析该代码后,我们注意到:该病毒在感染至日文操作系统时破坏性尤甚,但对其它语言Windows也造成了严重破坏。

本文中,我想对这个基于Delphi语言所编写的“熊猫烧香源码”作进一步分析,并阐述自己的几点看法。

二、“熊猫烧香”病毒“源码”浅析

(一)主程序段分析

原“熊猫烧香”病毒“源码”主程序段代码如下所示:

稍加分析,我们不难绘出其相应的执行流程(如图2):

图2:主程序流程图

对于代码:

虽然源码提供者省略了相应实现,但这是比较基本的编程实现。

通过把自身注册为服务进程,可以使自己随着系统的启动一起启动。

当然,还可以进一步施加技巧而使自己从Windows任务管理器下隐藏显示。

然后,上面代码在判断当前操作系统不是Win9X后,提到“远程线程映射到Explorer 进程”一句。

其实这里所用正是Jeffrey Richter所著《Windows 95 Windows NT 3.5高级编程技术》(后多次更句)一书第16章“闯过进程的边界”中详细讨论的“使用远程线程来注入一个DLL”技术。

如今,只要上网GOOGLE一下“远程线程映射技术”即出现大量实现片断,

于是,用户在启动此网页时,即可把URL导航到自己指定的网址(注:读者试验时不妨修改一下其中的URL,还有width和height等参数,效果会更明显)。

接下来,程序进一步判断如果当前文件是电子邮件客户端程序相应的邮件地址数据文件,则取得这些地址信息。

虽然此处没有说明如何使用它们,但根据普通蠕虫病毒特征,应该是把带有自身(病毒体)的邮件发送到这些邮件地址,进而达到利用网络传播自身的目的。

奇怪的是,等程序执行(判断)到语句“if IsJap then”处—此时已经对满足前面特征的文件执行完相应的感染或传

播—才判断操作系统是否为日文版本。

如果是,则对另外一些常见文件类型

(.DOC、.XLS、.MDB…….AVI)进行彻底破坏(调用过程SmashFile彻底摧毁文件)。

看起来,这位“烧香”仁兄也是一位“爱国主义”分子。

只可惜,在“打倒日本帝国主义”之前,你的广大同胞已经被“焚得焦头烂额”了。

三、“熊猫烧香”源码告诉我们什么?

(一)病毒的编写变得相对越来越容易

记得本人92年刚从学校毕业时,要想深入学习一点DOS内核编程技术,不得不费神“远程邮寄”参考书。

而如今的互联网上黑客教程遍地:XX黑客教程,XX破解教程,各种流行程序漏洞扫描教程……国内的,国外的,应有尽有。

另一方面,微机早已进入普通家庭,这对各种计算机技术的普及也起到巨大的推动作用。

所有这些极大地推动了病毒编写技术的传播,乃至于几乎人人都能写点病毒,但由于软件编码特有的“细活”之特性,使得不少学习粗心者“无意插柳柳成荫”。

(二)病毒的传播越来越容易

在上面的代码中,我们注意到如下几点:第一,程序遍历磁盘上邮件地址库把自己作为电子邮件附件发送出去;第二,病毒感染网页文件(简单地在网页最后加入一小段代码),致使当前打开此网页时即激活病毒体。

这些“作战”手段借助于广泛普及的因特网几乎是一蹴而就的事情。

因而,从这种角度讲,病毒的传播已变得越来越容易。

(三)病毒代码传播的两面性

如今回趟沂蒙老家,在普通农庄以ADSL上网已成趋势,而且这种趋势可能较之于有线电视传播更为迅速。

似本文“熊猫烧香”病毒“源代码”,其效能如同前面所提之各大“教程”;从其正面看,将极大地推动软件技术的发展和广大软件爱好者的研制技术;但从其消极面看,对于想制造病毒的人来说,也有相当的技术参考价值。

只要稍试修改,很多“好事者”都可以藉此制造出病毒变种,说不定哪天又来个“鼠年喊打鼠”,“牛年喊杀牛”。

总之,网络是把双刃,或者说技术是把双刃剑,这在计算机软件业已得到最充分的认证!于此,作者也不由得灵光一现:如果说“护花使者”类软件在国内外极受广大家长用户的欢迎,那么,研究一款辅助警方缉拿这等网络犯罪的共享软件,也必定受宠(提及此,我们不由得再发感叹:也许还是国人软件法不健全,抑或是另有苦衷?网络犯罪岂是来无影去无踪般神话?)。

各位仁君不妨一试。

(四)“流氓软件” 离病毒仅一步之遥

且看中国互联网协会公布的流氓软件官方定义:

恶意软件定义:是指在未明确提示用户或未经用户许可的情况下,在用户计算机或其他终端上安装运行,侵犯用户合法权益的软件,但已被我国现有法律法规规定的计算机病毒除外。

其具体特征包括:强制安装、难以卸载、浏览器劫持、广告弹出、恶意收集用户信息、恶意卸载、恶意捆绑以及其他侵犯用户知情权、选择权的恶意行为。

本人从网上也看到此“熊猫烧香”病毒作者留言的病毒制作“动机”,但从该病毒其它版本频繁从后台启动国外指定网页的行为来看,确有其明确的商业动机。

中国软件市场之混乱,犹如计算机病毒之“毒瘤”,改革开放之“腐败”毒瘤,不治将恐甚。

因此,从最近“熊猫烧香”新版的“金猪闹春”发展势头来看,纵使该作者在论坛上透露将终止继续研发新版本,但国软市场之混乱加上有其巨大的商业利益驱动,他岂能就此罢手?

如今,网上大批特批“流氓软件”,“灰色软件”。

请问:这样的日子何时是个尽头?恕在下直言,如果不从根本上整顿国软市场之混乱局面,类似这种在网上疯传的“熊猫烧香”之“源码”必使“灰色软件”愈灰,“流氓软件”之愈流氓!

四、小结

如今网上流传的“熊猫烧香源码”,不由得不引发人们无尽的思考。

我想,联系中国特色的软件市场来认识这样的问题似乎更为合适。

“熊猫”、“烧香”本来各自是美好事物和良好祝福的象征,现在却不由得不令人心焦。

权当本文系在下之胡言乱语。

最后,谨祝各位:金猪之年财运望,发良财,发洋财,而不是发横财!。