易语言文件加密解密小程序

易语言数据库加密问题

易语言数据库加密问题易语言数据库加密问题━━━━━━━━━━━━━━━━━━━━━━━━━━近在眼前在线先用"置数据库密码 ()"给数据库加密码,加密后用文本编辑器打开就看不到文本数据了,打开数据库用"打开 (数据库文件名, , , , ,数据库密码 , )"━━━━━━━━━━━━━━━━━━━━━━━━━━不用打开数据库的。

直接把密码给数据库提供者就行了。

数据库提供者1.数据库密码=密码━━━━━━━━━━━━━━━━━━━━━━━━━━建立内存文件,加密,放进数据库建立内存文件,从数据库中取,放进内存文件,解密━━━━━━━━━━━━━━━━━━━━━━━━━━置数据库密码 ()━━━━━━━━━━━━━━━━━━━━━━━━━━调用格式:〈逻辑型〉打开(文本型数据库文件名,[文本型在程序中使用的别名],[逻辑型是否只读],[整数型共享方式],[文本型保留参数1],[文本型数据库密码],[文本型数组/非数组索引文件表],... ) - 系统核心支持库->数据库━━━━━━━━━━━━━━━━━━━━━━━━━━.版本 2打开(“12”, , , , , “123456”, )置当前库(“12”)到首记录 ().如果 (取记录数 () = 0).否则.如果 (查找 (组合框1.内容=读(“1”)))编辑框1.内容=读(“2”)编辑框 2.内容=读(“3”)信息框(“显示成功!”, 64, ).否则信息框(“查无”, 32, ). 如果结束━━━━━━━━━━━━━━━━━━━━━━━━━━加密后打开时要加密码参数。

用记事本访问不了是正常的。

━━━━━━━━━━━━━━━━━━━━━━━━━━。

易语言加密解密

易语言加密解密本文为全中文编写,不需要有PE文件格式知识,不需要掌握汇编或C语言的编程技巧,一些加密算法直接由易语言提供,特殊的加密算法大家可以翻译C语言代码、汇编代码或VB代码。

本文中将“Cracker”一词翻译为“奸人”,意为“奸邪小人”之义。

本人对破解者一向深恶痛绝,有人说中国的软件发展中破解者有一份功劳,可我说这话不对,看看因盗版而产生的微软对操作系统及软件业的垄断,国内软件业在盗版的夹缝中生存……,如此下去,软件作者没有收益,将不再会有优秀的软件推出。

防止盗版,匹夫有责,我想通过本书的推出可以加强易语言用户的加密能力,将盗版杀死在大家共同的手中。

随着采用易语言编制程序的人们越来越多,写一个软件易被奸人破解的情况也越来越多了,有个别用户甚至于怀疑易语言是否有安全性。

从技术性上来说,我只能说加密技术与编程语言无关,一个编程语言的安全性一般指所生成的机器码是否稳定、可靠,而不是防破解方面,如果想要很好地防止破解,那么掌握一门加密技术是非常必要的。

本书考虑到使用易语言的用户大部分对PE文件结构不太熟悉,因此没有采用很底层的方法去教学,而是采用与易语言直接表达的方式试图说明如何加密。

本书基本上是按以下的顺序进行讲解的:破解技术反破解技术1 反破解技术2 反破解技术3防改文件文件名验证 LOGO图片验证窗口标题验证防改文件大小暴破加壳后数据签名验证加壳后CRC验证文件大小验证防调试花指令反调试模块反调试支持库内存注册机不进行判断,用循环代替字符串打乱器及时清内存算法注册机 RSA算法数值计算支持库其他多处验证点随机验证命名刻意隐蔽本书是集体创作作品,并集成了多位作者的公开著述,在此一并表示感谢。

其中部分文字内容根据易语言的特性作了修正。

文中不署这些作者的姓名,以防止奸人对他们的软件的刻意破解。

本章整理:麻辣教师目录《易语言软件加密技术》 1一.易语言程序加密的目的 51.保持软件的完整性 52、保护软件开发者的权益 5二.易语言程序加密的原则 51.加密前要考虑周到且严密 52.需要加密的内容要制定一个计划 63.加密时制作好文档,以备以后的修改 64.发布前问一下是否可以正式发布软件了 6三.防止程序内容被更改 71.防止软件名称被更改 72.防止窗口标题被更改 73.防止LOGO图片被更改 8四.防止内存注册机 81.不要使用简单判断 92.采用MD5对比 93.多注册码拷贝 9五.防止文件被暴破 101.常用加壳软件介绍 102.加壳后文件大小验证 143.加壳后数据签名验证 144.加壳后CRC验证 15六.防调试方法 161.易语言的花指令 162.反调试模块的使用 173.反调试支持库的使用 174.通过检查父进程得知是否被调试了 18 5.使用多线程 19七.注册机制 191.简单注册原理 192.RSA算法注册 203.数值计算支持库 27八.给奸人一些教训 271.给破解者的教训 272.给破解版使用者的教训 303.行为不要过火 30九.网络验证法 301.实现的原理 302.存在的几个问题 31十.加密狗加密 311.加密狗的选用 322.加密狗加壳法 333.加密狗写存储器法 33十一.加密算法策略(暗桩) 341.易数据库密码怎么泻露了 342.利用吴氏加密算法 373.海岛挖宝 384.随机验证 395.不同权限验证 406.忽悠型的GHOFFICE过滤词语验证代码 41 7.伪验证技术 438.定时验证、延时验证、客户数据集累验证 44 9.验证与专业知识相结合技术 4410.伪装,用易语言写自有支持库 4411.绝妙的暗桩设置 4512.发布不完整版本 4513.程序、数据结合加密技术 4514.自定义算法 4615.加密框图 46附录1加密已形成密码学 48附录2《如何用简单方法防止破解》 49附录3代码与数据结合技术 50(正文)一.易语言程序加密的目的在此有必要说明一下为何要为自己的程序进行加密,初步认为有以下两点:1.保持软件的完整性这里包括了文件名不被更改,文件版权信息不被更改,文件尺寸不被更改。

易语言5.6完美破解步骤教学

易语⾔5.6完美破解步骤教学

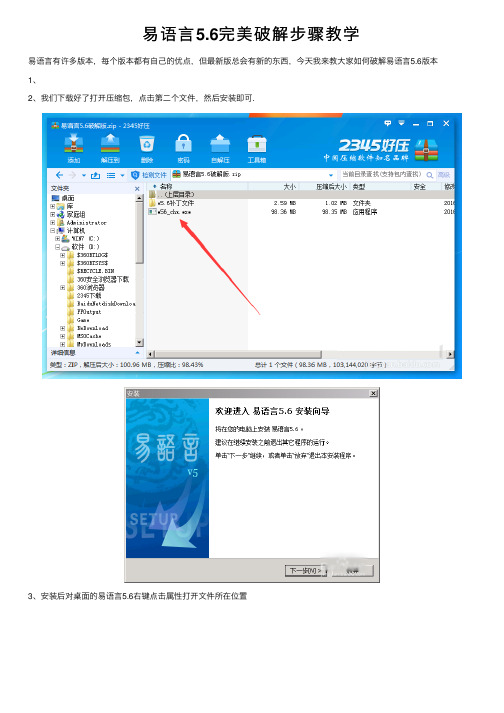

易语⾔有许多版本,每个版本都有⾃⼰的优点,但最新版总会有新的东西,今天我来教⼤家如何破解易语⾔5.6版本1、

2、我们下载好了打开压缩包,点击第⼆个⽂件,然后安装即可.

3、安装后对桌⾯的易语⾔5.6右键点击属性打开⽂件所在位置

4、将下载好的补丁⽂件全部复制替换之前打开易语⾔的所在⽂件

5、点击易语⾔,打开静态编译转换器。

6、打开后点击上⾯的运⾏

7、点击运⾏后随便点那个连接不过最好点VC6链接。

8、点了后,恭喜你破解成功了,不信你打开之前复制的破解验证,然后静态编译,最后返回桌⾯点击破解验证,如果出现的是图⽚⼀样的,恭喜你破解成功了。

易语言防破解

在加密中有可能使用了多处加密,因此需要将文档写好,以防止以后忘记,实际上您可以在易语言中使用备注的方式作以说明,这些备注在编译时是不会被编译进目标EXE文件中的,大家可以放心写,同时也节省了写外部文档的时间。以后如果找时,可以直接搜索找到加密的地方。

4.发布前问一下是否可以正式发布软件了

前 言

本文为全中文编写,不需要有PE文件格式知识,不需要掌握汇编或C语言的编程技巧,一些加密算法直接由易语言提供,特殊的加密算法大家可以翻译C语言代码、汇编代码或VB代码。

本文中将“Cracker”一词翻译为“奸人”,意为“奸邪小人”之义。本人对破解者一向深恶痛绝,有人说中国的软件发展中破解者有一份功劳,可我说这话不对,看看因盗版而产生的微软对操作系统及软件业的垄断,国内软件业在盗版的夹缝中生存……,如此下去,软件作者没有收益,将不再会有优秀的软件推出。防止盗版,匹夫有责,我想通过本书的推出可以加强易语言用户的加密能力,将盗版杀死在大家共同的手中。

上述的基本方法是有了,但请您将这个方法隐藏于您的程序代码行的某一深处,实际上加密是各种方法的综合,现在所教的只是其中的一种,大家要将多种加密方式用于一个软件之中。这需要大量的时间学习与体会。

2、保护软件开发者的权益 5

二.易语言程序加密的原则 5

1.加密前要考虑周到且严密 5

2.需要加密的内容要制定一个计划 6

3.加密时制作好文档,以备以后的修改 6

4.发布前问一下是否可以正式发布软件了 6

三.防止程序内容被更改 7

1.防止软件名称被更改 7

制定一个风险评估标准,以考验一下程序的风险性,被破解的可能性,如果你是破解者,在不知道如何加密的情况下会如何去破解这个软件。

易语言aes加密写法

易语言aes加密写法在易语言中,可以使用AES算法进行加密和解密。

以下是一个简单的示例代码,演示如何使用易语言进行AES加密和解密:复制代码'定义密钥key$ = "abcdefghijklmnopqrstuvwxyz123456"'加密明文$ = "Hello, World!"加密后的数据$ = AES_Encrypt(明文$, key$)'解密解密后的数据$ = AES_Decrypt(加密后的数据$, key$)'输出解密结果输出(解密后的数据$)'AES加密函数子程序 AES_Encrypt, 文本型参数明文$, 文本型参数密钥$局部变量加密数据$, 文本型加密数据$ = AES._EcbEncrypt(明文$, 密钥$)返回加密数据$子程序结束'AES解密函数子程序 AES_Decrypt, 文本型参数密文$, 文本型参数密钥$局部变量解密数据$, 文本型解密数据$ = AES._EcbDecrypt(密文$, 密钥$)返回解密数据$子程序结束在上面的代码中,首先定义了一个密钥key$,然后使用AES_Encrypt函数对明文进行加密,并将加密后的数据存储在加密后的数据$变量中。

接着,使用AES_Decrypt函数对加密后的数据进行解密,并将解密后的数据存储在解密后的数据$变量中。

最后,使用输出函数将解密后的结果输出到控制台。

需要注意的是,这只是一个简单的示例代码,实际使用中需要根据具体需求进行适当的修改和调整。

另外,易语言本身并没有直接提供AES算法的实现,需要使用第三方库或者自行实现。

易语言编写龙脉NOX加密锁程序教程

易语言编写龙脉NOX2加密锁程序教程有很多易语言用户希望利用加密狗对自己写的软件进行加密,但也担忧加密狗挪用太复杂可不能用,或不适用易语言挪用,或担忧质量问题等,一直未能采纳。

事实上加密狗的利用是超级简单的,简单到只要你会API挪用,大体上就会用了。

加密狗的作用其实就在于易用性,没必要为你的客户频繁改换电脑硬件而频繁找你改换注册码了。

固然,加密狗的质量也要好,以保证不常常因加密狗损坏而改换,本次以龙脉NOX2加密狗为例,简单说一下NOX2加密锁的易语言编程方式。

NOX型加加密狗与NOX2型加密狗的区别是:NOX的可经历内存区只有读函数提供,因此编程中只能读操作,而写操作由编程人员用治理工具写入;而NOX2型有读写操作函数,其经历内存有4个区,每一个区64字节可读写,大大方便了编程人员。

有时能够用此功能进行一些数据的记录,如利用次数的记录,或重要标记、重要数据的记录等操作。

NOX狗由于和NOX2型狗差不多,因此本利用教程将同时说明这两个狗的利用方式,区别的地址将提示大伙儿。

没有做说明的地址表示两个狗利用方式一样。

注意:两个狗挪用的DLL文件是不同的。

一.网址信息龙脉加密狗的官方由北京世纪龙脉科技有限责任公司出品。

能够免费试用他们的产品,只需付20元快递费就能够够了。

二.选择产品龙脉有以下几种产品:型号说明价格NOX单机锁易用型加密锁12元/只NOX时钟锁限制软件的使用时间和次数19元/只NOX2单机锁经济实用型加密锁20元/只DAM2+单机锁市场销售领先的加密锁26元/只本次采纳的是上述列步中的第三种:NOX2加密锁,要紧考虑到论坛上大伙儿利历时钟加密的例程还不多,因此试用后与大伙儿分享。

NOX2产品拿得手后是深红色半透明的,图片如以下图所示:随邮的还有一张光盘,一份用户卡内有订购号,包装盒的印刷还算精美。

注意:下次订购时,要向客服说明订购号,客服处置后才会邮给你,以让你的加密狗与其他人购买的加密狗完全不一样,达到每一个人购买的狗都可不能相同的目的。

易语言加密解密

加密数据()→ ห้องสมุดไป่ตู้中间环节不能有到文本,要保持字节集状态)→解密数据()

需要取的程序的 命令行 。

窗口创建完毕事件 或者 子程序启动事件 里面写

声明一个文本数组,例子为A,用来存放命令行。

.版本 2

.局部变量 A, 文本型, , "0"

取命令行 (A)

.如果真 (A [1] ≠ “”)

.如果真 (文件是否存在 (A [1]))

编辑框1.内容 = 读入文本 (打开文件 (A [1], , ), )

.如果真结束

.如果真结束

现在你编译了,右键点击一个文本文本文件选择用你编译的程序打开,就可以了。

把你写出来的软件在同一目录下新建一个TXT文本文档,然后把软件发送一个快捷方式到卓面。

在你打开文本的件事下加入以下代码:

编辑框1.内容 = 取字节集数据 (#文本资源, #文本型)

如果要双击图标就会用这个小程序打开文本文件加入以下代码:

.版本 2

.子程序 __启动窗口_创建完毕

编辑框1.内容 = 取字节集数据 (#文本资源, #文本型)

易语言加密解密

加密第1定理:“如果()”语句一定不要出现在加密算法中。

加密第2定理:用“循环”类命令代替判断语句。

2.防止窗口标题被更改

3.加密时制作好文档,以备以后的修改

在加密中有可能使用了多处加密,因此需要将文档写好,以防止以后忘记,实际上您可以在易语言中使用备注的方式作以说明,这些备注在编译时是不会被编译进目标EXE文件中的,大家可以放心写,同时也节省了写外部文档的时间。以后如果找时,可以直接搜索找到加密的地方。

4.发布前问一下是否可以正式发布软件了

2、保护软件开发者的权益 5

二.易语言程序加密的原则 5

1.加密前要考虑周到且严密 5

2.需要加密的内容要制定一个计划 6

3.加密时制作好文档,以备以后的修改 6

4.发布前问一下是否可以正式发布软件了 6

三.防止程序内容被更改 7

1.防止软件名称被更改 7

3.数值计算支持库 27

八.给奸人一些教训 27

1.给破解者的教训 27

2.给破解版使用者的教训 30

3.行为不要过火 30

九.网络验证法 30

1.实现的原理 30

2.存在的几个问题 31

十.加密狗加密 31

1.加密狗的选用 32

随着采用易语言编制程序的人们越来越多,写一个软件易被奸人破解的情况也越来越多了,有个别用户甚至于怀疑易语言是否有安全性。从技术性上来说,我只能说加密技术与编程语言无关,一个编程语言的安全性一般指所生成的机器码是否稳定、可靠,而不是防破解方面,如果想要很好地防止破解,那么掌握一门加密技术是非常必要的。

文本文件加密解密程序

exit(0);

default :printf("the number is wrong");

break;

}

}

}

void menu()

{

printf(" #菜单# \n");

printf(" # # # # # # # # #\n");

printf(" # 1.方法一加密#\n");

printf("目名称:文本文件加密和解密程序\n");

printf("姓名:李胜男\n");

printf("班级:04010105 \n");

printf("学号:2010040101163 \n");

printf(" # # # # # # # # # # # # # # # # # # # # # # # # # # # # #\n");

b=num/10;

c=b%10;

num=b/10;

t=a+c+t;

}

M=t%26;

}

while(M==0);

while((fgets(str,99,fp1))!=NULL)

{

for(i=0;(ch=str[i])!='\0';i++)

{

if((ch>='a')&&(ch<='z'))

{

if(ch+M>122)

课程设计的另一部分就是写报告,我觉得写报告远比我想的难做。尤其是画流程图的部分,要使用一些基本操作,但其实我们对电脑的熟悉程度远不够,

易语言软件加密技术

易语言软件加密技术.txt35温馨是大自然的一抹色彩,独具慧眼的匠师才能把它表现得尽善尽美;温馨是乐谱上的一个跳动音符,感情细腻的歌唱者才能把它表达得至真至纯注:本文章是从网上转摘过来的,虽是拿易语言举例,但也适用所有的语言,包括按键脚本,关键是学习思路。

本文为全中文编写,不需要有PE文件格式知识,不需要掌握汇编或C语言的编程技巧,一些加密算法直接由易语言提供,特殊的加密算法大家可以翻译C语言代码、汇编代码或VB 代码。

本文中将“Cracker”一词翻译为“奸人”,意为“奸邪小人”之义。

本人对破解者一向深恶痛绝,有人说中国的软件发展中破解者有一份功劳,可我说这话不对,看看因盗版而产生的微软对操作系统及软件业的垄断,国内软件业在盗版的夹缝中生存……,如此下去,软件作者没有收益,将不再会有优秀的软件推出。

防止盗版,匹夫有责,我想通过本书的推出可以加强易语言用户的加密能力,将盗版杀死在大家共同的手中。

随着采用易语言编制程序的人们越来越多,写一个软件易被奸人破解的情况也越来越多了,有个别用户甚至于怀疑易语言是否有安全性。

从技术性上来说,我只能说加密技术与编程语言无关,一个编程语言的安全性一般指所生成的机器码是否稳定、可靠,而不是防破解方面,如果想要很好地防止破解,那么掌握一门加密技术是非常必要的。

本书考虑到使用易语言的用户大部分对PE文件结构不太熟悉,因此没有采用很底层的方法去教学,而是采用与易语言直接表达的方式试图说明如何加密。

本书基本上是按以下的顺序进行讲解的:破解技术反破解技术1 反破解技术2 反破解技术3防改文件文件名验证 LOGO图片验证窗口标题验证防改文件大小暴破加壳后数据签名验证加壳后CRC验证文件大小验证防调试花指令反调试模块反调试支持库内存注册机不进行判断,用循环代替字符串打乱器及时清内存算法注册机 RSA算法数值计算支持库其他多处验证点随机验证命名刻意隐蔽本书是集体创作作品,并集成了多位作者的公开著述,在此一并表示感谢。