实验五~简易防火墙配置

防火墙实验

防火墙实验【实验目的】掌握个人防火墙的使用及规则的设置【实验内容】防火墙设置,规则的设置,检验防火墙的使用。

【实验环境】(1)硬件 PC机一台。

(2)系统配置:操作系统windows XP以上。

【实验步骤】(有两种可选方式,1、以天网防火墙为例,学习防火墙的规则设置,2、通过winroute防火墙学习使用规则设置,两者均需安装虚拟机)一、虚拟机安装与配置验证virtual PC是否安装在xp操作系统之上,如果没有安装,从获取相关软件并安装;从教师机上获取windows 2000虚拟机硬盘二、包过滤防火墙winroute配置(可选)1、从教师机上获取winroute安装软件并放置在windows 2000上安装2、安装默认方式进行安装,并按提示重启系统3、登陆虚拟机,打开winroute图1 route 安装界面以管理员的身份登录,打开开始>WinRoute Pro>WinRoute Administration,输入IP地址或计算机名,以及WinRoute管理员帐号(默认为Admin)、密码(默认为空)3、打开菜单Setting>Advanced>Packet Filter4、在Packet Filter对话框中,选中Any interface并展开双击No Rule图标,打开Add Item对话框在Protocol下拉列表框中选择ICMP,开始编辑规则配置Destination:type为Host,IP Address为192.168.1.1 (x为座位号)5、在ICMP Types中,选中All复选项在Action区域,选择Drop项在Log Packet区域选中Log into Window其他各项均保持默认值,单击OK单击OK,返回主窗口6、合作伙伴间ping对方IP,应该没有任何响应打开菜单View>Logs>Security Log ,详细查看日志记录禁用或删除规则8、用WinRoute控制某个特定主机的访问(选作)要求学生在虚拟机安装ftp服务器。

防火墙实验

防火墙实验实验报告1:防火墙基本配置和过滤规则实验实验目的:了解防火墙的基本配置和过滤规则的设置,掌握防火墙的基本工作原理和功能。

实验材料和设备:一台计算机作为实验主机一台路由器作为网络连接设备一台防火墙设备实验步骤:搭建网络拓扑:将实验主机、路由器和防火墙按照正确的网络连接方式进行连接。

配置防火墙设备:进入防火墙设备的管理界面,进行基本设置和网络配置。

包括设置管理员账号和密码,配置内外网接口的IP地址和子网掩码,配置默认网关和DNS服务器地址。

配置防火墙策略:根据实际需求,配置防火墙的入站和出站规则。

可以设置允许或拒绝特定IP地址、端口或协议的流量通过防火墙。

启用防火墙并测试:保存配置并启用防火墙,然后通过实验主机进行网络连接和通信测试,观察防火墙是否按照预期进行流量过滤和管理。

实验结果和分析:通过正确配置和启用防火墙,实验主机的网络连接和通信应该受到防火墙的限制和管理。

只有符合防火墙策略的网络流量才能通过,不符合策略的流量将被防火墙拦截或丢弃。

通过观察实验主机的网络连接和通信情况,可以评估防火墙的工作效果和安全性能。

实验总结:本次实验通过配置防火墙的基本设置和过滤规则,掌握了防火墙的基本工作原理和功能。

实验结果表明,正确配置和启用防火墙可以提高网络的安全性和稳定性。

实验报告2:防火墙日志分析实验实验目的:了解防火墙日志的产生和分析方法,掌握通过分析防火墙日志来识别潜在的安全威胁和攻击。

实验材料和设备:一台计算机作为实验主机一台路由器作为网络连接设备一台防火墙设备实验步骤:搭建网络拓扑:将实验主机、路由器和防火墙按照正确的网络连接方式进行连接。

配置防火墙设备:进入防火墙设备的管理界面,进行基本设置和网络配置。

包括设置管理员账号和密码,配置内外接口的IP地址和子网掩码,配置默认网关和DNS服务器地址。

配置防火墙日志:在防火墙设备中启用日志记录功能,并设置日志记录级别和存储位置。

进行网络活动:通过实验主机进行各种网络活动,包括浏览网页、发送邮件、进行文件传输等。

2024版《计算机网络》实验指导书

使用`tracert`命令跟踪路 由路径

使用`ping`命令测试网络 连通性

使用`netstat`命令查看网 络连接状态

实验结果与分析

1. 网络配置结果 展示主机名、IP地址、子网掩码和默

认网关的配置结果 2. TCP/IP协议分析结果

展示捕获的数据包,并分析各层协议 头部信息,包括源/目的IP地址、源/ 目的端口号、协议类型等

01 1. 环境搭建

02

安装和配置实验所需的软件和工具,如虚拟机、操作系

统、网络模拟器等;

03

构建实验网络拓扑,包括内部网络、外部网络和防火墙

等组成部分。

实验内容和步骤

2. 防火墙配置

选择一种防火墙软件或设备,如iptables、pfSense等; 配置防火墙规则,包括访问控制列表(ACL)、网络地址转换(NAT)、 端口转发等;

1. 连接路由器和交换机, 并启动设备

实验步骤

01

03 02

实验内容和步骤

3. 配置路由器接口,并启用路由协议 4. 配置交换机VLAN,并启用STP 5. 验证配置结果,确保网络连通性

实验结果与分析

01

实验结果

02

路由器和交换机配置成功,网络连通性良好

03

各设备运行状态正常,无故障提示

04

分析

02 如何提高网络服务器的安全性和稳定性?

03

如何优化网络服务器的性能?

04

在实际应用中,如何管理和维护网络服务 器?

05

实验五:网络安全与防火 墙配置

实验目的和要求

理解和掌握网络安全的基本概念和原 理;

通过实验,了解防火墙在网络安全中 的作用和重要性。

防火墙的设计与配置实验报告(一)

防火墙的设计与配置实验报告(一)防火墙的设计与配置实验报告引言防火墙是网络安全中的重要组成部分,它能够保护网络免受恶意攻击和未经授权的访问。

在本实验报告中,我们将重点讨论防火墙的设计与配置。

设计原则为了确保防火墙的有效性和可靠性,我们应遵循以下设计原则:- 合规性:防火墙的配置和规则设置必须符合相关安全标准和法规要求。

- 防御深度:采用多层次的防护方式,例如网络隔离、访问控制列表(ACL)等,保障网络的安全性。

- 灵活性:防火墙的设计应该具备适应不同网络环境和需求变化的能力。

- 可管理性:防火墙的配置和管理应该简单易行,不影响正常网络运行。

配置步骤以下是防火墙配置的基本步骤:1.定义安全策略:根据实际需求,明确访问控制政策并制定安全规则。

2.确定网络拓扑:了解网络拓扑和通信流量,确定防火墙的位置及其与其他网络设备的连接方式。

3.规划地址空间:分配和规划IP地址、端口和协议。

4.设置访问规则:配置防火墙的访问控制列表(ACL),限制特定IP地址或端口的访问权限。

5.创建安全组:根据需求设定安全组,限制特定IP地址或协议的流量。

6.启用日志记录:开启防火墙日志记录功能,及时发现和应对潜在的安全威胁。

7.测试与验证:经过配置后,进行防火墙功能和安全性的测试与验证。

最佳实践以下是一些防火墙设计与配置的最佳实践:•使用默认拒绝规则:配置防火墙时,优先采用默认拒绝规则来限制访问,只允许必要的和经过授权的流量通过。

•定期审查和更新规则:定期审查现有的安全规则,删除不再需要的规则,并及时更新和添加新的规则以适应网络变化。

•网络监控和入侵检测:与防火墙配套使用网络监控和入侵检测工具,及时监测和响应网络安全事件。

•应用安全补丁和更新:定期更新和应用防火墙设备的安全补丁和软件更新,以关闭已知的漏洞和提高系统的安全性。

结论通过本次实验,我们深入了解了防火墙的设计与配置过程。

只有在遵循合适的设计原则和最佳实践的前提下,才能保障防火墙的有效性和网络的安全性。

实验 简易防火墙配置

实验5 简易防火墙配置目的:在这个实验中,将在Windows 2000中创建简易防火墙配置(IP筛选器)。

完成实验后,将能够在本机实现对IP站点、端口、DNS服务屏蔽,实现防火墙功能。

实验条件:必须熟悉防火墙的概念。

必须具备下述环境:本机运行Windows 2000 Server。

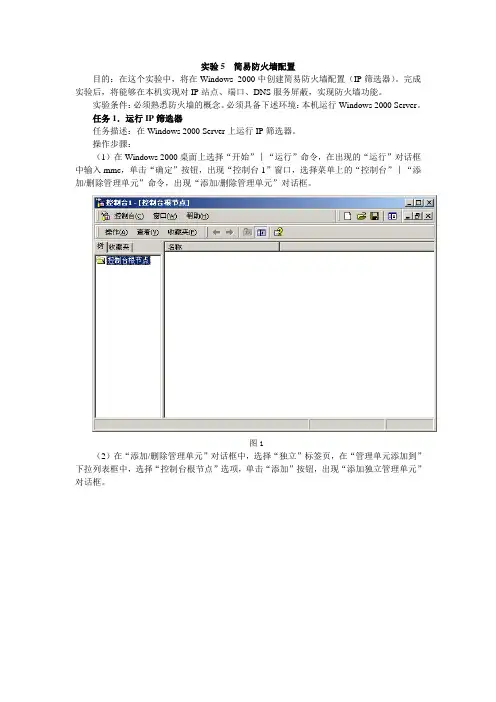

任务1.运行IP筛选器任务描述:在Windows 2000 Server上运行IP筛选器。

操作步骤:(1)在Windows 2000桌面上选择“开始”︱“运行”命令,在出现的“运行”对话框中输入mmc,单击“确定”按钮,出现“控制台1”窗口,选择菜单上的“控制台”︱“添加/删除管理单元”命令,出现“添加/删除管理单元”对话框。

图1(2)在“添加/删除管理单元”对话框中,选择“独立”标签页,在“管理单元添加到”下拉列表框中,选择“控制台根节点”选项,单击“添加”按钮,出现“添加独立管理单元”对话框。

图2(3)在“添加独立管理单元”对话框中,在“可用的独立管理单元”列表框中,选择“IP安全策略管理”选项,单击“添加”按钮;在出现的“选择计算机”对话框中,单击“本地计算机”单选按钮,单击“完成”按钮。

图3图4(4)返回“添加独立管理单元”对话框,单击“关闭”按钮,返回“添加/删除管理单元”对话框;单击“确定”按钮,返回“控制台1”窗口(见图4),完成“IP安全策略,在本地计算机”的设置。

图5任务2.添加IP筛选器表任务描述:在本级中添加一个能对指定IP(同组的另一台主机的IP)进行筛选的IP筛选器表。

操作步骤:(1)在“控制台1”窗口的“控制台根节点”窗口中,展开刚建立的“IP安全策略,在本地机器”选项,右边框中有3个默认的安全规则;选中左边的“IP安全策略,在本地计算机器”选项并右击,从打开的菜单中选择“管理IP筛选器表和筛选器操作”命令,出现“管理IP筛选器表和筛选器操作”对话框。

图6(2)在出现的“管理IP筛选器表和筛选器操作”对话框中,单击“添加”按钮,出现“IP筛选器列表”对话框。

实验防火墙基本配置

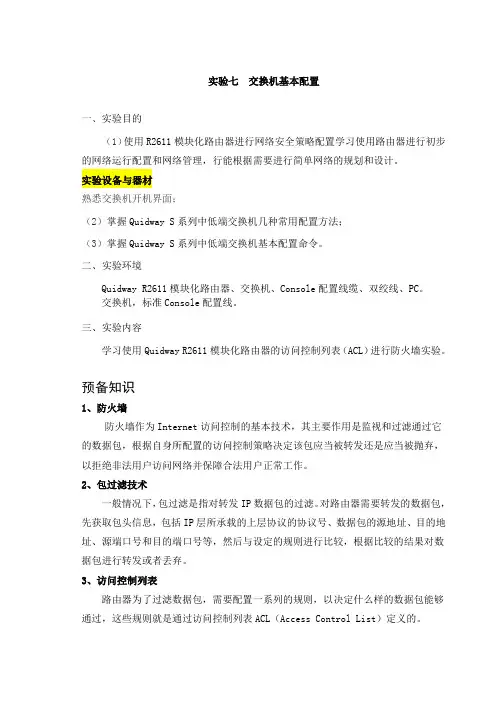

实验七交换机基本配置一、实验目的(1)使用R2611模块化路由器进行网络安全策略配置学习使用路由器进行初步的网络运行配置和网络管理,行能根据需要进行简单网络的规划和设计。

实验设备与器材熟悉交换机开机界面;(2)掌握Quidway S系列中低端交换机几种常用配置方法;(3)掌握Quidway S系列中低端交换机基本配置命令。

二、实验环境Quidway R2611模块化路由器、交换机、Console配置线缆、双绞线、PC。

交换机,标准Console配置线。

三、实验内容学习使用Quidway R2611模块化路由器的访问控制列表(ACL)进行防火墙实验。

预备知识1、防火墙防火墙作为Internet访问控制的基本技术,其主要作用是监视和过滤通过它的数据包,根据自身所配置的访问控制策略决定该包应当被转发还是应当被抛弃,以拒绝非法用户访问网络并保障合法用户正常工作。

2、包过滤技术一般情况下,包过滤是指对转发IP数据包的过滤。

对路由器需要转发的数据包,先获取包头信息,包括IP层所承载的上层协议的协议号、数据包的源地址、目的地址、源端口号和目的端口号等,然后与设定的规则进行比较,根据比较的结果对数据包进行转发或者丢弃。

3、访问控制列表路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL(Access Control List)定义的。

访问控制列表是由permit | deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。

ACL通过这些规则对数据包进行分类,这些规则应用到路由器接口上,路由器根据这些规则判断哪些数据包可以接收,哪些数据包需要拒绝。

访问控制列表(Access Control List )的作用访问控制列表可以用于防火墙;访问控制列表可用于Qos(Quality of Service),对数据流量进行控制;访问控制列表还可以用于地址转换;在配置路由策略时,可以利用访问控制列表来作路由信息的过滤。

防火墙软件设置与使用实验报告

实验一防火墙软件设置与使用实验报告实验课程信息安全技术实验名称防火墙与防病毒软件的设置与使用实验时间2012-2013学年上学期8 周星期 6 第7、8 节学生姓名学号班级实验地点设备号A21、D50 指导教师一、实验目的1.熟悉防火墙基本知识。

2.掌握防火墙的配置策略与实现。

3.了解杀毒软件的工作原理。

4.学习使用杀毒软件清除病毒。

二、实验要求1.掌握防火墙的具体使用,熟悉防火墙配置规则。

2.掌握常用杀毒软件清除病毒的方法。

三、实验内容1、天网防火墙1)防火墙的安装天网防火墙个人版是以一个可执行文件方式提供的,下载之后直接执行便可以开始安装了,每次选择next。

运行天网个人版防火墙后,你可以看见一款非常漂亮简洁的界面:这时,你可以根据自己安全需要设置天网个人版防火墙,天网个人版防火墙提供了应用程序规则设置、自定义IP规则设置、系统设置、安全级别设置的等功能。

(1)应用程序规则设置新版的天网防火墙增加对应用程序数据包进行底层分析拦截功能,它可以控制应用程序发送和接收数据包的类型、通讯端口,并且决定拦截还是通过,这是目前其它很多软件防火墙不具有的功能。

在天网个人版防火墙打开的情况下,点击第二个菜单,就可以进行设置了,弹出窗口。

一般情况下,选择“开机的时候自动启动防火墙”。

对于“我的电脑在局域网中使用”的这一个选项,我们的电脑都是在局域网中使用的,所以也要进行选择。

下面的框中有一个IP地址,是我们电脑的动态IP地址,同学们可以打开自己的电脑的IP地址来核对一下。

在我们运行天网的时候,还会出现一些如上图的这些对话框,同学们还是一样的根据自己的选择进行选择时允许还是禁止。

如果你不选中以后都允许,那么天网防火墙在以后会继续截获该应用程序的数据包,并且弹出警告窗口。

如果你选中以后都允许选项,该程序将自动加入到应用程序列表中,天网个人版防火墙将默认不会再拦截该程序发送和接受的数据包。

你可以通过应用程序设置来设置更为复杂的数据包过滤方式。

防火墙配置实验

6、允许(禁止)别的主机访问本主机的web网站和ftp网站。(其中web的端口为8080,ftp端口21)

(1)访问web网站

日志内容:

[03/Nov/2012 10:48:11] PERMIT "允许别的主机访问本主机的web网站" packet from本地连接, proto:TCP, len:347, ip/port:192.168.137.1:2316 -> 192.168.137.130:8080, flags: ACK PSH , seq:1065402938 ack:774557737, win:65535, tcplen:307

内容过滤有多种过滤功能,例如:

域名过滤:根据域名信息的白名单、黑名单、关键字进行过滤

防病毒:网络病毒可以通过任何一种网络协议进行传播,所以将其单独列出。

有的防火墙自己带了病毒库,可以在转发数据的同时进行搜索;一般是和病毒服务器进行互动,把数据传给病毒服务器,由病毒服务器扫描后将结果返回。

通常病毒库中只包括网络病毒,不包括单机类病毒,这样可以减少扫描时间。

日志显示:有一台ip为:192.168.137.1的主机用ping命令在探测另一台已经用防火墙设置流量的主机。所以用另一台机子ping该主机,数据0丢失,ping命令成功

4、允许(禁止)本地主机访问外部ftp

日志内容:

[03/Nov/2012 10:15:02] PERMIT "允许本地主机访问外部ftp" packet from本地连接, proto:TCP, len:125, ip/port:210.37.77.5:21 -> 192.168.137.130:1042, flags: ACK PSH , seq:810239784 ack:4130743485, win:64240, tcplen:85

简易防火墙配置

简易防火墙的配置摘要当今时代是飞速发展的信息时代,计算机与信息处理技术日渐成熟。

随着Internet和计算机网络技术的蓬勃发展,网络安全问题现在已经得到普遍重视。

网络防火墙系统就是网络安全技术在实际中的应用之一。

本文通过学习防火墙和IPSec两种不同技术,学习两者协同工作技术近几年国内外的研究成果,并通过实践动手配置windows2003 IP筛选器,加深了对防火墙技术和IPSec安全协议的理解认识。

关键词:网络安全;防火墙;IPSec安全协议;协同The simple configuration of FirewallAbstractThe current era is a rapid development of information age.The technologies of computer and information processing become mature.With the Internet and computer network technology to be flourishing,network security that has been widely concerned. Firewall system is one of the security technologies that used in the network.In this paper, it studied firewall and IPSec technologies and the research results of the problem of cooperation of IPSec and firewall at home and abroad in recent years. At last,in order to have a better understanding of firewall and IPSec technologies, make a configuration of IP filter on windows 2003 server.Key words:Network Security;Firewall;IPSec;Cooperation目录摘要 (1)Abstract (1)1引言 (3)1.1 实验背景 (3)1.2 本实验研究方法 (3)2 国内外研究成果 (3)2.1 面临的问题 (3)2.2 解决的方案 (4)3 实验过程 (5)3.1实验环境 (5)3.2实验内容 (5)3.3实验步骤 (5)3.3.1运行IP筛选器 (5)3.3.2添加IP筛选器表 (6)3.3.3添加IP筛选器动作 (10)3.3.4创建IP安全策略 (11)3.3.5用IP筛选器屏蔽特定端口 (13)3.3.6 应用IP安全策略规则 (15)3.3.7 用IP筛选器屏蔽DNS服务 (15)结论 (17)心得体会 (17)下一步工作 (17)参考文献 (17)附录1:插图与表格索引 (18)1引言1.1 实验背景防火墙是一种隔离技术,是一类防范措施的总称,利用它使得内部网络与Internet或者其他外部网络之间相互隔离,通过限制网络互访来保护内部网络。

网络安全技术实验五%U00A0配置防火墙

实验五配置防火墙• 4.1 教学要求理解:防火墙的概念与功能、入侵检测技术的概念与功能、入侵防御的概念与功能。

掌握:防火墙部署的结构类型、网络安全态势感知技术。

了解:防火墙的应用场景、入侵检测的应用场景、网络防御技术的应用。

• 4.2教学实践本节介绍配置高级安全 Windows Defender 防火墙。

虽然有很多商业的防火墙软件可以对用户主机加以防护,但大多数情况下,Windows操作系统自带的防火墙功能足够强大,可以支持用户基本的安全需要。

Windows Defender防火墙是基于状态的主机防火墙,可以对IPv4和IPv6流量按规则进行筛选过滤,除此之外,它还可以指定端口号、应用程序名称、服务名称或其他标准来对允许通过的业务流量进行配置。

(1)通过打开Windows控制面板里搜索“防火墙”,或者在“配置”功能里搜索“防火墙”,可以打开Windows Defender防火墙功能,如图4-6所示。

点击“高级设置”按钮,可以进入到高级安全WindowsDefender防火墙功能。

图4-6 Windows Defender防火墙(2)进入“高级安全的 Windows 防火墙”后,其窗口左侧提供了相关“高级安全的 Windows Defender防火墙”的选项功能列表,包括“入站规则”、“出站规则”、“连接安全规则”和“监视”等功能,如图4-7所示。

图4-7 高级安全Windows Defender防火墙配置界面(3)通过出站规则限制特定的程序访问互联网。

在高级安全Windows Defender防火墙配置界面上,点击出站规则,在界面右侧选择“新建规则”,进入到“新建出站规则向导”功能,如图4-8所示。

图4-8选择新建出站规则的类型以限制QQ访问互联网为例,在没有进行限制前,QQ软件可以成功登陆。

现在通过Windows Defender防火墙功能,把QQ软件的出站访问进行限制,即限制QQ主程序访问互联网,如图4-9所示,将QQ.exe的程序路径加入。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

●实验五、简易防火墙配置实验报告

●实验目的:

⏹在win2000中创建简易防火墙(IP筛选器)。

完成实验后,讲能够在本机实现对IP

站点、端口、DNS服务屏蔽,实现防火墙功能。

●实验环境:

⏹一台装有Windows XP的计算机。

●实验内容:

⏹熟悉防火墙的概念

●实验步骤:

●(1)、在XP桌面上选择“开始”|“运行”,输入mmc,单击“确定”,出现“控制台1”

窗口,选择菜单上的“控制台”|“添加/删除管理单元”,出现起对话框,选择“独立”

选项卡,单击“添加”按钮:

●

●(2)、在“添加独立管理单元”对话框中,在“可用的独立管理单元”列表框中选择“IP

安全管理策略”,单击“添加”按钮;在出现的“选择计算机”对话框中选择“本地计算机”,单击“完成”。

●

●(3)、返回“添加独立管理单元”对话框,单击“关闭”,返回“添加/删除管理单元”;

单击“确定”,返回“控制台1”窗口,完成“IP安全策略,在本地机器”的设置。

●

●(4)、选择“IP安全策略,在本地机器”选项,右击,选择“管理IP筛选器表和筛选

器操作”

●

●(5)、在出现的“管理IP筛选器表和筛选器操作”对话框中,单击“添加”,出现“IP

筛选器列表”对话框

●

●(6)、在“筛选器属性”对话框,选择“寻址”选项卡,在“源地址”和“目标地址”

下拉列表中分别选择“我的IP地址”和“一个特定的IP地址”。

●

●(7)、在“协议”选项卡中,选择协议类型及设置DNS地址

●

●(8)、添加IP筛选器,新在“筛选器操作”属性对话框的“安全措施”选项卡中,选

择“阻止”单选按钮。

选择“常规”选项卡,在“名称”文本框中输入“阻止”。

单击“确定”按钮,此时“阻止”加入操作列表中。

●

●(9)、创建IP安全策略,一直单击“下一步”,出现“IP安全策略向导”

●

●(10)、在“IP安全策略向导”对话框的“名称”中输入“我的安全策略”,在“描述”

中输入对安全策略设置的描述,单击“下一步”按钮。

●

●(11)、在“我的安全策略属性”对话框的“规则”选项卡中,单击“添加”,出现“新

规则属性”,修改此策略的属性,用筛选器表和筛选器动作建立规则。

●

●(12)、在“新规则属性”对话框的“IP筛选器列表”选项卡中,选择“新IP筛选器”,

在“筛选器操作”中,选择“阻止”。

单击“确定”,可以看到新规则已建立。

●

●。