DPtech FW1000系列应用防火墙典型配置v3.2

DPtech FW1000-MS-N防火墙安装手册

DPtech FW1000-MS-N防火墙安装手册杭州迪普科技有限公司为客户提供全方位的技术支持。

通过杭州迪普科技有限公司代理商购买产品的用户,请直接与销售代理商联系;直接向杭州迪普科技有限公司购买产品的用户,可直接与公司联系。

杭州迪普科技有限公司地址:杭州市滨江区火炬大道581号三维大厦B座901室邮编:310053声明Copyright 2009杭州迪普科技有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

由于产品版本升级或其他原因,本手册内容有可能变更。

杭州迪普科技有限公司保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,杭州迪普科技有限公司尽全力在本手册中提供准确的信息,但是杭州迪普科技有限公司并不确保手册内容完全没有错误,本手册中的所有陈述、信息和建议也不构成任何明示或暗示的担保。

目录第1章产品介绍 1-11.1产品概述1-1 1.2DP TECH FW1000-MS-N产品外观 1-1 1.3产品规格1-3 1.3.1存储器1-3 1.3.2外形尺寸和重量 1-3 1.3.3固定接口和槽位数 1-3 1.3.4输入电源 1-4 1.3.5工作环境 1-4第2章安装前的准备 2-12.1通用安全注意事项 2-1 2.2检查安装场所 2-1 2.2.2温度/湿度要求 2-1 2.2.3洁净度要求 2-2 2.2.4防静电要求 2-2 2.2.5抗干扰要求 2-3 2.2.6防雷击要求 2-3 2.2.7接地要求 2-3 2.2.8布线要求 2-3 2.3安装工具2-3第3章设备安装 3-13.1安装前的确认 3-1 3.2安装流程3-2 3.3安装设备到指定位置 3-2 3.3.2安装设备到工作台 3-3 3.3.3安装设备到19英寸机柜 3-4 3.4连接接地线 3-5 3.5连接接口线缆 3-6 3.5.1连接配置口线缆 3-6 3.5.2连接网络管理口 3-63.5.3连接业务口 3-7 3.6连接电源线 3-7 3.7安装后检查 3-7第4章设备启动及软件升级 4-14.1设备启动4-1 4.1.1搭建配置环境 4-1 4.1.2设备上电 4-4 4.1.3启动过程 4-5 4.2W EB默认登录方式 4-6第5章常见问题处理 5-15.1电源系统问题故障处理 5-1 5.2设备故障处理 5-1图形目录图1-1 DPtech FW1000-MS-N前视图 1-1图1-2 DPtech FW1000-MS-N前面板指示灯 1-2图1-3 DPtech FW1000-MS-N后视图 1-3图3-1 设备安装流程 3-2 图3-2 安装设备于工作台 3-4图3-3 安装挂耳3-4图3-4 安装设备到机柜(为清晰起见省略了机柜) 3-4图3-5 固定设备3-5图3-6 连接接地线示意图 3-5图3-7 连接保护地线到接地排 3-6图3-8 电源线连接示意图 3-7图4-1 通过 Console口进行本地配置示意图 4-1图4-2 超级终端连接描述界面 4-1图4-3 超级终端连接使用串口设置 4-2图4-4 串口参数设置 4-3 图4-5 超级终端窗口 4-3 图4-6 终端类型设置 4-4 图4-7 Web网管登录页面 4-7表格目录表1-1 存储器规格1-3表1-2 外形尺寸和重量规格 1-3表1-3 固定接口规格 1-3 表1-4 输入电压1-4表1-5 工作环境1-4表2-1 机房温度/湿度要求 2-1表2-2 机房灰尘含量要求 2-2表2-3 机房有害气体限值 2-2表4-1 设置串接口属性 4-2第1章产品介绍1.1 产品概述DPtech FW1000-MS-N防火墙创新性地采用了“多业务并行处理引擎(MPE)”技术,能够满足各种网络对安全的多层防护、高性能和高可靠性的需求。

DPtech_FW1000-Bla de_应用防火墙模 块产品概述

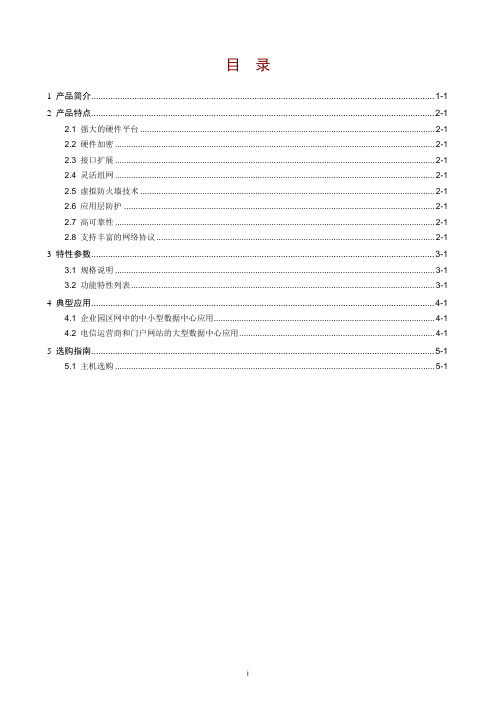

目录1产品简介............................................................................................................................................... 1-1 2产品特点............................................................................................................................................... 2-12.1 强大的硬件平台 ................................................................................................................................ 2-12.2 硬件加密........................................................................................................................................... 2-12.3 接口扩展........................................................................................................................................... 2-12.4 灵活组网........................................................................................................................................... 2-12.5 虚拟防火墙技术 ................................................................................................................................ 2-12.6 应用层防护 ....................................................................................................................................... 2-12.7 高可靠性........................................................................................................................................... 2-12.8 支持丰富的网络协议......................................................................................................................... 2-1 3特性参数............................................................................................................................................... 3-13.1 规格说明........................................................................................................................................... 3-13.2 功能特性列表.................................................................................................................................... 3-1 4典型应用............................................................................................................................................... 4-14.1 企业园区网中的中小型数据中心应用................................................................................................ 4-14.2 电信运营商和门户网站的大型数据中心应用..................................................................................... 4-1 5选购指南............................................................................................................................................... 5-15.1 主机选购........................................................................................................................................... 5-1目前,Web2.0、音频/视频、P2P、云计算等各种新应用、新业务层出不穷,传统的基于端口进行应用识别和访问控制的防火墙,已远远无法满足各种新应用下安全防护的需求,增加其它辅助设备又会增加组网复杂性;而通过在传统防火墙上简单叠加部分应用层安全防护功能,也由于系统设计和硬件架构的天然不足,造成性能的大幅衰减,导致应用层功能不敢真正启用。

DPtech FW1000系列防火墙系统操作手册

地图坐标随着鼠标移动改变的代码:DPtech FW1000操作手册杭州迪普科技有限公司2011年10月目录DPtech FW1000操作手册 (1)第1章组网模式 (1)1.1组网模式1-透明模式 (1)1.2组网模式2-路由模式 (2)1.3组网模式3-混合模式 (3)第2章基本网络配置 (4)2.1实现功能 (4)2.2网络拓扑 (4)2.3配置步骤 (4)第3章深度检测功能配置 (7)3.1实现功能 (7)3.2网络拓扑 (7)3.3配置步骤 (7)第4章 VPN (9)4.1IPS EC VPN (9)4.1.1 客户端接入模式 (9)4.1.2 网关—网关模式 (10)4.2L2TP VPN (12)4.2.1 实现功能 (12)4.2.2 网络拓扑 (12)4.2.3 配置步骤 (12)4.3GRE VPN (16)4.3.1 实现功能 (16)4.3.2 网络拓扑 (16)4.3.3 配置步骤 (16)4.4SSL VPN (17)4.4.1 实现功能 (17)4.4.2 网络拓扑 (18)4.4.3 配置步骤 (18)第5章 VRRP双机热备 (20)5.1实现功能 (20)5.2网络拓扑 (20)5.3配置步骤 (20)第6章日志输出UMC (24)6.1业务日志输出 (24)6.2会话日志输出 (24)6.3流量分析输出 (25)第1章组网模式1.1 组网模式1-透明模式组网应用场景需要二层交换机功能做二层转发在既有的网络中,不改变网络拓扑,而且需要安全业务防火墙的不同网口所接的局域网都位于同一网段特点对用户是透明的,即用户意识不到防火墙的存在部署简单,不改变现有的网络拓扑,无需更改其他网络设备的配置支持各类安全特性:攻击防护、包过滤、应用识别及应用访问控制等配置要点接口添加到相应的域接口为二层接口,根据需要,配置接口类型为ACCESS或TRUNK接口配置VLAN属性必须配置一个vlan-ifxxx的管理地址,用于设备管理1.2 组网模式2-路由模式组网应用场景需要路由功能做三层转发需要共享Internet接入需要对外提供应用服务需要使用虚拟专用网特点提供丰富的路由功能,静态路由、RIP、OSPF等提供源NAT支持共享Internet接入提供目的NAT支持对外提供各种服务支持各类安全特性:攻击防护、包过滤、应用识别及应用访问控制等需要使用WEB认证功能配置要点接口添加到相应的域接口工作于三层接口,并配置接口类型配置地址分配形式静态IP、DHCP、PPPoE1.3 组网模式3-混合模式组网应用场景需结合透明模式及路由模式特点在VLAN内做二层转发在VLAN间做三层转发支持各类安全特性:攻击防护、包过滤、应用识别及应用访问控制等配置要点接口添加到相应的域接口为二层接口,根据需要,配置接口类型为ACCESS或TRUNK接口配置VLAN属性添加三层接口,用于三层转发配置一个vlan-ifxxx的地址,用于三层转发第2章基本网络配置2.1 实现功能内网(3.3.3.2/24)可访问外网(10.99.0.1/24)内网地址为DHCP获得内网对外提供HTTP服务(安装web服务器)2.2 网络拓扑2.3 配置步骤【网络管理】->【接口管理】下,配置接口参数在【网络管理】->【网络对象】下,将接口添加到安全域在【网络管理】->【单播IPv4路由】下,添加出口路由在【网络管理】->【DHCP配置】下,启动DHCP Server在【防火墙】->【NAT】下,添加源NAT在【防火墙】->【NAT】下,添加目的NAT在【防火墙】->【包过滤策略】下,添加Untrust到Trust包过滤策略第3章深度检测功能配置3.1 实现功能采用第1章——基本网络配置内网(Trust)到外网(Untrust)方向匹配DPI策略(包括应用限速、每IP 限速、访问控制、URL过滤、行为审计等)备注:本次功能配置以应用限速为例3.2 网络拓扑3.3 配置步骤在【访问控制】->【网络应用带宽限速】下,配置限速策略在【防火墙】->【包过滤策略】下,添加包过滤策略,并引用应用限速策略部分DPI功能配置举例第4章VPN4.1 IPSec VPN4.1.1 客户端接入模式4.1.1.1 实现功能采用第1章——基本网络配置外网(10.99.0.4)可通过IPSec VPN客户端方式连接到内网,共享内网资源4.1.1.2 网络拓扑4.1.1.3 配置步骤在【VPN】->【IPSec】下,启动IPSec,配置客户端接入模式在客户端安装IPSec VPN客户端程序4.1.2 网关—网关模式4.1.2.1 实现功能两端配置采用第1章——基本网络配置(相关IP不同)PC(3.3.3.2)可通过IPSec VPN访问PC(4.4.4.2),并可共享两端资源4.1.2.2 网络拓扑4.1.2.3 配置步骤在【VPN】->【IPSec】下,进行网关—网关模式配置4.2 L2TP VPN4.2.1 实现功能采用第1章——基本网络配置外网(10.99.0.4)可通过L2TP VPN连接到内网,共享内网资源4.2.2 网络拓扑4.2.3 配置步骤在【网络管理】->【网络对象】下,将L2TP使用接口添加到安全域中在【VPN】->【L2TP】下,启动L2TP,配置LNS和用户信息在客户端上添加注册表键值(windows默认的l2tp/ipsec是只支持用证书认证的,对于用pre-share的认证方式或者不使用ipsec的l2tp连接,必须修改注册表),需重启客户端PC,键值如下:#Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\Paramete rs]"ProhibitIPSec"=dword:00000001#新建L2TP客户端,在【网上邻居】中创建新连接需要修改的参数如下4.3 GRE VPN4.3.1 实现功能两端配置采用第1章——基本网络配置(相关IP不同)PC(3.3.3.2)可通过GRE VPN访问PC(4.4.4.2),并可共享两端资源4.3.2 网络拓扑4.3.3 配置步骤在【网络管理】->【单播IPv4路由】下,添加静态路由在【VPN】->【GRE】下,创建GRE VPN策略4.4 SSL VPN4.4.1 实现功能采用第1章——基本网络配置外网(10.99.0.4)可通过SSL VPN连接到内网,共享分配相应权限的内网资源4.4.2 网络拓扑4.4.3 配置步骤在【VPN】->【SSL VPN】下,启动SSL VPN,并导入相应证书(新版本自带证书,老版本需搭建服务器获得)在【VPN】->【SSL VPN】下,配置资源(IP资源、web资源等)在【VPN】->【SSL VPN】下,添加用户第5章VRRP双机热备5.1 实现功能内网PC(3.3.3.3)可访问Internet资源当FW1(10.99.0.192,主)与FW2(10.99.0.193,备)为主备模式下,断开FW1与SW1的连接,流量自动切换至FW2,PC应用无影响重新连接FW1与SW1的连接,流量自动切换回FW1,PC应用无影响5.2 网络拓扑5.3 配置步骤在【网络管理】->【接口管理】下,配置接口参数(eth_4为双机热备心跳线,eth_5连接内网,eth_6连接外网)在【网络管理】->【网络对象】下,将接口添加到安全域中在【网络管理】->【单播IPv4路由】下,添加出口默认路由在【防火墙】->【NAT】下,配置源NAT策略在【高可靠性】->【VRRP】下,配置VRRP备份组(内网PC网关指向备份组虚拟IP)在【高可靠性】->【双机热备】下,进行双机热备配置(心跳线),此功能将同步配置、会话等参数在【高可靠性】->【接口状态同步组】下,进行端口同步组配置(可选);此功能作用为,如下行接口(eth0_5)down掉,则相同接口同步组下的其他接口,也将down掉,如需重新up,则需重新打开接口的管理状态第6章日志输出UMC6.1 业务日志输出在【日志管理】->【业务日志】下,配置业务日志输出FW中,业务日志主要包括行为审计日志6.2 会话日志输出在【防火墙】->【会话管理】下,配置会话日志输出FW中,会话日志主要包括NAT日志6.3 流量分析输出在【上网行为管理】->【流量分析】下,配置流量分析输出FW中,流量分析主要包括流量分析日志。

DPtech FW1000系列防火墙系统用户配置手册

3-28

3.5.3 显示 IPV6 路由表

3-29

3.6 组播路由

3-30

3.6.1 简介

3-30

3.6.2 配置 PIM/IGMP 协议

3-30

3.7 策略路由

3-31

3.7.1 简介

3-31

3.7.2 策略路由

3-31

3.8 ARP 配置

3-32

3.8.1 简介

3-32

3.8.2 ARP 查看

3-32

2-13

2.6.2 URL 分类过滤特征库

2-16

2.6.3 LICENSE 文件管理

2-17

2.7 软件版本

2-18

2.8 NTP 配置

2-19

第 3 章 网络管理

3-1

3.1 简介

3-1

3.2 接口管理

3-2

3.2.1 简介

3-2

3.2.2 组网配置

3-2

3.3 网络对象

3-9

iv

3.3.1 简介

11-2

11.3 WEB 认证

11-2

11.3.1 WEB 认证配置

11-2

11.3.2 WEB 认证在线用户

11-4

11.3.3 前台管理

11-5

第 12 章 高可靠性

12-1

12.1 简介

12-1

12.2 VRRP

12-1

12.2.1 VRRP 备份组配置

12-1

12.3 双机热备

12-3

12.3.1 双机热备配置

4-11

4.5.4 会话数限制

4-12

4.5.5 DDOS 日志查询

4-12

4.6 黑名单

DPtech FW1000系列防火墙系统用户配置手册簿

DPtech FW1000系列防火墙用户配置手册杭州迪普科技有限公司为客户提供全方位的技术支持。

通过杭州迪普科技有限公司代理商购买产品的用户,请直接与销售代理商联系;直接向杭州迪普科技有限公司购买产品的用户,可直接与公司联系。

杭州迪普科技有限公司地址:杭州市滨江区火炬大道581号三维大厦B座901室邮编:310053声明Copyright 2010杭州迪普科技有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

由于产品版本升级或其他原因,本手册内容有可能变更。

杭州迪普科技有限公司保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,杭州迪普科技有限公司尽全力在本手册中提供准确的信息,但是杭州迪普科技有限公司并不确保手册内容完全没有错误,本手册中的所有陈述、信息和建议也不构成任何明示或暗示的担保。

目录第1章产品概述1-11.1产品简介1-1 1.2WEB管理1-1 1.2.1登录WEB管理界面1-1 1.2.2WEB界面布局介绍1-2第2章系统管理2-12.1简介2-1 2.2设备管理2-2 2.2.1设备信息2-2 2.2.2设备状态2-3 2.2.3设备设置2-5 2.3SNMP配置2-8 2.3.1简介2-8 2.3.2配置信息2-8 2.3.3IP地址列表2-9 2.4管理员2-10 2.4.1简介2-102.4.2当前管理员2-10 2.4.3管理员设置2-11 2.4.4登录参数设置2-13 2.5配置文件2-14 2.6特征库2-16 2.6.1APP特征库2-16 2.6.2URL分类过滤特征库2-19 2.6.3L ICENSE文件管理2-20 2.7软件版本2-21 2.8NTP配置2-22第3章网络管理3-13.1简介3-1 3.2接口管理3-2 3.2.1简介3-2 3.2.2组网配置3-2 3.3网络对象3-10 3.3.1简介3-10 3.3.2安全域3-11 3.3.3IP地址3-12 3.3.4 MAC地址3-14 3.3.5账号3-153.3.6实名3-16 3.3.7服务3-17 3.4单播IP V4路由3-20 3.4.1简介3-20 3.4.2静态路由3-20 3.4.3路由表3-21 3.4.4等价路由3-21 3.4.5BGP协议3-22 3.4.6配置RIP协议3-24 3.4.7配置OSPF协议3-27 3.4.8显示OSPF接口信息3-30 3.4.9显示OSPF邻居信息3-31 3.5单播IP V6路由3-32 3.5.1简介3-32 3.5.2配置IP V6静态路由3-32 3.5.3显示IP V6路由表3-33 3.6组播路由3-34 3.6.1简介3-34 3.6.2配置PIM/IGMP协议3-34 3.7策略路由3-36 3.7.1简介3-36 3.7.2策略路由3-363.8ARP配置3-37 3.8.1简介3-37 3.8.2ARP查看3-37 3.8.3静态ARP项配置3-37 3.8.4免费ARP定时发送3-38 3.9DNS配置3-39 3.9.1简介3-39 3.9.2DNS配置3-39 3.10DHCP配置3-39 3.10.1简介3-39 3.10.2DHCP服务器配置3-39 3.10.3DHCP中继代理配置3-42 3.10.4DHCP地址信息列表3-42 3.11无线配置3-43 3.12诊断工具3-44 3.12.1P ING3-44 3.12.2T RACEROUTE3-45第4章防火墙4-14.1简介4-1 4.2包过滤策略4-1 4.3NAT 4-44.3.1简介4-4 4.3.2源NAT 4-4 4.3.3目的NAT 4-5 4.3.4一对一NAT 4-6 4.3.5地址池4-7 4.4基本攻击防护4-8 4.4.2攻击防护日志查询4-10 4.5DD O S攻击防护4-11 4.5.1SYN F LOOD防护4-11 4.5.2ICMP F LOOD防护4-12 4.5.3UDP F LOOD防护4-13 4.5.4会话数限制4-13 4.5.5DD O S日志查询4-14 4.6黑名单4-16 4.6.1黑名单4-16 4.6.2黑名单查询4-17 4.6.3黑名单日志查询4-17 4.7MAC/IP绑定4-18 4.7.1MAC/IP绑定4-18 4.7.2MAC/IP绑定自动学习4-20 4.7.3用户MAC绑定4-22 4.7.4用户IP绑定4-234.7.5MAC/IP绑定日志查询4-23 4.8会话管理4-25 4.8.1会话列表4-25 4.8.2会话参数4-26 4.9Q O S服务质量4-1 4.9.1简介4-1 4.9.2带宽保证4-1 4.10防ARP欺骗4-1 4.10.1简介4-1 4.10.2防ARP欺骗4-2第5章日志管理5-25.1简介5-2 5.2系统日志5-3 5.2.1最近的日志5-3 5.2.2系统日志查询5-5 5.2.3系统日志文件操作5-6 5.2.4系统日志配置5-7 5.3操作日志5-8 5.3.1最近的日志5-8 5.3.2操作日志查询5-9 5.3.3操作日志文件操作5-105.3.4操作日志配置5-11 5.4业务日志5-12 5.4.1业务日志配置5-12第6章负载均衡6-16.1服务器负载均衡6-1 6.1.1简介6-1 6.1.2虚拟服务器6-1 6.1.3真实服务器6-2 6.1.4健康检查6-2第7章应用防火墙7-37.1网络应用带宽限速7-3 7.1.1简介7-3 7.1.2网络应用用户组限速7-4 7.1.3每IP带宽应用限速7-5 7.1.4网络应用组管理7-7 7.1.5网络应用组管理7-8 7.1.6典型配置7-9 7.2网络应用访问控制7-12 7.2.1简介7-127.2.2网络应用访问控制7-12 7.2.3网络应用组管理7-13 7.2.4网络应用组管理7-14 7.2.5典型配置7-14 7.3URL过滤7-16 7.3.1简介7-16 7.3.2URL分类过滤策略7-17 7.3.3高级URL过滤7-19 7.3.4URL过滤推送配置7-20 7.3.5典型配置7-21第8章 VPN 8-18.1简介8-1 8.2IPS EC VPN 8-1 8.2.1IPS EC简介8-1 8.2.2创建IPS EC规则8-2 8.2.3IPS EC连接显示8-4 8.3L2TP VPN 8-5 8.3.1L2TP简介8-5 8.3.2配置L2TP 8-5 8.4GRE VPN 8-7 8.4.1GRE简介8-78.4.2配置GRE规则8-7 8.5SSL VPN 8-8 8.5.1SSL VPN简介8-8 8.5.2配置SSL VPN规则8-8 8.6数字证书8-10 8.6.1简介8-10 8.6.2简介8-10第9章审计分析9-19.1简介9-1 9.2流量分析9-1 9.2.1网络流量快照9-1 9.2.2业务流量分析9-3 9.2.3单用户业务流量分析9-5 9.2.4TOP用户流量分析9-7 9.2.5流量统计配置9-8 9.3行为审计9-9 9.3.1创建行为审计规则9-9 9.3.2最近的日志9-10 9.3.3审计日志查询与删除9-12 9.3.4用户当前行为9-13 9.4关键字过滤9-149.4.1审计日志查询9-14 9.4.2最近的日志9-15 9.4.3审计日志的查询9-15 9.5行为审计典型配置举例9-17 9.5.1配置需求9-17 9.5.2组网需求9-17 9.5.3配置步骤9-17第10章应用层过滤10-110.1简介10-1 10.2关键字设置10-1 10.3邮箱设置10-2 10.4HTTP过滤10-3 10.5邮件过滤10-4 10.6FTP过滤10-5第11章用户认证11-111.1简介11-1 11.2本地认证用户11-1 11.2.1简介11-1 11.2.2本地认证用户配置11-211.3W EB认证11-3 11.3.1W EB认证配置11-3 11.3.2W EB认证在线用户11-5 11.3.3前台管理11-6第12章高可靠性12-112.1简介12-1 12.2VRRP 12-1 12.2.1VRRP备份组配置12-1 12.3双机热备12-3 12.3.1双机热备配置12-3图形目录图1-1 WEB管理登陆界面......................................................................................................................................... 1-2 图1-2 FW系统结构图................................................................................................................................................ 1-3 图1-3 WEB界面布局................................................................................................................................................. 1-3 图2-1 系统管理菜单.................................................................................................................................................. 2-2 图2-2 设备信息 .......................................................................................................................................................... 2-2 图2-3 设备状态 .......................................................................................................................................................... 2-4 图2-4 设备状态查看快捷区域 ................................................................................................................................. 2-5 图2-5 系统名称设置.................................................................................................................................................. 2-5 图2-6 系统时间设置.................................................................................................................................................. 2-6 图2-7 系统阈值设置.................................................................................................................................................. 2-6 图2-8 系统阈值设置.................................................................................................................................................. 2-7 图2-9 数据库清空设置.............................................................................................................................................. 2-8 图2-10 配置信息设置................................................................................................................................................ 2-8 图2-11 IP地址列表设置............................................................................................................................................ 2-9 图2-12 当前管理员.................................................................................................................................................. 2-11 图2-13 管理员设置.................................................................................................................................................. 2-11 图2-14 登录参数设置.............................................................................................................................................. 2-13 图2-15 配置文件管理.............................................................................................................................................. 2-14 图2-16 特征库.......................................................................................................................................................... 2-16 图2-17 特征库版本信息 ......................................................................................................................................... 2-16图2-18 自动升级设置.............................................................................................................................................. 2-17 图2-19 手动升级设置.............................................................................................................................................. 2-18 图2-20 页面升级进度.............................................................................................................................................. 2-19 图2-21 特征库版本信息 ......................................................................................................................................... 2-20 图2-22 License文件管理 ....................................................................................................................................... 2-20 图2-23 软件版本...................................................................................................................................................... 2-21 图2-24 NTP配置...................................................................................................................................................... 2-22 图2-25 NTP client配置.......................................................................................................................................... 2-23 图3-1 网络管理菜单.................................................................................................................................................. 3-2 图3-2 组网模式 .......................................................................................................................................................... 3-3 图3-3 接口组网配置.................................................................................................................................................. 3-3 图3-4 内网IP管理....................................................................................................................................................... 3-4 图3-5 VLAN配置 ....................................................................................................................................................... 3-5 图3-6 业务接口配置.................................................................................................................................................. 3-7 图3-7 端口聚合配置.................................................................................................................................................. 3-8 图3-8 端口聚合状态.................................................................................................................................................. 3-9 图3-9 安全域 ............................................................................................................................................................ 3-11 图3-10 地址对象...................................................................................................................................................... 3-12 图3-11 地址对象组.................................................................................................................................................. 3-13 图3-12 地址对象组的配置说明图......................................................................................................................... 3-13 图3-13 地址对象群.................................................................................................................................................. 3-14 图3-14 地址对象群的配置说明图......................................................................................................................... 3-14图3-15 mac对象...................................................................................................................................................... 3-15 图3-16 账号.............................................................................................................................................................. 3-15 图3-17 实名.............................................................................................................................................................. 3-16 图3-18 服务.............................................................................................................................................................. 3-18 图3-19 自定义服务对象 ......................................................................................................................................... 3-18 图3-20 服务对象组.................................................................................................................................................. 3-19 图3-21 配置静态路由.............................................................................................................................................. 3-20 图3-22 路由表.......................................................................................................................................................... 3-21 图3-23 配置等价路由.............................................................................................................................................. 3-21 图3-24 配置BGP协议.............................................................................................................................................. 3-22 图3-25 BGP高级配置.............................................................................................................................................. 3-23 图3-26 显示BGP邻居信息..................................................................................................................................... 3-24 图3-27 配置RIP协议 ............................................................................................................................................... 3-25 图3-28 RIP高级配置 ............................................................................................................................................... 3-26 图3-29 配置OSPF协议 ........................................................................................................................................... 3-27 图3-30 新建区域...................................................................................................................................................... 3-28 图3-31 高级配置...................................................................................................................................................... 3-29 图3-32 显示OSPF接口信息................................................................................................................................... 3-30 图3-33 显示路由表.................................................................................................................................................. 3-31 图3-34 IPv6静态路由配置..................................................................................................................................... 3-32 图3-35 IPv6路由表.................................................................................................................................................. 3-33 图3-36 配置PIM/IGMP协议................................................................................................................................. 3-34图3-37 PIM/IGMP协议高级配置......................................................................................................................... 3-35 图3-38 策略路由...................................................................................................................................................... 3-36 图3-39 ARP查看...................................................................................................................................................... 3-37 图3-40 静态ARP项配置 ......................................................................................................................................... 3-38 图3-41 免费ARP定时发送 ..................................................................................................................................... 3-38 图3-42 DNS配置..................................................................................................................................................... 3-39 图3-43 DHCP服务器 .............................................................................................................................................. 3-40 图3-44 DHCP中继代理配置.................................................................................................................................. 3-42 图3-45 DHCP地址信息列表.................................................................................................................................. 3-43 图3-46 无线配置...................................................................................................................................................... 3-43 图3-47 网络诊断PING ............................................................................................................................................ 3-44 图3-48 PING结果.................................................................................................................................................... 3-45 图3-49 网络诊断Traceroute ................................................................................................................................ 3-45 图3-50 Traceroute结果......................................................................................................................................... 3-45 图4-1 防火墙菜单...................................................................................................................................................... 4-1 图4-2 配置包过滤...................................................................................................................................................... 4-2 图4-3 配置动作 .......................................................................................................................................................... 4-3 图4-4 源NAT配置列表 ............................................................................................................................................. 4-4 图4-5 配置目的NAT .................................................................................................................................................. 4-5 图4-6 配置一对一NAT ............................................................................................................................................. 4-7 图4-7 地址池 .............................................................................................................................................................. 4-7 图4-8 基本攻击防护.................................................................................................................................................. 4-9图4-9 攻击防护日志查询........................................................................................................................................ 4-10 图4-10 SYN Flood防护 ......................................................................................................................................... 4-11 图4-11 ICMP Flood防护....................................................................................................................................... 4-12 图4-12 UDP Flood防护......................................................................................................................................... 4-13 图4-13 会话数限制.................................................................................................................................................. 4-13 图4-14 DDoS日志查询 .......................................................................................................................................... 4-15 图4-15 黑名单配置.................................................................................................................................................. 4-16 图4-16 黑名单查询.................................................................................................................................................. 4-17 图4-17 黑名单日志查询 ......................................................................................................................................... 4-17 图4-18 MAC/IP绑定............................................................................................................................................... 4-19 图4-19 自动学习...................................................................................................................................................... 4-21 图4-20 用户MAC绑定............................................................................................................................................ 4-22 图4-21 用户IP绑定.................................................................................................................................................. 4-23 图4-22 MAC/IP绑定日志查询.............................................................................................................................. 4-24 图4-23 会话列表...................................................................................................................................................... 4-25 图4-24 会话列表...................................................................................................................................................... 4-26 图4-25 带宽保证........................................................................................................................................................ 4-1 图4-26 防ARP欺骗.................................................................................................................................................... 4-2 图5-1 日志管理菜单.................................................................................................................................................. 5-3 图5-2 最近的日志...................................................................................................................................................... 5-3 图5-3 系统日志查询.................................................................................................................................................. 5-5 图5-4 系统日志文件操作.......................................................................................................................................... 5-6图5-5 系统日志配置.................................................................................................................................................. 5-7 图5-6 最近的日志...................................................................................................................................................... 5-8 图5-7 操作日志查询.................................................................................................................................................. 5-9 图5-8 操作日志文件操作........................................................................................................................................ 5-10 图5-9 操作日志配置................................................................................................................................................ 5-11 图5-10 业务日志配置.............................................................................................................................................. 5-12 图6-1 虚拟服务器...................................................................................................................................................... 6-1 图6-2 真实服务器...................................................................................................................................................... 6-2 图6-3 健康检查 .......................................................................................................................................................... 6-2 图7-1 网络应用带宽限速.......................................................................................................................................... 7-4 图7-2 用户组限速列表.............................................................................................................................................. 7-4 图7-3 用户组限速参数.............................................................................................................................................. 7-5 图7-4 每IP限速列表 .................................................................................................................................................. 7-6 图7-5 每IP带宽限速参数.......................................................................................................................................... 7-6 图7-6 网络应用组管理.............................................................................................................................................. 7-8 图7-7 网络应用浏览.................................................................................................................................................. 7-9 图7-8 应用限速配置组网图 ................................................................................................................................... 7-10 图7-9 网络应用访问控制........................................................................................................................................ 7-12 图7-10 网络应用访问控制列表............................................................................................................................. 7-12 图7-11 网络应用组管理 ......................................................................................................................................... 7-13 图7-12 网络应用浏览.............................................................................................................................................. 7-14 图7-13 网络应用访问控制配置组网图 ................................................................................................................ 7-14图7-14 URL过滤策略.............................................................................................................................................. 7-17 图7-15 URL分类过滤策略...................................................................................................................................... 7-17 图7-16 自定义URL分类.......................................................................................................................................... 7-18 图7-17 高级URL过滤.............................................................................................................................................. 7-19 图7-18 URL过滤推送默认配置............................................................................................................................. 7-21 图7-19 URL配置组网图.......................................................................................................................................... 7-22 图8-1 VPN菜单.......................................................................................................................................................... 8-1 图8-2 IPSec VPN规则.............................................................................................................................................. 8-2 图8-3 IPSec连接显示................................................................................................................................................ 8-4 图8-4 L2TP规则......................................................................................................................................................... 8-6 图8-5 GRE VPN规则................................................................................................................................................. 8-7 图8-6 SSL VPN规则.................................................................................................................................................. 8-9 图8-7 数字证书规则................................................................................................................................................ 8-11 图9-1 行为审计菜单.................................................................................................................................................. 9-1 图9-2 网络流量快照.................................................................................................................................................. 9-2 图9-3 业务流量分析.................................................................................................................................................. 9-4 图9-4 单用户业务流量分析 ..................................................................................................................................... 9-6 图9-5 TOP用户流量分析.......................................................................................................................................... 9-7 图9-6 关闭服务器...................................................................................................................................................... 9-8 图9-7 流量统计本地显示.......................................................................................................................................... 9-8 图9-8 所示为配置发向服务器 ................................................................................................................................. 9-8 图9-9 行为审计规则.................................................................................................................................................. 9-9。

DPtech FW1000系列应用防火墙安装手册v2.3

DPtech FW1000系列应用防火墙安装手册杭州迪普科技股份有限公司为客户提供全方位的技术支持。

通过杭州迪普科技股份有限公司代理商购买产品的用户,请直接与销售代理商联系;直接向杭州迪普科技股份有限公司购买产品的用户,可直接与公司联系。

杭州迪普科技股份有限公司地址:杭州市滨江区通和路68号中财大厦6层邮编:310052声明Copyright2015杭州迪普科技股份有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

由于产品版本升级或其他原因,本手册内容有可能变更。

杭州迪普科技股份有限公司保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,杭州迪普科技股份有限公司尽全力在本手册中提供准确的信息,但是杭州迪普科技股份有限公司并不确保手册内容完全没有错误,本手册中的所有陈述、信息和建议也不构成任何明示或暗示的担保。

目录第1章产品介绍 (1)1.1产品概述 (1)1.2产品型号及规格介绍 (1)1.3前后面板介绍 (7)1.3.1FW1000-MS-N产品外观 (7)1.3.2FW1000-ME-N产品外观 (8)1.3.3FW1000-CE产品外观 (11)1.3.4FW1000-MA-Y产品外观 (13)1.3.5FW1000-GC-N产品外观 (15)1.3.6FW1000-GM-NE产品外观 (17)1.3.7FW1000-GM-D产品外观 (19)1.3.8FW1000-GM-E产品外观 (21)1.3.9FW1000-GA-N/FW1000-GA-NE产品外观 (24)1.3.10FW1000-GE-N/FW1000-GE-NE/FW1000-TS-N产品外观 (26)1.3.11FW1000-GA-E/FW1000-GM-A产品外观 (29)1.3.12FW1000-TA-A产品外观 (31)1.3.13FW1000-TS-A(XLP532)产品外观 (34)1.3.14FW1000-TM-E/FW1000-TS-E产品外观 (37)1.4端口介绍 (40)1.4.1C ONSOLE口 (40)1.4.210/100/1000B ASE-T以太网电接口 (41)1.4.3SFP口 (42)1.4.4C OMBO口 (46)1.5产品组件 (46)1.5.1处理器及存储器 (46)1.5.2各类接口 (47)第2章安装前的准备 (1)2.1通用安全注意事项 (1)2.2检查安装场所 (1)2.2.1温度/湿度要求 (1)2.2.2洁净度要求 (2)2.2.3防静电要求 (2)2.2.4抗干扰要求 (3)2.2.5防雷击要求 (3)2.2.6接地要求 (3)2.2.7布线要求 (3)2.3安装工具 (4)第3章设备安装 (1)3.1安装前的确认 (1)3.2安装流程 (2)3.3安装设备到指定位置 (2)3.3.2安装设备到工作台 (3)3.3.3安装设备到19英寸机柜 (4)3.4连接接地线 (5)3.5连接接口线缆 (6)3.5.1连接配置口线缆 (6)3.5.2连接网络管理口 (7)3.5.3连接业务口 (7)3.6连接电源线 (7)3.7安装后检查 (8)第4章设备启动及软件升级 (1)4.1设备启动 (1)4.1.1搭建配置环境 (1)4.1.2设备上电 (4)4.1.3启动过程 (5)4.2W EB默认登录方式 (6)第5章常见问题处理 (1)5.1电源系统问题故障处理 (1)5.2设备故障处理 (1)图形目录图1-1FW1000-MS-N前视图 (7)图1-2FW1000-MS-N前面板指示灯 (7)图1-3FW1000-MS-N后视图 (8)图1-4FW1000-ME-N前视图 (9)图1-5FW1000-ME-N前面板指示灯 (9)图1-6FW1000-ME-N后视图 (10)图1-7FW1000-CE前视图 (11)图1-8FW1000-CE前面板指示灯 (11)图1-9FW1000-CE后视图 (12)图1-10FW1000-MA-Y前视图 (13)图1-11FW1000-MA-Y前面板指示灯 (13)图1-12FW1000-MA-Y交流机型后视图 (14)图1-13FW1000-GC-N前视图 (15)图1-14FW1000-GC-N前面板指示灯 (15)图1-15FW1000-GC-N交流电源后视图 (16)图1-16FW1000-GC-N直流电源后视图 (17)图1-17FW1000-GM-NE前视图 (17)图1-18FW1000-GM-NE前面板指示灯 (18)图1-19FW1000-GM-NE交流电源后视图 (19)图1-20FW1000-GM-NE直流电源后视图 (19)图1-21FW1000-GM-D前视图 (19)图1-22FW1000-GM-D前面板指示灯 (20)图1-23FW1000-GM-D交流电源后视图 (21)图1-24FW1000-GM-E前视图 (21)图1-25FW1000-GM-E前面板指示灯 (22)图1-26FW1000-GM-E后视图 (23)图1-27FW1000-GA-N/FW1000-GA-NE前视图 (24)图1-28FW1000-GA-N/FW1000-GA-NE前面板指示灯 (24)图1-29FW1000-GA-N/FW1000-GA-NE交流电源后视图 (25)图1-30FW1000-GA-N直流电源后视图 (26)图1-31FW1000-GE-N/FW1000-GE-NE/FW1000-TS-N前视图 (26)图1-32FW1000-GE-N/FW1000-GE-NE/FW1000-TS-N前面板指示灯 (27)图1-33FW1000-GE-N/FW1000-GE-NE/FW1000-TS-N后视图 (28)图1-34FW1000-GA-E/FW1000-GM-A前视图 (29)图1-35FW1000-GA-E/FW1000-GM-A前面板指示灯 (29)图1-36FW1000-GA-E/FW1000-GM-A交流主机后视图 (30)图1-37FW1000-GA-E/FW1000-GM-A直流主机后视图 (31)图1-38FW1000-TA-A前视图 (31)图1-39FW1000-TA-A前面板指示灯 (32)图1-40FW1000-TA-A交流主机后视图 (33)图1-41FW1000-TA-A直流主机后视图 (34)图1-42前视图FW1000-TS-A(XLP532) (34)图1-43FW1000-TS-A(XLP532)前面板指示灯 (35)图1-44FW1000-TS-A(XLP532)交流主机后视图 (36)图1-45FW1000-TS-A(XLP532)直流主机后视图 (36)图1-46FW1000-TM-E/FW1000-TS-E前视图 (37)图1-47FW1000-TM-E/FW1000-TS-E前面板指示灯 (38)图1-48FW1000-TM-E/FW1000-TS-E交流主机后视图 (40)图1-49FW1000-TM-E/FW1000-TS-E直流主机后视图 (40)图1-50RJ45水晶头外观 (42)图1-51以太网电缆的示意图 (42)图1-52LC型连接器外观 (45)图1-53SC型连接器外观 (45)图1-54光模块示意图 (46)图1-55FW1000-MS-N以太网接口 (47)图1-56FW1000-ME-N以太网接口 (47)图1-57FW1000-CE以太网接口 (48)图1-58FW1000-MA-Y以太网接口 (48)图1-59FW1000-GC-N以太网接口 (49)图1-60FW1000-GM-NE以太网接口 (50)图1-61FW1000-GM-E以太网接口 (50)图1-62FW1000-GA-N以太网接口 (50)图1-63FW1000-GE-N/FW1000-GE-NE/FW1000-TS-N以太网接口 (51)图1-64FW1000-TM-E以太网接口 (52)图1-65FW1000-GA-E/FW1000-GM-A以太网接口 (53)图1-66FW1000-TA-A以太网接口 (53)图1-67FW1000-TS-A(XLP532)以太网接口 (54)图3-1设备安装流程 (2)图3-2安装设备于工作台 (4)图3-3安装挂耳 (4)图3-4安装设备到机柜(为清晰起见省略了机柜) (4)图3-5固定设备 (5)图3-6连接接地线示意图 (5)图3-7连接保护地线到接地排 (6)图4-1通过Console口进行本地配置示意图 (1)图4-2超级终端连接描述界面 (1)图4-3超级终端连接使用串口设置 (2)图4-4串口参数设置 (3)图4-5超级终端窗口 (3)图4-6终端类型设置 (4)图4-7Web网管登录页面 (7)表格目录表1-1千兆以太网电接口属性表: (41)表1-2千兆以太网光接口属性 (42)表1-3万兆以太网光接口属性 (44)表1-4形成Combo口的两个端口间的对应关系表 (46)表2-1机房温度/湿度要求 (2)表2-2机房灰尘含量要求 (2)表2-3机房有害气体限值 (2)表4-1设置串接口属性 (2)第1章产品介绍1.1产品概述DPtech FW1000系列应用防火墙创新性地采用了“多业务并行处理引擎(MPE)”技术,能够满足各种网络对安全的多层防护、高性能和高可靠性的需求。

DPtech FW1000-MS-N防火墙安装手册

DPtech FW1000-MS-N防火墙安装手册杭州迪普科技有限公司为客户提供全方位的技术支持。

通过杭州迪普科技有限公司代理商购买产品的用户,请直接与销售代理商联系;直接向杭州迪普科技有限公司购买产品的用户,可直接与公司联系。

杭州迪普科技有限公司地址:杭州市滨江区火炬大道581号三维大厦B座901室邮编:310053声明Copyright 2009杭州迪普科技有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

由于产品版本升级或其他原因,本手册内容有可能变更。

杭州迪普科技有限公司保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,杭州迪普科技有限公司尽全力在本手册中提供准确的信息,但是杭州迪普科技有限公司并不确保手册内容完全没有错误,本手册中的所有陈述、信息和建议也不构成任何明示或暗示的担保。

目录第1章产品介绍 1-11.1产品概述1-1 1.2DP TECH FW1000-MS-N产品外观 1-1 1.3产品规格1-3 1.3.1存储器1-3 1.3.2外形尺寸和重量 1-3 1.3.3固定接口和槽位数 1-3 1.3.4输入电源 1-4 1.3.5工作环境 1-4第2章安装前的准备 2-12.1通用安全注意事项 2-1 2.2检查安装场所 2-1 2.2.2温度/湿度要求 2-1 2.2.3洁净度要求 2-2 2.2.4防静电要求 2-2 2.2.5抗干扰要求 2-3 2.2.6防雷击要求 2-3 2.2.7接地要求 2-3 2.2.8布线要求 2-3 2.3安装工具2-3第3章设备安装 3-13.1安装前的确认 3-1 3.2安装流程3-2 3.3安装设备到指定位置 3-2 3.3.2安装设备到工作台 3-3 3.3.3安装设备到19英寸机柜 3-4 3.4连接接地线 3-5 3.5连接接口线缆 3-6 3.5.1连接配置口线缆 3-6 3.5.2连接网络管理口 3-63.5.3连接业务口 3-7 3.6连接电源线 3-7 3.7安装后检查 3-7第4章设备启动及软件升级 4-14.1设备启动4-1 4.1.1搭建配置环境 4-1 4.1.2设备上电 4-4 4.1.3启动过程 4-5 4.2W EB默认登录方式 4-6第5章常见问题处理 5-15.1电源系统问题故障处理 5-1 5.2设备故障处理 5-1图形目录图1-1 DPtech FW1000-MS-N前视图 1-1图1-2 DPtech FW1000-MS-N前面板指示灯 1-2图1-3 DPtech FW1000-MS-N后视图 1-3图3-1 设备安装流程 3-2 图3-2 安装设备于工作台 3-4图3-3 安装挂耳3-4图3-4 安装设备到机柜(为清晰起见省略了机柜) 3-4图3-5 固定设备3-5图3-6 连接接地线示意图 3-5图3-7 连接保护地线到接地排 3-6图3-8 电源线连接示意图 3-7图4-1 通过 Console口进行本地配置示意图 4-1图4-2 超级终端连接描述界面 4-1图4-3 超级终端连接使用串口设置 4-2图4-4 串口参数设置 4-3 图4-5 超级终端窗口 4-3 图4-6 终端类型设置 4-4 图4-7 Web网管登录页面 4-7表格目录表1-1 存储器规格1-3表1-2 外形尺寸和重量规格 1-3表1-3 固定接口规格 1-3 表1-4 输入电压1-4表1-5 工作环境1-4表2-1 机房温度/湿度要求 2-1表2-2 机房灰尘含量要求 2-2表2-3 机房有害气体限值 2-2表4-1 设置串接口属性 4-2第1章产品介绍1.1 产品概述DPtech FW1000-MS-N防火墙创新性地采用了“多业务并行处理引擎(MPE)”技术,能够满足各种网络对安全的多层防护、高性能和高可靠性的需求。

DPtech FW1000系列应用防火墙运维手册v2.0

DPtechFW系列防火墙系统操作手册

第6章

6.1

在【日志管理】->【业务日志】下,配置业务日志输出

FW中,业务日志主要包括行为审计日志

6.2

在【防火墙】->【会话管理】下,配置会话日志输出

FW中,会话日志主要包括NAT日志

6.3

在【上网行为管理】->【流量分析】下,配置流量分析输出

FW中,流量分析主要包括流量分析日志

支持各类安全特性:攻击防护、包过滤、应用识别及应用访问控制等

配置要点

接口添加到相应的域

接口为二层接口,根据需要,配置接口类型为ACCESS或TRUNK

接口配置VLAN属性

必须配置一个vlan-ifxxx的管理地址 ,用于设备管理

1.2

组网应用场景

需要路由功能做三层转发

需要共享Internet接入

需要对外提供应用服务

在【VPN】->【IPSec】下,进行网关—网关模式配置

4.2

4.2.1

采用第1章——基本网络配置

外网()可通过L2TP V络管理】->【网络对象】下,将L2TP使用接口添加到安全域中

在【VPN】->【L2TP】下,启动L2TP,配置LNS和用户信息

在【VPN】->【GRE】下,创建GRE VPN策略

4.4

4.4.1

采用第1章——基本网络配置

外网()可通过SSL VPN连接到内网,共享分配相应权限的内网资源

4.4.2

4.4.3

在【VPN】->【SSL VPN】下,启动SSL VPN,并导入相应证书(新版本自带证书,老版本需搭建服务器获得)

DPtech FW1000-ME-N防火墙安装手册

DPtech FW1000-ME-N防火墙安装手册杭州迪普科技有限公司为客户提供全方位的技术支持。

通过杭州迪普科技有限公司代理商购买产品的用户,请直接与销售代理商联系;直接向杭州迪普科技有限公司购买产品的用户,可直接与公司联系。

杭州迪普科技有限公司地址:杭州市滨江区火炬大道581号三维大厦B座901室邮编:310053声明Copyright 2009杭州迪普科技有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

由于产品版本升级或其他原因,本手册内容有可能变更。

杭州迪普科技有限公司保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,杭州迪普科技有限公司尽全力在本手册中提供准确的信息,但是杭州迪普科技有限公司并不确保手册内容完全没有错误,本手册中的所有陈述、信息和建议也不构成任何明示或暗示的担保。

目录第1章产品介绍 1-11.1产品概述1-1 1.2DP TECH FW1000-ME-N产品外观 1-1 1.3产品规格1-3 1.3.1存储器1-3 1.3.2外形尺寸和重量 1-3 1.3.3固定接口和槽位数 1-4 1.3.4输入电源 1-4 1.3.5工作环境 1-4第2章安装前的准备 2-12.1通用安全注意事项 2-1 2.2检查安装场所 2-1 2.2.2温度/湿度要求 2-1 2.2.3洁净度要求 2-2 2.2.4防静电要求 2-2 2.2.5抗干扰要求 2-3 2.2.6防雷击要求 2-3 2.2.7接地要求 2-3 2.2.8布线要求 2-3 2.3安装工具2-3第3章设备安装 3-13.1安装前的确认 3-1 3.2安装流程3-2 3.3安装设备到指定位置 3-2 3.3.2安装设备到工作台 3-3 3.3.3安装设备到19英寸机柜 3-4 3.4连接接地线 3-5 3.5连接接口线缆 3-6 3.5.1连接配置口线缆 3-6 3.5.2连接网络管理口 3-63.5.3连接业务口 3-7 3.6连接电源线 3-7 3.7安装后检查 3-7第4章设备启动及软件升级 4-14.1设备启动4-1 4.1.1搭建配置环境 4-1 4.1.2设备上电 4-4 4.1.3启动过程 4-5 4.2W EB默认登录方式 4-6第5章常见问题处理 5-15.1电源系统问题故障处理 5-1 5.2设备故障处理 5-1图形目录图1-1 DPtech FW1000-ME-N前视图 1-1图1-2 DPtech FW1000-ME-N前面板指示灯 1-3图1-3 DPtech FW1000-ME-N后视图 1-3图3-1 设备安装流程 3-2 图3-2 安装设备于工作台 3-4图3-3 安装挂耳3-4图3-4 安装设备到机柜(为清晰起见省略了机柜) 3-4图3-5 固定设备3-5图3-6 连接接地线示意图 3-5图3-7 连接保护地线到接地排 3-6图3-8 电源线连接示意图 3-7图4-1 通过 Console口进行本地配置示意图 4-1图4-2 超级终端连接描述界面 4-1图4-3 超级终端连接使用串口设置 4-2图4-4 串口参数设置 4-3 图4-5 超级终端窗口 4-3 图4-6 终端类型设置 4-4 图4-7 Web网管登录页面 4-7表格目录表1-1 存储器规格1-3表1-2 外形尺寸和重量规格 1-3表1-3 固定接口规格 1-4 表1-4 输入电压1-4表1-5 工作环境1-4表2-1 机房温度/湿度要求 2-1表2-2 机房灰尘含量要求 2-2表2-3 机房有害气体限值 2-2表4-1 设置串接口属性 4-2第1章产品介绍1.1 产品概述DPtech FW1000-ME-N防火墙创新性地采用了“多业务并行处理引擎(MPE)”技术,能够满足各种网络对安全的多层防护、高性能和高可靠性的需求。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

DPtech FW1000系列应用防火墙典型配置手册版本:v3.2软件版本:FW1000-S211C011D001P15发布时间:2018-12-07声明Copyright © 2008-2018杭州迪普科技股份有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

为杭州迪普科技股份有限公司的商标。

对于本手册中出现的其他所有商标或注册商标,由各自的所有人拥有。

由于产品版本升级或其他原因,本手册内容有可能变更。

杭州迪普科技股份有限公司保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,杭州迪普科技股份有限公司尽全力在本手册中提供准确的信息,但是杭州迪普科技股份有限公司并不确保手册内容完全没有错误,本手册中的所有陈述、信息和建议也不构成任何明示或暗示的担保。

杭州迪普科技股份有限公司地址:杭州市滨江区通和路68号中财大厦6层邮编:310051网址:技术论坛:7x24小时技术服务热线:400-6100-598约定图形界面格式约定各类标志约定表示操作中必须注意的信息,如果忽视这类信息,可能导致数据丢失、功能失效、设备损坏或不可预知的结果。

表示对操作内容的描述进行强调和补充。

目录1产品介绍 ........................................................................................................................................... 1-11.1产品概述.................................................................................................................................. 1-11.2产品特点.................................................................................................................................. 1-1 2设备基本配置维护案例...................................................................................................................... 2-12.1登陆防火墙设备Web界面....................................................................................................... 2-12.1.1组网说明........................................................................................................................ 2-12.1.2配置前提........................................................................................................................ 2-12.1.3注意事项........................................................................................................................ 2-12.1.4配置思路........................................................................................................................ 2-22.1.5配置步骤........................................................................................................................ 2-22.1.6结果验证........................................................................................................................ 2-32.2 Telnet/SSH远程管理防火墙..................................................................................................... 2-42.2.1组网说明........................................................................................................................ 2-42.2.2配置前提........................................................................................................................ 2-52.2.3注意事项........................................................................................................................ 2-52.2.4配置思路........................................................................................................................ 2-52.2.5配置步骤........................................................................................................................ 2-52.2.6结果验证........................................................................................................................ 2-62.3限制特定IP/特定协议管理防火墙 ............................................................................................ 2-72.3.1组网说明........................................................................................................................ 2-72.3.2配置前提........................................................................................................................ 2-72.3.3注意事项........................................................................................................................ 2-72.3.4配置思路........................................................................................................................ 2-72.3.5配置步骤........................................................................................................................ 2-82.3.6结果验证........................................................................................................................ 2-92.4保存/下载/导入防火墙配置文件.............................................................................................. 2-102.4.1组网说明...................................................................................................................... 2-102.4.2配置前提...................................................................................................................... 2-102.4.3注意事项...................................................................................................................... 2-102.4.4配置思路...................................................................................................................... 2-102.4.5配置步骤....................................................................................................................... 2-112.4.6结果验证...................................................................................................................... 2-132.5 Web页面升级防火墙软件版本 ............................................................................................... 2-132.5.1组网说明...................................................................................................................... 2-132.5.2配置前提...................................................................................................................... 2-142.5.3注意事项...................................................................................................................... 2-142.5.4配置思路...................................................................................................................... 2-142.5.5配置步骤...................................................................................................................... 2-142.5.6重启设备...................................................................................................................... 2-152.5.7结果验证...................................................................................................................... 2-152.6命令行升级软件版本.............................................................................................................. 2-152.6.1组网说明...................................................................................................................... 2-152.6.2配置前提...................................................................................................................... 2-162.6.3注意事项...................................................................................................................... 2-162.6.4配置思路...................................................................................................................... 2-162.6.5配置步骤...................................................................................................................... 2-162.6.6结果验证...................................................................................................................... 2-172.7 Conboot升级软件版本........................................................................................................... 2-172.7.1组网说明...................................................................................................................... 2-172.7.2配置前提...................................................................................................................... 2-172.7.3注意事项...................................................................................................................... 2-172.7.4配置思路...................................................................................................................... 2-182.7.5配置步骤...................................................................................................................... 2-182.7.6结果验证...................................................................................................................... 2-23 3基础转发典型配置案例...................................................................................................................... 3-13.1特性简介.................................................................................................................................. 3-13.1.1二三层转发的工作机制 .................................................................................................. 3-13.1.2安全域的工作机制.......................................................................................................... 3-13.2二层转发配置案例 ................................................................................................................... 3-23.2.1组网说明........................................................................................................................ 3-23.2.2配置前提........................................................................................................................ 3-33.2.3注意事项........................................................................................................................ 3-33.2.4配置思路........................................................................................................................ 3-33.2.5配置步骤........................................................................................................................ 3-33.2.6结果验证........................................................................................................................ 3-53.3三层转发配置案例 ................................................................................................................... 3-63.3.1组网说明........................................................................................................................ 3-63.3.2配置前提........................................................................................................................ 3-73.3.3注意事项........................................................................................................................ 3-73.3.4配置思路........................................................................................................................ 3-73.3.5配置步骤........................................................................................................................ 3-73.3.6结果验证...................................................................................................................... 3-10 4包过滤典型配置案例.......................................................................................................................... 4-14.1特性简介.................................................................................................................................. 4-14.2二层包过滤配置案例................................................................................................................ 4-14.2.1组网说明........................................................................................................................ 4-14.2.2配置前提........................................................................................................................ 4-24.2.3配置思路........................................................................................................................ 4-24.2.4配置步骤........................................................................................................................ 4-24.2.5结果验证........................................................................................................................ 4-74.3基于端口包过滤配置案例......................................................................................................... 4-74.3.1组网说明........................................................................................................................ 4-74.3.2配置前提........................................................................................................................ 4-84.3.3注意事项........................................................................................................................ 4-84.3.4配置思路........................................................................................................................ 4-84.3.5配置步骤........................................................................................................................ 4-84.3.6结果验证...................................................................................................................... 4-124.4基于应用包过滤配置案例....................................................................................................... 4-124.4.1组网说明...................................................................................................................... 4-124.4.2配置前提...................................................................................................................... 4-134.4.3注意事项...................................................................................................................... 4-134.4.4配置思路...................................................................................................................... 4-134.4.5配置步骤...................................................................................................................... 4-144.4.6结果验证...................................................................................................................... 4-184.5包过滤综合配置案例.............................................................................................................. 4-184.5.1组网说明...................................................................................................................... 4-184.5.2配置前提...................................................................................................................... 4-184.5.3注意事项...................................................................................................................... 4-194.5.4配置思路...................................................................................................................... 4-194.5.5配置步骤...................................................................................................................... 4-194.5.6结果验证...................................................................................................................... 4-245 NAT典型配置案例 ............................................................................................................................. 5-15.1特性简介.................................................................................................................................. 5-15.2源NAT配置案例 ..................................................................................................................... 5-25.2.1组网说明........................................................................................................................ 5-25.2.2配置前提........................................................................................................................ 5-25.2.3注意事项........................................................................................................................ 5-35.2.4配置思路........................................................................................................................ 5-35.2.5配置步骤........................................................................................................................ 5-35.2.6结果验证........................................................................................................................ 5-7 5.3目的NAT配置案例.................................................................................................................. 5-85.3.1组网说明........................................................................................................................ 5-85.3.2配置前提........................................................................................................................ 5-85.3.3注意事项........................................................................................................................ 5-95.3.4配置思路........................................................................................................................ 5-95.3.5配置步骤........................................................................................................................ 5-95.3.6结果验证...................................................................................................................... 5-13 5.4一对一NAT配置案例 ............................................................................................................ 5-135.4.1组网说明...................................................................................................................... 5-135.4.2配置前提...................................................................................................................... 5-145.4.3注意事项...................................................................................................................... 5-145.4.4配置思路...................................................................................................................... 5-145.4.5配置步骤...................................................................................................................... 5-155.4.6结果验证...................................................................................................................... 5-18 5.5静态端口块NAT配置案例(盒式)....................................................................................... 5-195.5.1组网说明...................................................................................................................... 5-195.5.2配置前提...................................................................................................................... 5-195.5.3注意事项...................................................................................................................... 5-205.5.4配置思路...................................................................................................................... 5-205.5.5配置步骤...................................................................................................................... 5-205.5.6结果验证...................................................................................................................... 5-23 5.6静态端口块NAT配置案例(框式)....................................................................................... 5-235.6.1组网说明...................................................................................................................... 5-235.6.2配置前提...................................................................................................................... 5-245.6.3注意事项...................................................................................................................... 5-245.6.4配置思路...................................................................................................................... 5-245.6.5配置步骤...................................................................................................................... 5-255.6.6结果验证...................................................................................................................... 5-28 5.7动态端口块NAT配置案例(框式)....................................................................................... 5-295.7.1组网说明...................................................................................................................... 5-295.7.2配置前提...................................................................................................................... 5-295.7.3注意事项...................................................................................................................... 5-305.7.4配置思路...................................................................................................................... 5-305.7.5配置步骤...................................................................................................................... 5-305.7.6结果验证...................................................................................................................... 5-345.8 NAT溯源典型配置.................................................................................................................. 5-345.8.1组网说明...................................................................................................................... 5-345.8.2配置前提...................................................................................................................... 5-355.8.3注意事项...................................................................................................................... 5-355.8.4配置思路...................................................................................................................... 5-355.8.5配置步骤...................................................................................................................... 5-365.8.6结果验证...................................................................................................................... 5-385.9 NAT综合配置案例.................................................................................................................. 5-385.9.1组网说明...................................................................................................................... 5-385.9.2配置前提...................................................................................................................... 5-395.9.3注意事项...................................................................................................................... 5-395.9.4配置思路...................................................................................................................... 5-405.9.5配置步骤...................................................................................................................... 5-405.9.6结果验证...................................................................................................................... 5-44 6链路负载典型配置案例...................................................................................................................... 6-16.1特性简介.................................................................................................................................. 6-16.2多运营商链路配置案例 ............................................................................................................ 6-16.2.1组网说明........................................................................................................................ 6-16.2.2配置前提........................................................................................................................ 6-26.2.3注意事项........................................................................................................................ 6-26.2.4配置思路........................................................................................................................ 6-26.2.5配置步骤........................................................................................................................ 6-26.2.6结果验证........................................................................................................................ 6-67 IPSec VPN典型配置案例 .................................................................................................................. 7-77.1特性简介.................................................................................................................................. 7-77.2网关-网关模式典型配置案例.................................................................................................... 7-87.2.1组网说明........................................................................................................................ 7-87.2.2配置前提........................................................................................................................ 7-97.2.3注意事项........................................................................................................................ 7-97.2.4配置思路........................................................................................................................ 7-97.2.5配置步骤........................................................................................................................ 7-97.2.6结果验证...................................................................................................................... 7-157.3 NAT穿越典型配置案例 .......................................................................................................... 7-157.3.1组网说明...................................................................................................................... 7-157.3.2配置前提...................................................................................................................... 7-167.3.3注意事项...................................................................................................................... 7-167.3.4配置思路...................................................................................................................... 7-167.3.5配置步骤...................................................................................................................... 7-167.3.6结果验证...................................................................................................................... 7-247.4客户端模式配置案例.............................................................................................................. 7-247.4.1组网说明...................................................................................................................... 7-247.4.2配置前提...................................................................................................................... 7-257.4.3注意事项...................................................................................................................... 7-257.4.4配置思路...................................................................................................................... 7-25配置步骤............................................................................................................................... 7-267.4.5结果验证...................................................................................................................... 7-317.5客户端模式第三方认证配置说明............................................................................................ 7-337.5.1 Radius认证设备端配置说明......................................................................................... 7-337.5.2 LDAP认证设备端配置说明........................................................................................... 7-348 SSL VPN 典型配置案列 .................................................................................................................. 8-378.1 SSL VPN 在线模式配置案列 ................................................................................................. 8-378.1.1组网说明...................................................................................................................... 8-378.1.2配置前提...................................................................................................................... 8-378.1.3注意事项...................................................................................................................... 8-388.1.4配置思路...................................................................................................................... 8-388.1.5配置步骤...................................................................................................................... 8-388.1.6结果验证...................................................................................................................... 8-428.2 SSL VPN 旁路模式配置案列 ................................................................................................. 8-448.2.1组网说明...................................................................................................................... 8-458.2.2配置前提...................................................................................................................... 8-458.2.3注意事项...................................................................................................................... 8-458.2.4配置思路...................................................................................................................... 8-458.2.5配置步骤...................................................................................................................... 8-468.2.6结果验证...................................................................................................................... 8-538.3 SSL VPN IOS客户端接入配置案列..................................................................................... 8-548.3.1组网说明...................................................................................................................... 8-548.3.2配置前提...................................................................................................................... 8-558.3.3注意事项...................................................................................................................... 8-55。