实验3 数据包抓取与分析

实验三网络数据包的捕获与分析

实验三 网络数据包的捕获与分析一、实验目的和要求通过本次实验,了解sniffer 的基本作用,并能通过sniffer 对指定的网络行为所产生的数据包进行抓取,并分析所抓取的数据包。

二、实验内容A :1、首先打开sniffer 软件,对所要监听的网卡进行选择2、选择网卡按确定后,进入sniffer 工作主界面,对主界面上的操作按钮加以熟悉。

B :设置捕获条件进行抓包基本的捕获条件有两种:1、链路层捕获,按源MAC 和目的MAC 地址进行捕获,输入方式为十六进制连续输入,如:00E0FC123456。

2、IP 层捕获,按源IP 和目的IP 进行捕获。

输入方式为点间隔方式,如:10.107.1.1。

如果选择IP 层捕获条件则ARP 等报文将被过滤掉。

链任意捕获条件编辑协议捕获编辑缓冲区编辑基本捕获条件路层捕获IP 层捕获数据流方向链路层捕获地址条件高级捕获条件在“Advance ”页面下,你可以编辑你的协议捕获条件,如图:选择要捕获的协议捕获帧长度条件错误帧是否捕获保存过滤规则条件高级捕获条件编辑图在协议选择树中你可以选择你需要捕获的协议条件,如果什么都不选,则表示忽略该条件,捕获所有协议。

在捕获帧长度条件下,你可以捕获,等于、小于、大于某个值的报文。

在错误帧是否捕获栏,你可以选择当网络上有如下错误时是否捕获。

在保存过滤规则条件按钮“Profiles”,你可以将你当前设置的过滤规则,进行保存,在捕获主面板中,你可以选择你保存的捕获条件。

C:捕获报文的察看:Sniffer软件提供了强大的分析能力和解码功能。

如下图所示,对于捕获的报文提供了一个Expert专家分析系统进行分析,还有解码选项及图形和表格的统计信息。

专家分析系统专家分析系统捕获报文的图形分析捕获报文的其他统计信息专家分析专家分分析系统提供了一个只能的分析平台,对网络上的流量进行了一些分析对于分析出的诊断结果可以查看在线帮助获得。

在下图中显示出在网络中WINS查询失败的次数及TCP重传的次数统计等内容,可以方便了解网络中高层协议出现故障的可能点。

任务三计算机网络实验IP数据报捕获与分析

任务三计算机网络实验IP数据报捕获与分析一、实验目的本实验的目的是通过使用网络抓包工具捕获IP数据报,了解IP协议的工作过程,分析数据报的结构和内容。

二、实验设备和工具1.计算机2.网络抓包工具:Wireshark三、实验原理IP(Internet Protocol)是网络层的核心协议,在互联网中承担着数据包的传输任务。

IP协议负责将数据包从源主机传输到目标主机,保证数据在不同主机之间的正确传输。

IP数据报是IP协议传输的基本单位,由IP头和数据部分组成。

IP头部包含以下重要字段:1.版本(4位):表示IP协议的版本号,IPv4为4,IPv6为62.首部长度(4位):表示IP头部的长度,以32位的字节为单位。

3.区分服务(8位):用于标识优先级和服务质量等信息。

4.总长度(16位):指明整个IP数据报的长度。

5.标识(16位):用于标识同一个数据报的分片。

6.标志位(3位):标记是否进行数据报的分片。

7.片偏移(13位):表示数据报组装时的偏移量。

8.生存时间(8位):表示数据报在网络中的存活时间。

9.协议(8位):指明IP数据报中携带的数据部分所使用的协议,如TCP、UDP等。

10.头部校验和(16位):用于对IP头部的校验。

11.源IP地址(32位):指明数据报的发送者的IP地址。

12.目的IP地址(32位):指明数据报的目标IP地址。

四、实验步骤1.安装Wireshark软件。

2.打开Wireshark软件,选择需要进行抓包的网络接口。

3.点击“开始”按钮,开始抓包。

4.进行相关网络操作,产生数据包。

5.停止抓包。

6.选中其中一个数据包,进行分析。

五、数据包分析Wireshark软件可以对捕获到的数据包进行详细的分析,提供了丰富的信息和统计数据。

以下是对数据包的一些常规分析内容:1.源IP地址和目的IP地址:根据协议规定,每个IP数据报必须携带源IP地址和目的IP地址,通过分析这两个字段可以确定数据包的发送方和接收方。

捕获法实验报告

一、实验目的1. 理解捕获法的基本原理及其在通信过程中的应用。

2. 掌握使用Wireshark等工具进行数据包捕获的方法。

3. 学习分析捕获到的数据包,了解网络协议的工作机制。

4. 培养实际操作能力和问题解决能力。

二、实验环境1. 实验设备:电脑一台、网络连接线一根。

2. 实验软件:Wireshark网络分析工具。

3. 实验网络:以太网。

三、实验内容1. 实验一:捕获并分析HTTP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“http”,只捕获HTTP协议的数据包。

(3)观察并分析捕获到的HTTP数据包,包括请求和响应内容、请求方法、URL、状态码等信息。

(4)分析实验过程中可能遇到的问题,如数据包捕获失败、数据包内容不完整等,并提出解决方案。

2. 实验二:捕获并分析DNS数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“dns”,只捕获DNS协议的数据包。

(3)观察并分析捕获到的DNS数据包,包括查询类型、域名、响应代码等信息。

(4)分析实验过程中可能遇到的问题,如DNS解析失败、DNS数据包丢失等,并提出解决方案。

3. 实验三:捕获并分析TCP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“tcp”,只捕获TCP协议的数据包。

(3)观察并分析捕获到的TCP数据包,包括源端口、目的端口、序列号、确认号、窗口大小、标志位等信息。

(4)分析实验过程中可能遇到的问题,如TCP连接失败、数据包丢失等,并提出解决方案。

4. 实验四:捕获并分析ICMP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“icmp”,只捕获ICMP协议的数据包。

(3)观察并分析捕获到的ICMP数据包,包括类型、代码、校验和等信息。

(4)分析实验过程中可能遇到的问题,如ICMP请求未响应、数据包丢失等,并提出解决方案。

计算机网络技术与实验——数据包的捕获与分析

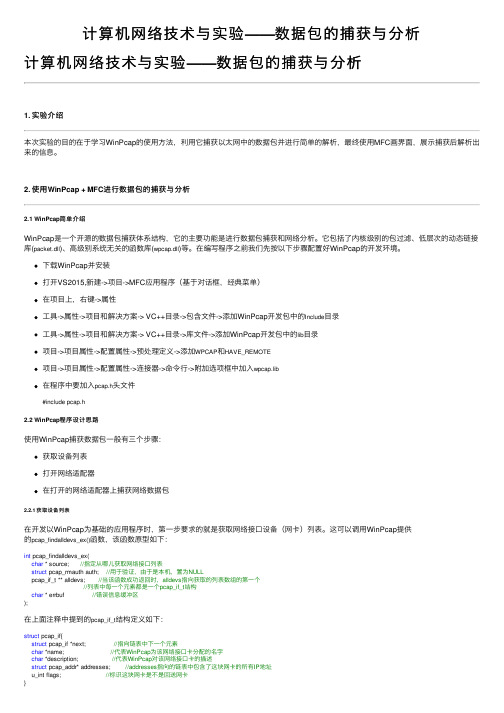

计算机⽹络技术与实验——数据包的捕获与分析计算机⽹络技术与实验——数据包的捕获与分析1. 实验介绍本次实验的⽬的在于学习WinPcap的使⽤⽅法,利⽤它捕获以太⽹中的数据包并进⾏简单的解析,最终使⽤MFC画界⾯,展⽰捕获后解析出来的信息。

2. 使⽤WinPcap + MFC进⾏数据包的捕获与分析2.1 WinPcap简单介绍WinPcap是⼀个开源的数据包捕获体系结构,它的主要功能是进⾏数据包捕获和⽹络分析。

它包括了内核级别的包过滤、低层次的动态链接库(packet.dll)、⾼级别系统⽆关的函数库(wpcap.dll)等。

在编写程序之前我们先按以下步骤配置好WinPcap的开发环境。

下载WinPcap并安装打开VS2015,新建->项⽬->MFC应⽤程序(基于对话框,经典菜单)在项⽬上,右键->属性⼯具->属性->项⽬和解决⽅案-> VC++⽬录->包含⽂件->添加WinPcap开发包中的Include⽬录⼯具->属性->项⽬和解决⽅案-> VC++⽬录->库⽂件->添加WinPcap开发包中的lib⽬录项⽬->项⽬属性->配置属性->预处理定义->添加WPCAP和HAVE_REMOTE项⽬->项⽬属性->配置属性->连接器->命令⾏->附加选项框中加⼊wpcap.lib在程序中要加⼊pcap.h头⽂件#include pcap.h2.2 WinPcap程序设计思路使⽤WinPcap捕获数据包⼀般有三个步骤:获取设备列表打开⽹络适配器在打开的⽹络适配器上捕获⽹络数据包2.2.1 获取设备列表在开发以WinPcap为基础的应⽤程序时,第⼀步要求的就是获取⽹络接⼝设备(⽹卡)列表。

这可以调⽤WinPcap提供的pcap_findalldevs_ex()函数,该函数原型如下:int pcap_findalldevs_ex(char * source; //指定从哪⼉获取⽹络接⼝列表struct pcap_rmauth auth; //⽤于验证,由于是本机,置为NULLpcap_if_t ** alldevs; //当该函数成功返回时,alldevs指向获取的列表数组的第⼀个//列表中每⼀个元素都是⼀个pcap_if_t结构char * errbuf //错误信息缓冲区);在上⾯注释中提到的pcap_if_t结构定义如下:struct pcap_if{struct pcap_if *next; //指向链表中下⼀个元素char *name; //代表WinPcap为该⽹络接⼝卡分配的名字char *description; //代表WinPcap对该⽹络接⼝卡的描述struct pcap_addr* addresses; //addresses指向的链表中包含了这块⽹卡的所有IP地址u_int flags; //标识这块⽹卡是不是回送⽹卡}2.2.2 打开⽹卡在获取设备列表之后,可以选择感兴趣的⽹卡打开并对其上的⽹络流量进⾏监听。

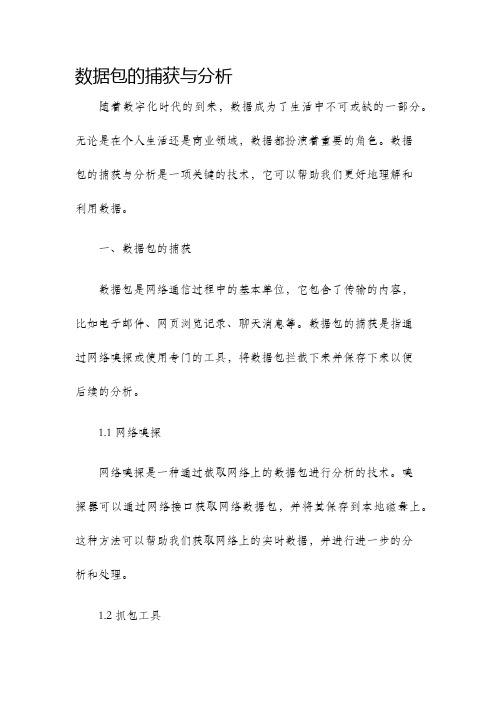

数据包的捕获与分析

数据包的捕获与分析随着数字化时代的到来,数据成为了生活中不可或缺的一部分。

无论是在个人生活还是商业领域,数据都扮演着重要的角色。

数据包的捕获与分析是一项关键的技术,它可以帮助我们更好地理解和利用数据。

一、数据包的捕获数据包是网络通信过程中的基本单位,它包含了传输的内容,比如电子邮件、网页浏览记录、聊天消息等。

数据包的捕获是指通过网络嗅探或使用专门的工具,将数据包拦截下来并保存下来以便后续的分析。

1.1 网络嗅探网络嗅探是一种通过截取网络上的数据包进行分析的技术。

嗅探器可以通过网络接口获取网络数据包,并将其保存到本地磁盘上。

这种方法可以帮助我们获取网络上的实时数据,并进行进一步的分析和处理。

1.2 抓包工具除了网络嗅探外,还有一些专门的抓包工具可以用来捕获数据包。

这些工具提供了更多的功能和选项,可以帮助用户更方便地进行数据包的捕获和分析。

常见的抓包工具有Wireshark、tcpdump等。

二、数据包的分析数据包的分析是指对捕获到的数据包进行解析和研究,从中获取有用的信息和洞察。

数据包分析可以帮助我们了解网络通信的细节,发现网络中的问题,或者进行网络安全分析。

2.1 解析协议数据包中包含了丰富的信息,例如源IP地址、目标IP地址、端口号、协议类型等。

通过对这些信息的解析,我们可以了解两台主机之间的通信流程和协议类型。

比如,通过分析数据包的源IP地址和目标IP地址,我们可以确定两台主机之间的通信关系。

2.2 分析应用层协议应用层协议是数据包中最高层的协议,它决定了数据包中的内容和格式。

通过分析应用层协议,我们可以了解具体的通信内容。

比如,通过分析HTTP协议,我们可以获取到网页浏览记录、网页标题、请求和响应的头部信息等。

2.3 发现网络问题数据包的分析也可以帮助我们发现网络中的问题。

通过分析网络通信流量和数据包的延迟、丢包情况,我们可以确定网络是否存在瓶颈或故障。

这对于网络管理员来说是非常重要的,可以帮助他们快速定位和解决网络问题。

计算机网络数据包的获取与分析实验报告

课程设计报告数据包的获取与分析学院:专业班级:学生姓名:学号:指导教师:成绩:2011 年 12 月1. 设计任务使用抓包软件抓取网络传输中的数据包,并对所抓取的数据包进行分析,在这里我使用的抓包软件是“锐捷”,使用“锐捷”抓包软件对邮件发送过程中所产生的数据包进行抓取,并从所抓取的数据包中筛选出邮件发送所产生的包,对其进行数据分析,包括数据包所属协议、作用以及首部字段和数据内容(具有相同功能的数据包只分析一次)。

并且需要截图做详细说明。

2. 操作步骤首先打开“锐捷”抓包软件,匿名登录上该软件。

从IE浏览器中打开163邮箱的登陆界面。

从一登陆上的界面点击开始按钮,开始捕捉网络中的数据包。

登陆163邮箱,编辑所要发送的邮件,编辑完成后,点击发送。

发送完成后,关闭邮箱。

查看并分析抓包软件所抓取的数据包。

3. 数据包分析3.1图3.1.1为我的主机的网络配置。

图3.1.1 计算机IP配置3.2 捕获到的数据包分析3.2.1 IP数据报的格式IP数据报的格式,在网络中要对I数据经行封装,在网络中要发送一个数据要对其进行封装。

3.2.1 IP数据包格式还需要地址解析协议ARP,如果主机A要向主机B发送IP数据报是如果高速缓存中没有主机B的IP地址,ARP进程在本局域网上广播发送一个ARP请求分组,主机B在ARP请求分组中看的自己的IP地址,就想主机A发送ARP响应分组,主机A收到主机B的响应分组后,就在ARP高速缓存中写入主机B的IP地址到MAC地址的映射。

图3.2.2为邮件发送过程中所发送的ARP请求。

3.2.2 ARP会话树3.2.3 ARP协议结构树由图3.2.3可见,该ARP 硬件类型 0001 协议类型 0800 硬件长度 6 协议长度 4 操作码 1 源物理地址8c-89-a5-fb-15 源IP地址10.10.20.102 目标物理地址还未知3.2.2在网络层封装层IP数据包在网络层封装层IP数据包,数据链路层把网络层交下来的IP数据报添加首部和尾部封装成帧,并把封装好的帧发送给目的主机的数据链路层,对方的数据链路层收到的帧无差错,则从收到的帧中提取出IP数据报上交给上面的网络层,否则丢弃这个帧。

数据包的捕获与分析

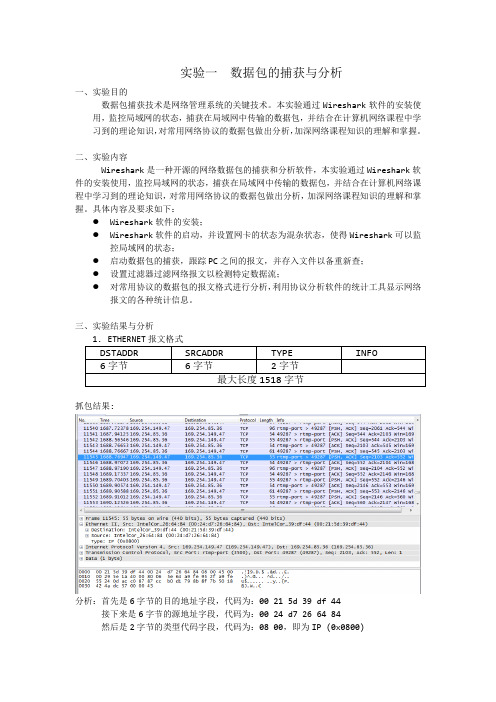

实验一数据包的捕获与分析一、实验目的数据包捕获技术是网络管理系统的关键技术。

本实验通过Wireshark软件的安装使用,监控局域网的状态,捕获在局域网中传输的数据包,并结合在计算机网络课程中学习到的理论知识,对常用网络协议的数据包做出分析,加深网络课程知识的理解和掌握。

二、实验内容Wireshark是一种开源的网络数据包的捕获和分析软件,本实验通过Wireshark软件的安装使用,监控局域网的状态,捕获在局域网中传输的数据包,并结合在计算机网络课程中学习到的理论知识,对常用网络协议的数据包做出分析,加深网络课程知识的理解和掌握。

具体内容及要求如下:●Wireshark软件的安装;●Wireshark软件的启动,并设置网卡的状态为混杂状态,使得Wireshark可以监控局域网的状态;●启动数据包的捕获,跟踪PC之间的报文,并存入文件以备重新查;●设置过滤器过滤网络报文以检测特定数据流;●对常用协议的数据包的报文格式进行分析,利用协议分析软件的统计工具显示网络报文的各种统计信息。

三、实验结果与分析抓包结果:分析:首先是6字节的目的地址字段,代码为:00 21 5d 39 df 44接下来是6字节的源地址字段,代码为:00 24 d7 26 64 84然后是2字节的类型代码字段,代码为:08 00,即为IP (0x0800)抓包结果:分析:首先是6字节的的目的地址字段,此报文的地址字段代码为:01 80 c2 00 00 00 00。

接下来的6字节的源地址字段,此报文的源地址字段代码为:00 0f 23 80 ef e2,接着是两字节的长度字段,代码为 00 26,即长度为 38。

抓包结果:分析:普通IP头部长度为20个字节,不包含IP选项字段。

(1)首先是版本号字段,此报文为4,即目前协议版本号为4。

接下来是IP数据包头部长度,此报文头部长度为20bytes。

接下来是服务类型字段,该字段包括一个3位的优先权字段,4位的TOS字段和1位未用位,此报文的服务类型字段代码为:0x00。

Wireshark抓包实验报告

抓取一次完整的网络通信过程的数据包实验一,实验目的:通过本次实验,学生能掌握使用Wireshark抓取ping命令的完整通信过程的数据包的技能,熟悉Wireshark软件的包过滤设置和数据显示功能的使用。

二,实验环境:操作系统为Windows 7,抓包工具为Wireshark.三,实验原理:ping是用来测试网络连通性的命令,一旦发出ping命令,主机会发出连续的测试数据包到网络中,在通常的情况下,主机会收到回应数据包,ping采用的是ICMP协议。

四,验步骤:1.确定目标地址:选择作为目标地址。

2.配置过滤器:针对协议进行过滤设置,ping使用的是ICMP协议,抓包前使用捕捉过滤器,过滤设置为icmp,如图 1- 1图 1-13.启动抓包:点击【start】开始抓包,在命令提示符下键入ping 如图 1-2图 1-2停止抓包后,截取的数据如图 1-3图 1-34,分析数据包:选取一个数据包进行分析,如图1- 4图1-4每一个包都是通过数据链路层DLC协议,IP协议和ICMP协议共三层协议的封装。

DLC协议的目的和源地址是MAC地址,IP协议的目的和源地址是IP地址,这层主要负责将上层收到的信息发送出去,而ICMP协议主要是Type和Code来识别,“Type:8,Code:0”表示报文类型为诊断报文的请求测试包,“Type:0,Code:0”表示报文类型为诊断报文类型请正常的包。

ICMP提供多种类型的消息为源端节点提供网络额故障信息反馈,报文类型可归纳如下:(1)诊断报文(类型:8,代码0;类型:0代码:0);(2)目的不可达报文(类型:3,代码0-15);(3)重定向报文(类型:5,代码:0--4);(4)超时报文(类型:11,代码:0--1);(5)信息报文(类型:12--18)。

,TCP协议的分析实验一,实验目的:通过本次实验,掌握使用Wireshark抓取TCP协议的数据包的技能,能够在深入分析“TCP的三次握手”,TCP的四次挥手协议在网络数据流的基础上,进一步提高理论联系实践的能力。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

封包详细信息 (Packet Details Pane)

• 这个面板是我们最重要的,用来查看协议中的每 一个字段。

– – – – Frame: 物理层的数据帧概况 Ethernet II: 数据链路层以太网帧头部信息 Internet Protocol Version 4: 互联网层IP包头部信息 Transmission Control Protocol: 传输层T的数据段头部 信息,此处是TCP – Hypertext Transfer Protocol: 应用层的信息,此处是 HTTP协议

• 保存过滤

– 在Filter栏上,填好Filter的表达式后,点击Save按钮, 取个名字。比如 "Filter 102",

– Filter栏上就多了个"Filter 102" 的按钮。

过滤表达式的规则

• 表达式规则 • 1. 协议过滤 比如TCP,只显示TCP协议。 • 2. IP 过滤 比如 ip.src ==192.168.1.102 显示源地址为 192.168.1.102, ip.dst==192.168.1.102, 目标地址为 192.168.1.102 • 3. 端口过滤 tcp.port ==80, 端口为80的 tcp.srcport == 80, 只显示TCP协议的愿端口为80的。 • 4. Http模式过滤 http.request.method=="GET", 只显示 HTTP GET方法的。 • 5. 逻辑运算符为 AND/ OR

• 第三次握手的数据包 • 客户端再次发送确认包(ACK) SYN标志位为0,ACK标志位 为1.并且把服务器来ACK的序号字段+1,放在确定字段 中发送给对方.并且在数据段放写ISN的+1, 如下图:

问题?

• 打开Wireshark程序执行抓包,访问如下网站(看 网页和看视频),分别分析DNS、HTTP、TCP 、UDP数据包 – /board/ – /tv/

– –

实验3 数据包抓取与分析

• 实验目的

– 学习安装、使用协议分析软件,掌握基本的数据报捕 获、过滤和协议的分析技巧,能对抓取数据包进行分 析。

• 实验内容

– 协议分析软件的安装和使用、学会抓取数据包的方法 并对对抓取数据包进行分析

• 实验环境和要求

– 使用Windows操作系统;Internet连接 – 抓包软件Wireshark。

Wireshark 显示过滤

• 过滤器会帮助我们在大量的数据中迅速找到我们需要的信息。 • 过滤器有两种,

– 一种是显示过滤器,就是主界面上那个,用来在捕获的记录中找到所需 要的记录 – 一种是捕获过滤器,用来过滤捕获的封包,以免捕获太多的记录。 在 Capture -> Capture Filters 中设置

TCP包的具体内容

• 从下图可以看到wireshark捕获到的TCP包 中的每个字段。

实例分析TCP三次握手过程

• 一个TCP三次握手的实例

• 在wireshark中输入http过滤, 然后选中GET /tankxiao HTTP/1.1的那条记录,右键然后点击"Follow TCP Stream", • 这样做的目的是为了得到与浏览器打开网站相关的数据包 ,将得到如下图 • 图中可以看到wireshark截获到了三次握手的三个数据包 。第四个包才是HTTP的, 这说明HTTP的确是使用TCP 建立连接的

• wireshark是捕获机器上的某一块网卡的网络包,当你的 机器上有多块网卡的时候,你需要选择一个网卡。 • 点击Caputre->Interfaces.. 出现下面对话框,选择正确的 网卡。然后点击"Start"按钮, 开始抓包

• 先来看看 “主窗口界面”,大多数打开捕捉包以后的界面

• WireShark 主要分为这几个界面 • 1. Display Filter(显示过滤器), 用于过滤 • 2. Packet List Pane(封包列表), 显示捕获到的封包, 有源地 址和目标地址,端口号。 颜色不同,代表 • 3. Packet Details Pane(封包详细信息), 显示封包中的字段 • 4. Dissector Pane(16进制数据) • 5. Miscellanous(地址栏,杂项

• 第一次握手数据包 • 客户端发送一个TCP,标志位为SYN,序列号为0 , 代表客户端请求建立连接。 如下图

• 第二次握手的数据包 • 服务器发回确认包, 标志位为 SYN,ACK. 将确认序号 (Acknowledgement Number)设置为客户的I S N加1以.即 0+1=1, 如下图