netstat 的10个基本用法

Netstat命令详解 如何关闭TIME_WAIT连接 如何查看nginx的访问流量

Netstat命令详解如何关闭TIME_WAIT连接如何查看nginx的访问流量Netstat命令详解 netstat命令怎样使用如何关闭TIME_WAIT连接如何统计web服务器的访问量如果查看nginx的访问流量?下面我们来看看它主要的用法和详解!(netstat -na 命令),本文主要是说Linux下的netstat工具,然后详细说明一下各种网络连接状态。

netstat -nat |awk ‘{print $6}’|sort|uniq -c|sort -nrstat命令详解其实我常用的是 netstat -tnl | grep 443 (查看443端口是否被占用),如果有当前是root用户,我喜欢用netstat -pnl | grep 443 (还可显示出占用本机443端口的进程PID)。

netstat功能说明:显示网络状态。

语 法:netstat [-acCeFghilMnNoprstuvVwx] [-A<网络类型>][--ip]补充说明:利用netstat指令可让你得知整个Linux系统的网络情况。

参 数:-a或–all 显示所有连线中的Socket。

-A<网络类型>或–<网络类型> 列出该网络类型连线中的相关地址。

-c或–continuous 持续列出网络状态。

-C 或–cache 显示路由器配置的快取信息。

-e或–extend 显示网络其他相关信息。

-F或 –fib 显示FIB。

-g或–groups 显示多重广播功能群组组员名单。

-h或–help 在线帮助。

-i 或–interfaces 显示网络界面信息表单。

-l或–listening 显示监控中的服务器的Socket。

-M 或–masquerade 显示伪装的网络连线。

-n或–numeric 直接使用IP地址,而不通过域名服务器。

-N 或–netlink或–symbolic 显示网络硬件外围设备的符号连接名称。

netstat命令-我的总结(很全)

提示1、netstat用于显示本地的tcp和udp连接,在需要的时候,他应该和其它的dos命令联合使用,比如域名解析与反解析命令nslookupNetstat介绍正文C:\Users\wangbin.BTPDI>netstat /?显示协议统计和当前TCP/IP 网络连接。

NETSTAT [-a] [-b] [-e] [-f] [-n] [-o] [-p proto] [-r] [-s] [-t] [interval]-a 显示所有连接和侦听端口。

//常用-b 显示在创建每个连接或侦听端口时涉及的可执行程序。

//常用在某些情况下,已知可执行程序承载多个独立的组件,这些情况下,显示创建连接或侦听端口时涉及的组件序列。

此情况下,可执行程序的名称位于底部[]中,它调用的组件位于顶部,直至达到TCP/IP。

注意,此选项可能很耗时,并且在您没有足够权限时可能失败。

-e 显示以太网统计。

此选项可以与-s 选项结合使用。

//常用-f 显示外部地址的完全限定域名(FQDN)。

//没用-n 以数字形式显示地址和端口号。

//常用-o 显示拥有的与每个连接关联的进程ID。

//没用-p proto 显示proto 指定的协议的连接;proto 可以是下列任何一个: TCP、UDP、TCPv6 或UDPv6。

如果与-s 选项一起用来显示每个协议的统计,proto 可以是下列任何一个: IP、IPv6、ICMP、ICMPv6、TCP、TCPv6、UDP或UDPv6。

-r 显示路由表。

//常用-s 显示每个协议的统计。

默认情况下,显示//有用IP、IPv6、ICMP、ICMPv6、TCP、TCPv6、UDP 和UDPv6的统计;-p 选项可用于指定默认的子网。

-t 显示当前连接卸载状态。

//没用interval 重新显示选定的统计,各个显示间暂停的间隔秒数。

按CTRL+C 停止重新显示统计。

如果省略,则netstat将打印当前的配置信息一次。

netstat -an及其结果分析

time 37/udp timserver #时间

rlp 39/udp resource #Resource Location Protocol

查看,每个Web页需要一个新端口。

*一些系统所经常用到的公用和动态端口在\system32\drivers\etc目录下的services

文件中定义,你可以在notepad中打开该文件。

3.netstat结果信息的结构

TCP 0.0.0.0:21 0.0.0.0:0 LISTENING

iso-tsap 102/tcp #ISO-TSAP Class 0 IOS传送

层服务访问点

口的通讯明确表明了种服务的协议。例如:80端口实际上总是HTTP通讯。

注册端口(Registered Ports):从1024到49151。它们松散地绑定于一些服务。也就

是说有许多服务绑定于这些端口,这些端口同样用于许多其它目的。例如:许多系统

处理动态端口从1024左右开始。

资源定位协议

nameserver 42/tcp name #Host Name Server 主机名服务

nameserver 42/udp name #Host Name Server 主机名服务

[netstat -an]

TCP 0.0.0.0:21 0.0.0.0:0 LISTENING

2.端口的基本知识

端口基本上可分为三大类:公用端口,注册端口和动态/私有端口。

公认端口(Well Known Ports):从0到1023,它们紧密绑定于一些服务。通常这些端

对于netstat -a的结果,通常是用服务名来代替其端口,如:

netstat 指令大全

netstat命令的功能是显示网络连接、路由表和网络接口信息,可以让用户得知目前都有哪些网络连接正在运作。

该命令的一般格式为:netstat [选项]命令中各选项的含义如下:-a 显示所有socket,包括正在监听的。

-c 每隔1秒就重新显示一遍,直到用户中断它。

-i 显示所有网络接口的信息,格式同“ifconfig -e”。

-n 以网络IP地址代替名称,显示出网络连接情形。

-r 显示核心路由表,格式同“route -e”。

-t 显示TCP协议的连接情况。

-u 显示UDP协议的连接情况。

-v 显示正在进行的工作。

[例]在本地机上使用netstat命令。

$ netstatActive Internet connections (w/o servers)Proto Recv-Q Send-Q Local Address Foreign Address State Active UNIX domain sockets (w/o servers)Proto RefCnt Flags Type State I-Node Pathunix 1 [ ] STREAM CONNECTED 270 @00000008unix 1 [ ] STREAM CONNECTED 150 @00000002unix 1 [ ] STREAM CONNECTED 104 @00000001unix 1 [ ] STREAM CONNECTED 222 @00000004unix 1 [ ] STREAM CONNECTED 171 @00000003unix 1 [ ] STREAM CONNECTED 271 /dev/logunix 1 [ ] STREAM CONNECTED 225 /dev/logunix 1 [ ] STREAM CONNECTED 223 /dev/logunix 1 [ ] STREAM CONNECTED 203 /dev/logunix 1 [ ] STREAM CONNECTED 105 /dev/log……nslookup命令nslookup命令的功能是查询一台机器的IP地址和其对应的域名。

netstat-e命令的用法

一、简介netstat命令是一个用来显示TCP/IP网络统计信息和当前TCP/IP网络连接的工具。

而netstat -e命令是netstat命令的一个扩展,它可以显示扩展的网络统计信息。

在本文中,我们将详细介绍netstat -e 命令的用法及其相关的内容。

二、netstat -e命令的用法1. 基本语法netstat -e命令的基本语法如下所示:```netstat -e [参数]```其中,[]表示可选部分,参数为netstat -e命令的选项。

2. 参数说明netstat -e命令的常用参数及其说明如下:- -e:显示扩展的网络统计信息。

- -n:以数字形式显示网络位置区域和端口号。

3. 示例下面是netstat -e命令的一些示例:```netstat -enetstat -e -n```三、netstat -e命令的功能netstat -e命令主要用于显示扩展的网络统计信息,包括网络接口的统计信息和错误信息。

具体包括以下内容:- 接收和发送的数据包总数。

- 接收和发送的错误数据包总数。

- 接收和发送的数据包的字节数。

通过netstat -e命令,可以了解当前网络接口的工作状态,及时发现网络问题,以便进行及时的处理和维护。

四、netstat -e命令的注意事项在使用netstat -e命令时,需要注意以下事项:- 需要有管理员权限才能运行netstat -e命令。

- 输出结果中可能包含大量的信息,需要根据实际情况进行分析。

五、总结netstat -e命令是一个用于显示扩展的网络统计信息的工具,它可以帮助用户及时了解网络接口的工作状态,发现网络问题,并进行适当的处理和维护。

在使用netstat -e命令时,需要注意权限和输出结果的分析,以便更好地利用该命令进行网络管理工作。

netstat -e命令是网络管理人员必备的工具之一,它在网络故障排查、性能优化等方面具有重要作用。

希望本文能够帮助读者更好地了解和使用netstat -e命令。

正确使用netstat命令化身Win7高手

个 : TCP 、 UDP、 TCP 6 或 v

uD—

P 6。 如 果 与 v

一S 选 项 一 起 用 来 显

示 每 个 协 议 的 统 计 , r t 可 以 是 poo

下 列 任 何 一 个 : I lv I P、P 6、CMP、

计 算 机 后 给 你 开 放 了 特 别 的 某 种

a显示所有 连接和侦听端 口。 b 显 示 在 创 建 每 个 连 接 或 侦

一

听 端 口 时 涉 及 的 可 执 行 程 序 。在 某

服 务 , 如 I 比 I S信 息 服 务 等 。 以 通 可

2 1 年第 0 期 《 算 机 与 网 络 》 00 7 计

一。 显 示 拥 有 的 与 每 个 连 接 关

联 的进程 I 。 D 一P rt 显 示 po o 指 定 的 协 poo rt 议 的 连 接 : rt 可 以 是 下 列 任 何 p oo

一

和 原 来 一 样 , 是 这 个 克 隆 的 账 户 但 却 是 系 统 中 最 大 的 安 全 隐 患 。恶 意 的 攻 击 者 可 以 通 过 这 个 账 户 任 意 地 控 制 你 的 计 算 机 。为 了 避 免 这 种 情 况 , 以 用 很 简 单 的 方 法 对 账 户 可

I CM P 6、 v TCP 、 TCP 6、 v UDP 或

Pv 。 6

一

查 看 计 算 机 上 有 些 什 么 用 户 , 后 然 再 使 用 “ e Le +用 户 名 ” 查 看 这 nt lr s

uD—

我 们 在 命 令 提 示 符 中 输 入 如

Ping,Tracert,Netstat,Winipcfg命令的解释

现在我们把刚才新建的用户abcd加到administrator组里去了,这时候abcd用户已经是超级管理员了,呵呵,你可以再使用net user abcd来查看他的状态,和图10进行比较就可以看出来。但这样太明显了,网管一看用户情况就能漏出破绽,所以这种方法只能对付菜鸟网管,但我们还得知道。现在的手段都是利用其他工具和手段克隆一个让网管看不出来的超级管理员,这是后话。有兴趣的朋友可以参照《黑客防线》第30期上的《由浅入深解析隆帐户》一文。

-t 表示将不间断向目标IP发送数据包,直到我们强迫其停止。试想,如果你使用100M的宽带接入,而目标IP是56K的小猫,那么要不了多久,目标IP就因为承受不了这么多的数据而掉线,呵呵,一次攻击就这么简单的实现了。

-l 定义发送数据包的大小,默认为32字节,我们利用它可以最大定义到65500字节。结合上面介绍的-t参数一起使用,会有更好的效果哦。

下面我们举个例子来说明一下具体用法。

这里time=2表示从发出数据包到接受到返回数据包所用的时间是2秒,从这里可以判断网络连接速度的大小 。从TTL的返回值可以初步判断被ping主机的操作系统,之所以说“初步判断”是因为这个值是可以修改的。这里TTL=32表示操作系统可能是win98。

cd 进入某个文件夹。

get 下载文件到本地机器。

put 上传文件到远程服务器。这就要看远程ftp服务器是否给了你可写的权限了,如果可以,呵呵,该怎么 利用就不多说了,大家就自由发挥去吧。

delete 删除远程ftp服务器上的文件。这也必须保证你有可写的权限。

net view

使用此命令查看远程主机的所以共享资源。命令格式为net view \\IP。

net use

netstat命令详解

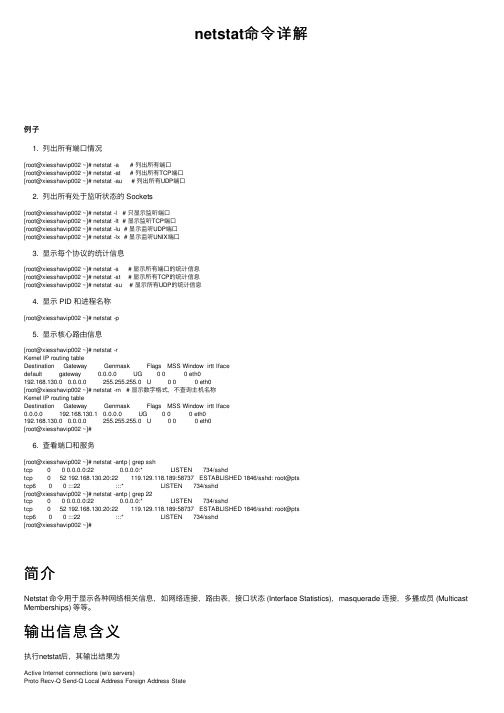

netstat命令详解例⼦1. 列出所有端⼝情况[root@xiesshavip002 ~]# netstat -a # 列出所有端⼝[root@xiesshavip002 ~]# netstat -at # 列出所有TCP端⼝[root@xiesshavip002 ~]# netstat -au # 列出所有UDP端⼝2. 列出所有处于监听状态的 Sockets[root@xiesshavip002 ~]# netstat -l # 只显⽰监听端⼝[root@xiesshavip002 ~]# netstat -lt # 显⽰监听TCP端⼝[root@xiesshavip002 ~]# netstat -lu # 显⽰监听UDP端⼝[root@xiesshavip002 ~]# netstat -lx # 显⽰监听UNIX端⼝3. 显⽰每个协议的统计信息[root@xiesshavip002 ~]# netstat -s # 显⽰所有端⼝的统计信息[root@xiesshavip002 ~]# netstat -st # 显⽰所有TCP的统计信息[root@xiesshavip002 ~]# netstat -su # 显⽰所有UDP的统计信息4. 显⽰ PID 和进程名称[root@xiesshavip002 ~]# netstat -p5. 显⽰核⼼路由信息[root@xiesshavip002 ~]# netstat -rKernel IP routing tableDestination Gateway Genmask Flags MSS Window irtt Ifacedefault gateway 0.0.0.0 UG 0 0 0 eth0192.168.130.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0[root@xiesshavip002 ~]# netstat -rn # 显⽰数字格式,不查询主机名称Kernel IP routing tableDestination Gateway Genmask Flags MSS Window irtt Iface0.0.0.0 192.168.130.1 0.0.0.0 UG 0 0 0 eth0192.168.130.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0[root@xiesshavip002 ~]#6. 查看端⼝和服务[root@xiesshavip002 ~]# netstat -antp | grep sshtcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 734/sshdtcp 0 52 192.168.130.20:22 119.129.118.189:58737 ESTABLISHED 1846/sshd: root@ptstcp6 0 0 :::22 :::* LISTEN 734/sshd[root@xiesshavip002 ~]# netstat -antp | grep 22tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 734/sshdtcp 0 52 192.168.130.20:22 119.129.118.189:58737 ESTABLISHED 1846/sshd: root@ptstcp6 0 0 :::22 :::* LISTEN 734/sshd[root@xiesshavip002 ~]#简介Netstat 命令⽤于显⽰各种⽹络相关信息,如⽹络连接,路由表,接⼝状态 (Interface Statistics),masquerade 连接,多播成员 (Multicast Memberships) 等等。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Netstat 简介Netstat 是一款命令行工具,可用于列出系统上所有的网络套接字连接情况,包括tcp, udp 以及unix 套接字,另外它还能列出处于监听状态(即等待接入请求)的套接字。

如果你想确认系统上的Web 服务有没有起来,你可以查看80端口有没有打开。

以上功能使netstat 成为网管和系统管理员的必备利器。

在这篇教程中,我会列出几个例子,教大家如何使用netstat 去查找网络连接信息和系统开启的端口号。

以下的简单介绍来自netstat 的man 手册:netstat - 打印网络连接、路由表、连接的数据统计、伪装连接以及广播域成员。

1. 列出所有连接第一个要介绍的,是最简单的命令:列出所有当前的连接。

使用-a 选项即可。

$ netstat -aActive Internet connections (servers and established)Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 enlightened:domain *:* LISTEN tcp 0 0 localhost:ipp *:* LISTEN tcp 0 0 enlightened.local:54750 li240-5.members.li:http ESTABLISHEDtcp 0 0 enlightened.local:49980 del01s07-in-f14.1:https ESTABLISHEDtcp6 0 0 ip6-localhost:ipp [::]:* LISTEN udp 0 0 enlightened:domain *:* udp 0 0 *:bootpc *:* udp 0 0 enlightened.local:ntp *:* udp 0 0 localhost:ntp *:* udp 0 0 *:ntp *:* udp 0 0 *:58570 *:* udp 0 0 *:mdns *:* udp 0 0 *:49459 *:* udp6 0 0 fe80::216:36ff:fef8:ntp [::]:* udp6 0 0 ip6-localhost:ntp [::]:* udp6 0 0 [::]:ntp [::]:* udp6 0 0 [::]:mdns [::]:* udp6 0 0 [::]:63811 [::]:* udp6 0 0 [::]:54952 [::]:* Active UNIX domain sockets (servers and established)Proto RefCnt Flags Type State I-Node Pathunix 2 [ ACC ] STREAM LISTENING 12403 @/tmp/dbus-IDgfj3UGXXunix 2 [ ACC ] STREAM LISTENING 40202 @/dbus-vfs-daemon/socket-6nUC6CCx上述命令列出tcp, udp 和unix 协议下所有套接字的所有连接。

然而这些信息还不够详细,管理员往往需要查看某个协议或端口的具体连接情况。

2. 只列出TCP 或UDP 协议的连接使用-t选项列出TCP 协议的连接:$ netstat -atActive Internet connections (servers and established)Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 enlightened:domain *:* LISTEN tcp 0 0 localhost:ipp *:* LISTEN tcp 0 0 enlightened.local:36310 del01s07-in-f24.1:https ESTABLISHED tcp 0 0 enlightened.local:45038 a96-17-181-10.depl:http ESTABLISHED tcp 0 0 enlightened.local:37892 ABTS-North-Static-:http ESTABLISHED .....使用-u选项列出UDP 协议的连接:$ netstat -auActive Internet connections (servers and established)Proto Recv-Q Send-Q Local Address Foreign Address State udp 0 0 *:34660 *:* udp 0 0 enlightened:domain *:* udp 0 0 *:bootpc *:* udp 0 0 enlightened.local:ntp *:* udp 0 0 localhost:ntp *:*udp 0 0 *:ntp *:* udp6 0 0 fe80::216:36ff:fef8:ntp [::]:* udp6 0 0 ip6-localhost:ntp [::]:* udp6 0 0 [::]:ntp [::]:*上面同时显示了IPv4 和IPv6 的连接。

3. 禁用反向域名解析,加快查询速度默认情况下netstat 会通过反向域名解析技术查找每个IP 地址对应的主机名。

这会降低查找速度。

如果你觉得IP 地址已经足够,而没有必要知道主机名,就使用-n选项禁用域名解析功能。

$ netstat -antActive Internet connections (servers and established)Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 127.0.1.1:53 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN tcp 0 0 192.168.1.2:49058 173.255.230.5:80 ESTABLISHED tcp 0 0 192.168.1.2:33324 173.194.36.117:443 ESTABLISHED tcp6 0 0 ::1:631 :::* LISTEN上述命令列出所有TCP 协议的连接,没有使用域名解析技术。

So easy ? 非常好。

4. 只列出监听中的连接任何网络服务的后台进程都会打开一个端口,用于监听接入的请求。

这些正在监听的套接字也和连接的套接字一样,也能被netstat 列出来。

使用-l选项列出正在监听的套接字。

$ netstat -tnlActive Internet connections (only servers)Proto Recv-Q Send-Q Local Address Foreign Address Statetcp 0 0 127.0.1.1:53 0.0.0.0:* LISTENtcp 0 0 127.0.0.1:631 0.0.0.0:* LISTENtcp6 0 0 ::1:631 :::* LISTEN现在我们可以看到处于监听状态的TCP 端口和连接。

如果你查看所有监听端口,去掉-t选项。

如果你只想查看UDP 端口,使用-u选项,代替-t选项。

注意:不要使用-a选项,否则netstat 会列出所有连接,而不仅仅是监听端口。

5. 获取进程名、进程号以及用户ID查看端口和连接的信息时,能查看到它们对应的进程名和进程号对系统管理员来说是非常有帮助的。

举个栗子,Apache 的httpd 服务开启80端口,如果你要查看http 服务是否已经启动,或者http 服务是由apache 还是nginx 启动的,这时候你可以看看进程名。

使用-p选项查看进程信息。

~$ sudo netstat -nlptActive Internet connections (only servers)Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program nametcp 0 0 127.0.1.1:53 0.0.0.0:* LISTEN 1144/dnsmasqtcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN 661/cupsdtcp6 0 0 ::1:631 :::* LISTEN 661/cupsd使用-p选项时,netstat 必须运行在root 权限之下,不然它就不能得到运行在root 权限下的进程名,而很多服务包括http 和ftp 都运行在root 权限之下。

相比进程名和进程号而言,查看进程的拥有者会更有用。

使用-ep选项可以同时查看进程名和用户名。

$ sudo netstat -ltpeActive Internet connections (only servers)Proto Recv-Q Send-Q Local Address Foreign Address State User Inode PID/Program nametcp 0 0 enlightened:domain *:* LISTEN root 11090 1144/dnsmasqtcp 0 0 localhost:ipp *:* LISTEN root 9755 661/cupsdtcp6 0 0 ip6-localhost:ipp [::]:* LISTEN root 9754 661/cupsd上面列出TCP 协议下的监听套接字,同时显示进程信息和一些额外信息。

这些额外的信息包括用户名和进程的索引节点号。

这个命令对网管来说很有用。

注意- 假如你将-n和-e选项一起使用,User 列的属性就是用户的ID 号,而不是用户名。

6. 打印统计数据netstat 可以打印出网络统计数据,包括某个协议下的收发包数量。

下面列出所有网络包的统计情况:$ netstat -sIp:32797 total packets received0 forwarded0 incoming packets discarded32795 incoming packets delivered29115 requests sent out60 outgoing packets droppedIcmp:125 ICMP messages received0 input ICMP message failed.ICMP input histogram:destination unreachable: 125125 ICMP messages sent0 ICMP messages failedICMP output histogram:destination unreachable: 125... OUTPUT TRUNCATED ...如果想只打印出TCP 或UDP 协议的统计数据,只要加上对应的选项(-t和-u)即可,so easy。