美国NIST云计算标准

云安全技术研究

云安全技术研究一、概述随着云计算技术的不断发展,云安全问题越来越受到人们的关注。

云安全技术研究主要围绕如何保障云计算服务的可信性、可用性、保密性和完整性等方面展开。

本文从云计算安全漏洞、云安全技术标准、云安全管理与监控和云安全防护等方面进行介绍和讨论。

二、云计算安全漏洞云计算安全漏洞是指允许恶意攻击者利用云计算环境进行攻击的技术缺陷或安全漏洞。

云计算安全漏洞可能导致数据泄漏、数据损坏、服务瘫痪等安全问题,给云计算服务带来威胁。

云计算安全漏洞包括磁盘劫持、内存劫持、虚拟机逃逸、数据隔离缺陷等。

其中,虚拟机逃逸是一种严重的云计算安全漏洞,攻击者通过虚拟机中的漏洞,从而获取主机系统控制权,造成严重影响。

为了防止云计算安全漏洞的发生,需要加强代码审查、加强访问控制、加强加密保护等措施。

三、云安全技术标准为了保障云计算服务的可靠性和安全性,各个国家和地区都制定了相应的云安全技术标准,提出了一些具体的技术要求和安全管理规范。

美国国家标准与技术研究所(NIST)推出了云计算安全参考架构,为云计算的安全运营提供了基础框架和指南。

欧盟则制定了《云计算安全认证规范》,确保云服务的信息安全达到规定标准。

国内也有相应的技术规范,如《云计算服务安全等级保护指南》等。

四、云安全管理与监控云安全管理与监控是保障云安全的重要环节之一。

云安全管理与监控主要包括云安全策略制定、云安全事件响应、云安全日志管理等。

云安全策略制定是制定云安全政策和措施的过程,包括风险评估和安全要求设计。

云安全事件响应是出现安全事件后对事件进行应对和解决的过程。

云安全日志管理是对云计算环境进行记录和审计的过程,能够及时发现和解决云安全问题。

云安全管理与监控也可以利用大数据技术进行实现。

利用大数据技术,云安全管理人员可以更加全面地了解云计算环境的安全情况,及时发现和解决安全问题。

五、云安全防护云安全防护是指保障云计算环境安全的一系列技术和措施。

云安全防护主要包括云安全入侵检测、云安全漏洞分析、云安全数据恢复等。

云计算技术的标准规范和安全架构

云计算技术的标准规范和安全架构云计算是一个快速发展的领域,为企业和个人带来了巨大的便利。

企业可以借助云计算技术提高业务效率、优化IT基础设施,个人可以享受强大的计算能力和无限的存储空间。

但是,随着云计算规模的增大和云计算服务在生产环境中的广泛应用,云计算安全问题也逐渐变得越来越严重。

在此背景下,云计算的标准规范和安全架构显得尤为重要。

一、云计算标准规范云计算的标准规范是衡量云计算服务质量的重要指标。

目前,业界通用的云计算标准主要有以下几个:1. NIST云计算参考架构NIST是美国国家标准与技术研究所的一个机构,其提出的云计算参考架构已经成为业界标准。

NIST参考架构包括五个核心组件:服务模型、部署模型、管理模型、安全模型和数据模型。

这些组件帮助云计算用户理解和评估云计算服务供应商的能力。

2. ISO/IEC 17788云计算参考模型ISO/IEC 17788是一个国际标准,提供了云计算的参考模型。

该模型描述了云计算中的角色、关系及其互动方式。

标准涵盖了从云计算的用户到服务提供商的各个角色,同时提供了在不同云计算环境下应该遵循的原则和流程。

3. ISO/IEC 27017云计算安全控制ISO/IEC 27017是ISO/IEC 27002的一个补充标准,专门面向云计算安全。

该标准提供了一些云计算安全的控制措施,能够帮助企业获得云计算服务所需的保障。

一些典型的控制措施包括数据分类、访问控制、网络安全等等。

二、云计算安全架构云计算的安全架构是保障云计算服务安全可靠的基石。

云计算的安全架构可以从以下几个方面来考虑:1. 安全管理云安全管理是云计算安全的重要部分,它包括风险评估、策略制定、安全事件监控和响应等。

云计算服务提供商应该根据用户的需求和风险等级制定相应的安全策略,同时建立一套完整的安全管理机制。

2. 访问控制云计算安全的另一个重要方面是访问控制。

云计算服务提供商应该建立一套完善的访问控制策略,包括身份认证、授权管理和审计跟踪等。

云计算架构模式SaaS、PaaS、IaaS的区别与联系

云计算架构模式SaaS、PaaS、IaaS的区别与联系根据现在最常用,较权威的NIST(National Institute of Standards and Technology,美国国家标准技术研究院)定义,根据用户体验角度及服务类型,云计算主要分为三种服务模式:SaaS、PaaS、IaaS。

SaaS主要将应用作为服务提供给客户,IaaS是主要是将虚拟机等资源作为服务提供给用户,Paas以服务形式提供给开发人员应用程序开发及部署平台。

1)SaaS(Software-as-a-service,软件即服务)Saas是最为成熟、最出名,也是得到最广泛应用的一种云计算。

可以将它理解为一种软件分布模式,在这种模式下,应用软件安装在厂商或者服务供应商那里,用户可以通过某个网络来使用这些软件,通常使用的网络是互联网。

这种模式通常也被称为"随需应变(on demand)"软件,这是最成熟的云计算模式,因为这种模式具有高度的灵活性、已经证明可靠的支持服务、强大的可扩展性,因此能够降低客户的维护成本和投入,而且由于这种模式的多宗旨式的基础架构,运营成本也得以降低。

2)PaaS(Platform-as-a-Service:平台即服务)PaaS提供了基础架构,软件开发者可以在这个基础架构之上建设新的应用,或者扩展已有的应用,同时却不必购买开发、质量控制或生产服务器。

的、Google 的App Engine和微软的Azure(微软云计算平台)都采用了paas的模式。

这些平台允许公司创建个性化的应用,也允许独立软件厂商或者其他的第三方机构针对垂直细分行业创造新的解决方案。

3)IaaS(Infrastructure-as-a-service:基础架构即服务)IaaS通过互联网提供了数据中心、基础架构硬件和软件资源。

IaaS可以提供服务器、操作系统、磁盘存储、数据库和/或信息资源。

IaaS的主要用户是系统管理员。

nist抗量子计算

nist抗量子计算摘要:1.NIST 抗量子计算的背景和意义2.NIST 抗量子计算的原理和方法3.NIST 抗量子计算的现状和应用4.NIST 抗量子计算的未来发展前景正文:【1.NIST 抗量子计算的背景和意义】随着信息技术的迅速发展,量子计算作为一种新型的计算方式,其潜在的计算能力远远超过传统计算机,这使得许多国家都将量子计算作为重点发展的领域。

然而,量子计算技术的快速发展也引发了对抗量子计算的需求。

在此背景下,NIST(美国国家标准与技术研究院)抗量子计算应运而生。

IST 抗量子计算,即针对量子计算的抗干扰技术,旨在保护传统计算机和通信系统免受量子计算攻击。

这对于维护国家信息安全、保障网络安全以及推动量子计算技术的健康发展具有重要意义。

【2.NIST 抗量子计算的原理和方法】IST 抗量子计算的原理主要是通过增加计算复杂度,使得量子计算攻击者难以破解传统计算机和通信系统。

具体方法包括:1.采用非线性密码体制,如椭圆曲线密码体制和格基密码体制等,增加量子计算攻击的难度。

2.利用量子计算的特性,设计量子计算友好的密码分析方法,提高传统计算机在应对量子计算攻击时的安全性。

3.引入随机化元素,增加量子计算攻击者预测密码的概率。

4.利用量子计算的弱点,如量子纠缠和量子退相干等现象,设计抗量子计算的密码算法。

【3.NIST 抗量子计算的现状和应用】目前,NIST 抗量子计算已经取得了一定的进展,包括:1.已成功部署抗量子计算密码算法,如NIST-800 系列密码标准等。

2.针对不同应用场景,如云计算、物联网和移动通信等,制定了相应的抗量子计算安全解决方案。

3.与国际组织和学术界合作,共同推动抗量子计算技术的研究和发展。

【4.NIST 抗量子计算的未来发展前景】虽然NIST 抗量子计算已经取得了一定的成果,但面对量子计算技术的不断进步,抗量子计算仍然面临诸多挑战。

因此,未来NIST 抗量子计算的发展前景包括:1.继续完善抗量子计算密码标准和算法,提高其安全性和实用性。

政务云安全概述

中国信息安全标准化委员会:国家安全云计算服务安全 标准指南

OWASP

24

标准、制度的疑问

虚拟层安全:云平台具有资源动态分配、主机网络 虚拟化,急需“虚拟化主机、网络防护”标准;

代码、接口标准:应用的开发缺乏统一标准应用 程序从IDC到云或从云到IDC非常复杂。

数据安全存储:海量数量存储在云端且存在数据可 移植性的问题。

虚拟接入成了三不管的领域

----虚拟化是建立资源池的一个重要手段

接入虚拟交换机

软件

服务器

虚拟 接入

网络

接入层“下沉”到服务器内部,结 果谁也不管

虚拟机同交换机之间隔了一层服务 器的网卡,网管人员的权限仅仅到

交换机的接入端口

网管人员需要登录到Hypervisor上 才能管理到虚拟接入层

OWASP

虚拟接入的重要技术VEB

即通过采用云计算技术来提升安全系统的服务性能,如基于云计算的 防病毒技术、挂马检测技术 。 云安全的研究方向: 1. 云计算安全:主要研究研究如何保障云自身及其上的各种应用的安全: 包括云计算系统安全、用户数据的安全存储与隔离、用户接入认证、 信息传输安全、网络攻击防护、合规审计审计有等 2. 安全基础设备的云化:主要研究如何采用云计算技术新建与整合安全 基础设备资源、优化安全防护机制、包括通过云计算技术构建超大规 模安全基础设施资源,优化安全防护合机制。 3. 云安全服务:研究提供基于云计算平台为用户提供的安全服务。

MAC地址 802.1Q标记位 TL

Payload

校验位

原有以太网帧结构 MAC地址 VN-TAG

802.1Q标记位 TL Payload

校验位

VN-TAG帧结构

Dvif_id

云计算的基本概念

Googlesites是Google最新发布的云计算应用,作为 GoogleApps的一个组件出现。它是一个侧重于团队 协作的网站编辑工具,可利用它创建一个各种类型 的团队网站,通过Googlesites可将所有类型的文件 包括文档、视频、相片、日历及附件等与好友、团 队或整个网络分享。

Google AppEngine是Google在2008年4月发布的一 个平台,使用户可以在Google的基础架构上开发和 部署运行自己的应用程序。目前, Google AppEngine支持Python语言和Java语言, 每个Google AppEngine应用程序可以使用达到 500MB的持久存储空间及可支持每月500万综合浏 览量的带宽和CPU。并且,Google AppEngine应用 程序易于构建和维护,并可根据用户的访问量和数 据存储需要的增长轻松扩展。同时,用户的应用可 以和Google的应用程序集成,Google AppEngine 还推出了软件开发套件(SDK),包括可以在用户本 地计算机上模拟所有Google AppEngine服务的网络 服务器应用程序。

对 云 计 算 的 理 解 (续)

云计算的分类

云计算可以从两个方面来分类,一是从 其架构的三层应用业务模式来分,二是从 其三大部署方式来分。

云计算的分类(续)

• 1公共云、私有云和混合云 公共云、 公共云

按照部署方式和服务对象的范围,可以将云计算分为三类, 即公共云、私有云和混合云。 公共云:是由云服务提供商运营,为最终用户提供从应用 程序、软件运行环境,到物理基础设施等各种各样的IT资源。 在该方式下,云服务提供商需要保证所提供资源的安全性 和可能性等非功能性需求,而最终用户不关心具体资源由 谁提供、如何实现等问题。 私有云:是由企业自建自用的云计算中心,相对于公共云, 私有云可以支持动态灵活的基础设施,降低IT架构的复杂度, 使各种IT资源得以整合、标准化,更加容易地满足企业业务 发展需要,同时私有云用户完全拥有整个云计算中心的设 施(如中间件、服务器、网络及存储设备等)。 混合云:是把“公共云”和“私有云”结合在一起的方式。 用户可以通过一种可控的方式部分拥有,部分与他人共享。

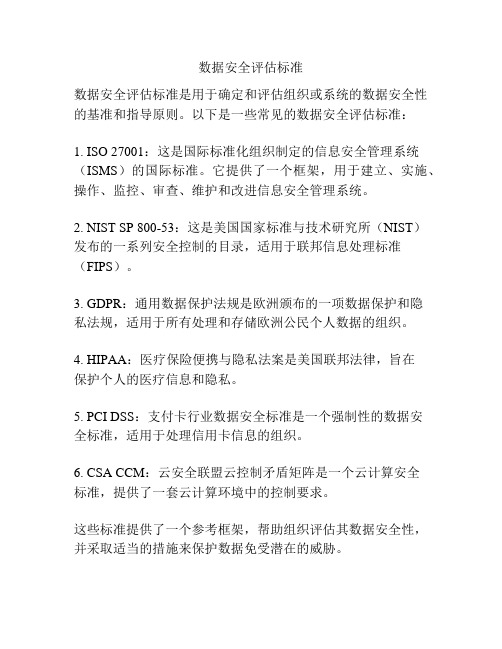

数据安全评估标准

数据安全评估标准

数据安全评估标准是用于确定和评估组织或系统的数据安全性的基准和指导原则。

以下是一些常见的数据安全评估标准:

1. ISO 27001:这是国际标准化组织制定的信息安全管理系统(ISMS)的国际标准。

它提供了一个框架,用于建立、实施、操作、监控、审查、维护和改进信息安全管理系统。

2. NIST SP 800-53:这是美国国家标准与技术研究所(NIST)发布的一系列安全控制的目录,适用于联邦信息处理标准(FIPS)。

3. GDPR:通用数据保护法规是欧洲颁布的一项数据保护和隐

私法规,适用于所有处理和存储欧洲公民个人数据的组织。

4. HIPAA:医疗保险便携与隐私法案是美国联邦法律,旨在

保护个人的医疗信息和隐私。

5. PCI DSS:支付卡行业数据安全标准是一个强制性的数据安

全标准,适用于处理信用卡信息的组织。

6. CSA CCM:云安全联盟云控制矛盾矩阵是一个云计算安全

标准,提供了一套云计算环境中的控制要求。

这些标准提供了一个参考框架,帮助组织评估其数据安全性,并采取适当的措施来保护数据免受潜在的威胁。

云计算概述

4.1 云计算概述4.1.1 什么是云计算云计算的概念自提出之日起就一直处于不断的发展变化中,目前对云计算的定义有多种说法。

下面列出几个典型的定义,使读者从多个角度了解云计算机的含义。

国内云计算网为云计算的定义是:云计算实质是基于网络的超级计算模式,在云计算基地把大量的电脑和服务器连在一起形成一片“云”,用户无论在何地何时无需通过基地、工作人员就可以利用个人电脑、手机等智能设备的客户端界面连接到云,在云平台增加和删减所需资源,达到资源的有效利用。

它的计算能力达到每秒数亿万次以上。

解放军理工大学刘鹏教授将云计算的定义解释为:云计算把大量软硬件基础设施整合封装成资源池,用户根据需要从数据中心获得各种服务。

美国国家标准与技术研究院(NIST)的定义是:云计算是一种按使用量付费的模式,这种模式提供可用的、便捷的、按需的网络访问,进入可配置的计算资源共享池(资源包括网络、服务、存储、应用软件、服务),这些资源能够被快速提供,只需投入很少的管理工作,或与服务供应商进行很少的交互。

百度百科中云计算的定义为:它是一种以互联网为基础的计算模式,通过这种模式资源可以按需提供给电脑和其他终端设备,这些资源是虚拟的、弹性化的,用户可以按需付费使用。

根据这些定义,我们可以这样通俗地理解,如图4-1所示,云计算的“云”是一种比喻的说法,其实就是指互联网上的服务器集群上的资源,它包括硬件资源(比如:存储器、服务器、CPU等)和软件资源(比如:应用软件、集成开发环境等),本地计算机只需要通过互联网发送一个需求信息,远端就会有成千上万的计算机为用户提供需要的资源,并将结果返回给本地计算机。

这样本地计算机需要的存储和运算极少,所有的处理都由云计算机提供商所提供的计算机群来完成。

简单的说,云计算是一种商业计算模式,它将任务分布在大量计算机构成的资源池上,用户可以按需要通过网络获取存储空间、计算能力和信息等服务。

图4-1 云计算4.1.2 云计算的产生背景云计算的产生是继20世纪80年代大型计算机到客户端/服务器的大转变之后的又一种巨变。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

8

Example Usage Scenarios

• Scenario 3: For a cloud service, a cloud auditor conducts independent assessments of the operation and security of the cloud service implementation.

Information Technology Laboratory Cloud Computing Program

6

Example Usage Scenarios

• Scenario 1: A cloud consumer may request service from a cloud broker instead of contacting a cloud provider directly. The cloud broker may create a new service by combining multiple services or enhance an existing service. In this example, the cloud providers are invisible to the cloud consumer.

Consumer Type SaaS PaaS IaaS Major Activities Uses application/service for business process operations Develops, tests, deploys and manages applications hosted in a cloud environment Creates/installs, manages and monitors services for IT infrastructure operations Example Users Business users, software application administrators Application developers, testers and administrators System developers, administrators, IT managers

Actor Cloud Consumer Cloud Provider Cloud Auditor Definition Person or organization that maintains a business relationship with, and uses service from, Cloud Providers. Person, organization or entity responsible for making a service available to Cloud Consumers. A party that can conduct independent assessment of cloud services, information system operations, performance and security of the cloud implementation. An entity manages the use, performance and delivery of cloud services, and negotiates relationships between Cloud Providers and Cloud Consumers. The intermediary that provides connectivity and transport of cloud services from Cloud Providers to Cloud Consumers.

Information Technology Laboratory Cloud Computing Program

3

Objective

• The objective is to define a neutral reference architecture consistent with the NIST Definition of Cloud Computing that:

Dr. Robert Bohn, NIST CC Reference Architecture Working Group Lead John Messina, NIST CC Taxonomy Working Group Lead Dawn Leaf, NIST Senior Executive for Cloud Computing With broad contribution from members of the NIST Reference Architecture Working Group and members of NIST Cloud Computing Program

10

Example Services Available to a Cloud Consumer

•

Cloud Broker Cloud Carrier

Information Technology Laboratory Cloud Computing Program

5

Interactions between the Actors in Cloud Computing

Cloud Consumer Cloud Auditor

NIST Cloud Computing Reference Architecture

Version 1

March 30, 2011

Information Technology Laboratory Cloud Computing Program

2

Acknowledgements

This reference architecture was developed and prepared by Dr. Fang Liu, Jin Tong, Dr. Jian Mao, Knowcean Consulting Inc.

Cloud Broker

Cloud Provider

The communication path between a cloud provider and a cloud consumer The communication paths for a cloud auditor to collect auditing information The communication paths for a cloud broker to provide service to a cloud consumer

•

Some example cloud services available to a cloud consumer are listed in the following diagram.

Information Technology Laboratory Cloud Computing Program

• This report presents the first version of the NIST Cloud Computing Reference Architecture.

Information Technology Laboratory Cloud Computing Program

4

Cloud Provider 1

Cloud Consumer

Cloud Broker Cloud Provider 2

Information Technology Laboratory Cloud Computing Program

7

Example Usage Scenarios

• Scenario 2: Cloud carriers provide connectivity and transport of cloud services from cloud providers to cloud consumers. A cloud provider will set up SLAs with a cloud carrier and may request dedicated and encrypted connections.

– Represents the three service models (Software as a Service (SaaS)/Platform as a service (PaaS)/Infrastructure as a Service(IaaS)), four deployment models (private cloud/community cloud/public cloud/hybrid cloud), and five essential characteristics (on-demand self-service/broad network access/resource pooling/rapid elasticity/measured service) – Relates different cloud services and maps them to the overall model – Serves as a roadmap for IT to understand, select, design and/or deploy cloud infrastructures

Cloud Consumer

Cloud Provider

Cloud Auditor

Information Technology Laboratory Cloud Computing Program

9

Cloud Consumer