第7章:用户和组群账户管理

第7章 网络安全与管理

第7章 网络安全与管理

IP逆 IP的功能是将输入的64位数据块按位重新组合,并把 输出分为L0、R0两部分,每部分各长32位。重新组合的 规则见右下表。将输入的第58位换至第1位,第50位换至 第2位,依此类推。最后一位是原来的第7位。

变换密钥,从而达到保密的目的。传统的加密方法可

分为两大类:代换密码法和转换密码法。

第7章 网络安全与管理 1.代换密码法 在代换密码(Substitution Cipher)中,为了伪装掩 饰每一个字母或一组字母,通常都将字母用另一个字 母或另一组字母代换。古老的恺撒密码术就是如此, 它把a变成D,b变成E,c变为F,依此类推,最后将z 变为C,即将明文的字母移位若干字母而形成密文, 例如将attack变成DWWDFN。这种方法只移位三个字 母,实际上移动几位可由设计者来定。 对这种方法的进一步改进是:把明文的每一个字 母一一映射到其他字母上,例如: 明文:abcdefghijklmnopqrstuvwxyz 密文:QWERTYUIOPASDFGHJKLZXCVBNM

第7章 网络安全与管理(2源自16次迭代接下来是迭代过程.将R0与子密钥k1经密码函数f的运算 得到f(R0,k1),与L0按位模2加得到Rl,将R0作为L1,就完 成了第一次迭代,依此类推,第i次的迭代可以表示为: Li=Ri-1

Ri=Li-1 xor f(Ri-1,ki)

在迭代过程中,重要的部分是函数f。 f的结构如图7.4所 示。它的功能是利用放大换位表E(如表7.4所示)将32位的Ri1扩展至48位,与子密钥ki按位模2加后,把结果分为8个6位 长的数据块,再分别经选择函数S1S2……S8的变换,产生8个 4位长的块,合为32位,最后经过单纯换位P(见表7.5)得到 输出。

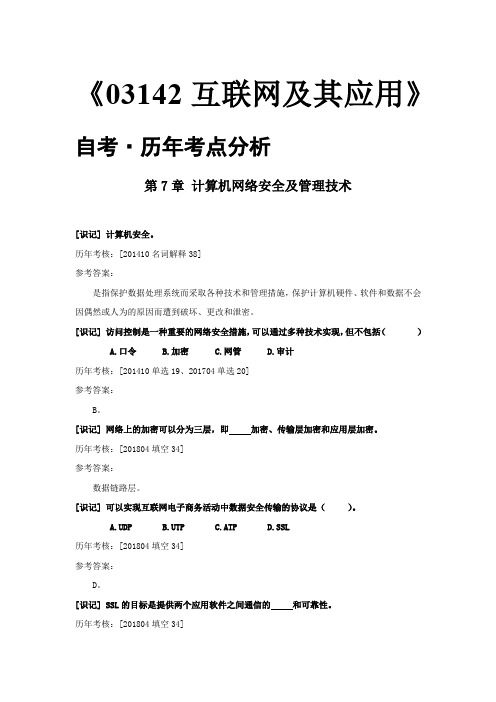

自考《03142互联网及其应用》_历年考点分析_第7章_计算机网络安全及管理技术

《03142互联网及其应用》自考·历年考点分析第7章计算机网络安全及管理技术[识记] 计算机安全。

历年考核:[201410名词解释38]参考答案:是指保护数据处理系统而采取各种技术和管理措施,保护计算机硬件、软件和数据不会因偶然或人为的原因而遭到破坏、更改和泄密。

[识记] 访问控制是一种重要的网络安全措施,可以通过多种技术实现,但不包括()A.口令B.加密C.网管D.审计历年考核:[201410单选19、201704单选20]参考答案:B。

[识记] 网络上的加密可以分为三层,即加密、传输层加密和应用层加密。

历年考核:[201804填空34]参考答案:数据链路层。

[识记] 可以实现互联网电子商务活动中数据安全传输的协议是()。

A.UDPB.UTPC.ATPD.SSL历年考核:[201804填空34]参考答案:D。

[识记] SSL的目标是提供两个应用软件之间通信的和可靠性。

历年考核:[201804填空34]参考答案:保密性。

[识记] PGP。

历年考核:[201904名词解释44、201604单选20、201610单选20、201710单选20、201804填空36]参考答案:PGP是基于RSA加密技术的邮件加密系统,主要用于防止非授权者对邮件的阅读与修改,同时还能为邮件提供数字签名以保证邮件的真实性。

[识记] PKI。

历年考核:[201604名词解释44]参考答案:PKI是利用公钥理论和技术建立的提供信息安全服务的基础设施,是CA认证、数字证书、数字签名以及相关安全应用组计算模块的集合。

[识记] 简述黑客与入侵者的区别。

历年考核:[201804简答47、201610填空40、201604单选19、201704名词解释45、201710填空40、201504填空35、201904填空37]参考答案:(1)黑客原本是指程序员,而不是那些非法破坏系统安全的人;(2)入侵者是指怀着不良企图,闯入甚至破坏远程计算机系统完整性的人;(3)两者的动机不同;(4)入侵者并不像黑客一样都是在计算机知识方面有着很深造诣的人。

用户和组的管理

passwd文件格式

账号名称:密码:UID:GID:个人资料:主目录:Shell 每个字段的说明如下: (1) 账号名称:用户登录Linux 系统时使用的名称。 (2) 密码:这里的密码是经过加密后的密码,而不是真正的密码,若为“x”,说明密码已经被移动到shadow 这个加密过后的文件。 (3) UID:用户的标识,是一个数值,Linux 系统内部使用它来区分不同的用户。通常Linux 对于UID 有几个限制,具体如下。 ① 0 为系统管理员,即root 用户,所以新建另一个系统管理员账号时,可以将该账号的UID 改成0 即可。 ② 1~500 为保留给系统使用的ID,其实1~65534 之间的账号并没有不同,也就是除了0 之外,其他的UID 并没有区别,但将500 以下的ID 留给系统作为保留账号是一个好习惯。 ③ 500~65535 在Fedora中是给一般使用者用的,passwd 文件最后一行的记录Bob用户的UID就是500。 (4) GID:用户所在组的标识,是一个数值,Linux 系统内部使用它来区分不同的组,相同的组具有相同的GID。 (5) 个人资料:可以记录用户的个人信息,如姓名、电话等信息。 (6) 主目录:root 的主目录为/root,所以当root 用户登录之后,当前的目录就是/root;对于其他用户通常是/home/username,这里username 是用户名,用户执行“cd~”命令时当前目录会切换到个人主目录,如Bob用户的主目录为/home/Bob。 (7) Shell:定义用户登录后使用的Shell 版本,默认是bash。

Linux 的用户

在Linux系统中,每个用户对应一个帐号。Fedora 8安装完成后,系统本身已创建了一些特殊用户,它们具有特殊的意义,其中最重要的是超级用户,即 root。还有一类用户是系统用户,是Linux 系统正常工作所必需的内建用户,主要是为了满足相应的系统进程对文件属主的要求而建立的,如bin、daemon、adm、lp 等用户。系统用户不能用来登录。系统用户也被称为虚拟用户。

网络操作系统习题答案

⽹络操作系统习题答案Server 2003 ⽹络操作系统习题答案第1章⽹络操作系统导论⼀、填空题1.⽤户、⽹络⽤户2.源主机⽬标主机3.客户/服务器(C/S)⼆、简答题1.⽹络操作系统有哪些基本的功能与特性?⽹络操作系统应具有下⾯⼏个⽅⾯的功能。

(1)共享资源管理。

(2)⽹络通信。

(3)⽹络服务。

(4)⽹络管理。

(5)互操作能⼒。

⽹络操作系统的主要任务是对全⽹资源进⾏管理,实现资源共享和计算机间的通信与同步,下⾯介绍⼀些⽹络操作系统的特性。

(1)客户/服务器模式。

(2)32位操作系统。

(3)抢先式多任务。

(4)⽀持多种⽂件系统。

(5)Internet⽀持。

(6)并⾏性。

(7)开放性。

(8)可移植性。

(9)⾼可靠性。

(10)安全性。

(11)容错性。

(12)图形化界⾯(GUI)。

2.常⽤的⽹络操作系统有哪⼏种?各⾃的特点是什么?⽹络操作系统是⽤于⽹络管理的核⼼软件,⽬前得到⼴泛应⽤的⽹络操作系统有UNIX、Linux、NetWare、Windows NT Server、Windows 2000 Server和Windows Server 2003等。

(1)UNIX操作系统是⼀个通⽤的、交互作⽤的分时系统,其主要特性如下:1)模块化的系统设计。

2)逻辑化⽂件系统。

3)开放式系统:遵循国际标准。

4)优秀的⽹络功能:其定义的TCP/IP协议已成为Internet的⽹络协议标准。

5)优秀的安全性:其设计有多级别、完整的安全性能,UNIX很少被病毒侵扰。

6)良好的移植性。

7)可以在任何档次的计算机上使⽤,UNIX可以运⾏在笔记本电脑到超级计算机上。

(2)Linux是⼀种在PC上执⾏的、类似UNIX的操作系统。

1)完全遵循POSLX标准。

2)真正的多任务、多⽤户系统。

3)可运⾏于多种硬件平台。

4)对硬件要求较低。

5)有⼴泛的应⽤程序⽀持。

6)设备独⽴性。

7)安全性。

8)良好的可移植性。

9)具有庞⼤且素质较⾼的⽤户群。

linux实验报告

中国地质大学江城学院LINUX操作系统实验报告姓名班级学号指导教师2011 年5月10日目录✧实验一在LINUX下获取帮助、Shell实用功能✧实验二文件和目录操作命令✧实验三 vi编辑器使用、文件显示和处理命令✧实验四 LINUX常用操作命令✧实验五 Shell程序的创建及变量✧实验六 Shell流程控制语句✧实验七用户和组群账户管理✧实验八磁盘和文件系统管理实验一在LINUX下获取帮助、Shell实用功能实验目的:1、掌握字符界面下关机及重启的命令。

2、掌握LINUX下获取帮助信息的命令:man、help。

3、掌握LINUX中Shell的实用功能,命令行自动补全,命令历史记录,命令的排列、替换与别名,管道及输入输出重定向。

实验内容:1、使用shutdown命令设定在30分钟之后关闭计算机。

2、使用命令“cat /etc/named.conf”设置为别名named,然后再取消别名。

3、使用echo命令和输出重定向创建文本文件/root/nn,内容是hello,然后再使用追加重定向输入内容为word。

4、使用管道方式分页显示/var目录下的内容。

5、使用cat显示文件/etc/passwd和/etc/shadow,只有正确显示第一个文件时才显示第二个文件。

实验步骤及结果:1、打开Linux系统的虚拟机。

使用终端,在桌面点击鼠标右键,在菜单中点击新建终端。

在界面中输入“shutdown –h 30”,得到如下结果,完成使用shutdown命令设定在30分钟后关闭计算机。

如图:2、在界面输入“alias named=〝ls –l /etc/named.conf〞”按下Enter键实现文件别名named,再输入“named”命令,按下Enter键可以检验别名是否设置正确同时查看内容。

输入“unalias named”可以取消别名的定义,再输入“named”检测别名是否取消。

3、在界面中输入“echo hello>/root/nn”按下Enter键,再输入“cat /root/nn”然后按下Enter键,实现了使用echo命令和输出重定向创建文本文件/root/nn,内容是hello的要求。

AD管理域用户和组帐户PPT课件

可以创建组的地方

选择根据组所需要的管理能力创建组的特定域或组织单位。 例如,如果域中有多个组织单位,而每一个都有不同的管 理员,则可在那些组织单位中创建具有全局作用域的组, 这样管理员就能在各自的组织单位中管理用户的组成员身 份。如果组织单位以外的访问控制需要组,组织单位中的 组可以嵌套至可在树林中的其他地方使用的具有通用作用 域的组(或具有全局作用域的其他组)中。

Everyone 代表所有当前网络的用户,包括来自其他域的 来宾和用户。无论用户何时登录到网络上,它们都将被自 动添加到 Everyone 组。

第22页/共33页

特殊标识 (cont.)

Network 代表当前通过网络访问给定资源的用户(不 是通过从本地登录到资源所在的计算机来访问资源的 用户)。无论用户何时通过网络访问给定的资源,它 们都将自动添加到 Network 组。

第14页/共33页

域组

Active Directory Users and Computers Console Window Help

Active View

Tree

Builtin 9 objects

Active Directory Users and Computer Name

Type

Description

Interactive 代表当前登录到特定计算机上并且访问 该计算机上给定资源的所有用户(不是通过网络访问 资源的用户)。无论用户何时访问当前登录的计算机 上的给定资源,它们都被自动添加到 Interactive 组。

虽然可以给特殊标识指派对资源的权利和权限,但不 能修改或查看其成员身份。组作用域不适用于特殊标 识。无论用户何时登录或访问特殊资源,都被自动指 派这些特殊标识。

Linux 系统第5章 用户与组群管理

• 实例:

#groups

(显示当前用户所属组)

#groups root (显示root用户的所属组)

使用Red Hat用户管理器管理用户和组

启动Red Hat用户管理器 两种方法:

• 一种通过shell,使用如下命令: redhat-config-users • 第二种方法是通过图形界面来启动用户管理器。 【开始】|【系统设置】|【用户和组群】菜 单项。

5)切换用户身份

• 格式: su [-] [用户名]

• 实例: #su – // 切换到超级用户 #s户所属组 群的信息

• 格式: id [用户名]

• 实例:

#id tom

分组操作

…………………………

点评、操作演示:

………………………………………..

修改文件内容

改变目录内容,在目录中建立子目 录和新文件

2. 以root身份登录,在test目录下新建一个文件ff与目录dd, 观察新建文件及目录的权限,进行一定的设置,让新建的 目录具有写与执行的权限;

3. 进行设置,把文件ff和目录dd的所属用户变为ah用户;同 时把目录 dd的权限设具有读、写、执行的权限;

4. 利用ah用户登录,来观察对dd的操作情况;

5-3 组帐号管理

1、组的分类

• 私用组:创建用户时自动创建的组 • 标准组:可以包含多个用户的组

2、组的信息(/etc/group)

• 组名:组的标识符号 • 口令 • GID:组的唯一标识符 • 组的成员

3.组帐号的管理

1)建立组

• 格式:

groupadd [参数] 组名

• 参数:

-g GID -r

?用户帐户uidgid51用户管理概述1用户管理的范围?用户帐号管理?组帐号管理?用户组帐号的权限管理51用户和组文件文件和程序用户组创建安装归属于执行继承调用uidgid51用户和组文件linux继承了unix传统的方法把全部用户信息保存为普通的文本文件

新支点电信级容器云服务器操作系统 V5 NewStart CGSL Core V5 系统用户手册说明

新支点电信级容器云服务器操作系统V5NewStart CGSL Core V5系统用户手册编写日期2020年3月10日文件版本V1.0文件编排封面1页,目录6页,内容193页,合计212页广东中兴新支点技术有限公司手册说明本手册是新支点电信级容器云服务器操作系统(以下简称CGSL Core)V5系列版本全面使用说明书,讨论了进行系统管理所需的基础知识及相关系统管理主题,能够帮助您顺利执行系统管理任务并配置和管理一个高效、安全、稳定的服务器系统。

版本更新说明V1.02020年3月18日更新软件版本本书约定介绍符号的约定、键盘操作约定、鼠标操作约定以及四类标志。

1)符号约定样示按钮名;带方括号“【属性栏】”表示人机界面、菜单条、数据表和字段名等;多级菜单用“->”隔开,如【文件】->【新建】->【工程】表示【文件】菜单下的【新建】子菜单下的【工程】菜单项;尖括号<路径>表示当前目录中include目录下的.h头文件,如<asm-m68k/io.h>表示/include/asm-m68k/io.h文件。

2)术语约定NewStart CGS Linux CORE使用CGSL CORE代替3)标志本书采用二个醒目标志来表示在操作过程中应该特别注意的地方:NewStart CGSL CORE V5系统用户手册 警告:提醒操作中的一些注意事项。

提示:介绍提高效率的一些方法。

联系方式电话:400-033-0108电子信箱:os@公司地址:广州市天河区科技园高唐软件园基地高普路1021号6楼邮编:510663目录第1章基本命令介绍 (1)1.1基础知识 (1)1.1.1文件命令 (1)1.1.2路径 (1)1.1.3文件类型 (2)1.1.4目录结构 (2)1.1.5Shell简介 (3)1.1.6系统帮助 (4)1.2目录操作命令 (7)1.2.1查看目录 (7)1.2.2改变工作目录 (8)1.2.3创建目录 (8)1.2.4删除目录 (8)1.2.5显示当前目录 (9)1.3文件操作命令 (9)1.3.1显示文本文件 (9)1.3.2更新文件访问和修改时间 (11)1.3.3拷贝文件 (11)1.3.4移动和重命名文件 (12)1.3.5删除文件 (12)1.3.6文件链接 (12)1.3.7文件内容比较 (13)1.3.8查找文件 (14)1.3.9在文件中查找文本 (15)1.4文件权限操作 (16)1.4.1改变文件主 (16)1.4.2改变文件用户组 (16)1.4.3文件权限设置 (17)1.4.4改变文件权限 (18)1.4.5默认权限 (20)1.5重定向和管道 (20)1.5.1输入重定向 (21)1.5.2输出重定向 (21)1.5.3管道 (23)1.6进程与控制作业命令 (24)1.6.1用ps命令查看系统中的进程 (24)1.6.2top命令 (25)1.6.3用kill命令终止进程 (26)1.7基本网络命令 (26)1.7.1基本的网络配置命令 (27)1.7.2ping271.7.3telnet (29)1.7.4ftp301.7.5finger (31)第2章系统安装与升级 (32)2.1系统安装 (32)2.2系统升级 (32)2.2.1CGSL CORE系统升级补丁的命名规则 (32)2.2.2系统升级补丁程序的使用方法 (33)2.2.3升级过程的注意事项 (33)第3章用户和组群管理 (35)3.1概述 (35)3.1.1用su命令改变身份 (36)3.1.2系统中的用户管理配置文件 (36)3.2命令行界面下的用户和组管理 (37)3.2.1用户管理 (37)3.2.2用户组管理 (39)第4章文件系统管理 (41)4.1文件系统基础和相关操作 (41)4.1.1建立文件系统 (42)4.1.2挂载文件系统 (42)4.1.3卸载文件系统 (43)4.1.4用fstab文件配置文件系统 (43)4.1.5检查和修复文件系统 (45)4.1.6常用文件系统管理命令 (45)4.1.7使用设备 (46)4.2文件系统管理实例 (47)4.2.1添加新硬盘 (47)4.2.2ext4转换成xfs (47)4.2.3ext3转换为ext4 (48)4.2.4ext2转换为ext3 (48)4.2.5ext3还原为ext2 (49)4.3磁盘分区管理 (49)4.3.1Parted工具 (49)4.3.2Fdisk工具 (52)4.4交换空间 (55)4.4.1交换空间是什么 (55)4.4.2添加交换空间 (55)4.4.3删除交换空间 (57)4.4.4移动交换空间 (57)4.5RAID管理 (58)4.5.1RAID是什么? (58)4.5.2谁应该使用RAID (58)4.5.3硬件RAID和软件RAID (58)4.5.4mdadm管理软RAID阵列 (60)4.6逻辑卷管理器(LVM) (63)4.6.1LVM创建及配置示例 (66)4.7设备映射多路径(DM-Multipath) (70)4.7.1DM-Multipath概述 (70)4.7.2DM-Multipath配置及管理示例 (71)第5章软件包管理 (73)5.1使用rpm命令 (73)5.1.1安装、升级和更新 (73)5.1.2删除 (73)5.1.3查询 (74)5.1.4验证 (75)5.2使用yum命令 (75)5.2.1配置软件仓库 (75)5.2.2yum常用命令介绍 (75)第6章使用Vim编辑器 (77)6.1Vim的工作模式 (77)6.1.1命令模式 (77)6.1.2插入模式 (77)6.1.3命令模式 (78)6.2Vim编辑文件的基本过程 (78)6.2.1光标的移动 (78)6.2.2基本编辑指令 (79)第7章基础系统管理 (82)7.1时间和日期管理 (82)7.1.1日期和时间属性 (82)7.1.2时区配置 (83)7.2键盘配置 (84)7.3任务自动化 (85)7.3.1cron857.3.2at和batch (87)7.4服务管理 (90)7.4.1systemctl命令 (90)7.4.2替换的服务例子: (91)7.5内核模块管理 (92)7.5.1概述 (92)7.5.2内核模块工具 (92)7.6Kdump (94)7.7系统信息收集 (95)7.7.1进程信息 (95)7.7.2内存信息 (98)7.7.3文件系统信息 (99)第8章系统服务 (101)8.1NTP1018.1.1Chrony配置文件 (102)8.1.2NTP配置实例 (102)8.2vsftpd (107)8.2.1vsftpd配置文件 (107)8.2.2vsftpd配置实例 (109)8.3Samba (110)8.3.1Samba配置文件 (110)8.3.2Samba配置实例 (111)8.4NFS1128.4.1NFS配置文件 (112)8.4.2NFS配置实例 (113)8.5Telnet (114)Telnet服务的启动 (114)Telnet客户端 (115)8.6OpenSSH (115)第9章系统安全 (118)9.1系统安全概要 (118)9.1.1安全管理 (118)9.1.2常见安全问题及对策 (120)9.2系统备份 (121)9.2.1备份前的准备 (121)9.2.2常用备份命令 (122)9.3加密措施 (126)9.3.1SSH和RSA/DSA认证 (126)9.3.2PGP1289.3.3OPENSSL (128)9.4账户安全 (129)9.4.1账户管理 (129)9.4.2用户认证(PAM) (129)9.4.3访问控制 (129)9.5防火墙(Netfilter/Iptables) (130)9.5.1防火墙(Netfilter/Iptables)介绍 (130)9.5.2建立规则和链 (130)9.5.3启动与关闭防火墙 (134)9.6防火墙(Netfilter/Firewalld) (134)9.6.1防火墙(Netfilter/Firewalld)介绍 (134)9.6.2区域(zones)概念 (135)9.6.3防火墙(Netfilter/firewalld)配置 (136)9.6.4启动与关闭防火墙 (140)9.7安全审计(Audit) (140)9.7.1配置审计守护进程(auditd) (140)9.7.2编写审计规则 (143)9.7.3使用审计监控文件 (146)9.8日志系统 (147)9.8.1定位日志文件 (147)9.8.2重要日志说明 (148)9.8.3rsyslog (148)9.8.4Logrotate (151)9.9服务安全 (154)9.10传输通道安全(ipsec vpn) (155)9.11SELinux (155)9.11.1简介 (155)9.11.2SELinux的工作流程 (155)9.11.3SELinux中的安全上下文 (156)9.11.4SElinux的配置 (157)9.11.5启动与关闭SELinux (158)9.11.6与SELinux有关的日志文件 (161)第10章网络 (162)10.1网络配置 (162)10.1.1使用NetworkManager服务管理网络 (162)10.1.2使用network服务管理网络 (168)10.2网络常用命令 (170)10.3网卡绑定 (170)10.4Network teaming服务 (172)10.4.1使用nmcli工具创建一个网卡绑定 (172)10.4.2使用nmtui工具创建网卡绑定 (174)第11章图形环境 (177)11.1VNC (177)11.1.1VNC安装 (177)11.1.2VNC配置 (178)11.2XManager (178)11.2.1XManager服务端配置 (179)11.2.2注意事项 (179)11.2.3在xinetd上配置VNC与XDCMP (179)第12章Docker使用 (181)12.1启动docker服务 (181)12.2镜像下载和导入 (182)12.3启动容器和进入容器 (183)12.4docker数据管理 (185)12.5Docker端口映射 (187)12.6通过基础镜像创建新镜像 (188)12.7docker资源限制 (191)第13章自研工具 (193)13.1cgsl-security-enhance2 (193)第14章COPYRIGHT NOTICE AND WARRANTY DISCLAIMER (197)第1章第1章基本命令介绍熟悉在命令行界面下工作对使用和管理CGSL CORE操作系统提供了极大的方便,本章介绍在CGSL CORE系统中进行Shell操作的基本知识。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

组群GID

组群GID和UID类似,是一个从0开始的正整 数,GID为0的组群是root组群。Linux系统 会预留GID号1~999给系统虚拟组群使用, 创建的新组群GID是从1000开始的,查看 系统创建组群默认的GID范围应该查看 /etc/login.defs中的GID_MIN和GID_MAX 值,可以使用以下命令查看。

/etc/gshadow文件

/etc/gshadow是/etc/group的加密文件,组群密码就 是存放在这个文件中。/etc/gshadow和/etc/group 是互补的两个文件;对于大型服务器,针对很多 用户和组群,定制一些关系结构比较复杂的权限 模型,设置组群密码是很有必要的。比如不想让 一些非组群成员永久拥有组群的权限和特性,可 以通过密码验证的方式来让某些用户临时拥有一 些组群特性,这时就要用到组群密码。 /etc/gshadow文件中每个组群都有一条记录。一行 有4个段位,每个段位用“:”分隔。

如果设置为0,则禁用此功能。该字段是指用户可以更改密码的天数 如果设置为0,则禁用此功能。该字段是指用户必须更改密码的天数

密码更换前警告的天数

账户被取消激活前的天数 用户账户过期日期 保留字段

用户登录系统后,系统登录程序提醒用户密码将要过期 表示用户密码过期多少天后,系统会禁用此用户,也就是说系统会不 让此用户登录,也不会提示用户过期,是完全禁用的

/etc/shadow文件

/etc/shadow文件是/etc/passwd的影子文件,这个 文件并不是由/etc/passwd文件产生,这两个文件 应该是对应互补的。/etc/shadow文件内容包括用 户及被加密的密码以及其它/etc/passwd不能包括 的信息,比如用户账户的有效期限等。 /etc/shadow文件只有root用可以读取和操作,文件 的权限不能随便更改为其它用户可读,这样做是 非常危险的。如果发现这个文件的权限变成了其 它组群或用户可读了,要进行检查,以防系统安 全问题的发生。 /etc/shadow文件的内容包括9个段位,每个段位之 间用“:”分隔。

用户UID

UID是用户的ID值,在系统中每一位用户的UID值都是惟一 的,更确切地说每一位用户都要对应一个惟一的UID。 Linux系统用户的UID值是一个正整数,初始值从0开始, 在Linux系统中默认的最大值是60000。 root的UID是0,拥有系统最高权限。 UID是确认用户权限的标识,用户登录系统所处的角色是通 过UID来实现的,而不是用户名。一般情况下,Linux的 发行版本都会预留一定的UID给系统虚拟用户使用,比如 ftp、nobody、adm、bin以及shutdown等用户账户。在 Linux系统中会把1~999的UID预留出来给虚拟用户使用, 管理员所创建的新用户UID默认是从1000开始的。

用户账户分类

用户账户在Linux系统中是分角色的,由于角 色不同,每个用户的权限和所能完成的任 务也不同。而在实际的管理中,用户的角 色是通过UID(用户ID号)来标识的,每个 用户的UID都是不同的。 1.root用户 2.系统用户 3.普通用户

/etc/passwd文件

/etc/passwd文件是系统识别用户的一个重要文件, Linux系统中所有的用户都记录在该文件中。假设 用户以账户zhangsan登录系统时,系统首先会检 查/etc/passwd文件,看是否有zhangsan这个账 户,然后确定用户zhangsan的UID,通过UID来 确认用户的身份,如果存在则读取/etc/shadow文 件中所对应的密码。如果密码核实无误则登录系 统,读取用户的配置文件。 任何用户都可以读取/etc/passwd文件内容,在 /etc/passwd文件中,每一行表示的是一个用户账 户的信息,一行有7个段位,每个段位用“:”分隔。

7.3 组群账户简介

7.3.1 组群账户分类 7.3.2 /etc/group文件 7.3.3 /etc/gshadow文件

组群账户分类

具有某种共同特征的用户集合就是组群。通过组群 可以集中设置访问权限和分配管理任务。 在Linux系统中,有两种组群分类方法,一种方法将 组群分为私有组群和标准组群。 1.私有组群 2.标准组群 另外一种方法将组群分为主要组群和次要组群。 1.主要组群 2.次要组群

组群密码 组群管理者

组群成员

7.4 组群账户设置

7.4.1 创建组群账户 7.4.2 修改组群账户 7.4.3 删除组群账户

创建组群账户

使用groupadd命令可以在Linux系统中创建组 群账户。 命令语法: groupadd [选项] [组群名]

修改组群账户

使用groupmod命令可以在Linux系统中修改 组群账户,比如组群名称、GID等。 命令语法: groupmod [选项][组群名]

passwd命令

设置或修改用户的密码,普通用户和超级权 限用户都可以运行passwd,普通用户只能 更改自己的用户密码,root用户可以设置或 修改任何用户的密码。如果passwd 命令后 面不接任何选项或用户名,则表示修改当 前用户的密码。

命令语法: passwd [选项] [用户名]

gpasswd命令

/etc/group文件

/etc/group文件是组群的配置文件,内容包括用户和组群, 并且能显示出用户是归属哪个组群或哪几个组群。一个用 户可以归属一个或多个不同的组群,同一组群的用户之间 具有相似的特征。比如把某一用户加入到root组群,那么 这个用户就可以浏览root用户主目录的文件,如果root用 户把某个文件的读写执行权限开放,root组群的所有用户 都可以修改此文件;如果是可执行的文件,root组群的用 户也是可以执行的。 组群的特性在系统管理中为系统管理员提供了极大的方便, 但安全性也是值得关注的,如某个用户有对系统管理有最 重要的内容,最好让用户拥有独立的组群,或者把用户的 文件的权限设置为完全私有。 /etc/group文件的内容包括组群名、组群密码、GID及该组 群所包含的用户,每个组群一条记录,一行有4个段位, 每个段位用“:”分隔。

指定用户账户禁用的天数(从1970年的1月1日开始到账户被禁用的天 数),如果这个字段的值为空,账户永久可用

目前为空,以备将来Linux系统发展时使用

7.2 用户账户设置

7.2.1 创建用户账户 7.2.2 修改用户账户 7.2.3 删除用户账户

创建用户账户

创建用户账户就是在系统中创建一个新账户,为新账户分配 用户UID、组群、主目录和登录Shell等资源,新创建的用 户账户默认是被锁定的,无法使用,需要使用passwd命 令设置密码以后才能使用。创建用户账户就是在 /etc/passwd文件中为新用户增加一条记录,同时更新 /etc/shadow和/etc/group文件。 使用useradd命令都可以在Linux系统中创建用户账户。 命令语法: useradd [选项] [用户名]

/etc/group文件字段含义

字段 组群名 组群密码 字段含义 组群名称,如组群名root 存放加密的组群密码,看到一个x,密码已被映射 到/etc/gshadow文件中

在系统内用一个整数标识组群GID,每个组群的 GID都是惟一的,默认普通组群的GID从1000 组群标识号(GID) 开始,root组群GID是0

修改用户账户

使用usermod命令可以更改用户的户的登录名。

命令语法: usermod [选项][用户名]

删除用户账户

使用userdel命令可以在Linux系统中删除用 户账户,甚至连用户的主目录也一起删除。 命令语法: userdel [选项][用户名]

/etc/gshadow文件字段含义

字段 组群名 字段含义 组群的名称 密码已经加密,如果有些组群在这里显示的是 “!”,表示这个组群没有密码。本例中组群 shanghai没有密码,组群beijing已设置密码 组群的管理者,有权在该组群中添加、删除用户 属于该组群的用户成员列表,如有多个用户用逗 号分隔。本例中beijing组群的成员是ou

/etc/shadow文件字段含义

字段

用户名 字段含义 这里的用户名和/etc/passwd中的用户名是相同的 密码已经加密,如果有些用户在这里显示的是“!!”,则表示这个用户 还没有设置密码,不能登录到系统

加密密码

用户最后一次更改密码的日期 密码允许更换前的天数 密码需要更换的天数

从1970年1月1日算起到最后一次修改密码的时间间隔天数

命令语法: newgrp [组群名]

groups 命令

使用groups命令可以显示指定用户账户的组 群成员身份。 命令语法: groups [用户名]

id命令

使用id命令可以显示用户的UID以及该用户所 属组群的GID。 命令语法: id [选项] [用户名]

/etc/passwd文件字段含义

字段 用户名 密码 用户标识号 (UID) 组群标识号 (GID) 用户名全称 主目录 登录Shell 字段含义 也称为登录名,在系统内用户名应该具有惟一性。在本例中, zhangsan就是用户名 存放加密用户的密码,看到的是一个x,其实密码已被映射到 /etc/shadow文件中 在系统内用一个整数标识用户ID号,每个用户的UID都是惟一 的,root用户的UID是0,普通用户的UID默认从1000开始, 本例中的用户zhangsan的UID是1000 在系统内用一个整数标识用户所属的主要组群ID号,每个组群 的GID都是惟一的 用户名描述,可以不设置。在本例中,zhangsan用户的用户名 全称是张三 用户登录系统后首先进入的目录,zhangsan用户的主目录是 /home/zhangsan 用户使用的Shell类型,Linux系统默认使用的Shell是/bin/bash

删除组群账户

使用groupdel命令可以在Linux系统中删除组 群账户。如果该组群中仍旧包括某些用户, 那么必须先删除这些用户后,才能删除组 群。