linux-postfix服务器-电子邮件过滤和防病毒

电子邮件安全过滤设置

电子邮件安全过滤设置尊敬的用户,为了确保您的电子邮件安全,提高过滤设置的效率是至关重要的。

本文将为您介绍如何进行电子邮件安全过滤设置,以保护您的隐私和减少垃圾邮件的干扰。

1. 确认邮箱提供商是否提供过滤功能在设置电子邮件安全过滤之前,首先确认您使用的邮箱提供商是否提供了相关功能。

大多数主流邮箱提供商都会提供多种过滤选项,以帮助用户过滤垃圾邮件和其他不必要的邮件。

2. 设置垃圾邮件过滤器垃圾邮件过滤器是保护您邮箱安全的重要工具。

它能够自动识别并将垃圾邮件过滤到垃圾箱,降低您收到垃圾邮件的几率。

在设置垃圾邮件过滤器时,可以根据邮箱提供商的操作指南,将特定的发件人或者邮件内容添加到黑名单中,以避免接收到类似的邮件。

3. 配置白名单除了屏蔽垃圾邮件外,您可能也有一些特殊需要的邮件需要保留,例如订阅的新闻简报或者重要的工作邮件。

为了确保这些邮件不会被误判为垃圾邮件,您可以设置白名单,将特定的发件人或者邮件内容添加到白名单中,确保这些邮件顺利送达您的收件箱。

4. 更新反垃圾邮件软件除了设置邮箱提供商提供的垃圾邮件过滤器外,您还可以考虑安装反垃圾邮件软件,以增强对垃圾邮件的过滤能力。

许多反垃圾邮件软件具有更精确的过滤算法和实时更新的垃圾邮件数据库,可以提高对垃圾邮件的识别准确性。

5. 谨慎公开邮箱地址为了防止您的邮箱被垃圾邮件发送者获取并滥发广告或其他不必要的信息,建议您谨慎公开您的邮箱地址。

尽量避免在公开的论坛、社交网络或其他公共场合留下您的邮箱地址,以减少不必要的骚扰。

6. 定期检查并更新设置电子邮件安全是一个不断进行的过程,定期检查和更新设置是非常重要的。

您可以每隔一段时间检查一次垃圾邮件和白名单,确保需要屏蔽的垃圾邮件被过滤到垃圾箱,同时您期望接收的邮件顺利送达收件箱。

总结:通过合理设置电子邮件的安全过滤功能,我们可以有效降低垃圾邮件的干扰,提高邮件的过滤准确性,确保收件箱只接收到真正有价值的邮件。

为了保护隐私和提高工作效率,我们建议您合理设置电子邮件安全过滤,并定期检查和更新相关设置。

如何在Linux系统上搭建邮件代理服务器

如何在Linux系统上搭建邮件代理服务器随着互联网的发展,电子邮件已经成为我们日常生活和工作中不可或缺的一部分。

为了更好地管理和保护我们的电子邮件,搭建邮件代理服务器是非常有必要的。

在本文中,我将介绍如何在Linux系统上搭建邮件代理服务器,并提供一些实用的技巧和建议。

一、选择适合的邮件代理服务器软件在搭建邮件代理服务器之前,首先需要选择适合的邮件代理服务器软件。

常见的邮件代理服务器软件有Postfix、Sendmail和Exim等。

在选择之前,我们需要考虑以下几个方面:1.稳定性和安全性:选择一个稳定且有良好安全记录的邮件代理服务器软件是非常重要的,以确保您的电子邮件安全。

2.易于配置和管理:选择一个易于配置和管理的邮件代理服务器软件将帮助您节省时间和精力。

3.可扩展性:选择一个具有良好扩展性的邮件代理服务器软件,以便您可以根据需要进行功能扩展和定制。

基于以上几个方面的考虑,我推荐使用Postfix作为邮件代理服务器软件。

Postfix是一款稳定、安全且易于配置的邮件代理服务器软件,广泛应用于各种Linux发行版中。

二、安装和配置Postfix1.安装Postfix在Linux系统上安装Postfix非常简单。

首先,打开终端并以root用户身份运行以下命令来安装Postfix:```sudo apt-get install postfix```根据系统提示进行配置,一般选择“Internet Site”选项,并输入您的域名。

2.配置PostfixPostfix的配置文件位于/etc/postfix/main.cf。

您可以使用任何文本编辑器打开该文件并进行必要的配置。

以下是几个常见的配置选项:- myhostname:设置您的邮件代理服务器的主机名。

- mydomain:设置您的邮件代理服务器的域名。

- mydestination:设置邮件将被投递的目的地域名。

根据您的实际需求进行配置,并保存文件。

linux环境下postfix+dovecot+webmail安装配置详解

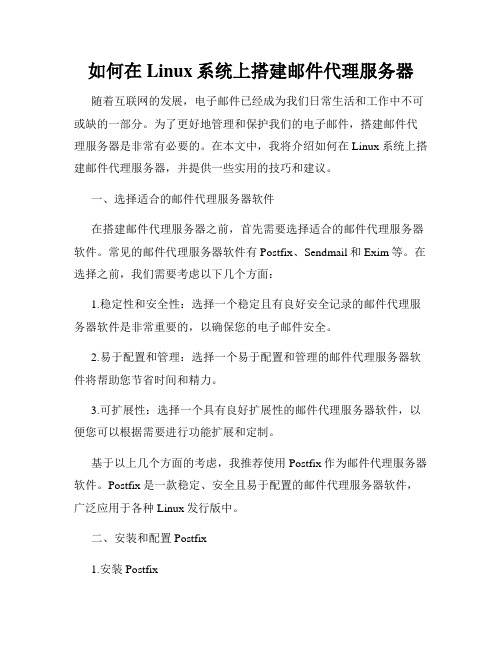

构建postfix邮件服务器(一)1、编译安装Postfix[root@mail ~]# groupadd -g 1200 postdrop[root@mail ~]# groupadd -g 1000 postfix[root@mail ~]# useradd -M -s /sbin/nologin -u 1000 -g postfix -G postdrop postfix[root@mail ~]# tar zxf postfix-2.4.6.tar.gz[root@mail ~]# gunzip postfix-2.4.6-vda-ng.patch.gz[root@mail ~]# cd postfix-2.4.6[root@mail postfix-2.4.6]# patch -p1 < ../postfix-2.4.6-vda-ng.patchpatching file README_FILES/VDA_READMEpatching file src/global/mail_params.hpatching file src/util/file_limit.cpatching file src/virtual/mailbox.cpatching file src/virtual/maildir.cpatching file src/virtual/virtual.cpatching file src/virtual/virtual.h[root@mail postfix-2.4.6]#预配置编译参数[root@mail postfix-2.4.6]# make makefiles \'CCARGS=-DHAS_MYSQL -I/usr/local/mysql/include/mysql \-DUSE_SASL_AUTH \-DUSE_CYRUS_SASL -I/usr/include/sasl' \'AUXLIBS=-L/usr/local/mysql/lib/mysql -lmysqlclient -lz -lm \-L/usr/lib/sasl2 -lsasl2 ' && make && make install //编译并进行安装Postfix的配置文件(Postfix系统最主要的配置文件包括:/etc/postfix/main.cf 和/etc/postfix/master.cf.前者是postfix服务的配置文件,后者是master程序的配置文件)[root@mail postfix-2.4.6]# postconf –n //-n 将只列出不同于默认值的配置参数command_directory = /usr/sbinconfig_directory = /etc/postfixdaemon_directory = /usr/libexec/postfixdebug_peer_level = 2html_directory = nomail_owner = postfixmailq_path = /usr/bin/mailqmanpage_directory = /usr/local/mannewaliases_path = /usr/bin/newaliasesqueue_directory = /var/spool/postfixreadme_directory = nosample_directory = /etc/postfixsendmail_path = /usr/sbin/sendmailsetgid_group = postdropunknown_local_recipient_reject_code = 550[root@mail postfix-2.4.6]#[root@mail postfix-2.4.6]# cd /etc/postfix/[root@mail postfix]# postconf -n > main2.cf[root@mail postfix]# mv main.cf main.cf.bak[root@mail postfix]# mv main2.cf main.cfPostfix的启动控制[root@mail postfix]# postfix startpostfix/postfix-script: starting the Postfix mail system[root@mail postfix]# netstat -anpt | grep :25tcp 0 0 0.0.0.0:25 0.0.0.0:* LISTEN 1995/master[root@mail postfix]# postfix check //若配置无误,不会反馈任何信息[root@mail postfix]# postfix reload //重新载入配置信息,而不需要重启Postfix服务postfix/postfix-script: refreshing the Postfix mail system[root@mail postfix]# postfix stoppostfix/postfix-script: stopping the Postfix mail system[root@mail postfix]#配置基于Postfix构建简单电子邮件系统:1、编辑main.cf文件,调整运行Postfix的基本参数[root@mail postfix]#vi main.cfinet_interfaces=192.168.1.199, 127.0.0.1 //设置postfix服务监听的IP地址,缺省为allmyhostname= //设置postfix服务器使用的主机名mydomain= //设置postfix服务器使用的邮件域myorigin=$mydomain //设置外发邮件时发件人地址中的邮件域名mydestination=$mydomain,$myhostname //设置可接收的邮件地址中的域名home_mailbox=Maildir/ //设置邮件存储位置和格式2、添加邮件用户的帐号[root@mail postfix]# groupadd mailusers[root@mail postfix]# useradd -g mailusers -s /sbin/nologin xiaowu[root@mail postfix]# useradd -g mailusers -s /sbin/nologin juncai[root@mail postfix]# passwd xiaowuChanging password for user xiaowu.New UNIX password:BAD PASSWORD: it is based on a dictionary wordRetype new UNIX password:passwd: all authentication tokens updated successfully.[root@mail postfix]# passwd juncaiChanging password for user juncai.New UNIX password:BAD PASSWORD: it is based on a dictionary wordRetype new UNIX password:passwd: all authentication tokens updated successfully.[root@mail postfix]##echo 12345 | passwd --stdin xiaowu //或这样赋予密码Changing password for user xiaowu.passwd: all authentication tokens updated successfully.3、SMTP发送邮件测试[root@mail postfix]# telnet localhost 25Trying 127.0.0.1...Connected to localhost.localdomain (127.0.0.1).Escape character is '^]'.220 ESMTP Postfixehlo 250 250-PIPELINING250-SIZE 10240000250-VRFY250-ETRN250-ENHANCEDSTATUSCODES250-8BITMIME250 DSNmail from:xiaowu@250 2.1.0 Okrcpt to:juncai@250 2.1.5 Okdata354 End data with <CR><LF>.<CR><LF>subject: A TEST MAILHELLO!This is a test mail !!!.250 2.0.0 Ok: queued as 229784E100quit221 2.0.0 ByeConnection closed by foreign host.#grep 229784E100 /var/log/messages //查找发信状态[root@mail postfix]# cat ~juncai/Maildir/new/Return-Path: <xiaowu@>X-Original-To: juncai@Delivered-To: juncai@Received: from localhost (localhost.localdomain [127.0.0.1])by (Postfix) with SMTP id 229784E100for <juncai@>; Thu, 17 Mar 2011 03:02:45 +0800 (CST)subject: A TEST MAILMessage-Id: <20110316190254.229784E100@>Date: Thu, 17 Mar 2011 03:02:45 +0800 (CST)From: xiaowu@To: undisclosed-recipients:;HELLO!This is a test mail !!![root@mail postfix]#构建Dovecot服务器1、编译安装Dovecot软件包[root@mail ~]#useradd –M –s /sbin/nologin dovecot[root@mail ~]#tar zxvf dovecot-1.1.4.tar.gz[root@mail ~]#cd dovecot-1.1.4[root@mail dovecot-1.1.4]# ./configure --sysconfdir=/etc --with-mysql && make && make install2、配置Dovecot的运行参数(1)建立dovecot.conf配置文件并进行简单设置[root@mail dovecot-1.1.4]# cp /etc/dovecot-example.conf /etc/dovecot.conf[root@mail dovecot-1.1.4]#vi /etc/dovecot.confssl_disable = yesprotocols = imap pop3disable_plaintext_auth = nomail_location = maildir:~/Maildir(2)创建PAM认证文件[root@mail dovecot-1.1.4]# vi /etc/pam.d/dovecotauth required pam_nologin.soauth include system-authaccount include system-authsession include system-auth3、启动Dovecot服务[root@mail ~]# /usr/local/sbin/dovecot -c /etc/dovecot.conf[root@mail ~]# netstat -anpt | grep dovecottcp 0 0 0.0.0.0:110 0.0.0.0:* LISTEN 3713/dovecottcp 0 0 0.0.0.0:143 0.0.0.0:* LISTEN 3713/dovecot[root@mail ~]#4、POP3接收邮件测试[root@mail ~]# telnet localhost 110Trying 127.0.0.1...Connected to localhost.localdomain (127.0.0.1).Escape character is '^]'.+OK Dovecot ready.user juncai+OKpass juncai+OK Logged in.list+OK 1 messages:1 511.retr 1+OK 511 octetsReturn-Path: <xiaowu@>X-Original-To: juncai@Delivered-To: juncai@Received: from localhost (localhost.localdomain [127.0.0.1])by (Postfix) with SMTP id 229784E100for <juncai@>; Thu, 17 Mar 2011 03:02:45 +0800 (CST) subject: A TEST MAILMessage-Id: <20110316190254.229784E100@>Date: Thu, 17 Mar 2011 03:02:45 +0800 (CST)From: xiaowu@To: undisclosed-recipients:;HELLO!This is a test mail !!!.quit+OK Logging out.Connection closed by foreign host.[root@mail ~]#WEBMAIL邮件界面SquirrelMail的工作流程1、依次安装squirrelmail程序包、中文语言包[root@mail ~]# tar jxvf squirrelmail-1.4.13.tar.bz2 -C /usr/local/apache2/htdocs /webmail[root@mail ~]# cd /usr/local/apache2/htdocs/webmail/[root@mail webmail]# tar jxvf ~/zh_CN-1.4.13-20071220.tar.bz22、创建及调整数据目录、附件目录[root@mail webmail]# mkdir -p attach data[root@mail webmail]# chown -R daemon:daemon attach/ data/ [root@mail webmail]# chmod 730 attach/3、建立config.php配置文件[root@mail webmail]# cp config/config_default.php config/config.php [root@mail webmail]# vi config/config.php$squirrelmail_default_language = 'zh_CN';'en_US' $default_charset = 'zh_CN.UTF-8'; 'iso-8859-1' $domain = '';$smtpServerAddress = 'localhost';$smtpPort = 25;$imapPort = 143;$imap_server_type = 'dovecot';$data_dir = '/usr/local/apache2/htdocs/webmail/data/'; $attachment_dir = '/usr/local/apache2/htdocs/webmail/attach/';4、重新启动httpd服务,并在浏览器中登录squirrelmail系统[root@mail webmail]# ../../bin/apachectl restart在该界面中可以完成发信、收信等电子邮件服务的基本操作。

linux下防病毒策略

Linux系统服务器防病毒实战一、Linux病毒简介随着Linux应用的日益广泛,有大量的网络服务器使用Linux操作系统。

由于Linux的桌面应用和Windows相比还有一定的差距,所以在企业应用中往往是Linux和Windows操作系统共存形成异构网络。

在服务器端大多使用Linux和Unix的,桌面端使用Windows XP、Vista。

Linux操作系统一直被认为是Windows 系统的劲敌,因为它不仅安全、稳定、成本低,而且很少发现有病毒传播。

但是,随着越来越多的服务器、工作站和个人电脑使用Linux软件,电脑病毒制造者也开始攻击这一系统。

对于Linux系统无论是服务器,还是工作站的安全性和权限控制都是比较强大的,这主要得力于其优秀的技术设计,不仅使它的作业系统难以宕机,而且也使其难以被滥用。

Unix经过20多年的发展和完善,已经变得非常坚固,而Linux基本上继承了它的优点。

在Linux里,如果不是超级用户,那么恶意感染系统文件的程序将很难得逞。

当然,这并不是说Linux就无懈可击,病毒从本质上来说是一种二进制的可执行的程序。

速客一号(Slammer)、冲击波(Blast)、霸王虫(Sobig)、米虫(Mimail)、劳拉(Win32.Xorala)病毒等恶性程序虽然不会损坏Linux服务器,但是却会传播给访问它的Windows系统平台的计算机。

Linux平台下的病毒分类:1、可执行文件型病毒:可执行文件型病毒是指能够寄生在文件中的,以文件为主要感染对象的病毒。

病毒制造者们无论使用什么武器,汇编或者C,要感染ELF文件都是轻而易举的事情。

这方面的病毒有Lindose。

2、蠕虫(worm)病毒:1988年Morris蠕虫爆发后,Eugene H. Spafford 为了区分蠕虫和病毒,给出了蠕虫的技术角度的定义,“计算机蠕虫可以独立运行,并能把自身的一个包含所有功能的版本传播到另外的计算机上。

Linux1 邮件服务器 Postfix的安装

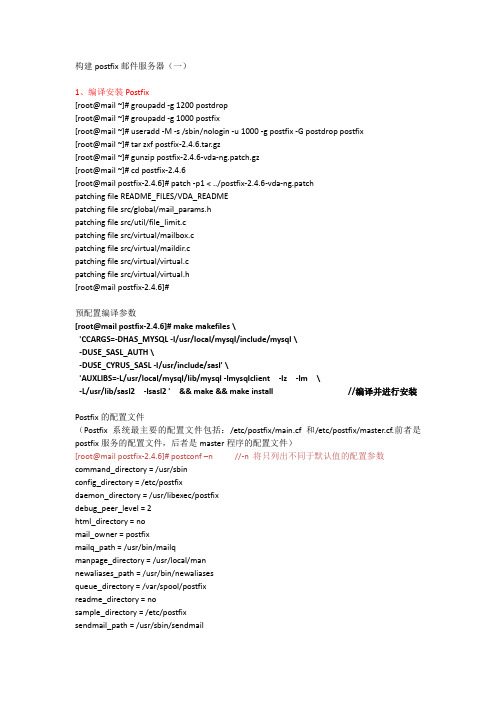

Linux1 邮件服务器 Postfix 的安装Red Hat Enterprise Linux 5.4中内置有Sendmail 和Postfix 两种服务,并且默认配置下已经启用了Sendmail 。

不过,从前文的分析可以看出,Postfix 有很多Senmail 所没有的优势,所以我们准备采用Postfix 。

虽然RedHat Enterprise Linux5.4同时提供Sendmail 与Postfix ,不过同时启用会出现冲突,并不建议这两者并存,因此在安装Postfix 后,要记得将Sendmail 停用或删除。

删除操作,可在终端下利用“rpm –e 安装的sendmail 软件包名称”命令格式,并按【回车】键依次卸载sendmail-cf 、sendmail-doc 和sendmail-devel 3个软件包,如图9-48所示。

图9-48 删除Sendmail 相关软件包删除Red Hat Enterprise Linux 5.4默认安装的Sendmail 后,就可以放心地安装、启用Postfix 服务了。

由于Red Hat Enterprise Linux 5.4中的Postfix 服务默认并不会自动安装,所以在安装Postfix (使用RPM 工具)之前,首先需要在终端界面下使用-qa 命令查看系统是否安装有Postfix ,如图9-49所示。

图9-49 查看是否安装Postfix如果输出中没有任何结果显示,则表明Postfix 服务没有被安装。

相反,则应该显示“postfix-2.3.3-2”等字样。

尚未安装这项服务,则可将Red Hat Enterprise Linux5.4的第3张安装盘放入光驱(或者直接放入Red Hat Enterprise Linux 5.4的DVD 安装盘)。

然后,使用mount 命令将此光盘挂载到任一个指定的目录下(如,/tmp ),如图9-50所示。

postfix+dovecot详解

一、概述Postfix和Dovecot是两个常用的邮件服务器软件,用于在Linux系统上搭建邮件服务器。

Postfix是用于发送邮件的邮件传输代理(MTA),而Dovecot是用于接收邮件的邮件传输代理(MDA)。

本文将详细介绍Postfix和Dovecot的安装、配置和使用方法。

二、Postfix详解1. Postfix概述Postfix是一个开源的邮件传输代理软件,由Wietse Venema开发。

它在功能上类似于Sendm本人l,但相比Sendm本人l,Postfix更加安全、稳定、高效。

由于其可靠性和安全性,Postfix成为了Linux系统中最流行的邮件服务器之一。

2. Postfix安装在大多数Linux发行版中,Postfix都是作为软件仓库中的一个包进行分发的,可以通过包管理工具进行安装。

在Debian/Ubuntu系统中,可以使用以下命令进行安装:```sudo apt-get install postfix```在CentOS/RHEL系统中,可以使用以下命令进行安装:```sudo yum install postfix```3. Postfix配置Postfix的主要配置文件为`/etc/postfix/m本人n.cf`,在配置Postfix 之前,我们需要进行一些基础配置,如配置域名、配置邮件别名等。

然后可以编辑`/etc/postfix/m本人n.cf`文件,配置主机名、监听位置区域、邮件转发、反垃圾邮件措施、SSL加密等内容。

4. Postfix使用在Postfix配置完成之后,可以通过命令行工具来管理Postfix,如新建用户、发送邮件、查看邮件队列等。

也可以使用邮件客户端向Postfix服务器发送接收邮件。

三、Dovecot详解1. Dovecot概述Dovecot是一个开源的邮件传输代理软件,由来自芬兰的Dovecot开发团队开发。

它主要用于接收和存储邮件,为用户提供POP3和IMAP等接收邮件协议的支持。

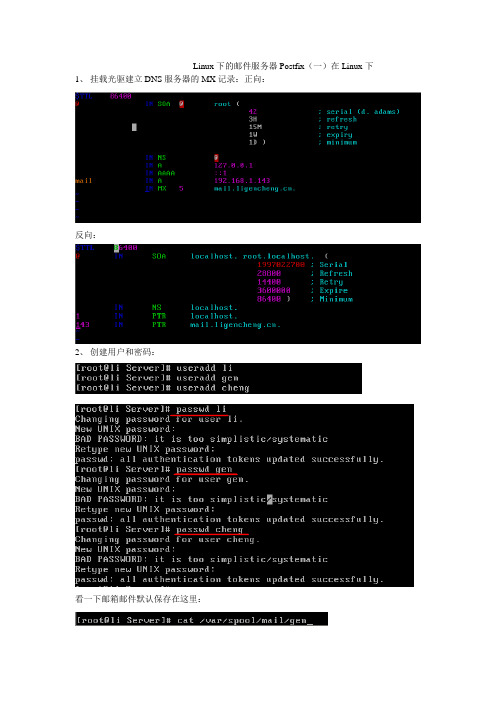

第六章 构建Postfix邮件服务器(二)

MySQL

courier-authlib

支持数据库认证

10

配置虚拟用户支持 —— SMTP认证

1. 编译安装 courier-authlib 软件

下载源码包 courier-authlib-0.60.2.tar.bz2

官方站点:/

解包、配置、编译及安装

基于系统用户的SMTP认证

5

基于虚拟用户的邮件系统架构

其它MTA 发往本域的邮件 发送邮件 发往外域的邮件

3

Cyrus-SASL函数库 查询 Courier-authlib

收信

2

认证 Web发信

存储本域邮件

发信认证 Mailbox

4

收取邮件

通过mysql driver POP3 IMAP 进行收信认证

11

配置虚拟用户支持 —— SMTP认证

2. 修改主配置,authdaemonrc文件

建议只保留 authmysql 认证方式

[root@mail ~]# cd /usr/local/courier-authlib/etc/authlib/ [root@mail authlib]# vi authdaemonrc

4

虚拟用户配置案例

上一章已实现

Postfix支持系统用户 Dovecot支持系统用户 Squirrelmai Webmail

本章中将实现

Postfix支持虚拟用户 Dovecot支持虚拟用户 Extmail Webmail Extman Web后台管理 基于虚拟用户的SMTP认证 邮件地址过滤 邮件内容过滤 邮件防毒

复制 extman 软件包中docs子目录下的样例文件

virtual_gid_maps = static:1000

Linux下的Postfix邮件服务器

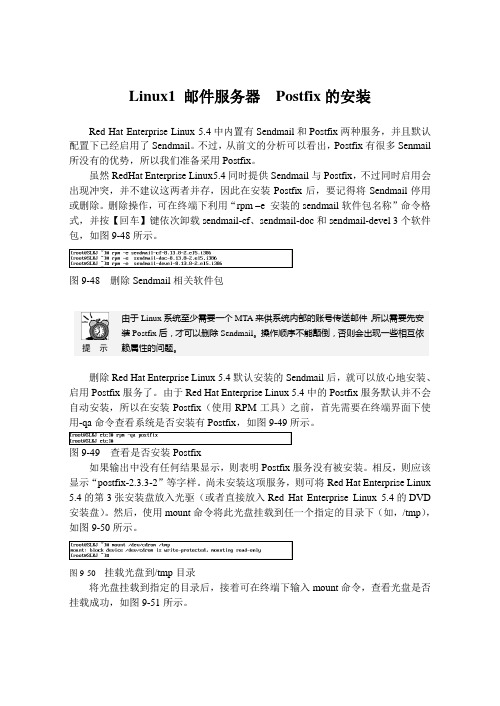

Linux下的邮件服务器Postfix(一)在Linux下1、挂载光驱建立DNS服务器的MX记录:正向:反向:2、创建用户和密码:看一下邮箱邮件默认保存在这里:3、安装Postfix包,开启Postfix服务:4、关闭sendmail服务:5、编辑/etc/postfix/main.cf文件找到这几项修改其余不改:myhostname = 邮件主机的完整名称mydomain = 邮件主机域名myorigin = $mydomain(表示所有)设置发件人邮件地址的网域名inet_interfaces = all (表示监听所有端口)监听端口【把下面的inet_interfaces=localhost注释掉】mydestination = $myhostname, $mydomain(表示所有)指定接收邮件时收件人的域名mynetworks = 192.168.1.0/24, 127.0.0.0/8(192.168.1.0/24表示这个网段,127.0.0.0/8表示本地)设置可以为其转发邮件的网络relay_domains = $mydestination(表示所有)设置可以为其转发邮件的域名6、重新启动服务:7、验证:发信:#telnet 25 telnet到邮件服务器的25号端口helo 用helo或ehlo介绍自己(可以不写)mail from:li@ 发信人地址rcpt to:gen@ 收件人地址data 表示开始输入邮件正文Hello! 邮件正文.新起一行以“.”表示正文结束quit 退出telnet收信:Linux下的邮件服务器Postfix(二)windows下第三方软件在(一)的基础上作:1、安装软件包dovecot、perl-DBI和mysql:2、修改主配置文件/etc/dovecot.conf3、开启服务重启服务器:4、将windows的首选DNS指向写成DNS服务器IP:5、验证:安装一个收发邮件的软件,然后在用windows自带的邮件收发软件(开始---程序---Outlook Express)互相测试:Windows自带的:工具-----账户-----添加-----邮件------软件安装完后:开始----程序-----找到刚安装的收发邮件的软件Windows Live Mail点开发一封邮件试一下(抄送是同时发给谁):这里有可能被认为是垃圾邮件:再用另一种软件(pine)测试一下:在windows中安装这个软件(这个软件可以在Linux里用但要依赖很多包所以这里只在windows里试一下):再选几个OK或是就进入:点回车:选择S项:选中前四一项一项调(选中后双击可调,回车确定):到li中查看一下:设置Postfix服务器邮件转发和用户的别名在(一)(二)的基础上(这个大致写一下):1、编辑配置文件/etc/aliases文件的记录格式(在最下面添加)用户的别名(假名):用户的真名admin: root 邮件的别名(发给admin也就是发给root)group: user1,user2邮件的群发(发给group也就是发给user1、user2….. user1:root@邮件转发(将发给user1的邮件发给root用户)2、修改aliases文件后更新aliases.db文件postalias hash:/etc/aliases3、刷新服务器。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

linux-postfix服务器-电子邮件过滤和防病毒-技术笔记

电子邮件过滤和防病毒

postfix邮件服务系统可以针对SMTP会话中的地址,名称等信息进行检查,并根据main.cf 的配置参数将某一类型的数据发送到指定的策略配置文件,由该文件配置执行的动作,该文件经过hash加密导入数据库。

1. 根据客户端的主机名地/址过滤邮件,可以是单个ip,网段ip,域名,主机名。

vi /etc/postfix/main.cf

smtpd_client_restrictions = check_client_access hash:/etc/postfix/access //指定策略文件和hash数据库位置

下面设置策略文件:

vi /etc/postfix/access

192.168.4 REJECT //也可以使用DISCARD丢弃

192.168.4.1 OK

REJECT

postmap /etc/postfix/access //该命令用于将策略文件hash一下加入数据库

//客户端地址可能是邮件真实的来源地,而helo信息只是客户端告知的地址

//客户端的信息是

2根据hello信息中的主机名地址过滤

配置main.cf

smtpd_helo_required = yes //要求必须使用helo命令

smtpd_helo_restrictions = reject_invalid_hostname //拒绝使用无效主机名的主机

3根据发件人地址过滤邮件

smtp_sender_login_maps =

mysql:/etc/postfix/mysql_virtual_sender_maps.cf, //指定mysql类型的查询表文件和别名文件

mysql:/etc/posfix/mysql_virtual_alias_maps.cf

smtpd_sender_restrictions =

permit_mynetworks,

reject_sender_login_mismatch, //发件人与登录用户不匹配时拒绝

reject_non_fqdn_sender, //发件人地址不属于合法FQDN时拒绝

reject_unknown_sender_domain, //发件人地址未知或不存在时拒绝

//以上可以防止通过发信认证的用户伪造mail from 信息

check_sender_access hash:/etc/postfix/sender_access //用于指向含有邮件地址域名地址的查询表,即rcpt to: 提供的信息---实际上是收件人地址

如:vi /etc/postfixsender_access

REJECT

marketing@ REJECT

REJECT

REJECT

postmap /etc/postfix/sender_access

4根据收件人地址过滤

smtpd_recipient_restrictions =

permit_mynetworks, //允许本邮件系统发出的邮件

permit_sasl_authenticated, //允许通过sasl认证的用户作为发件人

reject_unauth_destination, //收件人地址域不包括在postfix授权网络内时拒绝

reject_non_fqdn_recipient, //收件人地址域不属于合法FQDN时拒绝

reject_unknow_recipient_domain //收件人地址域或不存在时拒绝。

//通过中国互联网协会发垃圾邮件中心的网站,/

可以根据ip查询谋个邮件服务器是否在其黑名单中

基于邮件内容过滤防毒

采用MailScanner 调度软件将接收到的全部邮件放入hold队列,mailscanner接着调用SpamAssassin对内容检查,根据预设规则评分,MailScanner采取相应处理,比如分数高于谋个值直接丢弃,在谋个范围进行调用F-port扫毒,或者低于谋个值直接投递

安装Mailscanner软件包Mailscanner-4.75.11-1.rpm.tar.gz 其中有数十个rpm包和Perl软件包,但解压后只需执行./install.sh脚本即可自动安装

修改配置文件MailScanner.conf

vi /etc/MailScanner/MailScanner.conf

Run As User = postfix //将运行程序的身份设为postfix

Run As Group = postfix

Incoming Queue Dir = /var/spool/postfix/hold //设置待过滤处理的邮件队列目录Outgoing Queue Dir = /var/spool/postfix/incoming //设置过滤处理后的邮件队列目录MTA = postfix //设置MTA服务器名称

Required SpamAssassin Score = 7 //高于此值的视为垃圾邮件,默认为6

High SpamAssassin Score = 10 //高于此值的视为高分垃圾邮件

Spam Actions = deliver header “X-Spam-status:Yes”

//对非高分垃圾邮件采取的动作继续投递,但在标头信息中添加引号中的信息High Scoring Spam Actions = delete forward

//对非高分邮件采取的动作,删除,同时发给指定用户邮箱集中处理

下面配置Postfix对mailscanner的支持

在main.cf文件添加

header_checks = regexp:/etc/postfix/header_checks //设置使用模式查询表

编辑header_checks文件,添加

/^Received:/ HOLD

调整邮件过滤队列目录的属主属组并启动Mailscanner服务

chown –R postfix.postfix /var/spool/MailScanner/incoming

chown –R postfix.postfix /var/spool/MailScanner/quarantine

service MailScanner start

chkconfig --level 35 MailScanner on

安装并配置Spam Assassin 垃圾邮件过滤器

Rhel5光盘含有SpamAssassin 的RPM包

SpamAssassin为Perl语言编写,依赖的perl语言软件包较多

安装时可能会提示需要安装谋个依赖软件包,可能提示的软件包如下:

perl-Archive-Tar*,perl-Digest-SHAl*,perl-IO-Socket-INET6*

Perl-IO-Socket-SSL,perl-Net-DNS*, per-Archive-Tar*,perl-IO-Socket-SSL*,perl-IO-Zlib* Perl-Socket6*,perl-Net-SSLeay*,perl-Digest-HMAC*

SpamAssassin配置文件位于/etc/mail/spamassassin/local.cf ----一般不需任何修改保持默认

启动服务

service spamassassin start

chkconfig –level 35 spamassassin on

安装配置F-Pro

可用于邮件病毒查杀的软件包括F-Port McAFee ClamAV Trend 等

F-Port使用于多种系统平台Linux系统可以使用其免费的workstation版本

可解压到系统的opt目录

./install-f-prot.pl

fpupdate 为其中的病毒库更新程序,可手动执行更新

可为其启用计划任务设置每天指定时间更新

service crond start

测试邮件内容过滤:

在服务器给自己发一封邮件

正文包含引号内内容

“XJS*C4JDBQADN1.NSBN3*2IDNEN*GTUBE-STANDARD-ANTI-UBE-TEST-EMAIL*C.34X”收到的邮件主题将带有Spam?标记,说明被评为垃圾邮件

测试防病毒机制

再给自己发一封正文包括如下引号内内容

“X5o!p%@AP[4\PZX54(P^)7CC )7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*”查看、var/log/maillog将发现病毒记录。