1种新的端口扫描检测方法

TCP端口的高级扫描方法及实现

表 1 目标主机不同设置情况下的扫描结果1.引言由于每一个端口都对应了相应的服务, 支持 IP_HDRINCL 选项的设置。

扫描程序界面如图 1 所示。

TCP Connect()扫描由于不需 要 使 用 原 始 套 接 字 实 现 , 需单 独构造一个扫描线程实现, 其扫描数据包的发送过程为: 声明一 个套接字, 设置套接字选项, 设置套接字为非阻塞, 调用 connect 所以某一端口开放 也就意味着其对应的服务也在运行。

利用端口扫描的结果, 我们 可以掌握主机的运行状况, 帮助我们判断有没有后门程序在运 行, 关闭不需要的服务等提供条件。

当然, 黑客通过端口扫描也 可以发现系统的弱点, 为进一步进行攻击提供条件。

本文使用 V C6.0 作为编程工具, 在 Windows2000 平台下, 使 用 Windows 原始套接字实现带有特殊标志字段数据包的产生、 发送, 并实现对目标主机响应数据包的嗅探。

利用数据包嗅探过 程分析俘获到的响应数据包, 得到 TCP 数据单元头部的六个 1 位标志字段的内容。

通过对已知目标主机的端口状态及其响应 的分析, 进而得到一些规律, 应用这些规律可以进一步帮助我们判断目标主机端口是否开放。

2. TCP 端口扫描原理 2.1 TCP 实现原理 函数。

该扫描过程主要应用了 TCP Connect () 函数实现, connect 函数返回值判断目标端口是否开放。

根据 原始套接字扫描是一种比较复杂的扫描过程, 需要手动设 置 TCP 和 IP 的 头 部 字 段 。

Windows 系统 下 Windows2000 或 WindowsXP/S erver 2003 支持原始套接字。

构造并发送原始套接 字扫描过程如下: 声明一个原始套接字, 设置 IP_HDRINCL 选项 以构造 TCP 和 IP 的头部字段, 填充套接字 IP 首部( 在这里将目 标主机 IP 填入) , 填充 TCP 首部( 在这里将目标主机端口填入) , 计算校验和, 发送数据包。

使用nmap命令在Linux中进行指定端口的网络扫描

使用nmap命令在Linux中进行指定端口的网络扫描网络安全对于维护信息系统的稳定和安全至关重要。

为了确保网络的安全性,网络管理员需要定期进行网络扫描来检测可能存在的漏洞和风险。

在Linux操作系统中,nmap是一款功能强大的开源网络探测和安全评估工具,可以帮助管理员快速准确地扫描网络主机,发现潜在的安全问题。

本文将介绍如何在Linux中使用nmap命令进行指定端口的网络扫描。

一、nmap简介nmap(Network Mapper)是一个开源的网络扫描工具,最初由Gordon Lyon(也被称为Fyodor Vaskovich)开发。

它可以在Windows、Linux和其他操作系统上运行,并提供了丰富的功能用于网络发现、端口扫描、服务和操作系统指纹识别等。

nmap可以通过发送自定义的网络数据包来与目标主机通信,获取有关该主机的详细信息,并分析其安全漏洞。

二、安装nmap在Linux中安装nmap非常简单。

以下是在Ubuntu操作系统上安装nmap的步骤:1. 打开终端。

2. 输入以下命令并按下回车键:sudo apt-get update```此命令将更新软件包列表以获取最新的软件包信息。

3. 输入以下命令并按下回车键:```sudo apt-get install nmap```这将安装nmap工具及其依赖项。

4. 安装完成后,您可以通过输入以下命令来验证nmap是否正确安装:```nmap --version```如果成功安装,您将看到nmap的版本信息。

三、指定端口的扫描1. 打开终端。

2. 输入以下命令并按下回车键:nmap -p <port> <target>```在上述命令中,`<port>`是您要扫描的端口号,`<target>`是目标主机的IP地址或主机名。

例如,要扫描IP地址为192.168.0.1的主机上的80端口,您可以使用以下命令:```nmap -p 80 192.168.0.1```如果要扫描多个端口,您可以使用逗号分隔它们。

网络安全中的漏洞扫描技术的使用方法

网络安全中的漏洞扫描技术的使用方法随着互联网的迅猛发展,人们对网络安全的重视程度也日益增加。

作为网络安全的重要组成部分,漏洞扫描技术是一种通过全面检测和分析网络系统、应用程序和设备中潜在漏洞的方法。

本文将介绍一些常用的漏洞扫描技术以及它们的使用方法,帮助用户更好地保护自己的网络安全。

漏洞扫描技术通过模拟黑客攻击的方法,主动测试系统和应用程序的安全性。

它可以帮助用户发现并修复系统中存在的漏洞,以防止黑客利用这些漏洞获取非法访问权限。

以下是几种常用的漏洞扫描技术的使用方法:1. 主机扫描主机扫描是一种通过扫描网络设备和主机的端口和服务来检测漏洞的方法。

它可以帮助用户发现未关闭的端口以及运行不安全服务的主机。

使用主机扫描技术时,用户需要输入目标主机的IP地址,并选择扫描类型(如快速扫描、完全扫描等),扫描工具将自动识别主机上存在的漏洞,并生成扫描报告。

用户可以根据报告中的信息及时修复漏洞,以提高系统的安全性。

2. Web应用扫描Web应用扫描技术是一种针对网站和Web应用程序进行漏洞检测的方法。

它可以检测常见的Web安全漏洞,如跨站脚本攻击(XSS)、SQL注入攻击等。

在使用Web应用扫描技术时,用户需要输入目标网站的URL,并选择扫描类型,扫描工具将自动对目标网站进行检测,并生成扫描报告。

用户可以根据报告中的漏洞信息,及时修复漏洞以保护网站的安全。

3. 漏洞数据库扫描漏洞数据库扫描技术是一种通过对已知漏洞数据库的查询,检测系统和应用程序中可能存在的漏洞的方法。

用户可以使用漏洞数据库扫描工具,输入目标系统和应用程序的版本号,扫描工具将自动查询漏洞数据库,找出与目标系统和应用程序匹配的漏洞,并生成扫描报告。

用户可以根据报告中的漏洞信息及时更新系统和应用程序,以提高安全性。

4. 恶意软件扫描恶意软件扫描技术是一种通过扫描系统和应用程序中的文件和代码,检测恶意软件的方法。

用户可以使用恶意软件扫描工具,对系统和应用程序进行扫描,并生成扫描报告。

端口扫描与检测技术的实现论文

端口扫描与检测技术的实现摘要随着Internet日益广泛的应用,黑客攻击行为也是有增无减。

如何有效地抵御这种攻击行为,一直是信息安全领域的焦点。

而其中,端口扫描技术吸引了越来越多人的关注。

端口扫描是黑客搜集目标主机信息的一种常用方法。

为了有效地对付网络入侵行为,对端口扫描进行研究是非常有益和必要的。

攻击者在攻击一个目标时,首先要获取目标的一些基本信息,端口扫描就是其中最简单最重要的方法之一,它可以扫描目标机器中开放的端口,从而确定目标机器中提供的服务,为下一步攻击做准备。

针对端口扫描技术,相应的端口扫描检测技术显的越发重要,作为网络安全技术中的一个重要课题,端口扫描检测技术意义重大。

本文首先阐述了端口扫描技术以及端口扫描检测技术的基本原理和常用方法,然后在此基础上设计了一个对基于网络的端口进行扫描,能判断出目标主机端口开放情况的程序以及一个从网络信息的数据包的捕获和分析着手,再通过统计判断是否存在端口扫描行为的程序,最后从攻击和防御的角度对端口扫描和检测技术作了演示及分析。

关键词:端口;端口扫描;数据包捕获;端口检测The Realization of Port Scanning and Detecting TechnologyAbstractAs the widely applying of Internet, the attacking behavior made by hacker is increasing but not decreasing. How to resist this kind of attacking behavior is always the key point of the domain of the information security.And the port scanning draws people's attention more and more. Port scanning is a usual method which is used by the hacker to collect the information of the target main processor. In order to deal with the invading behavior of the Internet effectively, it is very useful and necessary to work on the port scanning. When an attacker attacks to a target, he or she will firstly gets some basic information about the target, and the port scanning is one of the most simple and important methods which can scan the opening Port of the target machine to make sure the offering service made by the target machine, and it is a preparation to the next attacking. The port detecting seems more and more important referring to the port scanning. As an important task of the secure technique of Internet, the port detecting is of great significance.In this thesis, it firstly elaborates the basic principles and usual methods of the port scanning. On this basis, it then designs a program which can scan the Port of the Internet, and assess the opening situation of the target main processor, and the other program which begins on capturing and analyzing the information packet of Internet, and then assess whether there is a behavior about port scanning through statistic analyses. Lastly, it demonstrates and analyses the technology of port scanning and port detecting from the viewpoint of attacking and resisting.Key Words:port; port scanning; packet capture; port detecting目录论文总页数:23页1 引言 (1)1.1 本课题研究的意义 (1)1.2 本课题的研究方法 (2)2 端口扫描概述 (2)2.1 基本概念 (2)2.2 端口扫描原理 (3)2.3 端口扫描技术简介 (5)3 检测端口扫描概述 (7)3.1 端口扫描检测的分析 (7)3.2 普通端口扫描检测技术概述 (8)3.3 慢速端口扫描检测技术概述 (9)3.4 端口扫描的分布式检测概述 (9)3.5 主流的端口扫描工具 (11)4 端口扫描的实现 (12)4.1 扫描程序的设计原理 (12)4.2 程序流程图 (12)5 检测端口扫描的实现 (13)5.1 检测程序的设计原理 (13)5.2 程序流程图 (13)5.3 设计实现重点代码 (14)6 性能测试 (18)6.1 端口扫描程序性能测试 (18)6.2 检测端口扫描程序性能测试 (19)结论 (20)参考文献 (21)致谢 (22)声明 (23)1引言随着科学技术的飞速发展,21世纪的地球人已经生活在信息时代。

实验指导书2-网络端口扫描

实验2网络端口扫描一、实验目的通过练习使用网络端口扫描器,可以了解目标主机开放的端口和服务程序,从而获取系统的有用信息,发现网络系统的安全漏洞。

在实验中,我们将在Windows操作系统下使用Superscan进行网络端口扫描实验,通过端口扫描实验,可以增强学生在网络安全方面的防护意识。

利用综合扫描软件“流光”扫描系统的漏洞并给出安全性评估报告。

二、实验原理(一).端口扫描的原理一个开放的网络端口就是一条与计算机进行通信的信道,对网络端口的扫描可以得到目标计算机开放的服务程序、运行的系统版本信息,从而为下一步的入侵做好准备。

对网络端口的扫描可以通过执行手工命令实现,但效率较低;也可以通过扫描工具实现,效率较高。

扫描工具是对目标主机的安全性弱点进行扫描检测的软件。

它一般具有数据分析功能,通过对端口的扫描分析,可以发现目标主机开放的端口和所提供的服务以及相应服务软件版本和这些服务及软件的安全漏洞,从而能及时了解目标主机存在的安全隐患。

扫描工具根据作用的环境不同,可分为两种类型:网络漏洞扫描工具和主机漏洞扫描工具。

主机漏洞扫描工具是指在本机运行的扫描工具,以期检测本地系统存在的安全漏洞。

网络漏洞扫描工具是指通过网络检测远程目标网络和主机系统所存在漏洞的扫描工具。

本实验主要针对网络漏洞扫描工具进行介绍。

1.端口的基础知识为了了解扫描工具的工作原理,首先简单介绍一下端口的基本知识。

端口是TCP协议中所定义的,TCP协议通过套接字(socket)建立起两台计算机之间的网络连接。

套接字采用[IP地址:端口号]的形式来定义,通过套接字中不同的端口号可以区别同一台计算机上开启的不同TCP和UDP连接进程。

对于两台计算机间的任意一个TCP连接,一台计算机的一个[IP地址:端口]套接字会和另一台计算机的一个[IP地址:端口]套接字相对应,彼此标识着源端、目的端上数据包传输的源进程和目标进程。

这样网络上传输的数据包就可以由套接字中的IP地址和端口号找到需要传输的主机和连接进程了。

网络安全评估工具的使用方法与漏洞检测

网络安全评估工具的使用方法与漏洞检测网络安全在如今数字化时代变得尤为重要。

迅猛发展的科技催生了新的风险和威胁,因此确保网络安全至关重要。

为了应对这些威胁,网络安全评估工具成为了一项必不可少的工具。

本文将介绍网络安全评估工具的使用方法和漏洞检测。

一、什么是网络安全评估工具?网络安全评估工具是一类软件或硬件工具,旨在评估和检查计算机网络系统的安全性,并发现潜在的漏洞和弱点。

这些工具可以帮助组织发现可能的安全风险,以便及时采取措施防范威胁。

网络安全评估工具的主要功能包括但不限于以下几点:1.扫描和识别网络上的主机、服务和端口。

2.评估网络设备和服务器的安全配置。

3.发现网络系统中的弱点和漏洞。

4.检测是否存在恶意软件、病毒或其他恶意代码。

5.评估网络系统的安全性。

二、网络安全评估工具的使用方法1.选择适合您需求的工具网络安全评估工具有许多不同的类型和功能。

在选择工具时,您应该考虑您的具体需求和要解决的问题。

例如,如果您希望检测网络主机的漏洞,可以选择扫描器工具,如果需要评估网络设备的安全性,可以选择配置审计工具。

2.安装和配置工具安装和配置网络安全评估工具通常是一个简单的过程。

您只需按照工具提供的说明进行操作即可。

然而,有些工具可能需要特定的系统要求或其他先决条件。

请务必仔细阅读工具文档并按照要求进行安装和配置。

3.进行定期扫描网络安全评估工具的有效性取决于您的定期扫描。

定期扫描可以帮助您快速发现潜在的漏洞和弱点,并及时采取措施修复它们。

定期扫描可以根据您的需求进行,可以是每日、每周或每月。

选择适合您组织的扫描频率,并确保您的系统保持安全。

4.分析和解读扫描结果扫描完成后,网络安全评估工具将提供详细的扫描结果和报告。

您应该仔细阅读和理解这些结果,并优先处理高危漏洞和弱点。

了解扫描结果和报告将有助于您更好地理解您网络系统的安全情况,并采取针对性的措施保护您的系统。

5.及时修复漏洞和弱点一旦发现漏洞和弱点,您应该立即采取措施修复它们。

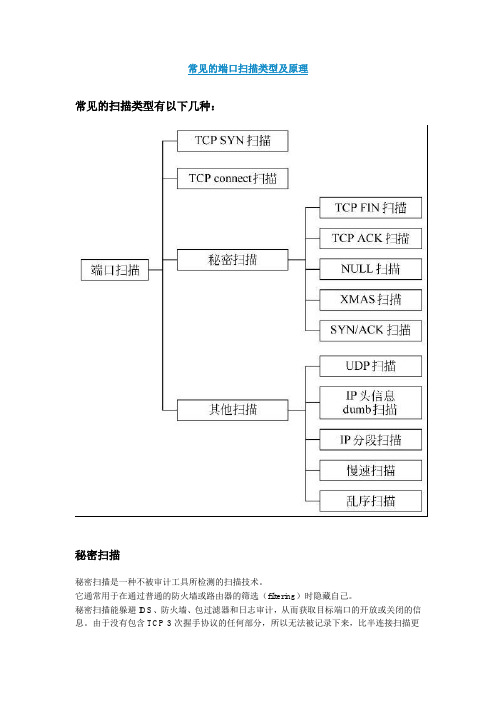

常见的端口扫描类型及原理

常见的端口扫描类型及原理常见的扫描类型有以下几种:秘密扫描秘密扫描是一种不被审计工具所检测的扫描技术。

它通常用于在通过普通的防火墙或路由器的筛选(filtering)时隐藏自己。

秘密扫描能躲避IDS、防火墙、包过滤器和日志审计,从而获取目标端口的开放或关闭的信息。

由于没有包含TCP 3次握手协议的任何部分,所以无法被记录下来,比半连接扫描更为隐蔽。

但是这种扫描的缺点是扫描结果的不可靠性会增加,而且扫描主机也需要自己构造IP包。

现有的秘密扫描有TCP FIN扫描、TCP ACK扫描、NULL扫描、XMAS扫描和SYN/ACK 扫描等。

1、Connect()扫描:此扫描试图与每一个TCP端口进行“三次握手”通信。

如果能够成功建立接连,则证明端口开发,否则为关闭。

准确度很高,但是最容易被防火墙和IDS检测到,并且在目标主机的日志中会记录大量的连接请求以及错误信息。

TCP connect端口扫描服务端与客户端建立连接成功(目标端口开放)的过程:①Client端发送SYN;②Server端返回SYN/ACK,表明端口开放;③Client端返回ACK,表明连接已建立;④Client端主动断开连接。

建立连接成功(目标端口开放)如图所示TCP connect端口扫描服务端与客户端未建立连接成功(目标端口关闭)过程:①Client端发送SYN;②Server端返回RST/ACK,表明端口未开放。

未建立连接成功(目标端口关闭)如图所示。

优点:实现简单,对操作者的权限没有严格要求(有些类型的端口扫描需要操作者具有root 权限),系统中的任何用户都有权力使用这个调用,而且如果想要得到从目标端口返回banners信息,也只能采用这一方法。

另一优点是扫描速度快。

如果对每个目标端口以线性的方式,使用单独的connect()调用,可以通过同时打开多个套接字,从而加速扫描。

缺点:是会在目标主机的日志记录中留下痕迹,易被发现,并且数据包会被过滤掉。

网络安全漏洞扫描工具的使用方法与技巧

网络安全漏洞扫描工具的使用方法与技巧随着互联网的普及和应用的广泛,网络安全问题也日益严重。

恶意黑客、网络病毒和网络攻击事件的频繁发生对网络安全提出了新的挑战。

为了及时发现和修复可能存在的安全漏洞,网络安全专家和系统管理员需要借助各种网络安全工具来进行漏洞扫描。

本文将介绍网络安全漏洞扫描工具的使用方法和一些技巧,帮助读者有效提高网络安全。

一、什么是网络安全漏洞扫描工具网络安全漏洞扫描工具是一种软件应用程序,通过自动扫描网络中的设备、操作系统和应用程序,寻找潜在的安全漏洞。

这些工具可以扫描网络设备的配置文件、漏洞数据库和漏洞签名等信息,发现潜在的安全威胁并提供相应的修复建议。

二、常用的网络安全漏洞扫描工具1. Nessus:Nessus是一款功能强大的漏洞扫描工具,被广泛用于发现、评估和缓解网络上的安全漏洞。

它可以自动进行扫描,并提供详细的漏洞报告。

Nessus支持多种操作系统和应用程序的扫描,并提供实时更新的漏洞库。

2. OpenVAS:OpenVAS是一个开源的网络漏洞扫描工具,提供了强大的漏洞检测和管理功能。

它能够对目标主机进行端口扫描、服务探测和漏洞扫描,并生成详细的报告。

3. Nmap:Nmap是一个流行的网络扫描工具,用于发现和评估网络上的主机和服务。

它可以探测目标主机开放的端口,确定主机的操作系统类型,并执行一些高级的漏洞探测。

4. Qualys:Qualys是一个云端漏洞扫描服务,提供全面的漏洞管理和安全合规性解决方案。

它可以扫描网络内外的设备,并提供实时漏洞报告。

三、网络安全漏洞扫描工具的使用方法1. 确定扫描目标:在使用任何漏洞扫描工具之前,首先要确定扫描的目标范围。

这包括要扫描的IP地址范围、域名和网络设备。

明确的扫描目标可以提高扫描的准确性和效率。

2. 配置扫描参数:根据实际需求和网络环境,配置合适的扫描参数。

这包括扫描的深度、速度、端口范围和服务类型等。

通常情况下,扫描深度和速度之间存在一定的权衡。