网络安全实验指导书

网络安全实验指导书

实验报告一:黑客攻击方法及木马防范一、实验目的一、实验目的1、 了解常见的黑客攻击方法了解常见的黑客攻击方法2、 掌握常见的黑客软件的使用方法掌握常见的黑客软件的使用方法3、 掌握木马等恶意代码的防范方法掌握木马等恶意代码的防范方法二、实验内容二、实验内容1、 本机上构建虚拟机系统,在虚拟计算机上安装“冰河”服务器端,本地计算机中安装“冰河”客户端。

试用“冰河”的客户端控制服务器端计算机,记录试验步骤。

装“冰河”客户端。

试用“冰河”的客户端控制服务器端计算机,记录试验步骤。

2、 在安装冰河服务器端的计算机中,下载并安装“木马克星”,并对计算机扫描,记录扫描及查杀效果。

录扫描及查杀效果。

3、 使用“流光”扫描远程终端服务端口是否开放,记录开放的端口号,分析可能的入侵方法。

侵方法。

三、实验小结三、实验小结实验报告二:入侵检测及WEB安全技术一、实验目的一、实验目的1、了解入侵检测方法、了解入侵检测方法2、了解WEB 安全技术安全技术2、掌握常用入侵检测软件的使用方法、掌握常用入侵检测软件的使用方法3、掌握服务器的安全配置方法、掌握服务器的安全配置方法二、实验内容二、实验内容1、Snort Snort 的使用的使用的使用1.1、在网站上下载Snort Snort,并安装,并安装,并安装1.2、Snort Snort 探测规则的设置探测规则的设置探测规则的设置1.3、Snort Snort 的使用的使用的使用1.4、练习Snort 的不同运行模式的不同运行模式1.5、Snort 的日志分析的日志分析2、Web 安全技术安全技术2.1.1.配置配置Windows 2000 Server 的帐号、端口、的帐号、端口、IIS IIS IIS、安全日志、目录和文件权限等。

、安全日志、目录和文件权限等。

2.2.2.配置配置Windows 2000 NT 系统的安全。

系统的安全。

2.3.3.配置拥护管理的安全。

配置拥护管理的安全。

《网络安全技术》实验指导书

F o r p e s n a u s e o n y s u d y a n d r e s a c h n o f r c m me r c a u s eFor personal use only in study and research; not for commercial use《网络安全技术》实验指导书专业:电子商务姓名:王彤彤学号:83山东建筑大学商学院电子商务教研室目录实验一系统安全设置 (3)实验二DES加解密算法的实现 (5)实验三网络攻防工具使用 (6)实验四PGP实现邮件加密和签名 (7)实验五配置支持SSL协议的安全网站 (9)实验六防火墙配置 (17)实验七VPN (18)实验一系统安全设置一、实验目的及任务:掌握对Window200系统进行安全设置的过程。

二、实验环境主机操作系统为Windows2000或Windows XP;三、预备知识要深入理解操作系统安全的定义,具备一定的操作系统设置技能。

四、实验步骤系统登陆用户账号保护设置、关闭不必要的服务和端口、开启各项安全策略。

1、停止Guest账号在计算机管理的用户里面把Guest账号禁用。

为了保险起见,最好给Guest加一个复杂的密码。

你可以打开记事本,在里面输入一串包含特殊字符、数字、字母的长字符串,然后把它作为Guest用户的密码拷进去。

2、限制用户数量去掉所有的Duplicate User用户、测试用户、共享用户等等。

用户组策略设置相应权限,并且经常检查系统的用户,删除已经不再使用的用户。

这些用户很多时候都是黑客们入侵系统的突破口。

3、多个管理员账号、管理员账号改名创建一个一般权限用户用来收信以及处理一些日常事物,另一个拥有Administrators 权限的用户只在需要的时候使用。

将Administrator管理员用户名更改为一个一般的用户名。

4、陷阱账号创建一个名为“Administrator”的本地用户,把它的权限设置成最低,什么事也干不了的那种,并且加上一个超过10位的超级复杂密码。

网络安全实训指导书

常州轻工职业技术学院实践指导书实践项目网络安全技术实训指导教师胡江班级学年学期实践指导书实训一嗅探器的窃听与防范一、实训目的和要求通过练习使用Netmon嗅探器捕获网络中用户登录信息;理解嗅探器工作的原理及其实施过程;掌握防范网络窃听的措施。

二、实训环境(1)局域网(2)Netmon(3)Web服务器三、原理1、什么是嗅探器,网络嗅探工作原理sniffer嗅探器可被理解为一种安装在计算机上的窃听设备。

它可以用来窃听计算机在网络上所产生的众多的信息。

在使用集线器的以太网中,数据的传输是基于“共享”原理的,所有的同一网段范围内的计算机共同接收同样的数据包。

这意味着计算机之间的通信都是透明的。

网卡工作在正常模式时将屏蔽掉和自己无关的网络信息。

事实上是忽略掉了与自身MAC地址不符合的信息。

嗅探程序则是利用以太网的特点,将设备网卡设置为“混杂模式”,从而能够接受到整个以太网内的网络数据信息了。

在使用交换机的以太网中,Sniffer是利用arp欺骗的所谓中间介入攻击的技术,诱骗网络上的工作站先把数据包传到Sniffer所在的网卡,再传给目标工作站。

2、什么是VPN?VPN(Virtual Private Network,虚拟专用网)是近年来随着Internet的广泛应用而迅速发展起来的一种新技术,实现在公用网络上构建私人专用网络。

“虚拟”主要是指这种网络是一种逻辑上的网络。

3、什么是IPSec协议,它又哪些协议组成IPSec是一个第三层VPN协议标准,它支持信息通过IP公网的安全传输。

IPSec可有效保护IP数据报的安全,所采取的具体保护形式包括:访问控制、数据源验证、无连接数据的完整性验证、数据内容的机密性保护、抗重放保护等。

IPSec主要由AH(认证头)协议、ESP(封装安全载荷)协议及负责密钥管理的IKE(因特网密钥交换)协议组成,各协议之间的关系如图所示。

四、实验内容和步骤1、编写用户登陆的ASP程序,配置Web站点1)编写index.htm<html><head><title>New Page 1</title></head><body><form method="POST" action="check.asp" name="input"><p align="center">用户登陆</p><div align="center"><center><table border="1" width="61%"><tr><td width="50%">用户名</td><td width="50%"><input type="text" name="user" size="20"></td></tr> <tr><td width="50%">密码</td><td width="50%"><input type="text" name="pwd" size="20"></td></tr> <tr><td width="100%" colspan="2"><p align="center"><input type="submit" value=" 确定" name="B1"> <input type="reset" value=" 取消" name="B2"></td></tr></table></center></div></form></body></html>2)编写check.asp<%if request.form(“user”)=”zs” and request.form(“pwd”)=”123” thenresponse.write “欢迎访问本网站”elseresponse.redirect “http://192.168.0.18/index.htm”end if%>2、使用Netmon网络监视器(一)安装Netmon网络监视器在默认情况下,windows 2000系统不会自动安装网络监视器,需要单独安装后才能使用,安装步骤如下:(1)单击“开始”一“设置”一“控制面板”,在打开的“控制面板”窗口中双击“添加/删除程序”图标。

网络安全防护技术与实践作业指导书

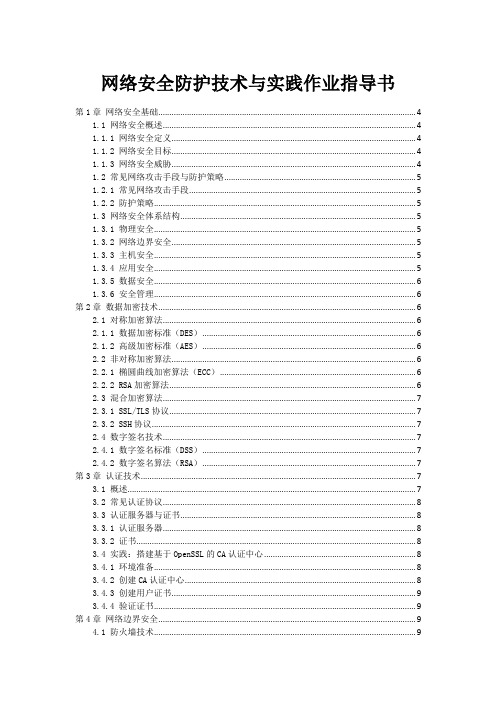

网络安全防护技术与实践作业指导书第1章网络安全基础 (4)1.1 网络安全概述 (4)1.1.1 网络安全定义 (4)1.1.2 网络安全目标 (4)1.1.3 网络安全威胁 (4)1.2 常见网络攻击手段与防护策略 (5)1.2.1 常见网络攻击手段 (5)1.2.2 防护策略 (5)1.3 网络安全体系结构 (5)1.3.1 物理安全 (5)1.3.2 网络边界安全 (5)1.3.3 主机安全 (5)1.3.4 应用安全 (5)1.3.5 数据安全 (6)1.3.6 安全管理 (6)第2章数据加密技术 (6)2.1 对称加密算法 (6)2.1.1 数据加密标准(DES) (6)2.1.2 高级加密标准(AES) (6)2.2 非对称加密算法 (6)2.2.1 椭圆曲线加密算法(ECC) (6)2.2.2 RSA加密算法 (6)2.3 混合加密算法 (7)2.3.1 SSL/TLS协议 (7)2.3.2 SSH协议 (7)2.4 数字签名技术 (7)2.4.1 数字签名标准(DSS) (7)2.4.2 数字签名算法(RSA) (7)第3章认证技术 (7)3.1 概述 (7)3.2 常见认证协议 (8)3.3 认证服务器与证书 (8)3.3.1 认证服务器 (8)3.3.2 证书 (8)3.4 实践:搭建基于OpenSSL的CA认证中心 (8)3.4.1 环境准备 (8)3.4.2 创建CA认证中心 (8)3.4.3 创建用户证书 (9)3.4.4 验证证书 (9)第4章网络边界安全 (9)4.1 防火墙技术 (9)4.1.2 防火墙的类型 (9)4.1.3 防火墙的部署策略 (9)4.2 入侵检测与防御系统 (9)4.2.1 入侵检测系统(IDS) (9)4.2.2 入侵防御系统(IPS) (9)4.2.3 入侵检测与防御系统的部署与优化 (10)4.3 虚拟私人网络(VPN) (10)4.3.1 VPN技术概述 (10)4.3.2 VPN协议及加密技术 (10)4.3.3 VPN部署与运维 (10)4.4 实践:配置与优化防火墙规则 (10)4.4.1 防火墙规则配置基础 (10)4.4.2 防火墙规则优化策略 (10)4.4.3 实践操作:配置与优化防火墙规则 (10)第5章恶意代码与防护 (10)5.1 病毒与蠕虫 (10)5.1.1 病毒概述 (10)5.1.2 病毒防护技术 (10)5.1.3 蠕虫概述 (11)5.1.4 蠕虫防护技术 (11)5.2 木马 (11)5.2.1 木马概述 (11)5.2.2 木马防护技术 (11)5.3 勒索软件 (11)5.3.1 勒索软件概述 (11)5.3.2 勒索软件防护技术 (11)5.4 防护策略与工具 (11)5.4.1 防护策略 (11)5.4.2 防护工具 (11)第6章网络协议安全 (12)6.1 TCP/IP协议安全 (12)6.1.1 IP协议安全 (12)6.1.2 ICMP协议安全 (12)6.1.3 ARP协议安全 (12)6.2 应用层协议安全 (12)6.2.1 HTTP协议安全 (12)6.2.2 SMTP协议安全 (12)6.2.3 DNS协议安全 (12)6.3 传输层安全协议(TLS) (12)6.3.1 TLS协议概述 (12)6.3.2 TLS协议的加密算法 (12)6.3.3 TLS协议的安全特性 (13)6.4 实践:配置SSL/TLS加密的Web服务器 (13)6.4.2 申请SSL/TLS证书 (13)6.4.3 配置Web服务器 (13)6.4.4 测试SSL/TLS加密效果 (13)6.4.5 注意事项 (13)第7章网络安全扫描与评估 (13)7.1 网络安全扫描技术 (13)7.1.1 扫描技术概述 (13)7.1.2 常见扫描技术分类 (13)7.1.3 常用网络安全扫描工具 (13)7.2 漏洞评估与管理 (14)7.2.1 漏洞管理的重要性 (14)7.2.2 漏洞评估流程 (14)7.2.3 漏洞修复与跟踪 (14)7.2.4 漏洞库与漏洞信息来源 (14)7.3 网络安全审计 (14)7.3.1 网络安全审计的目的与意义 (14)7.3.2 网络安全审计标准与法规 (14)7.3.3 网络安全审计方法与流程 (14)7.3.4 审计证据与报告 (14)7.4 实践:使用Nmap和OpenVAS进行安全扫描 (14)7.4.1 Nmap扫描实践 (14)7.4.2 OpenVAS扫描实践 (14)第8章无线网络安全 (15)8.1 无线网络安全概述 (15)8.2 无线网络安全协议 (15)8.2.1 WEP(Wired Equivalent Privacy) (15)8.2.2 WPA(WiFi Protected Access) (15)8.2.3 WPA2(WiFi Protected Access 2) (15)8.2.4 WPA3 (15)8.3 无线网络安全攻击与防护 (15)8.3.1 无线网络安全攻击类型 (15)8.3.2 无线网络安全防护措施 (16)8.4 实践:配置安全的无线网络 (16)8.4.1 选择合适的无线网络安全协议 (16)8.4.2 设置复杂的无线网络密码 (16)8.4.3 关闭WPS功能 (16)8.4.4 开启无线网络隔离 (16)8.4.5 部署入侵检测与防护系统 (16)第9章网络安全监控与应急响应 (16)9.1 网络安全监控技术 (16)9.1.1 入侵检测系统(IDS) (17)9.1.2 入侵防御系统(IPS) (17)9.1.3 流量监控与分析 (17)9.1.5 蜜罐技术 (17)9.2 安全事件处理与应急响应 (17)9.2.1 安全事件处理流程 (17)9.2.2 应急响应计划制定 (17)9.2.3 应急响应团队建设 (17)9.2.4 关键技术和工具应用 (17)9.3 日志分析与审计 (17)9.3.1 日志管理 (17)9.3.2 日志分析技术 (17)9.3.3 审计策略与实施 (17)9.4 实践:使用SIEM系统进行安全监控 (17)9.4.1 SIEM系统概述 (17)9.4.2 SIEM系统部署与配置 (17)9.4.3 日志收集与整合 (17)9.4.4 安全事件分析与报警处理 (17)第10章云计算与大数据安全 (18)10.1 云计算安全概述 (18)10.1.1 云计算安全基本概念 (18)10.1.2 云计算安全威胁模型 (18)10.1.3 云计算安全防护策略 (18)10.2 大数据安全挑战与解决方案 (18)10.2.1 大数据安全挑战 (18)10.2.2 大数据安全解决方案 (18)10.3 容器与微服务安全 (18)10.3.1 容器安全 (19)10.3.2 微服务安全 (19)10.4 实践:搭建安全的云计算环境 (19)第1章网络安全基础1.1 网络安全概述1.1.1 网络安全定义网络安全是指在网络环境下,采取各种安全措施,保护网络系统正常运行,数据完整、保密和可用,以及保证网络服务不中断的一系列措施和技术。

《网络安全技术》实验指导书

ExitProcess(STATUS_FAILED); }

漏洞和 SSL 漏洞等,以及 NT-Server 上的若用户口令、NETBIOS 信息等。 任务二、SYN 洪水攻击 1.任务性质:验证性实验 2.示例程序: #include <winsock2.h> #include <Ws2tcpip.h> #include <stdio.h> #include <stdlib.h> #pragma comment(lib,"ws2_32") #include <time.h> #define SEQ 0x28376839 #define SYN_DEST_IP "17.17.44.55"//被攻击的 IP #define FAKE_IP "10.17.44.15" //伪装 IP 的起始值,本程序的伪装 IP 覆盖一个 B 类网段 #define STATUS_FAILED 0xFFFF //错误返回值 typedef struct _iphdr //定义 IP 首部

《网络安全技术》实验指导书

实验一 以太网网络监听与反监听 ......................................................................2 实验二 网络扫描与攻击 ......................................................................................3 实验三 简单防火墙的配置 ................................................................................ 11 实验四 入侵检测技术 ........................................................................................12 实验五 对称加密算法 AES 的实现...................................................................13 实验六 RSA 算法实现与数字证书的生成 .......................................................14 实验七 使用 SSL 加密 HTTP 通道 ..................................................................15

网络安全实验指导书

实验1 网络攻防中的常用命令和工具(2课时)实验目的1.了解网络攻击的大致步骤和方法。

2.熟练使用PsTools中的相关程序,能够使用该套工具进行基本入侵和日志清除。

3.掌握NET命令组的使用方法,能够使用NET命令组进行基本的入侵。

4.学会使用TFTP进行文件上传和下载。

5.熟练使用Cacls程序进行相关访问权限设置。

6.熟练掌握NC的使用方法。

实验准备•要求实验室内网络是连通的,组内每台计算机均可以访问另外一台计算机。

•下载相关工具和软件包。

•每台计算机建立一个管理员账号csadmin,密码为testadmin。

网络攻击的大致步骤和思路•资料收集:寻找目标网络及主机的IP地址与名称,搜集尽可能多的详细信息。

•基本扫描:辨别目标网络或主机所开放和提供的服务,以及操作系统版本等。

•弱点刺探:根据目标提供的服务寻找安全突破点。

如服务软件漏洞、操作系统漏洞,甚至是病毒留下来的后门等。

•取得初步权限:利用相关漏洞或获得的用户名和口令取得进入系统的初步权限。

•提升权限:如果之前获得的权限不够,则在已有权限基础上,继续通过其他方法提升权限。

•进行破坏:根据入侵目的对目标进行相关操作,或者继续对网络内其他目标进行渗透和攻击。

•建立后门:完成相关任务后,安装木马、后门或者克隆账号等,以便以后继续对其进行控制。

•毁灭证据:为了避免被发现和追踪,清除或者伪造相关入侵日志和其他入侵痕迹。

技术资料•课程专用网络空间:/kj/netsecurity•网络相关帮助文档第一阶段实验要求–熟悉PsTools工具使用方法。

–熟悉介绍的各种常用DOS命令。

–学会使用TFTP进行文件上传下载。

–熟悉NC工具的使用/blog/cns!3177c02ff4c1ef86!111.entry–熟悉Cacls的使用。

第二阶段实验要求•已知某台Windows操作系统的计算机管理员用户名(csadmin)和密码(testadmin)。

请使用如下方法入侵该计算机(获得Shell,在对方计算机中安装远程控制程序进行屏幕控制)。

网络安全实验指导书

《计算机网络安全》实训(验)指导书课程编号:适用专业:计网/软件技术专业学时数(含课下学时):48 执笔人:谢品章编写日期:2013年9月概述《计算机网络安全》是计算机网络技术专业的核心课程。

通过《计算机网络安全》课程的学习,学生应掌握有关网络安全基本思想、掌握网络安全基本的技能技术。

实验实训的基本要求是:1、严格按要求使用计算机等相关实验设备;2、通过实验实训提高动手操作能力;3、通过实验实训加深对理论知识的理解。

实验实训内容:1、了解数据加密技术的应用。

2、学会使用协议分析软件;3、Windows安全模板配置4、PGP加密软件文的使用。

5、路由器模拟防火墙实验实验实训要求:1、能够结合网络实验的操作,学习来理解计算机网络安全的基本理论知识;2、能够熟练进行对数据加密软件,协议分析软件,和系统的的安全设置;实验一数据加密技术一、实验目的编制基本的文本加、解密程序二、实验内容凯撒密码实现、维吉尼亚表加密、DES三、实验要求使用任意高级语言做出给文本文件加、解密的软件.四、实验步骤:参考教科书有关内容,掌握凯撒加密方法,自行设计密钥.编制程序。

密码术可以大致别分为两种:即换位和替代,当然也有两者结合的更复杂的方法。

在换位中字母不变,位置改变;替代中字母改变,位置不变。

将替代密码用于军事用途的第一个文件记载是恺撒著的《高卢记》。

恺撒描述了他如何将密信送到正处在被围困、濒临投降的西塞罗。

其中罗马字母被替换成希腊字母使得敌人根本无法看懂信息。

苏托尼厄斯在公元二世纪写的《恺撒传》中对恺撒用过的其中一种替代密码作了详细的描写。

恺撒只是简单地把信息中的每一个字母用字母表中的该字母后的第三个字母代替。

这种密码替换通常叫做凯撒移位密码,或简单的说,凯撒密码。

凯撒密码是将每一个字母向前推移K位。

如K=3,则它的每一个明文字符都由其右边第三个(模26)字符代换如将字母A换作字母D,将字母B换作字母E。

如有这样一条指令:RETURN TO ROME用恺撒密码加密后就成为:UHWXUA WR URPH如果这份指令被敌方截获,也将不会泄密,因为字面上看不出任何意义。

《计算机网络安全》实验指导书

《计算机网络安全》实验指导书目录实验1 进程与服务 ...................................... - 1 - 实验2 系统安全配置 .................................... - 3 - 实验3 X-Scan的安装和使用............................. - 6 - 实验4 嗅探器Sniffer的使用实训......................... - 9 - 实验5 数据库安全配置及备份与恢复...................... - 12 - 实验6 杀毒软件的安装和使用 ........................... - 13 - 实验7 病毒清除的综合应用 ............................. - 19 - 实验8 加密工具PGP的使用 ............................. - 20 - 实验9 费尔个人防火墙 ................................. - 29 - 实验10 IE浏览器的安全设置............................ - 32 -实验1 进程与服务实验名称:进程与服务成绩:实验日期:年月日实验报告日期:年月日一、实验目的1、掌握系统注册表基本维护2、掌握日志清除的防范方法二、实验环境网络安全实验室三、实验内容日志文件的保护、查看系统服务四、实验步骤、过程一、日志文件的保护。

首先找出日志文件的默认位置,以管理员身份登录系统,执行“开始”->“运行”命令,在弹出的系统运行对话框中,输入字符命令“comongnt.msc”,单击“确定”按钮后打开服务器系统的计算机管理窗口二、其次在该管理窗口的左侧显示窗口中,用鼠标主义展开“系统工具”→“事件查看器”分支项目,在“事件查看器”分支项目下面我们会看到“系统”、“安全性”以及“应用程序”这个选项。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

广州大学计算机科学与教育软件学院刘淼目录实验一:网络安全应用实验 (1)1 IPSec VPN典型配置技术 (1)2 防火墙配置 (5)3 地址转换配置 (8)实验二:数字证书的生成与签名 (10)实验一:网络安全应用实验1 IPSec VPN典型配置技术1.1 实验目的1 理解IPSec(IP Security)协议在网络安全中的作用;2 理解IP层数据加密与数据源验证的原理;3 掌握在华为路由器上配置lPSec,实现IPSec VPN的典型配置技术。

1.2 实验内容1 按图1-1拓扑结构组网,在RT1和Rt2之间建立一个安全隧道,对PC A代表的子网(10.1.1.x)与PC B代表的子网(10.1.2.x)之间的数据流进行安全保护。

2 从子网A向子网B发送数据包,对配置结果进行验证,分析说明观察结果。

1.3 实验环境与分组1 华为Quidway AR2831路由器两台。

2 PC个人计算机两台,分别安装Windows 2000 XP/ pro操作系统。

3 Console口配置电缆两根。

4 RJ-45直通(或交叉)网线三根。

5 每组4名同学,协同实验。

1.4 实验组网图1-1 IPSec VPN 组网图1.5 实验步骤1、按图1-1拓扑结构组网。

2、配置Quidway 路由器(1) 配置Router A# 配置一个访问控制列表,定义由子网10.1.1.x去子网10.1.2.x的数据流。

[Quidway] acl number 3101[Quidway-acl-adv-3101] rule permit ip source 10.1.1.0 0.0.0.255destination 10.1.2.0 0.0.0.255[Quidway-acl-adv-3101] rule deny ip source any destination any# 配置到PC B的静态路由。

[Quidway] ip route-static 10.1.2.0 255.255.255.0 202.38.162.1# 创建名为tran1的安全提议。

[Quidway] ipsec proposal tran1# 报文封装形式采用隧道视图。

[Quidway-ipsec-proposal-tran1] encapsulation-mode tunnel# 安全协议采用ESP协议。

[Quidway-ipsec-proposal-tran1] transform esp# 选择算法。

[Quidway-ipsec-proposal-tran1] esp encryption-algorithm des [Quidway-ipsec-proposal-tran1] esp authentication-algorithm sha1# 退回到系统视图。

[Quidway-ipsec-proposal-tran1] quit# 创建一条安全策略,协商方式为manual。

[Quidway] ipsec policy map1 10 manual# 引用访问控制列表。

[Quidway-ipsec-policy-manual-map1-10] security acl 3101# 引用安全提议。

[Quidway-ipsec-policy-manual-map1-10] proposal tran1# 设置对端地址。

[Quidway-ipsec-policy-manual-map1-10] tunnel remote 202.38.162.1# 设置本端地址。

[Quidway-ipsec-policy-manual-map1-10] tunnel local 202.38.163.1# 设置SPI。

[Quidway-ipsec-policy-manual-map1-10] sa spi outbound esp 12345 [Quidway-ipsec-policy-manual-map1-10] sa spi inbound esp 54321# 设置密钥。

[Quidway-ipsec-policy-manual-map1-10] sa string-key outbound esp abcdefg[Quidway-ipsec-policy-manual-map1-10] sa string-key inbound esp gfedcba # 退回到系统视图。

[Quidway-ipsec-policy-manual-map1-10] quit# 进入串口配置视图。

[Quidway] interface s1/0# 配置串口的IP地址。

[Quidway-Serial2/0/1] ip address 202.38.163.1 24# 在串口上应用安全策略组。

[Quidway-Serial2/0/1] ipsec policy map1配置以太口E0/0的IP地址(2) 配置Router B# 配置一个访问控制列表,定义由子网10.1.2.x去子网10.1.1.x的数据流。

[Quidway] acl number 3101[Quidway-acl-adv-3101] rule permit ip source 10.1.2.0 0.0.0.255 destination10.1.1.0 0.0.0.255[Quidway] rule deny ip source any destination any# 配置到PC A的静态路由。

[Quidway] ip route-static 10.1.1.0 255.255.255.0 202.38.163.1# 创建名为tran1的安全提议。

[Quidway] ipsec proposal tran1# 报文封装形式采用隧道模式。

[Quidway-ipsec-proposal-tran1] encapsulation-mode tunnel# 安全协议采用ESP协议。

[Quidway-ipsec-proposal-tran1] transform esp# 选择算法。

[Quidway-ipsec-proposal-tran1] esp encryption-algorithm des [Quidway-ipsec-proposal-tran1] esp authentication-algorithm sha1 # 退回到系统视图。

[Quidway-ipsec-proposal-tran1] quit# 创建一条安全策略,协商方式为manual。

[Quidway] ipsec policy use1 10 manual# 引用访问控制列表。

[Quidway-ipsec-policyl-manual-use1-10] security acl 3101# 引用安全提议。

[Quidway-ipsec-policyl-manual-use1-10] proposal tran1# 设置对端地址。

[Quidway-ipsec-policyl-manual-use1-10] tunnel remote 202.38.163.1 # 设置本端地址。

[Quidway-ipsec-policyl-manual-use1-10] tunnel local 202.38.162.1 # 设置SPI 。

[Quidway-ipsec-policyl-manual-use1-10] sa spi outbound esp 54321 [Quidway-ipsec-policyl-manual-use1-10] sa spi inbound esp 12345 # 设置密钥。

[Quidway-ipsec-policyl-manual-use1-10] sa string-key outbound espgfedcba[Quidway-ipsec-policyl-manual-use1-10] sa string-key inbound esp abcdefg# 退回到系统视图。

[Quidway-ipsec-policyl-manual-use1-10] quit# 进入串口配置视图。

[Quidway] interface serial s1/0# 配置串口的IP地址。

[Quidway-Serial4/1/2] ip address 202.38.162.1 24# 在串口上应用安全策略组。

[Quidway-Serial4/1/2] ipsec policy use1配置以太口E0/0的IP地址以上配置完成后,Router A和Router B之间的安全隧道就建立好了,子网10.1.1.x 与子网10.1.2.x之间的数据流将被加密传输。

3、通过“display ipsec proposal”命令观察显示转换方式的有关信息,与第2步输入值比对。

4、通过“display ipsec 策略名(use1 或 map1)10”命令,观察输出的的安全策略的信息。

4、观察通信数据流。

在RtB 上用 info-center enable, terminal debugging和 debugging ipsec packet 命令打开所有IPSec报文调试开关,然后在PCA上执行ping –n 2 10.1.2.2,察输出结果。

1.6 实验报告对实验结果进行分析说明。

注意:1、在超级终端不断有信息显示时,使用命令undo info-center enable关闭显示。

2、清除原设置,恢复出厂设置,使用reset save,再使用reboot。

2 防火墙配置2.1 实验目的1 了解包过滤防火墙的基本原理;2 掌握包过滤防火墙的基本配置技术。

2.2 实验内容1、按图1-2拓扑结构组网。

安全网关与内部网络通过以太网接口Ethernet0/0连接。

内部子网网段为129.38.1.0。

安全网关与外部网络通过以太网接口Ethernet1/0连接。

外部网段为202.38.160.0。

2、根据具体实验要求,配置路由器的访问控制列表,分析说明观察结果。

2.3 实验环境与分组1、华为Quidway AR2831路由器1台,交换机1台。

2、 PC个人计算机5台,安装Windows 2000 XP/ pro操作系统,其中3台分别安装FTP、Telnet、WWW服务。

3、 Console口配置电缆1根。

4、 RJ-45直通(或交叉)网线若干。

5、每组4名同学,协同实验。

2.4 实验组网图1-2 防火墙配置组网2.5 实验步骤1、按图1-2拓扑结构组网。

2、按表1-1和表1-2配置路由器接口和PC机的IP地址信息。

表1-1 路由器接口IP地址表1-2 PC机的地址和缺省网关①外部网络只有特定用户202.38.160.2可以访问内部的服务器;②内部网络只有特定用户129.38.1.4 可以访问外部网络。