网络安全实验5-ICMP欺骗(重定向)攻击

ICMP重定向攻击与防范方法研究

ICMP重定向攻击与防范方法研究ICMP是TCP/IP协议族的一个子集,用于在IP主机、路由器之间传递控制消息,其中重定向是该协议的重要功能,而该功能常被黑客利用,并用于攻击主机;本文从ICMP重定报文结构及重定向工作方式展开,简述了重定向攻击及欺骗攻击的原理,最后阐明了防范重定向及欺骗攻击三种方法。

标签:ICMP;重定向攻击;欺骗攻击0 引言ICMP是(Internet Control Message Protocol)Internet控制报文协议。

它是TCP/IP协议族的一个子集,用于在IP主机、路由器之间传递控制消息,主要控制路由是否可用、主机是否可达和网络通不通等网络本身的重要消息。

网络或者黑客攻击者常应用ICMP重定向功能对主机进行攻击。

1 ICMP重定向报文解析ICMP重定向报文是ICMP控制报文中的一种,在一般情况下,当路由器检测到某台主机使用没有经过优化路由的时候,它会向该主机发送一个ICMP重定向报文,请求主机改变路由。

路由器也会把初始数据向其他的目的主机转发,ICMP重定向报文格式如下图所示:<E:\123456\中小企业管理与科技·上旬刊201510\1-297\70-1.jpg>图1 ICMP重定向报文结构ICMP有四种不同类型的重定向报文,如下表1所示。

表1 ICMP重定向报文类型[代码\&ICMP报文描述\&0123\&网络重定向主机重定向服务类型和网络重定向服务类型和主机重定向\&]ICMP重定向报文的目的主机需要查看三种IP地址类型:①发送重定向报文的路由IP地址(重定向信息的IP数据报中的源地址);②实施重定向的IP地址(ICMP重定向报文位于IP数据报首部);③采用的路由IP地址(在ICMP报文中的4~7字节)。

2 ICMP重定向工作方式如图2所示,假设有主机A和主机B、路由器A和路由器B,主机A的网关地址指向路由器A的F0/0接口,路由器A,B的F0/0端口在同一网段内,路由器A,B通过F0/1端口接入Internet,Internet有一台主机B,其IP地址为10.1.1.1,正常情况下,路由器A,B到10.1.1.0/8这个网段都有两条路由,分别是F0/1端口直接出去和F0/0端口通过另一台路由出去,但经过F0/1端口的这条路由会进入到路由表中,主机B被主机A访问的时候,数据包就会被发到路由器A的F0/0端口,再经过F0/1端口转发出去。

网络攻击实验报告

一、实验背景随着互联网技术的飞速发展,网络安全问题日益突出。

为了提高网络安全意识,掌握网络安全防护技能,我们进行了一次网络攻击实验。

本次实验旨在了解网络攻击的基本原理,熟悉常见的网络攻击手段,以及掌握相应的防御措施。

二、实验目的1. 理解网络攻击的基本原理和常见手段。

2. 掌握网络攻击实验的基本流程。

3. 熟悉网络安全防护技术,提高网络安全意识。

三、实验环境1. 操作系统:Windows 102. 网络设备:路由器、交换机、计算机3. 实验软件:Wireshark、Nmap、Metasploit等四、实验内容1. 漏洞扫描(1)使用Nmap扫描目标主机,发现潜在的安全漏洞。

(2)分析扫描结果,了解目标主机的开放端口和服务信息。

2. 拒绝服务攻击(DoS)(1)使用Metasploit生成大量的伪造请求,对目标主机进行DoS攻击。

(2)观察目标主机响应时间,分析攻击效果。

3. 口令破解(1)使用Hydra工具尝试破解目标主机的登录口令。

(2)观察破解过程,了解口令破解的原理。

4. 恶意代码传播(1)利用网络共享传播恶意代码,感染目标主机。

(2)分析恶意代码的传播过程,了解恶意代码的特点。

5. 数据窃取(1)使用网络监听工具,窃取目标主机传输的数据。

(2)分析窃取到的数据,了解数据窃取的原理。

五、实验结果与分析1. 漏洞扫描通过Nmap扫描,我们成功发现目标主机的开放端口和服务信息,发现了一些潜在的安全漏洞。

这为我们进行后续的攻击实验提供了依据。

2. 拒绝服务攻击(DoS)我们使用Metasploit生成了大量的伪造请求,对目标主机进行了DoS攻击。

观察目标主机的响应时间,发现攻击效果明显,目标主机无法正常响应服务。

3. 口令破解我们尝试破解目标主机的登录口令,使用Hydra工具进行暴力破解。

经过一段时间,成功破解了目标主机的口令。

4. 恶意代码传播我们利用网络共享传播恶意代码,成功感染了目标主机。

icmp重定向原理

icmp重定向原理

ICMP重定向是一种网络协议,用于在IP网络中通知主机更优的路径。

当一个主机(称为源主机)发送IP数据包到另一个主机(称为目标主机),但通过路由器发现有更短路径可用时,路由器可以发送ICMP重定向消息给源主机,告知它使用新的路径。

下面是ICMP重定向的工作原理:

1.源主机发送一个IP数据包到目标主机,但数据包经过一个路由器。

2.路由器检查自己的路由表,并发现有更短路径可用。

3.路由器生成一个ICMP重定向消息,包含以下信息:

源主机的IP地址

目标主机的IP地址

新的下一跳路由器的IP地址

4.路由器将ICMP重定向消息发送给源主机。

5.源主机接收到ICMP重定向消息后,更新自己的路由表,将新的下一跳路由器作为数据包的下一跳目标。

6.源主机以后的数据包将会通过新的路径发送。

需要注意的是,ICMP重定向消息只能由路由器发送给源主机,并且只对直接连接的子网有效。

此外,源主机可以选择是否接受ICMP重定向消息,这取决于其配置和安全策略。

ICMP重定向的目的是优化网络路径,减少数据包的传输延迟和网络拥塞。

通过动态地调整路由,可以提高网络性能和效率。

1。

ICMP 常见攻击

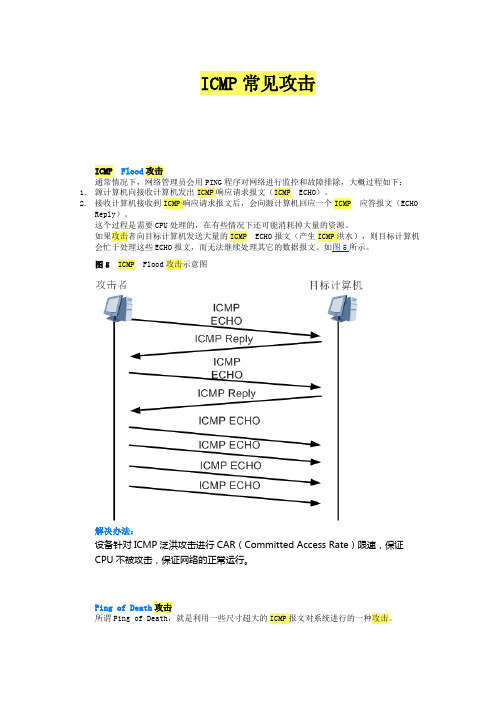

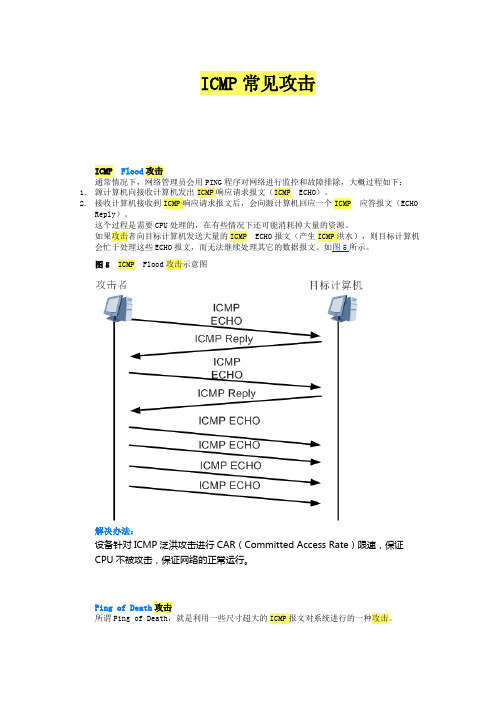

ICMP常见攻击ICMP Flood攻击通常情况下,网络管理员会用PING程序对网络进行监控和故障排除,大概过程如下:1.源计算机向接收计算机发出ICMP响应请求报文(ICMP ECHO)。

2.接收计算机接收到ICMP响应请求报文后,会向源计算机回应一个ICMP 应答报文(ECHOReply)。

这个过程是需要CPU处理的,在有些情况下还可能消耗掉大量的资源。

如果攻击者向目标计算机发送大量的ICMP ECHO报文(产生ICMP洪水),则目标计算机会忙于处理这些ECHO报文,而无法继续处理其它的数据报文。

如图5所示。

图5 ICMP Flood攻击示意图解决办法:设备针对ICMP泛洪攻击进行CAR(Committed Access Rate)限速,保证CPU不被攻击,保证网络的正常运行。

Ping of Death攻击所谓Ping of Death,就是利用一些尺寸超大的ICMP报文对系统进行的一种攻击。

IP报文的长度字段为16位,这表明一个IP报文的最大长度为65535。

对于ICMP回应请求报文,如果数据长度大于65507,就会使ICMP数据+IP头长度(20)+ICMP头长度(8)> 65535。

对于有些防火墙或系统,在接收到一个这样的报文后,由于处理不当,会造成系统崩溃、死机或重启。

大部分处理程序假定报文不会超过最大尺寸,超大报文重组所占内存块大于IP包最大尺寸,重组过程引发缓冲区溢出,系统进入非稳定状态,导致TCP/IP堆栈崩溃。

如图6所示。

图6 ICMP超大报文示意图解决办法:启用分片报文攻击防范后,设备在收到这种攻击报文后,直接丢弃该报文。

分片报文攻击是通过向目标设备发送分片出错的报文,使得目标设备在处理分片错误的报文时崩溃、重启或消耗大量的CPU资源,给目标设备带来损失。

分片报文攻击防范是指设备实时检测出分片报文并予以丢弃或者限速处理,实现对本设备的保护。

Large-ICMP攻击同ping of death类似,Large-ICMP也是利用一些大尺寸的ICMP报文对系统进行的一种攻击,与ping of death不同的是,Large-ICMP报文的长度不会超过IP报文的最大长度65535,但是对一些操作系统也会造成破环。

防火墙实验报告

南京信息工程大学实验(实习)报告实验(实习)名称防火墙实验(实习)日期2012.10.12指导教师朱节中专业10软件工程年级三班次 2 班姓名曾艺学号20102344070 得分一.实验目的:1. 了解防火墙的相关知识2. 防火墙的简单实验二.实验步骤:1. 了解防火墙的概念,类型及作用2. 防火墙的实验三.实验内容:1.防火墙的概念防火墙指的是一个有软件和硬件设备组合而成、在内部网和外部网之间、专用网与公共网之间的界面上构造的保护屏障。

由计算机硬件或软件系统构成防火墙,来保护敏感的数据部被窃取和篡改。

防火墙是设置在可信任的企业内部和不可信任的公共网或网络安全域之间的以系列部件的组合,它是不同网络或网络安全域之间信息的唯一出入口,能根据企业的安全政策控制出入网络的信息流,且本身具有较强的抗攻击能力。

它是提供信息安全服务,实现网络和信息安全的基础设施。

2防火墙的类型技术上看,防火墙有三种基本类型:包过滤型、代理服务器型和复合型。

它们之间各有所长,具体使用哪一种或是否混合使用,要根据具体需求确定。

包过滤型防火墙(Packet Filter Firewall)通常建立在路由器上,在服务器或计算机上也可以安装包过滤防火墙软件。

包过滤型防火墙工作在网络层,基于单个IP包实施网络控制。

它对所收到的IP数据包的源地址、目的地址、TCP数据分组或UDP报文的源端口号及目的端口号、包出入接口、协议类型和数据包中的各种标志位等参数,与网络管理员预先设定的访问控制表进行比较,确定是否符合预定义好的安全策略并决定数据包的放行或丢弃。

这种防火墙的优点是简单、方便、速度快、透明性好,对网络性能影响不大,可以用于禁止外部不合法用户对企业内部网的访问,也可以用来禁止访问某些服务类型,但是不能识别内容有危险的信息包,无法实施对应用级协议的安全处理。

代理服务器型防火墙(Proxy Service Firewall)通过在计算机或服务器上运行代理的服务程序,直接对特定的应用层进行服务,因此也称为应用层网关级防火墙。

ICMP 常见攻击

ICMP常见攻击ICMP Flood攻击通常情况下,网络管理员会用PING程序对网络进行监控和故障排除,大概过程如下:1.源计算机向接收计算机发出ICMP响应请求报文(ICMP ECHO)。

2.接收计算机接收到ICMP响应请求报文后,会向源计算机回应一个ICMP 应答报文(ECHOReply)。

这个过程是需要CPU处理的,在有些情况下还可能消耗掉大量的资源。

如果攻击者向目标计算机发送大量的ICMP ECHO报文(产生ICMP洪水),则目标计算机会忙于处理这些ECHO报文,而无法继续处理其它的数据报文。

如图5所示。

图5 ICMP Flood攻击示意图解决办法:设备针对ICMP泛洪攻击进行CAR(Committed Access Rate)限速,保证CPU不被攻击,保证网络的正常运行。

Ping of Death攻击所谓Ping of Death,就是利用一些尺寸超大的ICMP报文对系统进行的一种攻击。

IP报文的长度字段为16位,这表明一个IP报文的最大长度为65535。

对于ICMP回应请求报文,如果数据长度大于65507,就会使ICMP数据+IP头长度(20)+ICMP头长度(8)> 65535。

对于有些防火墙或系统,在接收到一个这样的报文后,由于处理不当,会造成系统崩溃、死机或重启。

大部分处理程序假定报文不会超过最大尺寸,超大报文重组所占内存块大于IP包最大尺寸,重组过程引发缓冲区溢出,系统进入非稳定状态,导致TCP/IP堆栈崩溃。

如图6所示。

图6 ICMP超大报文示意图解决办法:启用分片报文攻击防范后,设备在收到这种攻击报文后,直接丢弃该报文。

分片报文攻击是通过向目标设备发送分片出错的报文,使得目标设备在处理分片错误的报文时崩溃、重启或消耗大量的CPU资源,给目标设备带来损失。

分片报文攻击防范是指设备实时检测出分片报文并予以丢弃或者限速处理,实现对本设备的保护。

Large-ICMP攻击同ping of death类似,Large-ICMP也是利用一些大尺寸的ICMP报文对系统进行的一种攻击,与ping of death不同的是,Large-ICMP报文的长度不会超过IP报文的最大长度65535,但是对一些操作系统也会造成破环。

网络安全综合课程设计

选题ቤተ መጻሕፍቲ ባይዱ要求(续)

共6课题,每个课题不能重复2次以上。 课题4、基于IP协议的网络攻击

(1)在网络攻防实验环境中完成TCP/IP协议栈中IP层的重点协议攻 击实验。(2)实验至少包括IP源地址欺骗、ARP缓存欺骗、ICMP重 定向攻击,撰写攻击过程与防范措施的实验报告。p.146

课题5、基于TCP协议的网络攻击

课题答辩

1.

2. 3.

自述课题完成的具体过程和结果(手动演 示或用视频演示) 提交相应的电子文档或视频、软件工具等 提交课程设计报告(用统一的课程设计报 告书,黄皮的封面、封底)

网络安全工程综合课 程设计

课 时: 2周 (课程设计) 指导书:《网络攻防技术与实践》

选题及要求

共6课题,每个课题不能重复2次以上。 课题1、网络安全实验环境搭建和测试

(1)利用虚拟蜜网技术进行网络攻防实验环境构建,并进行网络连 通性测试与验证,至少包括一台攻击机、一台靶机和蜜网网关。利用 系统提供的工具软件进行数据分析与安全管理。(2)实验报告:根 据自己的理解和实验经过,详细说明网络攻防实验环境的结构和组成 模块;搭建和测试过程及解决问题的过程、方法和收获等。p.49

课题2、Web信息搜索与查点

(1)通过搜索引擎搜索自己在因特网上的足迹,并确认是否存在隐 私和敏感信息泄露问题,如是,提出解决方法。(2)尝试获取BBS、 论坛、QQ中某人的IP地址,并查询获取其所在的具体地理位置,撰 写实验分析报告。p.67

课题3、网络信息嗅探与扫描

(1)使用软件对本机上访问某网站过程进行嗅探,记录访问过的 Web服务器及其IP地址。(2)使用工具软件扫描该网站所在的服务 器主机,给出并解读靶机环境上的配置情况、网络服务及安全漏洞情 况,撰写实验分析报告。 p.123,p.86

TCP-IP攻击实验-实验报告.docx

中南大学TCP/IP 攻击实验实验报告学生姓名学院信息科学与工程学院专业班级完成时间2015年 11 月 29 日目录1. 实验描述 (3)2. 实验步骤 (3)环境搭建 (3)实验 1:ARP缓存中毒 (3)实验 2:ICMP重定向攻击 . (4)实验 3:SYN洪流攻击 (5)实验 4:在 telnet和ssh连接上的TCP RST攻击 (6)实验5:对视频流应用程序的TCP RST 攻击 (7)实验 6:ICMP 盲目连接重置和源端关闭攻击 (7)实验 7:TCP报文劫持 (8)3. 总结 (8)TCP/IP 攻击实验1.实验描述【实验背景】由于 TCP/IP 协议是 Internet的基础协议,所以对TCP/IP 协议的完善和改进是非常必要的。

TCP/IP 协议从开始设计时候并没有考虑到现在网络上如此多的威胁, 由此导致了许多形形色色的攻击方法,一般如果是针对协议原理的攻击( 尤其 DDOS),我们将无能为力。

TCP/IP 攻击的常用原理有:(1)源地址欺骗(Source Address Spoofing)Spoofing);、 IP欺骗 (IP Spoofing)和 DNS欺骗 (DNS(2)路由选择信息协议攻击 (RIP Attacks) ;(3) 源路由选择欺骗(Source Routing Spoofing);(4) TCP 序列号欺骗和攻击(TCP Sequence Number Spoofing and Attack)。

【实验目的】基于 TCP/IP 协议进行攻击实验, 了解 TCP/IP 协议的具体机制。

2.实验步骤环境搭建这里我使用三台虚拟机做实验,其中一个用于攻击;另一个用于被攻击;第三个作为观察者使用;把三台主机放在同一个LAN中,其配置信息参照如下所示(实际在实验过程中有所改动):这里我使用的是Wireshark工具箱的SEED实验室已经搭建好,并且已经安装好相关的Ubuntu 系统,与此同时三台虚拟机都需要打开netwoxFTP 和 Telnet工具箱和服务:使用如下命令来完成上述任务Start the ftp server#servicevsftpd startStart the telnet server#serviceopenbsd-inetd start实验 1:ARP缓存中毒【实验背景】ARP缓存是 ARP协议的重要的一部分。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

注意事项

实验学习:2学时 独立完成。 攻击机可以是LINUX(需要使用netwox) 实验报告需要注明实验环境和主机配置信息, 注意分析捕获的数据包。

参考:

TCP/IP攻击实验(ARP,ICMP,SYN,RST, TCP会话劫持)

6.2 ICMP重定向攻击

ICMP重定向攻击的危害

改变对方的路由表 与ARP欺骗类似,ICMP重定向攻击也可以用来 做嗅探、拒绝服务或中间人攻击等 基于ICMP重定向的数据监听不受交换环境的限 制。

6.2 ICMP重定向攻击

ICMP重定向攻击的局限性

ICMP重定向攻击一次只能指定一个目的地址 新路由必须是直达的 重定向包必须来自去往目标的当前路由 重定向包不能通知主机用自己做路由 被改变的路由必须是一条间接路由

ICMP重定向攻击

ICMP中定向改变受害方的路由表 可以用来做嗅探、拒绝服务或中间人攻击等(属于欺骗攻击, 与ARP欺骗类似)

5.2 ICMP重定向攻击

ICMP重定向原理:

当路由器检测到主机在启动时具有一定的路由信息, 但不一定是最优的 路由器检测到IP数据报经非优路由传输,就通过 ICMP重定向报文通知主机去往该目的地的最优路径

受害者

ICMP重定向

默认网关 攻击者

1、基于ICMP重定向的“半中间人 Nhomakorabea监听 实验过程:

虚拟机构造攻击环境,如图。 注意观察受害者主机中路由表的变化。

工具netwox86(Linux)可以实施ICMP重定向攻击 cain等软件监听受害者发送的数据包。

2、基于DNS和ICMP重定向的监听

ICMP报文

查询报文 地址掩码请求和应答

路由器询问和通告

5.1 ICMP攻击类型

ICMP超时攻击

利用ICMP超时消息,攻击防火墙。 发送TTL=n的包,当它到达防火墙时正好TTL=0,当发 送大量的此类包时就可能构成DDOS攻击。

ICMP头部攻击

ICMP包中净荷部分是出错的IP头部,当这里的目的地址与 ICMP包中的源地址不匹配时,数据包出问题。

MAC首部14B

新IP首部20B

ICMP首部8B

原IP首部20B

传输层前8B

ICMP协议栈封装图。共70字节。

5.2 ICMP重定向攻击

之后A通过R1向B发送数据包

R1

A B

R2路由器会发现 R4 这个问题,并用 R2 ICMP信息包通 R3 知数据包的来源 A→B最佳路由是R1路由器,A将数 端设备,称为重 据包送到R2路由器 定向

攻击原理:

通过2次ICMP重定向实施监听攻击: 第一次,受害者DNS请求经过攻击者主机。攻击者在受害者 主机中添加一条到达DNS服务器的特定路由指向攻击者主机; 第二次,受害者访问WWW经过攻击者主机。攻击者通过给 受害者主机发送ICMP重定向报文,使得通往在DNS应答报 文中获取的IP地址的访问都经过攻击者主机。从而监听受害 者的通信过程,截获敏感信息。

网络安全实验

实验5 ICMP欺骗(重定向)攻击

实验5 ICMP(欺骗)重定向攻击

5.1 5.2 5.3 5.4 ICMP攻击类型 ICMP重定向攻击 实验目的 实验内容

5.1 ICMP攻击类型

ICMP的报文类型

差错报告报文 目的不可达 源站抑制 超时 参数问题 重定向 回送请求和应答 时间戳请求和应答

2、基于DNS和ICMP重定向的监听

实验过程:

在虚拟机中构造实验场景,路由器通过主机来模拟(添加网 卡,路由和远程访问),安装WWW服务器和DNS服务器 (可选)。 用软件TeasPacket或netwox发送ICMP重定向报文,用 wireshark捕获数据包分析。 用netstat -r查看主机路由表。 实验过程可以参考:

6.3 实验目的

1、了解ICMP重定向原理和攻击原理; 2、熟悉ICMP重定向攻击的实现过程和危害。

6.4 实验内容

1、基于ICMP重定向的“半中间人”监听 2、基于DNS和ICMP重定向的监听

1、基于ICMP重定向的“半中间人”监听

攻击原理:

攻击者通过伪造ICMP重定向报文欺骗受害者,使得受害者 主机的路由表中增加一条指向攻击者主机的路由,从而攻击 者可以截获受害者发送的报文,但是返回给受害者的报文不 经过攻击者。攻击者只能监听到从一个主机到网关的通信, 因此叫“半中间人”。

功能:

保证主机拥有动态的、既小且优的路由表

限制:

ICMP重定向机制只能在同一网络的路由器与主机之 间使用

5.2 ICMP重定向攻击

ICMP重定向攻击报文

Type =5 Code =1 Checksum 路由器IP地址(被定向到的新网关接口IP地址) 网络层20字节|传输层8个字节

6.2 ICMP重定向攻击

ICMP重定向攻击的防范

修改系统和防火墙配置,拒绝接收ICMP重定向报 文 在Windows 2000里可修改注册表 HKLM\SYSTEM\CurrentControlSet\Ser vices\Tcpip\ParametersEnableICMPRe directs REG_DWORD 0x0(默认值为0x1) 通过route print命令来查看本机的路由表

5.2 ICMP重定向攻击

ICMP重定向攻击原理

攻击者通过发送ICMP重定向报文可以在受害者 主机路由表中添加一条到达特定主机的路由信息, 使得受害者发往特定主机的数据包被发往攻击者 主机,攻击者进而实施监听、欺骗等攻击行为。 ICMP重定向攻击中,受害者和攻击者处于同一 网络环境中。 核心是欺骗路由表。通过添加特定路由表实施。 特定主机路由优先级高于默认路由。 (能不能修改默认路由表?)