windows 2003 server IIS权限设置

Win2003 防木马、权限设置、IIS服务器安全配置整理

Win2003 防木马、权限设置、IIS服务器安全配置整理一、系统的安装1、按照Windows2003安装光盘的提示安装,默认情况下2003没有把IIS6.0安装在系统里面。

2、IIS6.0的安装开始菜单—>控制面板—>添加或删除程序—>添加/删除Windows组件应用程序———(可选)|——启用网络 COM+ 访问(必选)|——Internet 信息服务(IIS)———Internet 信息服务管理器(必选)|——公用文件(必选)|——万维网服务———Active Server pages(必选)|——Internet 数据连接器(可选)|——WebDAV 发布(可选)|——万维网服务(必选)|——在服务器端的包含文件(可选)然后点击确定—>下一步安装。

(具体见本文附件1)3、系统补丁的更新点击开始菜单—>所有程序—>Windows Update按照提示进行补丁的安装。

4、备份系统用GHOST备份系统。

5、安装常用的软件例如:杀毒软件、解压缩软件等;安装完毕后,配置杀毒软件,扫描系统漏洞,安装之后用GHOST再次备份系统。

6、先关闭不需要的端口开启防火墙导入IPSEC策略在”网络连接”里,把不需要的协议和服务都删掉,这里只安装了基本的Internet协议(TCP/IP),由于要控制带宽流量服务,额外安装了Qos数据包计划程序。

在高级tcp/ip设置里--"NetBIOS"设置"禁用tcp/IP上的NetBIOS(S)"。

在高级选项里,使用"Internet连接防火墙",这是windows 2003 自带的防火墙,在2000系统里没有的功能,虽然没什么功能,但可以屏蔽端口,这样已经基本达到了一个IPSec的功能。

修改3389远程连接端口修改注册表.开始--运行--regedit依次展开 HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/TERMINAL SERVER/WDS/RDPWD/TDS/TCP右边键值中 PortNumber 改为你想用的端口号.注意使用十进制(例 10000 )HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/TERMINAL SERVER/WINSTATIONS/RDP-TCP/右边键值中 PortNumber 改为你想用的端口号.注意使用十进制(例 10000 )注意:别忘了在WINDOWS2003自带的防火墙给+上10000端口修改完毕.重新启动服务器.设置生效.二、用户安全设置1、禁用Guest账号在计算机管理的用户里面把Guest账号禁用。

Windows2003server Internet 信息服务 (IIS) 6.0使用教程

单击“文档”选项卡。

选中“启用默认内容文档”复选框。

单击“添加”将新的默认文档添加到列表。

单击要从列表中删除的文档,然后单击“删除”。

单击列表中的文档,然后单击“上移”或“下移”以更改默认文档响应客户请求的次序。

单击“确定”。

三、建立FTP站点共享文件资源

(1)安装FTP服务

单击所需的用户隔离选项,然后单击“下一步”。

在“路径”框中,键入或浏览到包含或将要包含共享内容的目录,然后单击“下一步”。

选中与要指定给用户的 FTP 站点访问权限相对应的复选框,然后单击“下一步”。

单击“完成”。

要在以后更改这些设置和其他设置,请右键单击 FTP 站点,然后打击“属性”。

在默认文档名称中不能使用逗号(例如 my,file.html)。逗号只用于在配置数据库中分隔多个默认文档。如果您在默认文档的名称中使用了逗号,IIS 会认为这表示有两个默认文档。

· 设置或更改默认文档的步骤

在 IIS 管理器中,展开本地计算机,展开“网站”目录,右键单击所需的网站,然后单击“属性”。

· 设置目录输出样式

如何配置IIS服务器-800字

如何配置IIS服务器?篇一:2003的Web服务器配置方法Windows 2003的Web服务器配置方法Windows Server 2003没有安装IIS 6.0,要通过控制面板来安装。

具体做法为:1. 进入“控制面板”。

2. 双击“添加或删除程序”。

3. 单击“添加/删除Windows 组件”。

4. 在“组件”列表框中,双击“应用程序服务器”。

5. 双击“Internet 信息服务(IIS)”。

6. 从中选择“万维网服务”及“文件传输协议(FTP)服务”。

7. 双击“万维网服务”,从中选择“Active Server Pages” 及“万维网服务”等。

安装好IIS后,接着设置Web服务器,具体做法为:1. 在“开始”菜单中选择“管理工具→Internet信息服务(IIS)管理器”。

2. 在“I nternet 信息服务(IIS)管理器”中双击“本地计算机”。

3. 右击“网站”,在弹出菜单中选择“新建→网站”,打开“网站创建向导”。

4. 依次填写“网站描述”、“IP 地址”、“端口号”、“路径”和“网站访问权限”等。

最后,为了便于访问还应设置默认文档(Index.asp、Index.htm)。

上述设置和Windows 2000 Server网站设置基本相同,但此时Web服务还仅适用于静态内容,即静态页面能正常浏览,常用Active Server Pages(ASP)功能没有被启用。

所以还应在“Internet 信息服务(IIS)管理器”的“ Web 服务扩展”中选择允许“Active Server Pages”。

另外,还应注意如果Web服务主目录所在分区是NTFS格式,而ASP网页有写入操作时(如用到新闻后台管理功能的),要注意设置写入及修改权限。

一、架设Web服务器默认安装的Windows Server 2003没有配置IIS服务,需要我们手工安装。

进入控制面板,执行“添加或删除程序→添加/删除Windows 组件”进入Windows组件向导窗口,勾选“应用程序服务器→Internet 信息服务”,“确定”后返回Windows 组件向导窗口点击“下一步”即可添加好IIS服务。

Windows 2003 IIS安全权限设置解析

Windows 2003 IIS安全权限设置解析系统默认用户情况为:administrators 超级管理员(组)system 系统用户(内置安全主体)guests 来宾帐号(组)iusr_服务器名匿名访问web用户iwam_服务器名启动iis进程用户www_cnnsc_org 自己添加的用户、添加后删除Users(组)、删除后添加到guests来宾帐号(组) 为加强系统安全、(guest)用户及(iusr_服务器名)用户均被禁用将访问web目录的全部账户设为guests组、去除其他的组■盘符安全访问权限△C:\盘administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限△D:\盘(如果用户网站内容放置在这个分区中)、administrators(组) 完全控制权限△E:\盘administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限△f:\盘administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限△如有其他盘符类推下去.■目录安全访问权限▲c:\windows\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲c:\windows\system32\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限、iwam_服务器名(用户) 读取+运行权限▲c:\windows\temp\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限、guests(组) 完全控制权限▲C:\WINDOWS\system32\config\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲c:\Program Files\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Program Files\Common Files\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限、guests(组) 读取+运行权限▲c:\Documents and Settings\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\Application Data\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\Application Data\Microsoft\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\Application Data\Microsoft\HTML Help\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限■禁止系统盘下的EXE文件:net.exe、cmd.exe、tftp.exe、netstat.exe、regedit.exe、regedt32.exe、at.exe、attrib.exe、cacls.exe △些文件都设置成administrators 完全控制权限■新建WWW(网站)根目录【administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限】▲根目录里新建wwwroot目录▲网站根目录、网页请上传到这个目录△administrators(组) 完全控制权限△www_cnnsc_org(用户)完全控制权限▲根目录里新建logfiles目录▲网站访问日志文件、本目录不占用您的空间△administrators(组) 完全控制权限▲根目录里新建database目录▲数据库目录、用来存放ACCESS数据库△administrators(组) 完全控制权限▲根目录里新建others目录▲用于存放您的其它文件、该类文件不会出现在网站上△administrators(组) 完全控制权限△www_cnnsc_org(用户)完全控制权限▲在FTP(登陆消息文件里填)IIS日志说明:〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒欢迎您使用本虚拟主机.请使用CUTEFTP或者LEAFTP等软件上传您的网页.注意、如果上传不了、请把FTP软件的PASV模式关掉再试.您登陆进去的根目录为FTP根目录\--wwwroot网站根目录、网页请上传到这个目录.\--logfiles 网站访问日志文件、本目录不占用您的空间.\--database 数据库目录、用来存放ACCESS数据库.\--others 用于存放您的其它文件,该类文件不会出现在网站上.为了保证服务器高速稳定运行、请勿上传江湖游戏、广告交换、博彩类网站、大型论坛、软件下载等耗费系统资源的程序.IIS日志说明\--Date 动作发生时的日期\--Time 动作发生时的时间\--s-sitename 客户所访问的Internet服务于以及实例号\--s-computername 产生日志条目的服务器的名字\--s-ip 产生日志条目的服务器的IP地址\--cs-method客户端企图执行的动作(例如GET方法)\--cs-uri-stem被访问的资源、例如Default.asp\--cs-uri-query 客户所执行的查询\--s-port 客户端连接的端口号\--cs-username通过身份验证访问服务器的用户名、不包括匿名用户\--c-ip 访问服务器的客户端IP地址\--cs(User-Agent) 客户所用的浏览器\--sc-status用HTTP或者FTP术语所描述的动作状态\--sc-win32-status用Microsoft Windows的术语所描述的动作状态〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒。

Windows2003中IIS提示 “您无权查看该网页”解决方法

出现的错误如下:

您无权查看该网页

您可能没有权限用您提供的凭据查看此目录或网页。

解决办法:

1、没有设置好首页文件

打开IIS然后依次打开该网站的属性--文档--添加,把需要设置成首页的文件填上去,如index.html,iis默认文档上是index.htm而不是index.html,注意这一点,当初在这个细节上耽误了些时间;

2、没有允许ASP

打开IIS然后找到“web 服务扩展”,把“Active Server Pages”允许就行了

3、权限设置错误

全部都使用“IUSR_计算机名称”这个账户

打开网站目录的文件夹,右键属性--共享和安全--添加,右边会有一个“立即查找”,然后找到“IUSR_计算机名称”这个用户即可

打开IIS然后依次打开该网站的属性--目录安全性,这里会有一个IP和身份验证,点击一下“编辑”,然后会选“浏览”,就会有一个“立即查找”,然后找到“IUSR_计算机名称”这个用户即可

匿名身份验证

IIS 创建IUSR_计算机名称帐户(其中计算机名称是正在运行IIS 的服务器的名称),用来在匿名用户请求Web 内容时对他们进行身份验证。

此帐户授予用户本地登录权限。

你可以将匿名用户访问重置为使用任何有效的Windows 帐户。

4、没有设置执行的权限

打开IIS然后依次打开该网站的属性--主目录,

首先勾选“脚本资源访问”,然后将最下面的“执行权限”修改成“纯脚本”。

windows 2003文件服务器详细权限设置

windows 2003文件服务器详细权限设置window server 2003文件服务器要求达到如下目标:1.网络管理员对所有共享文件夹都拥有完全控制权;2.所有员工对公共文件夹只拥有读取权限;3.每位员工只对自己的私人文件夹拥有完全控制权,且不能读取其他员工的文件夹;4.每位员工所能使用的磁盘空间有一定限制,并且已用空间达到一定程度后会得到警告。

创建用户和文件夹:根据经理提出的目标,阿昊首先为每位员工创建用户账户,并且在磁盘的NTFS分区中规划合理的文件夹结构。

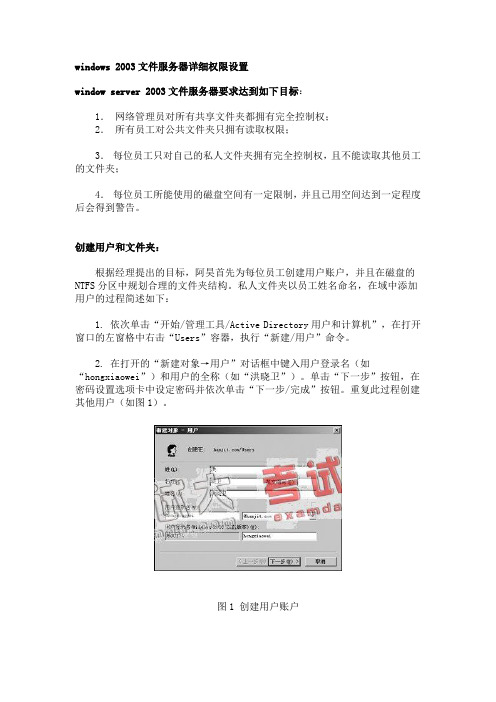

私人文件夹以员工姓名命名,在域中添加用户的过程简述如下:1. 依次单击“开始/管理工具/Active Directory用户和计算机”,在打开窗口的左窗格中右击“Users”容器,执行“新建/用户”命令。

2. 在打开的“新建对象→用户”对话框中键入用户登录名(如“hongxiaowei”)和用户的全称(如“洪晓卫”)。

单击“下一步”按钮,在密码设置选项卡中设定密码并依次单击“下一步/完成”按钮。

重复此过程创建其他用户(如图1)。

图1 创建用户账户安装文件服务器:因为在默认情况下Windows Server 2003并没有安装“文件服务器”组件,因此阿昊手动将这些组件添加了进来。

1. 依次单击“开始/管理工具/管理您的服务器”,打开“管理您的服务器”窗口。

在“管理您的服务器角色”区域中单击“添加或删除角色”按钮,进入配置向导并单击“下一步”按钮。

2. 配置向导检测完网络设置后打开“服务器角色”选项卡。

在“服务器角色”列表中选中“文件服务器”选项,并单击“下一步”按钮。

3. 在打开的“文件服务器磁盘配额”选项卡中勾选“为此服务器的新用户设置默认磁盘空间配额”复选框,然后根据磁盘剩余空间及用户实际需要在“将磁盘空间限制为”和“将警告级别设置为”编辑框中键入合适的数值。

另外,勾选“拒绝将磁盘空间给超过配额限制的用户”复选框,可以禁止用户在其已用磁盘空间达到限额后向服务器写入数据。

windows2003的IIS详细设置方法

4.IIS不能下载文件的问题的解决办法是把进入网站的属性。查看主目录里面的执行权限,设置成纯脚即可。

d)摘要身份验证

摘要身份验证克服了基本身份验证的许多缺点。在使用摘要身份验证时,密码不是以明文形式发送的。另外,你可以通过代理服务器使用摘要身份验证。摘要身份验证使用一种挑战/响应机制(集成Windows身份验证使用的机制),其中的密码是以加密形式发送的。

e) your-ip-was-logged-hotmail-scams-are-not-allowed-here身份验证

然后重启iis admin service服务

1、在web服务扩展允许active server pages和在服务器端的包含文件

2、修改各站点的属性主目录-配置-选项-启用父路径

3、使之可以上传大于200k的文件(修改成您要的大小就可以了,如在后面补两个0,就允许20m了)c:\WINDOWS\system32\inetsrv\MetaBase.xml

打开WIN2003中的“Internet信息服务(IIS)管理器”->“WEB服务扩展”,按菜单上的“操作”->“添加一个新的WEB服务扩展”

在“扩展名”中输入“PHP”,按“添加”,在弹出新的窗口中按“浏览”,选择安装PHP目录中的php4ts.dll文件后,在原本的窗口中“设置扩展状态为允许”前面打勾,确定即可。

第二步,启用父路径支持。IIS-网站-主目录-配置-选项-启用父路径

Windows 2003网站安全权限设置指南

Windows 2003网站安全权限设置指南Windows 2003已成为比较流行的Web服务器操作系统,安全和性能得到了广泛认可,基于IIS Web服务器软件的网站数量也越来越多。

通常情况下,高校的大多数服务器会由技术力量相对雄厚的网络中心等IT 资源部门运维管理。

而网站程序的制作则由各单位、各部门自主负责,少数用户单位会自主开发,或者请专业的IT公司代为开发。

更多的用户单位则会将网站的制作当作一种福利,交由勤工俭学的学生开发。

因此,各网站程序的安全性参差不齐。

在这种情况下,如果不对服务器的默认安全权限进行调整,将这些网站运行于同一台服务器上,必将引发不少令人头痛的安全问题。

最常遇到的情况是:一台Windows 2003服务器上运行多个网站,其中某个网站存在着安全漏洞(例如,没有采用参数化的SQL查询或没有对用户提交的SQL语句进行过滤),黑客便可通过攻击该网站取得权限,上传网页木马,得到了一个Web SHELL执行权限,或者直接利用网页木马,篡改该服务器上所有Web站点的源文件,往源文件里加入js和iframe恶意代码。

此时那些没有安装反病毒软件的访客,浏览这些页面时便会感染上病毒,不仅引来用户的严重不满和投诉,同时也使学校的形象严重受损。

为了避免类似事件的发生,我们有必要分开部署网站和数据库。

通常的做法是将网站存放在一台分配了公网IP的Windows 2003服务器,而数据库则运行于一台与互联网相隔离的私网IP数据库服务器上。

但是,仅启用以上的安全措施还远远不够,我们还必须调整这一台Windows2003 WEB服务器的安全权限,对权限作出严格的控制,实现各网站之间权限的隔离,方法如下:在Web服务器上,1.创建若干个系统用户,分别用作IIS6的应用程序池安全性用户和网站匿名访问帐户。

2.在IIS管理控制台中,创建若干应用程序池,并分别为每个程序池分配不同的安全性用户。

3.将各个网站分配到相应的应用程序池。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

windows 2003 server IIS权限设置前提:仅针对windows 2003 server SP1 Internet(IIS) 服务器系统安装在C:\盘系统用户情况为:administrators 超级管理员(组)system 系统用户(内置安全主体)guests 来宾帐号(组)iusr_服务器名匿名访问web用户iwam_服务器名启动iis进程用户www_cnnsc_org 自己添加的用户、添加后删除Users(组)、删除后添加到guests 来宾帐号(组)为加强系统安全、(guest)用户及(iusr_服务器名)用户均被禁用将访问web目录的全部账户设为guests组、去除其他的组■盘符安全访问权限△C:\盘 administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限△D:\盘 (如果用户网站内容放置在这个分区中)、administrators(组) 完全控制权限△E:\盘 administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限△f:\盘 administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限△如有其他盘符类推下去.■目录安全访问权限▲C:\wmpub△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲c:\windows\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲c:\windows\system32\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限、iwam_服务器名(用户) 读取+运行权限▲c:\windows\temp\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限、guests(组) 完全控制权限▲C:\WINDOWS\system32\config\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲c:\Program Files\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Program Files\Common Files\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限、guests(组) 读取+运行权限▲c:\Documents and Settings\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\Application Data\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\Application Data\Microsoft\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限▲C:\Documents and Settings\All Users\Application Data\Microsoft\HTML Help\△administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限■禁止系统盘下的EXE文件:net.exe、cmd.exe、tftp.exe、netstat.exe、regedit.exe、regedt32.exe、at.exe、attrib.exe、cacls.exe△些文件都设置成 administrators 完全控制权限■新建WWW(网站)根目录【administrators(组) 完全控制权限、system(内置安全主体) 完全控制权限】▲根目录里新建wwwroot目录▲网站根目录、网页请上传到这个目录△administrators(组) 完全控制权限△www_cnnsc_org(用户) 完全控制权限▲根目录里新建logfiles目录▲网站访问日志文件、本目录不占用您的空间△administrators(组) 完全控制权限▲根目录里新建database目录▲数据库目录、用来存放ACCESS数据库△administrators(组) 完全控制权限▲根目录里新建others目录▲用于存放您的其它文件、该类文件不会出现在网站上△administrators(组) 完全控制权限△www_cnnsc_org(用户) 完全控制权限▲在FTP(登陆消息文件里填)IIS日志说明:〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒欢迎您使用本虚拟主机.请使用CUTEFTP或者LEAFTP等软件上传您的网页.注意、如果上传不了、请把FTP软件的PASV模式关掉再试.您登陆进去的根目录为FTP根目录\--wwwroot 网站根目录、网页请上传到这个目录.\--logfiles 网站访问日志文件、本目录不占用您的空间.\--database 数据库目录、用来存放ACCESS数据库.\--others 用于存放您的其它文件,该类文件不会出现在网站上. 为了保证服务器高速稳定运行、请勿上传江湖游戏、广告交换、博彩类网站、大型论坛、软件下载等耗费系统资源的程序.IIS日志说明\--Date 动作发生时的日期\--Time 动作发生时的时间\--s-sitename 客户所访问的Internet服务于以及实例号\--s-computername 产生日志条目的服务器的名字\--s-ip 产生日志条目的服务器的IP地址\--cs-method 客户端企图执行的动作(例如GET方法)\--cs-uri-stem 被访问的资源、例如Default.asp\--cs-uri-query 客户所执行的查询\--s-port 客户端连接的端口号\--cs-username 通过身份验证访问服务器的用户名、不包括匿名用户\--c-ip 访问服务器的客户端IP地址\--cs(User-Agent) 客户所用的浏览器\--sc-status 用HTTP或者FTP术语所描述的动作状态\--sc-win32-status 用Microsoft Windows的术语所描述的动作状态〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒〒■SQL Server 2000数据库:▲在本机将身份验证配置为Win登陆▲删除以下的扩展存储过程格式为:△use master△exec sp_dropextendedproc 'xp_cmdshell'△exec sp_dropextendedproc 'xp_dirtree'△exec sp_dropextendedproc 'xp_enumgroups'△exec sp_dropextendedproc 'xp_fixeddrives'△exec sp_dropextendedproc 'xp_loginconfig'△e xec sp_dropextendedproc 'xp_enumerrorlogs'△exec sp_dropextendedproc 'xp_getfiledetails'△exec sp_dropextendedproc 'Sp_OACreate'△exec sp_dropextendedproc 'Sp_OADestroy'△exec sp_dropextendedproc 'Sp_OAGetErrorInfo'△exec sp_dropextendedproc 'Sp_OAGetPr operty'△exec sp_dropextendedproc 'Sp_OAMethod'△exec sp_dropextendedproc 'Sp_OASetProperty'△exec sp_dropextendedproc 'Sp_OAStop'△exec sp_dropextendedproc 'Xp_regaddmultistring'△exec sp_dropextendedproc 'Xp_regdeletekey'△exec sp_dropextendedproc 'Xp_regdeletevalue'△exec sp_dropextendedproc 'Xp_regenumvalues'△exec sp_dropextendedproc 'Xp_regread'△exec sp_dropextendedproc 'Xp_regremovemultistring'△exec sp_dropextendedproc 'Xp_regwrite'△drop procedure sp_makewebtask△go■禁止下载Access数据库△Int ernet 信息服务(IIS)管理器→网站→属性→主目录→配置→添加△可执行文件:C:\WINDOWS\twain_32.dll△扩展名:.mdb▲如果你还想禁止下载其它的东东△Internet 信息服务(IIS)管理器→网站→属性→主目录→配置→添加△可执行文件:C:\WINDOWS\twain_32.dll△扩展名:.(改成你要禁止的文件名)▲然后删除扩展名:shtml stm shtm cdx idc cer■防止列出用户组和系统进程:△开始→程序→管理工具→服务△找到 Workstation 停止它、禁用它■防止SYN洪水攻击△HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Paramete rs△新建 DWORD值、名为SynAttackProtect、值为2■禁止139空连接△HKEY_LOCAL_MACHINE\System\CurrentControSet\Control\LSA△新建 DWORD值、名为restrictanonymous的键值项、将他设置成1、设置以后重起就可以了■禁止ADMIN$共享△HKEY_LOCAL_MACHINE\CurrentControlset\serviceslanmanserver\parameter s△新建 DWORD值、名为AutoShareServer的键值、将其设置为0的键值项、将其设置为0■禁止C$、D$、E$等共享△HKEY_LOCAL_MACHINE\CurrentControlset\services\Tcpip\Paramers△新建 DWORD值、名为EnablelCMPRedirects的键值项将其设置为0、0是不响应■禁止IPC$共享▲察看本地共享资源△运行 cmd 输入 net share▲删除共享(每次输入一个)△net share ipc$ /delete△net share admin$ /delete△net share c$ /delete△net share d$ /delete(如果有e,f,……可以继续删除)▲停止server服务△net stop server /y (重新启动后server服务会重新开启)▲修改注册表运行-regeditserver版:找到如下主键[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Pa rameters]把AutoShareServer(DWORD)的键值改为:00000000。