921202-信息系统安全与对抗实践-9. sql注入漏洞(一)

简述sql注入漏洞的原理

简述sql注入漏洞的原理一、引言SQL注入漏洞是目前互联网上最为常见的安全漏洞之一,它的出现给互联网安全带来了极大的威胁。

本文将从SQL注入漏洞的定义、原理、分类以及防御等方面进行详细介绍。

二、定义SQL注入漏洞是指攻击者通过在Web应用程序中构造恶意的SQL语句,使得Web应用程序将攻击者提交的恶意代码当做正常的SQL语句执行,从而导致数据库被非法访问或被篡改。

三、原理1. SQL语句拼接Web应用程序通常会将用户提交的数据拼接到SQL语句中进行查询或更新操作。

攻击者可以通过构造特定的输入数据来影响拼接后的SQL语句,从而实现对数据库的非法访问或篡改。

2. SQL注释符SQL注释符(--)可以在SQL语句中注释掉后面的内容,攻击者可以通过在输入数据中添加"--"来截断正常的SQL语句,然后添加自己构造的恶意代码。

3. SQL关键字攻击者可以通过在输入数据中添加一些特定的关键字(如OR、AND 等),来影响拼接后的SQL语句,从而实现对数据库的非法访问或篡改。

4. SQL特殊字符SQL语句中有些特殊字符(如单引号、双引号等)在拼接时需要进行转义,否则会导致SQL语句出错。

攻击者可以通过在输入数据中添加未经转义的特殊字符,来影响拼接后的SQL语句,从而实现对数据库的非法访问或篡改。

四、分类1. 基于错误消息的注入攻击者通过构造恶意的输入数据,使得Web应用程序在执行SQL语句时出现错误,并将错误消息返回给攻击者。

攻击者可以通过分析错误消息来获取数据库中的敏感信息。

2. 基于时间延迟的注入攻击者通过构造恶意的输入数据,使得Web应用程序在执行SQL语句时出现时间延迟。

攻击者可以通过分析时间延迟来获取数据库中的敏感信息。

3. 盲注注入盲注注入是指攻击者无法直接获取数据库中的敏感信息,但可以通过构造恶意的输入数据来判断某些条件是否成立。

攻击者可以通过构造恶意输入数据来判断管理员账户是否存在。

sql注入漏洞解决方案

sql注入漏洞解决方案《SQL注入漏洞解决方案》SQL注入漏洞是一种常见的Web应用程序漏洞,攻击者可以利用该漏洞将恶意SQL代码插入到应用程序的输入字段中,从而实现对数据库的非法访问和操作。

为了有效防范和解决SQL注入漏洞,以下是一些解决方案:1. 输入验证和过滤:对于所有的用户输入数据,包括表单字段、URL参数和Cookie等,都需要进行严格的验证和过滤。

可以使用正则表达式、白名单等方法,过滤掉不符合规范的数据,避免恶意SQL代码的注入。

2. 使用参数化查询:在编写数据库查询语句时,应尽量使用参数化查询,而不是拼接字符串的方式。

通过使用预编译语句和绑定参数的方式,可以有效防止SQL注入攻击。

3. 最小权限原则:数据库用户应该按照最小权限原则进行分配。

对于普通的Web应用程序用户,可以限制其只能进行查询和更新操作,而不能进行删除和修改表结构等危险操作,从而有效降低了SQL注入的风险。

4. 错误信息处理:在应用程序中,不要将数据库错误信息直接返回给用户,特别是包含了SQL语句的错误信息。

攻击者可以利用这些信息来进行SQL注入攻击。

正确的做法是在应用程序中对错误信息进行处理,确保不会泄露敏感信息。

5. 使用ORM框架:ORM(Object-Relational Mapping)框架可以帮助开发者将对象和数据库表进行映射,避免直接操作SQL 语句,从而减少了SQL注入的风险。

综合来说,防范和解决SQL注入漏洞需要从多个方面进行努力,包括对用户输入的严格验证和过滤、使用参数化查询、合理分配数据库权限、正确处理错误信息等。

只有综合运用这些解决方案,才能有效地提高Web应用程序的安全性,避免SQL注入漏洞的发生。

SQL注入漏洞详解

SQL注⼊漏洞详解⽬录以下所有代码的环境:MySQL5.5.20+PHPSQL注⼊是因为后台SQL语句拼接了⽤户的输⼊,⽽且Web应⽤程序对⽤户输⼊数据的合法性没有判断和过滤,前端传⼊后端的参数是攻击者可控的,攻击者可以通过构造不同的SQL语句来实现对数据库的任意操作。

⽐如查询、删除,增加,修改数据等等,如果数据库的⽤户权限⾜够⼤,还可以对操作系统执⾏操作。

SQL注⼊可以分为平台层注⼊和代码层注⼊。

前者由不安全的数据库配置或数据库平台的漏洞所致;后者主要是由于程序员对输⼊未进⾏细致地过滤。

SQL注⼊是针对数据库、后台、系统层⾯的攻击!由于以下的环境都是MySQL数据库,所以先了解点MySQL有关的知识。

在MySQL5.0之后,MySQL中默认添加了⼀个名为 information_schema 的数据库,该数据库中的表都是只读的,不能进⾏更新、删除和插⼊等操作,也不能加载触发器,因为它们实际只是⼀个视图,不是基本表,没有关联的⽂件。

当尝试删除该数据库时,会爆出以下的错误!mysql中注释符:# 、/**/ 、 --information_schema数据库中三个很重要的表:information_schema.schemata: 该数据表存储了mysql数据库中的所有数据库的库名information_schema.tables:该数据表存储了mysql数据库中的所有数据表的表名information_schema.columns: 该数据表存储了mysql数据库中的所有列的列名关于这⼏个表的⼀些语法:// 通过这条语句可以得到所有的数据库名select schema_name from information_schema.schemata limit 0,1// 通过这条语句可以得到所有的数据表名select table_name from information_schema.tables limit 0,1// 通过这条语句可以得到指定security数据库中的所有表名select table_name from information_schema.tables where table_schema='security'limit 0,1// 通过这条语句可以得到所有的列名select column_name from information_schema.columns limit 0,1// 通过这条语句可以得到指定数据库security中的数据表users的所有列名select column_name from information_schema.columns where table_schema='security' and table_name='users' limit 0,1//通过这条语句可以得到指定数据表users中指定列password的数据(只能是database()所在的数据库内的数据,因为处于当前数据库下的话不能查询其他数据库内的数据) select password from users limit 0,1mysql中⽐较常⽤的⼀些函数:version():查询数据库的版本user():查询数据库的使⽤者database():数据库system_user():系统⽤户名session_user():连接数据库的⽤户名current_user:当前⽤户名load_file():读取本地⽂件@@datadir:读取数据库路径@@basedir:mysql安装路径@@version_complie_os:查看操作系统ascii(str) : 返回给定字符的ascii值,如果str是空字符串,返回0;如果str是NULL,返回NULL。

sql 注入漏洞(sqli)的原理和方法

sql 注入漏洞(sqli)的原理和方法下载提示:该文档是本店铺精心编制而成的,希望大家下载后,能够帮助大家解决实际问题。

文档下载后可定制修改,请根据实际需要进行调整和使用,谢谢!本店铺为大家提供各种类型的实用资料,如教育随笔、日记赏析、句子摘抄、古诗大全、经典美文、话题作文、工作总结、词语解析、文案摘录、其他资料等等,想了解不同资料格式和写法,敬请关注!Download tips: This document is carefully compiled by this editor. I hope that after you download it, it can help you solve practical problems. The document can be customized and modified after downloading, please adjust and use it according to actual needs, thank you! In addition, this shop provides you with various types of practical materials, such as educational essays, diary appreciation, sentence excerpts, ancient poems, classic articles, topic composition, work summary, word parsing, copy excerpts, other materials and so on, want to know different data formats and writing methods, please pay attention!1. 引言SQL注入攻击是互联网应用常见的安全漏洞之一,它是利用了应用程序中的漏洞,在用户输入的SQL查询语句中注入恶意代码,从而导致数据库遭到破坏或敏感数据被盗取。

SQL注入漏洞原理分析

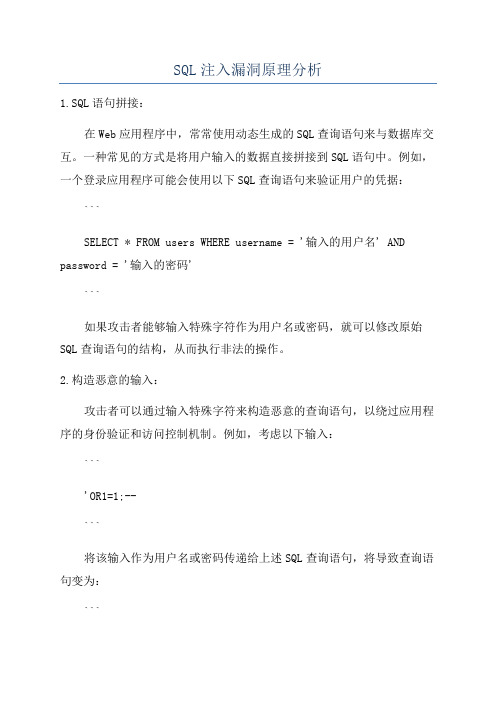

SQL注入漏洞原理分析1.SQL语句拼接:在Web应用程序中,常常使用动态生成的SQL查询语句来与数据库交互。

一种常见的方式是将用户输入的数据直接拼接到SQL语句中。

例如,一个登录应用程序可能会使用以下SQL查询语句来验证用户的凭据:```SELECT * FROM users WHERE username = '输入的用户名' AND password = '输入的密码'```如果攻击者能够输入特殊字符作为用户名或密码,就可以修改原始SQL查询语句的结构,从而执行非法的操作。

2.构造恶意的输入:攻击者可以通过输入特殊字符来构造恶意的查询语句,以绕过应用程序的身份验证和访问控制机制。

例如,考虑以下输入:```'OR1=1;--```将该输入作为用户名或密码传递给上述SQL查询语句,将导致查询语句变为:```SELECT * FROM users WHERE username = '' OR 1=1; --' AND password = '输入的密码'```由于1=1的条件始终成立,这将绕过用户名和密码的验证,并返回所有用户的记录。

攻击者可以利用这种漏洞来执行其他恶意操作,如数据库的读写和删除。

3.盲注:在一些情况下,攻击者无法直接获取查询结果,但可以推断出一些信息。

这被称为盲注注入。

例如,应用程序可能会通过一些参数从数据库中检索敏感信息,如用户的电子邮件地址。

如果攻击者能够推断出正确的查询条件,他们可以构造恶意的输入来绕过访问控制机制,并获取目标用户的电子邮件地址。

4.预编译语句和参数化查询:预编译语句和参数化查询是一种防止SQL注入攻击的有效措施。

在这种方法中,应用程序将查询语句和用户输入分开处理,通过将用户输入作为参数传递给预编译语句来执行查询。

参数化查询使用参数绑定而不是字符串拼接,从而避免了SQL注入漏洞。

sql注入漏洞详解

sql注⼊漏洞详解⼀、sql注⼊漏洞介绍 sql注⼊漏洞⼀般存在于与后台数据库交互的页⾯,编程⼈员如果没有做好数据过滤的话就很可能诞⽣sql注⼊漏洞。

⿊客利⽤这⼀漏洞向服务器提交恶意的数据,数据没有经过过滤到数据库中被当作命令运⾏,从⽽做到对数据库的增删改查操作,甚⾄可以供⿊客直接拿到服务器管理员的权限。

例:服务器后台的代码是这样的<?phpif(isset($_GET['Submit'])){$id = $_GET['id'];$getid = "SELECT first_name, last_name FROM users WHERE user_id = '$id'";$result = mysql_query($getid) or die('<pre>' . mysql_error() . '</pre>' );$num = mysql_numrows($result);$i = 0;while ($i < $num) {$first = mysql_result($result,$i,"first_name");$last = mysql_result($result,$i,"last_name");echo '<pre>';echo 'ID: ' . $id . '<br>First name: ' . $first . '<br>Surname: ' . $last;echo '</pre>';$i++;}> 在服务器中就会执⾏SELECT first_name, last_name FROM users WHERE user_id = '1' union select table_name,table_schema frominformation_schema.tables; 可以很容易的获取到⽬标服务器数据库中的所有数据表。

SQL注入攻击的漏洞检测与防御

SQL注入攻击的漏洞检测与防御SQL注入攻击是一种十分常见的网络攻击方式,它通过向Web应用程序提交可执行的SQL代码,从而使攻击者能够获取和修改数据库中的敏感信息。

这种攻击方式特别危险,因为它可以绕过常规的安全检测,而且即使是经验丰富的安全专家也难以完全预防。

因此,对SQL注入漏洞的检测和防御已成为网络安全工作者不可或缺的重要技能。

一、SQL注入攻击的基础知识那么,什么是SQL注入攻击呢?SQL(Structured Query Language)是一种广泛应用于数据库的编程语言,它可以被用于查询、插入、更新和删除数据库中的数据。

当Web应用程序从用户接收输入时,如果没有对输入进行充分的过滤和验证,恶意用户就有可能构造出恶意的SQL查询语句,从而绕过应用程序的安全检查,实现数据的盗取、篡改或者破坏。

例如,一个典型的SQL注入攻击可能如下所示:假设一个网站使用如下的代码处理用户的搜索关键字:`SELECT * FROM products WHERE name LIKE '%{search_term}%'`其中,`{search_term}`是用户输入的搜索关键字。

攻击者可以构造一个特定的搜索关键字,例如:`' OR 1=1 --`这个关键字包含一个单引号,一个OR运算符,一个关于真的条件,以及注释符号,它的意义如下:- 在单引号后面插入空格之后,整个语句就变成了一个合法的SQL查询代码。

- OR运算符可以绕过之前的安全检查,并将后面的查询条件视为真。

- 双减号可以使后续的任何内容都被视为注释,从而排除后续的"AND password = 123456"等安全检查。

因此,这个查询语句将会返回所有产品记录,而不是只返回与搜索关键字匹配的记录。

如果数据库中保存了用户的登录信息,攻击者也可以从中获取敏感信息,例如用户名和密码。

二、SQL注入漏洞的检测由于SQL注入攻击是一种相对简单的攻击方式,攻击者可以使用各种工具自动化生成和测试可能的注入攻击代码。

sql注入漏洞原理、常见测试方法及防御方法

sql注入漏洞原理、常见测试方法及防御方法SQL注入漏洞原理:SQL注入是一种利用Web应用程序中未正确过滤、转义或验证用户输入的漏洞,允许攻击者执行恶意的SQL语句。

攻击者可以通过在输入中插入特定的注入代码来修改应用程序的SQL查询,或者绕过身份验证、绕过访问控制或直接获取敏感信息。

常见的SQL注入测试方法:1. 基于错误的盲注:场景是当应用程序返回错误消息时,攻击者可以通过插入错误的语句来诱使应用程序返回不同的错误消息。

通过观察错误消息,攻击者可以推测出数据库结构和内容。

2. 基于时间的盲注:场景是当应用程序有时间延迟时,攻击者可以通过插入一些导致延迟的语句来判断SQL语句的执行结果。

通过观察应用程序的响应时间,攻击者可以推测出一些敏感信息。

3. 基于布尔的盲注:场景是当应用程序返回不同的响应内容时,攻击者可以通过插入布尔语句来判断SQL语句的执行结果。

通过观察应用程序的响应内容,攻击者可以推测出一些敏感信息。

防御方法:1. 输入验证和过滤:对用户输入的数据进行验证和过滤,确保只有合法的数据被传递给SQL查询。

可以使用编程语言内置的验证函数,或采用正则表达式进行输入过滤。

2. 使用参数化查询或预编译语句:通过使用参数化查询或预编译语句,可以确保用户输入的数据被正确地转义和处理,从而避免SQL注入漏洞。

3. 最小权限原则:数据库用户应该被授予最小的权限,以限制其对数据库的访问。

具体来说,应该禁止数据库用户执行DDL语句,只允许执行必要的DML操作。

4. 异常处理:在应用程序中正确处理异常,不要将详细的错误信息暴露给攻击者。

错误信息应该记录在日志中,而不是直接显示给用户。

5. 定期更新和修补:及时更新和修补数据库和应用程序中的安全漏洞,以确保系统的安全性。

同时,定期进行安全审计和漏洞扫描,及时发现和修复潜在的SQL注入问题。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

信息系统安全与对抗实践

SQL 注入漏洞(一)

内容提要

•SQL注入漏洞

-基本介绍

-基本原理

-攻击步骤

•靶场搭建

-DVWA(综合型靶场)

-Sqli-labs(SQL注入靶场)

2

3

•SQL Injection ,即SQL 注入,是指攻击者通过注入恶意的SQL 命令,破坏SQL 查询语句的结构,从而达到执行恶意SQL 语句的目的。

SQL 注入漏洞的危害是巨大的,常常会导致整个数据库被“脱裤”,尽管如此,SQL 注入仍是现在最常见的Web 漏洞之一。

•原理

select *from user where username =‘$username ’,红色部分内容为用户可控的内容,如果我们尝试输入一个单引号(‘)。

Sql 语句就变成了select *from user where username =’’’,前面两个单引号组成了一对,后面空出一个单引号不符合语法规则,所以产生报错。

此时我们已经修改了原本SQL 语句的结构。

输入$username 参数的地方也叫做注入点,注入点可能存在于GET 参数内、POST 参数内、HTTP 头字段内等。

SQL 注入漏洞

SQL注入漏洞

•原理

如果我们输入’ or ‘1’=‘1,那么sql语句就会变成select * from user where username = ‘’or ‘1’=‘1’,此时该语句就等同于select * from user 。

•实战

-绕过登录

select * from username = ‘$username’ and password =‘$password’

-方法

•使用注释

•闭合单引号

4

SQL注入漏洞

•发生的原因

-攻击者可以对输入变量进行控制

-服务器对用户输入的变量没有进行安全处理(过滤、转义)

-不安全的数据库配置(最小用户权限、安全配置)

•SQL注入漏洞的种类

-根据注入点输入类型分为字符串和数字型

-根据注入点的位置分为POST注入,GET注入,HTTP头注入

-根据获取信息的方式分为基于报错的注入、基于布尔的盲注、基于时间的盲注、联合查询(union select)注入等

5

SQL注入漏洞

•SQL注入一般流程

-判断是否存在注入,注入是字符型还是数字型

-猜解SQL查询语句的结构,并根据注入的类型来判断注入方法。

-获取当前数据库

-获取数据库中的表

-获取表中的字段名

-获取数据

6

7

•DVWA (Damn Vulnerable Web Application )

-是一个用来进行安全脆弱性鉴定的PHP/MySQL Web 应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web 开发者更好的理解web 应用安全防范的过程。

-DVWA 共有十个模块,分别是Brute Force (暴力(破解))、Command Injection (命令行注入)、CSRF (跨站请求伪造)、File Inclusion (文件包含)、File Upload (文件上传)、Insecure CAPTCHA (不安全的验证码)、SQL Injection (SQL 注入)、SQL Injection (Blind )(SQL 盲注)、XSS (Reflected )(反射型跨站脚本)、XSS (Stored )(存储型跨站脚本)。

-并且每个模块的代码分为四个安全等级Low ,Medium ,High ,Impossible 。

靶场搭建

靶场搭建

•Sqli-labs

-是一个sql注入的靶场,用于学习sql注入。

-分为四个部分

•Basic Injections(基本注入)

•Advanced injections(进阶注入)

•Stacked Injections(堆叠注入)

•Challenges(限制次数的注入)

8。