H3C 路由器、交换机 SSH配置步骤

H3C SSH配置示例

H3C SSH配置示例配置Router作为SSH服务器1] 生成RSA及DSA密钥对,并启动SSH服务器。

<Router> system-view[Router] public-key local create rsa[Router] public-key local create dsa[Router] ssh server enable2] 配置接口Ethernet1/1的IP地址,客户端将通过该地址连接SSH服务器。

[Router] interface GigabitEthernet0/3[Router-GigabitEthernet0/3] ip address 172.21.33.253 255.255.255.128 [Router-GigabitEthernet0/3] quit3] 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Router] user-interface vty 0 4[Router-ui-vty0-4] authentication-mode scheme[Router-ui-vty0-4] protocol inbound ssh[Router-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

[Router] local-user ssh01[Router-luser-ssh01] password cihper xxxxx[Router-luser-ssh01] service-type ssh[Router-luser-ssh01] authorization-attribute level 3[Router-luser-ssh01] quit附:H3C MSR5006配置version 5.20, Release 1809P01#sysname Router#super password level 3 cipher V0T^_X)GN+OQ=^Q`MAF4<1!!#domain default enable system#dar p2p signature-file flash:/p2p_default.mtd#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#user-group system#local-user adminpassword cipher .]@USE=B,53Q=^Q`MAF4<1!!---- More ---- [16D [16D authorization-attribute level 3 service-type telnetlocal-user ssh01password cipher ,-Z#Q<W,PK3Q=^Q`MAF4<1!!authorization-attribute level 1service-type ssh#interface Aux0async mode flowlink-protocol ppp#interface NULL0#interface Vlan-interface1ip address 192.168.1.1 255.255.255.0#interface GigabitEthernet0/1port link-mode route#interface GigabitEthernet0/2port link-mode routeinterface GigabitEthernet0/3---- More ---- [16D [16D port link-mode route ip address 172.21.33.253 255.255.255.128#interface GigabitEthernet0/0port link-mode bridge#ssh server enable#load xml-configuration#load tr069-configuration#user-interface con 0user-interface aux 0user-interface vty 0 4authentication-mode schemeuser privilege level 3protocol inbound ssh#return。

H3C-5120交换机静态路由配置

H3C-5120交换机静态路由配置1. 介绍静态路由是一种手动配置的路由方式,由网络管理员手动指定网络之间的路径。

静态路由设置简单、路由成本低,适用于小型网络环境。

本文档将介绍如何在H3C-5120交换机上配置静态路由。

2. 环境准备- H3C-5120交换机- 一台电脑连接到交换机的管理口- 了解网段划分和IP地址分配的基础知识3. 配置步骤步骤1: 进入交换机命令行界面使用管理电脑通过串口或SSH连接到交换机,并使用管理员权限登录。

步骤2: 进入全局配置模式在命令行界面下输入以下命令,进入全局配置模式:system-view步骤3: 创建静态路由使用以下命令创建静态路由:ip route-static 目标网络掩码目标网络下一跳地址其中,目标网络掩码是指要路由的目标网络的网络掩码,目标网络下一跳地址是指下一跳的IP地址。

例如,要将目标网络192.168.2.0/24的流量通过192.168.1.1这个IP地址进行路由,可以使用以下命令:ip route-static 192.168.2.0 24 192.168.1.1步骤4: 验证配置使用以下命令验证静态路由配置是否生效:display ip routing-table该命令将显示当前路由表中的静态路由信息。

4. 注意事项- 静态路由配置是一种手动配置方式,如果网络拓扑发生变化,需要手动调整路由配置。

- 配置静态路由时,需确保目标网络的下一跳地址是可达的,否则路由可能无法生效。

- 配置静态路由前,请确保已经正确分配IP地址,并了解网络拓扑和需求。

5. 总结通过本文档的介绍,您了解了在H3C-5120交换机上配置静态路由的步骤。

配置静态路由可以实现网络之间流量的指定路径,适用于小型网络环境。

希望本文档能对您的网络配置工作有所帮助。

如需进一步了解H3C-5120交换机的其他配置,请参考相关文档或官方手册。

H3C-MSR路由器配置

H3C-MSR路由器配置路由器作为网络中的重要设备之一,扮演着连接不同网络、实现数据转发的关键角色。

H3C-MSR路由器作为一款功能强大、性能稳定的产品,被广泛应用于各种规模的网络中。

为了使H3C-MSR路由器能够正常工作并满足网络需求,正确的配置是至关重要的。

本文将详细介绍H3C-MSR路由器的配置方法,帮助用户快速上手。

一、基本配置1. 连接路由器首先,使用网线将H3C-MSR路由器的Console接口与计算机的串口相连。

然后,使用串口终端工具,如SecureCRT等,通过串口连接到路由器。

打开终端工具后,选择正确的串口号和波特率,确保与路由器连接成功。

2. 登录路由器成功连接到路由器后,输入登录用户名和密码,即可登录路由器的命令行界面。

默认的用户名为admin,密码为空。

为了提高安全性,建议用户在首次登录后立即修改密码。

3. 设定主机名在路由器命令行界面下,通过以下命令来为路由器设定一个主机名:configure terminalhostname <主机名>exit二、接口配置1. 配置接口IP地址为了使路由器能够与其他设备进行通信,需要为其配置IP地址。

假设要为接口GigabitEthernet 0/0/1配置IP地址为192.168.1.1,子网掩码为255.255.255.0,可以在命令行界面下执行以下命令:interface GigabitEthernet 0/0/1ip address 192.168.1.1 255.255.255.02. 配置接口描述接口描述功能可以使管理员更好地管理和识别各个接口。

为了对接口GigabitEthernet 0/0/1进行描述,可以使用以下命令:interface GigabitEthernet 0/0/1description <描述信息>3. 配置接口速率和双工模式根据网络需求和接口连接设备的性能要求,可以配置接口的速率和双工模式。

H3C交换机启用SSH管理

H3C交换机启用ssh管理步骤1. 组网需求如图1-2,配置Host(SSH客户端)与Switch建立本地连接。

Host采用SSH协议登录到Switch上,以保证数据信息交换的安全。

SSH用户采用的认证方式为pa ssword认证,用户名和密码保存在Switch上。

2. 组网图图1-2 SSH password认证配置组网图3. 配置步骤(1)配置SSH服务器# 生成RSA密钥对。

<Switch> system-view[Switch] public-key local create rsaThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Press CTRL+C to abort.Input the bits of the modulus[default = 1024]:Generating Keys...+++++++++++++++++++++++++++++++++++# 生成DSA密钥对。

[Switch] public-key local create dsaThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Press CTRL+C to abort.Input the bits of the modulus[default = 1024]:Generating Keys...+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++ ++++++++++++++++++++++++++++++++++++++++++# 启动SSH服务器。

H3C SSH配置

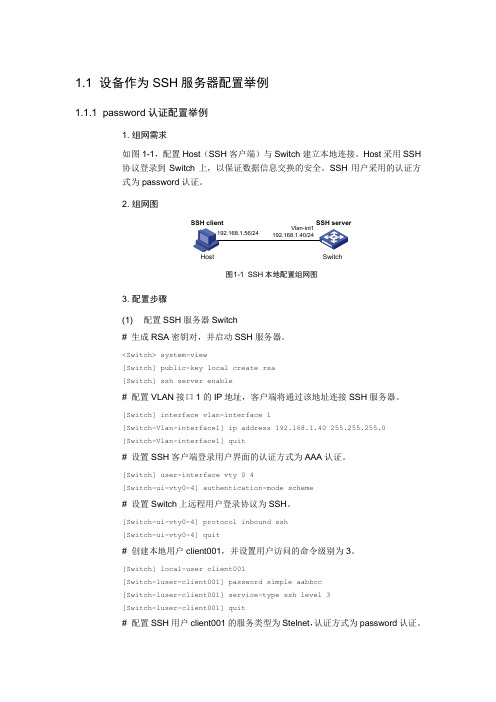

1.1 设备作为SSH服务器配置举例1.1.1 password认证配置举例1. 组网需求如图1-1,配置Host(SSH客户端)与Switch建立本地连接。

Host采用SSH协议登录到Switch上,以保证数据信息交换的安全。

SSH用户采用的认证方式为password认证。

2. 组网图SSH client SSH server图1-1SSH本地配置组网图3. 配置步骤(1) 配置SSH服务器Switch# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] ssh server enable# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0[Switch-Vlan-interface1] quit# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh[Switch-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

[Switch] local-user client001[Switch-luser-client001] password simple aabbcc[Switch-luser-client001] service-type ssh level 3[Switch-luser-client001] quit# 配置SSH用户client001的服务类型为Stelnet,认证方式为password认证。

h3c交换机SSH配置方法剖析

h3c交换机SSH配置方法1、生成密钥rsa local-key-pair create2、创建SSH用户local-user sshpassword cipher h3c_^*)!!^%service-type ssh level 3quit3、指定SSH用户认证方式及服务类型ssh user ssh authentication-type passwordssh user ssh service-type stelnet4、在VTY接口下指定用SSH协议登陆user-interface vty 0authentication-mode schemeprotocol inbound sshquit3. 配置步骤(1)配置SSH服务器Switch# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] ssh server enable# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0 [Switch-Vlan-interface1] quit# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh[Switch-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

h3c路由器配置命令 (2)

H3C路由器配置命令H3C路由器是一种高性能的企业级路由器,它提供了丰富的配置命令,方便管理员对网络进行管理和优化。

本文将介绍如何使用H3C路由器的配置命令进行基本的网络配置。

登录路由器在配置H3C路由器之前,我们首先需要通过以下步骤登录路由器:1.首先,打开SSH客户端,如PuTTY。

2.输入路由器的IP地址和端口号。

3.输入用户名和密码,进行身份验证。

4.成功登录后,我们将进入路由器的命令行界面。

基本配置命令配置主机名在H3C路由器上配置主机名可以方便我们标识和管理设备。

使用以下命令可以配置主机名:[Router]system-view[Router]interface vlan-interface 1[Router-Vlan-interface1]description Management VL AN[Router-Vlan-interface1]ip address 192.168.0.1 25 5.255.255.0[Router-Vlan-interface1]quit[Router]quit配置路由配置路由是H3C路由器的核心功能之一。

使用以下命令可以配置静态路由:[Router]system-view[Router]interface gigabitethernet 0/0/1[Router-GigabitEthernet0/0/1]ip address 192.168.1.1 255.255.255.0[Router-GigabitEthernet0/0/1]quit[Router]ip route-static 0.0.0.0 0.0.0.0 192.168.1. 254配置接口H3C路由器支持多种接口类型,如以太网接口、VLAN接口等。

以下是配置以太网接口的示例命令:[Router]system-view[Router]interface gigabitethernet 0/0/1[Router-GigabitEthernet0/0/1]port link-type acces s[Router-GigabitEthernet0/0/1]port default vlan 10 [Router-GigabitEthernet0/0/1]quit配置ACL配置访问控制列表(Access Control List,ACL)可以限制网络流量。

HC路由器交换机SSH配置步骤

HC路由器交换机SSH配置步骤配置SSH(Secure Shell)是为了通过加密通信方式远程管理和维护网络设备。

下面是配置HC路由器和交换机SSH的步骤:1.登录设备首先,使用终端模拟器(如Putty、SecureCRT等)通过串口或Telnet方式登录到HC路由器或交换机。

2.进入特权模式输入用户名和密码以进入设备的用户模式。

然后,通过输入`enable`或`en`命令进入特权模式。

3.进入全局配置模式输入`configure terminal`或`conf t`命令,进入全局配置模式。

4.生成RSA密钥输入`crypto key generate rsa`命令,并选择密钥大小(通常为1024位或2048位)以生成RSA密钥对。

例如,输入`crypto key generate rsa modulus 2048`。

5.配置域名6.生成加密密钥输入`crypto key generate dsa`或`crypto key generate ecdsa`命令,根据设备支持的加密算法生成DSA或ECDSA密钥。

7.设置SSH版本输入`ip ssh version 2`命令,将SSH版本设置为2,这是较新且更安全的版本。

8.配置SSH登录方式输入`line vty 0 15`命令,进入设备的虚拟终端行配置模式。

然后,输入`login local`命令以使用本地数据库验证登录。

9.配置SSH超时时间10.配置SSH登录过期时间输入`aaa authentication login ssh local`命令,将SSH登录的过期时间设置为本地认证。

11.保存配置并退出输入`end`命令返回到全局配置模式,然后输入`write memory`或`copy running-config startup-config`命令,保存配置到闪存中。

12.测试SSH连接以上是在HC路由器和交换机中配置SSH的步骤。

配置完毕后,您将能够通过SSH安全地远程管理和维护这些网络设备。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1.1 设备作为SSH服务器配置举例

1.1.1 password认证配置举例

1. 组网需求

如图1-1,配置Host(SSH客户端)与Switch建立本地连接。

Host采用SSH

协议登录到Switch上,以保证数据信息交换的安全。

SSH用户采用的认证方

式为password认证。

2. 组网图

SSH client SSH server

图1-1SSH本地配置组网图

3. 配置步骤

(1) 配置SSH服务器Switch

# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view

[Switch] public-key local create rsa

[Switch] ssh server enable

# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1

[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0

[Switch-Vlan-interface1] quit

# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4

[Switch-ui-vty0-4] authentication-mode scheme

# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh

[Switch-ui-vty0-4] quit

# 创建本地用户client001,并设置用户访问的命令级别为3。

[Switch] local-user client001

[Switch-luser-client001] password simple/ (cipher 密文) aabbcc

[Switch-luser-client001] service-type ssh level 3

[Switch-luser-client001] quit

# 配置SSH用户client001的服务类型为Stelnet,认证方式为password认证。

[Switch] ssh user client001 service-type stelnet authentication-type

password

(2) 配置SSH客户端Host

说明:

SSH客户端软件有很多,例如PuTTY、OpenSSH等。

本文中仅以客户端软件

PuTTY0.58为例,说明SSH客户端的配置方法。

# 建立与SSH服务器端的连接。

打开PuTTY.exe程序,出现如错误!未找到引用源。

所示的客户端配置界面。

在“Host Name(or IP address)”文本框中输入SSH服务器的IP地址为

192.168.1.40。

通过SSH登录路由器的配置第一步:配置至少一个IP地址,以便提供IP连通性

[H3C-ethernet0/0]ip address ip-address{ mask | mask-length}

第二步:启动SSH服务器

[H3C]ssh server enable

第三步:配置用户界面使用scheme验证方法,使其支持SSH远程登录协议

[H3C-ui-vty0-4]authentication-mode scheme

[H3C-ui-vty0-4]protocol inbound ssh

配置结果将在下次登陆请求时生效

第四步:为服务器配置SSH本地用户,供SSH远程登录验证使用。

[H3C]local-user username

[H3C-luser-xxx]password {cipher | simple} password

[H3C-luser-xxx]service-type ssh

[H3C-luser-xxx]level level

◆为完成SSH验证和会话,需要利用主机密钥对等参数,生成会话密钥和会话ID。

要生

成主机密钥对,使用rsa local-key-pair create命令。

对于已经生成的RSA密钥对,可以根据指定格式在屏幕上显示RSA主机公钥

或用命令rsa local-key-pair export ssh2导出RSA主机密钥到

指定文件,从而为在远端RSA主机公钥作准备,也可以用命令rsa local-key-pair destroy命令手工销毁当前的密钥对。