SANGFOR_ALL_深信服设备各产品线接口默认ip表

SANGFOR_AF_ALL_端口映射配置文档_20160901

SANGFOR_AF_ALL 端口映射配置与排错

深信服科技有限公司

2016年8月

AF端口映射配置配置与排错

配置端口映射的条件:首先需先确认服务器回应公网的数据包会经过AF,若不能确认,需先加一条SNAT,当公网访问服务器的数据从AF出去时,将公网源IP转换成AF出接口IP。

其次需保证服务器和设备之间能正常通讯。

一、名词解释

端口映射:AF端口映射包括目的地址转换和双向地址转换。

目的地址转换:也称为反向地址转换或地址映射。

目的地址转换是一种单向的针对目标地址的地址转换,主要用于内部服务器以公网地址向外部用户提供服务的情况。

双向地址转换:是指在一条地址转换规则中,同时包含源地址和目标地址的转换,匹配规则的数据流将被同时转换源IP地址和目标IP地址,主要用于内网用户通过公网地址访问内网服务器。

二、目的地址转换案例及配置

1、用户需求

某用户网络拓扑图如下,AF访火墙部署在网络出口,ETH2接外网线路,EHT1接内网线路,内网有一台WEB服务器,客户需要实现所有外网用户均能通过公网地址http://10.1.131.2访问内网的WEB服务器.

2、配置步骤:

三、双向地址转换案例及配置

1、用户需求:

某用户网络环境如图,AF防火墙部署在网络出口,内网有WEB服务器。

客户需要内网所有用户都可以通过10.1.129.2访问WEB服务器。

总结:。

深信服配置文件

深信服配置文档目录一、设置第一条线路1、用一条交叉网线(即配套黄色的网线)把深信服设备的DMZ口与电脑的网口相连起来,连接之后检查检查DMZ口和电脑的网口灯是否绿色,绿色代表正常。

2、配置本地电脑的网卡IP,配置IP:10.252.252.10,子网掩码:255.255.255.0,如下图3、IP配置好之后,打开IE浏览器输入https://10.252.252.252,会弹出一个安全警报对话框,图如下,点击“是”。

4、证书安装完之后弹出输入用户名和密码的窗口,如下图,5、点击手动下载ActiveX控件,然后保存到本地电脑上。

6、保存下来之后,用winrar解压,打开解压后的文件夹,直接运行文件名“setup.bat”这个批处理文件运行完之后会提示安装成功,如下图7、安装完成功之后,重新在IE浏览器上输入https://10.252.252.252,在弹出的窗口里输入用户名和密码,用户名是Admin,密码:Admin,点击登录。

8、点击“系统设置”下的“网关模式配置”,点击“开始配置”,如下图9、点击“开始配置”之后弹出网关模式的选择对话框,选择“路由模式”,如下图10、选择“路由模式”之后,在弹出的窗口里输入LAN口IP和子网掩码分别为192.168.1.1,255.255.255.011、配置完LAN配置之后,点击下一步,弹出WAN配置窗口,“线路类型”选择“ADSL拨号”(备注:有些店是用光纤上网的就选择以太网方式,输入相应的IP,DNS,网关等,视各店的实际情况而定),在“线路配置”的选项里输入相应的上网的拨号用户名和密码,并启用自动拨号按钮。

如下图12、配置完WAN口信息之后点击下一步,弹出NAT配置窗口,在代理网段里输入192.168.1.0/255.255.255.0,点击下一步,如下图13、最后点击完成,设备会重启,如下图14、等待20秒之后,在IE浏览器上重新输入https://10.252.252.252登录进去,点击DHCP服务下的DHCP配置,在右边的窗口输入相关信息,在“启用DHCP服务”复选框里选择“启用”,租期输入720分钟、网关输入192.168.1.1,DNS1和DNS2需根据各分店的实际情况而定,咨询相关服务运营商(如网通,电信等),DHCP地址范围里输入192.168.1.50-192.168.1.250,最后点击确定即可,如下图。

深信服上网行为管理部署方式及功能实现配置说明.

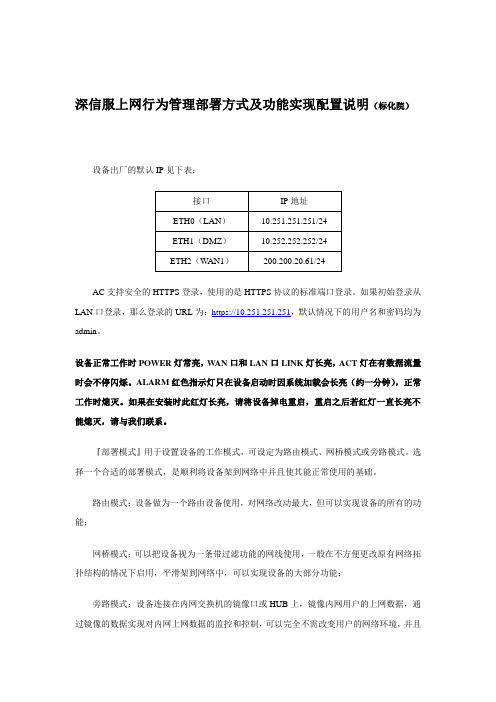

深信服上网行为管理部署方式及功能实现配置说明(标化院)设备出厂的默认IP见下表:AC支持安全的HTTPS登录,使用的是HTTPS协议的标准端口登录。

如果初始登录从LAN口登录,那么登录的URL为:https://10.251.251.251,默认情况下的用户名和密码均为admin。

设备正常工作时POWER灯常亮,W AN口和LAN口LINK灯长亮,ACT灯在有数据流量时会不停闪烁。

ALARM红色指示灯只在设备启动时因系统加载会长亮(约一分钟),正常工作时熄灭。

如果在安装时此红灯长亮,请将设备掉电重启,重启之后若红灯一直长亮不能熄灭,请与我们联系。

『部署模式』用于设置设备的工作模式,可设定为路由模式、网桥模式或旁路模式。

选择一个合适的部署模式,是顺利将设备架到网络中并且使其能正常使用的基础。

路由模式:设备做为一个路由设备使用,对网络改动最大,但可以实现设备的所有的功能;网桥模式:可以把设备视为一条带过滤功能的网线使用,一般在不方便更改原有网络拓扑结构的情况下启用,平滑架到网络中,可以实现设备的大部分功能;旁路模式:设备连接在内网交换机的镜像口或HUB上,镜像内网用户的上网数据,通过镜像的数据实现对内网上网数据的监控和控制,可以完全不需改变用户的网络环境,并且可以避免设备对用户网络造成中断的风险,但这种模式下设备的控制能力较差,部分功能实现不了。

选择【导航菜单】中的『网络配置』→『部署模式』,右边进入【部署模式】编辑页面,点击开始配置,会出现『路由模式』、『网桥模式』、『旁路模式』的选项,选择想要配置的网关模式。

路由模式:是把设备作为一个路由设备使用,一般是把设备放在内网网关出口的位置,代理局域网上网;或者把设备放在路由器后面,再代理局域网上网。

配置方法:第一步:先配置设备,通过默认IP登录设备,比如通过LAN口登录设备,LAN口的默认IP是10.251.251.251/24,在电脑上配置一个此网段的IP地址,通过https://10.251.251.251登录设备,默认登录用户名/密码是:admin/admin。

深信服下一代防火墙设备功能配置系列 地址转换功能

深信服下一代防火墙设备功能配置系列二:地址转换功能

案例需求:

某客户拓扑图如下,客户需要让内网用户和服务器群都能够通过NGAF防火墙上网,此时需要在NGAF设备上添加源地址转换规则,将192.168.1.0/24和172.16.1.0/24上网的数据经过NGAF后转换成 1.2.1.1,也就是NGAF设备出接口ETH1的IP地址。

配置详述:

1.在配置源地址转换规则之前,首先要在网络配置中定义好接口所属的区域,在对象定义中定义好内网网段所属的IP组。

因此,将ETH1接口定义为外网区域,ETH2定义为内网区域。

网段17

2.16.1.0/24和192.168.1.0/24定义成内网IP组。

2.在地址转换栏目中新增地址转换策略并启用该策略。

同时,设置源区域和IP组,用于设置需要进行源地址转换即匹配此条规则的源IP条件,只有来自指定的源区域和指定IP组的数据才会匹配该规则、进行源地址转换。

3.设置外网区域为目标区域,数据到哪个目标区域、访问哪些目标IP组、或者从哪个接口出去的数据,才匹配该规则。

同时,将源地址转换设置为出接口地址,即外网接口地址。

4.保存并启用该策略。

SANGFOR_AD_ALL_端口映射配置指导_20120712

SANGFOR_AD端口映射配置指导

深信服科技有限公司

2012年07月12日

一、端口映射配置及其检验

设置条件入接口源目的IP及其协议端口。

设定转换地址及端口即可。

验证一条端口映射是否生效可以通过AD webconsole界面检查。

通过输入iptables命令检查iptables规则是否在后台生效。

二、特殊端口映射

Lan-lan映射是比较特殊的端口映射,使用端口映射以到达内网通过访问本地公网地址来访问内网服务器的效果。

案例如下:假定内网网段192.168.1.0/24网段要访问本地公网IP 1.1.1.1来访问到内网服务器地址172.16.1.1/24的TCP 80端口。

配置如下:

这时候数据包已经被设备由源IP是内网网段192.168.1.0/24目的IP 1.1.1.1

转换为源IP是内网网段192.168.1.0/24 目的IP为172.16.1.1的数据包。

这时候必须保证源IP进行转换,否则对于源IP的172.16.1.1的回包,192.168.1.0/24的网段并不会进行处理,因为其原先发起访问的目的IP为1.1.1.1。

Lan-lan配置完成,通过webconsole命令行检验后台配置是否生效。

需要注意的是AD设备中端口映射优先级低于虚拟服务。

如果服务端口同时存在与虚拟服务和端口映射。

以虚拟服务的配置为准。

深信服科技有限公司SANGFOR_AD_6.4_设备管理_序列号_用户配置指导书说明书

SANGFOR_AD_6.4_设备管理_序列号_用户配置指导书深信服科技有限公司文档编号AD_CONF_07_01审核huangbing修订记录版本时间修订内容1.02016年7月目录1说明 (1)1.1文档说明 (1)1.2缩写和标志说明 (1)1.3使用反馈 (1)2应用场景 (2)3模块介绍及运用 (2)3.1设备管理 (2)3.1.1管理网口 (2)3.1.2日期/时间 (4)3.1.3配置备份与恢复 (5)3.1.4关机/重启 (7)3.1.5WebConsole (8)4序列号 (12)4.1应用分析授权 (14)4.2安全分析授权 (14)5用户 (16)1说明1.1文档说明本文档深信服公司及其许可者版权所有,并保留一切权利。

未经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式出版传播。

由于产品版本升级或其他原因,本手册内容有可能变更。

深信服保留在没有任何通知或者提示的情况下对本手册的内容进行修改的权利。

本手册仅作为使用指导,深信服尽全力在本手册中提供准确的信息,但是并不确保手册内容完全没有错误。

1.2缩写和标志说明本文中AD均指应用交付管理系统。

本文还采用各种醒目标志来表示在操作过程中应该特别注意的地方,这些标志的意义如下:小心、注意:提醒操作中应注意的事项,不当的操作可能会导致设置无法生效、数据丢失或者设备损坏。

说明、提示、窍门:对操作内容的描述进行必要的补充和说明1.3使用反馈如果您在使用过程中发现本资料的任何问题,欢迎及时反馈给我们,可以通过反馈到深信服技术支持论坛:用户支持邮箱:*******************.cn技术支持热线电话:400-630-6430感谢您的支持与反馈,我们将会做的更好!2应用场景方便现场部署和网络维护人员了解如何登陆和管理AD设备;掌握设备配置的备份与恢复;在设备界面简单调试AD。

了解设备开通了哪些授权以及可以使用设备具体功能和对应功能的应用场景。

SANGFOR_GPLAT_U盘恢复配置使用说明_20130626

U盘恢复配置使用说明深信服电子科技有限公司2013年6月26日1.功能描述在U盘里分别放入对应功能名称的txt文件,通过将U盘插入设备的USB口来实现以下一些功能。

功能1:使用U盘恢复设备网络配置。

使用场景:客户需要恢复设备的默认网络配置(接口IP地址)。

功能2:使用U盘查看网口配置。

使用场景:客户忘记设备各网口的IP地址、子网掩码等信息。

功能3:使用U盘恢复控制台密码。

使用场景:客户忘记设备网关控制台的登录密码。

2.使用步骤2.1.恢复网络配置1、将reset-network.txt文件拷贝到U盘根目录;2、插入U盘,重启设备;3、当设备的LED红灯熄灭之后,拔出U盘;4、查看U盘中的结果文件reset-network.log,若恢复成功则在该文件中可以看到恢复后的网络配置,否则其中记录的是恢复失败信息;5、重启设备以使新的网络配置生效。

每个产品线恢复的网络接口不一样,具体需请参阅各产品线版本新增功能列表,新版本如增加了此功能的支持,会在产品线产品公告版块发布相关的具体说明,产品公告版块链接;/thread.php?fid-117.html2.2.查看网口配置1、将show-ifconfig.txt文件拷贝到U盘根目录;2、插入U盘,重启设备;3、当设备的LED红灯熄灭之后,拔出U盘;4、查看U盘中的结果文件show-ifconfig.log,可知当前的网口配置。

2.3.恢复控制台密码1、将reset-password.txt文件拷贝到U盘根目录;2、插入U盘,重启设备;3、当设备的LED红灯熄灭之后,拔出U盘;4、查看U盘中的结果文件reset-password.log,若恢复成功在该文件中记录恢复后的控制台密码,否则记录的是恢复失败信息。

3.各产品线版本支持列表AD4.2及以后版本、AC5.0R1及以后版本、APM3.0及之后版本,SSL5.65及以后版本,AF2.6及以后版本,WOC7.5及以后版本,具体请关注技术论坛各产品线产品公告版块:/thread.php?fid-117.html4.使用注意事项1、这三个txt文件可以直接在windows系统上建立空白txt文件,将文件名字改成对应功能要求的文件名即可;2、txt文件必须在U盘的根目录下;3、U盘可以为单分区或多分区。

sangfor各设备地址端口

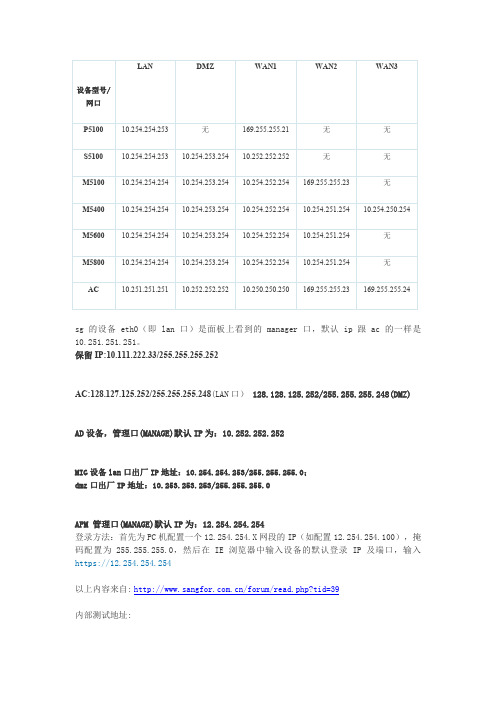

sg的设备eth0(即lan口)是面板上看到的manager口,默认ip跟ac的一样是10.251.251.251。

保留IP:10.111.222.33/255.255.255.252

AC:128.127.125.252/255.255.255.248(LAN口)128.128.125.252/255.255.255.248(DMZ) AD设备,管理口(MANAGE)默认IP为:10.252.252.252

MIG设备lan口出厂IP地址:10.254.254.253/255.255.255.0;

dmz口出厂IP地址:10.253.253.253/255.255.255.0

APM 管理口(MANAGE)默认IP为:12.254.254.254

登录方法:首先为PC机配置一个12.254.254.X网段的IP(如配置12.254.254.100),掩码配置为255.255.255.0,然后在IE浏览器中输入设备的默认登录IP及端口,输入https://12.254.254.254

以上内容来自:/forum/read.php?tid=39

内部测试地址:

北京已经准备了设备的演示平台,大家方便的时候可以登录进行查看

使用如下地址登录:/ssl/bjbsypt.php

vpn的用户名和密码分别是

用户名:渠道演示平台

密码:qdyspt

进去之后选择渠道演示资源组,就可以看到设备的连接,有问题请随时与我联系,谢谢!暂时发布上去的是SG、AD、SSL三个设备,请大家不要修改部署模式,谢谢!

此文档请不要外发,各位人员留好,并请大家一起完善

但前文档版本号1.01,大家可以共同修改、添加完善文档,版本号+0.01后上传到群共享一楼:乔硕 1.01。