GNS3 PIX配置

GNS3使用手册

GNS3使用手册1.安装到GNS3网站上下载,点击下载页面中的链接:GNS3 v0.7RC1 all-in-one,此后页面将转至另一个网站:http:// 。

直接点击该页面中的链接:direct link即可,该安装包中已包含Dynamips、Qemuwrapper、Pemu和WinPCAP 4.1.1。

安装时先自动安装WinPcap,如果之前已安装过WinPcap的早期版本,请根据提示自动删除它之后,再继续安装。

如果已知之前所安装的版本就是WinPCAP 4.1.1,可以在选择安装软件的列表中将其删除。

安装很快很容易,缺省安装目录为:C:\Program Files\GNS3,一般不必改变,桌面上会创建GNS3的图标。

2.使用前的配置使用前的配置很重要,必须清楚理解GNS3运行时使用的各种参数。

2.1 创建相关目录在运行GNS3之前,最好先创建将要使用的一系列目录。

首先,应先创建一个所有GNS3实验共享的目录,比如Mygns3NetLab。

然后在此目录下至少创建以下5个目录: IOS:此目录用于保存Cisco IOS镜像文件。

MyProject_dir:此目录用于保存你的GNS3实验文件。

Dynamips_Workdir:这是Dynamips的工作目录。

Capture_file:这是利用包捕获程序抓包时保存数据包的目录。

Qemuwrapper_Workdir:这是Qemu包装器的工作目录。

2.2 第一次运行时的配置第一次启动GNS3执行程序时,它会在目录C:\Documents and Settings\hero\Application Data中创建配置文件gns3.ini,并弹出一个配置向导窗口。

如图2.1所示:图2.1 GNS3的初始配置向导图中,步骤1是配置和测试Dynamips的目录,检查工作目录是否有效等。

步骤2是配置1个或更多IOS镜像文件。

在此窗口中单击按钮“1”,会出现首选项(Preferences)窗口,如图2.2所示。

GNS3中PIX防火墙实验指导书

XXXXXXXXX 学院PIX防火墙实验指导手册编者:适用班级:网络班前言一、Firewall Overview防火墙技术分为三种:包过滤防火墙、代理服务器和状态包过滤防火墙;包过滤防火墙,使用ACL 控制进入或离开网络的流量,ACL 可以根据匹配包的类型或其他参数(如:源IP地址、目的IP 地址、端口号等)来制定;该类防火墙有以下不足,ACL 制定的维护比较困难;可以使用IP 欺骗很容易的绕过ACL;代理防火墙,也叫做代理服务器。

它在OSI 的高层检查数据包,然后和制定的规则相比较,如果数据包的内容符合规则并且被允许,那么代理服务器就代替源主机向目的地址发送请求,从外部主机收到请求后,再转发给被保护的源请求主机。

代理防火墙的主要缺点就是性能问题,由于代理防火墙会对每个经过它的包都会深度检查,即使这个包以前检查过,所以说对系统和网络的性能都有很大的影响。

状态包过滤防火墙,Cisco ASA 就是使用状态包过滤的防火墙,该防火墙会维护每个会话的状态信息,这些状态信息写在状态表里,状态表的条目有:源地址、目的地址、端口号、TCP 序列号信息以及每个TCP 或UDP 的额外的标签信息。

所有进入或外出的流量都会和状态表中的连接状态进行比较,只有状态表中的条目匹配的时候才允许流量通过。

防火墙收到一个流量后,首先查看是否已经存在于连接表中,如果没有存在,则看这个连接是否符合安全策略,如果符合,则处理后将该连接写入状态表;如果不符合安全策略,那么就将包丢弃。

状态表,也叫Fast Path,防火墙只处理第一个包,后续的属于该连接的包都会直接按照Fast Path 转发,因此性能就有很高的提升。

因此本实验手册实验内容主要是学习PIX防火墙的相关配置实验。

为有效的利用实验设备,让学生参与实验全过程,本实验手册的实验将由GNS3和虚拟机配合完成。

实验中所采用的软件版本不是最新版,并且每个实验均还有很多的后续实验内容,希望同学们能够在现有实验的基础上进一步深入学习。

基于GNS3虚拟机的PIX防火墙配置实例

基于GNS3虚拟机的PIX防火墙配置实例

张玲丽

【期刊名称】《数字通信》

【年(卷),期】2014(041)005

【摘要】在GNS3里采用PIX804的模拟器,通过配置模拟的场景来介绍如何开启要求策略来满足实际应用的需要.准确地分析了需要在防火墙上部署的功能,开启相应策略的具体操作.给出了主要配置过程,关键点作了详细的分析和诊断.通过PING 命令,远程登录管理,FTP等操作简单演示了配置结果,并对进一步的扩展配置做出了引导性的分析.

【总页数】3页(P78-80)

【作者】张玲丽

【作者单位】武汉职业技术学院电信学院,武汉430074

【正文语种】中文

【中图分类】TP393

【相关文献】

1.PIX防火墙配置模拟实现 [J], 滕步炜

2.局域网防火墙配置实例——基于PIX的防火墙配置方法 [J], 庄一嵘

3.基于GNS3的PIX防火墙实验教学设计 [J], 王宏群;张宇国

4.基于pix2pix模型的单幅图像去雾算法 [J], 马悦

5.基于Pix2Pix网络的印章去除 [J], 王俊;苗军;卿来云;乔元华

因版权原因,仅展示原文概要,查看原文内容请购买。

GNS3教程安装配置

1.准备工作1)若原来安装了dynamips模拟器与wincap先卸载掉。

2)建立一个文件夹GNS Project,在该文件夹下建立3个子文件夹,分别命名为IOS:存放IOS文件Temp:存放临时文件Topology:存放拓扑图命名可以改变,但是一定要用全英文文件名。

3)将路由器的IOS文件以及PIX的BIN文件拷贝至ISO文件夹下。

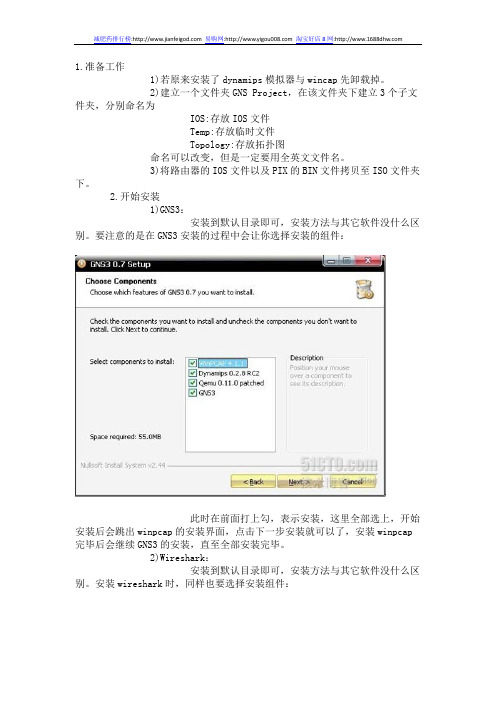

2.开始安装1)GNS3:安装到默认目录即可,安装方法与其它软件没什么区别。

要注意的是在GNS3安装的过程中会让你选择安装的组件:此时在前面打上勾,表示安装,这里全部选上,开始安装后会跳出winpcap的安装界面,点击下一步安装就可以了,安装winpcap完毕后会继续GNS3的安装,直至全部安装完毕。

2)Wireshark:安装到默认目录即可,安装方法与其它软件没什么区别。

安装wireshark时,同样也要选择安装组件:这里我们保持默认,直接下一步。

要注意的是:由于winpcap组件已经在GNS3的安装过程中安装,因此不安装。

最后点击Instal直至安装完毕。

3)SecureCRT:安装到默认目录即可,安装方法与其它软件没什么区别,一直下一步即可。

3.初始化配置1)GNS3初始化配置运行GNS3,出现如下窗口:1:配置和测试dynamips的路径。

爱曾检查工作目录是有效的。

2:添加一个或多个IOS压缩文件。

这里首先选择1,单击1。

General:先选择适当的语言。

修改拓扑图存放路径,存放在我们事先建好的Topology文件夹下。

修改临时文件存放路径,存放在我们事先建好的Temp文件夹下。

Terminal Settings:选择适当的终端工具:复制目标,粘贴即可。

其中/t是一个secureCRT的参数,表示新开一个标签。

其他的默认即可。

Dynamips:选择正确的关联组件,在GNS3的安装目录下:Win 2000使用dynamips-w2000.exeXP,VISTA,WIN7使用dynamips-wxp.exe修改临时文件存放路径,存放在我们事先建好的Temp文件夹下。

GNS3使用之高级篇

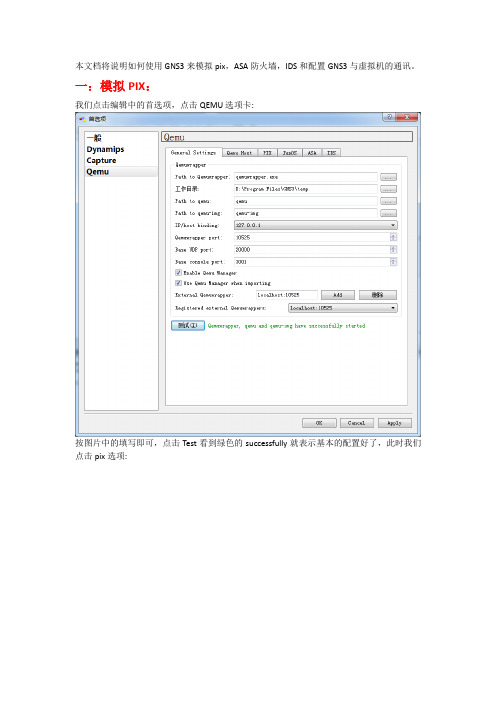

本文档将说明如何使用GNS3来模拟pix,ASA防火墙,IDS和配置GNS3与虚拟机的通讯。

一:模拟PIX:我们点击编辑中的首选项,点击QEMU选项卡:按图片中的填写即可,点击Test看到绿色的successfully就表示基本的配置好了,此时我们点击pix选项:按图片中的填写即可,其中key:0x2733d415,0x0acfde2d,0x14f832fb,0xd743b72aserial:0x304ED4A1这段是用来激活pix防火墙的,经本人测试是可以用的,此时我们启动pix防火墙,右击PIX 设备,点击开始,再使用console就能进行防火墙的配置。

可以看到pix防火墙是成功起来的,注意进去之后要用ac 2733d415 0acfde2d 14f832fb d743b72a激活防火墙的功能,否则很多的功能都不能用。

二:模拟ASA:步骤一:选择工作目录:C:\Program Files\GNS3,创建ASA1目录,拷贝FLASH 文件到这这个目录下,如果没有这个FLASH文件,在模拟实验的时候会报错!步骤二:在“C:\Program Files\GNS3”这个目录下,新建qemu目录,然后将qemu-0[1].10.2-windows 中的所有文件放到QEMU下,确保qemu.exe这样的文件在QEMU这个目录下。

再将Qemu-0.11.0-windows文件夹下的所有文件覆盖刚才的qemu-0[1].10.2-windows。

步骤三:配置ASA选项卡:关键的选项有Qemu Options 和Kernel cmd line这也是很多人不能成功模拟ASA的原因,Qemu Options -hdachs 980,16,32Kernel cmd line auto console=ttyS0,9600n8nousb ide1=noprobebigphysarea=16384 hda=980,16,32这两个选项这样填写就好了,至于Initrd和Kernel选项中的文件添加就可以,这两个文件生成的办法如下:解压unpack.zip至C:\Unpack,将asa802-K8.bin拷贝到C:\Unpack下,将gzip.exe 拷贝至C:\Windows\System32目录下,使用一下命令生成vmlinuz,initrd文件。

GNS3安装以及初始化配置

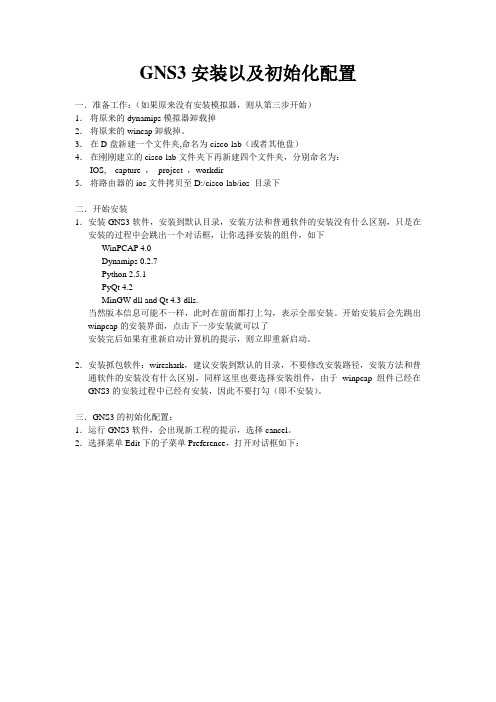

GNS3安装以及初始化配置一.准备工作:(如果原来没有安装模拟器,则从第三步开始)1.将原来的dynamips模拟器卸载掉2.将原来的wincap卸载掉。

3.在D盘新建一个文件夹,命名为cisco-lab(或者其他盘)4.在刚刚建立的cisco-lab文件夹下再新建四个文件夹,分别命名为:IOS, capture ,project ,workdir5.将路由器的ios文件拷贝至D:/cisco-lab/ios 目录下二.开始安装1.安装GNS3软件,安装到默认目录,安装方法和普通软件的安装没有什么区别,只是在安装的过程中会跳出一个对话框,让你选择安装的组件,如下- WinPCAP 4.0- Dynamips 0.2.7- Python 2.5.1- PyQt 4.2- MinGW dll and Qt 4.3 dlls.当然版本信息可能不一样,此时在前面都打上勾,表示全部安装。

开始安装后会先跳出winpcap的安装界面,点击下一步安装就可以了安装完后如果有重新启动计算机的提示,则立即重新启动。

2.安装抓包软件:wireshark,建议安装到默认的目录,不要修改安装路径,安装方法和普通软件的安装没有什么区别,同样这里也要选择安装组件,由于winpcap组件已经在GNS3的安装过程中已经有安装,因此不要打勾(即不安装)。

三.GNS3的初始化配置:1.运行GNS3软件,会出现新工程的提示,选择cancel。

2.选择菜单Edit下的子菜单Preference,打开对话框如下:这个界面有三个地方需要修改:1)修改语言,我们可以看到有个语言的选项Language:点击下拉框,选择简体中文2)将project directory下的目录改为D:/cisco-lab/project,这是我们在准备工作中所建的文件夹。

3)同样修改IOS/PIX directory项的目录为D:/cisco-lab/IOS3.上面修改完后,选择对话框的左边,选择dynamips项:如下修改2个地方1)working directory改为D:\cisco-lab\workdir2)所有的框框里面都打勾。

gns3pix防火墙配置PIX防火墙配置方法

gns3 pix防火墙配置 PIX 防火墙配置方法思科PIX防火墙的基础思科PIX防火墙可以保护各种网络。

有用于小型家庭网络的PIX防火墙,也有用于大型园区或者企业网络的PIX防火墙。

在本文的例子中,我们将设置一种PIX 501型防火墙。

PIX 501是用于小型家庭网络或者小企业的防火墙。

PIX防火墙有内部和外部接口的概念。

内部接口是内部的,通常是专用的网络。

外部接口是外部的,通常是公共的网络。

你要设法保护内部网络不受外部网络的影响。

PIX防火墙还使用自适应性安全算法(ASA)。

这种算法为接口分配安全等级,并且声称如果没有规则许可,任何通信都不得从低等级接口(如外部接口)流向高等级接口(如内部接口)。

这个外部接口的安全等级是“0”,这个内部接口的安全等级是“100”。

下面是显示“nameif”命令的输出情况:pixfirewall# show nameifnameif ethernet0 outside security0nameif ethernet1 inside security100pixfirewall#请注意,ethernet0(以太网0)接口是外部接口(它的默认名字),安全等级是0。

另一方面,ethernet1(以太网1)接口是内部接口的名字(默认的),安全等级是100。

指南在开始设置之前,你的老板已经给了你一些需要遵守的指南。

这些指南是:·所有的口令应该设置为“思科”(实际上,除了思科之外,你可设置为任意的口令)。

·内部网络是10.0.0.0,拥有一个255.0.0.0的子网掩码。

这个PIX防火墙的内部IP地址应该是10.1.1.1。

·外部网络是1.1.1.0,拥有一个255.0.0.0的子网掩码。

这个PIX防火墙的外部IP地址应该是1.1.1.1。

·你要创建一个规则允许所有在10.0.0.0网络上的客户做端口地址解析并且连接到外部网络。

他们将全部共享全球IP 地址1.1.1.2。

基于GNS3虚拟机的PIX防火墙配置实例

l O S , 能够 使 用 I O S所 支 持 的 所 有 命 令 和参 数 。另

外, G N S 3是 一 种 开 源 软 件 , 不 用 付 费就 可 使 用 , 用 户 只需 要想 办法获 取 C i s c o的 I O S映像 文件 即可 。

在G N S 3中没 有 P C模 板 , 虽然 可 以通过关 闭路

较大的影响。状态包过滤防火墙 , 例如 C i s c o P I X使

用 的就是 此类 防火 墙 , 该 防 火墙 会 维 护 每个 会 话 的

由器 的路 由功能 来 模 拟 P c, 但 这 样 非 常 浪 费 内存 ,

表; 如果不符合安全策略 , 那么就将包丢弃 。简单地 说, 防火墙 只处 理第 一个包 , 后续 的属于该 连接 的包

都会 直接 按 照状态 表 转 发 , 因此 性 能 就 有 很 高 的提

升 。可见 , 状 态包过 滤 防火 墙是 包 过 滤 和 代 理 防火

往来 单位 的 网络连 接 、 用 户 内部 网络 不 同部 门之 问

基 于 GN S 3虚 拟 机 的 P I X 防火墙 配置 实例

张玲 丽

( 武 汉 职业 技 术 学 院 电 信 学 院 , 武汉 4 3 0 0 7 4 )

摘

要: 在G N S 3里采用 P I X 8 0 4的模拟 器, 通过 配置模拟 的场景 来介 绍如何 开启要 求策略 来满足 实际应 用的需要 。

第4 l 卷第 5期

7 8 2 0 1 4年 l 0月 2 5日

数

字

通

信

Vo l 41.No . 5 0c t .2 5 201 4

gns3pix防火墙配置的问题

gns3 pix防火墙配置的问题

故障现象:无法从pc1 ping 通pc3。但通过show xlate 命令已经可以看到NAT转换 PIX可以ping 通pc3

拓扑图如下:

配置如下:

一、配置三台PC的IP与网关

内网:192.168.3.2 网关:192.168.3.1

dmz:192.168.2.2 网关:192.168.2.1

但用show xlate 已经可以看到192.168.3.2被转换为192.168.1.2

加一句访问控制列表

access-list 100 permit icmp any any echo-reply

access-group 100 in interface outside

no shut

nameif dmz

security 50 //设置安全级别为50,否则默认为0

show route //可以看到直连的三条路由

4、配置PIX通往外网的缺省路由

route outside 0 0 192.168.1.1 //所有数据通过outside口发往下一跳192.168.1.1(路由器IP)此时再用show route 可以看到多了一条默认路由

外网:202.1.1.2 网关:202.1.1.1

二、配置路由器

int f0/0

ip add 192.168.1.1 255.255.255.0

no shut

int f1/0

ip add 202.1.1.1 255.255.255.0

no shut

三、配置防火墙

1、配置e0口的ip并命名为outside

5、配置NAT,用于访问外网

nat (inside) 1 0 0 //将内网的所有地址NA T

GNS3-0.7.4 模拟Qemu Host JunOS PIX ASA IPS说明

【模拟环境】出处:/thread-34653-1-1.html我所使用的GNS3版本为0.7.4,如果低于这个版本,有些版本会缺少些选项无法支持。

GNS3官方下载地址:/download【Linux Microcore】一、配置1、下载所需要的文件(linux-microcore-2.10.img);到2011-9-7已经更新到linux-microcore-3.8.2/gns-3/linux-microcore-3.8.2.img?download2、将下载好的文件统一存放,文件夹和文件名必须使用英文,GNS3不识别中文路径;我这里将它统一存放到GNS3文件夹下,路径:G:\GNS3\Qemu\linux-microcore-2.10.img3、打开GNS3,编辑→首选项→Qemu→Qemu Host;按以下内容输入:Identifier name:Linux-MicroCore-2.10(自己填写名称,但不能是中文)Binary image:G:\GNS3\Qemu\linux-microcore-2.10.img(image路径,就是第2步的路径)RAM:128(内存,默认是128)Number of NICs:6(网卡数量,默认是6)NIC model:e1000(网卡类型,默认是e1000)Qemu Options:-no-acpi(手动输入,默认为空)这个版本显示Qemu窗口,不能telnet,目前linux-microcore-3.8.2.img可以telnet了。

需要的可以去gns3官网下载;高级用户:root高级密码:root普通用户:tc切换用户命令:su root/tclinux-microcore-3.8.2版本设置:Identifier name:linux-microcore-3.8.2Binary image:G:\GNS3\Qemu\linux-microcore-3.8.2.imgRAM:128(内存,默认是128)Number of NICs:6NIC model:e1000Qemu Options:-no-acpi console=ttyS0,38400n8 -vnc :1(可telnet登陆,去掉-vnc :1后,运行时显示Qemu控制台)Qemu窗口为Linux的控制台,默认是登陆的是普通模式控制台修改用户密码:sudo passwd root //修改root用户密码su root //切换用户为roottelnet密码修改先用tc登陆,再修改root密码用户密码:tc高级用户:root高级用户密码:root(官网发布的密码,但一直提示不正确)输入完后,点击保存,下面列表中会出现,然后点Apply(应用)/OK(确定),这样Linux Microcore 2.10就配置完成。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

GNS3中PIX的激活使用

2012-08-14 20:34:50| 分类:CCIE之路| 标签:|字号大中小订阅

最近在用GNS3 做pix FAILOVER 实验,需要在pix中激活,总结如下:1,首先安装GNS3 ,在“首选项”----->“Qemu”中配置PIX

要是你有serial number 和valid activation keys 就填写再PIX 的特殊设置里

注:把serial的号码改成如上号码,记住:0X不要去掉,否则会提示:invalid serial

在工作区域拖一个PIX,并且启动:

启动PIX,输入:

>en

#show version

可以看到如下:

Cisco PIX Security Appliance Software Version 7.2(2)

Compiled on Wed 22-Nov-06 14:16 by builders

System image file is “Unknown, monitor mode tftp booted image”

Config file at boot was “startup-config”

pixfirewall up 3 mins 23 secs

Hardware: PIX-525, 256 MB RAM, CPU Pentium II 1 MHz

Flash E28F128J3 @ 0xfff00000, 16MB

BIOS Flash AM29F400B @ 0xfffd8000, 32KB

0: Ext: Ethernet0 : address is 0000.abcd.ef00, irq 9

1: Ext: Ethernet1 : address is 0000.abcd.ef01, irq 11

2: Ext: Ethernet2 : address is 0000.abcd.ef02, irq 11

3: Ext: Ethernet3 : address is 0000.abcd.ef03, irq 11

4: Ext: Ethernet4 : address is 0000.abcd.ef04, irq 11

The Running Activation Key is not valid, using default settings:

Licensed features for this platform:

Maximum Physical Interfaces : 6

Maximum VLANs : 25

Inside Hosts : Unlimited

Failover : Disabled //Failover不可用

VPN-DES : Disabled

VPN-3DES-AES : Disabled

Cut-through Proxy : Enabled

Guards : Enabled

URL Filtering : Enabled

Security Contexts : 0

GTP/GPRS : Disabled

VPN Peers : Unlimited

This platform has a Restricted (R) license.

Serial Number: 808102688 //序列号

Running Activation Key: 0×00000000 0×00000000 0×00000000 0×00000000 0×00000000 //激活码Configuration has not been modified since last system restart.

输入如下命令,即可,会提示你要确认的

pixfirewall# activation-key 0xd2390d2c 0×9fc4b36d 0×98442d99 0xeef7d8b1 //输入激活码

如图:

pixfirewall# write //保存配置

然后,将PIX关闭,再开启就可以了。

记住不能用:reload

启动后

#show ver

如图

如上图已经激活。

下面是几个可用的序列号:

Serials for Cisco PIX 525

----------------------------

-------------------------------------------------------------------

serial: 0x1826ddcd

key: 0xa94bffde 0x802610c9 0x25221732 0x585f4871

Hardware: PIX-525, 128 MB RAM, CPU Pentium II 1 MHz

Licensed features for this platform:

Maximum Physical Interfaces : 10

Maximum VLANs : 100

Inside Hosts : Unlimited

Failover : Active/Active

VPN-DES : Enabled

VPN-3DES-AES : Enabled

Cut-through Proxy : Enabled

Guards : Enabled

URL Filtering : Enabled

Security Contexts : 2

GTP/GPRS : Disabled

VPN Peers : Unlimited

This platform has an Unrestricted (UR) license.

Serial Number: 405200333

Running Activation Key: 0xa94bffde 0x802610c9 0x25221732 0x585f4871

-------------------------------------------------------------------

serial: 0x30300039

key: 0xd81897d3 0x2e166aa1 0x5cf0ff8e 0x5695db98

Hardware: PIX-525, 128 MB RAM, CPU Pentium II 1 MHz

Licensed features for this platform:

Maximum Physical Interfaces : 6

Maximum VLANs : 25

Inside Hosts : Unlimited

Failover : Disabled

VPN-DES : Enabled

VPN-3DES-AES : Enabled

Cut-through Proxy : Enabled

Guards : Enabled

URL Filtering : Enabled

Security Contexts : 0

GTP/GPRS : Disabled

VPN Peers : Unlimited

This platform has a Restricted (R) license.

Serial Number: 808452153

Running Activation Key: 0xd81897d3 0x2e166aa1 0x5cf0ff8e 0x5695db98 -------------------------------------------------------------------

serial: 0x3011fc5f

key: 0xab046cef 0x74ae6689 0xbf0d1ec9 0x64814911

Hardware: PIX-525, 128 MB RAM, CPU Pentium II 1 MHz

Licensed features for this platform:

Maximum Physical Interfaces : 10

Maximum VLANs : 100

Inside Hosts : Unlimited

Failover : Active/Active

VPN-DES : Enabled

VPN-3DES-AES : Enabled

Cut-through Proxy : Enabled

Guards : Enabled

URL Filtering : Enabled

Security Contexts : 2

GTP/GPRS : Disabled

VPN Peers : Unlimited

This platform has an Unrestricted (UR) license.

Serial Number: 806485087

Running Activation Key: 0xab046cef 0x74ae6689 0xbf0d1ec9 0x64814911。