数据加密标准 DES

数据加密标准

数据加密标准数据加密标准(Data Encryption Standard,简称DES)是一种对数据进行加密的标准方法,它使用一种称为对称密钥加密的技术。

对称密钥加密意味着加密和解密使用相同的密钥。

DES是一种被广泛使用的加密算法,它在计算机网络和通信领域得到了广泛的应用。

数据加密标准的出现,主要是为了保护数据的安全性,防止数据在传输和存储过程中被未经授权的人获取和篡改。

在今天这个信息爆炸的时代,数据安全问题越来越受到重视,因此数据加密标准的重要性也日益凸显。

数据加密标准的工作原理是通过一系列的算法和密钥来对数据进行加密和解密。

在加密过程中,原始数据经过一系列的转换和替换,最终生成一段密文。

而在解密过程中,密文经过相反的转换和替换,最终还原成原始数据。

这种加密和解密的过程需要使用密钥来控制,只有拥有正确的密钥才能完成解密过程,从而保证数据的安全性。

数据加密标准的安全性主要取决于密钥的长度和算法的复杂度。

密钥的长度越长,破解的难度就越大;而算法的复杂度越高,破解的难度也就越大。

因此,为了保证数据的安全性,选择合适的密钥长度和算法是非常重要的。

除了数据加密标准之外,还有许多其他的加密算法,如RSA、AES等。

这些算法各有特点,适用于不同的场景。

在实际应用中,我们需要根据具体的需求来选择合适的加密算法,以保证数据的安全性。

总的来说,数据加密标准在今天的信息安全领域扮演着非常重要的角色。

它能够有效地保护数据的安全性,防止数据被未经授权的人获取和篡改。

在未来,随着信息技术的不断发展,数据加密标准也将不断完善和更新,以应对日益复杂的安全威胁。

我们需要不断地关注数据加密标准的发展,以保证数据的安全性和稳定性。

联邦数据加密标准(des)算法数据加密

文章标题:深入探讨联邦数据加密标准(DES)算法数据加密随着信息化时代的不断发展,数据安全问题变得愈发突出。

在处理机密信息时,保护数据的安全性至关重要。

而联邦数据加密标准(DES)算法作为一种被广泛应用的数据加密方式,其加密原理和应用领域备受关注。

本文将从深度和广度的角度,全面探讨DES算法的数据加密,让我们共同深入理解这一重要技术。

一、理解DES算法1.1 DES算法的基本概念在加密领域,DES算法是一种对称密钥加密算法,它使用相同的密钥对数据进行加密和解密。

其基本原理是通过将明文按照密钥进行置换和替换运算,生成密文,从而实现数据的加密。

1.2 DES算法的加密过程DES算法的加密过程包括初始置换、16轮迭代运算和终结置换。

在初始置换阶段,明文经过一系列置换操作后得到L0和R0,然后进行16轮迭代运算,最终得到L16和R16。

通过终结置换生成密文,完成加密过程。

1.3 DES算法的密钥管理DES算法的密钥长度为56位,但采用64位的密钥空间,在加密和解密中对密钥进行了置换和选择操作。

密钥管理是DES算法中至关重要的一环,合理的密钥管理可以有效提升数据的安全性。

二、DES算法的应用领域2.1 网络数据传输安全在网络数据传输安全领域,DES算法被广泛应用于加密通信协议、虚拟专用网络等方面,保障了网络数据的安全传输和交换。

2.2 数据存储安全在数据存储领域,DES算法可用于对存储在磁盘上的数据进行加密保护,防止未经授权的访问和篡改。

2.3 金融交易安全在金融领域,DES算法可用于加密银行卡交易数据、电子支付信息等,保障了用户资金安全和交易隐私。

三、对DES算法的个人观点和理解在我看来,DES算法作为一种经典的对称密钥加密算法,在数据安全领域的应用前景广阔。

然而,随着计算机算力的不断提升,DES算法的安全性逐渐受到挑战,其密钥长度较短、加密速度较慢等问题也亟待解决。

针对DES算法的不足之处,我们可以结合其他加密算法,如AES算法、RSA算法等,构建更为安全和高效的数据加密方案。

数据加密标准

数据加密标准数据加密标准(Data Encryption Standard,简称DES)是一种对称密钥加密算法,是美国联邦政府的一种标准,也是国际上广泛使用的加密算法之一。

DES使用56位的密钥对64位的数据块进行加密,它的设计初衷是为了保护非机密级别的政府数据,但后来被广泛应用于商业领域。

数据加密标准的出现,使得数据在传输和存储过程中得到了更好的保护。

在当今信息时代,数据安全已经成为了企业和个人关注的焦点之一。

因此,了解数据加密标准的原理和应用,对于保护数据安全至关重要。

数据加密标准采用了替换和置换的方法,通过多轮的加密运算,将明文转化为密文。

在加密过程中,首先需要将64位的明文进行初始置换,然后将置换后的数据块分为左右两部分,经过16轮的加密运算后,最终得到64位的密文。

解密过程与加密过程相反,通过16轮的解密运算,将密文还原为明文。

数据加密标准的安全性主要取决于密钥的长度和密钥的保密性。

DES的56位密钥长度在当今计算机技术条件下已经变得不够安全,因此,现在通常使用3DES或者AES来替代DES。

3DES是基于DES的一种加密算法,它使用了两个或者三个56位的密钥,增强了加密的安全性。

而AES是一种更加高级的加密算法,它支持128位、192位和256位的密钥长度,提供了更高的安全性。

除了密钥长度外,密钥的保密性也是保证数据加密安全的重要因素。

在实际应用中,密钥的管理和分发是非常关键的环节。

合理的密钥管理策略可以有效地保护数据的加密安全,而密钥的泄露则可能导致数据泄露和安全事件的发生。

在数据加密标准的应用中,除了保护数据的机密性外,还需要考虑数据的完整性和可用性。

因此,数据加密标准通常会与数据完整性校验和访问控制等技术结合使用,以实现全面的数据安全保护。

总的来说,数据加密标准是保护数据安全的重要手段之一,它通过对数据进行加密和解密,保护数据在传输和存储过程中的安全性。

在实际应用中,我们需要根据实际需求选择合适的加密算法,并合理管理密钥,以确保数据的安全。

DES算法详细介绍

DES算法详细介绍DES(Data Encryption Standard),即数据加密标准,是一种对称密钥加密算法,由IBM公司于1975年研制。

DES算法的设计思想是通过使用56位的密钥对64位的明文进行加密,得到64位的密文。

同时,利用相同的密钥可以对密文进行解密,得到原始的明文。

1.首先,将64位的明文分割成左右两个32位的部分,分别称为L0和R0。

2.接着,重复进行16轮的加密操作。

在每一轮中,右边的32位部分Rn会作为下一轮的左边部分Ln+1的输入。

3. 在每一轮中,Rn经过扩展变换(Expansion Permutation)和异或运算,与轮密钥Kn进行异或运算,得到48位的输出。

然后,将这48位的输出经过S盒(Substitution Box)代替(Substitution)和P盒(Permutation Box)置换,得到32位的输出。

将这32位的输出与左边的32位部分Ln进行异或运算,得到右边的32位部分Rn+14.最后一轮结束后,将最后的输出L16和R16进行交换,并将它们合并成一个64位的输出,即密文。

DES算法中的核心组件是S盒,其作用是将输入的6位转换为4位的输出。

S盒是由8个不同的4x16的盒子组成,每个盒子完成从输入到输出的映射。

每个S盒通过6位输入中的前后两位选定对应的盒子行号和中间4位选定的盒子列号,然后将该行和列对应的值输出,将其转换为4位输出。

这样,每个S盒都可以通过4位选择的索引实现16种可能的映射。

在DES算法中,密钥长度为64位,但由于其中的8个位作为奇偶校验位而被忽略,因此实际有效的密钥长度为56位。

在加密过程中,使用密钥生成16个48位的子密钥,每个子密钥仅使用56位密钥中的不同的48位。

为了增加安全性,DES中的每个子密钥都通过将一部分密钥以及一部分已生成的子密钥作为输入,经过置换、循环左移、选择等操作生成。

然而,由于DES算法的密钥长度较短,易受到密码分析方法的攻击。

数据加密标准(DES)

数据加密标准(DES)数据加密标准(DES)概述DES(Data Encryption Standard)是由1971年IBM公司设计出的⼀个加密算法,1977年经美国国家标准局(NBS)采⽤作为联邦标准之后,已成为⾦融界及其它各种民间⾏业最⼴泛应⽤的对称密码系统,是第⼀个被公布出来的标准算法。

四⼗年来,尽管计算机硬件及破解技术的发展⽇新⽉异,但对DES的攻击也仅仅做到了“质疑”的地步,其主要缺点之⼀是密钥太短,若能⽤DES改进算法加长密钥长度,仍不失为⼀个安全的密码系统。

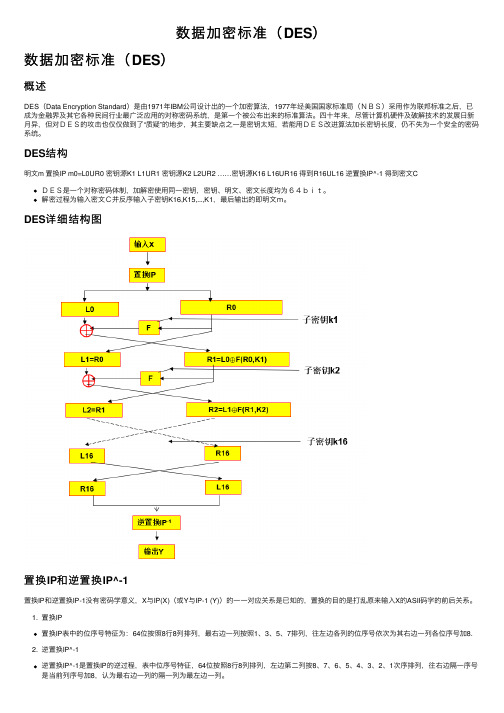

DES结构明⽂m 置换IP m0=L0UR0 密钥源K1 L1UR1 密钥源K2 L2UR2 ……密钥源K16 L16UR16 得到R16UL16 逆置换IP^-1 得到密⽂CDES是⼀个对称密码体制,加解密使⽤同⼀密钥,密钥、明⽂、密⽂长度均为64bit。

解密过程为输⼊密⽂C并反序输⼊⼦密钥K16,K15,...,K1,最后输出的即明⽂m。

DES详细结构图置换IP和逆置换IP^-1置换IP和逆置换IP-1没有密码学意义,X与IP(X)(或Y与IP-1 (Y))的⼀⼀对应关系是已知的,置换的⽬的是打乱原来输⼊X的ASII码字的前后关系。

1. 置换IP置换IP表中的位序号特征为:64位按照8⾏8列排列,最右边⼀列按照1、3、5、7排列,往左边各列的位序号依次为其右边⼀列各位序号加8.2. 逆置换IP^-1逆置换IP^-1是置换IP的逆过程,表中位序号特征,64位按照8⾏8列排列,左边第⼆列按8、7、6、5、4、3、2、1次序排列,往右边隔⼀序号是当前列序号加8,认为最右边⼀列的隔⼀列为最左边⼀列。

F函数DES的⼀轮迭代过程见下图,其中的F函数由3部分组成:扩展置换(E盒)⾮线性代换(S盒)线性置换(P盒)substitute:代换permute:置换expand:扩展1. 扩展置换扩展置换⼜称E盒,将32别输⼊扩展为48bit输出。

数据加密标准DES

数据加密标准DES1977年1月,美国政府将IBM研制的一种乘积密码宣布为国家的数据加密标准。

这个标准的确立刺激了很大一批厂商去实现加密算法的硬件化,以提高处理速度。

这种密码术的核心是乘积变换,在硬件产业中常常简称为DES(Data Encryption Standard)。

这样一来,由于可以得到便宜高速的硬件,所以反过来也鼓励了许多其他用户采纳DES。

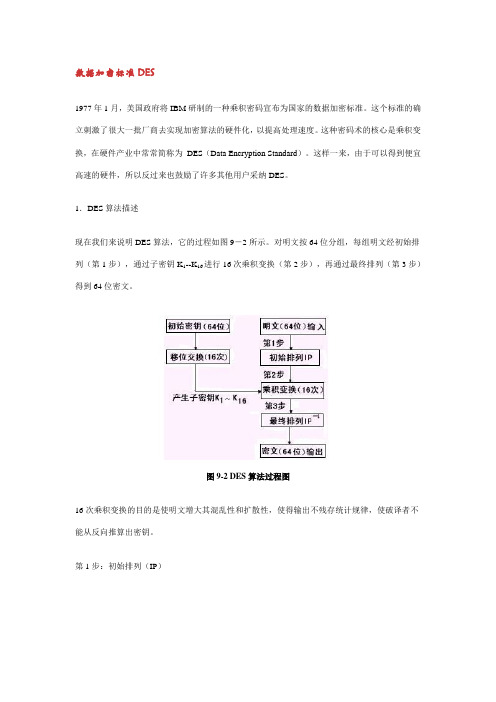

1.DES算法描述现在我们来说明DES算法,它的过程如图9-2所示。

对明文按64位分组,每组明文经初始排列(第1步),通过子密钥K1--K16进行16次乘积变换(第2步),再通过最终排列(第3步)得到64位密文。

图9-2 DES算法过程图16次乘积变换的目的是使明文增大其混乱性和扩散性,使得输出不残存统计规律,使破译者不能从反向推算出密钥。

第1步:初始排列(IP)IP(Initial Permutation)取排数据的方法如表9-2所示,其中的数据表示明文的位标(1~64)。

例如,58指该组明文中的第58位,50指该组明文中的第50位,其他类推。

第l步初始排列的目的是将明文的顺序打乱。

表9-2 初始排列法(IP)[例12-1]明文X=0123456789ABCDEF(十六进制形式),写成二进制形式,共64位:X=0000 0001 0010 0011 0100 0101 0110 0111 1000 1001 1010 1011 1100 1101 1110 1111经过初始排列(IP)后,结果变成:1100 1100 0000 0000 1100 1100 1111 1111 1111 0000 1010 1010 1111 0000 1010 1010即写成十六进制形式是:CC00CCFFFOAAFOAA。

第2步:乘积变换把通过第1步得出的64位一分为二,用L0表示前32位,R0表示后32位,那么在上例中有:L0=CC00CCFF R0=FOAAFOAA其16次乘积变换的过程可以用图9-3表示。

des算法标准代码

des算法标准代码一、概述DES(数据加密标准)是一种常用的对称加密算法,它使用64位的密钥对数据进行加密和解密。

本标准代码文档旨在提供DES算法的完整实现,以便读者了解其工作原理和实现细节。

二、算法描述1. 密钥生成:DES算法使用一个56位的密钥,通过一系列复杂的算法将其转换为64位的数据。

2. 加密过程:加密过程包括三个步骤:初始置换、分组和迭代。

在迭代过程中,每个分组被替换为新的分组,并使用密钥进行置换和移位操作。

3. 解密过程:解密过程与加密过程类似,但使用与加密时相反的置换和移位操作。

三、代码实现以下是一个简单的Python实现示例:```pythonfrom Crypto.Cipher import DESfrom Crypto.Util.Padding import pad, unpadfrom binascii import hexlify, unhexlifyimport random# 密钥生成函数def generate_key(bit_length=8):key = [0]*64for i in range(bit_length//8):random.shuffle(key[:8]) # 使用随机数填充8字节密钥的一部分 if i != bit_length//8-1: # 最后一位用校验位替代,所以不算进bit_length长度中random.shuffle(key[8:]) # 对剩余字节打乱顺序,以保护剩余部分的秘密性return key.tolist() # 转换为列表便于序列化处理# DES加密/解密函数def des_encrypt(data, key):des = DES.new(key, DES.MODE_ECB) # 使用ECB模式进行加密padded_data = pad(data.encode(), DES.block_size) # 对数据进行填充处理encrypted_data = des.encrypt(padded_data) # 进行加密操作return encrypted_data.hex() # 将加密结果转换为十六进制字符串方便查看def des_decrypt(encrypted_data, key):des = DES.new(key, DES.MODE_ECB) # 使用ECB模式进行解密操作decrypted_data = des.decrypt(unhexlify(encrypted_data)) # 进行解密操作,并将结果解码为原始数据return unpad(decrypted_data).decode() # 将解密结果进行去填充处理,并解码为原始字符串返回```四、使用示例以下是一个简单的使用示例:```python# 生成随机密钥,这里假设使用长度为8字节的密钥,根据实际情况进行修改即可key = generate_key()print("Generated key: {}".format(hexlify(key)))# 要加密的数据(这里使用字符串“Hello World”作为示例)data = "Hello World"print("Original data: {}".format(data))encrypted_data = des_encrypt(data, key) # 对数据进行加密操作,并输出加密结果(十六进制字符串)print("Encrypted {}".format(encrypted_data))decrypted_data = des_decrypt(encrypted_data, key) # 对加密结果进行解密操作,并输出解密结果(原始字符串)print("Decrypted {}".format(decrypted_data))```请注意,这只是一个简单的示例代码,用于演示DES算法的实现和基本用法。

des数据加密标准

des数据加密标准

DES全称为Data Encryption Standard,即数据加密标准,是一种使用密钥加密的块算法。

它是在1970年代早期出现的,并在1976年11月被美国联邦政府的国家标准局确定为联邦资料处理标准(FIPS),授权在非密级政府通信中使用。

随后,该算法在国际上广泛流传开来。

DES加密/解密算法是一种可逆的对称加密算法,这类算法在加密和解密时使用相同的密钥,或是使用两个可以简单地相互推算的密钥,一般用于服务端对服务端之间对数据进行加密/解密。

值得注意的是,DES标准规定的区块长度为固定值64Bit。

此外,PKCS7标准是主流加密算法都遵循的数据填充算法,而DES标准也规定了这种数据填充方式。

以上内容仅供参考,如需更多信息,建议查阅相关文献或咨询专业人士。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

八、DES的解密过程

DES 的运算是对和运算,解密和加密可

共用同一个运算。 不同点:子密钥使用的顺序不同。 第一次解密迭代使用子密钥 K16 ,第二 次解密迭代使用子密钥 K15 ,第十六次 解密迭代使用子密钥 K1 。

八、DES的解密过程

DES解密过程的数学描述: Ri-1= Li Li-1= Ri ⊕f (Li,Ki) i =16,15,14,...,1

• 速度慢。

十一、3重DES

④2密钥3DES框图

加密 M

DES

k1

DES-1

k2 解密

DES

k1

C

C

DES-1 k1

DES k2

DES-1 k1

M

十一、DES的历史回顾

• DES的体现

• • • •

DES的出现标志着商业密码需求的增加。 DES体现商农的密码设计理论。 体现了公开设计原则,开创公开算法的先例。 DES代表当时商业密码的最高水平。

七、加密函数f

④选择替换S(S盒)

• • • • S盒是DES唯一的非线性变换。 S盒是DES安全的关键。 共有8个S盒。 每个S盒有6个输入,4个输出,是一种非线性

压缩变换。 • 设输入为b1b2b3b4b5b6 ,则以b1b6组成的二进制数 为行号,b2b3b4b5组成的二进制数为列号。行 列交点处的数(二进制)为输出。

• DES给我们的启示

• 商业密码应当坚持公开设计原则; • 商业密码标准应当公布算法。

大作业1

以3DES作为加密算法开发出文件加密软 件系统:

• • • •

具有文件加密和解密功能; 具有加解密速度统计功能; 采用密文反馈链接和密文挪用短块处理技术; 具有较好的人机界面。

一、DES的概况

4、应用

①许多国际组织采用为标准。 ②在全世界范围得到广泛应用。 ③产品形式:软件(嵌入式,应用软件)

硬件(芯片,插卡)

5、结论

• 用于其设计目标是安全的。 • 设计精巧、实现容易、使用方便,堪称典范。

二、算法总框图

64位明文

IP

L0 R0

K1

f

L1

R1

f

K2

L2

R2

L15

R15

九、DES的对和性证明

1、可逆性证明 ①定义 T是把64位数据的左右两半交换位置: T(L,R)=(R,L)

因为,T2 (L,R)=(L,R)=I , 其中 I为恒等变换,于是, T =T –1 , 所以 T 变换是对合运算。

九、DES的对和性证明

1、可逆性证明

②记 DES第 i轮中的主要运算为,即 Fi(Li –1,Ri -1)=(Li -1⊕f(Ri -1, Ki),R i -1) Fi 2=Fi(Li -1⊕f(Ri -1, Ki),R i -1) =(Li -1⊕f(Ri -1, Ki)⊕f(Ri -1, Ki),R i -1) =(Li –1,Ri -1) =I 所以,Fi =Fi –1 。 所以 Fi变换也是对合运算。

K16

f

R16 L16

IP-1

64位密文

三、加密过程

1、64位密钥经子密钥产生算法产生出16个子

密钥:K1 ,K2 ,...,K16 ,分别供第一次, 第二次,...,第十六次加密迭代使用。 2、64位明文经初始置换IP,将数据打乱重排 并分成左右两半。左边为L0 ,右边为R0 。 3、第一次加密迭代: 在子密钥K1的控制下,由加密函数 f对R0加密: L0⊕f(R0 ,K1 ) 以此作为第二次加密迭代的R1,以R0作为第二 次加密迭代的L1。

三、加密过程

4、第二次加密迭代至第十六次加密迭代分别

用子密钥K2 ,...,K16进行,其过程与第一次 加密迭代相同。

5、第十六次加密迭代结束后,产生一个64位 的数据组。以其左边32位作为R16 ,以其右边 32位作为L16 。

6、 L16与R16合并,再经过逆初始置换IP –1,将

数据重新排列,便得到64位密文。

一、DES的概况

1、重要时间:

• 1973年美国国家标准局(NBS)向社会公开

征集加密算法,以制定加密算法标准; • 1974年第二次征集; • 1975年选中IBM的算法,公布征求意见; • 1977年1月15日正式颁布; • 1998年底以后停用。 • 1999年颁布3DES为新标准。

一、DES的概况

五、初始置换IP

①、作用

把64位明文打乱重排。

左一半为L0

(右32位) 。

(左32位) ,右一半为R0

例:把输入的第1位置换到第40位,

把输入的第58位置换到第1位。

五、初始置换IP

②、矩阵

58 60 62 64 57 59 61 63 50 52 54 56 49 51 53 55 42 44 46 48 41 43 45 47 34 36 38 40 33 35 37 39 26 28 30 32 25 27 29 31 18 20 22 24 17 19 21 23 10 12 14 16 9 11 13 15 2 4 6 8 1 3 5 7

六、逆初始置换IP-1

①、作用 • 把64位中间密文打乱重排。 • 形成最终的64位密文。 ②、相逆性 • IP与IP-1互逆。 • 例:在IP中把输入的第1位置换到第40

位,而在IP-1中把输入的第40位置换 到第1位。

六、逆初始置换IP-1

③、矩阵

40 39 38 37 36 35 34 8 7 6 5 4 3 2 48 47 46 45 44 43 42 16 15 14 13 12 11 10 56 55 54 53 52 51 50 24 23 22 21 20 19 18 64 63 62 61 60 59 58 32 31 30 29 28 27 26

0111 13 14 15 9 0 7 5 3 8 10 5 0 0 6 13

0 1 2 3

0000

七、加密函数f

⑤置换运算P

• 把数据打乱重排。 • 矩阵: 16 1 2 19 7 15 8 13 20 21 29 12 23 26 5 18 24 14 32 27 30 6 22 11 28 31 3 4 17 10 9 25

循环移位 置换选择2

2.子密钥

产生框图

循环移位

K1

C1 循环移位

D1 循环移位

置换选择2

C15 C15

K2

循环移位

循环移位

置换选择2

K16

3、去掉密钥中的8个奇偶校验位。 打乱重排,形成C0 (左28位),D0 (右28位) 。

②、矩阵 C0

47 49 41 33 25 17 9 1 58 50 42 34 26 18 10 2 59 51 43 35 27 19 11 3 60 52 44 36 63 7 14 21

密码学

第三讲

(数据加密标准DES)

张焕国

武汉大学计算机学院

目

录

1、密码学的基本概念 2、古典密码 3、数据加密标准(DES) 4、高级数据加密标准(AES) 5、中国商用密码(SMS4) 6、分组密码的应用技术 7、序列密码 8、习题课:复习对称密码 9、公开密钥密码(1)

目

录

10、公开密钥密码(2) 11、数字签名(1) 12、数字签名(2) 13、HASH函数 14、认证 15、密钥管理 16、PKI技术 17、习题课:复习公钥密码 18、总复习/检查:综合实验

5、置换选择2: ①、作用 • 从Ci 和 Di(56位)中选择出一个48 位的子密钥Ki。 ②、矩阵

14 17 11 24 1 5 23 19 12 3 28 15 6 21 10 2 Ci 4 26 8 16 7 27 20 13

41 52 31 37 47 55 30 40 51 45 33 48 Di 44 49 39 56 34 53 46 42 50 36 29 32

33 1 41 9 49 17 57 25

七、加密函数f

①作用

• DES的核心。 • 加密数据。 • 数据处理宽度32位。

七、加密函数f

②框图

32位输入 选择运算E 48位中间结果 48位子密钥

S1

S2 置换运算P

32位输出

S7

S8

七、加密函数f

③选择运算E

• 把32位输入扩充为48位中间数据; • 重复使用数据实现扩充。 • 矩阵: 32 1 2 8 9 10 16 17 18 24 25 26 3 11 19 27 4 12 20 28 5 13 21 29 4 5 6 7 12 13 14 15 20 21 22 23 28 29 30 31 8 16 24 32 9 17 25 1

7、DES加密过程的数学描述:

Li = Ri-1 Ri =Li-1⊕f (Ri-1,Ki)

i =1,2,3,…16

四、子密钥的产生

1、功能: 64位密钥经过置换选择1、循环左移、 置换选择2等变换,产生16个子密钥 K1,K2,… K16,

分别供各次加密迭代使用。

64位密钥 置换选择1

C0

D0

把⑴ 式代入⑵式可证:

DES-1 (DES (M))=M 所以,DES是可逆的。

九、DES的对和性证明

2、对合性证明

DES =IP -1(F16) (TF15) (TF14)…(TF3) (TF2) (TF1)IP DES-1=IP -1(F1) (TF2) (TF3)…(TF14) (TF15) (TF16)IP

D0

55 47 39 31 23 15 62 54 46 38 30 22 6 61 53 45 37 29 13 5 28 20 12 4