指纹模组评估流程梳理

指纹识别原理及模组介绍

指纹识别的背景知识

我们手掌及其手指、脚、脚趾内侧表面的皮肤凸凹不平产生的纹路会形成各种各样的图案。这些纹路的存 在增加了皮肤表面的摩擦力,使得我们能够用手来抓起重物。人们也注意到,包括指纹在内的这些皮肤的纹路在 图案、断点和交叉点上各不相同,也就是说,是唯一的。依靠这种唯一性,我们就可以把一个人同他的指纹对应 起来,通过对他的指纹和预先保存的指纹进行比较,就可以验证他的真实身份。这种依靠人体的身体特征来进行 身份验证的技术称为生物识别技术,指纹识别是生物识别技术的一种

的玻璃表面,反射光线由CCD去获得,反射光的数量依赖于压在玻璃表面指纹的嵴和峪的深度和皮肤与玻璃间的油 脂。光线经玻璃射到峪后(指纹线之间的凹陷部分)反射到CCD—呈现白色,而射到嵴后则不反射到CCD,图像呈现黑 色(确切的是脊上的液体、油脂影响光线的反射路径)。

光学指纹采集技术有明显的优点:价格低廉。缺点:由于要求足够长的光程,因此要求足够大的尺寸,而且过 分干燥和过分油腻的手指识别效果差。

指纹识别应用领域

指纹等生物识别技术可弥补传统的安全认证方法,提供了一个很好的解决方案。可用指纹等生物特征提高安全 性的领域举例: 涉密系统,提供高度安全防范措施 针对大规模人群身份鉴别技术 网络、数据库和关键文件等的安全控制 机密计算机的登录认证 银行ATM,POS终端等的安全认证 手机、平板、PC等使用认证等 移动支付 安全门禁、门锁

指纹识别应用趋势

手机、PAD、安防 屏幕解锁 -更安全快捷 特殊应用程序访问许可 –防止他人或打开你的特殊应用程序 数据和文件安全访问 –防止他人访问你的手机数据 移动支付 –更快捷的完成安全支付 应用程序快捷方式 –给每个手指赋予不同的指令 安防(门锁、保险柜等)

通元微指纹识别模组TFP625R 用户手册说明书

通元微指纹识别模组TFP625R用户手册厦门通元微智能科技有限公司目录1.产品规格 (1)2.Pin map (3)3. 概念解释 (3)1)资源开销 (3)2)模组参数 (4)3)指纹库 (4)4.通讯协议 (5)1)数据包格式 (5)2)命令码 (6)3)反馈码 (7)5. 命令 (8)GetImg (8)Img2Tz (9)Match (10)Search (10)RegModel (11)StoreModel (11)LoadChar (12)UpChar (13)DownChar (14)UpImage (15)DeleteChar (16)Empty (17)SetSysPara (17)ReadSysPara (18)SetPwd (19)VfyPwd (19)SetAddr (20)ReadINFPage (21)WriteNotePad (22)ReadNotePad (22)TemplateNum (23)ReadConList (23)Cancel (24)GetMinEmptyID (25)AutoEnroll (26)AutoIdentify (28)6.使用流程 (30)7.休眠与唤醒 (31)8.测试环境 (33)9.技术支持 (34)欢迎使用通元微指纹识别模组TFP625R 。

本文将为客户使用本模组进行指纹识别开发提供必要的说明信息。

本模组为单机指纹识别模组。

模组可以进行指纹注册、指纹识别、指纹验证等功能。

本模组支持UART通讯方式。

1.产品规格TFP625R具有模组自学习功能。

该功能会提升指纹识别的准确率。

匹配同一指纹,在匹配若干次后,匹配分数有所提升。

2.P in map连接器类型:FPC-0.5-6P: 6Pin 条形连接器,间距0.5mm。

3. 概念解释1)资源开销2)模组参数3) 指纹库图3-3, 模板与特征在Flash 中的对应成员0 成员1特征2N-1。

指纹识别模块说明书

指纹识别模块实验注:此说明书适用于EL-EMCU-I实验箱、EXP-89S51/52/53CPU板。

一、实验目的掌握指纹模块的开发协议;掌握16C550芯片的编程方法;二、实验设备计算机,KEIL UVISION2环境,EL-EMCU-I实验箱,直连串口电缆、交叉串口电缆(针对针),导线,短接块。

三、基本原理指纹识别模块采用MCU和PC两种控制方法,供用户灵活选用。

其指纹模块采用深圳十指科技的TF-MD-M12开发模块,MCU端的外围电路由通过芯片16C550芯片进行并口到串口的转换,PC端的外围电路用MAX3232控制,模块的电源由实验箱上的接口插座提供。

下面将具体介绍一下各部分的组成及其原理。

TF-MD-M12开发模块的功能特点:◇先进的指纹识别算法(商业);◇高速算法,500人指纹只要0.43 秒;◇1:N,1:1 比对(两种可选);◇用户可分多级权限管理(1、2、3);◇多级的安全级别自主设置,可更多应用于不同场所;◇采用高精密的光学成像元件,识别准确;◇体积小,电路只有:40*58mm,易于集成;◇功能高度集成,存于DSP中,不用再加电路板;◇标准接口协议,开发简单;◇采用面光源,成像速度快;◇内部采用高级数字处理器DSP,处理速度快;◇识别率高,最高可达:0.00001% ;◇稳定性好,四年不断升级和优化;◇具低电压报警功能;◇微功耗设计适于电池供电;◇主板低频设计抗外部电磁干扰;◇主要供外销厂家和集成商,开发和集成产品;◇设计精巧适于嵌入指纹锁/小指纹门禁机/手持指纹识别设备;TF-MD-M12开发模块的主要性能指标:◇电路板尺寸(mm)58×40◇采集头分辨率500DPI◇指纹容量80 枚◇比对时间<1 秒◇认假率0.0001%◇拒真率0.01%◇动态电流<140mA◇待机电流<18µA◇工作电压5-7.5V其开发协议请用户参见随程序附带的TF-MD-M1开发协议PDF文档。

指纹识别技术ppt

比对匹配

将提取出的特征点与已存储的 指纹模板进行比对,判断是否

匹配。

ቤተ መጻሕፍቲ ባይዱ

应用领域

安全领域

用于银行、保险箱、重 要文件等的安全控制和

身份验证。

门禁系统

用于企业、住宅、公共 场所等的安全管理,防

止非法入侵。

移动支付

通过指纹识别技术实现 快速、安全的支付验证

。

其他领域

如手机解锁、考勤打卡 等,提高安全性和便利

性。

02 指纹识别技术的发展历程

早期发展

指纹识别技术的起源

初步应用

指纹识别技术可以追溯到17世纪,当 时主要用于刑事侦查。

在20世纪初,指纹识别技术开始在警 方和安全领域得到初步应用。

基础科学研究

随着科学家对指纹特征的认识逐渐深 入,奠定了指纹识别技术的基础。

现代技术进步

01

02

03

高精度采集设备

和安全性。

AI和机器学习

人工智能和机器学习技术在指纹识 别领域的应用将进一步提高识别的 准确性和效率。

隐私保护

随着技术的发展,如何在保障安全 的同时保护用户隐私将成为重要议 题。

03 指纹识别技术的实现方式

光学指纹识别

原理

利用光学原理,通过光线 反射获取指纹的凹凸纹理 信息。

优点

成本较低,技术成熟,对 干湿手指的识别效果较好 。

优点

不受指纹表面的油污、水渍等影响,对假指纹有 较好的防范作用,识别精度高。

缺点

成本较高,技术难度较大,可能需要更长的识别 时间。

04 指纹识别技术的安全性与 隐私保护

安全风险

数据泄露风险 指纹数据被盗取或滥用,可能导致个人隐私泄露和身份盗窃。

指纹检验的步骤有哪些原理

指纹检验的步骤有哪些原理

指纹检验的步骤主要包括采集、比对和识别三个环节。

下面是每个环节的原理:

1. 采集:指纹采集是指通过使用指纹检验设备,将被检验者的指纹图像或指纹特征信息获取到计算机系统中。

常用的指纹采集设备有光学式指纹扫描仪、电容式指纹采集仪等。

原理是通过对指纹图像或特征信息的采集和数字化处理,生成可供后续比对和识别的指纹数据。

2. 比对:指纹比对是将被检验者的指纹数据与已有的指纹数据库进行对比,确定是否存在匹配。

比对过程的原理是将采集到的指纹数据与数据库中的指纹数据进行特征提取和匹配计算,通过比较两者之间的相似度或差异度来确定是否存在匹配。

常用的方法有基于图像的比对方法和基于特征的比对方法。

3. 识别:指纹识别是在比对的基础上确定被检验者的身份信息。

识别过程的原理是通过将比对结果与被检验者的身份信息进行关联,确定被检验者的身份信息。

识别方法有很多,常用的方法有阈值比对法、支持向量机和神经网络等。

总的来说,指纹检验通过采集指纹图像或特征信息,与数据库中的指纹数据进行比对和识别,从而确定被检验者的身份信息。

手机指纹方案

2.指纹识别与认证

(1)识别算法:采用先进的指纹识别算法,提高识别速度与准确率。

(2)认证流程:用户在解锁手机、支付等场景下,将手指放置在指纹传感器上,系统自动提取指纹特征,与已存储的指纹特征模板进行比对,实现快速认证。

资源配置:合理配置实施过程中所需的技术和物质资源。

风险评估:在实施前进行全面的风险评估,制定相应的风险控制措施。

2.实施过程

分阶段实施:按照方案设计,分阶段、分步骤进行实施。

质量控制:实施过程中,严格把控质量,确保各项技术指标的达成。

监督审计:设立监督审计机制,确保实施过程的合规性和效率。

3.效果评估

五、风险评估与应对措施

1.风险评估:本方案可能面临的风险包括指纹数据泄露、伪造指纹攻击等。

2.应对措施:

(1)加强数据加密,防范数据泄露风险。

(2)采用活体检测技术,提高指纹识别安全性。

(3)定期更新指纹识别算法,应对伪造指纹攻击。

(4)建立健全应急预案,及时应对各类安全风险。

六、总结

本手机指纹方案旨在为用户提供一套合法合规、安全可靠、便捷高效的指纹应用解决方案。通过严格遵循国家相关法律法规,加强指纹数据保护,拓展指纹应用场景,提升用户体验,为我国移动设备安全领域的发展贡献力量。

(3)安全措施:采用加密技术,确保指纹特征模板在存储与传输过程中的安全性。

3.指纹数据安全

(1)数据加密:采用国际标准加密算法,对指纹特征模板进行加密存储。

(2)安全存储:将指纹特征模板存储在设备安全区域,防止被非法读取。

(3)数据传输:采用安全通道进行数据传输,防范数据泄露风险。

移动支付移动支付风险控制手册

移动支付移动支付风险控制手册第一章:移动支付概述 (2)1.1 移动支付的定义与分类 (2)1.2 移动支付的发展历程 (2)1.3 移动支付的优势与挑战 (3)第二章:移动支付风险类型 (3)2.1 信息安全风险 (3)2.2 法律法规风险 (4)2.3 操作风险 (4)2.4 市场风险 (4)第三章:移动支付风险识别 (4)3.1 风险识别方法 (4)3.2 风险识别流程 (5)3.3 风险识别工具 (5)第四章:移动支付风险评估 (6)4.1 风险评估方法 (6)4.2 风险评估流程 (6)4.3 风险评估指标 (6)第五章:移动支付风险预防 (7)5.1 技术预防措施 (7)5.2 管理预防措施 (7)5.3 法律预防措施 (7)第六章:移动支付风险监测 (8)6.1 风险监测方法 (8)6.2 风险监测流程 (8)6.3 风险监测工具 (9)第七章:移动支付风险应对 (9)7.1 风险应对策略 (9)7.2 风险应对流程 (10)7.3 风险应对案例 (10)第八章:移动支付风险控制技术 (11)8.1 加密技术 (11)8.2 身份认证技术 (11)8.3 安全协议 (12)第九章:移动支付风险管理体系 (12)9.1 风险管理体系构建 (12)9.2 风险管理组织架构 (13)9.3 风险管理流程 (13)第十章:移动支付法律法规与政策 (14)10.1 国内外法律法规概述 (14)10.1.1 国内法律法规概述 (14)10.1.2 国外法律法规概述 (14)10.2 移动支付监管政策 (15)10.2.1 监管部门 (15)10.2.2 监管政策 (15)10.3 法律法规合规性检查 (15)第十一章:移动支付风险教育与培训 (16)11.1 风险教育内容 (16)11.2 风险培训方式 (16)11.3 风险培训效果评估 (16)第十二章:移动支付风险案例分析 (17)12.1 典型风险案例分析 (17)12.2 案例启示与建议 (17)12.3 案例总结与展望 (18)第一章:移动支付概述1.1 移动支付的定义与分类移动支付,顾名思义,是指通过移动设备进行支付的一种新型支付方式。

基于深度学习的RFID指纹定位算法(1)

图3. 1 仓库抽象布局图Fig 3.7 Warehouse abstract layout illustration 定位系统阅读器以及标签布局完成后,需要对定位算法模块进行改进,利用深度置信网络算法,其网络结构如图3.9所示,具体实现过程如下:(1)采集信号数据:如图3.7所示,为了使阅读器接收到标签返回的信号强度更加精准,需在室内空间上方的四个顶点安放4个阅读器,4个阅读器依次安放在三维室内空间的4个顶点。

依次计算每个参考标签到4个阅读器之间的距离。

4个阅读器向室内发射信号,阅读器接收参考标签的返回信号强度值并记录,连续采集多次,求平均值后作为采集的信号强度数据。

随后,将采集的含噪数据利用dB4小波基进行4层小波去噪,得到最终的去噪数据。

将最终的去噪数据1,2,3,4,[,,,]n n n n X X X X X =从深度置信网络的输入层输入,将信号强度值向量矩阵作为网络输入,上述步骤(1)中的三维坐标向量矩阵[,,]n n n E x y z =,1,2,n N =作为目标输出。

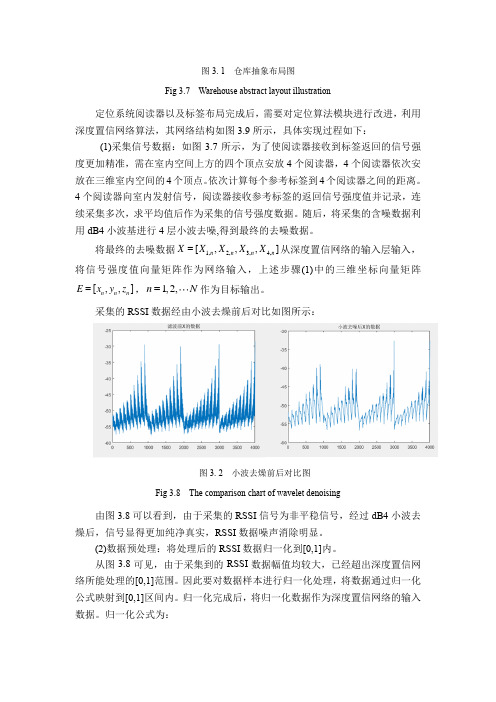

采集的RSSI 数据经由小波去燥前后对比如图所示:图3. 2 小波去燥前后对比图Fig 3.8 The comparison chart of wavelet denoising 由图3.8可以看到,由于采集的RSSI 信号为非平稳信号,经过dB4小波去燥后,信号显得更加纯净真实,RSSI 数据噪声消除明显。

(2)数据预处理:将处理后的RSSI 数据归一化到[0,1]内。

从图3.8可见,由于采集到的RSSI 数据幅值均较大,已经超出深度置信网络所能处理的[0,1]范围。

因此要对数据样本进行归一化处理,将数据通过归一化公式映射到[0,1]区间内。

归一化完成后,将归一化数据作为深度置信网络的输入数据。

归一化公式为:min max minx x x x x -=- (3.14) 式中,max min x x 、分别对应为样本数据中的最大值和最小值。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

一种颜色 1 天 切割单颗芯片 1 天

1天

SMT

CPK 数据量测 1 天;RA 报 告 10 天;

组装&测试

Coatmp;D:规格承认书

Sales:送样

0.5 天

2、备注:(1)IC 调颜色每种颜色标准颜色 2-3 天;非标准颜色 4-5 天; (2)油漆准备 5 个天; (3)ring 调色、对色 2 天; (4)CPK 数据量测 1 天;RA 报告 10 天; (5)客供 IC、switch、连接器、cover 等物料需齐套才能投料;

R&D:出图设计 《成品图》、《电路图》

NG

NG

Sales:报价给客户

PM:图纸给客户确认

OK

OK

Sales:样品需求 《样品需求单》

0.5 天

PM:立项 《立项表》立项会议/邮件

0.5 天

ring 调色、对色 2 天

R&D:图纸设计(部件图、工

三个颜色 2 天

程图)《Bom》、《采购申请单》 三种颜色以上 3 天

Sourcing:FPC、ring 等备料

厂内备料:15 天(含 3 天可靠性测试) 客供连接器、switch、cover 需在备料 5-7 天内提供

切割①

大板切小板:0.5 天 前处理:0.5 天

1、IC 调颜色每种颜色标准颜 色 2-3 天;非标准颜色 4-5 天; 2、油漆准备 5 天;

coating 切割②

指纹模组流程梳理 V1.1

一、 新项目评审、报价、立项、制样流程(厂内制样样 300pcs,25-27 天送样):

Customer:提出招标/需求 《图纸》

《

1

Sales:客户、项目背景信息 《新项目评审输入表》

《

1

PM:组织 ME、EE、SW、TE、QA 评审 《新项目评审输出表》

Sourcing:各部件价 《拆分报价表》