基于改进的朴素贝叶斯恶意代码检测技术研究

基于机器学习的恶意URL检测研究

基于机器学习的恶意URL检测研究恶意URL是指包含恶意代码或用于进行网络攻击的URL链接。

恶意URL具有隐蔽性强、传播速度快等特点,给网络安全带来了极大的威胁。

为了应对恶意URL的不断演进和变种,研究人员开始探索基于机器学习的恶意URL检测方法,并取得了一定的成果。

在机器学习领域,恶意URL检测通常被视为一个二分类问题。

任务的目标是针对给定的URL,判断它是否为恶意URL。

这涉及到特征提取、模型训练和评估等多个关键步骤。

特征提取是恶意URL检测的第一步。

在这一步骤中,研究人员主要关注与URL相关的特征,如URL的长度、域名、路径、参数等。

此外,还可以从URL中提取出域名和路径的关键词、特殊字符的频率等其他特征。

通过这些特征,可以将URL表示成一个向量,作为机器学习模型的输入。

常用的机器学习模型包括决策树、朴素贝叶斯、支持向量机(SVM)和深度学习模型等。

这些模型的选择取决于数据集的规模和特点。

针对不同的模型,可以采用不同的特征选择和特征转换方法以提高模型的准确性。

模型的训练过程通常使用已标记的URL数据集,其中包含标记为恶意或非恶意的URL样本。

模型的评估是保证恶意URL检测性能的重要环节之一。

常用的评估指标包括准确率、召回率和F1值等。

其中,准确率表示被正确分类的样本数量占总样本数量的比例,召回率表示被正确分类为恶意URL的样本数量占实际恶意URL数量的比例,F1 值是准确率和召回率的调和平均值。

通过评估模型在各项指标上的表现,可以选择最佳的模型和特征组合。

值得注意的是,恶意URL的不断演进和变种使得机器学习方法面临一些挑战。

例如,恶意URL常常采用URL短化服务进行混淆,从而令特征提取变得更加困难;同时,恶意URL样本数量不断增加,导致类别不平衡问题;此外,对手可能会通过调整URL的特征,试图绕过机器学习模型的检测。

为了应对这些挑战,研究人员提出了一些方法和技术。

一种方法是使用集成学习技术,例如随机森林和梯度提升树等。

朴素贝叶斯分类器详解及中文文本舆情分析(附代码实践)

朴素贝叶斯分类器详解及中⽂⽂本舆情分析(附代码实践)本⽂主要讲述朴素贝叶斯分类算法并实现中⽂数据集的舆情分析案例,希望这篇⽂章对⼤家有所帮助,提供些思路。

内容包括:1.朴素贝叶斯数学原理知识2.naive_bayes⽤法及简单案例3.中⽂⽂本数据集预处理4.朴素贝叶斯中⽂⽂本舆情分析本篇⽂章为基础性⽂章,希望对你有所帮助,如果⽂章中存在错误或不⾜之处,还请海涵。

同时,推荐⼤家阅读我以前的⽂章了解基础知识。

▌⼀. 朴素贝叶斯数学原理知识朴素贝叶斯(Naive Bayesian)是基于贝叶斯定理和特征条件独⽴假设的分类⽅法,它通过特征计算分类的概率,选取概率⼤的情况,是基于概率论的⼀种机器学习分类(监督学习)⽅法,被⼴泛应⽤于情感分类领域的分类器。

下⾯简单回顾下概率论知识:1.什么是基于概率论的⽅法?通过概率来衡量事件发⽣的可能性。

概率论和统计学是两个相反的概念,统计学是抽取部分样本统计来估算总体情况,⽽概率论是通过总体情况来估计单个事件或部分事情的发⽣情况。

概率论需要已知数据去预测未知的事件。

例如,我们看到天⽓乌云密布,电闪雷鸣并阵阵狂风,在这样的天⽓特征(F)下,我们推断下⾬的概率⽐不下⾬的概率⼤,也就是p(下⾬)>p(不下⾬),所以认为待会⼉会下⾬,这个从经验上看对概率进⾏判断。

⽽⽓象局通过多年长期积累的数据,经过计算,今天下⾬的概率p(下⾬)=85%、p(不下⾬)=15%,同样的 p(下⾬)>p(不下⾬),因此今天的天⽓预报肯定预报下⾬。

这是通过⼀定的⽅法计算概率从⽽对下⾬事件进⾏判断。

2.条件概率若Ω是全集,A、B是其中的事件(⼦集),P表⽰事件发⽣的概率,则条件概率表⽰某个事件发⽣时另⼀个事件发⽣的概率。

假设事件B发⽣后事件A发⽣的概率为:设P(A)>0,则有 P(AB) = P(B|A)P(A) = P(A|B)P(B)。

设A、B、C为事件,且P(AB)>0,则有 P(ABC) = P(A)P(B|A)P(C|AB)。

人工智能如何实现恶意代码检测

人工智能如何实现恶意代码检测随着互联网的发展,计算机病毒、恶意软件等安全威胁逐渐加强并变得更加难以检测。

在这样的环境下,人工智能技术逐渐应用到了安全领域当中,成为了一种新的检测恶意代码的方式。

本文将探讨人工智能如何实现检测恶意代码,以及当前人工智能在恶意代码检测方面面临的挑战。

一、人工智能如何实现检测恶意代码1.数据清洗和特征提取在使用人工智能技术检测恶意代码前,需要先进行数据清洗和特征提取。

对于每一个样本,需要将其中的恶意代码进行分类,并将代码特征提取出来。

这是后续检测的基础。

2.机器学习机器学习是实现检测恶意代码的一种重要手段。

通过训练机器学习模型,可以更准确地判断恶意代码。

常用的机器学习方法有朴素贝叶斯、支持向量机和随机森林等。

3.深度学习深度学习依靠神经网络训练模型,可以有效地检测恶意代码。

通过对网络流量、文件内容等数据进行深度学习,可以识别大量未知的恶意代码。

二、当前人工智能在恶意代码检测方面面临的挑战1.缺乏标准数据集恶意代码的种类繁多,但有关恶意代码的标准数据集却相对匮乏,而人工智能的模型需要通过大量数据进行训练。

因此,缺乏标准数据集成为了当前人工智能在检测恶意代码方面的一大挑战。

2.恶意代码的逃避能力随着恶意代码技术的不断发展,越来越多的恶意代码具有针对人工智能检测的逃避能力。

一些恶意代码甚至可以识别出自己被检测,并采取相应的对策来逃避检测,这给人工智能带来了很大的挑战。

3.误报率高人工智能在检测恶意代码时,容易出现误报。

这对于用户来说造成的影响是非常不利的。

因此,在提高检测准确率的同时,减少误报率是人工智能检测恶意代码必须解决的问题之一。

三、总结随着技术的不断发展,人工智能在检测恶意代码方面逐渐成为了一种重要的手段。

但是,由于现有技术的限制,人工智能在恶意代码检测方面仍面临着很多的挑战和困难。

相信随着技术的不断进步,这些问题也会逐渐得到解决。

朴素贝叶斯参数调优

朴素贝叶斯参数调优全文共四篇示例,供读者参考第一篇示例:贝叶斯分类算法是一种常见的机器学习算法,它基于贝叶斯定理和特征之间的条件独立假设进行分类。

朴素贝叶斯算法简单、有效,并且在处理大规模数据集时表现良好。

朴素贝叶斯算法的性能很大程度上依赖于调整参数的合理性和合适性。

在本文中,我们将探讨朴素贝叶斯参数调优的重要性,并介绍一些常见的调优方法。

一、朴素贝叶斯算法简介朴素贝叶斯算法是一种基于概率的分类算法,它基于概率统计和特征之间的独立性假设来进行分类。

朴素贝叶斯算法通常用于文本分类、垃圾邮件检测、情感分析等应用场景中。

其基本假设是所有特征都是相互独立的,即给定类别的条件下,每个特征发生的概率是独立的。

朴素贝叶斯算法通过概率统计和条件概率来计算样本属于某个类别的概率,然后选择概率最大的类别作为预测结果。

二、朴素贝叶斯参数调优的重要性在实际应用中,朴素贝叶斯算法中的参数设置会直接影响算法的性能。

合理调优参数是提高算法性能的关键。

通过调优参数,我们可以使模型更符合我们数据集的特点,从而提高模型的准确性和泛化能力。

朴素贝叶斯算法中常见的参数包括平滑参数、特征选择方法、特征分布类型等。

1、平滑参数:平滑参数是朴素贝叶斯算法中的一个重要参数,用于解决训练数据中某个类别下某特征值的计数为零的问题。

常用的平滑参数包括拉普拉斯平滑、Lidstone平滑等。

通过调整平滑参数的大小,我们可以改变模型对数据的拟合程度,从而提高模型的泛化能力。

2、特征选择方法:特征选择方法是指在建立模型时选择哪些特征用于分类。

常见的特征选择方法包括信息增益、卡方检验、互信息等。

通过采用合适的特征选择方法,我们可以提高模型的准确性和效率。

3、特征分布类型:朴素贝叶斯算法假设特征之间是相互独立的,因此对特征的分布类型有一定的假设。

常见的特征分布类型包括高斯分布、多项式分布、伯努利分布等。

在实际应用中,我们可以根据数据集的特点选择合适的特征分布类型。

针对二进制代码的恶意软件检测与防御研究

针对二进制代码的恶意软件检测与防御研究恶意软件是一种能够对被感染的主机造成伤害的计算机程序,其类型多种多样,常见的有病毒、蠕虫、木马、广告软件等。

随着技术的不断进步,恶意软件的攻击方式也日益多样化,常见的攻击方式包括数据窃取、勒索、垃圾邮件、网络攻击等。

其中,二进制代码是所有恶意软件的核心。

本文就针对二进制代码的恶意软件检测与防御研究展开探讨。

一、检测原理为了能够有效地检测恶意软件,需要理解其检测原理。

通常,恶意软件种类繁多,没有一种通用的检测算法。

因此,目前主要采用的是基于病毒特征库的检测方法和行为分析法。

病毒特征库检测方法是目前应用最广的恶意软件检测技术。

这种方法通过建立病毒特征库来检测是否存在病毒,并对已知病毒进行识别和分析。

病毒特征库通常包含了多种病毒的指纹特征,通过扫描主机中的文件,将已知的病毒特征与扫描到的文件进行比对,如果有匹配的结果,就可以判定为恶意文件。

然而,这种方法的缺点是需要不断维护和更新病毒特征库,而新型病毒的不断出现,使得这种方法的应用受到限制。

行为分析法主要是通过对可执行文件行为的监控,来判定是否存在恶意行为。

这种方法不依赖已知病毒的特征库,而是通过对文件的行为进行监控,来判定其是否存在恶意行为。

该方法的优点在于能够检测未知病毒,而缺点则在于存在误报率的风险。

二、防御技术随着恶意软件的威胁日益增加,防御技术也得到了不断的升级完善。

以下是目前主要采用的几种防御技术:1.防火墙防火墙可以控制网络通信,将不安全的网络流量阻挡在网络之外,从而提高网络的安全性。

防火墙通过设置网络规则和流量过滤规则,来控制网络访问并防止恶意流量的攻击。

2.反病毒软件反病毒软件是常用的一种防御恶意软件的软件,它可以扫描主机中的所有文件,以查找与已知病毒相符的特征。

反病毒软件通常都拥有强大而成熟的病毒特征库,能够快速识别并隔离病毒程序,有效地保护计算机的安全。

3.加密技术加密技术是一种对数据进行保护的技术,可有效地防止数据被黑客攻击或恶意软件感染。

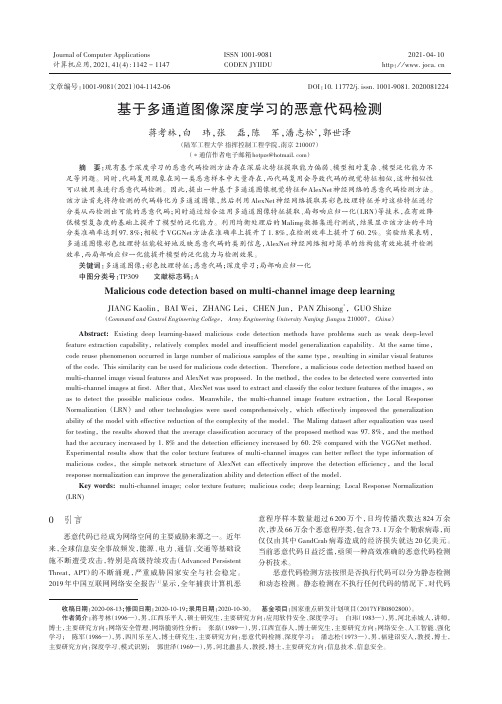

基于多通道图像深度学习的恶意代码检测

2021⁃04⁃10计算机应用,Journal of Computer Applications2021,41(4):1142-1147ISSN 1001⁃9081CODEN JYIIDU http ://基于多通道图像深度学习的恶意代码检测蒋考林,白玮,张磊,陈军,潘志松*,郭世泽(陆军工程大学指挥控制工程学院,南京210007)(∗通信作者电子邮箱hotpzs@ )摘要:现有基于深度学习的恶意代码检测方法存在深层次特征提取能力偏弱、模型相对复杂、模型泛化能力不足等问题。

同时,代码复用现象在同一类恶意样本中大量存在,而代码复用会导致代码的视觉特征相似,这种相似性可以被用来进行恶意代码检测。

因此,提出一种基于多通道图像视觉特征和AlexNet 神经网络的恶意代码检测方法。

该方法首先将待检测的代码转化为多通道图像,然后利用AlexNet 神经网络提取其彩色纹理特征并对这些特征进行分类从而检测出可能的恶意代码;同时通过综合运用多通道图像特征提取、局部响应归一化(LRN )等技术,在有效降低模型复杂度的基础上提升了模型的泛化能力。

利用均衡处理后的Malimg 数据集进行测试,结果显示该方法的平均分类准确率达到97.8%;相较于VGGNet 方法在准确率上提升了1.8%,在检测效率上提升了60.2%。

实验结果表明,多通道图像彩色纹理特征能较好地反映恶意代码的类别信息,AlexNet 神经网络相对简单的结构能有效地提升检测效率,而局部响应归一化能提升模型的泛化能力与检测效果。

关键词:多通道图像;彩色纹理特征;恶意代码;深度学习;局部响应归一化中图分类号:TP309文献标志码:AMalicious code detection based on multi -channel image deep learningJIANG Kaolin ,BAI Wei ,ZHANG Lei ,CHEN Jun ,PAN Zhisong *,GUO Shize(Command and Control Engineering College ,Army Engineering University Nanjing Jiangsu 210007,China )Abstract:Existing deep learning -based malicious code detection methods have problems such as weak deep -level feature extraction capability ,relatively complex model and insufficient model generalization capability.At the same time ,code reuse phenomenon occurred in large number of malicious samples of the same type ,resulting in similar visual features of the code.This similarity can be used for malicious code detection.Therefore ,a malicious code detection method based on multi -channel image visual features and AlexNet was proposed.In the method ,the codes to be detected were converted into multi -channel images at first.After that ,AlexNet was used to extract and classify the color texture features of the images ,so as to detect the possible malicious codes.Meanwhile ,the multi -channel image feature extraction ,the Local Response Normalization (LRN )and other technologies were used comprehensively ,which effectively improved the generalization ability of the model with effective reduction of the complexity of the model.The Malimg dataset after equalization was used for testing ,the results showed that the average classification accuracy of the proposed method was 97.8%,and the method had the accuracy increased by 1.8%and the detection efficiency increased by 60.2%compared with the VGGNet method.Experimental results show that the color texture features of multi -channel images can better reflect the type information of malicious codes ,the simple network structure of AlexNet can effectively improve the detection efficiency ,and the local response normalization can improve the generalization ability and detection effect of the model.Key words:multi -channel image;color texture feature;malicious code;deep learning;Local Response Normalization (LRN)引言恶意代码已经成为网络空间的主要威胁来源之一。

网络安全中的恶意代码检测方法

网络安全中的恶意代码检测方法恶意代码是指那些带有恶意意图的计算机程序,它们可能对用户的计算机系统、数据以及网络安全带来巨大风险。

随着网络攻击的不断增加和恶意代码的复杂化,恶意代码检测成为了网络安全中至关重要的一环。

本文将探讨网络安全中的恶意代码检测方法。

1. 病毒特征检测法病毒特征检测法是一种基于病毒数据库的常用检测方法。

它通过比对文件或代码的特征与已知病毒特征进行匹配,以确定是否存在恶意代码。

该方法的优势在于可以检测出已知的病毒,但缺点是无法检测出未知的病毒,因为对于未知的病毒,病毒特征数据库中并没有相应的特征。

2. 行为监测法行为监测法是一种动态分析方法,它通过监测程序运行时的行为来判断是否存在恶意代码。

该方法可以检测出未知的恶意代码,因为它不依赖于特定的特征库。

行为监测法主要是通过监控程序的系统调用、文件读写、网络连接等行为来推断程序是否具有恶意行为。

然而,由于恶意代码具有多样性和变异性,行为监测法也存在漏报和误报的风险。

3. 静态分析法静态分析法是一种通过分析恶意代码的源代码或二进制码来检测恶意代码的方法。

它可以在不运行程序的情况下检测出恶意代码的存在,并可以提供恶意代码的详细信息。

静态分析法主要依靠对代码结构、指令流等进行分析,以推断代码是否具有恶意行为。

然而,静态分析法也存在一些局限性,例如无法检测出加密或混淆的恶意代码。

4. 机器学习方法近年来,机器学习方法在恶意代码检测中得到了广泛应用。

机器学习方法利用大量的已知恶意代码样本进行训练,从而建立分类模型,并通过对新样本进行分类来判断是否存在恶意代码。

机器学习方法可以有效地检测出未知的恶意代码,并且可以通过不断更新训练样本来提高检测效果。

然而,机器学习方法也存在一些挑战,例如需要大量的训练样本和处理不平衡数据的问题。

5. 混合检测方法为了提高恶意代码检测的准确性和效率,研究者们提出了一种将多种检测方法结合起来的混合检测方法。

混合检测方法可以综合利用特征检测、行为监测、静态分析、机器学习等方法的优势,从而提高恶意代码检测的综合能力。

利用AI技术进行恶意代码分析与检测

利用AI技术进行恶意代码分析与检测随着互联网的飞速发展,网络安全问题日益突出。

恶意代码作为网络攻击的一种常见手段,其攻击方式多样,且对个人隐私和企业安全产生不可逆的影响。

为了提升网络安全,研究和应用AI技术进行恶意代码分析与检测成为一种有效的手段。

一、恶意代码的种类和危害恶意代码分为病毒、蠕虫、木马、间谍软件、后门程序等多种类型。

其中,病毒是最常见的一种,其主要通过感染主机上的文件、驱动程序、系统进程等来进行繁殖和传播。

蠕虫则是通过寄生在网络中的其他主机上进行传播的恶意程序,其攻击方式更隐秘,传播速度更快。

木马则是一种假冒正常软件的恶意程序,其主要目的是为黑客提供远程控制权限,可以监视用户操作、窃取个人隐私等。

间谍软件则是指偷取个人隐私信息的恶意程序,比如窃取浏览历史、账户信息、银行卡号和密码等,其危害性更大,在一定程度上会对用户的财产安全造成威胁。

后门程序则是突破系统密码保护机制的一种恶意程序,可以在主机上提供一个“后门”,使得攻击者可以通过“后门”直接控制目标主机。

二、AI技术在恶意代码分析与检测中的应用传统的恶意代码分析方法往往需要大量的人工干预,效率低下,并且还面临着越来越复杂的恶意程序。

而AI技术的出现,则为恶意代码分析提供了一种全新的方案。

利用AI技术进行恶意代码的分类、特征提取、检测和预测,可以提高检测准确率,更快地响应和防御网络攻击。

1. 恶意代码分类恶意代码分类是进行恶意代码分析的第一步,而利用机器学习和深度学习技术进行恶意代码分类,则可以大大提高恶意代码分类的准确率。

通常采用的是基于静态和动态特征的分类方案,将恶意代码分成多个类别,使得分类更加精准。

在机器学习算法中,常用的算法包括决策树、朴素贝叶斯、KNN、SVM等。

而在深度学习中,常用的算法包括CNN、LSTM等。

2. 恶意代码特征提取恶意代码通过在系统中的行为和文件的特征区别于普通程序,因此提取出恶意代码的特征是恶意代码检测的另一个重要步骤。

基于操作码N-Gram的Windows恶意软件检测

(上接第240页)摘要:由于传统的检测方法必须获得恶意软件的签名之后才能对这类恶意软件进行检测,不能检测新型的恶意软件。

本文用软件逆向分析技术反汇编软件样本,使用N-Gram 算法提取操作码特征,再用信息增益算法选取操作码特征,最后利用数据挖掘和机器学习技术建立检测模型。

根据建立的检测模型可以对未知的软件进行检测,避免了传统检测方法的弊端。

关键词:N-Gram 操作码恶意软件机器学习数据挖掘1研究背景随着社会的发展,计算机的普及率不断增加。

由于Window 操作系统使用简单、方便、用户体验良好,Win-dows 操作系统成为最受欢迎的PC 操作系统。

众多的用户数量也让Windows 操作系统成为了黑客最爱攻击的对象。

恶意软件是对病毒、特洛伊木马和蠕虫等的总称,恶意软件具有强制安装、难以卸载、恶意捆绑等特征。

随着互联网的发展和技术的不断更新换代,恶意软件的攻击手段和种类越来越丰富。

当前的恶意软件相比传统的恶意软件有了很多的变种,更加难以检测。

全球每年因为恶意软件入侵给个人用户和企业带来了大量的经济损失,而且这种损失每年都在增长。

恶意软件的检测已经成为当前热门的领域之一。

文献[1]研究基于N-Gram 系统调用序列的恶意代码静态检测,通过N-Gram 算法提取API 函数序列作为特征建立检测模型来检测恶意软件;文献[2]是基于数据挖掘和机器学习的恶意代码检测技术研究,利用N-Gram 算法选取代码字节序列作为特征,使用数据挖掘和机器学习技术训练分类器检测恶意软件;文献[3]研究恶意软件检测中的特征选择问题,介绍了恶意软件检测领域选择特征的原则和方法;文献[4]研究恶意软件鉴别技术及其应用,提出了鉴别恶意软件的几种方法;文献[5]基于权限的朴素贝叶斯An-droid 恶意软件检测研究,分析恶意软件特有的权限作为检测的依据;文献[6]研究一种恶意软件行为分析系统的设计与实现,对恶意软件的行为进行分析,建立检测系统实现对恶意软件的检测。

朴素贝叶斯在舆情分析中的应用(五)

朴素贝叶斯在舆情分析中的应用舆情分析是一种通过分析媒体报道、社交媒体内容、公众评论等信息来了解公众对特定话题或事件的看法和情绪的方法。

朴素贝叶斯算法是一种常用的机器学习算法,可以用于文本分类和情感分析,因此在舆情分析中有着广泛的应用。

本文将探讨朴素贝叶斯在舆情分析中的应用,以及其优势和局限性。

朴素贝叶斯算法是一种基于贝叶斯定理的分类算法,它假设特征之间相互独立,这也是它被称为“朴素”的原因。

在舆情分析中,朴素贝叶斯算法可以用来对文本进行分类,比如将一篇文章或一段评论归为“正面”、“负面”或“中性”。

这对于企业和政府部门来说非常重要,他们可以通过舆情分析了解公众对其产品、政策或活动的看法,从而及时做出调整和反应。

朴素贝叶斯算法在舆情分析中的应用主要有两方面。

首先,它可以用于情感分析,即对文本的情感进行分类。

比如,一家公司可以通过分析社交媒体上的用户评论来了解用户对其产品的评价,从而及时改进产品质量。

其次,朴素贝叶斯算法还可以用于主题分类,比如将一篇新闻文章归类为“政治”、“经济”或“娱乐”等不同主题,从而帮助媒体和政府部门更好地了解公众关注的焦点。

尽管朴素贝叶斯算法在舆情分析中有着广泛的应用,但它也有一些局限性。

首先,朴素贝叶斯算法假设特征之间相互独立,然而在现实中,文本的特征之间往往是相关的,比如一篇文章中出现了“好”和“不好”这两个相反的词,那么这篇文章的情感分类就会存在一定的困难。

其次,朴素贝叶斯算法对于数据的量和质量要求比较高,对于小样本数据或者含有噪声的数据,其分类效果可能会受到影响。

尽管朴素贝叶斯算法在舆情分析中存在一些局限性,但它仍然是一种简单而有效的分类算法,尤其适用于文本分类和情感分析。

在实际应用中,可以结合朴素贝叶斯算法和其他机器学习算法,比如支持向量机、神经网络等,来提高舆情分析的准确性和效率。

总的来说,朴素贝叶斯算法在舆情分析中有着广泛的应用前景,尤其对于大规模的文本分类和情感分析任务来说,它可以帮助企业和政府部门更好地了解公众的态度和看法。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

图 1 贝 叶 斯 分 类 器

( =l ) 1 [ (i ( x( P (I)() 0 X x 1 x XC) 1 。1 Xc ) 5 ,贝 : C= i I + 一) 一 ih P ] P

1 x ( i ) (-  ̄1 PXl ) P C |, C ) C) 征值 x {l2 =xX ……x ,i ,……,∈(,)其 中 XX …… ( h  ̄ ) [P Xlh+ 1 x(- ( i h] ( h) 6 , ,, x O1 } = n 01 , b2 , CI x : ! X ( ) 在 PL =xJ X x为样本 D对 x, 。 , x ……, 特征 项的特征值 。 特征 x应 若 项 x 在样 本 D 中 出现 x 1 , 则 X取 0 则 样 本 D属 多 变 量 贝 努 里 事 件 模 型 中 P XI ) 般 采 用 文 档 频 次 估 i i 则 否 = 。 ( 一 C

上 (Y J ,

图 2 朴 素 贝 叶 斯 分 类 器

对 给定 的分类 变量 c, x 是 相 对 独立 的 , 各 i 因而 有 : P

1 朴素贝叶斯分类器 . 2 X x = 1 ( 。 I )4 。 C x C 贝 叶斯 分 类 器 结 构 如 图 1 示 ,该 网 中应包 含 一个 ( = l ) 1 P X=。h( ) 所 表示 分 类 的节 点 C C是 类 别 集 合 f …C } , c, , c… 中的 一个 朴 素 贝 叶 斯分 类 模 型 有 两种 :多 项 模 型 和 多变 量 贝 元素 ; 另外一组节点 x { =x, , X ……x } 表示用于分类 的特 努 里事 件 模 型 。多项 模 型 除 考 虑 特征 词 是 否 在代 码 出现 外 , 要 考 虑 特 征词 出现 的次 数 ; 多变 量 贝 努 里事 件 模 还 而 征 向量 。 型 只考 虑特 征 词 是 否 在代 码 中 出现 。 由于 多 项模 型 的计 算复杂性较高 , 所以文章采用后一种计算方法。 若令每个 特征项 x 对应的特征值 x 在取值 1 0时 , i i 和 分别表示特 征 项 在 x 代 码 D 中 出 现 和 没 有 出 现 时 的 权 重 ,则 : i P

构 如 图 2示 。

。

检测率和精准率 , 并且降低了恶意代码 的误报率 。

1 朴 素 贝 叶斯分 类

11 贝叶 斯 定 理 .

设 Y是 类 标 号 未 知 的数 据样 本 , H为 某 特 定 的样 本 类 , ( I 为 给 定 观 测 数 据 样 本 Y属 于类 H 的 概 率 。 P HY) 贝 叶斯 定 理如 下 : ( I = ! ! P HY) ! 2

第3 O卷第 6期

V0.0 No6 13 .

企 业 技 术 开 发

TECHNOLOGI CAL DEVEL0P ENT M OF ENTERPRI E S

2 1 年 3月 01

Ma . 01 r2 l

基 于 改进 的朴 素 贝叶斯 恶意代 码检 测 技 术 研 究

梁满满 , 徐 慧

( 国矿 业 大 学 ( 京 ) 电与 信 息工 程 学 院 , 京 10 8 ) 中 北 机 北 00 3

摘 要 : 章 介 绍 了传 统 的 朴 素 贝叶斯 恶意 代 码 检 测 算 法 , 在 传 统朴 素 贝叶 斯 算 法 基 础 上提 出改 进 , 文 并 引入 贡 献

系数 以增 大 特 征 项 对 合 法代 码 与 恶 意代 码 区分 的 能力 ,实 验 表 明该 方 法有 效 提 高 了恶 意 代 码 的 检 测 率 和 精 准 率, 并且 降低 了恶 意代 码 的误 报 率 。 关键词: 恶意 代 码 ; 素 贝叶 斯 ; 朴 互信 息 量 ; 类 器 分 中图 分 类 号 : P 9 . T 3 11 文 献标 识 码 : A 文 章 编 号 :06 8 3 2 1) 6 0 0 — 2 10 — 9 7(0 1 0 — 1 2 0