Fortinet-飞塔防病毒解决方案白皮书

飞塔防火墙03-部署防病毒

如何启用防病毒——保护内容表与策略

• 启用防病毒 • 设置超过阈 值的文件就 不再进行病 毒扫描(推 荐1M) • 是否过滤掉 超过阈值的 文件 • 防火墙策略 中调用

如何启用防病毒——测试防病毒是否启用

• 找到 • 点击右上角

• 点击此处

如何启用防病毒——报警信息

config antivirus service "http" set port 80 set port 8080 set scan-bzip2 disable set uncompnestlimit 12 set uncompsizelimit 10 end

在缓冲过程传递部分数据给用户——用户 舒适选项

防病毒

Course 201 v4.0

UTM菜单项——病毒检查

与病毒检测相关的菜单项

如何启用防病毒——查看病毒列表

进入“反病毒>配置>病毒列表”,查看病毒列表。 FortiGuard病毒定义列表在每次FortiGate设备接收到新的AV定义时进行更新。 FortiGuard中心病毒信息大全中FortiGate设备可以查看检测到的病毒、蠕虫、 特洛伊木马以及其他网络威胁的信息描述。

• 系统>维护>FortiGuard——设置 自动升级

如果你购买了推送式升级服 务的话,则可以选择该选项

通常FortiGate会自动寻找升级服务器 ,但是在此处可以指定升级服务器

如何设置病毒库升级——手工升级

• 系统>状态>许可证信息

如何设置非标准端口的病毒扫描

• 防病毒系统只扫描已知的端 口 (e.g. “http” = tcp/80) • 但是,它可以添加其他端口 • 仅仅当一个命令被触发的时 候才会激活 (文件传输)

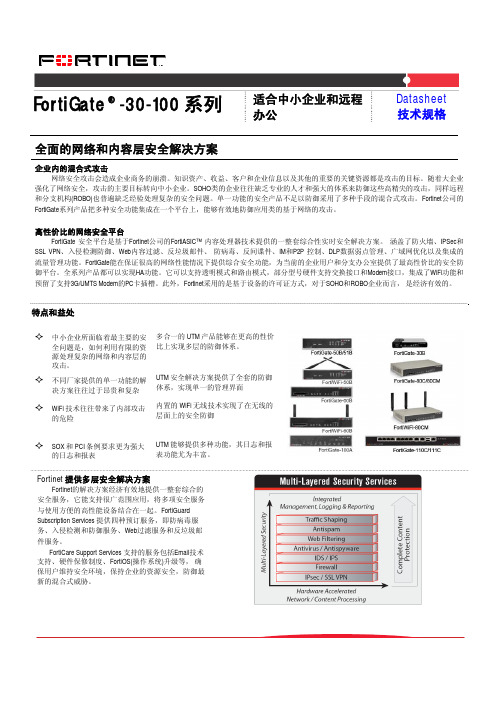

飞塔硬件防火墙FGT30-100

FortiGate® -30-100 系列适合中小企业和远程办公 Datasheet 技术规格全面的网络和内容层安全解决方案企业内的混合式攻击网络安全攻击会造成企业商务的崩溃。

知识资产、收益、客户和企业信息以及其他的重要的关键资源都是攻击的目标。

随着大企业强化了网络安全,攻击的主要目标转向中小企业。

SOHO类的企业往往缺乏专业的人才和强大的体系来防御这些高精尖的攻击,同样远程和分支机构(ROBO)也普遍缺乏经验处理复杂的安全问题。

单一功能的安全产品不足以防御采用了多种手段的混合式攻击。

Fortinet公司的FortiGate系列产品把多种安全功能集成在一个平台上,能够有效地防御应用类的基于网络的攻击。

高性价比的网络安全平台FortiGate 安全平台是基于Fortinet公司的FortiASIC™ 内容处理器技术提供的一整套综合性实时安全解决方案。

涵盖了防火墙、IPSec和SSL VPN、入侵检测防御、Web内容过滤、反垃圾邮件、防病毒、反间谍件、IM和P2P 控制、DLP数据弱点管理、广域网优化以及集成的流量管理功能。

FortiGate能在保证很高的网络性能情况下提供综合安全功能,为当前的企业用户和分支办公室提供了最高性价比的安全防御平台。

全系列产品都可以实现HA功能。

它可以支持透明模式和路由模式,部分型号硬件支持交换接口和Modem接口,集成了WiFi功能和预留了支持3G/UMTS Modem的PC卡插槽。

此外,Fortinet采用的是基于设备的许可证方式,对于SOHO和ROBO企业而言,是经济有效的。

特点和益处中小企业所面临着最主要的安全问题是,如何利用有限的资源处理复杂的网络和内容层的攻击。

多合一的UTM产品能够在更高的性价比上实现多层的防御体系。

不同厂家提供的单一功能的解决方案往往过于昂贵和复杂UTM安全解决方案提供了全套的防御体系,实现单一的管理界面WiFi技术往往带来了内部攻击的危险内置的WiFi无线技术实现了在无线的层面上的安全防御SOX和PCI条例要求更为强大的日志和报表UTM能够提供多种功能,其日志和报表功能尤为丰富。

FortiClient 和 Fortinet 安全基础架构的集成高级端点保护白皮书说明书

WHITE PAPERFigure 1: When deployed as part of the Fortinet Security Fabric, FortiClient can take advantage of threat-intelligence sharing to expand network visibility, detect attacks in real time, and coordinate threat response.Integrated Endpoint and Network Security Open Ecosystem Array A critical starting point to integrating endpoint and network security is an integrated, openecosystem of security solutions. Woven together to scale and adapt as business demandschange, the Security Fabric enables companies to address the full spectrum of challengesacross the expanding attack surface. Accordingly, part of the Fortinet Security Fabric,FortiClient works alongside common antivirus (AV) and endpoint detection and response (EDR)solutions. For example, users of Microsoft Windows Defender can augment their endpointprotection with FortiClient capabilities such as sandbox integration and VPN support.Endpoint Visibility and ManagementFortiClient integrates endpoint and network security, providing seamless visibility andcontrol across and between all endpoints, enforcing conditional access, and deliveringautomated threat response. It provides end-to-end visibility for both hosts and endpointdevices to help organizations harden endpoints and boost their security posture.Specifically, FortiClient simplifies endpoint management by centralizing key security tasks,identifying vulnerabilities, and correlating events to improve incident reporting. Followingare the ways FortiClient integrates endpoint and network security to provide transparentvisibility and management:Telemetry-based risk awarenessFortiClient establishes risk awareness by sharing real-time endpoint telemetry with networksecurity through the Fortinet Security Fabric. As part of this process, FortiAnalyzer collectslogs from FortiClient and other network components and incorporates global threatintelligence from FortiGuard Labs into a single pane of glass.Vulnerability managementFortiClient includes vulnerability scanning that allows IT infrastructure teams to discover andprioritize unpatched vulnerabilities. FortiClient also creates an applications inventory. Thisnot only provides visibility into software license utilization but also helps identify potentiallyunwanted applications and outdated applications for which patching support may not beavailable. All of this results in a reduced endpoint attack surface.Centralized provisioning and monitoringFortiClient allows IT infrastructure teams to deploy endpoint security software and performcontrolled upgrades to thousands of clients in just minutes, avoiding the time drain associated with manual deployment and minimizing human error. This seamless process is aided by FortiClient API integration with Microsoft Active Directory.Alert verificationIntegration between FortiClient and other security elements across the Security Fabric enables cross-referencing of events with network traffic. This feature helps to verify and triage alerts, enhancing the “signal-to-noise” ratio for incident reporting. As a result, IT infrastructure teams spend less time investigating false positives and are able to focus on identifying actual threats more accurately.Proactive risk managementOrganizations can augment their FortiClient endpoint security with an optional subscription to the FortiGuard Security Rating Service. The Security Rating Service helps IT infrastructure leaders improve their security in measurable ways and report their risk posture to executive management, boards of directors, and auditors. The Security Rating Service helps organizations understand where they stand in relation to peer organizations and accepted standards and provides actionable insights that IT infrastructure leaders can take to improve theorganization’s risk posture.Secure Remote AccessFortiClient offers IT infrastructure teams a powerful toolset for securing access by remote users, including conditional access empowered through endpoint and network integration and streamlined virtual private network (VPN 0 access) (Figure 2).Figure 2: FortiClient supports both IPsec and SSL VPN connections to provide secure remote access to remote users and branch offices.The FortiClient console allows administrators to provision VPN configurations and endpoint users to set up new VPN connections, saving time and reducing configuration errors.Conditional access empowered through endpoint and network integrationLeveraging conditional access capabilities in FortiClient, the IT infrastructure team is able to control endpoint access dynamically through virtual groups to determine access rights. Thus, as an example, only users in a finance group can retrieve information from the organization’s financial database. Yet, users in sales or engineering groups are unable to do so. Accordingly, FortiGate next-generation firewalls (NGFWs) retrieve and use FortiClient virtual groups to create firewall policies that enforce conditional access. This process is automatable since FortiGate NGFWs and FortiClient are integrated within the Security Fabric.Security enforcement also extends beyond virtual group access by automating conditional access: If an endpoint is out of compliance according to a preset condition (e.g., the device lacks a critical iOS or Android patch for a specified timeframe), FortiClient will assignthe user to a security-risk virtual group. By virtue of this designation, FortiGate NGFWs deny access to all resources except for internet connectivity. Once a user installs the required patch, FortiClient removes the user from the security-risk group, thereby restoring previous access rights.Streamlined VPN accessSecure sockets layer (SSL)/transport layer security (TLS) and IPsec VPN features inFortiClient provide secure and reliable access to corporate networks and applicationsfrom virtually any internet-connected remote location. FortiClient simplifies the remoteuser experience with built-in auto-connect and always-up VPN capability. Integration withFortiAuthenticator allows network teams to add two-factor authentication for additionalaccess security. In addition, FortiClient integrates with Microsoft Active Directory to facilitateauthentication and VPN logins using Active Directory credentials.Proactive Threat Response FortiClient leverages machine learning (ML)-based anti-malware, exploit prevention, web filtering, and sandbox integration to proactively protect endpoint devices. Here, FortiClient shares real-time threat intelligence across and between all endpoints and network securitycomponents to enable enterprisewide protection, regardless of where the threat is firstdiscovered. Threat-intelligence sharing facilitates automated responses, containingoutbreaks in near real time—thereby reducing time to containment and resolution.Automated remediationFortiClient automatically quarantines suspect devices to limit the spread of infection toother parts of the network. It also supports automatic patching for software applications andoperating systems, even when the endpoint is offline. These features help IT infrastructureleaders to ensure compliance with increasingly strict data privacy standards and industryregulations.Web filteringFortiClient delivers web security, web content filtering, and granular Software-as-a-Service(SaaS) control. In this case, it monitors browser and web application activity and enforcespolicies. FortiClient web filtering supports a variety of user devices, including Windows, Mac,iOS, Android, and Chromebook. Additionally, with FortiClient, IT infrastructure teams can seta consistent policy for devices when they are on and off the network. This enables them toavoid the time and expense needed to deploy and manage a third-party web filtering solutionor web proxy tools.Sandbox integrationFortiClient submits unknown or suspicious objects to FortiSandbox for detailed analysis.Once FortiSandbox identifies the threat, it notifies all FortiClient-protected endpoints andother security elements within the Security Fabric (Figure 3). This proactive approachallows IT infrastructure leaders to pinpoint and block unknown and zero-day threatsquickly and easily. ConclusionFortiClient facilitates deep integration between endpoint security and network security, especially when deployed as part of the FortinetSecurity Fabric. This integration strengthens not only endpoint security but also network security. At the same time, automation of endpoint security workflows and threat-intelligence sharing enables IT infrastructure leaders to streamline operations. This helps them deal with the cybersecurity skills shortage.65Copyright © 2019 Fortinet, Inc. All rights reserved. Fortinet , FortiGate , FortiCare and FortiGuard , and certain other marks are registered trademarks of Fortinet, Inc., and other Fortinet names herein may also be registered and/or common lawtrademarks of Fortinet. All other product or company names may be trademarks of their respective owners. Performance and other metrics contained herein were attained in internal lab tests under ideal conditions, and actual performance and other results may vary. Network variables, different network environments and other conditions may affect performance results. Nothing herein represents any binding commitment by Fortinet, and Fortinet disclaims all warranties, whether express or implied, except to the extent Fortinet enters a binding written contract, signed by Fortinet’s General Counsel, with a purchaser that expressly warrants that the identified product will perform according to certain expressly-identified performance metrics and, in such event, only the specific performance metrics expressly identified in such binding written contract shall be binding on Fortinet. For absolute clarity, any such warranty will be limited to performance in the same ideal conditions as in Fortinet’s internal lab tests. Fortinet disclaims in full any covenants, representations, and guarantees pursuant hereto, whether express or implied. Fortinet reserves the right to change, modify, transfer, or otherwise revise this publication without notice, and the most current version of the publication shall be applicable. Fortinet disclaims in full any covenants, representations, and guarantees pursuant hereto, whether express or implied. Fortinet reserves the right to change, modify, transfer, or otherwise revise this publication without notice, and the most current version of the publication shall be October 18, 2019 12:47 AM In addition to the above, FortiClient gives IT infrastructure teams end-to-end risk visibility based on threat-intelligence sharing and full control of security policies and responses. At the same time, it offers flexible, powerful remote access security with conditional admission and VPN support. Finally, FortiClient delivers proactive threat response with integrated, automated remediation, sandbox integration, web filtering, and interoperability with common AV and EDR solutions.Figure 3: By integrating with the Security Fabric, FortiClient automates the process of quarantining suspicious or compromised endpoints.1James Hasty, et al., “Advanced Endpoint Protection Test Report ,” NSS Labs, March 5, 2019. 2“Security Value Map: Advanced Endpoint Protection (AEP),” NSS Labs, March 2019. 3Jim Parise, “Heads Up: Cybercriminals Are Businesspeople ,” CFO, August 2, 2019.4Dionisio Zumerle, “The Long-Term Evolution of Endpoints Will Reshape Enterprise Security ,” Gartner, May 1, 2019.5“Empower Security Analysts Through Guided EDR Investigation: Bridging The Gap Between Detection And Response ,” Forrester, May 2019.6 Navanwita Sachdev, “The many motives of hackers and how much your data is worth to them ,” The Sociable, July 1, 2019.。

飞塔产品整体解决方案

18

FortiGate中型设备

适合中型企业和大型企业分支机构的安全设备

FGT-1240B

• 高性能多功能安全 • 更高性价比和同级别更高接口密度

FGT-1000C FGT-800C FGT-600C FGT-300C FGT-200B FGT-200B-POE

主要好处:

✓ 高速防火墙和 IPSec VPN 性能 ✓ 高速应用控制 ✓ 加速的 IPS/AV 性能 ✓ 板载存储器,用于 WAN 优化、本地报 告和归档*

数据库安全

FortiDB

数据库安全审计

安全云服务

FortiGuard 实时安全云 服务网络

终端访问安全

FortiClient

终端访问安全

统一安全管理

FortiAuthenticator

统一认证管理

FortiManager

集中安全管理

FortiAnalyzer

集中安全审计

7

7

Fortinet实现网络安全的全方位立体防御

FGT-240D

4 Gbps 6us 3.2M

FGT-280D (-POE)

4Gbps 2us 3.2M

每秒新建会话 IPSec VPN

IPS (HTTP) 防病毒 (代理/流 )

22k 450 Mbps

950 Mbps 300/700Mbps

22k 450 Mbps

950 Mbps 300/700Mb ps 40 x GE RJ45

300-600 Series Mid Range

800-1000 Series

3000 Series

5000 Series High End

PoE, High Density GE

FORTINET FortiGate 产品技术手册

美国FORTINET 公司系列产品技术手册V4.0版2004年7月北京办事处地址:北京市海淀区中关村南大街2号数码大厦B座903室 邮编100086 电话:(010)8251 2622 传真:(010)8251 2630网站:Fortinet 内部资料2004年目 录1. 公司介绍.................................................................................................................................................................4 1.1 公司背景............................................................................................................................................................4 1.2 产品简介............................................................................................................................................................4 1.3 关键技术............................................................................................................................................................4 1.4 总裁介绍............................................................................................................................................................5 1.5 业务范围 (5)2. 产品系列介绍 (6)2.1 F ORTI G ATE -50A................................................................................................................................................7 2.2 F ORTI G ATE -60...................................................................................................................................................7 2.3 F ORTI G ATE -100.................................................................................................................................................7 2.4 F ORTI G ATE -200.................................................................................................................................................8 2.5 F ORTI G ATE -300.................................................................................................................................................8 2.6 F ORTI G ATE -400.................................................................................................................................................9 2.7 F ORTI G ATE -500.................................................................................................................................................9 2.8 F ORTI G ATE -800...............................................................................................................................................10 2.9 F ORTI G ATE -1000............................................................................................................................................10 2.10 F ORTI G ATE -3000............................................................................................................................................10 2.11 F ORTI G ATE -3600............................................................................................................................................11 2.12 F ORTI G ATE -4000............................................................................................................................................12 2.13 F ORTI G ATE -5000............................................................................................................................................13 2.14 F ORTI M ANAGER 系统. (13)3. 产品功能和特点 (14)3.1 病毒防火墙新理念........................................................................................................................................14 3.2 F ORTI G ATE 系列.............................................................................................................................................14 3.3 基于网络的防病毒........................................................................................................................................15 3.4 分区域安全管理的特色...............................................................................................................................15 3.5 VPN 功能..........................................................................................................................................................15 3.6 防火墙功能.....................................................................................................................................................16 3.7 独特的内容过滤.............................................................................................................................................16 3.8 基于网络IDS 的/IDP 功能.............................................................................................................................16 3.9 VPN 远程客户端软件....................................................................................................................................17 3.10F ORTI ASIC F 技术和ORTI OS 操作系统 (17)3.10.1 高性能并行处理................................................................................................17 3.10.2 实时体系结构...................................................................................................17 3.10.3 实时内容级智能................................................................................................17 3.10.4 提供分区间安全的虚拟系统支撑.......................................................................18 3.10.5 高可用性(HA)...................................................................................................18 3.11 F ORTI G ATE 提供整体解决方案. (18)4.FORTIGATE 防火墙典型应用方案..................................................................................................................19 4.1 中小型企业防火墙应用...............................................................................................................................19 4.2 中大型企业防火墙应用...............................................................................................................................20 4.3 分布型企业防火墙应用...............................................................................................................................21 4.4 校园网安全部署应用....................................................................................................................................22 5. 销售许可证和认证证书. (23)5.1 公安部硬件防火墙销售许可证..................................................................................................................23 5.2公安部病毒防火墙销售许可证 (23)5.3中国信息安全产品测评认证中心 (24)5.4计算机世界推荐产品奖 (24)5.5中国 (24)5.6ICSA认证证书 (25)5.7在美国获奖 (26)6.技术支持方式 (27)6.1北京办事处技术支持 (27)6.1.1 技术支持、售后服务及人员培训 (27)6.1.2 服务组织结构 (27)6.1.3 技术咨询和培训 (27)6.2F ORTI P ROTECT防护服务中心 (27)6.3F ORT P ROTECT安全防护小组 (28)6.4F ORTI P ROTECT推进式网络 (28)7.说明 (29)7.1附件:公司与产品介绍资料 (29)7.2联系我们 (29)Fortinet 内部资料2004年1.公司介绍1.1 公司背景美国Fortinet(飞塔)公司是新一代的网络安全设备的技术引领厂家。

FortiGate 100D参数白皮书

1 年的硬件保修

90 天的 FortiCare Web 技术支持

90 天的软件升级

售后支持指南请参阅 /support/support/support.html

FortiGate100D 是为中小企业设计的

UTM 构建安全的 VPN 体系

FortiOS 4.3 创造安全的新概念

FortiOS 4.3 作为 FortiGate 的核心, 是以安全、性能和可靠为目标开 发的。该专用系统采用了强大的 FortiASIC 芯片提高安全性和性能。 FortiOS 可以实现多种安全功能, 如防火墙、VPN、入侵检测与防 御、反恶意软件、反垃圾邮件、 web 过滤、应用控制、数据防泄漏 和终端系统控制。

防病毒吞吐(代理/流扫描) 虚拟域(缺省/最大) 支持 AP 数 支持 FortiToken 数 不限用户数 高可用性

FortiGate-100D

22 22 16 1/2 1 16GB

2500/1000/200Mbps 37us

290Kpps 2.5M 22K

10,000/5000 450Mbps 1500/1500

虚拟专用网(VPN) ICSA 认证(IPSec) PPTP, IPSec, L2TP, GRE SSL VPN***

SSL VPN 支持通道和代理模式 SSL VPN 用户界面自定义 支持 DES, 3DES, AES 256 加密算法, SHA-1 / MD5 认证 SCEP 简单证书登记协议 OCSP 在线证书状态协议 Hub and Spoke 星型 VPN DPD 通道状态检测 NAT 穿越,XAUTH 认证 静态 VPN,动态拨号 VPN 支持

虚拟域为安全服务提供商提供解决方案

虚拟域可以将FortiGate划分出若干逻辑的 虚拟设备,每个虚拟设备可以单独设置路 由、防火墙策略、内容层的防病毒、IPS等功 能。安全服务商可以为多个企业组织部署一 个FortiGate,将其划分成若干逻辑设备分配给 不同的企业组织,并且为其设置相应逻辑设 备的管理权限,这样每个被服务的企业可以 单独地管理安全设置,查看相应的日志信 息。

FortiGate 100D参数白皮书

虚拟域为安全服务提供商提供解决方案

虚拟域可以将FortiGate划分出若干逻辑的 虚拟设备,每个虚拟设备可以单独设置路 由、防火墙策略、内容层的防病毒、IPS等功 能。安全服务商可以为多个企业组织部署一 个FortiGate,将其划分成若干逻辑设备分配给 不同的企业组织,并且为其设置相应逻辑设 备的管理权限,这样每个被服务的企业可以 单独地管理安全设置,查看相应的日志信 息。

用户对于可疑恶意软件威胁保证响应时间的需求,

Fortinet还可以提供FortiGuard防病毒安全订阅服务的 “高级响应” 服务级别。与用户购买的服务保证协

议(SLA)一起,这

种高级服务合同可为用户提供一个直接联系Fortinet全球威胁科研团队的渠道。

标准FortiCare支持服务 包括以下服务内容:

1 年的硬件保修

90 天的 FortiCare Web 技术支持

90 天的软件升级

售后支持指南请参阅 /support/support/support.html

FortiGate100D 是为中小企业设计的

UTM 构建安全的 VPN 体系

技术指标

硬件参数 10/100/1000 (总接口数) 最大网络接口数 10/100/1000 LAN(交换接口) USB(客户端/服务器) RJ-45 串口 内部存储

系统性能 防火墙吞吐量(1518/512/64UDP) 网络延时 防火墙吞吐量 PPS

并发会话

新建会话 防火墙策略数(全局/虚拟域) IPSec 吞吐量(512 字节) 网关到网关的 IPSec VPN 通道数 (全局/虚拟域) 客户端到网关 IPSec VPN 通道数 SSL VPN 用户数(推荐最大) SSL VPN 吞吐量 IPS 吞吐

Fortinet技术白皮书

Fortinet技术白皮书Version 5.02006.03目录1.公司介绍 (5)2.产品定位 (5)2.1产品理念 (5)2.2产品概述 (6)2.3系统结构 (6)3.功能列表 (7)4.FORTIGATE系列性能 (9)4.1F ORTI G A TE-50A (9)4.2F ORTI G A TE-60 (9)4.3F ORTI W I F I-60 (10)4.4F ORTI G A TE-100 (10)4.5F ORTI G A TE-100A (10)4.6F ORTI G A TE-200 (11)4.7F ORTI G A TE-200A (11)4.8F ORTI G A TE-300 (11)4.9F ORTI G A TE-300A (12)4.10F ORTI G ATE-400 (12)4.11F ORTI G ATE-400A (13)4.12F ORTI G ATE-500 (13)4.13F ORTI G ATE-500A (13)4.14F ORTI G ATE-800 (14)4.15F ORTI G ATE-800F (14)4.16F ORTI G ATE-1000A/FA2 (15)4.17F ORTI G ATE-3000 (15)4.18F ORTI G ATE-3600 (16)4.19F ORTI G ATE-5020 (16)4.20F ORTI G ATE-5050 (17)4.21F ORTI G ATE-5140 (17)4.其他产品 (19)4.1F ORTI M ANAGER-集中安全管理平台 (19)4.2F ORTI C LIENT-主机安全软件 (19)4.3F ORTI A NALYZER-集中日志报告系统 (19)4.4F ROTI R EPORTER -安全分析报告软件 (19)4.5F ORTI M AIL -高性能邮件安全平台 (19)5.FORTIGUARD 安全服务系统 (21)5.1F ORTI P ROTECT -全球安全防护服务体系 (21)5.3F ORTI G UARD入侵检测和防御服务 (21)5.4F ORTI G UARD W EB内容过滤服务 (21)5.5F ORTI G UARD反垃圾邮件服务 (21)6. FORTINET产品特色 (21)6.1F ORTINET提供了网络安全的整体解决方案 (21)6.2F ORTINET产品技术领先 (22)6.3F ORTINET产品功能齐全 (22)6.4F ORTINET产品线完善 (22)6.5F ORTI G A TE产品应用面广适合各种领域 (22)6.6F ORTINET设计的ASIC独特 (22)6.7F ORTI G A TE作为防病毒网关产品支持多种I NTERNET协议 (22)6.8F ORTI G A TE支持中文管理界面 (22)6.9F ORTINET有高端产品适合运营服务供应商应用 (23)6.10F ORTINET服务体系完善 (23)6.11F ORTI G ATE产品性价比高 (23)6.12F ORTINET产品可以为企业带来良好的投资回报率 (23)6.13F ORTINET产品在中国得到广泛应用 (23)6.14F ORTINET获得多项国家权威机构论证证书和销售许可证 (23)6.15F ORTINET产品在中国业界获得多项奖项 (23)7.竞争分析 (25)1.F ORTI G ATE作为防火墙产品与其它同类产品相比优势突出 (25)2.F ORTINET在网络安全市场上竞争对手甚少 (25)3.F ORTINET公司引领统一威胁管理市场潮流 (25)4.市场需要UTM的理由 (25)8. 销售许可 (26)9.典型应用 (27)9.1中小型企业防火墙应用 (27)9.2中大型企业防火墙应用 (28)9.3分布型企业防火墙应用 (28)9.4校园网络安全部署应用 (29)10.成功案例 (30)10.1应用案例1 (30)10.2应用案例2 (30)10.3应用案例3 (31)10.4应用案例4 (32)10.5应用案例5 (32)10.6应用案例6 (33)10.7应用案例7 (34)11.核心技术 (37)11.1技术要点 (37)11.2病毒防火墙新理念 (37)11.3基于网络的IDP功能 (37)11.4集成VPN的安全网关 (37)11.5ASIC加速和实时操作系统 (37)11.6独特的内容过滤 (38)11.7动态威胁防御系统 (38)11.8分区域安全管理 (38)12.技术支持 (39)1.公司介绍美国Fortinet(飞塔)公司是新一代网络安全防御技术的前锋,引导着网络信息安全发展的潮流。

Fortinet-飞塔BYOD+解决方案白皮书

使用Fortinet解决方案应对BYOD带来的问题和挑战介绍携带自己的办公设备(BYOD:Bring Your Own Device)一直是倍受争议话题,如何在员工使用BYOD在生产效率的提高与BYOD给企业带来安全风险之间实现最佳的平衡。

许多员工已经在使用自己的设备进行工作。

最近的一项行业调查表明,将近75%的员工已经使用自有设备访问与工作相关的数据。

目前一代的员工将BYOD看作一种权利,安全行业的专家也将BYOD视为他们最关心的安全问题之一,在政策与技术之间寻找平衡点确保个人设备以一种可实施的方式进行使用是非常具有挑战性的。

本文将探究一些与BYOD使用相关的优势,也提出一些BYOD在部署方面的关键安全问题。

最后,探讨基于网络的BYOD 部署以及和为什么网络是BYOD实施的最好场所。

BYOD带来的安全挑战BYOD有很多直观的优势:提高了生产率,降低生产成本,提高了员工的认可。

虽说这些好处相当具有吸引力,随之也有很多与部署BYOD环境相关的严重挑战。

与BYOD相联系的挑战可以迫使公司机构严格评估其安全状况和基础设施,必须考虑应对以下每一个挑战。

失控许多员工发现,对于移动设备往往不同于如同桌面设备必须遵守严格的公司政策。

利用这个政策的空白,许多员工使用其移动设备访问视频流文件和其他应用程序,这些应用程序的使用有悖于公司的标准政策。

随着移动设备提供了一种可以绕过公司规定的应用程序访问限制和员工行为准则,对企业网络的带宽造成了压力且降低了生产率。

增加了数据丢失的潜在可能性由于移动设备的使用不受传统的实体企业的规定的限制,潜在的数据丢失显著增加。

移动设备的用户面临的威胁包括恶意软件感染的风险,因疏忽或是恶意共享关键业务数据,甚至是移动设备丢失或被盗。

此外,公共环境中还存在以窃取无防护数据为唯一目的的流氓无线网络。

设备间不一致的安全政策另一个挑战是公司机构因不同的移动设备而不能指定有效统一的移动设备安全访问管理政策。

Fortinet-飞塔IPS入侵防御解决方案白皮书

1.系统威胁导言今天各个组织所面临的最大的苦恼是,如何描述所遇到的攻击和购买什么样的技术手段来发防御它们。

例如:“应用层”究竟意味着什么,“蠕虫攻击、蠕虫和恶意软件有什么区别”。

“应用”或者称为“应用层”是最容易混乱的概念了。

例如,谁是“应用层”攻击的制造者?或者说制造商的产品具有“应用层”防护能力,意味着什么?从某种意义上讲,OSI的七层模型仅仅是对网络通讯进行模块化描述(见图1)。

换句话说,它仅仅是停留在网络通讯的模型层面上,而对实际通讯(比如电子邮件、web浏览器和SAP)等没有什么实际作用。

即使象“SMTP”和“HTTP”这些通常被当作典型“应用层”的,实际上也是要确保高级别层次的应用能够和各种环境进行通讯。

但是,更为复杂的是,确实确实有一些“网络层应用”是符合七层协议的,比如说Telnet和FTP。

但是这些协议却更加深入地证明了“应用层”这个概念是多么地容易被误解的或错误地使用。

OSI的模型从信息安全角度来看这表明什么呢?与该文章相关的关键点在于:●在解释“应用层的攻击”和“应用层的防御”的概念时候一定要小心,尤其是在市场材料中使用。

目前没有定义好的或通用的概念。

●OSI的“应用层”确实是和网络层和传输层有所区别的,他们主要体现于网络通讯。

例如,攻击对以下应用仍旧是有危害的:各种工具类应用的代码和命令(比如浏览器、web服务器、数据库),各种可以重新封包或修改的软件(比如Word和SAP),以及个人数据(比如个人保健信息等)。

最有效和最精确的方法是:面向通讯的攻击和防御方法,面向文件的攻击和防御方法,面向数据的攻击和防御方法。

2. 攻击的生命周期分析与前面讨论概念不同的是,本章节将清楚地描述攻击工作方式。

和澄清“应用层”和“基于网络”的概念一样,讨论攻击的方法和作用对采用什么样的手段阻止它们是非常重要的。

我们认为攻击一般是由以下四步组成的:1、传递是指一个攻击如何从源到目标的。

本地执行的攻击往往是要靠手工导入和加载执行感染文件的。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1.病毒问题目前,恶意软件感染率大幅增高,以窃取公司敏感数据和破坏重要用户用户记录的恶意软件会给企业造成巨大的损失,企业必须选择正确的防御方式来阻止恶意软件感染。

针对现在的Internet,恶意软件研究人员发现了大量的恶意软件活动,并评估每天都有数以千计的恶意软件变种在发布并传播。

与之形成强烈对比的是,只是在几年前,研究人员每天只能发现少量新的恶意软件。

研究人员预计随着Internet中大量的新恶意继续恶化,这种情况仅是大流行的初期阶段。

同时黑客发布越来越复杂的恶意软件——一些被设计为偷渡式安装并通过一台曾经是信任的主机或假冒他人进行分发。

这篇文档针对在网关处检测数据的网关防病毒架构设计,描述、比较并提出了一份最好的实践指南。

这种架构被设计对识别并阻止恶意软件内容进行高速数据检查,如:键盘记录器、后门程序、间谍软件、rootkit等其它形态的恶意软件。

将两种主流架构进行比较。

第一种方式是Fortinet利用定制硬件来加速文件重组和应用识别的代理方式,可提供更全面的文件分析。

第二种是基于数据流方式,在对数据包进行逐个检测。

以下内容将描述基于流方式虽然可提供最大化的性能,但性能提高的代价是低检测率,增加用户因检测失败而感染恶意软件的高风险。

值得注意的是Fortinet向正规的第三方认证中心(ICSA实验室)提交了Fortinet架构以确保100%的WildList防御(WildList是一个Internet上最活跃病毒的数据库。

列表每月更新,由维护,Fortinet是其成员之一)。

每月的ICSA测试证明FortiGate设备可提供100%的WildList保护。

另外,Fortinet 对恶意软件防御相比WildList进行了扩充,使用启发式分析和文件还原引擎动态的检测多形态病毒及新的恶意软件变种。

通过对Web、FTP下载/上传、邮件信息及IM(即时消息)等应用的数据传输进行扫描,FortiGate设备可对最流行的恶意软件进行阻止。

反之,没有一种目前的基于流网关经过认证或行业证明可提供100% WildList保护。

2.Fortinet方式——加速的内容分析Fortinet网络架构是利用专用的硬件架构,在不牺牲网络安全性和性能的前提下,正确快速的检测恶意内容。

使用深度文件分析和基于代理的应用引擎,FortiGate设备把文件提交给内容层、协议层和启发式分析层等多个层次,使系统能检查到最复杂的多形态恶意软件。

为了进一步增加检测正确性,代理方式在检测前可对文件解包或解密,使FortiGate设备能解决规避方法。

由于文件经常被有意的打包或加密,以逃避基于流的检测方式。

例如,黑客清楚基于流检测的运行原理后,故意的打包恶意软件以逃避基于流扫描的检测。

打包文件是指把文件压缩或归档为某种格式,如UPX、gzip、ZIP和RAR。

正常使用Web应用时,Web服务器通常会为了更快的在Internet上传输内容对文件压缩。

一旦接收到文件,浏览器将会自动解压文件并显示或执行。

因为组成一个文件的所有数据包必须被缓存并重组,而解包文件通常会消耗很高的性能,大多数基于流的防病毒引擎只能提供有限的数据包重组支持。

微软最近的一份报告指出,超过一半的新发现的恶意软件为了逃避和迷惑的原因,都被进行了打包。

事实上许多基于流的引擎只能支持有限的数据包重组,这意味着部署基于流的防病毒网关后,超过50%的最活跃的恶意软件可能未被发现而流入网络——网关重要的安全缺陷使用户更易被感染,带来了高风险。

图2 基于流的防病毒网关潜在安全缺陷3.文件分析和恶意代码检测检测恶意软件内容的第一步,也是最重要的步骤,是应用检测规则前要把整个文件进行重组。

一旦FortiGate收到数据,将执行解包、解密及文件还原程序,复原出真实的二进制文件。

而基于流的引擎因不能对文件解包、解密并还原为二进制格式,所以静态签名库只能对文件的内容进行推测。

这种方式将提高误判的可能性,并可能阻塞正常的流量或中断重要应用程序的运行。

图3 FortiGate透明截取传输中的文件进行检测因数据在两台主机间传输,当数据传输到请求文件下载的客户端时,FortiGate透明的截取文件分片。

一旦接收到所有的分片,FortiGate将重组成完整的文件进行分析。

如果发现文件经过打包,将调用解包程序对文件解压缩,以得到真实的内容。

如果发现文件经过加密,FortiGate系统将对文件仿真执行以解密文件,显示出文件的真实内容并进行精确的分析。

当大文件的解包和解密时,FortiGate将提供更高的检测及精确性级别,以确保重要应用程序的正确运行。

以下的章节将讨论一个FortiGate如何正确检测多形态病毒的实例,这种病毒专门为设计为逃避基于流的检测。

4.比较多形态病毒检测方法多形态病毒是专门用来逃避依靠静态文件特征检测病毒的方法,这种病毒加密病毒代码并自动执行解和文件转化程序。

当多形态病毒在主机间传播时,通过使用不同的加密算法和前一个版本的关键信息,转化程序改变文件结构形成病毒变种。

变种包括同样的病毒,但文件结构已被改变,所以相对以前的版本很少或没有留下可被识别的模板。

因为转化引擎可能产生上百万的新变种,依靠特征检测每一种变种效率将非常低,占用资源也很高。

只有通过先重组完整文件再应用仿真程序来解密并显示文件代码的方式才能正确高效的检测多形态病毒。

图4 逃避静态签名库检测的多形态病毒变种基于流的方法基于流的防病毒厂商可能辩解他们能轻松的编写签名库来匹配打包或加密的文件本身。

事实上,捕获所有的初始和变种病毒将使签名库数量变得不切合实际,数据包级的检测会面对可量化性及系统资源问题。

签名库数量越多,可利用系统资源就越少,基于流的方法将严重的影响性能。

举例来说,一种多形态病毒变异出1,000种不同的变种。

多形态病毒每感染一台主机,转化引擎都可能为每一种形态随机使用不同的加密或关键信息进行编码。

通过为每个文件形态编写签名库来正确捕获一个病毒,基于流的方法需要:1 (初始) + 1,000 (变种) = 1,001 (为检测一种病毒的签名)文件变种数量的另一个要素是打包方法,对于基于流的防病毒网关,将需要更高的检测一种病毒的签名库数量。

Fortinet的方法通过使用仿真引擎,FortiGate架构只需要一条签名检测同一个多形态病毒。

文件被重组和分析时,如果发现文件被加密,FortiGate将仿真文件执行,以前的加密代码被解密并分析。

这种状态下,不管文件架构如何变化,只需要检查一条文件签名,不需要为每一变体编一条签名。

图5 FortiGate设备执行文件重组图6 FortiGate仿真引擎解密文件发现病毒代码Fortinet基于代理的方法能提供高性能和高水平安全的更好的平衡。

使用加速文件分析的专用硬件,FortiGate设备在保护高性能和低延迟的同时,还能实现包含解包和仿真引擎的更深度文件分析。

图7 Fortinet代理架构和基于流的防病毒网关功能比较基于流的防病毒测试在一些Internet网关上使用基于流的检测方式作为主要的恶意软件检测引擎。

尽管这种方式能提供较高的性能,但使用基于流的方式检测恶意软件有很大的局限性。

基于流的扫描技术通常用来做IPS(入侵保护)系统,能最有效和最理想的执行深度包检测,发现那些明确包含在一个或一些数据包中发送的攻击。

对使用基于流引擎网关防病毒产品功能测试中,通过在FTP客户端和服务器间传输EICAR测试文件测试检测能力。

首先传输ZIP格式EICAR文件,可以正确检测并阻止。

但同一个EICAR文件在传输前使用常用打包软件打包或归档后,轻易的通过了基于流的防病毒引擎检测。

图8 阻止FTP传输EICAR文件在使用常打包和归档程序对文件打包后,文件没有被检测到,轻易的通过了基于流的网络防病毒产品,并可在客户端下载和执行。

图9 FTP传输RAR格式的EICAR文件使用常用的RAR格式,EICAR文件未被检测到,成功的发送到客户端。

在下一个测试中,使用BZ2格式打包文件。

BZ2是在Internet上传输文件的另一种常用打包格式。

图10 FTP传输BZ2格式的EICAR文件使用常用的BZ2格式,EICAR文件未被检测到,成功的发送到客户端。

5.专利技术的硬件加速只有通过数据包的关联与重组,一些最复杂的混合型威胁才能被发现。

为了补偿先进检测技术带来的性能延迟,Fortinet使用FortiASIC芯片来为特征扫描、加密/解密和SSL等功能提供硬件加速。

Fortinet拥有专利的紧凑模式识别语言(Compact Pattern Recognition Language,简称CPRL)与FortiASIC一起使用,提供比基于PC工控机的安全设备高出数倍的性能。

通过一些很巧妙的设计,FortiASIC 总能帮助用户在威胁到达之前完成更新,而不会停留在过期的阶段。

正如图形加速卡能加速复杂图形的显示一样,FortiASIC和CPRL能对病毒和攻击检测进行特征和模板匹配进行加速。

Fortinet的完全内容检测和重组技术与业界第一个硬件加速检测引擎(FortiASIC和CPRL语言)一起,提供了当今最先进的ASIC加速安全产品⏹多种FortiASIC处理器加速防病毒FortiASIC是构建Fortinet独有硬件平台的基础。

FortiASIC处理器是针对实际应用开发的系列产品,它们或能够达到高速的网络处理性能,或采用了智能的扫描引擎,能够对安全应用、内容层处理进行加速,降低对CPU等系统资源的占用。

FortiASIC技术涵盖与FortiOS这样的经过安全加固的操作系统集成,以达到高速处理和完善的安全体系。

防病毒技术采用了最新的FortiASIC网络处理器(NP)、内容层处理器(CP)和多核处理器(SP)进行加速。

其中内容层处理器(CP)可以对文件级的病毒过滤进行加速,是目前业内文件级病毒网关技术性能最好的产品之一。

FortiASIC-SP可以对病毒的流扫描技术进行加速,以应用到高吞吐、低延时的网络环境中。

⏹先进的启发式和异常检测为了针对未知的威胁和有害流量的检测与防护,Fortinet将多个前沿的检测技术组合在一起,提供了启发式扫描和异常检测。

启发式扫描技术用来增强防病毒、反垃圾邮件和其它相关的扫描活动。

当异常检测被IDS和IPS检测引擎使用时,通过高级技术和基于特征的技术相结合,对于使用IP碎片和协议受控方法攻击的检测能力就大大增强了。

先进的防病毒扫描技术:●文件分析●蠕虫检测●文件类型分析●流扫描●启发式检查Fortinet的防病毒扫描引擎结合了多种技术来检测已知的和尚未开发出特征码的新病毒。

检测未知病毒是通过复杂的启发式扫描技术来进行的,这些技术需要用到文件头和实际的包内容来完成。