ipsec

认识IPSec

认识IPSecIPSec(互联网协议安全)是一个安全网络协议套件,用于保护互联网或公共网络传输的数据。

IETF在1990 年代中期开发了IPSec 协议,它通过IP网络数据包的身份验证和加密来提供IP 层的安全性。

IPSec简介IPSec 可为通信两端设备提供安全通道,比如用于两个路由器之间以创建点到点VPN,以及在防火墙和Windows 主机之间用于远程访问VPN等。

IPSec 可以实现以下4项功能:•数据机密性:IPSec发送方将包加密后再通过网络发送,可以保证在传输过程中,即使数据包遭截取,信息也无法被读取。

•数据完整性:IPSec可以验证IPSec发送方发送过来的数据包,以确保数据传输时没有被改变。

若数据包遭篡改导致检查不相符,将会被丢弃。

•数据认证:IPSec接受方能够鉴别IPSec包的发送起源,此服务依赖数据的完整性。

•防重放:确保每个IP包的唯一性,保证信息万一被截取复制后不能再被重新利用,不能重新传输回目的地址。

该特性可以防止攻击者截取破译信息后,再用相同的信息包获取非法访问权。

IPSec 不是一个协议,而是一套协议,以下构成了IPSec 套件:AH协议AH(Authentication Header)指一段报文认证代码,确保数据包来自受信任的发送方,且数据没有被篡改,就像日常生活中的外卖封条一样。

在发送前,发送方会用一个加密密钥算出AH,接收方用同一或另一密钥对之进行验证。

然而,AH并不加密所保护的数据报,无法向攻击者隐藏数据。

ESP协议ESP(Encapsulating Security Payload)向需要保密的数据包添加自己的标头和尾部,在加密完成后再封装到一个新的IP包中。

ESP还向数据报头添加一个序列号,以便接收主机可以确定它没有收到重复的数据包。

SA协议安全关联(SA)是指用于协商加密密钥和算法的一些协议,提供AH、ESP操作所需的参数。

最常见的SA 协议之一是互联网密钥交换(IKE),协商将在会话过程中使用的加密密钥和算法。

IPSec协议

IPSec协议协议名称:IPSec协议一、引言IPSec协议是一种网络安全协议,用于保护网络通信的机密性、完整性和身份验证。

本协议旨在确保数据在互联网上的传输过程中得到保护,防止数据被未经授权的第三方访问、篡改或伪装。

二、协议目的IPSec协议的目的是为互联网通信提供安全性,通过加密和认证机制,保护通信数据的隐私和完整性,同时确保通信双方的身份验证。

三、协议范围本协议适用于所有使用IPSec协议进行网络通信的实体,包括但不限于网络设备、服务器和终端用户。

四、术语定义1. IPSec(Internet Protocol Security):互联网协议安全性的缩写,是一种网络安全协议,用于保护网络通信的机密性、完整性和身份验证。

2. 加密:将明文数据转换为密文数据的过程,以保证数据的机密性。

3. 解密:将密文数据转换为明文数据的过程,以恢复数据的原始内容。

4. 认证:验证通信双方的身份,确保通信的可信性和完整性。

5. 安全关联(Security Association,SA):在通信双方之间建立的安全通道,用于加密、解密和认证通信数据。

五、协议要求1. 加密要求:a. 使用AES(Advanced Encryption Standard)算法进行数据加密,密钥长度为128位。

b. 加密算法的实现应符合国际标准,并经过安全性评估和认证。

c. 加密过程应对数据进行分组处理,确保数据的完整性和安全性。

2. 认证要求:a. 使用HMAC-SHA256(Hash-based Message Authentication Code)算法进行数据认证。

b. 认证算法的实现应符合国际标准,并经过安全性评估和认证。

c. 认证过程应对数据进行分组处理,确保数据的完整性和可信性。

3. 安全关联(SA)要求:a. 在通信双方建立安全关联之前,应进行身份验证,确保通信双方的身份可信。

b. 安全关联的建立应使用Diffie-Hellman密钥交换算法,确保密钥的安全性。

IPSec与SSLVPN比较

IPSec与SSLVPN比较随着互联网的快速发展,网络安全成为一个越来越重要的问题。

为了保护数据的安全性和隐私性,许多组织和企业都采用了虚拟专用网络(VPN)技术。

IPSec和SSLVPN是两种常见的VPN技术,本文将对它们进行比较。

一、IPSec概述IPSec(Internet Protocol Security)是一种广泛应用于网络的VPN安全协议。

它通过在网络层对数据进行加密和认证,确保数据的机密性和完整性。

1. 安全性:IPSec提供了强大的安全性。

它使用加密算法对数据进行加密,同时使用认证算法对数据进行验证,确保数据在传输过程中不被窃听和篡改。

2. 配置复杂性:IPSec的配置相对较为复杂。

它需要在每个连接点上进行单独配置,包括密钥管理、加密算法和认证算法等。

3. 性能损耗:由于IPSec对数据进行加密和解密的过程,会增加数据传输的开销,可能导致一定的性能损耗。

二、SSLVPN概述SSLVPN(Secure Socket Layer Virtual Private Network)是基于SSL 协议的VPN技术。

它使用了一套完整的加密和身份验证机制,确保数据在互联网上传输时的安全性。

1. 安全性:SSLVPN提供了可靠的安全性。

它使用SSL协议对数据进行加密,同时采用X.509证书对用户进行身份验证,确保数据传输过程中的安全性。

2. 配置简单性:相对于IPSec,SSLVPN的配置较为简单。

它使用基于浏览器的接入方式,用户只需在浏览器中输入统一资源定位器(URL),就可以访问企业网络。

3. 性能效率:由于SSLVPN使用的是基于应用层的加密方式,相对于IPSec来说性能开销较小,传输效率较高。

三、IPSec与SSLVPN的比较1. 配置复杂性与用户体验IPSec的配置相对复杂,需要专业知识和一定的技术支持。

而SSLVPN的配置相对简单,用户只需在浏览器中输入URL即可访问企业网络。

从用户体验角度来看,SSLVPN更加友好。

IPSec使用方法:配置和启用IPSec的步骤详解(六)

IPSec使用方法:配置和启用IPSec的步骤详解IPSec(Internet协议安全性)是一种用于保护网络通信的协议,可以提供数据的加密和认证。

本文将详细介绍IPSec的使用方法,包括配置和启用IPSec的步骤。

一、IPSec简介IPSec是一种网络层协议,用于提供端到端的安全性。

它可以在网络层对数据进行加密和认证,确保数据在传输过程中的安全性和完整性。

通过使用IPSec,用户可以安全地在互联网等不安全的环境下进行数据传输。

二、配置IPSec的步骤1. 确定安全策略在配置IPSec之前,需要确定安全策略,包括需要保护的数据、通信双方的身份验证方式、加密算法、认证算法等。

安全策略可以根据具体的需求进行调整。

2. 配置IPSec隧道IPSec隧道是安全通信的通道,需要配置隧道以实现加密和认证。

配置IPSec隧道时,需要配置以下内容:a. 选择加密算法:可以选择AES、3DES等加密算法。

b. 选择认证算法:可以选择HMAC-SHA1、HMAC-MD5等认证算法。

c. 配置密钥:需要配置加密和认证所需的密钥。

3. 配置IPSec策略IPSec策略用于控制哪些通信需要进行加密和认证。

配置IPSec策略时,需要指定以下内容:a. 源地址和目标地址:指定通信双方的IP地址。

b. 安全协议:指定使用的安全协议,可以选择AH或ESP。

c. 安全关联(SA):指定使用的加密算法、认证算法和密钥。

4. 配置密钥管理密钥管理是IPSec中非常重要的一部分,用于生成和管理加密和认证所需的密钥。

密钥可以手动配置,也可以通过密钥管理协议(如IKE)自动配置。

5. 启用IPSec完成上述配置后,可以启用IPSec。

启用IPSec时,需要将配置应用到网络设备上,以确保IPSec正常工作。

具体操作可以参考相关网络设备的文档。

三、启用IPSec的注意事项在启用IPSec之前,需要注意以下事项:1. 配置的一致性:配置IPSec时,需要确保各个网络设备的配置是一致的,以确保IPSec能够正常工作。

IPSec使用方法:配置和启用IPSec的步骤详解(九)

IPSec使用方法:配置和启用IPSec的步骤详解IPSec(Internet Protocol Security)是一种网络层协议,用于确保通信数据的安全性和完整性。

通过加密和身份验证机制,IPSec可以保护网络通信免受恶意攻击和数据泄露的影响。

在本文中,我们将详细介绍如何配置和启用IPSec。

第一步:了解IPSec的概念在我们开始配置和启用IPSec之前,有必要了解一些IPSec的基本概念。

IPSec使用两个核心协议:AH(Authentication Header)和ESP(Encapsulating Security Payload)。

AH负责对数据进行身份验证和完整性检查,而ESP则负责将数据进行加密和解密。

此外,IPSec还需要配置密钥管理机制,以确保安全的密钥分发和更新。

第二步:选择IPSec的实现方式IPSec可以在操作系统级别或网络设备级别进行配置和启用。

如果您正在使用Windows操作系统,您可以通过在操作系统设置中启用IPSec功能来配置IPSec。

另外,许多网络设备也提供了IPSec功能的支持,您可以通过设置设备的安全策略和规则来启用IPSec。

第三步:配置IPSec策略配置IPSec策略是启用IPSec的关键步骤之一。

在Windows操作系统中,您可以通过打开“本地安全策略”管理器来配置IPSec策略。

在“本地安全策略”管理器中,您可以定义多个安全规则,并指定何时和如何应用这些规则。

例如,您可以定义一个规则,要求所有从Internet到内部网络的数据包都必须经过IPSec保护。

在网络设备中,配置IPSec策略的方式可能会有所不同。

您可以通过登录设备的管理界面,并导航到相应的安全设置中来配置IPSec策略。

在这些设置中,您可以定义源地址、目标地址、安全协议和密钥等信息,以确保通信数据的安全性。

第四步:配置和管理密钥为了实现安全的通信,IPSec需要使用密钥对数据进行加密和解密。

IPSec使用方法:配置和启用IPSec的步骤详解(四)

IPSec使用方法:配置和启用IPSec的步骤详解IPSec(Internet Protocol Security)是一种常用的网络安全协议,用于对网络通信进行加密和身份验证。

通过使用IPSec,我们可以保护数据的机密性和完整性,防止黑客和未经授权的访问者获得敏感信息。

本文将详细介绍配置和启用IPSec的步骤。

一、了解IPSec在开始配置和启用IPSec之前,我们首先要对IPSec有所了解。

IPSec是一套协议和算法的组合,用于在网络层提供数据的安全性。

它通过在IP层加密数据包来保护数据传输的机密性和完整性。

IPSec协议具有两种模式:传输模式和隧道模式。

传输模式只对数据部分进行加密,而隧道模式将整个IP数据包都加密。

二、确定IPSec使用场景在配置和启用IPSec之前,我们需要确定IPSec的使用场景。

我们可以使用IPSec来保护两个网络之间的通信,也可以用于保护远程访问VPN连接。

了解使用场景有助于我们选择正确的配置选项和参数。

三、配置IPSec1. 确保网络设备支持IPSec协议。

大多数现代网络设备都支持IPSec协议,如路由器、防火墙和虚拟专用网关。

2. 找到并打开网络设备的管理界面。

可以通过在Web浏览器中输入网络设备的IP地址来访问管理界面。

3. 导航到IPSec配置页面。

不同的设备管理界面可能有所不同,但通常可以在安全或VPN设置下找到IPSec配置选项。

4. 配置加密算法。

IPSec支持多种加密算法,如AES、3DES和DES。

根据安全需求选择合适的算法。

5. 配置身份验证算法。

IPSec使用身份验证算法来确认通信双方的身份。

常见的身份验证算法有预共享密钥和证书。

选择适合的身份验证算法,并创建所需的密钥或证书。

6. 配置密钥管理。

密钥管理是IPSec中关键的一部分,用于协商和管理加密密钥。

可以选择手动密钥管理或自动密钥管理协议(如IKE)。

7. 配置IPSec策略。

IPSec策略定义了如何应用IPSec加密和身份验证规则。

IPSec使用方法:配置和启用IPSec的步骤详解(三)

IPSec使用方法:配置和启用IPSec的步骤详解IPSec(Internet Protocol Security)是一种常用的网络安全协议,用于保护网络通信的安全性和完整性。

通过对数据进行加密和认证,IPSec确保了数据在网络传输过程中的保密性和防篡改能力。

本文将详细介绍IPSec的配置和启用步骤,帮助读者了解如何使用IPSec 来保护网络通信的安全。

一、IPSec的概述IPSec协议是在网络层实现的安全协议,它通过对IP数据包进行加密和认证,确保数据在传输过程中的安全性。

IPSec使用了多种加密和认证算法,如DES、3DES、AES等,同时还支持两种模式:传输模式和隧道模式。

传输模式适用于通信双方在同一网络中,而隧道模式则适用于需要跨越不同网络的通信。

二、IPSec的配置步骤以下是IPSec的配置步骤:1. 确定加密和认证算法:首先,需要确定使用哪种加密和认证算法来保护通信。

常用的算法有DES、3DES和AES,认证算法可以选择MD5或SHA。

2. 配置密钥管理:IPSec需要使用密钥来进行加密和认证,因此需要配置密钥管理。

可以选择手动配置密钥,也可以使用自动密钥交换协议(IKE)来自动分发密钥。

3. 配置安全策略:安全策略定义了哪些流量需要被保护,以及如何进行保护。

可以根据需要定义多个安全策略,每个策略可以有不同的加密和认证算法。

4. 配置IPSec隧道:如果需要跨越不同网络的通信,需要配置IPSec隧道。

隧道配置包括隧道模式、本地和远程网关地址,以及相应的加密和认证算法。

5. 启用IPSec:完成配置后,需要启用IPSec来保护通信。

启用IPSec的方式可以是在路由器或网络防火墙上配置相应的规则,也可以在主机上使用IPSec客户端软件。

三、IPSec的启用步骤以下是IPSec的启用步骤:1. 检查设备支持:首先,需要检查网络设备是否支持IPSec。

大多数现代路由器、防火墙和操作系统都已经支持IPSec,但仍需确保设备支持。

IPSECvpn解释

IPsecVPNipsec是iP security的缩写,即IP安全性协议,他是为IP网络提供安全性服务的一个协议的集合,是一种开放标准的框架结构,工作在OSI七层的网络层,它不是一个单独的协议,它可以不使用附加的任何安全行为就可以为用户提供任何高于网络层的TCP/IP应用程序和数据的安全。

主要提供如下的保护功能:1。

加密用户数据,实现数据的私密性2。

验证IP报文的完整性,使其在传输的路上不被非法篡改3。

防止如重放攻击等行为4。

即可以确保计算机到计算机的安全,也可以确保两个通信场点(IP子网到子网)的安全5. 使用网络设备特点的安全性算法和秘钥交换的功能,以加强IP通信的安全性需求。

6. 它是一种VPN的实施方式。

ipsec不是一个单独的协议,它给出了应用于IP层上网络数据安全的一整套体系结构。

该体系结构包括认证头协议(AH)。

封装安全负载协议(ESP),密钥管理协议(IKE)和用于网络认证及加密的一些算法等.ipsec规定了如何在对等体之间选择安全协议,确定安全算法和秘钥交换,向上提供了访问控制,数据源认证,数据加密等网络安全服务。

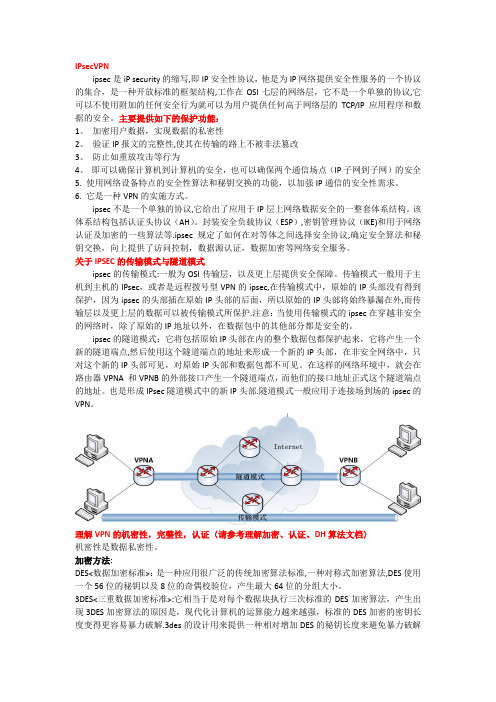

关于IPSEC的传输模式与隧道模式ipsec的传输模式:一般为OSI传输层,以及更上层提供安全保障。

传输模式一般用于主机到主机的IPsec,或者是远程拨号型VPN的ipsec,在传输模式中,原始的IP头部没有得到保护,因为ipsec的头部插在原始IP头部的后面,所以原始的IP头部将始终暴漏在外,而传输层以及更上层的数据可以被传输模式所保护.注意:当使用传输模式的ipsec在穿越非安全的网络时,除了原始的IP地址以外,在数据包中的其他部分都是安全的。

ipsec的隧道模式:它将包括原始IP头部在内的整个数据包都保护起来,它将产生一个新的隧道端点,然后使用这个隧道端点的地址来形成一个新的IP头部,在非安全网络中,只对这个新的IP头部可见,对原始IP头部和数据包都不可见。

在这样的网络环境中,就会在路由器VPNA 和VPNB的外部接口产生一个隧道端点,而他们的接口地址正式这个隧道端点的地址。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

SA:安全关联SAD:安全关联数据库SPD:安全策略数据库IKE:密钥交换协议IPSEC分为AH和ESP两种模式建立IPSEC有两个阶段、第一个阶段:建立一个名为ISAKMP SA的安全关联(主模式),以保证SA后续通信。

第二阶段:通信任何一方发起一个快捷模式的消息交换序列,完成用于保护通信数据的IPSEC SA的协商(分为:主模式和积极模式)密钥组:DH_GROUP DH加密算法生存期:密钥生存期PPS组:完美加密1. 搭建系统环境VMWare中建立4台虚拟机来进行试验。

操作系统:RHEL5内核版本:2.6.28.10网络拓扑图如下所示:2. 安装IPSec-tools-0.7.32.1. 下载IPSec-tools-0.7.3官网:/下载地址:ftp:///pub/NetBSD/misc/ipsec-tools/0.7/2.2. 安装IPSec-tools-0.7.3tar zxvf ipsec-tools-0.7.3.tar.gz进入ipsec-tools-0.7.3目录,执行:./configure;make;make install;3. Host2Host+Site2Site模式配置配置前,确保SERVER_1与SERVER_2的正常通信。

3.1. 配置IPSEC共享密钥3.1.1. 操作分别在SERVER_1与SERVER_2的/etc/racoon目录下建立配置文件,文件名为psk.conf,内容如下:psk.conf(SERVER_1):192.168.2.20 11111111YEETECpsk.conf(SERVER_2):192.168.2.10 11111111YEETEC3.1.2. 配置说明格式为:对端IP空格PSK其中,1. 对于本机而言,只配置对端IPSEC VPN隧道的PSK。

2. 每条IPSec VPN隧道对应的PSK,必须相同。

3.2. 配置IKE文件3.2.1. 操作分别在SERVER_1与SERVER_2的/etc/racoon目录下建立配置文件,文件名为racoon.conf,两端文件内容相同,内容如下:path include "/etc/racoon"; #配置文件位置path pre_shared_key "/etc/racoon/psk.conf"; #共享密钥文件path certificate "/etc/racoon/cert"; #证书文件目录log notify;# "padding" defines some parameter of padding. You should not touch these.padding{maximum_length 20; # maximum padding length.randomize off; # enable randomize length.strict_check off; # enable strict check.exclusive_tail off; # extract last one octet.}# if no listen directive is specified, racoon will listen to all# available interface addresses.listen{#isakmp ::1 [7000];#isakmp 202.249.11.124 [500];#admin [7002]; # administrative's port by kmpstat.#strict_address; # required all addresses must be bound.adminsock "/var/run/racoon/racoon.sock" "root" "users" 660;}# Specification of default various timer.timer{# These value can be changed per remote node.counter 5; # maximum trying count to send.interval 20 sec; # maximum interval to resend.persend 1; # the number of packets per a send.# timer for waiting to complete each phase.phase1 30 sec;phase2 15 sec;}remote anonymous #阶段一协商{exchange_mode main; #main:主模式,aggressive:野蛮模式lifetime time 4 hour;proposal {encryption_algorithm aes;hash_algorithm sha1;authentication_method pre_shared_key;dh_group 1;}}sainfo anonymous #阶段二协商{pfs_group 2;lifetime time 2 hour ;encryption_algorithm aes;authentication_algorithm hmac_sha1;compression_algorithm deflate ;}3.2.2. 配置说明橙色内容为待修改的配置选项,具体说明如下:path include "/etc/racoon"; #配置文件位置path pre_shared_key "/etc/racoon/psk.conf"; #共享密钥文件path certificate "/etc/racoon/cert"; #证书文件目录log notify;# "padding" defines some parameter of padding. You should not touch these. padding{maximum_length 20; # maximum padding length.randomize off; # enable randomize length.strict_check off; # enable strict check.exclusive_tail off; # extract last one octet.}# if no listen directive is specified, racoon will listen to all# available interface addresses.listen{#isakmp ::1 [7000];#isakmp 202.249.11.124 [500];#admin [7002]; # administrative's port by kmpstat.#strict_address; # required all addresses must be bound.adminsock "/var/run/racoon/racoon.sock" "root" "users" 660; }# Specification of default various timer.timer{# These value can be changed per remote node.counter 5; # maximum trying count to send.interval 20 sec; # maximum interval to resend.persend 1; # the number of packets per a send.# timer for waiting to complete each phase.phase1 30 sec;phase2 15 sec;}remote anonymous #阶段一协商{exchange_mode main; #main:主模式,aggressive:野蛮模式lifetime time 4 hour;proposal {encryption_algorithm aes;hash_algorithm sha1;authentication_method pre_shared_key;dh_group 1;}}sainfo anonymous #阶段二协商{pfs_group 2;lifetime time 2 hour ;encryption_algorithm aes;authentication_algorithm hmac_sha1;compression_algorithm deflate ;}其中path include:指定配置文件位置,默认为/etc/racoon。

path pre_shared_key:指定共享密钥文件位置和文件名,默认为/etc/racoon/psk.txt。

counter:指定发起连接重试次数,单位次。

interval:指定发起连接重试间隔时间,单位秒。

persend:指定发起连接发包个数。

phase1:指定发起连接阶段1超时时间,单位秒。

phase2:指定发起连接阶段2超时时间,单位秒。

exchange_mode:指定交换模式,有2个选项分别为:main、aggressive,建议采用main主模式(区别:交换信息数量、内容、协商能力等)。

lifetime time:指定阶段1密钥生存时间,单位小时。

encryption_algorithm:指定阶段1的数据加密算法,具有选项如下:des, 3des, des_iv64, des_iv32, rc5, rc4, idea, 3idea, cast128, blowfish, null_enc, twofish, rijndael, aes, camellia,建议采用aes算法,同时需要特别指出的是:指定的算法需要内核的支持(内核裁剪)。

hash_algorithm :指定阶段1的数据包hash算法,具体选项如下:md5, sha1, sha256, sha384, sha512,建议采用sha1算法,同时需要特别指出的是:指定的算法需要内核的支持(内核裁剪)。