路由器、交换机密码恢复实验

TFTP服务器,路由器、交换机密码恢复

从服务器中自动下载路由器配置文件

路由器的配置文件也可以存放在TFTP服务器中,通过一定的配置,路由 器在启动后可以自动下载路由器配置文件 1、网络共用文件:包含几个路由器共同的配置文件 2、私有配置文件:包含有某台路由器特有的配置信息 以上两个文件可以用任何纯文件编辑器进行编辑。

//将路由器配置成TFTP

交换机密码恢复

SPOTOTM 交换机类型包括:1900、Catalyst 2900XL、Catalyst 2948G、 2900SET、Cisco 3550以及华为S2403H。 以1900为例进行密码恢复: 1、将一台终端或装有超级终端软件的PC接到交换机的console口上。终 端参数设置设置为默认值。 2、拔掉电源。 3、按住前面板的mode键不放,插上电源,等3-5秒后松开mode键。会看 到一些相关的信息,根据交换机型号不同,显示情况也不相同 ……(根据SPOTO交换机,来进行密码恢复过程)。 实验中要求完成对SPOTO交换机所有密码恢复过程。

路由器启动顺序

路由器启动的时候,执行一系列步骤,称为boot sequence(启动顺序),来测试 硬件并加载所需的软件。启动顺序包括下列步骤: 1. 路由器执行POST(开机自检),POST检查硬件以验证设备的所有组件目前是 可运行的。POST存储在ROM中并从ROM运行。 2. bootstrap查找并加载Cisco IOS软件。bootstrap是位于ROM中的程序,用于 执行程序。bootstrap程序负责找到每个IOS程序的位置然后加载该文件。默认情 况下,所有Cisco路由器都从闪存中加载IOS软件。 3. IOS软件在NVRAM中查找有效的配置文件。此文件称为startup-config,只有 当管理员将running-config文件复制到NVRAM中时才产生该文件。 4. 如果NVRAM中有startup-config文件,路由器将加载并运行此文件。路由器 目前时可操作的。如果NVRAM中没有startup-config文件,路由器将启动setup mode(设置模式)来配置上述启动操作。

最完整版路由器交换机密码恢复、IOS与配置文件更新、IOS灾难恢复(最完整)

目录一.基本知识点 (2)1.路由器硬件 (2)2.路由器外部接口 (2)3.检查路由器状态信息 (2)4.路由器启动顺序 (2)5.Cisco配置寄存器描述 (3)二.路由交换密码恢复 (3)6.实验一 Cisco 2600/3600密码恢复实验 (3)7.实验一 Cisco 2500密码恢复实验 (4)8.实验二 Catalyst 2950/3550/3750的密码恢复实验 (4)三.用TFTP下载/更新路由器,交换机 IOS和配置文件 (5)9.实验三用TFTP下载Router 2600 IOS. 510.实验四用TFTP更新Router 2600 IOS. 611.实验五从TFTP下载/上传Router 2600配置文件 (6)12.实验六用TFTP下载Switch 2950 IOS. 613.实验七用TFTP更新Switch 2950 IOS. 714.实验八从TFTP下载/上传Switch 2950配置文件 (7)四.路由器,交换机灾难恢复 (7)15.实验九 Router 2600 常用灾难恢复方式 (8)15.1.方式一 tftpdnld方式恢复Router 2600 IOS. 815.2.方式二 xmodem 方式恢复Router 2600/3600 IOS. 816.xmodem 方式恢复Switch 2950. 10一. 基本知识点----------------------------------------------------------------------------------------------------------------------1. 路由器硬件RAM (随机访问存储器)存放IOS Copy映像,配置文件(running-config),路由表,以及数据缓存内容。

NVRAM (非易失性随即存储器)存放启动配置文件(startup-config),像CMOS一样,关闭电源用电池来维护。

路由器密码恢复、访问服务器的配置

第六阶段路由器密码恢复、访问服务器的配置目标:➢能够恢复路由器的密码➢访问服务器的配置路由器交换机配置应用-路由器密码恢复、访问服务器的配置上机部分简介本节实验来学习如何恢复路由器的密码,以及如何搭建实验室的使用环境,首先来学习访问服务器的构建。

练习6.1(估计实验时间30分钟)恢复路由器的密码1、在为路由器配置密码后,有时会忘记密码,如何再次进入特权模式呢,首先,连接控制台电缆,打开超级终端后,重新启动路由器,在启动时按Ctrl+break键。

2、出现的界面如图6.1所示。

图6.1按Ctrl+break后的界面3、在此界面下,输入o/r 0x2142,改变引导的加载方式,如图6.2所示。

图6.2输入命令路由器交换机配置应用-路由器密码恢复、访问服务器的配置4、最后输入字母i进行初始化,如图6.3所示。

图6.3初始化路由器5、重新引导后,进入系统配置对话菜单,输入no命令后,按回车键,进入路由器的用户配置模式下,输入enable命令,进入特权模式。

如图6.4所示。

图6.4进入特权模式6、在进入特权模式后,再次进入全局模式,设定特权密码,如图6.5所示。

路由器交换机配置应用-路由器密码恢复、访问服务器的配置上机部分图6.5重新设置特权级密码7、然后返回特权模式,利用copy start run命令,把原来的配置加载起来,如图6.6所示。

图6.6加载原来的配置8、加载原来的配置后,所有的端口都是关闭的,因此需要激活所有的端口,在所有的物理端口上使用no shutdown命令,如图6.7所示。

图6.7激活所有的物理端口9、在激活端口后,最后再使用copy run start命令来保存配置,如图6.8所示。

图6.8保存配置路由器交换机配置应用-路由器密码恢复、访问服务器的配置练习6.2(估计实验时间20分钟)实验平台的搭建——物理连接1、先把所使用的路由器和交换机依次放入机架。

注意保证机架所在位置的电气环境,是否符合标准,安装时设备之间应留有空间,以保证通风,同时也应该注意线缆的长度。

cisco交换、路由器登陆密码恢复

故障现象网络设备或大型应用服务软件为了安全起见,都会使用密码保护功能,这就需要网络管理员输入正确的密码后万能登录网络设备或服务软件中更改和浏览其配置,使用这一功能从一定程度上增加了系统的安全性,不过要是将事先设定的密码忘了。

在恢复上将会带来很大的麻烦。

下面这个例子,就是介绍在CISCO路由器特权密码忘记后,如何恢复并清除密码。

笔者所在公司使用一台CISCO 2511路由器,通过该路由器的串口与xDSL MODEM 连接。

接入数据局的DON专线。

有一天,因为网络结构发生变化,Internet提供商由中国电信更换成中国联通。

因此需要通过Console口进入路由器申更改IP地址、路由等相关内容。

可是使用中发现登录路由器需要口令,因为该路由器的设置是由笔者的前任完成的,而其离开公司时末将该密码移交给笔者。

加上平时该路由器工作稳定,而重启路由器时又不需要输入密码,因此对该密码也没有在意。

如会设置密码的前任同事已经出国,看来找到该路由器的密码已经不太可能。

诊断过程既然无法找到路由器密码,那只好从破解路由器密码着手了。

要破解路由器口令,首先应该了解路由器的启动原理,我们知道,路由器的存储介质一般由5部分组成,它们是ROM、闪存(Flash Memory)、不可变RAM(NVRAM)、RAM和动态内存(DRAM)。

当路由器正常启动时,路由器首先运行ROM中的自检程序,对路由器硬件进行自检,并引导系统(最小操作系统,Mini OS)。

接下来路由器将运行Flash中的IOS(Internetwork Operating System,网络操作系统),在NVRAM中寻找路由器配置,并将其装入DRAM中。

需要注意的是,当路由器加载最小操作系统后,操作员立即按"Ctrl"十"Break"键,即可停止装载IOS,而进入监视调试模式。

在该模式下,用户可以更改翻查看配置文件的启动位置(默认情况下,路由器配置保存在NVRAM中,该配置同时包含路由器的口令)。

忘记路由器与交换机密码如何解决

忘记路由器与交换机密码如何解决欢迎来到。

这篇是特地为大家整理的,希望对大家有所帮助!在一些企业网络中,通常会有一些人为的因素而导致一些设备的密码被忘记,这时就需要管理员来进行对这些设备的密码恢复或逐一更改,而如何更改这些设备上的密码就请看下面的配置例子。

假设有一台Cisco的交换机的密码被遗忘要进行重新更改密码我们应该怎么做呢?首先,我们先观察一下交换机,一般交换机上都是有一个按钮的那个按钮就是“mode”键,然后我们在将交换机链接到电脑上,并接通交换机的电源,在交换机接通电源的时候要立刻按住交换机上的“mode”键,长按一会儿。

打开SecureCRT这个终端仿真程序,链接到交换机。

当配置界面出现“switch:”的命令提示时就可以进行如下配置了。

(有的交换机是长按之后松开才回显示这个命令提示的界面)。

//在switch:提示后面输入Flash_init的命令进行初始化。

(将Flash:config.text的后缀名改为Flash:config.old,的目的是跳过这个文件加载,因为密码是储存在这个文件中的。

)//在加载的过程中会进行post的微代码进行引导。

//下面红框中问你想进入初始配置对话框吗?回答no就行。

//用show Flash查看配置信息。

//将Flash:config.text文件在重新加载到内存中去。

//这回可以进行密码的修改了。

(下面远程明文密码是写错的标注改为console口的密码设置)//用命令write进行保存配置,缩写为wr。

保存配置后再重启交换机就可以了。

(也可以用copy running-config startup-config命令进行保存,缩写为copy run star。

)路由器密码更改命令配置:首先要明白路由器的密码是保存在startup-config中的。

要在启动时绕过startup-config的配置,就要在重启路由器是按住电脑上的Ctrl键+Break键来中断IOS的加载,将路由器引入ROM Monitor模式中,在将配置寄存器的值0x2102改为0x2142,表示在启动时忽略startup-config的配置。

网络实验室锐捷交换机密码恢复方法

网络实验室锐捷交换机密码恢复方法2009年09月24日星期四 20:31网络实验室锐捷系列交换共有S2026、S2126、S3550、S3760等几个型号。

总结一下各自的修复密码方法:1,S2026交换机密码修复(1)建立超级终端,默认设置参数(参数9600);(2)重启交换机,同时不停得按ctrl+C(应该是有规律的),直到出现ctrl 工具菜单。

(3)输入 4——file management utilities ,如果文件不关紧要,可以输入1—— Remove a file,文件名输入“config.text”,回车,即可恢复到出厂设置。

(4)按下ctrl+q,就会转到命令行模式,此时,可直接输入load命令,重启交换机。

至此交换机恢复密码工作完成。

2,S21系列交换机密码修复方法就和s2026有所不同。

(1)打开超级终端,默认参数后,将波特率更改成57600。

(2)交换机重启上电,在3秒内完成如下工作:点击“确定”、不间断有节奏得按下ESC键,进入交换机ctrl层。

Continue with configuaration dialog ?[y/n] y ----输入y,回车。

在这里选择4——delete file;input filename :config.text ;确认y,选择6运行主程序即可。

3,S35系列交换机密码修复修复方法与S21系列相同;4,S3760交换机密码修复(1)建立超级终端,默认设置参数(参数9600);(2)交换机重启上电,在3秒内完成如下工作:点击“确定”、不间断有节奏得按下CTRl+C键,进入交换机ctrl层。

(3)在这里选择1,删除config.text; The filename you want to remove :config.text;回车确认。

(4)按下ctrl+Q进入命令行界面,在ctrl>下输入load,加载主程序。

修复成功。

5,RCMS修复(1)建立超级终端,默认设置参数(参数9600);(2)交换机重启上电,在3秒内完成如下工作:点击“确定”、不间断有节奏得按下CTRl+C键,进入交换机ctrl层。

恢复路由器的口令

实验十恢复路由器的口令一、实验目的:1、掌握路由器口令的恢复方法。

注:本文中红字部分,不属于学生实验报告的内容,请在作自己的实验报告时删除或替换。

二、实验环境1.实验设备:●硬件:[填写本组的实训设备:具体的型号]●软件:WINDOWS 98以上操作系统,装有超级终端软件和Telnet程序2.设备连接图:3.实验中的IP地址设置:本组PC机的IP地址:[192.168.X .1],掩码:255.255.255.0路由器FastEthernet 0/0的IP地址:[192.168.X .2] ,掩码:255.255.255.0(X为组号)三、实验内容1、进入ROM Monitor模式;2、恢复路由器口令;四、实验步骤:注意:以下配置命令中模式提示符前的Router代表路由器缺省名,实际配置中可能会遇到不同的路由名。

第一部分:准备工作,设置路由器的口令1.设置路由器的口令;Router#show start(查看启动配置,记录路由器的特权密码、console端口口令、虚拟终端口令)Router#config terRouter(config)#enable password cisco1(设置路由器的特权密码)Router(config)#enable secret cisco2(加密特权密码)下面设置进入Console控制台的口令Router(config)#line con 0(设置console线路)Router(config)#loginRouter(config)#password cisco3(console端口口令)下面设置Telnet登录口令Router(config)#line vty 0 4(设置vty线路)Router(config)#loginRouter(config)#password cisco4(虚拟终端口令)Router(config)#endRouter#show run(查看运行配置,确认刚设置的口令)2.配置路由器的F0/0口的IP地址并启用;Router(config)#int f0/0Router(config-if)#ip add 192.168.X .1 255.255.255.0(F0/0口的IP地址。

路由器与交换机口令恢复

路由器、交换机口令恢复

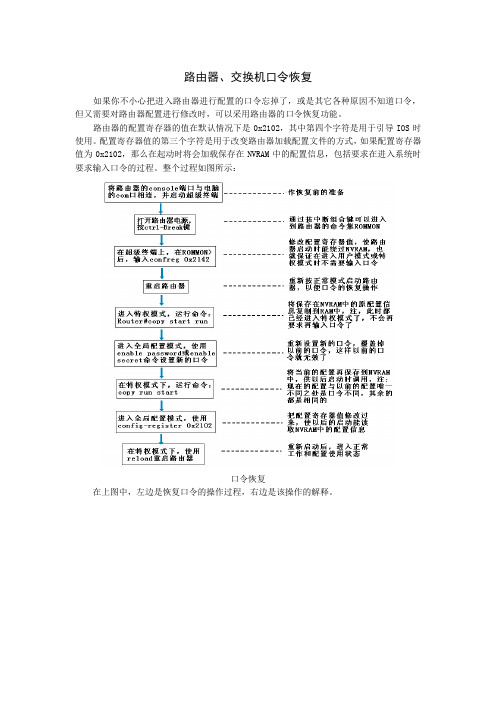

如果你不小心把进入路由器进行配置的口令忘掉了,或是其它各种原因不知道口令,但又需要对路由器配置进行修改时,可以采用路由器的口令恢复功能。

路由器的配置寄存器的值在默认情况下是0x2102,其中第四个字符是用于引导IOS时使用。

配置寄存器值的第三个字符是用于改变路由器加载配置文件的方式,如果配置寄存器值为0x2102,那么在起动时将会加载保存在NVRAM中的配置信息,包括要求在进入系统时要求输入口令的过程。

整个过程如图所示:

口令恢复

在上图中,左边是恢复口令的操作过程,右边是该操作的解释。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

路由器、交换机密码恢复实验

为了保护路由器和交换机的安全,需要采用密码技术。

可是出于种种原因,比如忘记密码,或者由于人员的流动,没做好工作交接,这时就需要使用密码恢复技术来恢复路由器和交换机的密码。

由于交换机无法在模拟器中模拟破解方法,本实验值介绍破解路由器密码的方法。

一.实验目的

在不知道路由器和交换机的密码时,对它们的密码进行破解。

二.实验原理

路由器和交换机的启动顺序都是由它们的寄存器值决定,破解密码就是通过修改寄存器值来达到在机器启动的时候跳过密码验证的启动步骤,从而达到进入机器的目的。

实验环境如下拓扑图1.所示,在Cisco Packet Tracer模拟器中模拟破解方法。

图1.

三.实验步骤

1.在不知道路由器密码时,重启路由器,在60秒内按下ctrl+break键,稍后路由器进入ROMmon 模式,如下图

2.所示。

图2.

2.修改寄存器的值病重启机器。

初始值为0x2102,当修改为0x2042时,跳过密码验证。

rommon 1> confreg 0x2142 //寄存器的值修改为0x2142

rommon 2> reset //重启机器

Continue with configuration dialog? [yes/no]: no //路由器重新启动,跟一台

新的路由器一样

3.把NVRAM中的配置文件拷贝到内存中。

Router#copy startup-config running-config

4.重新配置新的密码。

R1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#enable pass cisco

R1(config)#enable pass WHUT

R1(config)#enable secret WHUTxxxy

R1(config)#line vty 0 4

R1(config-line)#password WHUTxxxy

R1(config-line)#line console 0

R1(config-line)#password WHUTxxxy

5.使用“no shutdown”命令,打开所有使用的端口

R1(config)#int fa0/1

R1(config-if)#no shut

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to up

R1(config-if)#

R1(config-if)#

R1(config-if)#int lo0

R1(config-if)#no shut

R1(config-if)#int lo1

R1(config-if)#no shut

R1(config-if)#exit

6.改回配置寄存器的值。

R1(config)#config-register 0x2102

R1(config)#exit

%SYS-5-CONFIG_I: Configured from console by console 7.使用“show running-config”命令查看当前运行信息。

R1>en

Password:

R1#show run

Building configuration...

Current configuration : 960 bytes

!

version 12.3

no service timestamps log datetime msec

no service timestamps debug datetime msec

no service password-encryption

!

hostname R1

!

enable secret 5 $1$mERr$MpD9yCt3ZEhP9eg5OQY8s/

enable password WHUT

!

!

no ip domain-lookup

!

!

spanning-tree mode pvst

!

!

interface Loopback0

ip address 10.10.10.1 255.255.252.0

!

interface Loopback1

ip address 209.165.202.129 255.255.255.252 !

interface FastEthernet0/0

ip address 172.16.7.1 255.255.255.252 duplex auto

speed auto

shutdown

!

interface FastEthernet0/1

no ip address

duplex auto

speed auto

!

interface Vlan1

no ip address

shutdown

!

router ospf 1

log-adjacency-changes

passive-interface Loopback0

network 172.16.7.0 0.0.0.3 area 0

network 172.16.7.4 0.0.0.3 area 0

network 10.10.0.0 0.0.7.255 area 0

!

ip classless

ip route 0.0.0.0 0.0.0.0 Loopback1

!

no cdp run

!

!

line con 0

password WHUTxxxy

line vty 0 4

password WHUTxxxy login

!

end

8.保存配置

R1#write

Building configuration... [OK]。