Hibernate防止SQL注入

防止sql注入的正则

防止sql注入的正则

防止SQL注入是非常重要的,可以通过使用正则表达式来过滤

用户输入的数据,以防止恶意SQL注入攻击。

然而,使用正则表达

式来完全防止SQL注入是不切实际的,因为SQL注入攻击可以采用

多种变种和技巧,正则表达式可能无法完全覆盖所有情况。

不过,

我们仍然可以使用正则表达式来做一些基本的过滤和检查。

首先,我们可以使用正则表达式来检查用户输入是否包含特殊

字符,如单引号(')、分号(;)等,这些字符在SQL注入攻击中经常

被利用。

一个简单的正则表达式可以是,`[;']`,它可以匹配包含

分号或单引号的输入。

其次,我们可以使用正则表达式来检查输入是否符合预期的格式,例如如果用户输入的是数字,我们可以使用`^\d+$`来匹配一个

或多个数字;如果用户输入的是字母,我们可以使用`^[a-zA-Z]+$`

来匹配一个或多个字母。

这样可以确保输入的数据符合我们的预期,避免恶意输入。

另外,我们还可以使用参数化查询或存储过程等方式来避免

SQL注入攻击,这些方法比单纯依靠正则表达式更加安全可靠。

参

数化查询可以确保用户输入的数据被当作数据而不是SQL代码来处理,从而避免了SQL注入的风险。

总的来说,正则表达式可以作为SQL注入防护的一部分,但并不是唯一的防护手段。

在实际开发中,我们应该综合运用各种防护手段来确保系统的安全性。

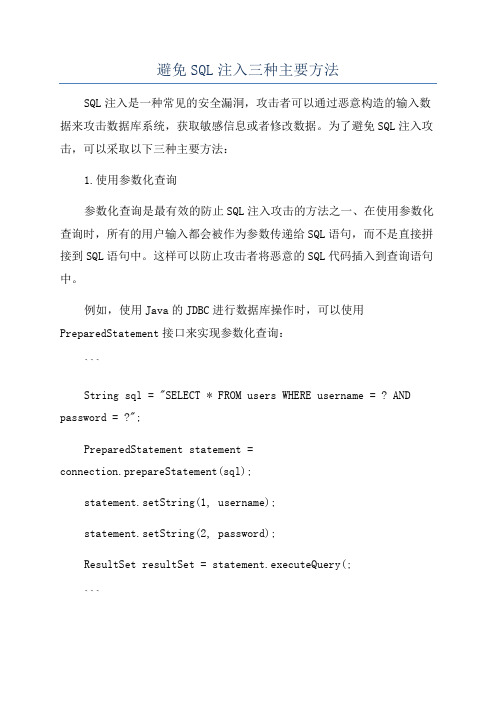

避免SQL注入三种主要方法

避免SQL注入三种主要方法SQL注入是一种常见的安全漏洞,攻击者可以通过恶意构造的输入数据来攻击数据库系统,获取敏感信息或者修改数据。

为了避免SQL注入攻击,可以采取以下三种主要方法:1.使用参数化查询参数化查询是最有效的防止SQL注入攻击的方法之一、在使用参数化查询时,所有的用户输入都会被作为参数传递给SQL语句,而不是直接拼接到SQL语句中。

这样可以防止攻击者将恶意的SQL代码插入到查询语句中。

例如,使用Java的JDBC进行数据库操作时,可以使用PreparedStatement接口来实现参数化查询:```String sql = "SELECT * FROM users WHERE username = ? AND password = ?";PreparedStatement statement =connection.prepareStatement(sql);statement.setString(1, username);statement.setString(2, password);ResultSet resultSet = statement.executeQuery(;```在这个例子中,通过使用`?`占位符来指定参数的位置,然后使用`setString(`方法将真正的参数值绑定到查询语句中。

这样无论用户输入的是什么,都不会破坏原有的SQL语句结构。

2.输入验证和过滤输入验证和过滤是防止SQL注入攻击的重要手段之一、通过对用户输入数据进行验证和过滤,可以排除潜在的安全风险。

在验证用户输入时,应该注意以下几点:-长度验证:限制输入的最大长度,以防止输入超出预期范围。

-数据类型验证:检查输入的数据是否符合预期的数据类型,如数字、日期等。

-白名单验证:只允许特定的字符或者字符集合,排除其他潜在的恶意字符。

在过滤用户输入时,可以使用一些常见的函数或方法,比如:- `mysqli_real_escape_string(`:用于转义特殊字符,防止SQL注入。

防止sql注入的正则

防止sql注入的正则

SQL注入是一种常见的网络攻击手段,黑客通过在输入框中输入恶意的SQL

代码,从而获取数据库中的敏感信息或对数据库进行破坏。

为了防止SQL注入攻击,可以使用正则表达式来对用户输入的数据进行过滤和验证,从而保证输入的安全性。

首先,我们可以使用正则表达式来过滤用户输入的数据,只允许特定的字符或

格式输入到数据库中。

例如,我们可以使用正则表达式限制用户只能输入数字、字母和部分特殊字符,而禁止输入SQL关键字或特殊的SQL语句。

这样就可以有效

防止黑客通过输入恶意的SQL代码来进行攻击。

其次,我们可以使用正则表达式来验证用户输入的数据格式是否符合要求。

例如,对于手机号码、邮箱地址等特定格式的数据,我们可以使用正则表达式来验证用户输入的数据是否符合该格式,从而确保输入的数据的合法性和安全性。

如果用户输入的数据不符合指定的格式,就可以及时给出提示并拒绝输入,从而有效防止SQL注入攻击。

另外,正则表达式还可以用来对用户输入的数据进行转义,将特殊字符转换为

普通字符,从而避免SQL注入攻击。

通过将用户输入的特殊字符进行转义处理,

可以有效防止黑客利用特殊字符来构造恶意的SQL语句,保护数据库的安全性。

总的来说,使用正则表达式来防止SQL注入攻击是一种简单而有效的方法。

通过对用户输入的数据进行过滤、验证和转义处理,可以有效保护数据库的安全性,防止黑客通过输入恶意的SQL代码来进行攻击。

因此,在开发和设计网站的时候,我们应该充分利用正则表达式这一工具,提高网站的安全性,保护用户的隐私信息。

只有这样,我们才能确保网站的正常运行,避免遭受SQL注入等网络攻击的危害。

SQL注入的原理及防范

SQL注入的原理及防范SQL注入(SQL Injection)是一种常见的安全漏洞,攻击者通过在输入框或URL参数中输入恶意SQL语句来执行未经授权的数据库操作。

SQL注入的原理是攻击者通过构造恶意的SQL语句,将其插入到应用程序的输入参数中,利用应用程序对用户输入数据的信任来获取或修改数据库中的信息。

要防范SQL注入攻击,开发人员和系统管理员需要遵循以下几个原则:1.使用参数化查询:参数化查询是防范SQL注入攻击最有效的方式之一、通过使用参数化查询,可以将用户输入的数据作为参数传递给SQL查询,而不是直接将用户输入的数据拼接到SQL语句中。

这样可以避免攻击者利用恶意SQL语句来执行未经授权的数据库操作。

2.输入验证和过滤:对用户输入数据进行验证和过滤是防范SQL注入攻击的另一个重要措施。

在接收用户输入数据之前,应该对数据进行验证,确保数据格式符合预期,并在需要时进行过滤,去除不安全的字符。

例如,可以使用正则表达式来验证输入数据是否符合特定的格式,或使用内置的函数来过滤危险字符。

3.最小化权限:在数据库的设计中,应该尽量采用最小权限原则,即只给予应用程序访问数据库所需的最小权限。

这样即使攻击者成功注入恶意SQL语句,也只能执行受限的操作,减少损失。

4.错误消息处理:在应用程序中,应该避免直接将数据库错误信息暴露给用户。

攻击者可以通过数据库错误信息来获取有关数据库结构和操作的信息,从而更有针对性地进行攻击。

应该对错误信息进行适当处理,显示友好的提示信息而不是详细的错误信息。

5.定期更新和维护:对应用程序和数据库进行定期的更新和维护也是防范SQL注入攻击的有效措施。

及时修补系统漏洞和更新软件版本可以减少攻击者利用已知漏洞进行注入攻击的机会。

总的来说,防范SQL注入攻击需要开发人员和系统管理员共同努力,采取多种手段综合防范。

只有在建立完善的安全机制和规范的开发流程的基础上,才能有效地防止SQL注入这种常见的安全威胁,保护应用程序和数据库的安全。

六个建议防止SQL注入式攻击

六个建议防止SQL注入式攻击SQL注入式攻击是一种利用应用程序对输入数据进行不当处理的安全漏洞,攻击者通过在输入数据中插入恶意的SQL语句来执行非预期的数据库操作。

为了防止SQL注入式攻击,以下是六个建议:1.使用预编译语句:使用预编译语句可以将SQL查询和参数分开,避免在构造SQL语句时拼接输入数据。

预编译语句会将输入数据视为参数,而不会将其作为SQL语句的一部分。

这样可以有效防止注入攻击。

2.参数化查询:使用参数化查询可以将输入参数绑定到预编译的SQL语句中,而不是直接将输入数据插入SQL语句中。

参数化查询可以确保输入数据在传递给数据库之前被正确地转义和处理,从而防止注入攻击。

3.输入验证和过滤:对于从用户接收的输入数据,进行验证和过滤是非常重要的。

输入验证可以确保输入数据符合预期的格式和类型,而过滤则可以去除输入数据中的特殊字符和关键字。

这样可以减少注入攻击的可能性。

4.最小权限原则:在配置数据库时,要将应用程序连接到数据库的账户权限设置为最小权限,避免使用具有过高权限的账户。

这样即使发生了注入攻击,攻击者也只能执行被授权的最低操作,减少了攻击的影响范围。

5.日志记录和监控:实施日志记录和监控机制可以帮助及时发现和响应潜在的SQL注入攻击。

通过监控数据库访问日志和用户行为,可以识别异常的查询和行为模式,及时采取措施防止攻击或限制其影响。

6.定期更新和维护:定期更新和维护数据库和应用程序可以帮助修补已知的安全漏洞和软件缺陷。

及时安装数据库和应用程序的补丁可以减少攻击者利用已知漏洞进行注入攻击的机会。

总之,通过使用预编译语句、参数化查询、输入验证和过滤、最小权限原则、日志记录和监控以及定期更新和维护,可以有效地防止SQL注入式攻击,并提高系统的安全性。

同时,敏感数据的保护也是很重要的,例如加密存储敏感信息等。

综合使用以上方法可以最大程度地降低SQL注入攻击的风险。

防止sql注入的正则

防止sql注入的正则SQL注入是一种常见的网络安全威胁,黑客利用这种漏洞向数据库服务器发送恶意SQL查询,从而获取敏感信息或者破坏数据库的完整性。

为了防止SQL注入攻击,开发人员通常会使用正则表达式对用户输入的数据进行验证和过滤。

以下是一些常用的正则表达式规则,用于防止SQL注入攻击:1. 过滤特殊字符:可以使用正则表达式来限制用户输入的内容只包含数字、字母和部分特殊字符,例如@、.、_等。

过滤掉常见的SQL注入关键词和特殊符号,如单引号、分号、注释符等。

2. 对SQL关键字进行转义:通过正则表达式检测用户输入的内容中是否包含SQL关键字,如SELECT、INSERT、UPDATE、DELETE等,如果包含则对其进行转义,避免被误解为SQL语句。

3. 验证数字和字符类型:对于预期是数字类型的数据,可以使用正则表达式验证用户输入是否为数字,避免传入非法字符。

对于字符类型的数据,可以限制输入的字符范围,如只允许输入英文字符、数字和部分特殊符号。

4. 输入长度限制:通过正则表达式限制用户输入的长度,避免输入过长的内容导致数据库缓冲区溢出等安全问题。

5. 使用参数化查询:虽然正则表达式可以帮助过滤和验证用户输入,但最有效的防止SQL注入攻击的方式是使用参数化查询。

参数化查询可以将用户输入的数据作为参数传入SQL语句,而不是直接拼接在SQL语句中,从而避免SQL注入攻击。

总的来说,正则表达式可以作为一种辅助手段,帮助开发人员对用户输入的数据进行过滤和验证,增强系统的安全性。

但是需要注意的是,正则表达式并非绝对安全,开发人员还需结合其他安全措施,如参数化查询、输入验证等,全面防范SQL注入攻击的发生。

希望以上内容能够满足您的需求,如有任何问题欢迎继续咨询。

防止SQL注入的一些解决方法

防⽌SQL注⼊的⼀些解决⽅法如何防⽌SQL注⼊-----解决⽅案--------------------------------------------------------过滤URL中的⼀些特殊字符,动态SQL语句使⽤PrepareStatement..------解决⽅案--------------------------------------------------------注⼊的⽅式就是在查询条件⾥加⼊SQL字符串. 可以检查⼀下提交的查询参数⾥是否包含SQL,但通常这样⽆益.最好的办法是不要⽤拼接SQL字符串,可以⽤prepareStatement,参数⽤set⽅法进⾏填装------解决⽅案--------------------------------------------------------sql注⼊形式:...where name="+name+",这样的sql语句很容易sql注⼊,可以这样:jdbcTemplate.update("delete from userinfo where id=? and userId=?", new Object[]{userInfo.getId(),userInfo.getUserId()});我的⼀些代码,望有⽤!------解决⽅案--------------------------------------------------------Sql注⼊漏洞攻击:如1'or'1'='1使⽤参数化查询避免mandText="select count(*) from 表名 where username=@a and password=@b";cmd.parameters.Add(new SqlParameter("a",".."));cmd.parameters.Add(new SqlParameter("b",".."));------解决⽅案--------------------------------------------------------恩,⽤框架,⽤jpa的pojo。

java中防sql注入方案

java中防sql注入方案在Java中防范SQL注入是至关重要的,以下是一些防范SQL注入攻击的常见方案:1.使用预编译语句和参数化查询:使用PreparedStatement而不是Statement可以有效防止SQL注入。

预编译语句将参数化查询参数,数据库会将其视为参数而不是可执行的SQL代码。

javaCopy codeString sql = "SELECT * FROM users WHERE username = ? AND password = ?"; try (PreparedStatement preparedStatement = connection.prepareStatement(sql)) { preparedStatement.setString(1, username); preparedStatement.setString(2, password); ResultSet resultSet = preparedStatement.executeQuery(); // 处理结果集}2.使用ORM框架:使用对象关系映射(ORM)框架,如Hibernate或MyBatis,可以帮助防止SQL注入。

这些框架通常会处理参数化查询,从而减少注入风险。

3.输入验证和过滤:对用户输入进行验证和过滤,确保输入符合预期格式和范围。

不信任的输入应该被拒绝或适当地转义。

4.使用数据库权限:给数据库用户分配最小必要的权限,避免使用具有过高权限的数据库连接。

这可以限制攻击者可能利用的权限。

5.避免动态拼接SQL语句:避免通过字符串拼接构建SQL语句,这样容易受到注入攻击。

尽量使用参数化查询或存储过程。

javaCopy code// 避免String sql = "SELECT * FROM users WHERE username = '" + username + "' AND password = '" + password + "'";6.安全的密码存储:不直接存储明文密码,而是使用哈希函数加盐存储密码。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

【转】Hibernate防止SQL注入

2009-05-14 13:10

今天读《Hibernate In Action》,看到有关的SQL中可能被注入单引号的问题

前阶段我做完了一个系统,如果在查询字段中输入单引号"'",则会报错,这是因为输入的单引号和其他的sql组合在一起编程了一个新的sql,实际上这就是SQL注入漏洞,后来我在前台和后台都对输入的字符进行了判断。

今天看《Hibernate In Action》第七章7.1.2绑定参数时发现也提到了这一点,以下是我的简短的翻译:

永远也不要写这样的代码:

String queryString = "from Item i where i.description like '" + searchString + "'";

List result = session.createQuery(queryString).list();

如果用户输入:foo' and callSomeStoredProcedure() and 'bar' = 'bar,则你的程序在执行一个简单查询后,还会调用某个存储过程,

这样你的程序就开了一个安全漏洞,如果用户偶尔输入了一个单引号,你的程序就可能报错(我的程序就这样呀!)。

永远也不要把未经检查的用户输入的值直接传给数据库!

幸运的时有一个简单的机制可以避免这种错误:

JDBC在绑定参数时有一个安全机制,它可以准确的将那些需要转义的字符进行转义(escape),

如上面的searchString,它被escape,不再作为一个控制字符了,而是作为被查询的匹配的字符串的一部分。

(这里指的是prepared statement,而是用普通的statment不行,我试过)。

另外,如果我们使用参数绑定,还可以提高数据库的执行效率,prepared statement语句被编译一次后,被放在cache中,就不再需要编译,可以提高效率。

参数绑定有2种办法:使用positional parameter或者named parameter。

Hibernate支持JDBC样式的positional parameter(查询字符串中使用?),它同使用named parameter的效果一样(查询字符串中使用:)。

使用named parameter

使用named parameter,我们重新写上面的查询语句:

String queryString = "from Item item where item.description

like :searchString";

冒号后面是一个named parameter,我们可以使用Query接口将一个参数绑定到searchString参数上:

List result = session.createQuery(queryString)

.setString("searchString", searchString)

.list();

因为searchString是一个用户输入的字符串,所以我们使用Query的

setString()方法进行参数绑定,这样代码更清晰,更安全,效率更好!

如果有多个参数需要被帮定,我们这样处理:

String queryString = "from Item item "

+ "where item.description like :searchString "

+ "and item.date > :minDate";

List result = session.createQuery(queryString)

.setString("searchString", searchString)

.setDate("minDate", minDate)

.list();

使用positional parameter

如果你喜欢,也可以使用positional parameter:

String queryString = "from Item item "

+ "where item.description like ? "

+ "and item.date > ?";

List result = session.createQuery(queryString)

.setString(0, searchString)

.setDate(1, minDate)

.list();

这段代码可读性强不如上面的强,而且可维护性差,如果我们的查询稍微改变一点,将第一个参数和第二个参数改变一下位置:

String queryString = "from Item item "

+ "where item.date > ? "

+ "and item.description like ?";

这样我们的代码中涉及到位置的地方都要修改,所以我们强烈建议使用named parameter方式进行参数绑定。

最后,在named parameter中可能有一个参数出现多次的情况,应该怎么处理呢?

String userSearch = "from User u where ername like :searchString" + " or u.email like :searchString";

List result = session.createQuery(userSearch)

.setString("searchString", searchString)

.list();

为了防止SQL注入,避免使用拼凑SQL语句的方式!!!。