【分享】2010下半年软件设计师上午试卷及网友答案

软件水平考试中级软件设计师上午基础知识历年真题试卷汇编1_真题(含答案与解析)-交互

软件水平考试(中级)软件设计师上午(基础知识)历年真题试卷汇编1(总分70, 做题时间90分钟)1. 选择题选择题()下列各题A、B、C、D四个选项中,只有一个选项是正确的,请将此选项涂写在答题卡相应位置上,答在试卷上不得分。

1.采用顺序表和单链表存储长度为n的线性序列,根据序号查找元素,其时间复杂度分别为(51)。

SSS_SINGLE_SELA 0(1)、0(1)B 0(1)、0(n)C 0(n)、0(1)D 0(n)、0(n)分值: 2答案:B解析:顺序表存储位置是相邻连续的,可以随即访问的一种数据结构,一个顺序表在使用前必须指定起长度,一旦分配内存,则在使用中不可以动态的更改。

他的优点是访问数据是比较方便,可以随即的访问表中的任何一个数据。

链表是通过指针来描述元素关系的一种数据结构,他可以是物理地址不连续的物理空间。

不能随即访问链表元素,必须从表头开始,一步一步搜索元素。

它的优点是:对于数组,可以动态的改变数据的长度,分配物理空间。

因此两者的查找复杂度就显而易见了。

2.设元素序列a、b、c、d、e、f经过初始为空的栈S后,得到出栈序列cedfba,则栈S的最小容量为(52)。

SSS_SINGLE_SELA 3B 4C 5D 6分值: 2答案:B解析:此题考查栈的用法,根据题中出栈的顺序,当元素c出栈后,栈中有元素a、b,当元素e出栈之前,栈中有元素a、b、d、e,此时栈中的元素达到最多。

因此栈S最小容量为4。

3.输出受限的双端队列是指元素可以从队列的两端输入、但只能从队列的一端输出,如图8—1所示。

若有e1、e2、e3、e4依次进入输出受限的双端队列,则得不到输出队列(53)。

SSS_SINGLE_SELA e4、e3、e2、e1B e4、e2、e1、e3C e4、e3、e1、e2D e4、e2、e3、e1分值: 2答案:D解析:此题考查队列的性质,队列为先进先出的线性结构,题中给出的受限的双端队列,两端都可以进,而一端可出,假设分a和b端,b端可以进出,由D 选项的出序列,可以看出e1、e2、e3按顺序从a端进入,而e4从b端进入,当e4从b端出来之后,无法将后面的e2出队列,故D选项有误。

2010下半年软件设计师真题word版

2010 年下半年软件设计师试卷●在输入输出控制方法中,采用(1)可以使得设备与主存间的数据块传送无需CPU 干预。

(1)A. 程序控制输入输出 B. 中断 C. DMAD. 总线控制●若某计算机采用8 位整数补码表示数据,则运算 (2) 将产生溢出。

(2)A. -127+1 B. -127-1 C. 127+1 D. 127-1●若内存容量为4GB,字长为32,则(3) 。

(3)A. 地址总线和数据总线的宽度都为32 B. 地址总线的宽度为30,数据总线的宽度为32C. 地址总线的宽度为30,数据总线的宽度为8D. 地址总线的宽度为32,数据总线的宽度为8●设用2K×4 位的存储器芯片组成16K×8 位的存储器(地址单元为0000H~3FFFH, 每个芯片的地址空间连续),则地址单元0B1FH 所在芯片的最小地址编号为 (4) 。

(4)A. 0000H B. 0800 H C. 2000 H D. 2800 H●编写汇编语言程序时,下列寄存器中程序员可访问的是(5) 。

(5)A. 程序计数器(PC) B. 指令寄存器(IR)C. 存储器数据寄存器(MDR)D. 存储器地址寄存器(MAR)●正常情况下,操作系统对保存有大量有用数据的硬盘进行 (6) 操作时,不会清除有用数据。

(6)A. 磁盘分区和格式化 B.磁盘格式化和碎片整理 C.磁盘清理和碎片整理 D.磁盘分区和磁盘清理●如果使用大量的连接请求攻击计算机,使得所有可用的系统资源都被消耗殆尽,最终计算机无法再处理合法用户的请求,这种手段属于(7) 攻击。

(7)A. 拒绝服务 B. 口令入侵 C. 网络监听 D. IP 欺骗●ARP 攻击造成网络无法跨网段通信的原因是(8) 。

(8)A. 发送大量ARP 报文造成网络拥塞 B. 伪造网关ARP 报文使得数据包无法发送到网关C. ARP 攻击破坏了网络的物理连通性D. ARP 攻击破坏了网关设备●下列选项中,防范网络监听最有效的方法是 (9) 。

2010年下半年软考程序员考试真题解析

2010年下半年软考程序员考试真题解析 2010年上半年(11⽉)考试围绕考试⼤纲,重点考查基础知识,考试题型没有变化。

下⾯就本次考试试题结构进⾏分析。

1、计算机硬软件综合知识试题 1、重点突出。

软件开发与运⾏维护基础知识、计算机硬件基础知识、数据结构与算法、数据库系统基础知识占总分的50%;其中软件开发与运⾏维护基础知识的所占分值⽐例较往年提升较⼤,分值占到了总分的20%。

2、多媒体技术的所占分值有所上升;络技术与操作系统所占分值有少许下降,计算机应⽤与信息、计算机英语、计算机数学在近年考试中基本稳定。

3、题⽬难易程度与往年持平。

2.程序设计基础 本次下午考试在题⽬数量和题型上没有变化,试题⼀⾄试题四为必答题,考查了程序流程图和C语⾔;试题五⾄试题六为⾯向对象的程序设计填空,要求考⽣在C++和Java中选择⼀门作答。

试题⼀:程序流程图 该题题型新颖,题⽬通过程序流程图考查考⽣对基本程序结构--选择的执⾏流程的掌握情况。

问题1~问题3不难,关键在问题4,这⾥实际上就是⼀个排列组合问题。

试题⼆:C语⾔程序设计 本题考查串的操作,包含两个程序段,相互之间没有关联。

程序段⼀主要考查考⽣对空间申请malloc函数、串结束标志,此题容易得分。

程序段⼆通过对字符串逆置考查递归算法,这是本题的难点。

题⽬要从程序逆置字符串的过程下⼿。

该题思想是先将第⼀个字符与最后⼀个字符交换,然后是第⼆个字符与倒数第⼆个字符交换,依次类推,每次处理两个字符。

由此可知每次递归调⽤的初始位置为当前字符的下⼀个位置s+1,剩余要逆置的字符串长度为当前字符串长度减2(len-2);那么程序到什么时候结束呢?当然是剩下字符长度⼩于2的时候就结束。

试题三:C语⾔程序设计 本题同样也包括两个程序段,相互之间没有联系,但都考查了函数的参数传递。

程序段⼀通过C⽂件的操作考查考⽣对⽂件变量的声明、数组作为实参的参数传递⽅式的掌握情况。

2010年下半年软考软件设计师考试试题及答案75417

葡萄牙帝国崛起的原因00000学号:2009302650033000姓名:王顺军000000院系:动力与机械学院能动2班000000作业:海权与帝国的崛起0000000【摘要】14世纪中期以后,葡萄牙民族国家逐渐形成,在经济和宗教因素的共同作用下产生了海外探险和扩张的强烈愿望。

随着葡萄牙人地理知识的积累、航海和造船技术发展,逐渐具备了跨越地理屏障,向未知海域探险的条件。

而民族国家的形成和社会政治条件也对其海上探险和扩张起到推动作用。

在探索非洲沿岸的过程中,葡萄牙建立了联系欧洲、非洲和美洲的大西洋贸易体系,创立并发展了以奴隶贸易为基础的新大陆殖民地种植园经济。

葡萄牙还经过探险开辟了好望角航线,闯入印度洋贸易体系,通过武装和垄断贸易参与并改变了印度洋贸易体系的运行方式。

此后葡萄牙通过海上探险和扩张建立起地跨欧洲、美洲、非洲、亚洲的庞大商业帝国。

0000【关键词】中央集权香料地理大发现全球贸易殖民扩张0000【引语】0000提起葡萄牙,现在年轻人脑海里立马涌现出的,是关于那支实力强劲的葡萄牙国家足球队以及世界足坛超级巨星C罗的记忆。

诚然,在21世纪的今天,葡萄牙在足坛的辉煌与炽热引得万人瞩目,以至于大多人对葡萄牙的了解仅限于其在世界足坛所取得的巨大成就。

殊不知,比起五百年前的葡萄牙崛起时王牌帝国的辉煌,毫不夸张地说,这些成就仅仅是一些不值一提的小事而已。

0000【正文】0000让我们简单回顾一下葡萄牙崛起的历程:14世纪中期以后,葡萄牙民族国家逐渐形成,在经济和宗教因素的共同作用下产生了海外探险和扩张的强烈愿望。

随着葡萄牙人地理知识的积累、航海和造船技术发展,逐渐具备了跨越地理屏障,向未知海域探险的条件。

而民族国家的形成和社会政治条件也对其海上探险和扩张起到推动作用。

在探索非洲沿岸的过程中,葡萄牙建立了联系欧洲、非洲和美洲的大西洋贸易体系,创立并发展了以奴隶贸易为基础的新大陆殖民地种植园经济。

葡萄牙还经过探险开辟了好望角航线,闯入印度洋贸易体系,通过武装和垄断贸易参与并改变了印度洋贸易体系的运行方式。

2010年下半年 软件设计师 详细答案

在输入输出控制方法中,采用(1)可以使得设备与主存间的数据块传送无需CPU干预。

(1)A.程序控制输入输出 B.中断 C.DMA D.总线控制【答案】C【解析】本题考查CPU中相关寄存器的基础知识。

计算机中主机与外设间进行数据传输的输入输出控制方法有程序控制方式、中断方式、DMA等。

在程序控制方式下,由CPU执行程序控制数据的输入输出过程。

在中断方式下,外设准备好输入数据或接收数据时向CPU发出中断请求信号,若CPU决定响应该请求,则暂停正在执行的任务,转而执行中断服务程序进行数据的输入输出处理,之后再回去执行原来被中断的任务。

在DMA方式下,CPU只需向DMA控制器下达指令,让DMA控制器来处理数据的传送,数据传送完毕再把信息反馈给CPU,这样就很大程度上减轻了CPU的负担,可以大大节省系统资源。

若某计算机采用8位整数补码表示数据,则运算(2)将产生溢出。

(2)A.-127+1 B.-127-1 C.127+1 D.127-1【答案】C【解析】本题考查计算机中的数据表示和运算基础知识。

釆用8位补码表示整型数据时,可表示的数据范围为-128〜127,因此进行127+1运算会产生溢出。

若内存容量为4GB,字长为32,则(3)。

(3) A.地址总线和数据总线的宽度都为32B.地址总线的宽度为30,数据总线的宽度为32C.地址总线的宽度为30,数据总线的宽度为8D.地址总线的宽度为32,数据总线的宽度为8【答案】A【解析】本题考查计算机系统的总线基础知识。

内存容量为4GB,即内存单元的地址宽度为32位。

字长为32位即要求数据总线的宽度为32位,因此地址总线和数据总线的宽度都为32。

地址总线的宽度就是处理机寻址范围,若地址总线为n位,则可寻址空间为2的n次方字节。

所以本题的可寻址空间为:4*1024*1024*1024*位,所以地址总线宽度为32设用2KX4位的存储器芯片组成16KX8位的存储器(地址单元为0000H~3FFFH,每个芯片的地址空间连续),则地址单元0B1FH所在芯片的最小地址编号为(4)。

软件水平考试(中级)软件设计师上午(基础知识)试题章节练习试

软件水平考试(中级)软件设计师上午(基础知识)试题章节练习试卷7(题后含答案及解析)题型有:1. 选择题 2. 主观题选择题(每小题1分,共75分)下列各题A、B、C、D四个选项中,只有一个选项是正确的,请将此选项涂写在答题卡相应位置上,答在试卷上不得分。

1.在32位的系统总线中,若时钟频率为1000MHz,总线上5个时钟周期传送一个32位字,则该总线系统的数据传送速率为______Mb/s。

A.200B.600C.800D.1000正确答案:C解析:已知时钟频率为1000MHz,即每秒工作1000M周期,又已知5个时钟周期传送一个32位(4字节),故该总线系统的数据传送速率为4×1000M/5=800Mb/s。

2.关于RS-232C,以下叙述中正确的是______。

A.能提供最高传输率9600b/sB.能作为计算机与调制解调器之间的一类接口标准C.可以与菊花链式连接D.属于一类并行接口正确答案:B解析:RS-232C是最为常见的串行接口,它规定的数据传输速率为波特率从50~19200不等,故答案A、D不正确。

调制解调器与计算机连接是数据电路通信设备DCE与数据终端设备DTE之间的接口问题。

将数据终端设备DTE与模拟信道连接起来的设备就叫数据电路通信设备DCE,MODEM就是DCE。

DTE 与DCE之间的连接标准有CCITTV.10/X.26,与EIA RS-423A兼容。

B符合。

3.两个同符号的数相加或异符号的数相减,所得结果的符号位SF和进位标识CP进行______运算为1时,表示运算的结果产生溢出。

A.与B.或C.与非D.异或正确答案:D解析:这一类型的题目考查的知识点是补码的运算及其溢出。

在确定了运算的字长和数据的表示方法后,数据的范围也就确定了。

一旦运算结果超出所能表示的数据范围,就会发生溢出。

发生溢出时,运算结果肯定是错误的。

当两个同符号的数相加(或者是相异符号数相减)时,运算结果有可能产生溢出。

2010下半年软件设计师上午真题及参考答案

●在输入输出控制方法中,采用(1)可以使得设备与主存间的数据块传送无需CPU干预。

(1)A. 程序控制输入输出 B. 中断C.DMAD.总线控制●若某计算机采用8位整数补码表示数据,则运算(2)将产生溢出。

(2)A. -127+1 B. -127-1 C. 127+1 D. 127-1●若内存容量为4GB,字长为32,则(3)。

(3)A. 地址总线和数据总线的宽度都为32B. 地址总线的宽度为30,数据总线的宽度为32C. 地址总线的宽度为30,数据总线的宽度为8D. 地址总线的宽度为32,数据总线的宽度为8●设用2K×4位的存储器芯片组成16K×8位的存储器(地址单元为0000H~3FFFH,每个芯片的地址空间连续),则地址单元0B1FH所在芯片的最小地址编号为(4)。

(4)A. 0000HB.0800HC.2000HD.2800 H●编写汇编语言程序时,下列寄存器中程序员可访问的是(5)。

(5)A. 程序计数器(PC) B. 指令寄存器(IR)C. 存储器数据寄存器(MDR)D. 存储器地址寄存器(MAR)●正常情况下,操作系统对保存有大量有用数据的硬盘进行(6)操作时,不会清除有用数据。

(6)A. 磁盘分区和格式化B.磁盘格式化和碎片整理C.磁盘清理和碎片整理D.磁盘分区和磁盘清理●如果使用大量的连接请求攻击计算机,使得所有可用的系统资源都被消耗殆尽,最终计算机无法再处理合法用户的请求,这种手段属于(7)攻击。

(7)A. 拒绝服务B. 口令入侵C. 网络监听D. IP 欺骗●ARP 攻击造成网络无法跨网段通信的原因是(8)。

(8)A. 发送大量ARP 报文造成网络拥塞B. 伪造网关ARP 报文使得数据包无法发送到网关C. ARP 攻击破坏了网络的物理连通性D. ARP 攻击破坏了网关设备●下列选项中,防范网络监听最有效的方法是(9)。

(9)A. 安装防火墙 B. 采用无线网络传输 C. 数据加密 D. 漏洞扫描●软件商标权的权利人是指(10)。

2010年下半年(11月)软考程序员真题及标准答案

由于在网上下了一张这个真题,由于在网上下了一张这个真题,结果里面带的答案是错误的,结果里面带的答案是错误的,结果里面带的答案是错误的,生气之于,生气之于,自己跑图书馆整理了一份答案出来,供大家参考,答案绝对正确了一份答案出来,供大家参考,答案绝对正确2010年下半年(11月)软考程序员真题-上午试题标准答案在线估分● 在Word 2003编辑状态下,若要将另一个文档的内容全部添加到当前文档的光标所在处,其操作是 (1) ;若要将文档中选定的文字移动到文档的另一个位置上,应该 按下 (2) ,将选定的文字拖曳至该位置上。

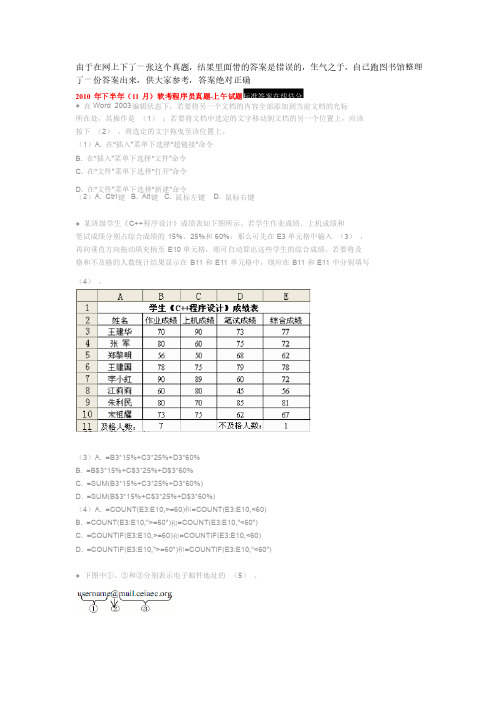

(1)A. 在“插入”菜单下选择“超链接”命令B. 在“插入”菜单下选择“文件”命令C. 在“文件”菜单下选择“打开”命令D. 在“文件”菜单下选择“新建”命令 (2)A. Ctrl 键 B. Alt 键 C. 鼠标左键 D . D. 鼠标右键● 某班级学生《C++程序设计》成绩表如下图所示。

若学生作业成绩、上机成绩和笔试成绩分别占综合成绩的15%、25%和60%,那么可先在E3单元格中输入 (3) , 再向垂直方向拖动填充柄至E10单元格,则可自动算出这些学生的综合成绩。

若要将及 格和不及格的人数统计结果显示在B11和E11单元格中,则应在B11和E11中分别填写 (4) 。

(3)A. =B3*15%+C3*25%+D3*60% B. =B$3*15%+C$3*25%+D$3*60% C. =SUM(B3*15%+C3*25%+D3*60%) D. =SUM(B$3*15%+C$3*25%+D$3*60%) (4)A. =COUNT(E3:E10,>=60)和=COUNT(E3:E10,<60) B. =COUNT(E3:E10,">=60")和=COUNT(E3:E10,"<60") C. =COUNTIF(E3:E10,>=60)和=COUNTIF(E3:E10,<60) D. =COUNTIF(E3:E10,">=60")和=COUNTIF(E3:E10,"<60") ● 下图中①、②和③分别表示电子邮件地址的 (5) 。