高中信息技术会考试题

高中信息技术会考(4)-高中信息技术试卷与试题

高中信息技术会考(4)-高中信息技术试卷与试题1. CPU的组成是()A. 运算器和处理器B. 控制器和存储器C. 存储器和运算器D. 运算器和控制器答案:D2. 存储器存储容量的基本单位是()A. 块B. 字节C. 比特D. 字长答案:B3. 下列属于计算机系统软件的是()A. 字处理软件B. 电子表格软件C. 操作系统软件D. 多媒体辅助教学软件答案:C4. 下列有关计算机病毒的说法,正确的是()A. 病毒没有传染性B. 病毒是因为机房环境不清洁而产生C. 病毒是具有破坏性的特制程序D. 损坏的计算机容易产生病毒答案:C5. 小李记得在硬盘中有一个主文件名为ebook的文件,现在想快速查找该文件,可以选择()A. 按名称和位置查找B. 按文件大小查找C. 按高级方式查找D. 按位置查找答案:A6. 上因特网浏览信息时,常用的浏览器是()A. Internet ExplorerB. Word 97C. WPS 2000D. KV300答案:A7. 发送电子邮件时,如果接收方没有开机,那么邮件将()A. 丢失B. 退回给发件人C. 开机时重新发送D. 保存在邮件服务器上答案:D8. 算式(1110)2+(4)10的运算结果是()A. (1011)2B. (10010)2C. (19)10D. (11)10答案:B9. 下列可以作为Excel宏名称的是()A. ab$1B. 3中C. ABCDD. 张三答案:C10. 下面是一段Visual Basic程序:() For x=1 To 10 Step 3 y=y+x Next x 它的基本控制结构属于"A. 顺序结构B. 分支结构C. 循环结构D. 网络结构答案:C。

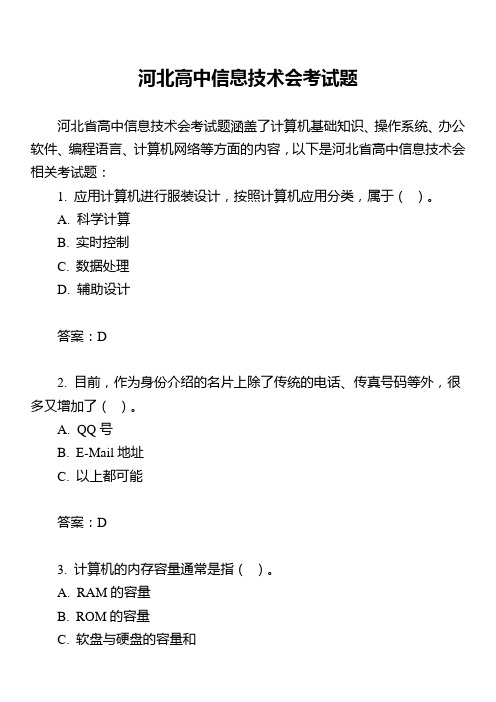

河北高中信息技术会考试题

河北高中信息技术会考试题河北省高中信息技术会考试题涵盖了计算机基础知识、操作系统、办公软件、编程语言、计算机网络等方面的内容,以下是河北省高中信息技术会相关考试题:1. 应用计算机进行服装设计,按照计算机应用分类,属于()。

A. 科学计算B. 实时控制C. 数据处理D. 辅助设计答案:D2. 目前,作为身份介绍的名片上除了传统的电话、传真号码等外,很多又增加了()。

A. QQ号B. E-Mail地址C. 以上都可能答案:D3. 计算机的内存容量通常是指()。

A. RAM的容量B. ROM的容量C. 软盘与硬盘的容量和D. 所有存储器容量的总和答案:A4. 1946年第一台电子计算机诞生,经过了60多年的发展,虽然有了很大的进步,但仍然遵循着()提出的基本工作原理。

A. 比尔·盖茨B. 图灵C. 冯·诺依曼D. 爱因斯坦答案:C5. 以下属于音频文件格式的是()。

A. bmpB. docC. wav答案:C6. 下列软件哪个主要用来制作动画()?A. MS WordB. FlashC. DreamweaverD. 记事本答案:B7. 有以下程序段,执行后,变量S的值为()。

A. 15B. 30C. 150D. 300答案:C8. 将这个文件夹设为共享后,我们在网上邻居中看到的共享文件夹名为()。

A. cl&sdfit生B. 常规共享C. 不共享(Q)D. 共享名(如:class1)答案:D9. 访问类型有以下几种,哪一种是只读()?A. 只读B. 读写C. 完全D. 根据密码访问答案:A。

高中信息技术会考试题

选择题下列哪个不是计算机硬件的组成部分?A. CPUB. 内存条C. 操作系统D. 硬盘在计算机网络中,HTTP代表什么?A. 超文本传输协议B. 文件传输协议C. 简单邮件传输协议D. 域名系统下列哪个是二进制数中的有效位?A. 2B. 10C. 1D. 8下列哪个是计算机存储单位中最大的?A. BitB. ByteC. KilobyteD. Terabyte哪个键通常用于在Windows操作系统中执行复制操作?A. Ctrl + CB. Ctrl + VC. Ctrl + XD. Ctrl + Z下列哪种类型的网络拓扑结构不包含中心节点?A. 星型B. 环形C. 总线型D. 网状型(注意:严格来说,网状型也可能有中心,但此题倾向于选不包含单一明确中心节点的)填空题计算机的核心部件是_____和_____。

答案:CPU(或中央处理器)、内存(或RAM)HTML是_____的缩写,用于创建网页内容。

答案:HyperText Markup Language计算机病毒是一种通过复制自身来感染计算机程序、数据或系统的_____。

答案:恶意软件在Windows系统中,用于管理文件和文件夹的图形界面是_____。

答案:资源管理器(或文件资源管理器)计算机网络中,IP地址用于在_____层唯一标识网络中的每台设备。

答案:网络_____是一种将大量数据存储在硬盘上,以便快速访问的技术。

答案:缓存(或高速缓存)简答题解释什么是“云计算”,并举例说明其在日常生活中的一个应用。

云计算是指通过网络以按需、易扩展的方式获得所需资源(包括硬件、平台和软件)和服务的一种计算模式。

例如,使用云存储服务(如百度云盘)存储和分享照片、文档等,就是云计算在日常生活中的应用。

简述计算机病毒的特点及预防措施。

特点:隐蔽性、传染性、潜伏性、破坏性、可触发性。

预防措施:安装并定期更新防病毒软件;不随意打开来源不明的邮件或附件;不下载和安装非官方或不可信的软件;定期备份重要数据;保持操作系统和软件的更新。

天津高中信息技术会考试题

第一部分:基础知识(共15分)

1.计算机硬件的基本组成包括哪些?(5分)

2.计算机软件的基本分类有哪些?(5分)

3.信息技术在哪些领域得到广泛应用?(5分)

第二部分:计算机网络(共20分)

1.常见的计算机网络类型有哪些?并说明各自的特点。

(10分)

2.Internet是什么?它由哪些组成?它的作用是什么?(10分)

第三部分:数据库(共20分)

1.数据库管理系统(DBMS)的主要功能有哪些?(10分)

2.数据库中的主要数据结构有哪些?并说明各自的特点。

(10分)第四部分:编程语言(共20分)

1.常见的编程语言有哪些?并说明各自的特点。

(10分)

2.编程语言的基本结构有哪些?并说明各自的作用。

(10分)

第五部分:信息安全(共15分)

1.信息安全的主要威胁有哪些?(10分)

2.如何保护信息安全?(5分)

第六部分:信息技术与社会(共10分)

1.信息技术对社会发展的影响有哪些?(5分)

2.信息技术在未来社会的发展前景如何?(5分)。

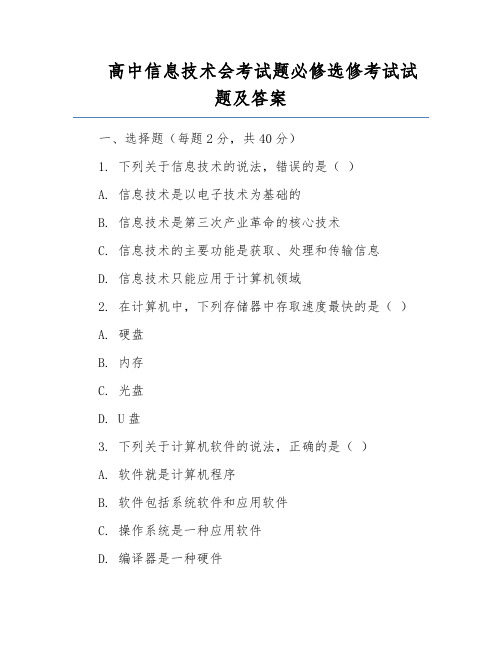

高中信息技术会考试题必修选修考试试题及答案

高中信息技术会考试题必修选修考试试题及答案一、选择题(每题2分,共40分)1. 下列关于信息技术的说法,错误的是()A. 信息技术是以电子技术为基础的B. 信息技术是第三次产业革命的核心技术C. 信息技术的主要功能是获取、处理和传输信息D. 信息技术只能应用于计算机领域2. 在计算机中,下列存储器中存取速度最快的是()A. 硬盘B. 内存C. 光盘D. U盘3. 下列关于计算机软件的说法,正确的是()A. 软件就是计算机程序B. 软件包括系统软件和应用软件C. 操作系统是一种应用软件D. 编译器是一种硬件4. 在Excel中,下列函数用于求和的是()A. SUMB. AVERAGEC. MAXD. COUNT5. 在计算机网络中,下列协议用于电子邮件传输的是()A. HTTPB. FTPC. SMTPD. Telnet二、填空题(每题2分,共20分)6. 计算机硬件系统包括________、________、________、________四大部分。

7. 计算机网络按覆盖范围分为________、________、________。

8. 在Word中,若要将选定的文本设置为斜体,需要使用________菜单。

9. 在PowerPoint中,若要添加动画效果,需要使用________菜单。

10. 在信息技术的发展过程中,________是第三次产业革命的核心技术。

三、判断题(每题2分,共20分)11. 计算机病毒是一种人为编写的恶意程序,其主要目的是破坏计算机系统。

()12. 在计算机中,内存和硬盘都属于存储器,它们的存取速度相同。

()13. 在计算机网络中,IP地址用于唯一标识网络中的每一台计算机。

()14. 在Excel中,函数AVERAGE用于求平均值。

()15. 在Word中,插入图片后,可以对其进行裁剪、旋转等操作。

()四、应用题(每题10分,共30分)16. 请简要说明计算机病毒的传播途径及预防措施。

高中信息技术会考试题

高中信息技术会考试题一、选择题1. 在计算机中,下列哪个设备是用于输出图像和文字的?A. 键盘B. 鼠标C. 显示器D. 打印机2. 互联网上信息的传输主要依靠哪种协议?A. HTTPB. FTPC. SMTPD. TCP/IP3. 下列关于操作系统的描述,哪项是正确的?A. 操作系统是软件和硬件之间的桥梁。

B. 操作系统只负责管理计算机的硬件资源。

C. 操作系统无法提供用户界面。

D. 操作系统是计算机中不可或缺的硬件部分。

4. 在Word文档中,如果需要将一段文字设置为加粗,应该使用哪个功能?A. 斜体B. 下划线C. 加粗D. 删除线5. 下列关于网络安全的措施,哪项是错误的?A. 定期更换复杂的密码B. 在公共网络上进行网银操作C. 定期更新操作系统和软件的安全补丁D. 使用防病毒软件进行定期扫描二、填空题1. 在Windows操作系统中,用于查看和管理文件的程序叫做________。

2. 计算机中的CPU是负责________的部件。

3. 在Excel中,如果要对一列数据求和,可以使用函数________。

4. 网络中的IP地址是用于标识________的。

5. 电子邮件地址通常由用户名和________组成。

三、简答题1. 请简述计算机病毒的特点及其对计算机系统的影响。

2. 描述网络钓鱼攻击的常见手法,并提供防范措施。

3. 说明Excel中数据筛选功能的作用及其操作方法。

4. 阐述信息技术在教育领域中的应用及其带来的变革。

四、综合题1. 假设你是学校的信息技术老师,需要为学生设计一份关于网络安全教育的课程计划。

请列出课程的主要教学内容和活动安排。

2. 描述如何使用Word和PowerPoint软件协作完成一个关于环境保护的多媒体项目报告。

3. 假设你需要为学校的图书馆设计一个简单的数据库系统,用于管理图书的借阅情况。

请描述该系统的基本需求和设计思路。

4. 针对高中生的日常学习生活,设计一个合理的时间管理方案,并解释信息技术如何帮助实现该方案。

高中会考信息技术试题

高中会考信息技术试题第一部分:选择题1.计算机中,一个二进制位代表:–[ ] 一个十进制数–[ ] 一个十六进制数–[x] 一个二进制数–[ ] 一个字符2.下列哪个不是计算机硬件的组成部分:–[ ] CPU–[x] 操作系统–[ ] 内存–[ ] 硬盘3.在计算机的存储器层次结构中,速度最快的是:–[ ] 磁盘–[x] 寄存器–[ ] 缓存–[ ] 内存4.下列哪个不是计算机网络的特点:–[ ] 共享资源–[x] 安全性保障–[ ] 可靠性–[ ] 可扩展性5.在网络传输中,TCP协议提供:–[ ] 数据报传输–[x] 可靠的字节流传输–[ ] 实时传输–[ ] 不可靠传输第二部分:填空题1.计算机中最小的存储单位是字节。

2.在计算机中,将二进制数转换为十进制数的方法是将每一位的权重与对应的二进制数相乘,然后求和。

3.HTTP协议中,请求行的格式是请求方法 URL 版本号。

4.在关系型数据库中,用于唯一标识每条记录的字段称为主键。

5.在计算机网络中,使用的最广泛的互联网协议是IP协议。

第三部分:问答题1.请简要解释什么是操作系统。

操作系统是计算机系统中的核心软件,负责管理和控制计算机硬件资源,为用户提供各种功能和服务。

它是计算机和用户之间的桥梁,可以管理计算机的进程、文件系统、内存、设备等,实现了计算机的高效运行。

2.请简要解释什么是数据库。

数据库是按照数据模型组织、存储和管理数据的集合。

它是为了满足数据持久化和高效访问的需求而设计的,可以对数据进行存储、查询、更新和删除等操作。

数据库可以分为关系型数据库和非关系型数据库两种类型,常用的关系型数据库有MySQL、Oracle等。

3.请简要解释什么是网络协议。

网络协议是指在计算机网络中,为了实现通信目的而制定的规则和约定。

它规定了数据传输的格式、传输的顺序、错误检测和纠正方式等,确保了不同计算机之间的通信正确、高效和可靠。

常见的网络协议有TCP/IP协议、HTTP协议、FTP协议等。

高中信息技术会考flash试题及答案

高中信息技术会考flash试题及答案高中信息技术会考Flash试题及答案一、选择题(每题2分,共20分)1. Flash中,以下哪个工具可以用来绘制直线?A. 铅笔工具B. 钢笔工具C. 直线工具D. 椭圆工具答案:C2. 在Flash中,帧可以分为哪两种类型?A. 关键帧和空白帧B. 普通帧和空白帧C. 关键帧和普通帧D. 关键帧和引导帧答案:A3. Flash中,以下哪个选项是用于创建补间动画的?A. 创建传统补间B. 创建形状补间C. 创建运动补间D. 创建遮罩补间答案:C4. 在Flash中,以下哪个属性可以控制对象的透明度?A. AlphaB. ColorC. Blend ModeD. X and Y答案:A5. Flash中,以下哪个命令用于将多个对象组合成一个组?A. GroupB. UngroupC. AlignD. Distribute答案:A6. 在Flash中,以下哪个选项用于创建新图层?A. Insert > TimelineB. Insert > LayerC. Insert > FrameD. Insert > Keyframe答案:B7. Flash中,以下哪个工具可以用来选择对象?A. 箭头工具B. 矩形工具C. 铅笔工具D. 刷子工具答案:A8. 在Flash中,以下哪个属性可以控制对象的旋转?A. RotationB. ScaleC. X and YD. Alpha答案:A9. Flash中,以下哪个选项用于创建新场景?A. Insert > SceneB. Insert > FrameC. Insert > LayerD. Insert > Timeline答案:A10. 在Flash中,以下哪个工具可以用来绘制矩形?A. 铅笔工具B. 钢笔工具C. 矩形工具D. 椭圆工具答案:C二、填空题(每题2分,共20分)1. 在Flash中,______ 帧是用于标记动画开始或结束的关键点。

高中信息技术会考试题及答案

高XX 息技术会考试题网络部分一、网络技术基础 1、计算机网络的功能1、计算机网络给人们带来了极大的便利,其基本功能是( D )A 、安全性好B 、运算速度快C 、内存容量大D 、数据传输和资源共享2、在处理神州号宇宙飞船升空及飞行这一问题时,网络中的所有计算机都协作完成一部分的数据处理任务,体现了网络的( B )功能。

A 、资源共享B 、分布处理C 、数据通信D 、提高计算机的可靠性和可用性。

2、计算机网络的分类3、表示局域网的英文缩写是( B )A 、WANB 、LANC 、MAND 、USB4、计算机网络中广域网和局域网的分类是以( D )来划分的A 、信息交换方式B 、传输控制方法C 、网络使用者D 、网络覆盖X 围5、广域网与LAN 之间的主要区别在于( B )。

A 、采用的协议不同B 、网络X 围不同C 、使用者不同D 、通信介质不同6、下面关于网络拓扑结构的说法中正确的是:( C ).A 、网络上只要有一个结点发生故障就可能使整个网络瘫痪的网络结构是星型B 、每一种网络只能包含一种网络结构C 、局域网的拓扑结构一般有星型、总线型和环型三种D 、环型拓扑结构比其它拓扑结果浪费线7、局域网常用的基本拓扑结构有环型、星型和( B )A 、交换型B 、总线型C 、分组型D 、星次型 8、下列哪种网络拓扑结构工作时,其传递方向是从发送数据的节点开始向两端扩散,只有与地址相符的用户才能接收数据,其他用户则将数据忽略?(D )A 、C 、 D9、交换机或主机等为中央结点,其他计算机都与该中央结点相连接的拓扑结构是( C )A 、环形结构B 、总线结构C 、星形结构D 、树型结构10、下图所示的网络连接图反映出了( A )网络拓扑结构。

A 、星型结构B 、环型结构C 、总线结构D 、树型拓扑311A 、光盘驱动器 B 、鼠标器 C 、显示器 D 、服务器12、下列属于计算机网络连接设备的是( A )。

高中信息技术会考(6)-高中信息技术试卷与试题

高中信息技术会考(6)-高中信息技术试卷与试题1. 计算机的软件系统一般分为()A. 程序与数据B. 系统软件与应用软件C. 操作系统与语言处理程序D. 程序、数据与文档答案:B2. 计算机常用的输出设备有()A. 键盘、显示器、打印机B. 键盘、鼠标、显示器C. 显示器、打印机、音箱D. 键盘、鼠标、扫描仪答案:C3. 下列存储器中,存取速度最快的是()A. 软盘B. 硬盘C. 光盘D. 内存答案:D4. 最容易使计算机感染病毒的操作是()A. 从键盘输入命令B. 随意打开陌生电子邮件C. 使用发霉软盘D. 将内存中的数据拷贝到磁盘答案:B5. Windows中的“回收站”,存放的是()A. 硬盘上被删除的文件或文件夹B. 软盘上被删除的文件或文件夹C. 网上邻居上被删除的文件或文件夹D. 所有外存储器中被删除的文件或文件夹答案:A6. 用PowerPoint制作的演示文稿扩展名是()A. .txtB. .pptC. .wavD. .avi答案:B7. 个人计算机通过电话线拨号方式接入因特网时,应使用的设备是()A. 交换机B. 调制解调器C. 电话机D. 浏览器软件答案:B8. 一张1.44MB软盘已保存了共1000KB的数据,则下列文件能存入该软盘的是()A. 300KB的文件B. 500KB的文件C. 700KB的文件D. 900KB的文件答案:A9. 下列二进制数中,最大的数是()A. (100)2B. (1000)2C. (1010)2D. (1001)2答案:C10. 下面是一段Visual Basic 程序:()Sub ex1() a=5 If a>5 Then b=2*a Else b=a*a+1 End If MsgBox (Str$(b)) End Sub 该程序运行结果是A. 1B. 10C. 25D. 26答案:D。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

. . .. . . .. .专业 . . 信息技术会考必修部分

主题一:信息技术与社会 (一)信息及其特征 1、现代社会中,人们把(B)称为构成世界的三大要素。 A.物质、能量、知识 B.信息、物质、能量 C.财富、能量、知识 D.精神、物质、知识 2、盲人摸象体现了信息交流的重要性,信息可以交流说明了信息具有( D ) A.价值性 B.时效性 C.载体依附性 D.共享性

3、下列叙述中,其中( D )是错误的 A.信息可以被多个信息接收者接收并且多次使用 B.信息具有时效性特征 C.同一个信息可以依附于不同的载体 D.获取了一个信息后,它的价值将永远存在。

4、网络上的信息被人下载和利用,这正说明信息具有( A ) A.价值性 B.时效性 C.载体依附性 D.可转换性 . . .. . . .. .专业 . . 5、( B )不属于信息的主要特征

A.时效性 B.不可能增值 C.可传递、共享 D.依附性

6、下面哪一个不属于信息的一般特征?( D ) A.载体依附性 B.价值性 C.时效性 D.独享性

7、天气预报、市场信息都会随时间的推移而变化,这体现了信息的( C ) A.载体依附性 B.共享性 C.时效性 D.必要性

8、交通信号灯能同时被行人接收,说明信息具有(B)。 A.依附性 B.共享性 C.价值性 D.时效性 9、关于信息特征,下列说确的是( B ) A:信息能够独立存在 B:信息需要依附于一定的载体 C:信息不能分享 D:信息反映的是时间永久状态 10、下面对信息特征的理解,错误的( B ) A.天气预报、情报等引出信息有时效性 B.信息不会随时间的推移而变化 . . .. . . .. .专业 . . C.刻在甲骨文上的文字说明信息的依附性 D.盲人摸象引出信息具有不完全性

11、在朝鲜战争即将爆发的时候,蓝德公司向美国政局高价兜售一份调查报告没被理会,战后美国政府分文未花就得到该报告,这体现了信息的:(D)

A:价值性 B:可伪性 C:具有可传递性 D:具有失效性 12、关于信息共享与物质的共享的差别,以下说确的是:C A:信息一方使用时另一方就不能使用 B:信息使用后就会损耗 C:信息可无限复制、传播或分配给众多的使用者 D:信息可以有限的使用 13、将几副相互无关联的图像通过图像处理软件(如Photoshop)的加工后,形成一副富有创意,有实际用途的图像,这体现了信息是( C )

A:可以共享的 B:需依附一定载体的 C:可以增值的 D:具有实效性 14、武王伐纣作为中国历史上的重大事件,却没有甲骨文资料记载其确切年代。现代考古工作者根据历史传说中的“天象”,利用天文知识成功地完成该时间的判定。这说明信息具有(C)特征。

A、可传递性 B、时效性 C、载体依附的可转换性 D、价值性 15、某次语文测验成绩已经按学号顺序录入到Excel表中,对语文成结在100分以上的学生筛选,得出相应的,这体现了信息的(B). . . .. . . .. .专业 . . A、可以共享的 B、可以增值的 C、需依附一定载体 D、具有时效性

16、下面有关对信息作用事例的理解,错误的是(D ) A.许多历史事件以文字的形式记载在书上,体现信息的依附性。 B.交通信号灯被许多行人接收,体现信息的共享性。 C.天气预报、股市行情体现信息的有价值性 D.身边的信息体现了信息的不完全性

(二)信息技术与社会 17、我们常说的“IT”是( A )的简称 A.信息技术 B.因特网 C.输入设备 D.手写板

18、总体来说,一切与信息的获取、加工、表达、(D)、管理、应用等有关的技术,都可以称之为信息技术.

A.识别 B.显示 C.交换 D.交流 19、下面哪句话是正确的( C ) A.现代的通信和计算机技术的发展产生了信息技术 . . .. . . .. .专业 . . B.21世纪人类进入信息社会,信息、信息技术就相应产生了。

C.有了人类就有了信息技术 D.有了计算机后就有了信息技术 20、关于信息技术的出现,下列说确的是(C ) A.自从有了广播、电视后就有了信息技术 B.自从有了计算机后就有了信息技术

C.自从有了人类就有了信息技术 D.信息技术是最近发明的技术 21、下列有关信息技术的描述正确的是A A.通常认为,在人类历史上发生过五次信息技术革命 B.随着信息技术的发展,电子出版物会完全取代纸质出版物 C.信息技术是计算机技术和网络技术的简称 D.英文的使用是信息技术的一次革命 22、不属于信息技术应用的是:D A:人工智能 B:电子商务 C:语音技术 D:纳米技术 23、在人类发展史上发生过( C )次信息技术革命 A.3 B.4 C.5 D.6 . . .. . . .. .专业 . . 24、人类经历的五次信息技术革命依次为:语言的使用、文字的使用,( C ),电报、、广播、电视的使用和计算机的普及应用及其与通信技术的结合。

A.火的使用 B.指南针的使用 C.印刷技术的应用 D.蒸汽机的发明和使用

25、虚拟现实技术融合了数字图像处理、计算机图形学、多媒体技术、( A?D )等多个信息技术分支。(教科多媒体技术应用第4页)

A.传感器技术 B.网络技术 C.通信技术 D.三维动画技术

26下面( A)属于虚拟现实技术。 A.电子宠物 B.ASR C.TTS D.Office助手 27、( B )中的关键技术包括语音识别技术和语音合成技术。 A.虚拟技术 B.语音技术 C.汉字识别技术 D.桌面系统

28、关于语音技术,下面不正确的说法是( C ) A.语音技术中的关键是语音识别和语音合成B.语音合成是将文字信息转变为语音数据

C.语音技术就是多媒体技术 D.语音识别就是使计算机能识别人说的话 . . .. . . .. .专业 . . 29、语音技术的关键技术有:B

A:语音播放 B:语音识别 C:语音存储 D:语音输入 30、使用电脑既能听音乐,又能看影碟,这是利用了计算机的(A)。 A、多媒体技术 B、信息管理技术 C、自动控制技术 D、人工智能技术 31、下面( D )不是信息技术的发展趋势。 A.越来越友好的人机界面 B.越来越个性化的功能设计 C.越来越高的性能价格比 D.越来越复杂的操作步骤 32、GUI是指(C)。 A、友好人机界面(人机界面(Human Computer Interface,简称HCI)通常也称为用户界面)

B、导航用户界面 C、图形用户界面 D、文字交换界面 (重复)33、现代的电子计算机都是采用·诺依曼原理,该原理的核心是(C ) A.采用输入设备B.采用高速电子元件C.存储程序与程序控制 D.使用高级语言

34、计算机黑客(英文名Hacker)是( D ) A.一种病毒 B.一种游戏软件 C.一种不健康的 . . .. . . .. .专业 . . D.指利用不正当手段窃取计算机网络系统的口令和密码的人

35、以下有关计算机病毒特征的说明正确的是( A ) A.传染性、潜伏性、隐蔽性、破坏性、可触发性 B.传染性、破坏性、易读性、潜伏性、伪装性 C.潜伏性、可触发性、破坏性、易读性、传染性 D.传染性、潜伏性、多发性、安全性、激发性 (重复)36、下面( A )属于虚拟现实 A.电子宠物 B.ASR C.TTS D.Office助手 37、关于计算机病毒,下列说法中正确的是(C ) A.病毒是由软盘表面粘有的灰尘造成的 B.病毒常隐藏在数据文件或系统中,不具有隐蔽性和潜伏性。 C.病毒具有传染性 D.病毒对计算机会造成或轻或重的损害,但制造病毒的人并不构成犯罪。 38、不属于计算机病毒特征:D A:潜伏性 B:激发性 C:传播性 D:免疫性 . . .. . . .. .专业 . . 39.某同学为自己的计算机系统设置了安全防措施,最恰当的是( )。

A:定期访问Windows Update,下载并安装操作系统,借用同学的个人用户杀毒软件并安装

B:定期访问Windows Update,下载并安装操作系统补丁程序,购买正版杀毒软件,安装并定时升级,安装软件防火墙

C:购买正版杀毒软件,安装并定时升级,定期备份数据 D:定期访问Windows Update,下载并安装操作系统,借用同学的个人用户杀毒软件并安装

40、以下说确的是( C ) A.信息技术对社会的影响有消极的一面,应该限制发展。 B.网络上有许多不良信息,所以青少年应该积极抵制上网。 C.面对信息技术的发展,我们既不要过度地崇拜,也不要因噎废食、盲目排斥。 D.随着计算机技术的发展,计算机的所有输入手段将全部由评阅技术来代替。 41、据统计,我国青少年患“网络成瘾症”的人数为7%,针对这一社会现象,下列说确的是(B)。

A、因特网上病毒泛滥,垃圾信息成堆,可见因特网毫无利用价值 B、因特网有丰富的资源和有价值的信息,应鼓励青少年积极合理使用网络