网络管理与维护课内实验报告3-SNMP报文分析

网络管理实验报告

网络管理实验报告网络管理实验报告一、引言网络管理是指对计算机网络进行有效管理和监控的过程。

随着互联网的快速发展,网络管理变得越来越重要。

本报告旨在总结我参与的网络管理实验,并对实验过程和结果进行分析和评估。

二、实验目的本次实验的主要目的是了解网络管理的基本概念、原则和方法,并通过实际操作掌握网络管理工具的使用。

同时,通过对网络性能和安全性的监控,提高网络的稳定性和可靠性。

三、实验过程1. 网络拓扑搭建在实验开始前,我们首先搭建了一个小型的局域网,包括多台计算机、路由器和交换机。

通过连接这些设备,形成了一个简单的网络拓扑结构。

2. 网络监控工具的使用为了监控网络性能和安全性,我们使用了一些常见的网络管理工具,如Wireshark、Nagios和Zabbix等。

Wireshark可以抓包分析网络流量,帮助我们找出网络中的问题。

Nagios和Zabbix则可以实时监控网络设备的运行状态和性能指标,及时发现并解决潜在的故障。

3. 网络故障模拟与排除为了模拟网络故障,我们有意制造了一些故障情景,并利用网络管理工具进行排除。

例如,我们断开了某个计算机与网络的连接,然后观察和分析网络管理工具的反馈信息,找出故障的原因并进行修复。

4. 网络安全性评估在网络管理中,安全性是一个重要的考虑因素。

我们使用了一些网络安全评估工具,如Nessus和OpenVAS,对网络进行漏洞扫描和安全性评估。

通过这些工具,我们能够及时发现网络中存在的安全隐患,并采取相应的措施进行修复。

四、实验结果与分析通过实验,我们成功地搭建了一个小型局域网,并实施了网络管理工具的使用和故障排除。

通过网络管理工具的监控和分析,我们能够及时发现网络中的问题,并采取相应的措施进行修复,提高了网络的稳定性和可靠性。

然而,在实验过程中也遇到了一些挑战。

首先,网络管理工具的使用需要一定的技术和经验。

对于初学者来说,可能需要花费一些时间来学习和熟悉这些工具的操作和功能。

网络管理与维护实验报告

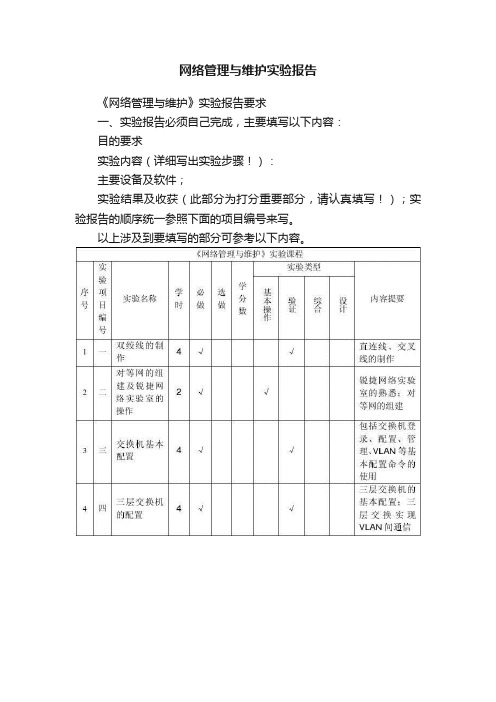

网络管理与维护实验报告《网络管理与维护》实验报告要求一、实验报告必须自己完成,主要填写以下内容:目的要求实验内容(详细写出实验步骤!):主要设备及软件;实验结果及收获(此部分为打分重要部分,请认真填写!);实验报告的顺序统一参照下面的项目编号来写。

以上涉及到要填写的部分可参考以下内容。

四、实验内容安排实验一双绞线制作(验证型实验4学时)目的要求:(1)熟悉双绞线的制作(2)掌握交叉线,直连线的制作和应用场合实验内容:掌握双绞线(直连线和交叉线)的制作主要仪器设备及软件:(1)双绞线、水晶头、拨线钳、压线钳、剪刀(2)PC机1台(3)DES-3624i设备1台(4)RS232线1根(5)双绞线(直通)1根实验二对等网的组建及锐捷网络实验室的操作(验证型实验2学时)目的要求:(1)熟悉锐捷网络实验室的操作环境(2)利用锐捷网络实验室设备构造对等网实验内容:利用锐捷网络实验室设备构造对等网主要仪器设备及软件:a)PCb)交换机c)锐捷网络实验室实验三交换机基本配置(验证型实验 4学时)1. 目的要求:(1) 了解交换机的基本配置;(2) 了解VLAN及跨交换机VLAN的配置;2. 实验内容:(1) 了解交换机的基本配置命令;(2) 配置VLAN;(3) 配置跨交换机VLAN;3. 主要仪器设备及软件:(1) pc;(2) 支持VLAN的交换机。

实验四交换机VLAN间路由(验证型实验 4学时)1. 目的要求:(1) 对三层交换机常用的配置有所了解;(2) 了解VLAN间路由的几种方法,并掌握三层交换机实现VLAN 间路由2. 实验内容:(1) 三层交换的基本配置(2) 使用SVI实现VLAN间路由;(3) 跨交换机VLAN间路由。

3. 主要仪器设备及软件:(1) pc;(2) 支持VLAN的二层交换机;(3) 三层交换机。

实验五交换机冗余链路(验证型实验 4学时)1. 目的要求:(1) 了解spanning tree的实现原理与具体方法;(2) 了解Aggregate-port的实现原理与具体方法。

snmp应用实验报告

snmp应用实验报告SNMP应用实验报告一、引言SNMP(Simple Network Management Protocol)是一种用于网络管理的协议。

它提供了一种标准的方式来监控和管理网络设备,包括路由器、交换机、服务器等。

本实验旨在通过实际应用,探索SNMP协议的功能和应用场景。

二、实验目标1.了解SNMP协议的基本原理和工作方式;2.掌握SNMP的常用命令和操作方法;3.实践使用SNMP协议进行网络设备的监控和管理。

三、实验环境本次实验使用了一台运行Windows操作系统的计算机和一台路由器。

计算机上安装了SNMP管理软件,路由器上启用了SNMP代理。

四、实验步骤1.配置SNMP代理:在路由器上设置SNMP代理,包括设置SNMP版本、共同体字符串等参数。

2.配置SNMP管理软件:在计算机上安装SNMP管理软件,配置SNMP管理软件的IP地址和SNMP代理的信息。

3.监控网络设备:使用SNMP管理软件连接到SNMP代理,获取网络设备的状态信息,包括CPU使用率、内存使用情况等。

4.管理网络设备:使用SNMP管理软件对网络设备进行管理操作,如配置路由器的接口、查看路由表等。

五、实验结果与分析通过实验,我们成功地配置了SNMP代理和SNMP管理软件,并实现了对网络设备的监控和管理。

通过SNMP管理软件,我们可以实时监测网络设备的运行状态,及时发现并解决问题,提高网络的可靠性和稳定性。

同时,我们还可以通过SNMP协议对网络设备进行远程管理,避免了物理接触设备的不便。

六、实验总结SNMP协议作为一种重要的网络管理协议,具有广泛的应用前景。

通过本次实验,我们深入了解了SNMP协议的工作原理和应用方法,掌握了SNMP的基本命令和操作技巧。

SNMP协议可以帮助我们更好地监控和管理网络设备,提高网络的可用性和性能。

七、实验感想通过本次实验,我对SNMP协议有了更深入的了解。

SNMP协议的应用不仅仅局限于网络设备的管理,还可以应用于其他领域,如服务器管理、物联网设备管理等。

网络管理实验snmp协议

网络管理第一次实验实验报告姓名:***学号:********班级:26实验一:SNMP MIB信息的访问1 实验目的:学习SNMP服务在主机上的启动与配置,掌握用MIB浏览器访问SNMP MIB 对象值得方法,通过观察的MIB-2树图加深对MIB组织结构的了解。

2 实验内容:1 启动SNMP服务并配置共同体2 配置并熟悉MIB浏览器,观察MIB树结构,访问MIB对象3 查看表结构被管对象3 实验软件环境:Microsoft XP操作系统,AdventNet SNMP Utilities4 实验步骤总结:启动SNMP服务和配置共同体:1 添加windows “管理和监测工具”组件,并将其选定为“简单网络管理协议”。

2 在控制面板中选择“管理工具”——》“服务”,进入“SNMP Service的属性”对话框,设置并启动。

3 在“安全”选项卡中,配置共同体,其中团体权利为“只读”,团体名称“public”。

配置并熟悉MIB浏览器:1 打开MibBrowser启动MIB浏览器,设置Host为localhost,Community为public,SNMP端口号161.2 单击MIB浏览器左侧“RFC1213-MIB”前的符号“+”打开被监测主机的MIB树图结构,观察。

3 选择要访问的MIB对象,并进行访问。

4 访问MIB树的叶子节点。

5 打开“SNMP table”窗口,单击start获得路由表信息。

5 实验过程截图:截图1:观察MIB树图结构的截图截图2:通过Get访问MIB树对象截图3:通过GetNext访问MIB树对象截图4:路由表信息六课后要求与问题:要求一:根据MibBrowser软件左侧MIB导航图画出MIB-2树图(到组),并画出UDP 子树(到基本被管对象)。

答:根据截图一,可以画出树图如下:Udp子树图:要求二:通过使用MibBrowser依次访问system组的各个对象,考察各个被管对象的物理意义,并写出被管对象sysDescr的值。

SNMP简单网络管理协议报文格式详解理论

SNMP简单网络管理协议报文格式详解理论SNMP(Simple Network Management Protocol,简单网络管理协议)是一种用于管理和监控网络设备的协议。

它定义了一套规范,允许网络管理系统(NMS)通过发送和接收报文来获取设备的状态信息和执行管理操作。

了解SNMP协议的报文格式对于理解和使用SNMP非常重要。

本文将详细介绍SNMP报文格式的理论知识。

1. SNMP协议概述SNMP是一种应用层协议,被设计用于简化网络设备的管理和监控任务。

它由三个主要组件组成:网络管理系统(NMS)、管理代理(Agent)和被管理设备。

NMS是一个集中式的管理系统,通过SNMP 协议来收集和显示设备状态信息。

管理代理是安装在被管理设备上的一种软件,负责与NMS进行通信并提供设备的管理功能。

被管理设备包括路由器、交换机、服务器等网络设备。

2. SNMP报文结构SNMP使用一种基于ASN.1(Abstract Syntax Notation One,抽象语法标记一)的报文编码格式,用于在网络管理系统和管理代理之间进行交换。

SNMP报文由两个部分组成:头部和数据部分。

2.1 头部(Header)SNMP报文的头部包含了各种元信息,用于标识报文的类型和版本信息。

它包括以下字段:- 版本(Version):指定了SNMP协议的版本号,常用的版本有SNMPv1、SNMPv2c和SNMPv3。

- 社区名(Community):用于授权和身份验证的字符串,用于标识发送方的权限。

- 数据类型(PDU Type):指定了SNMP报文的类型,如Get、GetNext、Set等。

- 请求标识(Request ID):每个SNMP报文都有一个唯一的标识符,用于跟踪该请求。

- 错误状态(Error Status):用于指示SNMP报文的处理状态,成功为0,失败为非零值。

- 错误索引(Error Index):当SNMP报文处理失败时,指示出错对象的索引。

网络报文分析实验报告

网络报文分析实验报告实验目的本次实验旨在通过对网络报文的分析,深入了解网络通信过程中数据的传输和交互。

实验背景随着互联网的快速发展,网络通信已经成为了人们日常生活中一个不可或缺的组成部分。

网络通信的基本单位是报文,它是在网络中传输的数据单元。

通过对网络报文的分析,可以帮助我们更好地理解、掌握网络通信的工作原理。

实验材料- Wireshark软件:用于捕获和分析网络报文。

实验步骤1. 下载并安装Wireshark软件。

2. 打开Wireshark软件并选择要监测的网络接口。

3. 开始捕获网络报文。

4. 执行特定操作,如访问一个网页、发送邮件等,以产生网络通信。

5. 停止网络报文捕获。

6. 分析捕获到的网络报文。

实验结果通过对网络报文的捕获和分析,我们可以了解到以下几个方面的信息:1. 源IP地址和目标IP地址:可以确定报文是从哪个主机发送到哪个主机。

2. 源端口号和目标端口号:可以确定报文是通过哪个应用程序发送和接收的。

3. 报文的数据内容:可以查看报文中的数据部分,并进行进一步的分析,如解码加密的数据、查找特定信息等。

4. 报文的协议类型:可以确定报文使用的是哪个协议,如TCP、UDP、HTTP 等。

5. 报文的长度和时间戳:可以了解报文的大小和传输时间。

实验分析通过分析捕获到的网络报文,我们可以获得以下几个方面的信息:1. 网络通信的双方:通过源IP地址和目标IP地址,我们可以知道网络通信是由哪两台主机之间进行的。

2. 通信所使用的协议:通过报文的协议类型,我们可以确定报文是使用TCP、UDP、HTTP还是其他协议进行传输。

3. 通信的具体内容:通过分析报文的数据部分,我们可以了解到通信中传输的具体内容,如网页的HTML代码、文件的二进制数据等。

4. 通信的时间和速率:通过报文的时间戳和长度,我们可以了解到通信过程所花费的时间和传输速率。

实验总结通过本次实验,我们对网络报文的分析有了更深入的了解。

snmp报文分析报告

SNMP报文格式分析1.SNMP报文格式1.1 snmp简介1.1.1 snmp工作原理SNMP采用特殊的客户机/服务器模式,即代理/管理站模型。

对网络的管理与维护是通过管理工作站与SNMP代理间的交互工作完成的。

每个SNMP从代理负责回答SNMP管理工作站(主代理)关于MIB定义信息的各种查询。

管理站和代理端使用MIB进行接口统一,MIB定义了设备中的被管理对象。

管理站和代理都实现相应的MIB对象,使得双方可以识别对方的数据,实现通信。

管理站向代理请求MIB中定义的数据,代理端识别后,将管理设备提供的相关状态或参数等数据转换成MIB定义的格式,最后将该信息返回给管理站,完成一次管理操作。

1.1.2 snmp报文类型SNMP中定义了五种消息类型:Get-Request、Get-Response、Get-Next-Request、Set-Request和Trap 。

1.Get-Request 、Get-Next-Request与Get-ResponseSNMP 管理站用Get-Request消息从拥有SNMP代理的网络设备中检索信息,而SNMP代理则用Get-Response消息响应。

Get-Next- Request用于和Get-Request 组合起来查询特定的表对象中的列元素。

2.Set-RequestSNMP管理站用Set-Request 可以对网络设备进行远程配置(包括设备名、设备属性、删除设备或使某一个设备属性有效/无效等)。

3.TrapSNMP代理使用Trap向SNMP管理站发送非请求消息,一般用于描述某一事件的发生,如接口UP/DOWN,IP地址更改等。

上面五种消息中Get-Request、Get-Next-Request和Set-Request是由管理站发送到代理侧的161端口的;后面两种Get-Response和Trap 是由代理进程发给管理进程的,其中Trap消息被发送到管理进程的162端口,所有数据都是走UDP 封装。

网络维护命令实验报告

一、实验目的1. 掌握网络维护的基本命令;2. 学会使用网络命令进行网络诊断和故障排除;3. 提高网络维护的实际操作能力。

二、实验环境1. 操作系统:Windows 102. 网络设备:路由器、交换机、PC3. 网络拓扑结构:局域网三、实验内容1. 查看网络配置信息2. 查找网络故障3. 排除网络故障四、实验步骤1. 查看网络配置信息(1)查看IP地址:在命令提示符下输入ipconfig命令,查看本机的IP地址、子网掩码、默认网关等信息。

(2)查看DNS服务器:在命令提示符下输入ipconfig /all命令,查看本机的DNS服务器地址。

(3)查看网络连接状态:在命令提示符下输入netstat -ano命令,查看本机的网络连接状态。

2. 查找网络故障(1)ping命令:在命令提示符下输入ping [IP地址或域名],测试本机与目标主机的连通性。

如果ping通,说明网络连通性良好;如果ping不通,则可能是网络故障。

(2)tracert命令:在命令提示符下输入tracert [IP地址或域名],追踪数据包到达目标主机的路径,查找网络故障点。

(3)netstat命令:在命令提示符下输入netstat -ano,查看网络连接状态,查找异常连接。

3. 排除网络故障(1)检查网络设备:确认路由器、交换机等网络设备的电源、端口连接正常。

(2)检查网络线缆:确认网络线缆无损坏,连接牢固。

(3)检查IP地址冲突:在命令提示符下输入arp -a命令,查看本地计算机的ARP缓存表,检查是否有IP地址冲突。

(4)检查防火墙设置:确认防火墙设置允许相关网络服务。

(5)重启网络设备:在排除故障无果的情况下,尝试重启路由器、交换机等网络设备。

五、实验结果与分析1. 通过ipconfig命令,成功查看本机的IP地址、子网掩码、默认网关等信息。

2. 通过ping命令,成功测试本机与目标主机的连通性。

3. 通过tracert命令,成功追踪数据包到达目标主机的路径,找出网络故障点。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

一. 实验目的1.掌握BER基本编码规则;2. 利用各种网络管理工具,完成相关SNMP操作,分析并掌握SNMP PDU结构,理解SNMP协议的工作原理。

二. 实验所需设备及材料1.局域网环境中的计算机2台(1台代理,1台管理站),2台计算机已启动SNMP服务,作为管理站的计算机安装SNMPc软件和snmputil工具;2.在某一台计算机安装网络嗅探软件。

三. 实验内容参考实验指导书P324页5.5.2节。

如图5-111所示,首先将代理一方的只读团体名、读/写团体名、trap 团体名全部修改为你的8位学号(如何添加团体名,请参考第一次实验的内容)。

然后完成以下实验:1.完成get操作,抓取get 请求报文和其响应报文(注意两个报文“request-id”一致),截图(需要截取哪些信息?请参考P327图5-114),然后对应截图分别完成两个报文的BER编码分析。

2.完成getnext操作,抓取getnext请求报文和其响应报文(注意两个报文“request-id”一致),截图,然后对应截图完成两个报文的BER编码分析。

3.完成set操作,抓取set 请求报文和其响应报文(注意两个报文“request-id”一致),截图,然后对应截图完成两个报文的BER编码分析。

4.构造一个trap,抓取trap报文,截图,然后对应截图完成该报文的BER编码分析。

5.完成SNMPv2 GetBulk操作,抓取GetBulk请求报文和响应报文(注意两个报文“request-id”一致),截图,然后对应截图完成两个报文的BER编码分析。

四.实验过程1. get操作分析●说明如何产生Get操作?答:管理站检索管理对象的管理信息库中标量对象的值,就产生一个Get操作。

●Get请求报文抓包截图与BER分析30 36 ;报文是SEQUENCE类型,长度是54个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-104 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”A0 27 ;A0表示为GET操作,其后PDU长39个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 1C ;变量绑定表,类型为SEQUENCEOF,长度为2830 0C ;第一个变量绑定,类型为SEQUENCE,长度为1206 08 2B 06 01 02 01 01 03 00 ;变量为OID类型,值为.1.3.6.1.2.1.1.3.005 00 ;变量值为NULL30 0C ;第二个变量绑定,类型为SEQUENCE,长度为1206 08 2B 06 01 02 01 02 01 00 ;变量为OID类型,值为.1.3.6.1.2.1.2.1.005 00 ;变量值为NULL响应报文抓包截图与BER分析30 3a ;报文是SEQUENCE类型,长度是58个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a2 2b ;A2表示Respond,其后PDU长43个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 20 ;变量绑定表,类型为SEQUENCEOF,长度为3230 0f ;第一个变量绑定,类型为SEQUENCE,长度为1506 08 2B 06 01 02 01 01 03 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.0430300adf4 ;变量值为Timeticks类型,值为4453230 0d ;第二个变量绑定,类型为SEQUENCE,长度为1306 08 2B 06 01 02 01 02 01 00 ;变量为OID类型,值为.1.3.6.1.2.1.2.1.0020102 ;变量值为Integer类型,值为22. getnext操作●说明如何产生getnext操作?答:管理站向被管对象发出getnext请求●Getnext请求报文抓包截图与BER分析30 36 ;报文是SEQUENCE类型,长度是54个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a1 27 ;A1表示Getnext,其后PDU长39个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 1c ;变量绑定表,类型为SEQUENCEOF,长度为2830 0c ;第一个变量绑定,类型为SEQUENCE,长度为1206 08 2b 06 01 02 01 01 03 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.005 00 ;变量值为NULL30 0c ;第二个变量绑定,类型为SEQUENCE,长度为1206 08 2b 06 01 02 01 02 01 00 ;变量为OID类型,值为.1.3.6.1.2.1.2.1.005 00 ;变量值为NULL响应报文抓包截图与BER分析30 40 ;报文是SEQUENCE类型,长度是64个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a231 ;a2表示Respond,其后PDU长49个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 26 ;变量绑定表,类型为SEQUENCEOF,长度为3830 13 ;第一个变量绑定,类型为SEQUENCE,长度为1906 08 2b 06 01 02 01 01 04 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.004 07 79 61 6e 67 6c 75 6e ;变量值为OETCT,值为”yanglun30 0f ;第二个变量绑定,类型为SEQUENCE,长度为1506 0a 2b 06 01 02 01 02 02 01 01 01;变量为OID类型,值为.1.3.6.1.2.1.2.2.1.1.102 01 01 ;变量值为整数,13. set操作分析●说明如何产生set操作?答:使用snmpc软件修改管理对象的某个对象实例的值。

●Set请求报文抓包截图与BER分析30 32 ;报文是SEQUENCE类型,长度是50个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a3 23 ;a3表示Set,其后PDU长35个8位组02 03 e9 ;request-id,类型为Integer,值为100102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 17 ;变量绑定表,类型为SEQUENCEOF,长度为2330 15 ;第一个变量绑定,类型为SEQUENCE,长度为2106 08 2b 06 01 02 01 01 04 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.004 07 79 61 6e 67 6c 75 6e 5f 31 ;变量值为Oetct String类型,值为”yanglun_1”响应报文抓包截图与BER分析30 32 ;报文是SEQUENCE类型,长度是50个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a2 23 ;a2表示Response,其后PDU长35个8位组02 03 e9 ;request-id,类型为Integer,值为100102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 17 ;变量绑定表,类型为SEQUENCEOF,长度为2330 15 ;第一个变量绑定,类型为SEQUENCE,长度为2106 08 2b 06 01 02 01 01 04 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.004 07 79 61 6e 67 6c 75 6e 5f 31 ;变量值为Oetct String类型,值为”yanglun_1”4. trap●说明如何产生trap?答:trap是由代理向管理站发出的异步事件报告,当符合一定的条件时,代理站就会向管理站发送trap报文。

●trap报文抓包截图与BER分析30 2f ;报文是SEQUENCE类型,长度是50个8位组02 01 00 ;SNMP版本号,类型为Integer,值004 08 30 34 31 33 32 30 32 36 ;团体名,类型为OETCTString值为”04132026”a4 20 ;a4表示Trap,其后PDU长32个8位组060c2b 06 01 04 01.82.37.01.01.03.01.01;制造商ID,此处311表示微软40 04 c0a8 01 72 ;代理地址,类型为Ipaddress,值为192.168.1.11402 01 04 ;Trap类型,类型为Integer,4表示认证错误02 01 00 ;特殊Trap,类型为Integer,值为043 02 30 ff ;时间戳,类型为TimeTicks,值为1230330 00 ;变量绑定表,类型为SEQUENCEOF,长度为05. SNMPv2 GetBulk操作分析●说明如何产生GetBulk操作?答:批量获取某个表中的数据的时候,就会产生getbulk操作,原理与getnext类似●GetBulk请求报文抓包截图与BER分析30 27 ;报文是SEQUENCE类型,长度是50个8位组02 01 01 ;SNMP版本号,类型为Integer,值为104 08 30 34 31 33 32 30 32 36 ;团体名,类型为OETCTString值为”04132026”a518 ;a5表示GetBulk,其后PDU长24个8位组02 01 64 ;RequestID,类型为Integer,值为10002 01 00 ;Non-repeaters,类型为integer,值为002 01 0a ;Max-repetitions,类型为Integer,值为1030 0d ;变量绑定表,类型为SEQUENCEOF,长度为1330 0b ;变量绑定,类型为SEQUENCE,长度为1106 07 2b 06 01 02 01 04 14 ;变量名是OID类型,值为.1.3.6.1.2.1.4.2005 00 ;变量值为NULL响应报文抓包截图与BER分析(如果返回的实例值过多,只解释前三个即可)30 82 01 00 ;报文是SEQUENCE类型,长度是25602 01 01 ;SNMP版本号,类型为Integer,值为104 08 30 34 31 33 32 30 32 36 ;团体名,类型为OETCTString值为”04132026”A281f0 ;a2表示Response,其后PDU长240个8位组02 01 64 ;RequestID,类型为Integer,值为10002 01 00 ;错误状态,类型为integer,值为002 01 00 ;错误索引,类型为Integer,值为1030 81 e4 ;变量绑定表,类型为SEQUENCEOF,长度为22830 15 ;变量绑定,类型为SEQUENCE,长度为2106 0d 2b 06 01 02 01 04 14 01 01 7f 00 00 01 ;变量名是OID类型40 04 7f 00 00 01 ;变量值Ipadress值为127.0.0.130 17 ;变量绑定,长度为2306 0f 2b 06 01 02 01 04 14 01 01 81 40 81 28 01 35;变量名是OID类型,40 04 c0 a8 01 35 ;ipaddress类型,值为192.168.1.53 30 12 ;变量绑定,长度为1806 0d 2b 06 01 02 01 04 14 01 02 7f 00 00 01 ;变量名是OID类型,基本路由度量02 01 01 ;变量值为Integer,值为1五.相关问题请问当管理站使用snmputil walk命令时,实际上它发出的是那种PDU?使用该命令读取表格时,是一列一列取值还是一行一行取值?该命令与SNMPv2 Bulk的操作方式的区别是什么?答:当管理站使用snmputil walk命令时,实际上它发出的是getnext的PDU,它是一列一列的取值的,该命令与Bulk的操作方式区别在于Bulk对于多个变量可以根据参数返回多种不同的后继数目,而walk 只能将所有变量的所有值全部返回。