wireshark怎么抓包、wireshark抓包详细图文教程

具体抓包步骤与分析方法

具体抓包步骤一、首先打开wireshark进入主界面二、点选Capture Options 快捷键Ctrl+K 进入捕捉过滤器界面三、设置捕捉过滤器抓包方式为Capture packets in pcap-ng format混乱抓包,(Capture Filter具体过滤命令见wireshark详解,)四、点选Start开始进行抓包具体捕捉过滤设置如下:Wireshark抓包开始运行后,我们就可以打开我们需要抓包分析的应用了(在这之前,如果对端口号和IP不熟悉的用户,可以先打开路由web管理界面的内网监控看一下正在运行的连接,并记录下来)五、ikuai路由内网监控连接状态介绍如图所示,在系统状态下的内网流量监控里的某个IP下的终端连接详情里,我们可以看到某个IP下这台机器目前正在运行的一些网络连接的详细信息。

在这里我们着重讲下连接状态的定义1、已连接正在连接的数据流2、等待等待转发或连接的数据流3、-- 或无状态无交互性连接,例如UDP连接4、未定义未经路由向外网进行转发或者传输的数据连接。

例如内网数据通信六、具体针对某个软件进行抓包分析的步骤与过程1.具体步骤完成了上述操作后,我们运行需要抓包分析的软件(我们已迅雷为例)之后我们需要再次查看终端连接详情在这时我们可以看到,相对于运行迅雷以前的终端连接详情里,我们这里多出了一些链接,这些链接就是我们需要在wireshark里需要过滤分析的迅雷的数据连接了。

在这个例子里我们可以看到,在协议名称里,迅雷的协议已经成功识别,但是,在我们真实操作中,需要抓包分析的绝大多数软件的协议,在这里会被识别为:未知协议或错误为其他一些应用的协议,比如明明开启的是迅雷下载,但是协议里被识别为某个游戏,在这时,我们就需要根据抓包前记录的终端连接详情对比运行软件之后的进行对比,出现未知协议或错误协议名称的进程是否属于我们需要分析的软件进程。

(在这里我们建议对协议的端口号或IP不熟悉的用户,在抓包分析师,关闭所有需要网络连接的程序,已便于判断)如果确定是我们需要抓包的软件的进程的话,我们就可以在wireshark进行过滤分析了。

wireshark抓包教程

Wireshark图解教程(简介、抓包、过滤器)配置Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

可破解局域网内QQ、邮箱、msn、账号等的密码!!Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

可破解局域网内QQ、邮箱、msn、账号等的密码!!wireshark的原名是Ethereal,新名字是2006年起用的。

当时Ethereal的主要开发者决定离开他原来供职的公司,并继续开发这个软件。

但由于Ethereal这个名称的使用权已经被原来那个公司注册,Wireshark这个新名字也就应运而生了。

在成功运行Wireshark之后,我们就可以进入下一步,更进一步了解这个强大的工具。

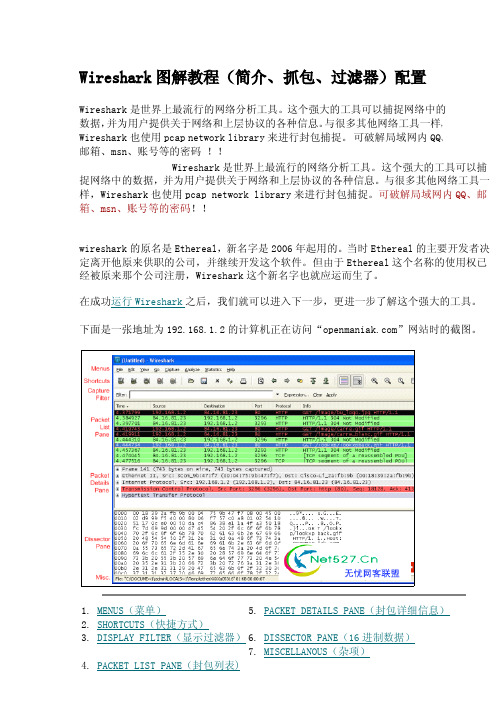

下面是一张地址为192.168.1.2的计算机正在访问“”网站时的截图。

1.MENUS(菜单)2.SHORTCUTS(快捷方式)3.DISPLAY FILTER(显示过滤器)4.PACKET LIST PANE(封包列表)5.PACKET DETAILS PANE(封包详细信息)6.DISSECTOR PANE(16进制数据)7.MISCELLANOUS(杂项)1.MENUS(菜单)程序上方的8个菜单项用于对Wireshark进行配置:-"File"(文件)-"Edit"(编辑)-"View"(查看)-"Go"(转到)-"Capture"(捕获)-"Analyze"(分析)-"Statistics"(统计)-"Help"(帮助)打开或保存捕获的信息。

Wireshark软件使用教程

Wireshark软件使⽤教程Wireshark软件使⽤教程Wireshark是⾮常流⾏的⽹络封包分析软件,可以截取各种⽹络数据包,并显⽰数据包详细信息。

常⽤于开发测试过程各种问题定位。

本⽂主要内容包括:1、Wireshark软件下载和安装以及Wireshark主界⾯介绍。

2、WireShark简单抓包⽰例。

通过该例⼦学会怎么抓包以及如何简单查看分析数据包内容。

3、Wireshark过滤器使⽤。

通过过滤器可以筛选出想要分析的内容。

包括按照协议过滤、端⼝和主机名过滤、数据包内容过滤。

Wireshark软件安装软件下载路径:。

按照系统版本选择下载,下载完成后,按照软件提⽰⼀路Next安装。

如果你是Win10系统,安装完成后,选择抓包但是不显⽰⽹卡,下载win10pcap兼容性安装包。

下载路径:Wireshark 开始抓包⽰例先介绍⼀个使⽤wireshark⼯具抓取ping命令操作的⽰例,让读者可以先上⼿操作感受⼀下抓包的具体过程。

1、打开wireshark 2.6.5,主界⾯如下:2、选择菜单栏上Capture -> Option,勾选WLAN⽹卡(这⾥需要根据各⾃电脑⽹卡使⽤情况选择,简单的办法可以看使⽤的IP对应的⽹卡)。

点击Start。

启动抓包。

3、wireshark启动后,wireshark处于抓包状态中。

4、执⾏需要抓包的操作,如ping 。

5、操作完成后相关数据包就抓取到了。

为避免其他⽆⽤的数据包影响分析,可以通过在过滤栏设置过滤条件进⾏数据包列表过滤,获取结果如下。

说明:ip.addr == 119.75.217.26 and icmp 表⽰只显⽰ICPM协议且源主机IP或者⽬的主机IP为119.75.217.26的数据包。

5、wireshark抓包完成,就这么简单。

关于wireshark过滤条件和如何查看数据包中的详细内容在后⾯介绍。

Wireshakr抓包界⾯说明:数据包列表区中不同的协议使⽤了不同的颜⾊区分。

wireshark抓包技巧

Wireshark抓包使用技巧使用capture filter过滤报文Capture Filter是指在捕捉时就对报文进行过滤,由此,Wireshark对不感兴趣的报文不再记录和显示。

其优点是可以节省本地存储和显示资源,适合于报文数目过于庞大而对本地计算资源带来冲击的场合。

Capture Filter的使用方法1. 选择Capture,在菜单中选择Option2. 勾选想要抓取的网口,并在过滤栏写入过滤表达式,也可以使用Capture Filter中已经创建好的表达式。

表达式的相关内容在后文叙述。

3. 点击Start开始抓取报文,可以看到抓取的报文中没有ARP报文,Capture Filter已经发挥作用。

使用display filter过滤报文Display Filter是指选将所有的报文都抓取到本地,然后使用过滤器找到感兴趣的报文。

其优点是可以抓取到所有报文,适用于并不确定要抓取某种特定报文的场合。

在我们实际工作中,本地计算机的存储和计算性能都比较好,不太需要担心资源不足的问题,且大部分情况下需要抓取端口的所有报文以便于后续分析。

所以,此种方法使用要较Capture Filter普遍。

Display Filter的使用方法:1. 正常捕捉报文2. 在过滤栏里填写过滤表达式,或者在Expression选项中编写自己需要的表达式。

回车后就能立刻过滤出感兴趣的报文。

过滤表达式我们通过在过滤栏中键入过滤表达式来过滤报文,所以了解如何正确使用Wireshark的过滤表达式十分重要。

先来看一下Wireshark过滤表达式的语法:l 点操作符WireShark使用英文半角符号点“.”来表示层属关系。

比如ip.addr就代表ip报文的地址字段,既包括源地址也包括目的地址;arp.dst.proto_ipv4就表示ARP报文的IPv4目的地址。

l 过滤比较操作符l 过滤逻辑操作符l 括号操作符Wireshark允许用“[]”选择一个序列的子序列。

Wireshar抓包图文教程

Wireshar抓包图文教程(精)wireshark是一款抓包软件,比较易用,在平常可以利用它抓包,分析协议或者监控网络,是一个比较好的工具,因为最近在研究这个,所以就写一下教程,方便大家学习。

这里先说Wireshark的启动界面和抓包界面启动界面:抓包界面的启动是按file下的按钮之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包这个就是抓包的界面了(也是主界面)Wireshark主窗口由如下部分组成:1. 菜单——用于开始操作。

2. 主工具栏——提供快速访问菜单中经常用到的项目的功能。

3. Fiter toolbar/过滤工具栏——提供处理当前显示过滤得方法。

4. Packet List面板——显示打开文件的每个包的摘要。

点击面板中的单独条目,包的其他情况将会显示在另外两个面板中。

5. Packet detail面板——显示您在Packet list面板中选择的包的更多详情。

6. Packet bytes面板——显示您在Packet list面板选择的包的数据,以及在Packet details面板高亮显示的字段。

7. 状态栏——显示当前程序状态以及捕捉数据的更多详情。

1.菜单栏主菜单包括以下几个项目:File ——包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。

以及退出Wireshark项.Edit ——包括如下项目:查找包,时间参考,标记一个多个包,设置预设参数。

(剪切,拷贝,粘贴不能立即执行。

)View ——控制捕捉数据的显示方式,包括颜色,字体缩放,将包显示在分离的窗口,展开或收缩详情面版的地树状节点GO ——包含到指定包的功能。

Analyze ——包含处理显示过滤,允许或禁止分析协议,配置用户指定解码和追踪TCP流等功能。

Statistics ——包括的菜单项用户显示多个统计窗口,包括关于捕捉包的摘要,协议层次统计等等。

WireShark使用说明PPT

列表中的第一个接口

选择网卡

选定网卡的 IP 地址,如果不能解析,则显示为 unknown

设置网卡是否为混杂捕获模式

设置缓存大小

限制捕获包大小

设置捕获过滤条件

设置捕获包存储文件

显示设置

设置多文件连续存储

设置停止捕获条件

Mac 对应设备制造商解析 IP 地址对应的域名解析

端口的对应服务名称解析

名称解析设置

或工具栏的:“File/Open”。Wireshark将会弹出打开文件对话框。你可以

在打开文件后修改显示过滤器和名称解析设置。但在一些大文件中进行这

些操作将会占用大量的时间。在这种情况下建议在打开文件之前就进行相

关过滤、解析设置。另外,也可以直接从文件管理器拖动你想要打开的文

件到Wireshark主窗口。

WireShark使用说明

1

培训目的

通过本课程的学习,您将能够:

了解WireShark的界面组成 熟悉WireShark的基本操作

适用对象: 测试、开发、网络工程人员

2

概述 Wireshark 是网络包分析工具。网络包分析工具的主要作用是在接 口实时捕捉网络包,并详细显示包的详细协议信息。Wireshark 可 以捕捉多种网络接口类型的包,哪怕是无线局域网接口。 Wireshark可以打开多种网络分析软件捕捉的包,可以支持许多协 议的解码。我们可以用它来检测网络安全隐患、解决网络问题, 也可以用它来学习网络协议、测试协议执行情况等。 Wireshark不会处理网络事务,它仅仅是“测量”(监视)网络。 Wireshark不会发送网络包或做其它交互性的事情。

2、网络数据流的监测接入点

在被监测计算机上直接捕获; 利用集线器将被检测端口的数据分为多路进行捕获;

实验二 WireShark(Ethereal)抓包实验

WireShark的安装很简单,安装 过程中会提示安装WinPcap,一切 都按默认设置即可。

10

10

(二)捕获数据包的一般操作

步骤 01 启动Wireshark,显示图2-1所示的主界面。

图2-1 启动Wireshark

11

11

(二)捕获数据包的一般操作

步骤 02

首先设置捕获参数。选择“Capture”(捕获)菜单中的“Options”(选项)命令,打开“Capture Option”(捕获选项)对话框。“Capture Option”对话框显示了多项设置和过滤器,用于确定捕获的数 据通信类型及数量等,如图2-2所示。

即“途经”该网卡但不发往该计算机的数据包)。

13

13

(二)捕获数据包的一般操作

步骤 05 步骤 06

“Capture”设置区的“Capture Filter”栏用来设置是抓包过虑,除非需要过虑特定的数据包,否则一 般情况下可以保持默认设置,即留空。 单击“Start”(开始)按钮即可开始数据包捕获。图2-3所示为开启捕获后的Wireshark的主显示窗 口,主要有五个组Байду номын сангаас部分。

与上一次显示 帧的时间间隔

帧号为6 捕获长度为74字节

与上一次被捕获帧的时间间隔

与参考帧或第1帧的时间间隔 帧长为74字节 帧不会被忽略

帧没有被标记

图2-7 物理层数据帧概况

帧内封装的协 议层次结构 被着色字符串为icmp, icmpv6

19

被着色规则名 称为ICMP

19

(三)ping PDU数据的捕获和分析

菜单和工具命令 协议筛选 数据包列表

数据包首部明细 数据包内容

14 图2-3 开启捕获后的主显示窗口

wireshark抓包教程

wireshark抓包教程Wireshark 抓包教程:1. 下载安装 Wireshark:从官方网站下载最新版本的 Wireshark 并安装在您的计算机上。

2. 启动 Wireshark:打开 Wireshark 软件,您将看到一个主界面。

3. 选择网络接口:在 Wireshark 左上角的"捕获选项"中,选择要抓取数据包的网络接口。

如果您使用有线连接,选择相应的以太网接口;如果您使用无线网络,选择无线网卡接口。

4. 开始捕获数据包:点击"开始"按钮来开始捕获数据包。

Wireshark 将开始监听选定的网络接口上的数据传输。

5. 分析捕获的数据包:在捕获数据包的过程中,Wireshark 将显示捕获的数据包详细信息。

您可以使用过滤器来筛选显示特定协议的数据包。

6. 分析数据包内容:双击某个数据包,Wireshark 将显示详细的包内容,包括源地址、目的地址、协议类型等信息。

您还可以查看数据包的各个字段。

7. 导出数据包:如果您需要将捕获的数据包保存到本地供后续分析或分享,可以使用"文件"菜单中的"导出"选项。

8. 终止捕获数据包:点击"停止"按钮来终止捕获数据包。

停止捕获后,Wireshark 将显示捕获过程的统计信息,如捕获的数据包数量、捕获的数据包大小等。

9. 清除捕获数据包:在捕获数据包后,如果您想清空捕获的数据包列表,可以选择"捕获"菜单中的"清除列表"。

以上就是使用 Wireshark 进行抓包的基本教程。

通过分析捕获的数据包,您可以深入了解网络通信过程,并解决网络故障或安全问题。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

wireshark是非常流行的网络封包分析软件,功能十分强大。

可以截取各种网络封包,显示网络封包的详细信息。

使用wireshark的人必须了解网络协议,否则就看不懂wireshark了。

为了安全考虑,wireshark只能查看封包,而不能修改封包的内容,或者发送封包。

wireshark能获取HTTP,也能获取HTT PS,但是不能解密HTTPS,所以wireshark 看不懂HTTPS中的内容,总结,如果是处理HTTP,HTTPS 还是用Fiddler,其他协议比如TCP,UDP 就用wireshark.

Wireshark(网络嗅探抓包工具) v1.4.9 中文版(包含中文手册+主界面的操作菜单) 评分:

2.5

类别:远程监控大小:22M 语言:中文

查看详细信息>>

wireshark 开始抓包

开始界面

wireshark是捕获机器上的某一块网卡的网络包,当你的机器上有多块网卡的时候,你需要选择一个网卡。

点击Caputre->Interfaces.. 出现下面对话框,选择正确的网卡。

然后点击"Start"按钮, 开始抓包

Wireshark 窗口介绍

WireShark 主要分为这几个界面

1. Display Filter(显示过滤器),用于过滤

2. Packet List Pane(封包列表),显示捕获到的封包,有源地址和目标地址,端口号。

颜色不同,代表

3. Packet Details Pane(封包详细信息), 显示封包中的字段

4. Dissector Pane(16进制数据)

5. Miscellanous(地址栏,杂项)

使用过滤是非常重要的,初学者使用wireshark时,将会得到大量的冗余信息,在几千甚至几万条记录中,以至于很难找到自己需要的部分。

搞得晕头转向。

过滤器会帮助我们在大量的数据中迅速找到我们需要的信息。

过滤器有两种,

一种是显示过滤器,就是主界面上那个,用来在捕获的记录中找到所需要的记录

一种是捕获过滤器,用来过滤捕获的封包,以免捕获太多的记录。

在Capture -> Capture Filters 中设置

保存过滤

在Filter栏上,填好Filter的表达式后,点击Save按钮,取个名字。

比如"Filter 102",

Filter栏上就多了个"Filter 102" 的按钮。

过滤表达式的规则

表达式规则

1. 协议过滤

比如TCP,只显示TCP协议。

2. IP 过滤

比如 ip.src ==192.168.1.102 显示源地址为192.168.1.102,

ip.dst==192.168.1.102, 目标地址为192.168.1.102

3. 端口过滤

tcp.port ==80, 端口为80的

tcp.srcport == 80, 只显示TCP协议的愿端口为80的。

4. Http模式过滤

http.request.method=="GET", 只显示HTTP GET方法的。

5. 逻辑运算符为 AND/ OR

常用的过滤表达式

过滤表达式用途

http 只查看HTTP协议的记录

ip.src ==192.168.1.102 or ip.dst==192.168.1.102 源地址或者目标地址是192.168.1.102

封包列表(Packet List Pane)

封包列表的面板中显示,编号,时间戳,源地址,目标地址,协议,长度,以

及封包信息。

你可以看到不同的协议用了不同的颜色显示。

你也可以修改这些显示颜色的规则, View ->Coloring Rules.

封包详细信息 (Packet Details Pane)

这个面板是我们最重要的,用来查看协议中的每一个字段。

各行信息分别为

Frame: 物理层的数据帧概况

Ethernet II: 数据链路层以太网帧头部信息

Internet Protocol Version 4: 互联网层IP包头部信息

Transmission Control Protocol: 传输层T的数据段头部信息,此处是TCP Hypertext Transfer Protocol: 应用层的信息,此处是HTTP协议

TCP包的具体内容

从下图可以看到wireshark捕获到的TCP包中的每个字段。

看到这,基本上对wireshak有了初步了解,现在我们看一个TCP三次握手的实例

三次握手过程为

这图我都看过很多遍了,这次我们用wireshark实际分析下三次握手的过程。

打开wireshark, 打开浏览器输入

在wireshark中输入http过滤,然后选中GET /tankxiao HTTP/1.1的那条记录,右键然后点击"Follow TCP Stream",

这样做的目的是为了得到与浏览器打开网站相关的数据包,将得到如下图

图中可以看到wireshark截获到了三次握手的三个数据包。

第四个包才是HTTP 的,这说明HTTP的确是使用TCP建立连接的。

第一次握手数据包

客户端发送一个TCP,标志位为SYN,序列号为0,代表客户端请求建立连接。

如下图

第二次握手的数据包

服务器发回确认包, 标志位为 SYN,ACK. 将确认序号(Acknowledgement Number)设置为客户的I S N加1以.即0+1=1, 如下图

第三次握手的数据包

客户端再次发送确认包(ACK) SYN标志位为0,ACK标志位为1.并且把服务器发来ACK的序号字段+1,放在确定字段中发送给对方.并且在数据段放写ISN的+1, 如下图:

就这样通过了TCP三次握手,建立了连接。