ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷七

ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷一

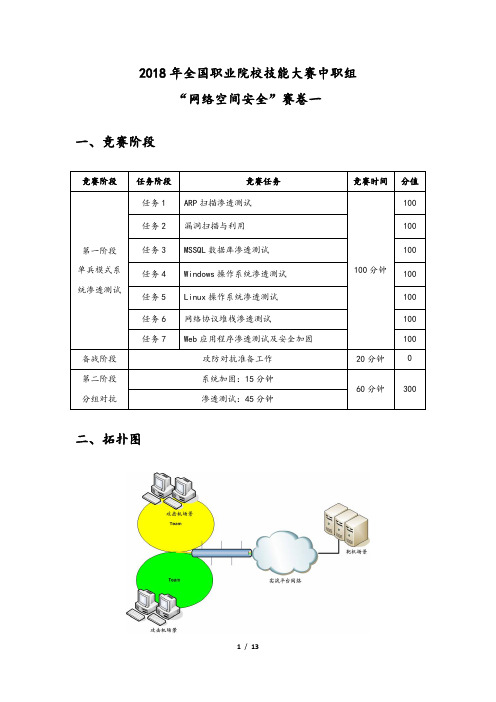

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷一一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. ARP扫描渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;(16分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;(17分)3. 通过本地PC中渗透测试平台BT5对服务器场景server2003行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit 中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;(16分)4. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;(17分)5. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;(16分)6. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交;(18分)任务2. 漏洞扫描与利用(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台Kali对服务器场景server2003以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为FLAG提交;(12分)2.根据第一题扫描的回显信息分析靶机操作系统版本信息,将操作系统版本信息作为FLAG提交;(9分)3.根据第一题扫描的回显信息分析靶机服务开放端口,分析开放的服务,并将共享服务的开放状态作为FLAG提交;(9分)4.在本地PC的渗透测试平台Kali中,使用命令初始化msf数据库,并将使用的命令作为FLAG提交;(10分)5.在本地PC的渗透测试平台Kali中,打开msf,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看导入的数据要使用的命令作为FLAG提交;(10分)6.在msfconsole使用search命令搜索MS08067漏洞攻击程序,并将回显结果中的漏洞时间作为FLAG提交;(10分)7.在msfconsole中利用MS08067漏洞攻击模块,将调用此模块的命令作为FLAG提交;(10分)8.在上一步的基础上查看需要设置的选项,并将回显中需设置的选项名作为FLAG提交;(10分)9.使用set命令设置目标IP(在第8步的基础上),并检测漏洞是否存在,将回显结果中最后四个单词作为FLAG提交;(13分)10.查看可选项中存在此漏洞的系统版本,判断该靶机是否有此漏洞,若有,将存在此漏洞的系统版本序号作为FLAG提交,否则FLAG为none。

2018全国职业院校技能大赛

2018全国职业院校技能大赛2018全国职业院校技能大赛拟设赛项规程一、赛项名称赛项编号:GZ-2018109赛项名称:嵌入式技术应用开发英语翻译:Embedded Technology and Application Development赛项组别:高职组赛项归属产业:电子信息二、竞赛目的赛项紧随嵌入式技术领域的最新发展趋势,重点考察电子电路设计、嵌入式微处理器控制、传感器应用、无线传感网、移动互联技术、Android应用开发、机器视觉、智能语音控制、RFID应用技术等嵌入式技术核心知识和核心技能。

通过竞赛,搭建校企合作的平台,深化产教融合,强化校企合作,推进协同育人,满足电子信息行业对嵌入式技术技能人才的快速增长需求,促进社会对嵌入式技术相关职业岗位的了解,基于竞赛达到赛项引领教学实践、促进工学结合的目的。

通过竞赛,实现嵌入式技术行业企业资源与教学资源的有机融合,使高职院校在专业建设、课程建设、人才培养方案和人才培养模式等方面,跟踪社会发展的最新需要,引领相关专业的教育教学改革与专业建设,缩小人才培养与行业需求差距,深化专业教学改革。

通过竞赛,全面检验学生嵌入式技术应用开发的工程实践能力和创新能力;加强学生对嵌入式技术相关知识的理解、掌握和应用;培养学生的动手实操能力、团队协作能力、创新意识和职业素养;促进理论与实践相结合,增强技能型人才的就业竞争力;提高学生的就业质量和就业水平。

通过竞赛,充分展示职业院校师生积极向上、奋发进取的精神风貌和职教改革成果。

在锻炼学生综合能力的同时,还培养出一批会知识、懂技术、熟项目的嵌入式技术师资,促进教师全面掌握行业企业对高素质嵌入式技术技能人才培养需求及相关职业岗位的技能要求,不断提高自身的专业水平和与实践能力,不断提高自身“双师型”素养与水平,及时更新教学内容,改进教学方法,不断提高教学质量,形成师生同赛、教学相长的生动活泼的教学格局,从而推动嵌入式技术应用开发相关专业的教学改革,实现以赛促教、以赛促学、以赛促改、以赛促建。

ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷一

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷一一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. ARP扫描渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;(16分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;(17分)3. 通过本地PC中渗透测试平台BT5对服务器场景server2003行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit 中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;(16分)4. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;(17分)5. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;(16分)6. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交;(18分)任务2. 漏洞扫描与利用(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台Kali对服务器场景server2003以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为FLAG提交;(12分)2.根据第一题扫描的回显信息分析靶机操作系统版本信息,将操作系统版本信息作为FLAG提交;(9分)3.根据第一题扫描的回显信息分析靶机服务开放端口,分析开放的服务,并将共享服务的开放状态作为FLAG提交;(9分)4.在本地PC的渗透测试平台Kali中,使用命令初始化msf数据库,并将使用的命令作为FLAG提交;(10分)5.在本地PC的渗透测试平台Kali中,打开msf,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看导入的数据要使用的命令作为FLAG提交;(10分)6.在msfconsole使用search命令搜索MS08067漏洞攻击程序,并将回显结果中的漏洞时间作为FLAG提交;(10分)7.在msfconsole中利用MS08067漏洞攻击模块,将调用此模块的命令作为FLAG提交;(10分)8.在上一步的基础上查看需要设置的选项,并将回显中需设置的选项名作为FLAG提交;(10分)9.使用set命令设置目标IP(在第8步的基础上),并检测漏洞是否存在,将回显结果中最后四个单词作为FLAG提交;(13分)10.查看可选项中存在此漏洞的系统版本,判断该靶机是否有此漏洞,若有,将存在此漏洞的系统版本序号作为FLAG提交,否则FLAG为none。

2018年全国职业院校技能大赛新疆区预选赛中职组

2018年全国职业院校技能大赛新疆区预选赛中职组“分布式光伏发电系统装调与运维”赛项规程一、赛项名称赛项编号:ZZ-201805赛项名称:分布式光伏发电系统装调与运维赛项组别:中职组赛项归属产业:信息技术类二、竞赛目的通过技能竞赛,培养学生光伏发电系统的安装、调试和运行维护综合实践及创新能力;测试学生分析问题、解决问题能力,以及团队协作、安全意识、心理素质等职业素养。

展示中职学校新能源技术应用专业及相关专业的教学改革和实践成果,对职业教育课程改革起到引领作用,促进中职学校紧贴新能源产业发展与需求,为社会培养新能源产业技术技能型人才。

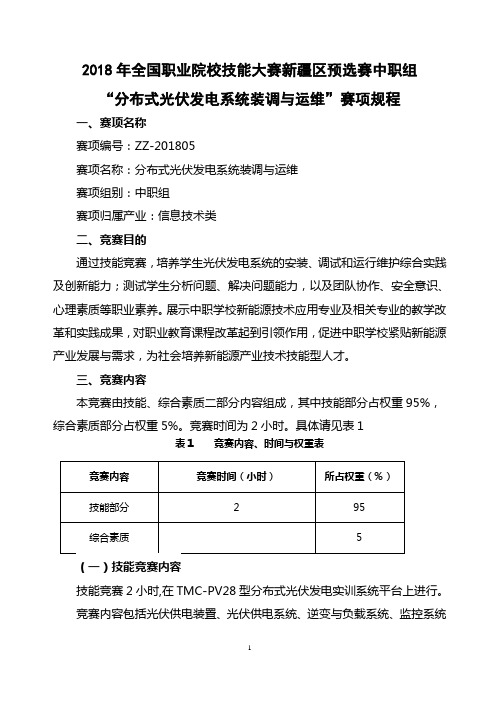

三、竞赛内容本竞赛由技能、综合素质二部分内容组成,其中技能部分占权重95%,综合素质部分占权重5%。

竞赛时间为2小时。

具体请见表1表1 竞赛内容、时间与权重表(一)技能竞赛内容技能竞赛2小时,在TMC-PV28型分布式光伏发电实训系统平台上进行。

竞赛内容包括光伏供电装置、光伏供电系统、逆变与负载系统、监控系统的安装、接线、测试、可编程序控制器的程序设计与调试、故障排除、焊接、分析等实训考核,根据任务书,完成以下操作内容:1.光伏电站的搭建(45%):光伏电池组件、投射灯、光线传感器的安装;光伏电池伏安特性的测试;光伏供电系统的控制单元、接口单元、可编程序控制器、传感器、智能仪表、继电器等器件的安装、接线和测试;光伏电池组件对光跟踪的程序编制和测试;光伏供电系统相关电路的绘制与分析。

2.多电站光伏发电运营(25%)(1)参赛选手根据任务书中的要求,将大赛提供的DSP核心单元、DC-DC 升压单元、全桥逆变单元、交流电压表、交流电流表、触摸屏、变频器、交流电动机、LED显示模块等器件与组件安装在“逆变与负载系统”网孔架内(接线排和走线槽已经安装好)。

(2)完成逆变与负载系统的布线和接线。

(3)通过触摸屏设置蓄电池充放电参数,实现光伏电站对蓄电池组的充放电过程。

利用示波器检测蓄电池充放电过程以及保护过程的波形并进行分析。

“2018年全国职业院校技能大赛”高职组移动互联网应用软件开发赛项试题库

“2018年全国职业院校技能大赛”高职组移动互联网应用软件开发赛项试题库2018年全国职业院校技能大赛专家委员会中国2018年4月目录第一部分:系统设计题 (6)第1题:完成智能交通系统充值历史记录模块设计说明书的编写 (6)第2题:完成智能交通系统的实时环境指标动态显示功能模块设计说明书的编写6第3题:完成智能交通系统公交车信息查询模块设计说明书的编写 (6)第4题:完成智能交通系统环境信息实时查询分析模块设计说明书的编写 (6)第5题:完成智能交通系统道路状态模块设计说明书的编写 (7)第6题:完成智能交通系统编码实现公司交通单双号管制功能设计说明书的编写7第7题:完成智能交通系统编码实现我的消息功能设计说明书的编写 (7)第8题:完成智能交通系统编码实现个人中心功能设计说明书的编写 (7)第9题:完成智能交通系统编码实现城市地铁查看功能设计说明书的编写 (8)第10题:完成智能交通系统编码实现我的交通功能设计说明书的编写 (8)第二部分:改错题 (9)第1题:启动智能交通APP后,首次进入引导界面,如图所示。

(9)第2题:打开移动端APP,进入登录界面,如图所示。

(10)第3题:移动端APP登陆界面,如图所示。

(11)第4题:移动端APP注册界面,如图所示。

(12)第5题:移动端网络设置界面 (13)第6题:智能交通APP引导界面 (14)第三部分:编程题 (15)第2题:编码实现红绿灯管理模块 (16)第3题:编码实现充值历史记录模块 (17)第4题:编码实现车辆违章浏览功能1 (18)第5题:实现系统环境指标实时显示功能 (20)第6题:实现传感器实时数据显示功能 (21)第7题:编码实现阈值设置功能 (22)第8题:编码实现公司交通单双号管制功能 (23)第9题:编码实现车管局车辆账户管理功能 (24)第10题:编码实现公交查询模块功能1 (26)第11题:编码实现红绿灯管理模块 (28)第12题:编码实现车辆违章查看功能 (30)第13题:编码实现路况查询模块 (34)第14题:编码实现生活助手功能 (36)第15题:编码数据分析功能 (40)第16题:编码个人1中心功能 (45)第17题:编码实现生活指数功能 (47)第18题:编码实现我的消息功能 (49)第19题:编码数据分析功能 (51)第20题:编码个人中心2功能 (53)第21题:编码实现红绿灯管理模块 (54)第22题:编码实现车辆ETC账户管理功能1 (55)第24题:编码实现生活助手功能 (58)第25题:编码实现路况查询模块 (59)第26题:编码数据分析功能 (60)第27题:编码实现生活助手功能 (62)第28题:编码实现公交查询模块功能2 (64)第29题:编码实现实时环境指标显示模块 (65)第30题:编码实现车辆违章视频浏览播放功能 (66)第31题:编码实现意见反馈功能 (67)第32题:编码实现城市地铁查看功能 (69)第33题:编码实现高速路况查询功能 (71)第34题:编码实现高速ETC功能 (72)第35题:编码实现旅行助手功能 (75)第36题:编码实现天气信息功能 (77)第37题:编码实现二维码支付功能 (78)第38题:编码定制班车功能 (81)第39题:新闻客户端 (84)第40题:编码智能停车场模块中的IC卡充值功能 (85)第41题:编码实现智能停车场模块的车辆收费查询功能 (86)第42题:编码停车场信息管理功能 (87)第43题:实现小车充值功能 (88)第44题:编码实现用户登录注册功能 (89)第45题:编码实现我的座驾功能 (91)第46题:编码实现我的交通功能 (94)第四部分:创意设计题 (97)第1题:编码实现创意模块 (97)第一部分:系统设计题第1题:完成智能交通系统充值历史记录模块设计说明书的编写【要求】1、基于“第三部分编程题的第3题:编码实现充值历史记录模块”设计编写。

全国职业院校技能大赛-网络布线项目竞赛试题(中职组)

2013年全国职业院校技能大赛中职组网络布线项目竞赛试题2013年全国职业院校技能大赛-网络布线项目竞赛试题(中职组)第二部分网络布线系统工程项目施工根据大赛组委会指定设备,网络布线工程施工安装针对网络综合布线实训装置进行,每个竞赛队1个U形区域,U形半封闭区域宽度约3.6米,深度约1.2米,竞赛操作区域以该U形区域为基准,在宽度为约4.08米(U形区域的左右边界)为基准边界,深度约1.44米区域内进行,竞赛操作不得跨区作业、跨区走动及跨区放置材料。

竞赛过程中,不得对仿真墙体、模拟CD机柜装置、模拟BD装置进行位置移动操作,具体链路施工路由要求,请安大赛试题题目要求及“图1 实训操作仿真墙示意图”中描述的位置进行,信息点布局应符合以上说明图要求(指定信息点应分布在指定模拟墙单元范围内)。

施工过程中,请遵守相关国家标准规定,并使用与网络布线施工现场一致的加工/施工工具及施工工艺。

5、网络跳线制作和测试现场制作网络跳线8根,要求跳线长度误差必须控制在±5毫米以内,线序正确,压接护套到位,剪掉牵引线,符合GB50312规定,跳线合格,并且在网络配线实训装置上进行测试,其它具体要求如下:3根超五类非屏蔽铜缆跳线,568B-568B线序,长度500毫米;3根超五类非屏蔽铜缆跳线,568A-568A线序,长度400毫米;2根超五类非屏蔽铜缆跳线,568A-568B线序,长度300毫米。

特别要求:必须在竞赛开始后60分钟内制作完成,并将全部跳线装入收集袋,检查确认收集袋编号与机位号相同后,摆放在工作台上,供裁判组收集和评判。

6、完成测试链路端接在图1所示的标有BD网络配线实训装置上完成4组测试链路的布线和模块端接,路由按照图3所示,每组链路有3根跳线,端接6次。

要求链路端接正确,每段跳线长度合适,端接处拆开线对长度合适,剪掉牵引线。

7、完成复杂永久链路端接在图1所示的标有BD网络配线实训装置上完成6组复杂永久链路的布线和模块端接,路由按照图4所示,每组链路有3根跳线,端接6次。

2018 年全国职业院校技能大赛ZZ-2018064中职组网络搭建与应用赛项公开赛卷说明

2018 年全国职业院校技能大赛

中职组“网络搭建与应用”赛项公开赛卷题库说明

2018 年全国职业院校技能大赛ZZ-2018064中职组“网络搭建与应用”赛项采用公开赛卷形式。

本赛项以检验参赛选手的计算机网络的拓扑规划能力、IP地址规划能力、中英文技术文档阅读应用能力、工程现场问题处理能力作为重要技能考察,故本赛项在保证难易程度、构成比例一致和技能要求不变的前提下将公布的10套主要网络环境与2018年公开赛卷技能要求组合,形成10套公开赛卷。

正式赛卷将于正式比赛前三天内,将公开赛卷随机排序后,在监督组的监督下,由裁判长指定相关人员抽取正式赛卷与备用赛卷,并在比赛当天实施。

特别提醒参赛队注意:由于今年参赛规模扩大近一倍,在保证公开、公平、公正的原则下为提高评判工作的效率,故在网络搭建及安全部署部分技能要求在原有提交电子文档的基础上需要参赛队填写《网络搭建及安全部署竞赛报告单》(电子版),具体内容见《网络搭建及安全部署竞赛报告单》示例;在正式赛卷服务器配置及应用部分技能要求中会比往年增加结果性和关键步骤截图。

ZZ-2018064网络搭建与应用

赛项执委会及专家组

2018年4月。

中等职业学校网络综合布线技能大赛试题

中等职业学校《网络综合布线》技能大赛试题一、注意事项:1、请按照以下比赛环境,检查比赛中使用硬件设备、连接线等设备、材料和软件是否齐全,计算机设备是否能正常使用。

2、禁止携带和使用移动存储设备、运算器、通信工具及参考资料。

3、操作过程中,需要及时保存设备配置。

比赛过程中,不要对任何设备添加密码。

4、比赛完成后,比赛设备、比赛软件和比赛试卷请保留在座位上,禁止带出考场外。

5、仔细阅读比赛试卷,分析需求,按照试卷要求,进行设备配置和调试。

6、比赛时间为180分钟。

二、比赛环境:竞赛软硬件环境:三、竞赛题:1.项目背景某著名集团公司因业务需要,现需在租借一套2层商务楼做为集团新增办公环境使用。

由于集团人员配备,规划需要。

现提出如下需求:1)第一层:有8个房间,每个房间需要有1个信息点。

信息点分布为8个网络信息点和8个语音信息点(双口面板)。

2)第二层:有7个房间,每个房间需要有1个信息点。

信息点分布为7个网络信息点和7个语音信息点)(双口面板)。

3)需在1、2层分别设一个配线间,以及整栋楼还设有一个楼层分线箱。

由于传输性能需求,主干链路使用光纤、大对数来满足使用需求。

4)请根据例图1-2,实现客户规划需求。

模块一:光纤网布线及安装1)按照设计要求,完成CD、BD机柜内SC光纤配线架等设备的安装。

2)按附图1-1、1-2所示,要求完成BD-FD3 主干皮线光缆敷设,主干链路安装1根PVC线管Φ50mm,Φ50mm线管(与大对数合用)中敷设的线缆进6U机柜时,使用黄腊管接入。

墙体至BD机柜部分线管贴地敷设,主干光纤采用4根1芯皮线光缆敷设,并使用冷压方式制作光纤SC冷压接头,光纤整理入BD光纤配线架1-4号端口,并制作标签。

3)按附图1-1、1-2所示,要求完成CD-BD 主干皮线光缆敷设,主干链路安装1根PVC线管Φ50mm,Φ50mm线管(与大对数合用)中敷设的线缆进6U机柜时,使用黄腊管接入。

BD至CD机柜部分线管贴地敷设,主干光纤采用4根1芯皮线光缆敷设,并使用冷压方式制作光纤SC冷压接头,光纤整理入BD光纤配线架9-12号端口,并制作标签。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷七一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. 漏洞扫描与利用(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台Kali对服务器场景server2003以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为FLAG提交;(12分)2.根据第一题扫描的回显信息分析靶机操作系统版本信息,将操作系统版本信息作为FLAG提交;(9分)3.根据第一题扫描的回显信息分析靶机服务开放端口,分析开放的服务,并将共享服务的开放状态作为FLAG提交;(9分)4.在本地PC的渗透测试平台Kali中,使用命令初始化msf数据库,并将使用的命令作为FLAG提交;(10分)5.在本地PC的渗透测试平台Kali中,打开msf,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看导入的数据要使用的命令作为FLAG提交;(10分)6.在msfconsole使用search命令搜索MS08067漏洞攻击程序,并将回显结果中的漏洞时间作为FLAG提交;(10分)7.在msfconsole中利用MS08067漏洞攻击模块,将调用此模块的命令作为FLAG提交;(10分)8.在上一步的基础上查看需要设置的选项,并将回显中需设置的选项名作为FLAG提交;(10分)9.使用set命令设置目标IP(在第8步的基础上),并检测漏洞是否存在,将回显结果中最后四个单词作为FLAG提交;(13分)10.查看可选项中存在此漏洞的系统版本,判断该靶机是否有此漏洞,若有,将存在此漏洞的系统版本序号作为FLAG提交,否则FLAG为none。

(7分)任务2. MSSQL数据库渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.在本地PC渗透测试平台BT5中使用zenmap工具扫描服务器场景server2003所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的1433、3306、80端口。

并将该操作使用的命令中必须要使用的字符串作为FLAG提交;(10分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行系统服务及版本扫描渗透测试,并将该操作显示结果中数据库服务对应的服务端口信息作为FLAG提交;(10分)3.在本地PC渗透测试平台BT5中使用MSF中模块对其爆破,使用search 命令,并将扫描弱口令模块的名称作为FLAG提交;(10分)4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为FLAG提交(之间以英文逗号分隔,例hello,test,..,..);(10分)5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为FLAG提交;(10分)6.在msf模块中指定密码字典,字典路径为/root/2.txt爆破获取密码并将得到的密码作为FLAG提交;(14分)7.在msf模块中切换新的渗透模块,对服务器场景server2003进行数据库服务扩展存储过程进行利用,将调用该模块的命令作为FLAG提交;(14分)8.在上一题的基础上,使用第6题获取到的密码并进行提权,同时使用show options命令查看需要的配置,并配置CMD参数来查看系统用户,将配置的命令作为FLAG提交;(14分)9.在利用msf模块获取系统权限并查看目标系统的异常(黑客)用户,并将该用户作为FLAG提交。

(8分)任务3. 主机发现与信息收集(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5使用fping对服务器场景server2003所在网段(例如:172.16.101.0/24)进行主机发现扫描,并将该操作使用的命令中必须要使用的参数作为FLAG提交;(12分)2.通过本地PC中渗透测试平台BT5使用genlist对服务器场景server2003所在网段进行扫描进行主机存活发现, 并将该操作使用的命令中必须要使用的参数作为FLAG提交;(12分)3.在通过本地PC中渗透测试平台BT5使用nbtscan对服务器场景server2003所在网段进搜索扫描,获取目标的MAC地址等信息,并将该操作使用的命令中必须要使用的参数作为FLAG提交;(12分)4.假设服务器场景server2003设置了防火墙无法进行ping检测,通过PC中渗透测试平台BT5使用arping检测主机连通性扫描(发送请求数据包数量为4个),并将该操作使用的命令中固定不变的字符串作为FLAG提交;(12分)5.通过本地PC中渗透测试平台BT5使用fping对服务器场景server2003所在网段进行存活性扫描,且要把最终扫描的存活主机输出到文件ip.txt中,并将该操作使用的命令中必须要使用的参数作为FLAG提交(各参数之间用英文逗号分割,例a,b);(12分)6.通过本地PC中渗透测试平台BT5使用nbtscan从第5题的ip.txt文件中读取IP扫描主机信息MAC地址等信息,并将该操作使用的命令中固定不变的字符串作为FLAG提交;(12分)7.通过本地PC中渗透测试平台BT5使用xprobe2对服务器场景server2003进行TCP扫描,仅扫描靶机80,3306端口的开放情况(端口之间以英文格式下逗号分隔),并将该操作使用的命令中固定不变的字符串作为FLAG提交;(12分)8.通过本地PC中渗透测试平台BT5使用xprobe2对服务器场景server2003进行UDP扫描,仅扫描靶机161,162端口的开放情况(端口之间以英文格式下逗号分隔),并将该操作使用的命令中固定不变的字符串作为FLAG提交。

(16分)任务4. Windows操作系统渗透测试(100分)任务环境说明:✓服务器场景:PYsystem4✓服务器场景操作系统:Windows(版本不详)1.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行操作系统扫描渗透测试,并将该操作显示结果“Running:”之后的字符串作为FLAG提2.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行系统服务及版本扫描渗透测试,并将该操作显示结果中445端口对应的服务版本信息字符串作为FLAG提交;(6分)3.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景网络连接信息中的DNS信息作为FLAG提交;(例如114.114.114.114)(13分)4.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文件名称作为FLAG提交;(14分)5.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文档内容作为FLAG提交;(16分)6.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景桌面上222文件夹中唯一一个图片中的英文单词作为FLAG提交;(15分)7.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景中的当前最高账户管理员的密码作为FLAG提交;(10分)8.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景中回收站内文件的文档内容作为FLAG提交。

(20分)任务5. Linux操作系统渗透测试(100分)任务环境说明:✓服务器场景:PYsystem5✓服务器场景操作系统:未知1.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行操作系统扫描渗透测试,并将该操作显示结果“OS Details:”之后的字符串作为FLAG2.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行系统服务及版本扫描渗透测试,并将该操作显示结果中MySQL数据库对应的服务版本信息字符串作为FLAG提交;(6分)3.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件名称作为FLAG提交;(12分)4.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件内容作为FLAG提交;(16分)5.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp文件的文件名称作为FLAG提交;(27分)6.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp的图片文件中的英文单词作为FLAG提交。

(33分)任务6. 网络渗透测试程序开发(100分)任务环境说明:服务器场景:WindowsServer18065服务器场景操作系统:Windows2003 Server服务器场景FTP下载服务用户名:anonymous,密码:123456服务器场景FTP下载服务端口:21211.从靶机服务器场景FTP服务器中下载文件icmpflood.py,编辑该Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F6字符串,将该字符串作为Flag值提交;(16分)2.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F7字符串,将该字符串作为Flag值提交;(16分)3.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F8字符串,将该字符串作为Flag值提交;(16分)4.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F9字符串,将该字符串作为Flag值提交;(16分)5.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F10字符串,将该字符串作为Flag值提交;(16分)6. 在本地PC渗透测试平台BT5中通过Python3程序解释器执行程序文件icmpflood.py,并打开WireShark监听网络流量,分析通过程序文件icmpflood.py产生的ICMP流量,并将该ICMP数据对象中的Code属性值通过MD5运算后返回的哈希值的十六进制结果的字符串作为Flag值提交。