DES算法实验报告

DES加密算法的简单实现实验报告

DES加密算法的简单实现实验报告一、实验目的本实验的主要目的是对DES加密算法进行简单的实现,并通过实际运行案例来验证算法的正确性和可靠性。

通过该实验可以让学生进一步了解DES算法的工作原理和加密过程,并培养学生对算法实现和数据处理的能力。

二、实验原理DES(Data Encryption Standard,数据加密标准)是一种对称密钥加密算法,它是美国联邦政府采用的一种加密标准。

DES算法使用了一个共享的对称密钥(也称为密钥),用于加密和解密数据。

它采用了分组密码的方式,在进行加密和解密操作时,需要将数据分成固定长度的数据块,并使用密钥对数据进行加密和解密。

DES算法主要由四个步骤组成:初始置换(Initial Permutation),轮函数(Round Function),轮置换(Round Permutation)和最终置换(Final Permutation)。

其中初始置换和最终置换是固定的置换过程,用于改变数据的顺序和排列方式。

轮函数是DES算法的核心部分,它使用了密钥和数据块作为输入,并生成一个与数据块长度相同的输出结果。

轮置换将轮函数的输出结果与前一轮的结果进行异或操作,从而改变数据的排列方式。

通过多轮的迭代运算,DES算法可以通过一个给定的密钥对数据进行高强度的加密和解密操作。

三、实验步骤2.初始置换:将输入数据按照一定的规则重新排列,生成一个新的数据块。

初始置换的规则通过查表的方式给出,我们可以根据规则生成初始置换的代码。

3.轮函数:轮函数是DES算法的核心部分,它使用轮密钥和数据块作为输入,并生成一个与数据块长度相同的输出结果。

在实际的算法设计和实现中,可以使用混合逻辑电路等方式来实现轮函数。

4.轮置换:轮置换将轮函数的输出结果与前一轮的结果进行异或操作,从而改变数据的排列方式。

轮置换的规则也可以通过查表的方式给出。

5.最终置换:最终置换与初始置换类似,将最后一轮的结果重新排列,生成最终的加密结果。

des算法实验报告

des算法实验报告DES算法实验报告一、引言数据加密标准(Data Encryption Standard,简称DES)是一种对称密钥加密算法,由IBM公司于1975年研发并被美国国家标准局(NBS)采纳为联邦信息处理标准(FIPS)。

二、算法原理DES算法采用了分组密码的方式,将明文数据划分为固定长度的数据块(64位),并通过密钥进行加密和解密操作。

其核心是Feistel结构,每轮加密操作包括置换和替代两个步骤。

1. 置换步骤DES算法的初始置换(IP)和逆初始置换(IP-1)通过一系列的位重排操作,将输入的64位明文数据打乱,以增加加密的强度。

2. 替代步骤DES算法中使用了8个S盒(Substitution Box),每个S盒接受6位输入,并输出4位结果。

S盒的作用是将输入的6位数据映射为4位输出,通过这种非线性的映射关系,增加了算法的安全性。

3. 轮函数DES算法的加密过程包含16轮迭代,每轮迭代中都会对数据进行一系列的位重排和替代操作。

其中,轮函数是DES算法的核心部分,它通过使用子密钥对数据进行异或操作,并通过S盒替代和P盒置换操作,产生新的数据块。

三、实验步骤为了更好地理解DES算法的加密过程,我们进行了以下实验步骤:1. 输入明文和密钥我们选择了一个64位的明文数据块和一个56位的密钥作为输入。

明文数据块经过初始置换(IP)后,得到L0和R0两个32位的数据块。

2. 生成子密钥通过对密钥进行置换和循环左移操作,生成16个48位的子密钥。

3. 迭代加密对明文数据块进行16轮的迭代加密,每轮加密包括以下步骤:a. 将R(i-1)作为输入,经过扩展置换(E-box),得到48位的扩展数据。

b. 将扩展数据和子密钥Ki进行异或操作,得到48位的异或结果。

c. 将异或结果分为8个6位的数据块,分别经过8个S盒替代操作,得到32位的S盒替代结果。

d. 将S盒替代结果经过P盒置换,得到32位的轮函数输出。

des加密算法实验报告

DES加密算法实验报告1. 引言DES(Data Encryption Standard)是一种对称密码算法,于1977年被美国联邦信息处理标准(FIPS)确定为联邦标准。

DES加密算法采用分组密码的思想,将明文按照64位分为一组,经过一系列的置换、替代和迭代操作,最终输出加密后的密文。

本实验旨在通过对DES加密算法的实际操作,深入理解DES的工作原理和加密过程。

2. 实验步骤2.1. 密钥生成DES加密算法的核心在于密钥的生成。

密钥生成过程如下:1.将64位的初始密钥根据置换表进行置换,生成56位密钥。

2.将56位密钥分为两个28位的子密钥。

3.对两个子密钥进行循环左移操作,得到循环左移后的子密钥。

4.将两个循环左移后的子密钥合并,并根据压缩置换表生成48位的轮密钥。

2.2. 加密过程加密过程如下:1.将64位的明文按照初始置换表进行置换,得到置换后的明文。

2.将置换后的明文分为左右两部分L0和R0,每部分32位。

3.进行16轮迭代操作,每轮操作包括以下步骤:–将R(i-1)作为输入,经过扩展置换表扩展为48位。

–将扩展后的48位数据与轮密钥Ki进行异或操作。

–将异或结果按照S盒进行替代操作,得到替代后的32位数据。

–对替代后的32位数据进行置换,得到置换后的32位数据。

–将置换后的32位数据与L(i-1)进行异或操作,得到Ri。

–将R(i-1)赋值给L(i)。

4.将最后一轮迭代后得到的数据合并为64位数据。

5.对合并后的64位数据进行逆置换,得到加密后的64位密文。

3. 实验结果对于给定的明文和密钥,进行DES加密实验,得到加密后的密文如下:明文:0x0123456789ABCDEF 密钥:0x133457799BBCDFF1密文:0x85E813540F0AB4054. 结论本实验通过对DES加密算法的实际操作,深入理解了DES加密算法的工作原理和加密过程。

DES加密算法通过对明文的置换、替代和迭代操作,混淆了明文的结构,使得密文的产生与密钥相关。

【精品】DES算法实验报告

【精品】DES算法实验报告一、理论部分DES算法是一种对称加密算法,也是目前广泛应用的加密算法之一。

DES算法使用的是分组加密的思想,将明文数据分成一定长度的数据块,按照一定的算法进行加密,得到密文数据。

DES算法中的关键是密钥,只有持有正确密钥的人才能解密。

DES算法的密钥长度为64位,但由于存在弱密钥的问题,使用时需要特别注意。

DES算法的加密过程包括以下几个步骤:1、密钥的生成和处理:DES算法的密钥长度为64位,但由于存在弱密钥的问题,使用时需要使用程序进行特殊处理,以确保生成的密钥不为弱密钥。

2、初始置换(IP):将明文数据按照一定的规则进行置换,得到置换后的数据。

3、分组:将置换后的明文数据分成左半部分和右半部分。

4、轮函数(f函数):将右半部分进行扩展置换、异或运算、S盒代替、置换等操作,得到一个新的右半部分。

5、轮秘钥生成:生成本轮加密所需要的秘钥。

6、异或运算:将左半部分和右半部分进行异或运算,得到一个新的左半部分。

7、左右交换:将左右部分进行交换。

以上步骤循环执行16次,直到得到最终的密文数据。

二、实验部分本次实验使用C语言实现了DES算法的加密和解密过程。

具体实现过程包括以下几个部分:1、密钥的生成:使用DES算法生成64位密钥,其中包括了对弱密钥的处理。

2、置换:使用DES算法中的IP置换和IP逆置换进行数据置换。

3、轮函数:使用DES算法中的f函数进行一轮加密操作。

5、加密:循环执行16轮加密操作,得到密文数据。

以上实现过程全部基于DES算法的规范。

三、结果分析1、速度慢:由于DES算法采用的是分组加密的思想,需要执行多次操作才能得到最终结果。

因此本次实验的加密和解密速度相对较慢。

2、代码简单:本次实验的代码相对简单,只需要用到一些基本数据结构和算法即可实现DES算法的加密和解密过程。

但需要注意的是,由于DES算法本身的复杂性,代码实现中需要注意细节和边界问题。

四、总结本次实验使用C语言实现了DES算法的加密和解密过程,通过实验得到了一些结果。

des 加密算法实验报告

des 加密算法实验报告DES加密算法实验报告一、引言数据加密标准(Data Encryption Standard,简称DES)是一种对称加密算法,由IBM公司于1975年研发并被美国联邦政府采用为标准加密算法。

DES算法具有高效、可靠、安全等特点,被广泛应用于信息安全领域。

本实验旨在通过对DES算法的实验研究,深入了解其原理、性能和应用。

二、DES算法原理DES算法采用对称密钥加密,即加密和解密使用相同的密钥。

其核心是Feistel结构,将明文分成左右两部分,经过16轮迭代加密后得到密文。

每一轮加密中,右半部分作为下一轮的左半部分,而左半部分则通过函数f和密钥进行变换。

DES算法中使用了置换、代换和异或等运算,以保证加密的安全性。

三、DES算法实验过程1. 密钥生成在DES算法中,密钥长度为64位,但实际上只有56位用于加密,8位用于奇偶校验。

实验中,我们随机生成一个64位的二进制密钥,并通过奇偶校验生成最终的56位密钥。

2. 初始置换明文经过初始置换IP,将明文的每一位按照特定规则重新排列,得到初始置换后的明文。

3. 迭代加密经过初始置换后的明文分为左右两部分,每轮加密中,右半部分作为下一轮的左半部分,而左半部分则通过函数f和子密钥进行变换。

函数f包括扩展置换、S盒代换、P盒置换和异或运算等步骤,最后与右半部分进行异或运算得到新的右半部分。

4. 逆初始置换经过16轮迭代加密后,得到的密文再经过逆初始置换,将密文的每一位按照特定规则重新排列,得到最终的加密结果。

四、DES算法性能评估1. 安全性DES算法的密钥长度较短,易受到暴力破解等攻击手段的威胁。

为了提高安全性,可以采用Triple-DES等加强版算法。

2. 效率DES算法的加密速度较快,适用于对大量数据进行加密。

但随着计算机计算能力的提高,DES算法的加密强度逐渐降低,需要采用更加安全的加密算法。

3. 应用领域DES算法在金融、电子商务、网络通信等领域得到广泛应用。

des算法 实验报告

des算法实验报告DES算法实验报告引言:数据加密标准(Data Encryption Standard,简称DES)是一种对称密钥加密算法,由IBM公司在20世纪70年代初开发。

DES算法通过将明文分块加密,使用相同的密钥进行加密和解密操作,以保护数据的机密性和完整性。

本实验旨在深入了解DES算法的原理和应用,并通过实验验证其加密和解密的过程。

一、DES算法原理DES算法采用分组密码的方式,将明文分为64位的数据块,并使用56位的密钥进行加密。

其加密过程主要包括初始置换、16轮迭代和逆初始置换三个步骤。

1. 初始置换(Initial Permutation,IP):初始置换通过将明文按照特定的置换表进行重排,得到一个新的数据块。

这一步骤主要是为了增加密文的随机性和混淆性。

2. 16轮迭代(16 Rounds):DES算法通过16轮迭代的运算,对数据块进行加密操作。

每一轮迭代都包括四个步骤:扩展置换(Expansion Permutation,EP)、密钥混合(Key Mixing)、S盒替换(Substitution Boxes,S-Boxes)和P盒置换(Permutation,P)。

其中,S盒替换是DES算法的核心步骤,通过将输入的6位数据映射为4位输出,增加了加密的复杂性。

3. 逆初始置换(Inverse Initial Permutation,IP-1):逆初始置换是初始置换的逆运算,将经过16轮迭代加密的数据块按照逆置换表进行重排,得到最终的密文。

二、实验步骤本实验使用Python编程语言实现了DES算法的加密和解密过程,并通过实验验证了算法的正确性。

1. 密钥生成:首先,根据用户输入的密钥,通过置换表将64位密钥压缩为56位,并生成16个子密钥。

每个子密钥都是48位的,用于16轮迭代中的密钥混合操作。

2. 加密过程:用户输入明文数据块,将明文按照初始置换表进行重排,得到初始数据块。

DES加密解密实验报告

DES加密解密实验报告实验报告题目:DES加密解密实验一、实验目的1.了解DES加密算法的工作原理。

2. 学习使用Python编程语言实现DES加密算法。

3.掌握DES加密算法的应用方法。

二、实验原理DES(Data Encryption Standard)是一种用于加密的对称密钥算法,其密钥长度为64位,分为加密过程和解密过程。

1.加密过程(1)初始置换IP:将64位明文分成左右两部分,分别为L0和R0,进行初始置换IP操作。

(2)子密钥生成:按照规则生成16个子密钥,每个子密钥长度为48位。

(3)迭代加密:通过16轮迭代加密运算,得到最终的密文。

每轮迭代加密包括扩展置换、异或运算、S盒替代、P置换和交换操作。

(4)逆初始置换:将最终的密文分成左右两部分,进行逆初始置换操作,得到最终加密结果。

2.解密过程解密过程与加密过程类似,但是子密钥的使用顺序与加密过程相反。

三、实验材料与方法材料:电脑、Python编程环境、DES加密解密算法代码。

方法:1. 在Python编程环境中导入DES加密解密算法库。

2.输入明文和密钥。

3.调用DES加密函数,得到密文。

4.调用DES解密函数,得到解密结果。

5.输出密文和解密结果。

四、实验步骤1.导入DES加密解密算法库:```pythonfrom Crypto.Cipher import DES```2.输入明文和密钥:```pythonplaintext = "Hello World"key = "ThisIsKey"```3.创建DES加密对象:```pythoncipher = DES.new(key.encode(, DES.MODE_ECB) ```。

DES分组加密实验报告

DES分组密码实验报告一、DES算法的实现1.DES简介DES算法工作:如Mode为加密,则用Key 去把数据Data进行加密,生成Data的密码形式(64位)作为DES的输出结果;如Mode为解密,则用Key去把密码形式的数据Data解密,还原为Data的明码形式(64位)作为DES的输出结果。

在通信网络的两端,双方约定一致的Key,在通信的源点用Key对核心数据进行DES加密,然后以密码形式在公共通信网(如电话网)中传输到通信网络的终点,数据到达目的地后,用同样的Key对密码数据进行解密,便再现了明码形式的核心数据。

这样,便保证了核心数据(如PIN、MAC等)在公共通信网中传输的安全性和可靠性。

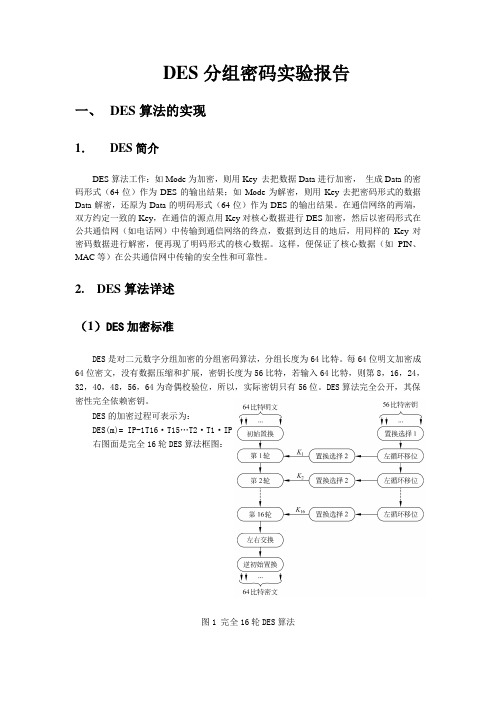

2. DES算法详述(1)DES加密标准DES是对二元数字分组加密的分组密码算法,分组长度为64比特。

每64位明文加密成64位密文,没有数据压缩和扩展,密钥长度为56比特,若输入64比特,则第8,16,24,32,40,48,56,64为奇偶校验位,所以,实际密钥只有56位。

DES算法完全公开,其保密性完全依赖密钥。

DES的加密过程可表示为:DES(m)= IP-1T16·T15…T2·T1·IP(m).右图面是完全16轮DES算法框图:图1 完全16轮DES算法1 初始置换IP初始置换是将输入的64位明文分为8个数组,每一组包括8位,按1至64编号。

IP的置换规则如下表:2 IP-1是IP的逆置换由于第1位经过初始置换后,已处于第40位。

逆置换就是再将第40位换回到第1位。

逆置换规则如下表所示:初始置换IP及其逆置换IP-1并没有密码学意义,因为置换前后的一一对应关系是已知的。

它们的作用在于打乱原来输入明文的ASCⅡ码字划分的关系,并将原来明文的第m8,m16,m24,m32,m40,m48,m56,m64位(校验位)变成IP的输出的一个字节。

3. DES算法的迭代过程图中Li-1和Ri-1分别是第i-1次迭代结果的左右两部分,各32比特。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

信息安全实验报告

题目DES算法

姓名学号

专业年级计算机科学与技术2014级(1)班指导教师

2016年12 月10日

一、实验目的

了解DES加密算法及原理,掌握其基本应用。

二、实验容

DES加密算法的JAVA实现

三、实验原理

DES算法由加密、子密钥和解密的生成三部分组成。

现将DES算法介绍如下。

1.加密

DES算法处理的数据对象是一组64比特的明文串。

设该明文串为m=m1m2…m64 (mi=0或1)。

明文串经过64比特的密钥K来加密,最后生成长度为64比特的密文E。

其加密过程图2-1所示:

图2-1:DES算法加密过程

对DES算法加密过程图示的说明如下:

待加密的64比特明文串m,经过IP置换(初始置换)后,得到的比特串的下标列表如下:

表2-1:得到的比特串的下标列表

58 50 42 34 26 18 10 2

IP

60 52 44 36 28 20 12 4

64 56 48 40 32 24 16 8

57 49 41 33 25 17 9 1

59 51 43 35 27 19 11 3

61 53 45 37 29 21 13 5

63 55 47 39 31 23 15 7

该比特串被分为32位的L0和32位的R0两部分。

R0子密钥K1(子密钥的生成将在后面讲)经过变换f(R0,K1)(f变换将在下面讲)输出32位的比特串f1,f1与L0做不进位的二进制加法运算。

运算规则为:

f1与L0做不进位的二进制加法运算后的结果赋给R1,R0则原封不动的赋给L1。

L1与R0又做与以上完全相同的运算,生成L2,R2……一共经过16次运算。

最后生成R16和L16。

其中R16为L15与f(R15,K16)做不进位二进制加法运算的结果,L16是R15的直接赋值。

R16与L16合并成64位的比特串。

值得注意的是R16一定要排在L16前面。

R16与L16合并后成的比特串,经过置换IP-1(终结置换)后所得比特串的下标列表如下:

表2-2:置换后所得比特串的下标列表

IP-1 40 8 48 16 56 24 64 32

38 6 46 14 54 22 62 30

37 5 45 13 53 21 61 29

36 4 44 12 52 20 60 28

35 3 43 11 51 19 59 27

34 2 42 10 50 18 58 26

33 1 41 9 49 17 57 25

经过置换IP-1后生成的比特串就是密文e。

变换f(Ri-1,Ki):

它的功能是将32比特的输入再转化为32比特的输出。

其过程如图2-2所示:

图2-2:将32比特的输入再转化为32比特的输出

f变换说明:输入Ri-1(32比特)经过变换E(扩展置换E)后,膨胀为48比特。

膨胀后的比特串的下标列表如下:

表2-3:膨胀后的比特串的下标列表

膨胀后的比特串分为8组,每组6比特。

各组经过各自的S盒后,又变为4比特(具体过程见后),合并后又成为32比特。

该32比特经过P变换(压缩置换P)后,其下标列表如下:

表2-4:压缩置换P后的下标列表

2 8 24 14

32 27 3 9

19 13 30 6

22 11 4 25

经过P变换后输出的比特串才是32比特的f(Ri-1,Ki).

S盒的变换过程: 任取一S盒。

见图2-3:

图2-3

在其输入b1,b2,b3,b4,b5,b6中,计算出x=b1*2+b6,

y=b5+b4*2+b3*4+b2*8,再从Si表中查出x 行,y 列的值Sxy。

将Sxy化为二进制,即得Si盒的输出。

(S表如图2-4所示)

图2-4 四、实验结果

五、实验总结

此次课程设计,不仅使自己对信息安全有了初步了解,同时使自己编程能力有了较大的提高。

基本掌握了JAVA结构化程序设计。

并且熟悉掌握了密码学中一个重要的算法—DES密码算法,并且通过JAVA工具编程实现。

六、代码附录

略。