东软防火墙配置过程

防火墙配置教程

防火墙配置教程一、什么是防火墙防火墙(Firewall)是网络安全中的一种重要设备或软件,它可以在计算机网络中起到保护系统安全的作用。

防火墙通过控制网络通信行为,限制和监控网络流量,防止未授权的访问和攻击的发生。

防火墙可以根据特定规则过滤网络传输的数据包,使得只有经过授权的数据才能进入受保护的网络系统。

二、为什么需要配置防火墙在互联网时代,网络安全问题成为各个组织和个人亟需解决的重要问题。

恶意攻击、病毒传播、黑客入侵等网络威胁不时发生,严重威胁着信息系统的安全。

配置防火墙是有效保护网络安全、保护信息系统免受攻击的重要手段。

通过正确配置防火墙,可以限制外部对内部网络的访问,提高系统的安全性。

三、防火墙配置的基本原则1. 遵循最小特权原则:防火墙的配置应该尽可能减少暴露给外部网络的服务和端口数量,只开放必要的服务和端口。

2. 定期更新规则:网络威胁和攻击方式不断变化,防火墙配置需要经常更新和优化,及时响应新的威胁。

3. 多层次防御:配置多个层次的防火墙,内外网分别配置不同的策略;同时使用不同的技术手段,如过滤规则、入侵检测等。

4. 灵活性和可扩展性:防火墙配置需要考虑未来系统的扩展和变化,能够适应新的安全需求。

四、防火墙配置步骤1. 确定安全策略:根据实际需求确定不同网络安全策略的配置,例如允许哪些服务访问,限制哪些IP访问等。

2. 了解网络环境:了解整个网络的拓扑结构,确定防火墙的位置和部署方式。

3. 选择防火墙设备:根据实际需求和网络规模,选择合适的防火墙设备,如硬件防火墙或软件防火墙。

4. 进行基本设置:配置防火墙的基本设置,包括网络接口、系统时间、管理员账号等。

5. 配置访问控制:根据安全策略,配置访问控制列表(ACL),限制网络流量的进出。

6. 设置安全策略:根据实际需求,设置安全策略,包括允许的服务、禁止的服务、端口开放等。

7. 配置虚拟专用网(VPN):如果需要远程连接或者跨地点互连,可以配置VPN,确保通信的安全性。

防火墙设置操作规程

防火墙设置操作规程一、概述防火墙是网络安全的重要组成部分,它能够根据预先设定的规则,对网络数据进行过滤和管理,保护内部网络的安全。

本文将介绍防火墙的设置操作规程。

二、防火墙设置前的准备工作1. 确定目标:明确设置防火墙的目的和需求,例如限制对某些网站的访问、保护内部服务器免受恶意攻击等。

2. 考虑网络结构:了解网络拓扑结构、内外部网络的划分以及主要流量走向,确定需要设置防火墙的位置,可选择网络入口处、内外网之间等位置。

3. 确认防火墙类型:根据实际需求,选择合适的防火墙设备,例如软件防火墙、硬件防火墙或基于云的防火墙等。

三、防火墙设置步骤1. 设定访问策略a. 确定允许通过的流量:根据实际需求,设置可信任的IP地址或IP地址段、端口等,在防火墙上允许这些流量通过。

一般情况下,允许指定HTTP、HTTPS、FTP等常见协议过去。

b. 设置拒绝访问的流量:对未被允许的IP地址、端口或特定协议等进行拦截,避免安全威胁。

c. 生成黑名单和白名单:根据对某些网站的信任度进行设置,将不受信任的网站列入黑名单,允许访问的网站列入白名单。

2. 配置网络地址转换(NAT)a. 内网地址转换:将内部网络的私有IP地址与公网地址进行转换,实现内网访问互联网的功能。

可设置源地址转换(SNAT)和目标地址转换(DNAT)等。

b. 外网地址转换:将外部网络的公网IP地址与内网地址进行映射,以便外部网络访问内网的服务器。

可设置端口映射、地址映射等。

3. 审计与日志记录配置a. 设置审计规则:根据实际需求,对网络中的一些重要流量进行审计,记录流量的源地址、目的地址、协议、端口等信息,方便日后的审计和分析。

b. 配置日志记录:设置防火墙的日志记录功能,并将日志记录保存在安全的地方,以备日后的检查和溯源。

4. 更新与升级a. 及时更新防火墙软件/固件版本:定期检查厂商的官方网站,获取最新的软件/固件版本,并及时进行更新,以修复已知的漏洞和提升安全性能。

导入已有配置到防火墙中的配置方法

东软Neteye 4120 配置:

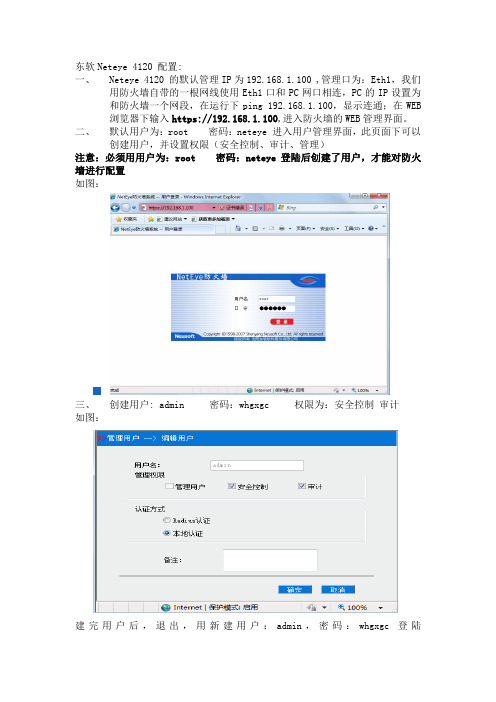

一、Neteye 4120 的默认管理IP为192.168.1.100 ,管理口为:Eth1,我们

用防火墙自带的一根网线使用Eth1口和PC网口相连,PC的IP设置为和防火墙一个网段,在运行下ping 192.168.1.100,显示连通;在WEB 浏览器下输入https://192.168.1.100,进入防火墙的WEB管理界面。

二、默认用户为:root 密码:neteye 进入用户管理界面,此页面下可以创

建用户,并设置权限(安全控制、审计、管理)

注意:必须用用户为:root 密码:neteye登陆后创建了用户,才能对防火墙进行配置

如图:

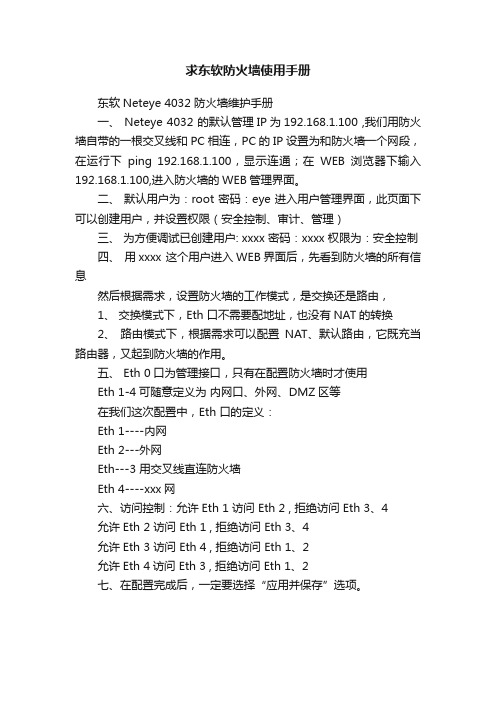

三、创建用户: admin 密码:whgxgc 权限为:安全控制审计

如图:

建完用户后,退出,用新建用户:admin,密码:whgxgc登陆

https://192.168.1.100,进入WEB界面后,看到防火墙的所有信息。

如图:

点击“备份恢复”,如下图:

点击“恢复防火墙配置”,选择前面备份好的配置文件neteyefw.backup,就可恢复。

重启防火墙,配置完成。

求东软防火墙使用手册

求东软防火墙使用手册

东软Neteye 4032 防火墙维护手册

一、 Neteye 4032 的默认管理IP为192.168.1.100 ,我们用防火墙自带的一根交叉线和PC相连,PC的IP设置为和防火墙一个网段,在运行下ping 192.168.1.100,显示连通;在WEB浏览器下输入192.168.1.100,进入防火墙的WEB管理界面。

二、默认用户为:root 密码:eye 进入用户管理界面,此页面下可以创建用户,并设置权限(安全控制、审计、管理)

三、为方便调试已创建用户: xxxx 密码:xxxx 权限为:安全控制

四、用xxxx 这个用户进入WEB界面后,先看到防火墙的所有信息

然后根据需求,设置防火墙的工作模式,是交换还是路由,

1、交换模式下,Eth 口不需要配地址,也没有NAT的转换

2、路由模式下,根据需求可以配置NAT、默认路由,它既充当路由器,又起到防火墙的作用。

五、 Eth 0口为管理接口,只有在配置防火墙时才使用

Eth 1-4可随意定义为内网口、外网、DMZ区等

在我们这次配置中,Eth 口的定义:

Eth 1----内网

Eth 2---外网

Eth---3 用交叉线直连防火墙

Eth 4----xxx网

六、访问控制:允许Eth 1 访问 Eth 2 , 拒绝访问 Eth 3、4

允许Eth 2 访问 Eth 1 , 拒绝访问 Eth 3、4

允许Eth 3 访问 Eth 4 , 拒绝访问 Eth 1、2

允许Eth 4访问 Eth 3 , 拒绝访问 Eth 1、2

七、在配置完成后,一定要选择“应用并保存”选项。

东软防火墙 NetEye FW 安装

5

2012-10-8

Neusoft Group Ltd.

管理主机的配置要求

• 硬件要求 – Pentium 450、256M内存、硬盘4GB以上的自由空间、 10M/100M以太网卡(ISA/PCI) • 软件要求 – Windows 2000、Windows XP – 安装Internet Explorer 4.0或以上版本 – TCP/IP协议 – IP地址为192.168.1.0网段

6

2012-10-8

Neusoft Group Ltd.

管理软件ቤተ መጻሕፍቲ ባይዱ安装

• • •

将机箱中 NetEye 防火墙管理系统安装光盘放入管理主机的光驱中,自动弹出“选择 安装程序”窗口; 此光盘显示:管理工具和认证客户端,其中管理工具安装在管理主机上; 想浏览整个光盘的内容,点击右下角的光盘图标;

7

2012-10-8

12

2012-10-8

Neusoft Group Ltd.

管理软件的安装

13

2012-10-8

Neusoft Group Ltd.

管理软件的安装

14

2012-10-8

Neusoft Group Ltd.

浏览开始菜单

• 四个应用程序

15

NetEye Firewall的架构

•

网卡

• • •

防火墙

管理主机

• •

防火墙是接入到网络中实现访问控 制等功能的网络设备; 防火墙上的所有软件在出厂时已经 安装完毕; 防火墙没有配置鼠标、键盘、显示 器等设备; 管理主机用于管理防火墙,配置防 火墙的安全策略等; 管理主机和防火墙之间的通信是经 过加密的; 管理主机需要用户单独准备;

网络防火墙配置指南:详细步骤解析(九)

网络防火墙配置指南:详细步骤解析在当今互联网时代,网络安全问题日益突出,网络防火墙成为企业和个人必备的安全设备之一。

网络防火墙作为一种安全设备,可以监控和控制网络流量,保护内部网络免受来自外部的恶意攻击和未经授权的访问。

本文将详细介绍网络防火墙的配置步骤,以帮助读者更好地了解如何设置和保护自己的网络安全。

一、确保硬件和软件准备就绪在开始配置网络防火墙之前,首先需要确保所使用的硬件和软件已经准备就绪。

硬件方面,选择一台性能稳定、适用于自己网络规模的防火墙设备,例如思科、华为等品牌的设备。

软件方面,确保所使用的防火墙软件已经正确安装,并进行了适当的配置。

二、了解网络拓扑和需求在配置网络防火墙之前,了解网络拓扑和实际需求是非常重要的。

通过了解网络的架构和连接关系,可以更好地决定防火墙的配置策略。

确定具体的防火墙规则和访问控制策略,以满足网络安全需求,并保护网络免受潜在的威胁。

三、配置基本网络设置在配置防火墙之前,需要进行基本网络设置。

包括设定防火墙的IP地址、子网掩码、默认网关等信息,确保防火墙能够正确地与其他设备进行通信。

此外,还需配置DNS服务器、时钟同步服务等,以保证防火墙正常运行。

四、设置网络地址转换(NAT)网络地址转换(NAT)是防火墙配置中的关键步骤之一。

通过NAT,可以将内部网络的私有IP地址转换为公共IP地址,保护内部网络的隐私和安全。

根据实际需求,设置相应的NAT规则,将内部网络的IP地址与公网IP地址进行映射,实现内外网络的互通。

五、配置访问控制列表(ACL)访问控制列表(ACL)是防火墙配置中的另一个重要步骤。

通过ACL,可以限制内外网络之间的通信,保护内部网络免受不必要的访问和攻击。

配置ACL规则,包括源IP地址、目的IP地址、端口号等,以控制特定的网络流量。

同时,可根据安全策略,配置防火墙的策略路由,对不同类型的流量进行不同的处理。

六、设置虚拟专用网络(VPN)虚拟专用网络(VPN)可以加密网络传输,提供安全的远程访问和通信。

网络防火墙的基础设置与配置步骤(三)

网络防火墙的基础设置与配置步骤在当今信息高速发展的社会中,网络安全问题日益凸显。

作为保护企业网络安全的关键措施之一,网络防火墙的设置和配置至关重要。

本文将详细介绍网络防火墙的基础设置与配置步骤,以帮助用户建立健全的网络安全体系。

1. 定义网络安全策略网络安全策略是网络防火墙设置的基础,它决定了防火墙所要实现的安全目标和规则。

首先,企业需要明确网络中重要资源的位置和敏感数据的特点,确定需要保护的主机、服务和应用。

然后,根据企业的安全需求,制定相应的网络安全策略,如限制外部访问、防止病毒和恶意软件入侵、保护内部通信等。

2. 选择合适的防火墙设备在选择防火墙设备时,需要根据企业网络规模和安全需求来确定。

一般有硬件防火墙和软件防火墙两种类型可供选择。

硬件防火墙具有高性能和强大的安全功能,适用于大型企业或需要处理大量网络流量的场景。

而软件防火墙则适用于小型企业或个人用户,可以在常规操作系统上运行。

3. 配置网络拓扑网络拓扑的配置对于防火墙起着至关重要的作用。

通常,企业采用边界防火墙和内部防火墙的结构进行网络防护。

边界防火墙位于企业网络与外部网络之间,主要用于阻止未经授权的外部访问。

而内部防火墙则用于分隔企业内部网络,保护不同安全级别的资源和数据。

4. 设置访问控制策略访问控制策略是防火墙设置中的核心部分,用于控制网络流量和数据传输。

其主要包括入站规则和出站规则。

入站规则用于限制外部到内部网络的访问,可以限制来源IP地址、端口号和协议类型等。

出站规则则用于限制内部网络到外部网络的访问,可以限制目的IP地址、端口号和协议类型等。

设置访问控制规则时,需要根据网络安全策略进行合理配置,确保网络安全性和可用性的平衡。

5. 启用网络地址转换(NAT)功能网络地址转换(NAT)功能允许将内部网络的IP地址与外部网络的IP地址进行映射,保护内部网络结构和实际IP地址不被外部网络访问。

在防火墙设置中,启用NAT功能有助于增加网络的灵活性和安全性。

配置防火墙设置

配置防火墙设置在当今互联网时代,网络安全成为了越来越严峻的问题。

为了保障网络安全,很多人选择在其电脑或路由器上加装防火墙软件或硬件。

本文将详细讲解如何配置防火墙设置,以保障网络安全。

一、了解防火墙防火墙是指一种网络应用程序或硬件设备,用于在网络之间建立防护屏障,保护个人电脑或网络中的数据不被非法访问、恶意攻击或病毒侵袭。

所有进出网络的数据流都必须经过防火墙进行过滤和检测。

在配置防火墙设置之前,需要先了解防火墙如何工作。

防火墙通常通过以下两种方式工作:1. 包过滤: 防火墙通过检查数据包头部信息,确定数据包是否允许进入或离开网络。

基于TCP/IP协议,防火墙已经在路由器和网关中得到广泛的应用。

2. 应用网关: 这类防火墙工作在应用层,允许管理员控制特定的应用程序就可以通过访问网络,而阻止其他应用程序的访问。

二、如何配置防火墙在配置防火墙之前,需要先明确防火墙的类型,例如软件防火墙、硬件防火墙。

对于软件防火墙,大多数操作系统都自带了防火墙软件,如Windows系统自带的Windows Firewall。

而硬件防火墙通常是指路由器上的防火墙。

配置防火墙的目的是为了保障网络安全,所以在配置之前,需要先进行一个全面地风险评估,并制定一份详细的计划。

以下是如何配置防火墙的一些常见要点:1. 允许授权访问:防火墙可以阻止未授权访问,管理员需要为允许的IP地址或授权用户指定白名单,以便这些人能够访问该网络或该设备。

而对于未授权访问,防火墙需要将其拦截。

2. 配置网络规则:在配置防火墙时,管理员应该建立规则来禁止或允许流量进出网络。

这些规则应该基于应用程序、端口、协议、IP地址等因素制定。

3. 定期更新防火墙:网络安全威胁不断增多,因此,定期更新防火墙软件或固件是十分必要的。

这些更新可以包括修补漏洞、更新数据库和重新评估网络安全风险。

4. 监控异常流量:使用流量分析工具可以帮助管理员监控网络流量,及时发现异常流量和隐蔽的攻击。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

(一)初始化设备

1)初始化配置步骤:

1.用超级终端通过串口控制台连接(RJ-45 null-modem 线缆)来完成初始配置。

完成初始配置后,可不再使用控制台。

2.打开NetEye 设备的电源开关。

3.终端控制台将显示如下提示:

LILO

2 bootmgr

Press key '2' to enter BOOTMGR command mode 该提示信息将显示约5 秒钟,在此期间输入1 并按回车。

4.配置设备。

Config the firewall or quit (y/n)(n)y

5.修改主机名。

Please input the host name for this system

Host name: <new hostname>

SZYCZ_FW5200

6.输入系统时间。

Please set the system time(YYYY-MM-DD HH:MM:SS)

system time (2000-01-01 00:00:01):2012-07-04 10:22:36

7.设置系统语言。

Please set system language

(1) English

(2) Chinese

Please input a choice[1-2,q](2) <1、2 或q>

选择2,中文,回车

8.更改根管理员口令。

(此步骤可选,但东软强烈建议首次登录后修改口令。

)

Changing default password of root(y/n)(y):

Old password(6-128): neteye

Password(6-128): < 新密码>

Repeat Password(6-128): < 新密码>

这里我们不更改它的默认密码,选择n

9.添加根系统管理员及选择登录方式。

Creating an administrator(y/n)(y):

Username: < 用户名>

Please select a login type

(1) Web

(2) Telnet

(3) SSH

(4) SCM

Please input a choice[1-4](1)(example: 1,2,3):1,2,3,4 Password(6-128): < 密码>

Repeat Password(6-128): < 密码>

选择y,添加ycz用户,设备相应密码,Web管理,Telnet。

10.选择配置系统的方式并配置一个可连接的端口。

Allow managing the firewall by using the WebUI(y/n)(y):y Allow managing the firewall by using the CLI(y/n)(y):n

管理员可以通过WebUI 界面配置系统,或者通过CLI 界面配置系统。

Select an interface from the list :

( 1 ) eth0

( 2 ) eth1

( 3 ) eth2

( 4 ) eth3

Please input ethernet interface [1-4](1): < 端口ID 或序号> 1

Please input IP address <IP 地址> input subnet mask < 子网掩码> input default router to use with selected interface <缺省路由> have input the following parameters:

Interface for initial connection: <eth0>

IP address: <mask: <route: < this information correct(y/n) y

You now have access to WebUI and CLI and can continue to configure the

system via these interface.

Start SCM Server(y/n)(n): < 开启SCM Server>n

Allow managing the firewall by using the SCM Server(y/n)(n):

<允许SCM Server管理>n

11.登录NetEye 系统。

Username:

12.关机,重启机器,配置笔记本IP为网段,用网线接设备的eth0口,通过IE浏览器输入,登录防火墙开始进行配置。

(二)用户管理

添加用户及设置用户权限

(三)配置接口

一般来说,eth0为管理口,IP地址为:,用https登录Web进行管理(即)。

Eth1和eth2为内外网接口,初次登录需将接口“模式”从二层改为三层,并配置IP地址,然后启用WebAuth以方便日后用该IP进行设备的管理。

(四)添加安全域(Inside,Outside)

(五)配置路由

(六)定义IP地址

(七)定义服务

依次展开配置——对象——服务,在截图界面的最下面,添加新的服务(保信业务、电量采集业务)

1.保信业务

2.电能采集业务

(八)定义映射(NAT转换)依次展开配置——地址转换——地址映射

(九)定义访问策略

(十)导出配置文件

点击“整机配置”,输入文件名,然后点击保存按钮

,保存到电脑硬盘即可。