openssl安装及使用

Windows下openssl的下载安装和使用方法

Windows下openssl的下载安装和使⽤⽅法安装openssl有两种⽅式,第⼀种直接下载安装包,装上就可运⾏;第⼆种可以⾃⼰下载源码,⾃⼰编译。

下⾯对两种⽅式均进⾏详细描述。

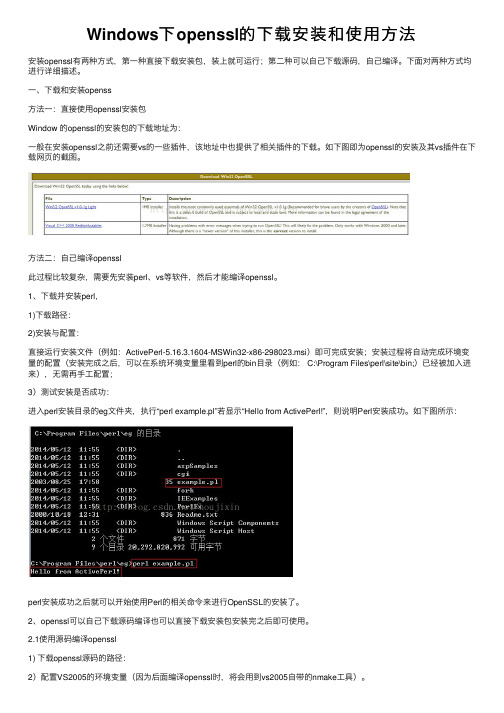

⼀、下载和安装openss⽅法⼀:直接使⽤openssl安装包Window 的openssl的安装包的下载地址为:⼀般在安装openssl之前还需要vs的⼀些插件,该地址中也提供了相关插件的下载。

如下图即为openssl的安装及其vs插件在下载⽹页的截图。

⽅法⼆:⾃⼰编译openssl此过程⽐较复杂,需要先安装perl、vs等软件,然后才能编译openssl。

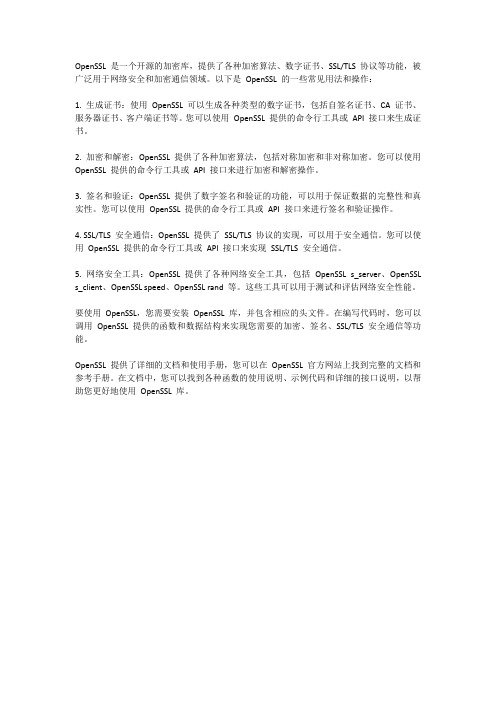

1、下载并安装perl,1)下载路径:2)安装与配置:直接运⾏安装⽂件(例如:ActivePerl-5.16.3.1604-MSWin32-x86-298023.msi)即可完成安装;安装过程将⾃动完成环境变量的配置(安装完成之后,可以在系统环境变量⾥看到perl的bin⽬录(例如: C:\Program Files\perl\site\bin;)已经被加⼊进来),⽆需再⼿⼯配置;3)测试安装是否成功:进⼊perl安装⽬录的eg⽂件夹,执⾏“perl example.pl”若显⽰“Hello from ActivePerl!”,则说明Perl安装成功。

如下图所⽰:perl安装成功之后就可以开始使⽤Perl的相关命令来进⾏OpenSSL的安装了。

2、openssl可以⾃⼰下载源码编译也可以直接下载安装包安装完之后即可使⽤。

2.1使⽤源码编译openssl1) 下载openssl源码的路径:2)配置VS2005的环境变量(因为后⾯编译openssl时,将会⽤到vs2005⾃带的nmake⼯具)。

执⾏VS2005的bin⽬录下(例如:C:\Program Files\Microsoft Visual Studio 8\VC\bin)的vcvars32.bat⽂件即可完成配置,如下图所⽰:3)配置openssl(1)将下载后的openssl压缩⽂件(例如:openssl-1.0.1g.tar.gz)解压缩到某⽬录下(例如:C:\Program Files\openssl-1.0.1g);(2)通过命令窗⼝,进⼊openssl的⽬录C:\Program Files\openssl-1.0.1g中,执⾏“perl Configure VC-WIN32”即可完成配置,如下图所⽰:(3)执⾏do_masm在openssl的⽬录下执⾏ms\do_masm,注意不能进⼊到ms下⾯直接执⾏do_masm,否则会提⽰找不到⽂件“util\makfiles.pl”之类的错误。

openssl操作手册

OpenSSL 是一个开源的加密库,提供了各种加密算法、数字证书、SSL/TLS 协议等功能,被广泛用于网络安全和加密通信领域。

以下是OpenSSL 的一些常见用法和操作:1. 生成证书:使用OpenSSL 可以生成各种类型的数字证书,包括自签名证书、CA 证书、服务器证书、客户端证书等。

您可以使用OpenSSL 提供的命令行工具或API 接口来生成证书。

2. 加密和解密:OpenSSL 提供了各种加密算法,包括对称加密和非对称加密。

您可以使用OpenSSL 提供的命令行工具或API 接口来进行加密和解密操作。

3. 签名和验证:OpenSSL 提供了数字签名和验证的功能,可以用于保证数据的完整性和真实性。

您可以使用OpenSSL 提供的命令行工具或API 接口来进行签名和验证操作。

4. SSL/TLS 安全通信:OpenSSL 提供了SSL/TLS 协议的实现,可以用于安全通信。

您可以使用OpenSSL 提供的命令行工具或API 接口来实现SSL/TLS 安全通信。

5. 网络安全工具:OpenSSL 提供了各种网络安全工具,包括OpenSSL s_server、OpenSSL s_client、OpenSSL speed、OpenSSL rand 等。

这些工具可以用于测试和评估网络安全性能。

要使用OpenSSL,您需要安装OpenSSL 库,并包含相应的头文件。

在编写代码时,您可以调用OpenSSL 提供的函数和数据结构来实现您需要的加密、签名、SSL/TLS 安全通信等功能。

OpenSSL 提供了详细的文档和使用手册,您可以在OpenSSL 官方网站上找到完整的文档和参考手册。

在文档中,您可以找到各种函数的使用说明、示例代码和详细的接口说明,以帮助您更好地使用OpenSSL 库。

Linux命令高级技巧使用openssl生成和管理SSL证书

Linux命令高级技巧使用openssl生成和管理SSL证书使用OpenSSL生成和管理SSL证书一、介绍SSL证书是用于保护网站和网络通信安全的重要工具。

OpenSSL是一个开源加密库,能够提供各种加密算法和SSL/TLS协议的实现。

本文将介绍如何使用OpenSSL生成和管理SSL证书的高级技巧。

二、安装OpenSSL首先,确保已经在Linux系统上安装了OpenSSL。

可以通过以下命令来检查OpenSSL是否已安装:$ openssl version如果没有安装,可以使用包管理工具,如apt、yum等进行安装。

三、生成自签名证书自签名证书用于测试环境或本地开发,不需要经过权威机构的认证。

使用OpenSSL可以轻松生成自签名证书。

以下是生成自签名证书的步骤:1. 生成私钥:$ openssl genrsa -out private.key 20482. 生成证书签发请求(CSR):$ openssl req -new -key private.key -out csr.csr在生成CSR的过程中,需要填写一些证书相关的信息,如国家、地区、组织、通用名等。

3. 生成自签名证书:$ openssl x509 -req -in csr.csr -signkey private.key -out certificate.crt生成的certificate.crt即为自签名证书,可以用于配置Web服务器等需要SSL证书的场景。

四、生成CA证书除了自签名证书,我们也可以生成CA(Certificate Authority)证书,以进行证书签发。

以下是生成CA证书的步骤:1. 生成私钥:$ openssl genrsa -out ca.key 20482. 生成证书签发请求(CSR):$ openssl req -new -key ca.key -out ca.csr在生成CSR的过程中,需要填写一些证书相关的信息,如国家、地区、组织、通用名等。

Mac命令行数据加密技巧使用openssl和gnupg加密和解密数据

Mac命令行数据加密技巧使用openssl和gnupg加密和解密数据数据加密在信息安全中起着至关重要的作用。

在Mac操作系统中,我们可以利用命令行工具openssl和gnupg来实现数据的加密和解密。

本文将介绍如何在Mac命令行下使用这两种工具进行数据的加密和解密。

一、使用openssl加密和解密数据openssl是一个开放源代码的软件库,提供了很多用于安全通信的密码学功能。

下面将介绍如何使用openssl进行数据的加密和解密。

1. 安装openssl首先,我们需要在Mac上安装openssl。

打开终端,并输入以下命令:```brew install openssl```等待安装完成后,我们就可以使用openssl了。

2. 加密数据要加密数据,我们需要使用openssl的enc命令。

假设我们有一个名为example.txt的文件,我们可以使用以下命令将其加密:```openssl enc -aes-256-cbc -salt -in example.txt -out example.txt.enc```此命令使用256位的高级加密标准(AES-256)和密码块链接模式(CBC)对文件进行加密,并将加密后的结果保存为example.txt.enc。

在执行上述命令时,openssl会要求您输入加密密码。

请记住您输入的密码,因为它将用于解密数据。

3. 解密数据要解密数据,我们使用与加密相同的enc命令,只需将其输入和输出参数进行交换即可:```openssl enc -d -aes-256-cbc -in example.txt.enc -out example.txt.dec```此命令将example.txt.enc文件解密为example.txt.dec。

解密过程中需要输入之前设置的密码才能成功解密。

二、使用gnupg加密和解密数据gnupg是GNU隐私保护协议的缩写,它是一个用于加密和签名数据的免费软件。

openssl3 手册

openssl3 手册OpenSSL 3 手册第一章:介绍OpenSSL 3 是一套开放源代码的安全套接字层密码库,提供了一系列用于安全通信的加密算法和协议实现。

本手册将为您详细介绍OpenSSL 3 的功能、用法和配置。

第二章:安装在开始使用 OpenSSL 3 之前,您需要先安装它。

以下是安装OpenSSL 3 的步骤:1. 下载 OpenSSL 3 的最新版本压缩包,并解压到您的计算机上。

2. 打开终端或命令提示符,进入解压后的 OpenSSL 3 目录。

3. 执行以下命令编译和安装 OpenSSL 3:```./configmakemake install```第三章:常用命令OpenSSL 3 提供了丰富的命令行工具,用于执行各种任务,包括生成证书、加密文件和检查数字签名等。

以下是一些常用的命令及其用法:1. 生成自签名证书:```openssl req -newkey rsa:2048 -nodes -keyout privateKey.key -x509 -days 365 -out certificate.crt```该命令将生成一个私钥和自签名证书,有效期为 365 天。

2. 加密文件:```openssl enc -aes-256-cbc -salt -in plaintext.txt -out encrypted.txt```上述命令将使用AES-256-CBC 加密算法对plaintext.txt 进行加密,并将加密后的结果保存到 encrypted.txt。

3. 创建数字签名:```openssl dgst -sha256 -sign privateKey.key -out signature.bin data.txt```该命令将使用 SHA-256 算法对 data.txt 进行哈希,并使用私钥对哈希值进行签名,生成 signature.bin。

4. 验证数字签名:```openssl dgst -sha256 -verify certificate.crt -signature signature.bin data.txt```上述命令将使用公钥证书验证 signature.bin 是否为 data.txt 的有效签名。

C语言技术 02openssl安装使用

1.使用RC4进行对称加密解密

(1)准备一个文件plain.txt

(2)使用rc4加密文件后存为encrypted.txt:openssl rc4 -e -in plain.txt -out encrypted.txt

(3)解密后存为decrypted.txt:openssl rc4 -d -in encrypted.txt -out plain.txt

2.使用RSA进行非对称加密解密

(1)生成公钥密钥对:openssl genrsa -out test.key 1024

(2)提取公钥(以便后续使用公钥加密):openssl rsa -in test.key -pubout -out test_pub.key

(3)创建一个文件hello.txt,向其中写入不超过117个字符。

RSA加密非常复杂,不能加密大量数据。

(4)使用公钥加密文件(原文hello.txt,加密后encrypted.txt):openssl rsautl -encrypt -in hello.txt -inkey test_pub.key -pubin -out encrypted.txt

(5)使用私钥解密文件(密文encrypted.txt,解密后decrypted.txt):openssl rsautl -decrypt -in encrypted.txt -inkey test.key -out decrypted.txt

3.使用MD5/SHA1进行散列(摘要)

(1)openssl md5 hello.txt

(2)openssl sha1 hello.txt。

openssl使用引擎 申请证书

一、概述在网络通信中,安全性是至关重要的。

为了确保数据的安全传输,使用SSL/TLS证书是一种十分常见的方法。

而openssl是一个开源的加密工具包,可以用来生成、管理和验证SSL/TLS证书。

在openssl 中,使用引擎来生成证书是一种高效的方法。

本文将介绍openssl如何使用引擎来申请证书。

二、openssl引擎概述1. 什么是openssl引擎openssl引擎是一种用于加密和解密操作的软件组件,它可以被openssl库动态加载。

引擎通常用于加速和优化SSL/TLS证书的生成和管理过程,能够提高证书生成的效率和安全性。

2. openssl引擎的种类openssl引擎有多种不同类型,包括软件引擎和硬件引擎。

软件引擎是在软件中实现的算法加速引擎,而硬件引擎则是通过专用的加密硬件实现的。

在openssl中,通过使用不同的引擎可以实现更高效的证书生成和管理过程。

三、使用引擎申请证书的步骤1. 下载和安装openssl在使用openssl引擎之前,首先需要下载和安装openssl工具包。

可以从openssl冠方全球信息站上下载最新版本的openssl工具包,并按照安装说明进行安装。

2. 配置openssl引擎在安装openssl工具包后,需要配置openssl引擎。

通过编辑openssl配置文件,可以指定要使用的引擎类型和参数。

3. 生成证书请求使用openssl工具包中的命令行工具,可以生成证书请求文件。

在生成证书请求时,可以选择指定要使用的openssl引擎,以加速证书生成的过程。

4. 提交证书请求将生成的证书请求文件提交给证书颁发机构(CA),等待CA签发的SSL/TLS证书。

5. 安装证书一旦CA签发了证书,将证书安装到服务器上,使得服务器可以使用生成的SSL/TLS证书进行安全通信。

四、openssl引擎的优势和应用场景1. 优势使用openssl引擎可以提高证书生成和管理的效率。

尤其在大型网络系统中,通过使用引擎可以显著缩短证书生成的时间,提高系统的安全性和可靠性。

openssl使用流程

openssl使用流程OpenSSL使用流程介绍OpenSSL 是一个开源的加密工具包和安全通信协议实现库,提供了一系列的加密算法、SSL/TLS 防护和各种安全工具,广泛应用于网络通信、服务器配置、数字证书管理等各个领域。

本文将以OpenSSL 的使用流程为主题,一步一步详细回答。

一、准备工作1. 下载和安装OpenSSL:首先,我们需要从OpenSSL 的官方网站或其他可信来源下载并安装OpenSSL。

根据操作系统的不同,选择相应的版本进行下载和安装。

2. 生成RSA 密钥对:在开始使用OpenSSL 之前,建议先生成一对RSA 密钥对,用于后续的加密和解密操作。

在命令行中输入以下命令可以生成一个2048 位的RSA 密钥对:openssl genrsa -out private.key 2048该命令将生成一个名为private.key 的私钥文件,其中包含了生成的RSA 私钥。

接着,可以使用以下命令生成对应的公钥文件:openssl rsa -in private.key -pubout -out public.key这将生成一个名为public.key 的公钥文件,其中包含了与私钥对应的RSA 公钥。

二、公钥加密和私钥解密1. 加密数据:使用公钥加密数据是一种常见的操作,可以保证数据在传输过程中的机密性。

在命令行中输入以下命令可以使用公钥对数据进行加密:openssl rsautl -encrypt -pubin -inkey public.key -in plaintext.txt -out ciphertext.enc该命令将使用public.key 中的公钥对plaintext.txt 中的明文数据进行加密,并将密文数据存储到ciphertext.enc 文件中。

2. 解密数据:解密数据需要使用对应的私钥进行操作。

在命令行中输入以下命令可以使用私钥对密文数据进行解密:openssl rsautl -decrypt -inkey private.key -in ciphertext.enc -out plaintext.txt该命令将使用private.key 中的私钥对ciphertext.enc 中的密文数据进行解密,并将解密后的明文数据存储到plaintext.txt 文件中。

openssl的安装方法

Openssl的安装的方法一、安装perl1.安装perl,(在文件夹里有)2.右击我的电脑--属性--高级--环境变量--在系统变量部分--双击path--在最后添加你perl的安装路径。

例如;C:\Perl\eg,注意环境变量设置后需要重启才能生效!!!二、安装openssl1.解压缩openssl-0.9.8zg2.配置WIN32环境打开CMD命令行,进入C:\OpenSSL目录,执行命令perl Configure VC-WIN32设置环境变量。

3.进入VC BIN目录,配置VC环境变量进入VS安装路径VC/Bin目录下,运行:VCVARS32.BAT4.返回OpenSSL目录,创建makefile文件执行命令ms\do_ms5.在Openssl目录下,执行编译执行命令nmake -f ms\ntdll.mak注:若这一步报错,进入ms目录,修改ntdll.mak,去掉/WX 编译选项重新执行nmake -f ms\ntdll.mak最终编译动态库完成后,输出都在out32dll目录下:包括可执行文件、两个dll 和两个lib文件: libeay32.dll, libeay32.lib, ssleay32.dll, ssleay32.lib,如果使用VS/VC 编程只需按照下文的方法进行即可,如果需要使用openssl命令,还需要在系统环境变量path中增加c:\openssl\out32dll路径,因为openssl.exe就在该目录下,声明后可以直接在命令行中使用openssl命令。

三、VS2010下openssl配置打开VS->T ools->Options->projects and solutions->VC++ Directories(VC6路径VC ->Tools->Options->Directories),在Include files中增加C:\openssl\inc32目录,假设openssl安装目录为C:\openssl,下同。

openssl使用方式

openssl使用方式

摘要:

1.OpenSSL 简介

2.OpenSSL 的使用方式

3.示例:使用OpenSSL 进行加密和解密

4.小结

正文:

OpenSSL 是一个安全套接字层(SSL)和传输层安全(TLS)协议的开源加密库,广泛应用于互联网的安全通信。

它支持多种加密算法、数字签名、证书管理等功能,为网络应用程序提供了安全的通信功能。

OpenSSL 的使用方式主要分为以下几个步骤:

1.安装OpenSSL 库:首先,你需要在你的计算机或服务器上安装OpenSSL 库。

在Linux 系统中,可以使用“sudo apt-get install openssl”命令进行安装。

在Windows 系统中,可以通过访问OpenSSL 官网下载相应版本的安装包进行安装。

2.配置OpenSSL:安装完成后,你需要对OpenSSL 进行配置,以便它能够正确地为你的应用程序提供服务。

配置过程包括设置加密算法、生成密钥和证书等。

具体的配置方法可以参考OpenSSL 的官方文档。

3.初始化OpenSSL:在应用程序中,你需要使用OpenSSL 的API 对SSL/TLS 连接进行初始化。

这一步通常包括创建一个SSL/TLS 上下文、初始化一个SSL/TLS 连接等。

4.加密和解密数据:在数据传输过程中,你需要使用OpenSSL 的API 对数据进行加密和解密。

加密过程中,你需要使用SSL/TLS 上下文和密钥对数据进行加密;解密过程中,你需要使用SSL/TLS 上下文和相应的私钥对数据进行解密。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Openssl安装及使用一软件Windows下需要用到的软件1.ActivePerl一个perl脚本解释器。

其包含了包括有Perl for Win32、Perl for ISAPI、PerlScript、Perl Package Manager四套开发工具程序,可以让你编写出适用于unix,windows,linux系统的CGI程序来。

安装的只是perl的一个解释程序啦,外观上也不会发生什么变化,你在windows的cmd界面里输入perl -v可查看你所安装的版本。

在你编译perl程序时会用到它。

2.C++编译器编译器就是将“高级语言”翻译为“机器语言(低级语言)”的程序。

一个现代编译器的主要工作流程:源代码(source code) →预处理器(preprocessor) →编译器(compiler) →汇编程序(assembler) →目标代码(object code) →链接器(Linker) →可执行程序(executables)。

c++编译器是一个与标准化C++高度兼容的编译环境。

这点对于编译可移植的代码十分重要。

编译器对不同的CPU会进行不同的优化。

3.OpenSSLOpenSSL是一个强大的安全套接字层密码库,Apache使用它加密HTTPS,OpenSSH使用它加密SSH,它还是一个多用途的、跨平台的密码工具。

OpenSSL整个软件包大概可以分成三个主要的功能部分:密码算法库、SSL协议库以及应用程序。

OpenSSL的目录结构自然也是围绕这三个功能部分进行规划的。

作为一个基于密码学的安全开发包,OpenSSL提供的功能相当强大和全面,囊括了主要的密码算法、常用的密钥和证书封装管理功能以及SSL协议,并提供了丰富的应用程序供测试或其它目的使用。

4.MASM 8.0MASM是微软公司开发的汇编开发环境,拥有可视化的开发界面,使开发人员不必再使用DOS环境进行汇编的开发,编译速度快,支持80x86汇编以及Win32Asm是Windows下开发汇编的利器。

它与windows平台的磨合程度非常好,但是在其他平台上就有所限制,使用MASM的开发人员必须在windows下进行开发。

8.0版本在编译OpenSSL的时候不容易出错。

用winrar解压缩MASMSetup.exe得到:setup.exe继续用winrar解压缩setup.exe 得到:vc_masm1.cab继续用winrar解压缩vc_masm1.cab得到:FL_ml_exe__..... (很长的文件名,省略),将这个文件重命名为ml.exe测试得到的ml.exe , 应该显示:Microsoft (R) Macro Assembler Version 8.00.50727.104将ml.exe 拷贝到工作目录,即可正常使用。

5.mspdb60.dllmspdb60.dll是Microsoft Visual Studio编程数据库支持相关文件。

该控件可以保证link.exe的运行,放于内存或系统Path中,Windows XP/WIN7系统,则复制到C:WindowsSystem32目录下。

6.NASM.EXE和nasmw.exe非必要软件是其他方式的编译,如需要可放于内存或系统Path中。

Linux下需要用到的软件Linux下只用到openssl软件二软件安装Windows下安装1.常规方式安装好Perl和VC++6.0,首先要保证系统Path中必要程序的存在,ml.exe(ml.err),cl.exe,link.exe,nmake.exe和perl.exe 等,运行perl.exe确保Perl安装成功(将这些软件的所在文件地址放到系统环境变量path中,如perl.exe在D:\perl\下,path=xxxxxx\xxx; D:\perl\;就ok了)2、perl Configure VC-WIN32 -DOPENSSL_USE_IPV6=0禁用IPV6,避免出现NMAKE : fatal error U1077: 'cl' : return code '0x2'错误3、运行“CMD”命令,进入MS-DOS,在perl安装目录的eg文件夹下确认Perl是否正常安装了:cd C:\Perl\eg在该目录下执行:perl example.pl若结果显示“Hello from ActivePerl!”,则说明Perl安装成功,可以开始使用Perl的相关命令来进行OpenSSL的安装了4、初始化VC++6.0 环境变量找到vc++ 6.0的安装目录下的\VC98\Bin\执行如下的命令:cd C:\Program Files\Microsoft Visual Studio\VC98\BinVCVARS32.BAT5、正式开始安装OpenSSL(需进入到OpenSSL所在目录)⑴执行Configure命令(配置编译参数,对编译环境进行基本的配置):perl Configure VC-WIN32⑵生成配置文件运行ms\do_ms命令如果需要其他方式进行编译,则分别运行:ms\do_masmms\do_nasm⑶开始进行编译nmake -f ms\ntdll.mak其中可能出现各种错误,可参照以下情况进行相关的处理:/zhangyang0402/archive/2010/05/09/5573188.aspx/zhangyang0402/archive/2010/05/10/5576259.aspx /html/03/n-2134203.html⑷进行测试nmake -f ms\ntdll.mak test如果出现以上提示("passed all tests")则说明成功注意:如果编译成功,最后的输出结果都在out32dll目录下:包括可执行文件、两个dll和两个lib文件: libeay32.dll,libeay32.lib,ssleay32.dll,ssleay32.lib,openssl.exe;把他们放到PATH环境变量对应的一个目录里就可以了。

Linux下安装官网下载程序/gunzip -d openssl.0.9.6.tar.gz (也可以从网上下载下来再解压)tar -xf openssl.0.9.6.tar.gz(解压缩文件)mv openssl.0.9.6 openssl (将openssl.0.9.6文件夹下的内容移动到openssl文件夹下)cd openssl (进入openssl文件夹)./config --prefix=XXXXX --openssldir=XXXXXXXX (安装openssl,这里prefix是你想安装openssl的地方,openssldir就是你tar开的openssl 源码的地方。

makemake testmake install三openssl命令生成私钥openssl genrsa -des3 –out private.key 2048输入后需要输入两次密码Openssl可以将这个文件中公钥提取出来:Openssl rsa –in private.key –pubout –out private_pub.key生成CSR文件Generate the CSRopenssl req -config c:\openssl\bin\f-new -key private.key -out private.csr(注意:windows下要加-config c:\openssl\bin\f linux下不用加这个代码)接着还要填写包括国家(中国添CN)、省份、所在城市、单位名称、单位部门名称(可以不填直接回车)。

除国家缩写必须填CN外,其余都可以是英文或中文。

其后还要输入要申请SSL证书的域名,如果需要为 申请SSL证书就不能只输入。

SSL证书是严格绑定域名的。

最后是Email、口令(challenge password)和公司名称,建议不要输入,直接回车即可。

或者生成私钥:openssl genrsa -out private.pem 2048(无密码的)生成公钥:openssl rsa -in private.pem -out public.pem -pubout查看密钥信息:openssl rsa -noout -text -in privatekey_test.pem加密解密文件用生成的公钥加密文件hello.txt:openssl rsautl -encrypt -in hello.txt -inkey public.key -pubin -out hello.en用生成的私钥解密文件hello.en:openssl rsautl -decrypt -in hello.txt -inkey private.key -out hello1.txt计算数据的消息摘要:openssl dgst -sha1 -out md.txt hello.txt用私钥给消息摘要签名:openssl rsautl -sign -inkey private.pem -in md.txt -out signature.bin四实例一、发送方A:生成私钥:OpenSSL> genrsa -passout pass:123456 -out apri.pem 1024生成公钥:OpenSSL> rsa -passin pass:123456 -pubout -inapri.pem -out apub.pem用B的公钥加密数据:OpenSSL> rsautl -encrypt -pubin -inkey bpub.pem -in data.txt -out edata.txt计算数据的消息摘要:OpenSSL> dgst -sha1 -out md.txt data.txt用A的私钥给消息摘要签名:OpenSSL> rsautl -sign -inkey apri.pem -in md.txt -out signature.bin将edata.txt和signature.bin发送给接收方B二、接收方B生成私钥:OpenSSL> genrsa -passout pass:654321 -out bpri.pem 1024生成公钥:OpenSSL> rsa -passin pass:654321 -pubout -inbpri.pem -out bpub.pem用B的私钥解密数据:OpenSSL> rsautl -decrypt -inkey bpri.pem -in edata.txt -out data.txt计算data.txt的信息摘要:OpenSSL> dgst -sha1 -out ms2.txt data.txt用A的公钥解密数字签名:OpenSSL> rsautl -verify -pubin -inkey apub.pem -in signature.bin -out ms3.txt最后比较:ms2.txt 和ms3.txt内容完全相同:SHA1(data.txt)=ad6910d33d5f96cbd7b9b3378107b8b04ba1c138五遇到的问题及解决方法1.在linux下安装openssl,从网页直接下载openssl.0.9.6.tar.gz存在什么地方?openssl.0.9.6.tar.gz存放在/home/user(此处是用户名)/下载.2.在linux下如何进入root?命令:sudo –i然后会提示输入密码。