ASA防火墙8.3与7.0各种操作配置区别详解

asa防火墙

在实际配置中nat命令总是与global命令配合使用。 在实际配置中nat命令总是与global命令配合使用。 一个指定外部网络,一个指定内部网络,通过 net_id联系在一起。 net_id联系在一起。 例如: asa(config)#nat (inside) 1 0 0 表示内网的所有主机(0 0)都可以访问由global 表示内网的所有主机(0 0)都可以访问由global 指定的外网。 asa(config)#nat (inside) 1 172.16.5.0 255.255.0.0 表示只有172.16.5.0/16网段的主机可以访问 表示只有172.16.5.0/16网段的主机可以访问 global指定的外网。 global指定的外网。

7、static

配置静态IP地址翻译,使内部地址与外部地址一一对应。 配置静态IP地址翻译,使内部地址与外部地址一一对应。 语法: static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address 其中: internal_if_name表示内部网络接口,安全级别较高,如 internal_if_name表示内部网络接口,安全级别较高,如 inside。 inside。 external_if_name表示外部网络接口,安全级别较低,如 external_if_name表示外部网络接口,安全级别较低,如 outside。 outside。 outside_ip_address表示外部网络的公有ip地址。 outside_ip_address表示外部网络的公有ip地址。 inside_ ip_address表示内部网络的本地ip地址。 ip_address表示内部网络的本地ip地址。 (括号内序顺是先内后外,外边的顺序是先外后内) 括号内序顺是先内后外,外边的顺序是先外后内)

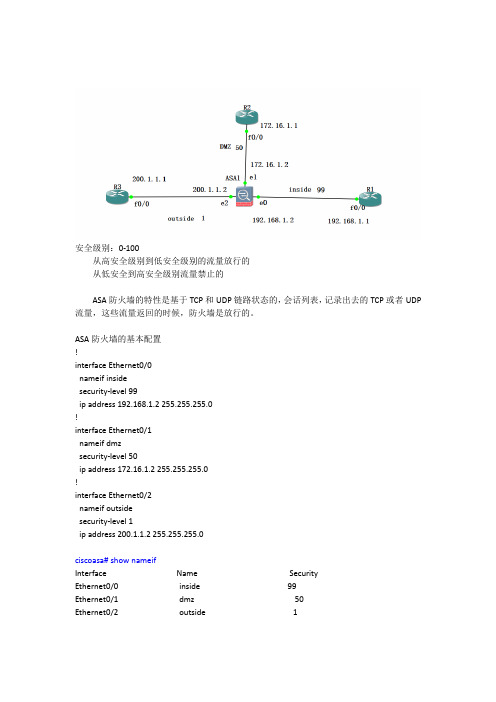

ASA防火墙的基本配置

安全级别:0-100从高安全级别到低安全级别的流量放行的从低安全到高安全级别流量禁止的ASA防火墙的特性是基于TCP和UDP链路状态的,会话列表,记录出去的TCP或者UDP 流量,这些流量返回的时候,防火墙是放行的。

ASA防火墙的基本配置!interface Ethernet0/0nameif insidesecurity-level 99ip address 192.168.1.2 255.255.255.0!interface Ethernet0/1nameif dmzsecurity-level 50ip address 172.16.1.2 255.255.255.0!interface Ethernet0/2nameif outsidesecurity-level 1ip address 200.1.1.2 255.255.255.0ciscoasa# show nameifInterface Name SecurityEthernet0/0 inside 99Ethernet0/1 dmz 50Ethernet0/2 outside 12、路由器上配置配置接口地址路由--默认、静态配置VTY 远程登录R3:interface FastEthernet0/0ip address 200.1.1.1 255.255.255.0no shutdown配置去内网络的路由ip route 192.168.1.0 255.255.255.0 200.1.1.2配置去DMZ区域的路由ip route 172.161.0 255.255.255.0 200.1.1.2配置远程登录VTYR3(config)#line vty 0 2R3(config-line)#password 666R3(config-line)#loginR2:interface FastEthernet0/0ip address 172.16.1.1 255.255.255.0no shutdown配置默认路由IP route 0.0.0.0 0.0.0.0 172.16.1.2配置远程登录VTYR3(config)#line vty 0 2R3(config-line)#password 666R3(config-line)#loginR2:interface FastEthernet0/0ip address 192.168.1.1 255.255.255.0no shutdown配置默认路由IP route 0.0.0.0 0.0.0.0 192.168.1.2配置远程登录VTYR3(config)#line vty 0 2R3(config-line)#password 666R3(config-line)#loginR1可以Telnet R3 ,反过来不行R1不可以ping通R3防火墙放行流量防火墙能放行R3低安全级别的---R1高安全级别区域--Telnet流量ciscoasa(config)# access-list 100 permit tcp host 200.1.1.1 host 192.168.1.1 eq 23应用列表到接口ciscoasa(config)# access-group 100 in interface outside验证:防火墙能放行R3低安全级别的---R1高安全级别区域--ICMP流量ciscoasa(config)# access-list 100 permit icmp host 200.1.1.1 host 192.168.1.1验证。

思科ASA系列防火墙介绍

10

三、CISCO ASA 产品介绍

1、CISCO ASA 特性介绍: (二)

(1)highly flexble and extensible modular security policy framework (MPF) (2)robust VPN services for secure stie-to-site and remote-access connections(IPSEC VPN) (3)clientless and client-based secure sockets layer 11 (SSL) VPN ( SSL VPN)

13

三、CISCO ASA 产品介绍

2、CISCO ASA 类型:(1)CISCO ASA 5505

两种授权方式:base model 和Security Plus Model ► maximum throughput :150Mb/s ► maximum connections :10,000 (25,000 security Plus) ► maximum connections/sec :4,000 ► maximum 3Des/AES throughput :100Mb/s ► maximum VPN session :10 (25 security Plus) 14 ► maximum SSL VPN session: default 2 ,UP to

17

三、CISCO ASA 产品介绍

2、CISCO ASA 类型:(5)其他 ► CISCO ASA 5550 ► CISCO ASA 5580

18

四、 Service modules

• (1)ASA 可以使用Security Services Module (SSM) 扩展功能和特性。 SSM能够安装在5510 / 5520/ 5540 • (2)ASA 支持下列三种模块: • ► Advanced inspection and prevention security services module (AIP SSM) (IPS模块) • ► content security and control security services module (CSC SSM) • ( 防病毒、URL过滤、防垃圾邮件) • ► 4-Port Gigabit Ethernet SSM • (3) PIX 与 ASA区别: • ► SSL VPN • ► SSM • ► VPN clustering and load balancing

ASA防火墙基本配置

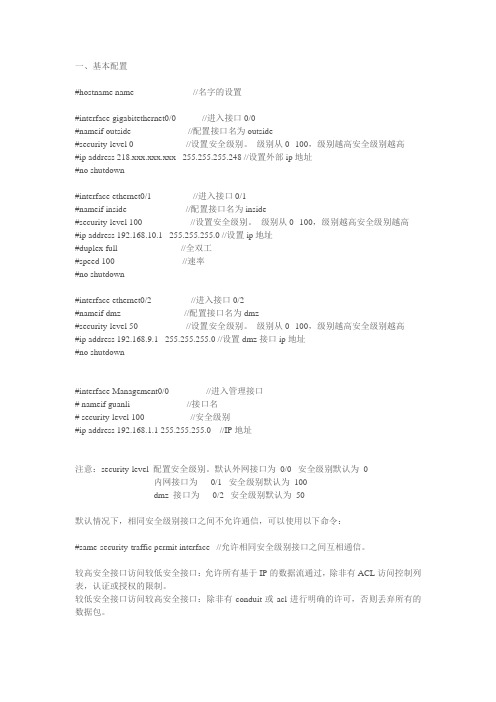

一、基本配置#hostname name //名字的设置#interface gigabitethernet0/0 //进入接口0/0#nameif outside //配置接口名为outside#security-level 0 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 218.xxx.xxx.xxx 255.255.255.248 //设置外部ip地址#no shutdown#interface ethernet0/1 //进入接口0/1#nameif inside //配置接口名为inside#security-level 100 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 192.168.10.1 255.255.255.0 //设置ip地址#duplex full //全双工#speed 100 //速率#no shutdown#interface ethernet0/2 //进入接口0/2#nameif dmz //配置接口名为dmz#security-level 50 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 192.168.9.1 255.255.255.0 //设置dmz接口ip地址#no shutdown#interface Management0/0 //进入管理接口# nameif guanli //接口名# security-level 100 //安全级别#ip address 192.168.1.1 255.255.255.0 //IP地址注意:security-level 配置安全级别。

默认外网接口为0/0 安全级别默认为0内网接口为0/1 安全级别默认为100dmz 接口为0/2 安全级别默认为50默认情况下,相同安全级别接口之间不允许通信,可以使用以下命令:#same-security-traffic permit interface //允许相同安全级别接口之间互相通信。

ASA防火墙新版本8.4-工程实用手册

ASA防火墙新版本8.4-工程实用手册注意,现在思科ASA防火墙已经升级到8.4,从8.3开始很多配置都有颠覆性的不同,特别是NAT配置很不一样,使用了object /object-group的新方式这里为了大家工程实施起来方便,特别总结了如下NAT应用,希望能够帮助大家。

ASA 8.3 NAT 转化新语法:Topology :L100 200.0.9.10 R1 ---.2----192.168.1.0----.1---ASA----.1----10.10.10.0---.2---R2 L100 100.1.64.1The order of operations works as configured by each section. In order:1. Manual Nat2. Auto Nat3. After AutoDynamic NAT/PAT场景一:所有内网流量访问外网时都转换为接口的公网地址,此环境适用于仅有一个公网地址的小型办公室。

Object network inside-outside-allSubnet 0.0.0.0 0.0.0.0Nat (inside,outside) dynamic interface原有的语法nat (inside) 1 0 0 global (outside) 1 interface验证:ciscoasa(config)# show nat detailAuto NAT Policies (Section 2)1 (inside) to (outside) source dynamic inside-outside-all interfaceSource - Origin: 0.0.0.0/0, Translated: 10.10.10.1/24ciscoasa(config)# show xlate1 in use, 4 most usedFlags: D - DNS, i - dynamic, r - portmap, s - static, I - identity, T - twiceTCP PAT from inside:192.168.1.2/18523 to outside:10.10.10.1/18124 flags ri idle 0:00:20 timeout 0:00:30ciscoasa(config)# show conn1 in use, 1 most usedTCP outside 100.1.64.1:23 inside 192.168.1.2:18523, idle 0:00:00, bytes 117, flags UIO 场景二所有内网流量访问外网时都转换为特定的公网地址,此环境适用于的小型办公室或分支办公室。

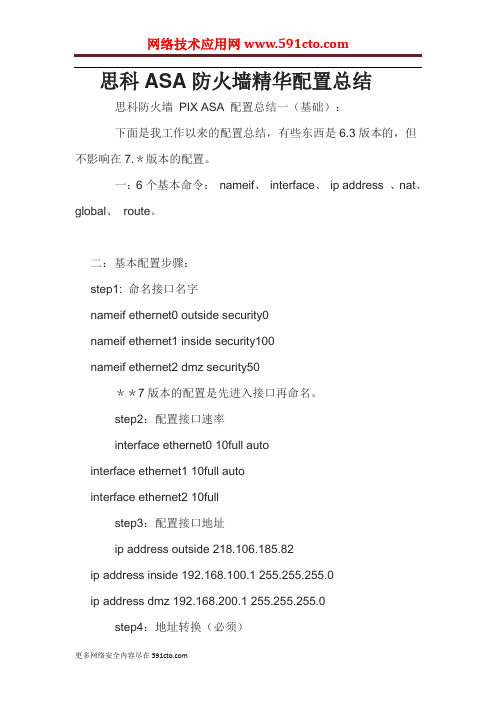

思科ASA防火墙精华配置总结

思科ASA防火墙精华配置总结思科防火墙PIX ASA 配置总结一(基础):下面是我工作以来的配置总结,有些东西是6.3版本的,但不影响在7.*版本的配置。

一:6个基本命令:nameif、interface、ip address 、nat、global、route。

二:基本配置步骤:step1: 命名接口名字nameif ethernet0 outside security0nameif ethernet1 inside security100nameif ethernet2 dmz security50**7版本的配置是先进入接口再命名。

step2:配置接口速率interface ethernet0 10full autointerface ethernet1 10full autointerface ethernet2 10fullstep3:配置接口地址ip address outside 218.106.185.82ip address inside 192.168.100.1 255.255.255.0ip address dmz 192.168.200.1 255.255.255.0step4:地址转换(必须)* 安全高的区域访问安全低的区域(即内部到外部)需NAT 和global;nat(inside) 1 192.168.1.1 255.255.255.0global(outside) 1 222.240.254.193 255.255.255.248***nat (inside) 0 192.168.1.1 255.255.255.255 表示192.168.1.1这个地址不需要转换。

直接转发出去。

* 如果内部有服务器需要映像到公网地址(外网访问内网)则需要static和conduit或者acl.static (inside, outside) 222.240.254.194 192.168.1.240static (inside, outside) 222.240.254.194 192.168.1.240 10000 10后面的10000为限制连接数,10为限制的半开连接数。

自防御网络中 ASA V8.-0防火墙系统配置总结

ASA 8.0/ASDM 6.0测试报告自防御网络实践篇:之《自防御网络中ASA V8.-0防火墙系统配置总结》更多自防御网络中文解决方案:请访问获取相关著作: 自防御网络实践篇:之《自防御网络之中枢神经MARS系统配置总结》自防御网络实践篇:之《自防御网络之DDOS防御系统配置总结》自防御网络实践篇:之《自防御网络之思科全线IPS系统销售配置总结》自防御网络实践篇:之《自防御网络之终端安全防护系统CSA销售配置总结》自防御网络实践篇:之《自防御网络之组合销售策略AIM 配置使用指南》撰写人以及测试人员:赵述志/李嵩/刘杨目录一测试拓扑图 (3)二基础部分 (4)1 Image从7.x 升级到8.x / ASDM 5.x升级到6.x (4)2 通过ASDM登陆设备 (6)3 通过telnet/ssh 访问ASA (11)3.1 telnet (11)3.2 ssh (13)4 设置ASA接口 (15)5 设置静态路由 (17)6 设置NAT (17)6.1动态NAT (17)6.2静态NAT (19)6.2免除NAT (21)7 定义安全策略 (22)8 multi-context 模式 (23)9 透明模式 (27)9.1 设置透明模式 (27)9.2 透明模式下的NAT (28)10 应用层协议检测 (30)10.1 过滤Instant Messengers (31)10.2 过滤long URL (36)10.3 通过QOS对应用进行限速 (42)10.4 对应用程序命令进行过滤 (45)11 对HTTP进行应用过滤 (48)11.1 Filtering Java Applets (48)11.2 filter activeX (51)11.4 基于表达式过滤URL (52)12 High-Availability (57)12.1 active/standby (57)12.2 active/active (58)三高级部分 (63)1 ssl/vpn (63)1.1 Cisco AnyConnect (63)1.2 clienless vpn (72)1.3 thin-client(port-forwarding) vpn (77)2 安全桌面 (81)3 主机扫描 (90)一测试拓扑图二基础部分1 Image从7.x 升级到8.x / ASDM 5.x升级到6.x 对ASA和TFTP server 进行初始设置将IMAGE和ASDM灌入ASA中2 通过ASDM登陆设备3 通过telnet/ssh 访问ASA 3.1 telnet3.2 ssh4 设置ASA接口定义inside 口定义DMZ口5 设置静态路由6 设置NAT 6.1动态NAT6.2静态NAT6.2免除NAT7 定义安全策略注意缺省情况下高安全级别到低安全级别安全策略是允许通过的,所以inside到ouside,DMZ到ouside 不用设置安全策略流量就可以通过此时我们只需要建立outside 到DMZ 的HTTP server (172.16.1.10)的安全策略8 multi-context 模式将管理PC接到M0/0 口添加context 在本例中我们加两个context A和B此时context A 已经配置完毕,context B 的配置方法一样。

ASA防火墙配置

ASA防火墙初始配置1.模式介绍“>”用户模式firewall>enable 由用户模式进入到特权模式password:“#”特权模式firewall#config t 由特权模式进入全局配置模式“(config)#”全局配置模式防火墙的配置只要在全局模式下完成就可以了。

2.接口配置(以5510以及更高型号为例,5505接口是基于VLAN的):interface Ethernet0/0nameif inside (接口的命名,必须!)security-level 100(接口的安全级别)ip address 10.0.0.10 255.255.255.0no shutinterface Ethernet0/1nameif outsidesecurity-level 0ip address 202.100.1.10 255.255.255.0no shut3.路由配置:默认路由:route outside 0 0 202.100.1.1 (0 0 为0.0.0.0 0.0.0.0)静态路由:route inside 192.168.1.0 255.255.255.0 10.0.0.15505接口配置:interface Ethernet0/0!interface Ethernet0/1switchport access vlan 2interface Vlan1nameif insidesecurity-level 100ip address 192.168.6.1 255.255.255.0!interface Vlan2nameif outsidesecurity-level 0ip address 202.100.1.10ASA防火墙NAT配置内网用户要上网,我们必须对其进行地址转换,将其转换为在公网上可以路由的注册地址,防火墙的nat和global是同时工作的,nat定义了我们要进行转换的地址,而global定义了要被转换为的地址,这些配置都要在全局配置模式下完成,Nat配置:firewall(config)# nat (inside) 1 0 0上面inside代表是要被转换得地址,1要和global 后面的号对应,类似于访问控制列表号,也是从上往下执行,0 0 代表全部匹配(第一个0代表地址,第二个0代表掩码),内部所有地址都回进行转换。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Network Object NAT配置介绍1.Dynamic NAT(动态NAT,动态一对一)实例一:传统配置方法:nat (Inside) 1 10.1.1.0 255.255.255.0global (Outside) 1 202.100.1.100-202.100.1.200新配置方法(Network Object NAT)object network Outside-Nat-Poolrange 202.100.1.100 202.100.1.200object network Inside-Networksubnet 10.1.1.0 255.255.255.0object network Inside-Networknat (Inside,Outside) dynamic Outside-Nat-Pool实例二:object network Outside-Nat-Poolrange 202.100.1.100 202.100.1.200object network Outside-PAT-Addresshost 202.100.1.201object-group network Outside-Addressnetwork-object object Outside-Nat-Poolnetwork-object object Outside-PAT-Addressobject network Inside-Network(先100-200动态一对一,然后202.100.1.201动态PAT,最后使用接口地址动态PAT)nat (Inside,Outside) dynamic Outside-Address interface教主认为这种配置方式的好处是,新的NAT命令绑定了源接口和目的接口,所以不会出现传统配置影响DMZ的问题(当时需要nat0 + acl来旁路)2.Dynamic PAT (Hide)(动态PAT,动态多对一)传统配置方式:nat (Inside) 1 10.1.1.0 255.255.255.0global(outside) 1 202.100.1.101新配置方法(Network Object NAT)object network Inside-Networksubnet 10.1.1.0 255.255.255.0object network Outside-PAT-Addresshost 202.100.1.101object network Inside-Networknat (Inside,Outside) dynamic Outside-PAT-Addressornat (Inside,Outside) dynamic 202.100.1.1023.Static NAT or Static NAT with Port Translation(静态一对一转换,静态端口转换)实例一:(静态一对一转换)传统配置方式:static (Inside,outside) 202.100.1.101 10.1.1.1新配置方法(Network Object NAT)object network Static-Outside-Addresshost 202.100.1.101object network Static-Inside-Addresshost 10.1.1.1object network Static-Inside-Addressnat (Inside,Outside) static Static-Outside-Addressornat (Inside,Outside) static 202.100.1.102 <dns>实例二:(静态端口转换)传统配置方式:static (inside,outside) tcp 202.100.1.102 2323 10.1.1.1 23新配置方法(Network Object NAT)object network Static-Outside-Addresshost 202.100.1.101object network Static-Inside-Addresshost 10.1.1.1object network Static-Inside-Addressnat (Inside,Outside) static Static-Outside-Address service tcp telnet 2323 ornat (Inside,Outside) static 202.100.1.101 service tcp telnet 23234.Identity NAT传统配置方式:nat (inside) 0 10.1.1.1 255.255.255.255新配置方法(Network Object NAT)object network Inside-Addresshost 10.1.1.1object network Inside-Addressnat (Inside,Outside) static Inside-Addressornat (Inside,Outside) static 10.1.1.1Twice NAT(类似于Policy NAT)实例一:传统配置:access-list inside-to-1 permit ip 10.1.1.0 255.255.255.0 host 1.1.1.1access-list inside-to-202 permit ip 10.1.1.0 255.255.255.0 host 202.100.1.1nat (inside) 1 access-list inside-to-1nat (inside) 2 access-list inside-to-202global(outside) 1 202.100.1.101global(outside) 1 202.100.1.102新配置方法(Twice NAT):object network dst-1host 1.1.1.1object network dst-202host 202.100.1.1object network pat-1host 202.100.1.101object network pat-2host 202.100.1.102object network Inside-Networksubnet 10.1.1.0 255.255.255.0nat (Inside,Outside) source dynamic Inside-Network pat-1 destination static dst-1 dst-1nat (Inside,Outside) source dynamic Inside-Network pat-2 destination static dst-202 dst-202 实例二:传统配置:access-list inside-to-1 permit ip 10.1.1.0 255.255.255.0 host 1.1.1.1access-list inside-to-202 permit ip 10.1.1.0 255.255.255.0 host 202.100.1.1nat (inside) 1 access-list inside-to-1nat (inside) 2 access-list inside-to-202global(outside) 1 202.100.1.101global(outside) 1 202.100.1.102static (outside,inside) 10.1.1.101 1.1.1.1static (outside,inside) 10.1.1.102 202.100.1.1新配置方法(Twice NAT):object network dst-1host 1.1.1.1object network dst-202host 202.100.1.1object network pat-1host 202.100.1.101object network pat-2host 202.100.1.102object network Inside-Networksubnet 10.1.1.0 255.255.255.0object network map-dst-1host 10.1.1.101object network map-dst-202host 10.1.1.102nat (Inside,Outside) source dynamic Inside-Network pat-1 destination static map-dst-1 dst-1nat (Inside,Outside) source dynamic Inside-Network pat-2 destination static map-dst-202 dst-202 实例三:传统配置:access-list inside-to-1 permit tcp 10.1.1.0 255.255.255.0 host 1.1.1.1 eq 23access-list inside-to-202 permit tcp 10.1.1.0 255.255.255.0 host 202.100.1.1 eq 3032nat (inside) 1 access-list inside-to-1nat (inside) 2 access-list inside-to-202global(outside) 1 202.100.1.101global(outside) 1 202.100.1.102新配置方法(Twice NAT):object network dst-1host 1.1.1.1object network dst-202host 202.100.1.1object network pat-1host 202.100.1.101object network pat-2host 202.100.1.102object network Inside-Networksubnet 10.1.1.0 255.255.255.0object service telnet23service tcp destination eq telnetobject service telnet3032service tcp destination eq 3032nat (Inside,Outside) source dynamic Inside-Network pat-1 destination static dst-1 dst-1 service telnet23 telnet23nat (Inside,Outside) source dynamic Inside-Network pat-2 destination static dst-202 dst-202 service telnet3032 telnet3032Main Differences Between Network Object NAT and Twice NAT(Network Object NAT和Twice NAT的主要区别)How you define the real address.(从如何定义真实地址的角度来比较)– Network object NAT—You define NAT as a parameter for a network object; the network object definition itself provides the real address. This method lets you easily add NAT to network objects. The objects can also be used in other parts of your configuration, for example, for access rules or even in twice NAT rules.<NAT是network object的一个参数,network object定义自己为真实地址。