WinAirCrackPack_使用教程一(详细图文版)

如何破解无线网

10、我们成功的实现了通过airodump找到没有开启SSID广播功能的无线网络对应的SSID号,所以说仅仅报着将SSID号隐藏并修改默认名字是不能阻止非法入侵者连接无线网络的。不管你是否开启SSID广播,我们都可以通过无线网络的sniffer工具来找出你的真实SSID名称。然后再对照第二步中获得的MAC地址和SSID是不是正确。

17、由于采取的是暴力破解方法,所以花费的时间会比较多,大概需要几个小时甚至更多的时间来破解一个64位的WEP密文。当发现WEP密文后会显示出内容,如下图就能够发现出WEP加密信息为1111122222。

以上的内容是我网上帮你转摘过来的。不过本人也曾经试过,由于网卡不支持,还是不了了之,后来没辙,在淘宝上发了我150个大洋,买了个卡皇,按自带的光盘步骤,大都被破解了。哈哈。。。。我现在也省了宽带包年费,爽!!!

14、回到general界面,在encryption type处选择WEP。

15、在左边点WEP,在WEP设置标签中先检测64位密文,key index保持自动AUTO。因为大部分用户在设置无线路由器WEP加密时都选择了最简单的64位密文,他也是破解所需时间最短的。

16、设置完毕点右下角的“aircrack the key...”按钮,winaircrack会自动根据softer.cap中保存的统计信息进行分析,暴力破解WEP密文。

6、only write wep ivs是否只检测WEP加密数据包,我们选择“Y”即可。

7、如果出现下图的结果,那么说明你的网卡驱动不支持此程序,同时会自动打开浏览器让你选择合适的驱动。

8、在安装好合适的驱动后会出现下图:

9、当统计的数据包比较多的时候,就可以自动分析出无线网络对应的SSID号和无线设备的MAC地址以及无线速度,发射频段和是否加密,采用何种方式加密了。

详解在Windows下破解无线WEP密码(带图)+个人经验

先啰嗦几句:这个在WIN下破解,用的是WinAircrack.exe这个软件。

原理是这样:先在网卡上装驱动(不是网卡自带的厂家的驱动,而是监听软件(airodump.exe)和网卡之间联系的驱动),然后运行监听软件(airodump.exe),来监听正常连接的客户和AP之间的通讯,产生一个文件,就是监听结果的包,然后等这个文件包监听的数据量够大了,再用WinAircrack.exe这个软件来分析这个文件包,得到密码.但是,如果AP和正常连接的客户网卡之间通讯很少,那么要用监听软件(airodump.exe)获得足够的通讯包,是很困难的,所以这篇文章只是交流用,有兴趣的可以继续读下去,我试验过了,能成功!在监听中,我用正常连接的客户不断下电影,监听软件(airodump.exe)还是能够能很快监听到足够的通讯数据的,进而就破解了我的AP的密码.现在我还是使用的BT3来破解,应为它不仅能监听,而且当AP和合法客户端通讯小的时候,可以发送攻击,命令,使得能快速监听到足够的通讯数据,进而破解.这是准备,主要是看懂怎么重新装驱动一、破解难点:在介绍破解操作前,我们先要了解下一般用户是通过什么样的手法来提高自己无线网络的安全性的。

(1)修改SSID号:进入无线设备管理界面,将默认的厂商SSID号进行修改,这样其他用户就无法通过猜测这个默认厂商SSID号来连接无线网络了。

(2)取消SSID广播功能:默认情况下无线设备在开启无线功能时都是将自己的SSID号以广播的形式发送到空间中,那么在有信号的区域中,任何一款无线网卡都可以通过扫描的方式来找到这个SSID号。

这就有点象以前我们使用大喇叭进行广播,任何能够听到声音的人都知道你所说的信息。

同样我们可以通过在无线设备中将SSID 号广播功能取消来避免广播。

(3)添加WEP加密功能:WEP加密可以说是无线设备中最基础的加密措施,很多用户都是通过他来配置提高无线设备安全的。

WinAircrackPack使用教程

随着社会的进步!WIFI上网日益普及,特别是大城市中随便在一个小区搜索一下就能找到好多热点,搜索到热点然后链接上去那么我们就可以尽情的享受免费上网服务了。

不过除了公共场所以及菜鸟用户之外几乎所有的WIFI信号都是加密的,很简单换作是你你也不愿意把自己的带宽免费拿出来给别人用,所以如果你搜索到你附近有热点想免费上网的话请仔细往下学习...破解静态WEP KEY全过程首先通过NetStumbler确认客户端已在某AP的覆盖区内,并通过AP信号的参数进行‘踩点’(数据搜集)。

通过上图的红色框框部分内容确定该SSID名为demonalex的AP为802.11b类型设备,Encryption 属性为‘已加密’,根据802.11b所支持的算法标准,该算法确定为WEP。

有一点需要注意:NetStumbler 对任何有使用加密算法的STA[802.11无线站点]都会在Encryption属性上标识为WEP算法,如上图中SSID为gzpia的AP使用的加密算法是WPA2-AES。

我们本次实验的目的是通过捕捉适当的数据帧进行IV(初始化向量)暴力破解得到WEP KEY,因此只需要使用airodump.exe(捕捉数据帧用)与WinAircrack.exe(破解WEP KEY用)两个程序就可以了。

首先打开ariodump.exe程序,按照下述操作:首先程序会提示本机目前存在的所有无线网卡接口,并要求你输入需要捕捉数据帧的无线网卡接口编号,在这里我选择使用支持通用驱动的BUFFALO WNIC---编号‘26’;然后程序要求你输入该WNIC的芯片类型,目前大多国际通用芯片都是使用‘HermesI/Realtek’子集的,因此选择‘o’;然后需要输入要捕捉的信号所处的频道,我们需要捕捉的AP所处的频道为‘6’;提示输入捕捉数据帧后存在的文件名及其位置,若不写绝对路径则文件默认存在在winaircrack的安装目录下,以.cap结尾,我在上例中使用的是‘last’;最后winaircrack提示:‘是否只写入/记录IV[初始化向量]到cap文件中去?’,我在这里选择‘否/n’;确定以上步骤后程序开始捕捉数据包。

Aircrack-ng for Windows破解WPA

Windows 下破解无线WPA-PSK 加密适用对象:目前市面主流无线路由器如Linksys、Dlink、TPLink、BelKin 等D.1 使用Aircrack-ng for Windows由于在Windows 环境下不能如Linux 环境般直接调用无线网卡,所以需要使用其它工具来将无线网卡载入,以便攻击工具能够正常使用。

在无线攻击套装Aircrack-ng 的Windows 版本下内置了这样的工具,就是airserv-ng。

步骤1:打开cmd,输入cd aircrack full 进入到aircrack-ng for Windows 版本所在目录,输入airserv-ng,可看到参数解释:-p 指定监听的端口,即提供连接服务的端口,默认为666 ;-d 载入无线网卡设备,需要驱动支持;-c 指定启动工作频道,一般设置为预攻击AP 的工作频道,默认为1 ;-v debug 调试级别设定,第一步就是使用airserv-ng 来载入我们当前使用的无线网卡,为后续破解准备,命令如下:airserv-ng -d “commview.dll|debug”或者airserv-ng -d “commview.dll| {my adapter id}”输入完后airserv-ng 会自动搜寻现有无线网卡,会有提示,选择正确的无线网卡直接输入y,此时airserv-ng 就在正常载入驱动后,同时开始监听本地的666 端口,换句话说,其它计算机上的用户也可以连接到这个端口来使用这块网卡,步骤2:接下来,可以使用airodump-ng 来搜索当前无线环境,注意,要另开一个cmd,再输入命令如下:airodump-ng 127.0.0.1:666如上图,当确定预攻击目标AP 的频道后,使用键盘组和Ctrl + C 中断,即可使用如下参数来精确定位目标:airodump-ng --channel number -w filename 127.0.0.1:666这里我们输入airodump-ng --channel 7 -w onewpa 127.0.0.1:666 回车可看到下图:步骤3:现在,就可以和前面在BackTrack2 讲述的一样进行Deauth 攻击了,另开一个cmd,输入aireplay-ng -0 1 -a AP’s MAC127.0.0.1:666在有时候,会看到上面命令在结束时出现wi_write<>:Operation now progress 这样的提示,这个提示在很多无线网卡下都会出现,意思是当前进程调用被占用,我们的Deauth攻击在大多数情况下并不会受此影响。

WinAirCrackPack使用教程

(3)回车后,进入以下界面

7、破解WEP密钥

(1)让STA1和STA2重新连接上无线路由器。

(2)在STA3笔记本电脑上运行airodump,该工具用来捕获数据包,按提示依次选择“16”:破解所用无线网卡的序号;

“a”,选择芯片类型,这里选择atheros芯片;

“6”,信道号,一般1、6、11是常用的信道号,选择“0”可以收集全部信道信息;

WinAirCrackPack使用教程

1、破解软件简介 WinAirCrackPack工具包是一款无线局域网扫描和密钥破解工具,主要包括airodump和aircrack等工具。它可以监视无线网络中传输的数据,收集数据包,并能计算出WEP/WPA密钥。 2、实验环境系统组成 2.1 硬件环境 选用具有WEP和WPA加密功能的无线

当黑客窃取了你的邮箱的用户名、密码、POP3服务器和SMTP服务器的IP地址后,就可以直接访问你的邮箱,你的邮件信息将完全暴露在黑客面前。

(6)打开IE浏览器,输入IP地址:192.168.1.8,重新登录无线路由器管理界面,单击界面左侧的“DHCP服务器”下的“DHCP服务”选项,单击“不启用”并保存,如图8所示,单击“系统工具”下的“重启路由器”对路由器进行重启。

5、破解WEP、WPA密钥的软件下载

/download/Soft/Soft_5930.htm

带有迅驰无线网卡的笔记本电脑两台(分别定义为STA1和STA2,作为合法无线接入用户)

(门禁)WINPAK操作使用手册

File Number

动态警报查看和确认

7

HONEYWELL - CONFIDENTIAL

File Number

事件查看

8

HONEYWELL - CONFIDENTIAL

File Number

控制地图

9

HONEYWELL - CONFIDENTIAL

File Number

楼层规划

可以在相关门禁点进行相 关控制操作,如解锁、锁 闭、脉冲、定时脉冲、 恢复到时区

如果是kb设置个人密码添入实际人员姓名给该用户指定一个卡号可以在相关门禁点进行相关控制操作如解锁锁闭脉冲定时脉冲恢复到时区确定需要查询报告的时间范围设置需要过滤的事务条件设置相关持卡人的过滤条件密码要求

WINPAK门禁软件 操作使用手册

Leslie 2011.Jan

软件登陆

- 双击桌面图标WIN-PAK User Interface

2

HONEYWELL - CONFIDENTIAL

File Number

软件登陆

- 输入用户名: admin

密码: 空

3

HONEYWELL - CONFIDENTIAL

File Number

Байду номын сангаас件注册

安装完毕软件,请即截取这 2个截面,并填写相关申 请表格发送给 Honeywell相关注册人 员,我们会在2-3个工作 日回复许可证密钥

File Number

10

HONEYWELL - CONFIDENTIAL

File Number

报告

设置需要过滤的事务条件 确定需要查询报告的时间范围 设置相关持卡人的过滤条件

11

HONEYWELL - CONFIDENTIAL

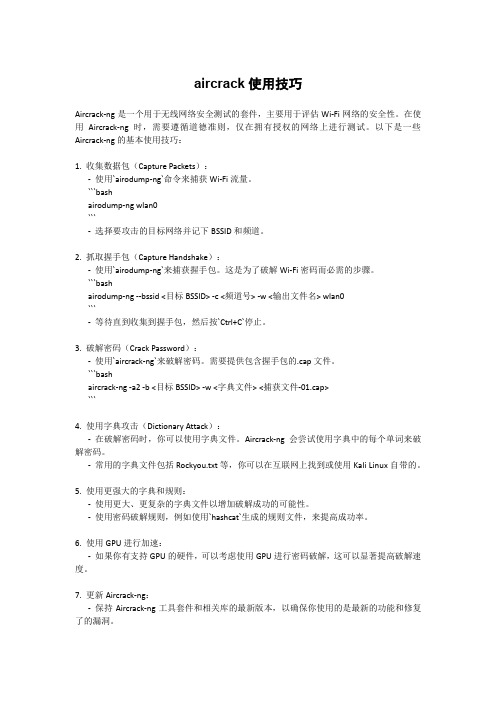

aircrack使用技巧

aircrack使用技巧Aircrack-ng是一个用于无线网络安全测试的套件,主要用于评估Wi-Fi网络的安全性。

在使用Aircrack-ng时,需要遵循道德准则,仅在拥有授权的网络上进行测试。

以下是一些Aircrack-ng的基本使用技巧:1. 收集数据包(Capture Packets):-使用`airodump-ng`命令来捕获Wi-Fi流量。

```bashairodump-ng wlan0```-选择要攻击的目标网络并记下BSSID和频道。

2. 抓取握手包(Capture Handshake):-使用`airodump-ng`来捕获握手包。

这是为了破解Wi-Fi密码而必需的步骤。

```bashairodump-ng --bssid <目标BSSID> -c <频道号> -w <输出文件名> wlan0```-等待直到收集到握手包,然后按`Ctrl+C`停止。

3. 破解密码(Crack Password):-使用`aircrack-ng`来破解密码。

需要提供包含握手包的.cap文件。

```bashaircrack-ng -a2 -b <目标BSSID> -w <字典文件> <捕获文件-01.cap>```4. 使用字典攻击(Dictionary Attack):-在破解密码时,你可以使用字典文件。

Aircrack-ng会尝试使用字典中的每个单词来破解密码。

-常用的字典文件包括Rockyou.txt等,你可以在互联网上找到或使用Kali Linux自带的。

5. 使用更强大的字典和规则:-使用更大、更复杂的字典文件以增加破解成功的可能性。

-使用密码破解规则,例如使用`hashcat`生成的规则文件,来提高成功率。

6. 使用GPU进行加速:-如果你有支持GPU的硬件,可以考虑使用GPU进行密码破解,这可以显著提高破解速度。

局域网黑客软件WinArpAttacker3.5

局域网黑客软件:WinArpAttacker3.5大家安装好防火墙后,只要发觉局域网内有人攻击,可以马上用该黑客软件进行反攻击.本人经常用来攻击那些讨厌的家伙,每次都成能功逼其下线!嘻嘻.大家可以到搜索引擎中搜索下载.把WinArpAttacker3.5直接粘贴到搜索引擎中即可找到该软件.WinArpAttacker3.5中文教学手册今天我们来学习一下WinArpAttacker这个ARP攻击软件的使用方法。

WinArpAttacker的界面分为四块输出区域。

第一个区域:主机列表区,显示的信息有局域网内的机器IP、MAC、主机名、是否在线、是否在监听、是否处于被攻击状态。

另外,还有一些ARP数据包和转发数据包统计信息,如ArpSQ:是该机器的发送ARP请求包的个数ArpSP:是该机器的发送回应包个数ArpRQ:是该机器的接收请求包个数ArpRQ:是该机器的接收回应包个数Packets:是转发的数据包个数,这个信息在进行SPOOF时才有用。

Traffic:转发的流量,是K为单位,这个信息在进行SPOOF时才有用。

第二个区域是检测事件显示区,在这里显示检测到的主机状态变化和攻击事件。

能够检测的事件列表请看英文说明文档。

主要有IP冲突、扫描、SPOOF监听、本地ARP表改变、新机器上线等。

当你用鼠标在上面移动时,会显示对于该事件的说明。

第三个区域显示的是本机的ARP表中的项,这对于实时监控本机ARP表变化,防止别人进行SPOOF攻击是很有好处的。

第四个区域是信息显示区,主要显示软件运行时的一些输出,如果运行有错误,则都会从这里输出。

好,软件界面就讲到这里。

下面我们来说明一下几个重要功能。

一、扫描。

当点击“Scan”工具栏的图标时,软件会自动扫描局域网上的机器。

并且显示在其中。

当点击“Scan checked"时,要求在机器列表中选定一些机器才扫描,目的是扫描这些选定机器的情况。

当点击"Advanced"时,会弹出一个扫描框。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

【IT168专稿】上期为各位介绍了将自己的网卡重新安装驱动,以便使用无线网络检测及WEP解密工具。

当我们把网卡驱动更新完毕后,我们再来看看如何找出已经禁用了SSID号广播的无线网络以及进行WEP解密工作。

安全危机轻松破解无线网络WEP密码上篇

一、使用airodump抓取无线网络数据包并破解SSID名称:

不管是找出已经禁用了SSID号广播的无线网络还是进行WEP解密工作,我们首先要做的就是通过无线网络sniffer工具——airodump来监视无线网络中的数据包。

第一步:打开文章中下载的winaircrackpack压缩包解压缩的目录。

(点击看大图)

第二步:运行airodump.exe程序,这个就是我们的sniffer小工具,他的正常运行是建立在我们无线网卡已经更新驱动的基础上。

第三步:这时你会发现显示的信息和安装驱动前已经不同了,我们的TP-LINK网卡名称已经变为

13atheros ar5005g cardbus wireless network adapter,也就是说他成功更新为与atheros兼容的硬件了。

我们输入其前面的数字13即可。

(点击看大图)

第四步:接下来是选择无线网卡的类型,既然说了是与atheros相兼容的,所以直接输入“a”进行选择即可。

(点击看大图)

第五步:上篇文章中提到了笔者已经把无线网络的SSID广播功能取消了,这样我们假设还不知道该无线设备使用的哪个频段和SSID号。

在这里输入0,这样将检测所有频段的无线数据包。

(点击看大图)

小提示:

实际上要想知道一个无线网络使用的频段是非常简单的,可以使用无线网卡管理配置工具,就像上文提到的那样,可以知道该无线网络使用的速度和频段,但是无法检测出SSID号来。

第六步:同样输入一个保存数据包信息的文件,例如笔者输入softer。

这样可以把检测到的数据包以及统计信息一起写到这个文件中,并为使用其他工具提供基础保证。

(点击看大图)

第七步:是否只收集wep数据信息,我们点N”。

这样将检测网络中的所有数据包不只WEP加密数据。

(点击看大图)

第八步:最后airodump会自动检测网络中的所有频段,对无线网络中的无线数据包进行统计和分析。

(点击看大图)

第九步:当统计的数据包比较多的时候,就可以自动分析出无线网络对应的SSID号和无线设备的MAC地址以及无线速度,发射频段和是否加密,采用何种方式加密了,是不是非常神气?例如笔者设置的无线网络SSID号为softer,刚开始图7中统计时还没有检测出来,当数据达到一定数量后例如DATA 处为15651时就可以看到ESSID号即SSID号为softer了。

(点击看大图)

至此我们成功的实现了通过airodump找到没有开启SSID广播功能的无线网络对应的SSID号,所以说仅仅报着将SSID号隐藏并修改默认名字是不能阻止非法入侵者连接无线网络的。

不管你是否开启SSID广播,我们都可以通过无线网络的sniffer工具来找出你的真实SSID名称。

不过有一点要特别注意,那就是是否能够破解SSID名称是建立在airodump搜集到足够的数据包基础上的,也就是说也可能你的无线路由器开着,但是没有任何无线网卡和他通讯,这样airodump是无法检测到任何无线数据包并进行分析破解的。

笔者在写本文进行的实验环境也是如此,那另外一块TP-LINK无线网卡510G安装在一台联想笔记本上并不停的通过无线路由器进行BT下载来保持总是不断有无线数据传输,这样才可以加快破解进程。

小提示:

另外当数据包没有收集足够多的情况下,airodump会出现错误信息,例如本来是WEP加密方式的无线网络,可能会检测为WPA。

用户只需要多等些时间让airodump收集足够多的数据就可以保证显示结果的真实性了。

二、使用WinAircrack破解WEP密文:

虽然我们可以通过airodump来检测无线网络的基本信息,包括发射频段,无线网络的SSID名称,无线速度等。

但是对于那些使用WEP加密了的无线网络就无能为力了,即使我们知道了无线网络的SSID号如果没有WEP加密密文的话,依然无法连接到该网络。

不过airodump收集到的信息也是非常宝贵的,我们可以通过另外一个工具来分析出WEP密文。

该工具的名称是WinAircrack,他也在上篇文章中为大家提供的压缩包中。

当然在用WinAircrack破解airodump收集到的信息前一定保证airodump收集的信息量要大,信息越多破解越不容易出问题,而且破解成功所需时间越短。

第一步:打开下载的压缩包,运行里面的winaircrack.exe程序。

(点击看大图)

第二步:在左边找到general,接下来点GENERAL界面中下方的click here to locate capture file...,让我们选择一个捕获文件。

(点击看大图)

第三步:这个文件就是上面所提到的airodump保存下来的数据统计文件,第九步中已经为其起了一个名字叫softer了,那么我们到airodump.exe 所在文件夹中找到softer.cap文件,这个文件就是捕获文件。

(点击看大图)

第四步:回到general界面,在encryption type处选择WEP。

(点击看大图)

第五步:在左边点WEP,在WEP设置标签中先检测64位密文,key index保持自动AUTO。

因为大部分用户在设置无线路由器WEP加密时都选择了最简单的64位密文,他也是破解所需时间最短的。

(点击看大图)

第六步:设置完毕点右下角的“aircrack the key...”按钮,winaircrack会自动根据softer.cap中保存的统计信息进行分析,暴力破解WEP 密文。

(点击看大图)

第七步:由于采取的是暴力破解方法,所以花费的时间会比较多,大概需要几个小时甚至更多的时间来破解一个64位的WEP密文。

当发现WEP密文后会显示出内容,例如笔者就能够发现出WEP加密信息为1111122222。

(点击看大图)

三、总结:

实际上破解WEP密文和SSID名称并不是一件复杂的工作,只要把网卡驱动更新好,再结合适当的工具就可以轻松完成,不过在实际操作过程中需要的时间会比较长,特别是当WEP密文设置的比较复杂时,例如使用多个数字或者增加加密位数达到128位等。

另外通过airodump来收集无线数据传输包也是关键,也许对方开着路由器但并没有和网卡进行大流量数据传输,这样即使你开启airodump收集了几个小时,都可能出现无法获得足够数据包问题。

另外本次系列文章仅仅是为了和大家交流,希望大家不要使用本文介绍的方法去入侵别人的无线网,笔者写本文的目的是让大家能够明白WEP加密也不是百分之百安全的,所以应该尽量使用WPA安全加密方式。

===================================================== =

感谢下载!

欢迎您的下载,资料仅供参考。