浙江大学20–20学年学期

数字系统设计II-2014-2015-期末考试试卷

浙江大学20 14–20 15学年秋冬学期《数字系统设计II》课程期末考试试卷课程号:111C0130,开课学院:_信息与电子工程学系_考试试卷:√A卷、B卷(请在选定项上打√)考试形式:√闭、开卷(请在选定项上打√)允许带1张A4 大小的手写资料和计算器入场考试日期:2015 年1月24 日,考试时间:120 分钟诚信考试,沉着应考,杜绝违纪。

考生姓名:学号:所属院系(专业):_This question considers the basic MIPS 5-stage pipeline (IF, ID, EX, MEM, WB). 1)Assume that each of the above steps takes the amount of time specified in theGiven the times for the datapath stages listed above, what would the clock period be for the entire datapath? In a pipelined datapath, assuming no hazards or stalls, how many seconds will it take to execute an instruction?2)Assume that you have the following sequence of pipelined instructions:lw $6, 0($7)add $8, $9, $10sub $11, $6, $8Where will the data operands that are processed during the EX stage of the subtract (sub) instruction come from? (Consider two situations: (1) there is no forwarding, and (2) there is full forwarding.)2. PIPELINE (13 points):Use the following MIPS code fragment:I1: ADDI $3, $0, 100 # $3 = 100I2: ADD $4, $0, $0 # $4 = 0Loop:I3: LW $5, 0($1) # $5 = MEM[$1]I4: ADD $4, $4, $5 # $4 = $4 + $5I5: LW $6, 0($2) # $6 = MEM[$2]I6: SUB $4, $4, $6 # $4 = $4 – $6I7: ADDI $1, $1, 4 # $1 = $1 + 4I8: ADDI $2, $2, 4 # $2 = $2 + 4I9: ADDI $3, $3, -1 # $3 = $3 – 1I10: BNE $3, $0, Loop #if ($3 != 0) goto Loop1) Show the timing of one loop iteration on the 5-stage MIPS pipeline withoutforwarding hardware. Complete the timing table, shown as Table Q2.1in the next page, showing all the stall cycles. Assume that the branch will stall the pipeline for 1 clock cycle only.2) According to the timing diagram of Table Q2.1, compute the number of clockcycles and the average CPI to execute ALL the iterations of the above loop.Table Q2.1 Timing of one loop iteration on the 5-stage MIPS pipeline without forwarding hardware. (F: instruction fetch, D: instruction decode, X: execute, M: memory access, W: write back.) We assume that the register write is done in the first half of the clock cycle and that register reads are done in the second half of the cycle.3 / 103. CACHE (10 points):A 16-byte cache has 8-byte blocks, has 2 sets, and is 2-way set-associative. The cache initially is empty (all valid bits are off: indicated by a blank box in the table below). The cache receives requests in the sequence listed in Table Q3.1. For each address in the sequence (a) split it into the tag, index, and offset; (b) categorize the access as a hit, a compulsory miss, a confict miss, or a capacity miss (You can abbreviate hit=H, Compulsory=O, Confict=F, Capacity=P); (c) show the new contents of the cache after the access----write the tags for each way, and note which way is LRU.The first one is done for you.Table Q3.14. VIRTUAL MEMORY (9 points):Describe the number of bits required in each entry of a TLB that has the following characteristics:· Virtual addresses are 32 bits wide· Physical addresses are 31 bits wide· The page size is 2K bytes· The TLB contains 16 entries of the page table· The TLB is direct-mappedNote:Each entry of the TLB contains the following items:- a valid bit- the physical page number of the desired virtual page- a tag used to see if the desired entry of the page table is stored in the TLB- ignore the “dirty” bit1)Physical page number:2)Tag:3)The number of bits required in each entry of a TLB:5. CHOICE (60 points) (note: only one is correct):(1)Which of the following descriptions is the reason why binary expression is still used incomputer technique. ( )A: It saves components.B: It has fast computing ability.C: It is decided by the physical property of components.D: It has nice convenience in coping with information.(2)Which one is not one of the five classic components of a computer? ( )A: InputB: BusC: MemoryD: Output(3)What is the range of exponent of IEEE 745 single precision? ( )A: 1~254B: -128~126C: -126 ~127D:-127~128(4)Assume a test program A is running on computer A. It consumes 100 seconds totally, 90for CPU and 10 for I/O. Now, the CPU speed improved by 50% and I/O spee d hasn‟t changed. How much time it takes to run program A now? ( )A: 55 secB: 60 secC: 65 secD: 70 sec(5)A simple program is running on a 32-bit computer. x(int), y(short), z are variables in thisprogram. If x = 127 and y = -9, what are the contents in computer memory after executing the assigning statement z = x + y? ( )A: x = 0000007FH, y = FFF9H, z = 0076HB: x = 0000007FH, y = FFF9H, z = 00000076HC: x = 0000007FH, y = FFF7H, z = 0076HD: x = 0000007FH, y = FFF7H, z = 00000076H(6)Which of the following instructions could this single-cycle datapath description bereferring to? ( )Description :Two source registers (ReadReg) and one destination register (WriteReg) are selected, and the values are read from the source registers and sent as input to the ALU.The ALU operation is performed, the result is written to the destination register, and the PC is updated.A: add B: ori C: li D: sll(7)The following commands were used to store the contents of registers $s0 and $s1 onto thestack:addi $sp, $sp, -8sw $s0, 0($sp)sw $s1, 4($sp)# insert various unrelated instructions hereAssuming that neither the stack pointer nor the stack has been changed during the "various unrelated instructions" part, which of the following would allow you to recover the contents of $s0 and $s1 while returning $sp to its original (pre-decremented) value? ( )A: addi $sp, $sp, 8; lw $s0, 4($sp); lw $s1, 0($sp)B: addi $sp, $sp, 8; lw $s0, 0($sp); lw $s1, 4($sp)C: lw $s0, 4($sp); lw $s1, 0($sp); addi $sp, $sp, 8D: lw $s0, 0($sp); lw $s1, 4($sp); addi $sp, $sp, 8(8)How the cache conflict misses will be affected by the following modifications? ( )Assume the baseline cache is set associative.(a). Double the associativity while keep the capacity and line size constant(b). Double the number of sets while keep the capacity and line size constantA: Decrease; IncreaseB: Increase; DecreaseC: Increase; IncreaseD: Decrease; Decrease(9)Which of the following statements about multiplication and division is incorrect? ( ) A: Integer multiplications takes an input two 32-bit values and returns a 64-bit valueB: The result of a multiplication is stored in a read-only (for the programmer at least) "product" registerC: The product of two numbers is accesssed using two separate instructions - mfhi to get bits 0-31 (the rightmost bits), and mflo to get bits 32-63D: The div command stores the quotient and the remainder in the product register, and the two can be accessed using mfhi and mflo(10)Which of the following is generally true about a design with two levels of caches? ( ) A: First-level caches are more concerned about hit time, and second-level caches are more concerned about miss rate.B: First-level caches are more concerned about miss rate, and second-level caches are more concerned about hit time.C: Second-level caches often use lower associativity than first-level caches given the focus of reducing miss rates.D: Second-level caches are as fast as first-level caches.(11)The communication between central system and the outside environment is doneby ( )A: Input-output subsystemB: Control systemC: Memory systemD: Logic system(12)Which of the following statements about flash memory is wrong? ( )A: The information can be either read or written, and the read speed is the same as write speed.B: The storage unit is consist of MOSFET, so it is a semiconductor storage.C: Information will not lose after power down.D: It can be a replacement for the external memory.(13)Which of the following situation will not happen? ( )A: TLB miss, Cache miss, Page missB: TLB miss, Cache hit, Page hitC: TLB hit, Cache hit, Page hitD: TLB hit, Cache hit, Page miss(14)The techniques which move the program blocks to or from the physical memory is calledas ______. ( )A: Paging B: Virtual memory organisation C: Overlays D: Framing(15)The method of synchronising the processor with the I/O device in which the device sendsa signal when it is ready is______. ( )A: Exceptions B: Signal handling C: Interrupts D: DMA(16)Let's say we have an array with 4 integer elements. The address of the first element in thearray is stored in $t0. Which of the following gives us the result of the last element of the array (stored in $t1)? ( )A: addi $t1, $t0, 3; sll $t1, 2;B: addi $t1, $t0, 16C: sll $t0, 2; addi $t1, $t0, 3D: addi $t1, $t0, 12(17)How many total bits are required for a direct-mapped cache with 16KB of data and4-word blocks, assuming a 32-bit address? Take valid bit into consideration. ( )A: 146Kbits B: 147Kbits C: 148Kbits D: 149Kbits(18)Consider a virtual memory system with 32-bit virtual byte address, 4KB/page, 32 bitseach entry. The physical memory is 512MB. Then, the total size of page table needs. ( ) A: 1MB B: about 3MB C: 4MB D: 8MB(19)What is the average time to read or write a 512-byte sector for a typical disk rotating at10,000 RPM? The advertised average seek time is 6 ms, the transfer rate is 50 MB/sec, and the controller overhead is 0.2 ms. Assume that the disk is idle so that there is no waiting time. ( )A: 6.0ms B: 9.0ms C: 9.01ms D: 9.21ms(20)In cache, the replacement strategy includes RAND, FIFO and LRU. Which of thesestrategies is relative to the locality principle? ( )A: RAND B: FIFO C: LRU D: NONE6. CACHE DESIGN (10 points) (Additional Questions)To improve the hit rate for our data cache, we made it 2-way set associative (it was formerly direct mapped). Sadly as a consequence the hit time has gone up, and we are going to use way-prediction to improve it. Each cache set will have a way prediction indicating which way is likely to be accessed.When doing a cache access, the prediction is used to route the data. If it is incorrect, there will be a delay as the correct way is used. If the desired data is not resident in the cache, it is like a normal cache miss. After a cache miss, the prediction is not used since the correct block is already known. Figure Q6.1-A summarizes this process.Figure Q6.1-A: Way-prediction FSMSince there are two ways, only one bit will be used per prediction, and its value will directly correspond to the way. How the predictions are generated or maintained are beyond the scope of this problem. You can assume that at the beginning of a cycle, the selected prediction is available, and determining the prediction is not on the critical path. The diagram of the data portion of our cache is shown in Figure Q.6.1-B.Figure Q6.1-B Data portion of the cacheOur cache has 16 byte lines, is 2-way set associative, and has a total capacity of 4kB.A.Please complete Table Q6.1 with delays across each element of the cache. Usingthe data you compute in Table Q6.1, calculate the critical path delay through this cache (from when the Input Address is set to when the correct data is on the DataYou may assume that the prediction register is correctly loaded at the start of the cycle, and the clk-to-q delay is 100ps. The inverting and non-inverting buffer drivers both have the same delay. You only need to worry about the case of a fast hit (cache hit with correct prediction).B.Now we will study the impact of way prediction on cache hit rate. For thisproblem, the cache is a 128 byte, 2-way set associative cache with 16 bytes per cache line. The cache is byte addressable and uses a least recently used (LRU) replacement policy.Please complete Table Q6.2 showing a trace of memory accesses. In the table, each entry contains the {tag, index} contents of that line, or “-”, if no data is present. You should only fill in elements in the table when a value changes. For simplicity, the addresses are only 8 bits.The first 3 lines of the table have been filled in for you. The initial values marked with a …*‟ are the least recently used ways in that set. For your convenience, the address breakdown for access to the main cache is depicted below.。

浙江大学校历

浙江大学校历

浙江大学成立于1902年,有着深厚的文化和历史底蕴,是一所国家重点大学,也是中国顶尖的研究型大学。

浙江大学严格按照规定编撰校历,校历包括了每学期的学期时间表,以及每学期开学、结学、寒暑假、期中考试和期末考试之间的时间等等。

每学期的学期时间表由学校安排。

通常来说,每学期都是从八月到次年二月,每月有20天左右的课堂时间(每月16至18天)。

而每周五晚上,学校有专门安排的活动,一般是聚餐,或者其他社团活动。

每学期的寒暑假时间是另外安排的,寒假通常在一月到二月,暑假则是从六月到七月,每次假期大概有一个月到一个月半的时间。

考试时间也是学校安排的,考试一般在每学期的期末之前,期中考试一般是在考试一开始前的一个月左右;而期末考试则是在学期结束前的一个月左右。

学校还为学生们安排了一些特殊活动,比如毕业典礼,导论课,大学生活动等等,这些活动一般都是在学期结束前,学生们有机会结识新朋友,确立跟朋友之间的友谊。

浙江大学校历是学校按照规范编撰,为学生们安排了每学期的学习时间表,以及寒暑假和考试之间的时间安排,以及一些特别的活动等等,这些安排让学生们有规划的去安排自己的时间,也可以让学生们有更多的机会去结交新朋友,拓展自己的人脉圈子,在浙江大学度过一段快乐而充实的学习生活。

- 1 -。

浙江大学2020年毕业生就业质量年度报告研究僧版

浙江大学2020年毕业生就业质量年度报告研究僧版2014届毕业研究生升学就业情况一、2014届毕业研究生生源情况截至2014年8月31日,我校2014届毕业研究生共5635人,其中男生为3199人,女生为2436人;毕业生中参加就业者为5514人.毕业生中省内生源为1949人,省外生源为3686人.二、2014届硕士毕业生初次就业率2014届硕士毕业生总人数为4305人(男生2317人,女生1988人).截至8月31日,2014届硕士毕业生就业人数为4231人,整体就业率98.28%.2014届硕士毕业生中,签订协议书就业3220人,占74.80%;应聘函就业322人,占7.48%;灵活就业46人,占1.07%;录取博士生356人,占8.27%;出国、出境154人,占3.58%;未就业人数74人,占1.72%.2014届硕士毕业生初次就业率(按一级学科统计):一级学科名称总数就业率数学6596.92%系统科学7100%力学25100%光学工程77100%物理学4893.75%化学9696.88%船舶与海洋工程9100%大气科学3100%地理学22 100%地质管理29 100%地质学580.00%地质资源与地质工程12100%海洋科学3100%生物学13994.24%生物医学工程3597.14%心理学4497.73%农业工程30100%农业资源利用3994.87%园艺学6794.03%植物保护78 97.44%作物学35 94.29%林学6 100%兽医学22 95.45%畜牧学3396.97%水产12 100%基础医学2796.30%口腔医学23 100%临床医学35299.15%公共卫生与预防医学1687.50%航空宇航科学与技术17100%药学75100%中药学1100%材料科学与工程14698.63%机械工程22399.10%仪器科学与技术42100%电气工程154100%动力工程及工程热物理129100%电子科学与技术10798.13%控制科学与工程14099.29%信息与通信工程4897.92%计算机科学与技术270100%软件工程17997.77%化学工程与技术14097.14%食品科学与工程44100%建筑学70100%土木工程12899.22%水利工程19100%交通运输工程6100%环境科学与工程9197.80%工商管理6895.59%工商管理硕士2993.10%公共管理11197.30%公共管理硕士39100%管理科学与工程26100%农林经济管理17100%马克思主义理论19100%哲学26100%外国语言文学6296.77%中国语言文学5996.61%艺术学31100%科学技术史2100%历史学2796.30%理论经济学15100%应用经济学100100%政治学20100%法律硕士8097.50%法学45100%社会学12100%新闻传播学5298.11%图书馆、情报与档案管理1392.86%教育学4797.87%体育学15100%三、2014届毕业研究生就业去向(一)全国地区流向2014届毕业研究生就业的全国地区流向统计(按比例选取前六个地区)为准确了解毕业研究生实际的就业区域流动情况,以签订协议书及应聘函就业的毕业硕士生和博士生为样本进行统计.2014年硕士生就业流向主体地区依然为浙江、上海、江苏、北京、广东、山东等发达省市(87.58%)及东南沿海地区.以下是签订正式及应聘协议书就业的毕业研究生的主要地区流向:(二)省内地区流向2014届毕业研究生在浙江省内就业的地区分布(按比例选取前四)(三)单位性质流向2014届就业毕业硕士生主要单位性质流向为:71.44%进入各类企业,进入科研机构和党政机关的分别占3.13%和3.62%,高校任职的占3.30%,另有9.79%流向医疗机构.各类企业是浙江大学硕士毕业生的主要就业方向.(四)重要央企单位流向2014届硕士毕业生赴重要央企单位就业的人数相比去年显著增加,共120位赴军工单位就业,相比2013年增加20位.293位赴重要央企就业,相比去年增加106位.(五)世界500强就业2014届硕士毕业生在世界500强就业的情况(按人数选取前十名).共588人.(六)民营500强就业2014届硕士毕业生在民营500强就业情况(按人数选取前三名).共171人.(七)就业企业集中度2014届硕士毕业生就业10人以上的企事业单位统计(八)2014届毕业生创业情况截止到2014年8月31日,2014届毕业生中共有26名学生选择自主创业,其中本科生22人、硕士生3人、博士生1人;男生16人、女生10人;人文社科学类9人、工科类17人.主要集中于信息技术服务业7人、文化体育业8人、餐饮业2人、批发零售业2人以及其他服务业7人.2014届毕业生的就业创业指导与服务我校就业中心作为连接用人单位和毕业生的桥梁,每年接待数千家用人单位来校招聘,同时在就业中心网站发布几千家单位的招聘信息.针对2014届毕业生,通过举办综合招聘会、政府和集团公司组团招聘会、专场宣讲会和收集发布招聘信息,为我校毕业生顺利就业提供了坚实的支撑.我校为2014届毕业生组织综合招聘会5场共1073家单位,专场宣讲会487家,组团招聘会11场共358家单位,有3923家新招聘单位在我校就业中心网站注册.一、综合招聘会为2014届毕业生共举办综合招聘会5场,举办实习生综合招聘会1场,共计参加的用人单位达1073家.其中秋季综合招聘会2场,参加用人单位505家,春季综合招聘会1场,参加用人单位259家.另外,学校还单独安排医药和涉农专业招聘会.从参加单位的地区分布情况看,地处浙江的单位居多,占71%.二、专场宣讲会针对2014届毕业生,我校共举办487场专场宣讲会,金融、地产和电子类企业占据前三甲,具体行业分布见下图:从用人单位性质统计来看,企业占绝大多数,其中有40%是民业企业,三资企业占25%,国有企业20%.具体分布见图:从招聘时间来看,举办校园专场宣讲会的单位对于2014届毕业生来说主要集中在2013年的10月和11月,2014年3月也呈现出一个小高峰.除了学校就业中心举办的校园招聘会之外,专业院系也召开了主要面向各自院系的专场宣讲会.据统计,专业院系面向2014届毕业生举办的专场宣讲会累计284场,发布就业需求信息1370条.其中,以建工学院、电气学院、计算机学院和材料学院举办的小型招聘会最多,均超过30场.三、组团招聘会面向2014届毕业生共举办11场企事业单位的组团招聘会,有358家单位参加.面向2014届毕业生组团来校招聘汇总表四、校网招聘信息面向2014届毕业生有3923家新招聘单位在我校就业中心网站注册,并发布招聘信息或发布用人单位的招聘网站链接,新注册单位的具体地域和单位性质分布如下:新注册单位地区分布图:华东区注册单位分布图:面向2014届毕业生来校招聘新注册单位的行业分布统计。

新生学生手册考试

新⽣学⽣⼿册考试⼀、判断题1.学校根据社会对⼈才需求情况的发展变化,经学⽣同意,必要时可以适当调整学⽣所学专业。

2.休学学⽣应当办理休学⼿续离校,学校保留其学籍。

学⽣休学期间享受在校学习学⽣待遇。

3.任何组织和个⼈不得在学校进⾏宗教活动。

4.在⼀学期中,⽆故缺课累计超过该课程教学学时数的1/4,不得参加该课程的期末考核。

5.未经请假离校连续2周未参加学校规定的教学活动者,应予退学。

6.凡经补考及格的课程皆按60分(或及格等)计⼊学⽣成绩单,并注明“补考”字样。

但经重修后所获得课程成绩按实际得分计⼊学⽣成绩单。

7.院系或学园应充分尊重学⽣意愿并加强指导,主修专业已经确认不得更改。

8.招⽣时已确定主修专业或确定为定向、委培或特殊招⽣者不予主修专业确认。

9.与我校签订了校际、院(系)际合作交流协议的学校修得的课程可以申请转换为我校的课程。

10.四年制学⽣在校期间⽆偿资助总额⼀般不超过3.2万元⼈民币,包括国家助学贷款和校内⽆息借款等在内的全部资助总额⼀般不超过4.8万元⼈民币。

11.对于没有按照还款协议的期限,数额归还国家助学贷款的学⽣,贷款⾏要讲其违约⾏为载⼊⾦融机构诚信系统,⾦融机构不再为其办理新的贷款和其他授信业务。

12.获得各类外设奖助学⾦的学⽣,在受助的第⼆年开学后,须填写学年⼩结表,总结上学期的学习、⼯作、⽣活等各⽅⾯情况,由学⽣⼯作处反馈给捐资⽅。

13.毕业论⽂(设计)环节主要包括课题调研及查阅资料、⽂献综述和开题报告、毕业论⽂(设计)实施试验、毕业论⽂(设计)答辩和评分等阶段。

14.国家奖学⾦与竺可桢奖学⾦、外设奖学⾦、优秀学⽣⼀等奖学⾦等兼得。

15.⼤⼀新⽣不能评任何奖学⾦。

16.学业评价的结果,可作为本科学⽣各类评奖评优及推荐对外交流、免试研究⽣等的主要依据。

17.处分决定应有选择地归⼊学校⽂书档案和本⼈档案。

18.处分决定送出后,学校采取适当⽅法在校内予以公布。

处分决定⽆法送达时,学校采⽤公告⽅式送达。

2022浙江大学寒假时间安排

2022浙江大学寒假时间安排2022浙江大学寒假时间安排2022年1月15日放假,2022年2月18日开学,放假35天。

2022学生假期疫情防控注意事项疫情防控预防知识的内容1、什么是新型冠状病毒?这种病毒为什么会流行?此次引起流行的冠状病毒为一种新型冠状病毒(β属),WHO命名为2023-nCoV,由于人群缺少对新型冠状病毒的免疫力,所以引起疾病的流行。

2、新型冠状病毒的传播途径有哪些?主要传播方式是经飞沫传播、接触传播(包括手污染导致的自我传播)以及可能的气溶胶传播。

3、新型冠状病毒会人传人吗?目前,95%以上新型冠状病毒肺炎病例都跟武汉有关系,去过武汉,或者从武汉来。

从一些聚集性病例的发病关联次序和医务人员感染的情况判断,具有人传人的证据,且存在一定范围的社区传播。

4、哪些人容易感染新型冠状病毒?依据目前的流行病学特点,中老年人发病较多,以男性为主,儿童已有发病,人群普遍易感。

5、为什么要对密切接触者医学观察14天?根据呼吸道传染病的临床特点,潜伏期多为2~14天。

目前对密切接触者采取较为严格的医学观察等预防性公共卫生措施十分必要,这是一种对公众健康安全负责任的态度,也是国际社会通行的做法。

参考其他冠状病毒所致疾病潜伏期、此次新型冠状病毒病例相关信息和当前防控实际,将密切接触者进行医学观察期定为14天,并对密切接触者进行居家医学观察。

6、新型冠状病毒肺炎的早期症状有哪些?一般症状:发热、乏力、干咳、逐渐出现呼吸困难,部分患者起病症状轻微,可无发热。

严重者:急性呼吸窘迫综合征、脓毒症休克、难以纠正的代谢性酸中毒、出凝血功能障碍多数患者为中轻症,预后良好,少数患者病情危重,甚至死亡。

怀疑感染了新型冠状病毒,应及时到当地指定医疗机构进行排查、诊治,应告知医生近期的武汉旅行和居住史、肺炎患者或疑似患者的接触史、动物接触史等。

特别应注意的是,诊疗过程中应全程佩戴外科口罩,以保护自己和他人。

7、如何识别、判断及就医选择?(1)无发热、无流行病学史:注意个人防护,增强免疫力;(2)无发热、有流行病学史:居家隔离,监测体温,必要时筛检病病毒核酸,如有任何不适及时到定点医院发热门诊就诊;(3)发热、无流行病学史:居家隔离,社区医院就诊,监测体温,疾病如有进展及时到就近医院的发热门诊就诊;(4)发热、有流行病学史:立即定点医院发热门诊就诊,减少人群接触,加强个人防护。

02 教学大纲-面向对象程序设计

教师学科教案[ 20 – 20 学年度第__学期]任教学科:_____________任教年级:_____________任教老师:_____________xx市实验学校浙江大学城市学院课程教学大纲一、教学目的与任务(一)教学目的面向对象程序设计方法是吸收了软件工程领域有益的概念和有效的方法而发展起来的一种程序设计方法。

它集抽象性、封装性、继承性和多态性于一体,可以帮助人们开发出模块化、数据抽象程度高的,体现信息隐蔽、可复用、易修改、易扩充等特性的程序。

本课程主要介绍面向对象程序设计的方法和Java语言的基本概念,并以java 语言中的面向对象机制为主。

学习者在学习过程中可以通过大量的程序实例和相关练习,逐步掌握java的面向对象的功能,从而掌握面向对象程序设计的基本知识和基本技能。

(二)教学环节和学时分配本课程的教学环节主要有:课堂讲授、上机实验等。

总学时: 64 其中理论学时: 32 实践学时:32二、教学内容与基本要求(一)引言(理论学时2 +实践学时2)1.教学内容(1)面向对象程序设计简介●程序设计方法:面向过程与面向对象●基本概念:对象、类、消息传递●基本特征:封装性、继承性、多态性(2)Java语言简介●Java的诞生●Java运行环境与平台无关性●Java的主要特点●Java的三种平台2.基本要求(1)掌握面向过程与面向对象的特点与区别、理解对象、类、消息传递等基本概念,理解封装性、继承性、多态性等基本特征。

(2)了解Java诞生的背景、掌握Java运行环境与平台无关性、理解Java 的主要特点和三种平台。

3.重点与难点(1)重点:对象、类、消息传递等基本概念,封装性、继承性、多态性等基本特征、Java运行环境与平台无关性(2)难点:深刻体会上述基本概念和基本特征,理解Java平台无关性特性。

(二)Java语言基础(理论学时2 +实践学时2)1.教学内容(1)Java语言开发环境的安装与配置●JDK的安装与配置●Eclispe的安装与配置(2)使用JDK或Eclipse开发Java程序●通过JDK开发运行程序●通过Eclipse 工具编写运行程序(3)编写Java应用程序●包含main方法的类●屏幕输出与键盘输入●编写多个静态方法(4)标识符、关键字与字面值●标识符●关键字和字面值(5)变量与类型●变量●八种基本类型●基本数据类型之间的转换●数组与字符串简介(6)运算符与表达式●算术运算●移位运算符与表达式●位运算符与表达式●赋值运算符与表达式●关系运算与逻辑运算●其它常用的运算符(7)语句●语句简述●分支语句●循环语句●控制转移语句2.基本要求(1)掌握Java语言开发环境(JDK或Eclipse)的安装与配置(2)掌握使用JDK或Eclipse开发Java程序的基本技能(3)掌握编写Java应用程序的基本技能(4)掌握Java语言关于标识符、关键字与字面值的基本规定和要求(5)掌握Java语言的变量与类型的相关规定、基本数据类型之间的转换,了解数组与字符串。

我在ZJU的课表(浙江大学)

数学与 人类文明

孙方裕 紫金港 西 1-103(多) ######

公共经济 学概论

戴文标 玉泉 教 7-406(多) 2011 年 11 月 07 日 (18:30-20:30)

心理学 及其应用

钟建安 西溪 田家炳书院 301(多) 2012 年 01 月 14 日(18:30-20:30)

计算机网络 与通信

微机原理 接口技术

高锋 玉泉教 4-401 电气学院 系统系实验室

计算机网络 与通信

张森林 樊臻 玉泉

系统建模 分析仿真

叶旭东 玉泉

控制理论

张森林 颜文俊 玉泉 教 4-401(多)

教 4-401 2011 年 11 月 07 日(08:00-10:00) 教 4-413 2012 年 01 月

14 日 2012 年 01 月 (10:30-12:30) 10 日 (10:30-12:30)

秋

冬

冬

第 1、2 节 8:00~8:45 8:50~9:35

张森林 颜文俊 玉泉 教 4-401(多) 2012 年 01 月 09 日 (08:00-10:00)

信息系统 分析集成 第 3、4 节 9:50~10:35 10:40~11:25

孟濬 玉泉 教 4-401(多) 2012 年 01 月

浙江大学现代教务管理系统

2011-2012

学年

星期二

秋冬

学期学生个人课程表

姓 名:梁 浩

学 号:3099901024

学 院:电气工程学院 专 业:系统科学与工程 行政班:系统科学与工程 0901

时间

星期一 秋 控制理论 冬

星期三 秋 冬

星期四 秋 冬

星期五 秋 计算机网络与 通信

浙江大学 春夏学期《电磁场与电磁波》期末考试试卷及答案

z015.02103 mW / m2

(3)透射波

E2 x0Em2e j2z x01.21510e j1.66z x012.15e j1.66zmV / m

5

H2

1 2

z0

x0 Em2e j2z

1 238.44

y

012.15e

j1.66

z

y0 51103 e j1.66zmA / m

A.都是连续的 B. 不连续的;连续的 C. 连续的;不连续的 D.都不连续

8. z=0 是空气( 0 )与介质( 2 30 )的分界面,若已知空气中的电场强度 E1 3x0 3z0 , 则介质中的电场强度应为(C)。

A. E2 3x0 9z0

B. E2 x0 3z0

D. 实数部分代表传导电流的贡献,它引起电磁波功率的耗散;虚数部分是位移电流的贡献,

它不能引起能量耗散。

5. 有关天线增益和天线方向性的描述,不正确的是(B)

A.天线增益考虑了天线材料中的欧姆损耗,而天线方向性则没有;

B.天线增益是馈入天线电磁信号的放大倍数,方向性是指波束的指向方向;

C.方向图主瓣越窄,副瓣越小,天线方向性就越大,天线增益也越高

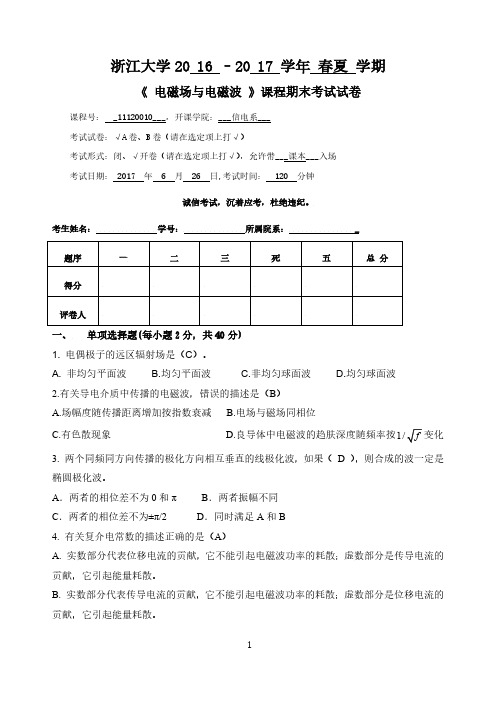

浙江大学 20 16 –20 17 学年 春夏 学期

《 电磁场与电磁波 》课程期末考试试卷