密码学期末作业

《密码学》期末考试试卷

多练出技巧 巧思出硕果一、 填空题(35分,1分/空)4.从熵的基本性质可推知,保密系统的 密钥量 越小,其密文中含有的关于明文的信息量就越大。

从密码系统设计者确度看,自然要选择足够大的 密钥量 ,而且希望从密文中提取的有关明文的信息尽可能地小。

5.为保证安全性,在设计分组密码时,密码变换必须足够复杂,尽量使用 混淆 与 扩散 原则。

这样使攻击者除了用 穷举 攻击以外,找不到其他简洁的数学破译方法。

6.DES 是一个 分组密码 算法,DES 是一个对称密码体制,加/解密使用同一密钥,同时DES 的加密与解密使用同一算法。

DES 的保密性依赖于 密钥 。

7.设),,,,(1111D E K C M =Φ和),,,,(2221D E K C M =Φ是两个密码体制,它们的明文和密文空间相同,1Φ和2Φ的乘积定义为密码体制(D E K K M C ,,,,21⨯),记为21Φ⨯Φ,这就是 所谓的 乘积 密码体制。

8.群是一个代数系统,它由一个非空集合G 组成,在集合G 中定义了一个二元运算“·”,满足:(1)封闭性,即:对任意的a,b ∈G ,有a ·b ∈G ;(2)单位元结合律,即:对任何a,b,c ∈G ,有a ·b ·c=(a ·b)·c=a ·(b ·c);(3)逆元,即:存在1G ∈一个元素,对任意元素a ∈G,(乘法运算满足)a ·1=1·a=a ;(4)即对任意a ∈G ,存在一个元素a1-∈G ,使得a ·a 1-= a 1-·a=1;把满足上面性质的代数系统称为群,记作<G,·>。

如果群<G,·>,还满足交换律,即对任何a,b ∈G 有a ·b=b ·a,则称G 为交换群。

9.唯密文攻击,是指密码分析者仅知道一些密文,并试图恢复尽可能多的明文,并进一步推导出加密信息的密钥。

密码学与信息安全期末考试题与答案

密码学与信息安全期末考试题与答案一、填空题1.采用caesar密码(K=3)消息是BCD,密文是__EFG__.2.根据著名的Kerckhoff原则,密码系统的保密性不依赖于___算法___的保密,而依赖于___密钥___3.ECC密码体制的安全性基础是___基于椭圆曲线离散对数____难解问题4.___MAC___和__HASH____方法产生的关于消息的数值,可以用作对消息的认证。

5.AES的基本变换包括字节变换、__行移位______、___列混淆_____和轮密钥加6.公开密钥的发布形式有:___建立公钥目录___、_带认证的公钥分发__和__使用数字证书的公钥分发__7.层次化密钥结构中,从上至下密钥分为:__会话密钥__、__一般密钥加密密钥__、__主密钥__8.评价密码体制安全性的三个途径:__计算安全性__、__可证明安全性__和__无条件安全性__9.发送方A拥有一对公私密钥对,接受方B拥有一对公私密钥对,A对明文进行加密的密钥是___B的公钥_______,对进行数字签名的密钥是____A的私钥______.实现的先后次序应____先加密再数字签名_____.二、计算题1.计算7503mod81,(-7503)mod81,(-81)mod7503,550-1mod723。

7503mod81=51(-7503)mod81=30(-81)mod7503=7423-1() ()()所以550mod1723=3542.在有限域GF(28)上计算多项式乘法:57*9D。

57*9D=(0101 0111)(1001 1101)=(0000 0001)(1001 1101)⊕(0000 0010)(1001 1101)⊕(0000 0100)(1001 1101)⊕(0001 0000)(1001 1101)⊕(0100 0000)(1001 1101)(0000 0001)(1001 1101)=(1001 1101)(0000 0010)(1001 1101)=(0001 1011)⊕(0011 1010)=(0010 0001)(0000 0100)(1001 1101)=(0000 0010)(0010 0001)=(0100 0010)(0001 0000)(1001 1101)=(0000 1000)[(0000 0010)(1001 1101)]=(0000 1000)(0010 0001)=(0000 0100)(0100 0010)=(0000 0010)(1000 0100)=(0001 1011)⊕(0000 1000)=(0001 0011)(0100 0000)(1001 1101)=(0010 0000)[(0000 0010)(1001 1101)]=(0010 0000)(0010 0001)=(0001 0000)(0100 0010)=(0000 1000)(1000 0100)=(0000 0100)[(0001 1011)(0000 1000)]=(0000 0100)(0001 0011)=(0000 0010)(0010 0110)=(0100 1100)所以:(0101 0111)(1001 1101)= (1001 1101)⊕(0010 0001)⊕(0100 0010)⊕(0001 0011)⊕(0100 1100)=(1010 0001)=A1三、简答题1.简述密码算法中对称、非对称算法各自的优缺点,及分析如何将两者进行结合应用。

密码学作业参考答案

第1章绪论1.1为什么会有信息安全问题的出现?答题要点:(1)网络自身的安全缺陷。

主要指协议不安全和业务不安全。

协议不安全的主要原因一是 Internet 从建立开始就缺乏安全的总体构想和设计;二是协议本身可能会泄漏口令等。

业务不安全的主要表现为业务内部可能隐藏着一些错误的信息;有些业务本,难以区分出错原因;有些业务设置复杂,一般非专业人士很难完善地设置。

(2)网络的开放性。

网络协议是公开的协议,连接基于彼此的信任,远程访问等,使得各种攻击无需到现场就能成功。

(3)人的因素,包括人的无意失误、黑客攻击、管理不善等。

1.2简述密码学与信息安全的关系。

答题要点:密码技术是实现网络信息安全的核心技术,是保护数据最重要的工具之一。

密码学尽管在网络信息安全中具有举足轻重的作用,但密码学绝不是确保网络信息安全的唯一工具,它也不能解决所有的安全问题。

1.3简述密码学发展的三个阶段及其主要特点。

答题要点:密码学的发展大致经历了三个阶段:(1)古代加密方法(手工阶段)。

特点:基于手工的方式实现,通常原理简单,变化量小,时效性较差等。

(2)古典密码(机械阶段)。

特点:加密方法一般是文字置换,使用手工或机械变换的方式实现。

它比古代加密方法更复杂,但其变化量仍然比较小。

转轮机的出现是这一阶段的重要标志,利用机械转轮可以开发出极其复杂的加密系统,缺点是密码周期有限、制造费用高等。

(3)近代密码(计算机阶段)。

特点:这一阶段密码技术开始形成一门科学,利用电子计算机可以设计出更为复杂的密码系统,密码理论蓬勃发展,出现了以 DES 为代表的对称密码体制和 RSA 为代表的非对称密码体制,制定了许多通用的加密标准,促进和加快了密码技术的发展。

1.4近代密码学的标志是什么?答:1949 年 Claude Shannon 发表论文 The communication theory of secrecy systems,1976年 W.Diffie 和 M.Hellman 发表论文 New directions in cryptography,以及美国数据加密标准 DES的实施,标志着近代密码学的开始。

奥鹏南开课程考试《密码学》19秋期末考核

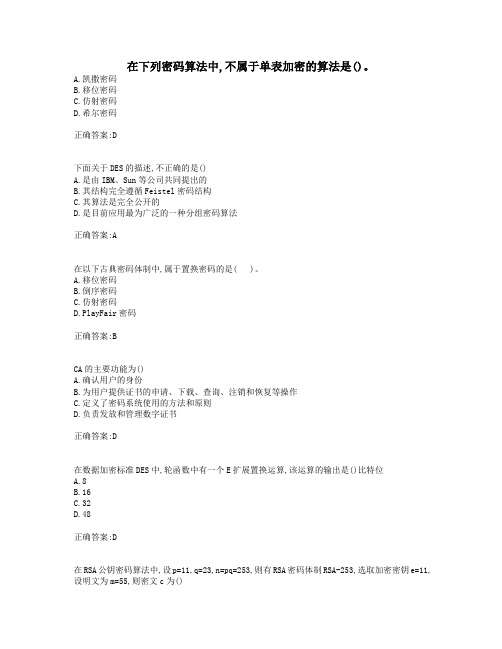

在下列密码算法中,不属于单表加密的算法是()。

A.凯撒密码B.移位密码C.仿射密码D.希尔密码正确答案:D下面关于DES的描述,不正确的是()A.是由IBM、Sun等公司共同提出的B.其结构完全遵循Feistel密码结构C.其算法是完全公开的D.是目前应用最为广泛的一种分组密码算法正确答案:A在以下古典密码体制中,属于置换密码的是( )。

A.移位密码B.倒序密码C.仿射密码D.PlayFair密码正确答案:BCA的主要功能为()A.确认用户的身份B.为用户提供证书的申请、下载、查询、注销和恢复等操作C.定义了密码系统使用的方法和原则D.负责发放和管理数字证书正确答案:D在数据加密标准DES中,轮函数中有一个E扩展置换运算,该运算的输出是()比特位A.8B.16C.32D.48正确答案:D在RSA公钥密码算法中,设p=11,q=23,n=pq=253,则有RSA密码体制RSA-253,选取加密密钥e=11,设明文为m=55,则密文c为()B.23C.220D.231正确答案:DSMS4加密算法中只用到了一个S-盒,其输出是()比特位。

A.4B.6C.8D.16正确答案:C若有一个序列的周期为15,则至少需要()级的线性反馈移位寄存器才能产生该序列A.3B.4C.5D.6正确答案:BSMS4加密算法的迭代轮数是()A.8B.16C.32D.64正确答案:CDES算法的入口参数有三个:Key,Data和Mode。

其中Key为()位,是DES的工作密钥。

A.64B.56C.7D.8正确答案:A设p=127,q=131,n=pq=16637,则有Rabin密码体制Rabin-16637,设明文为m=4410,则密文c为()A.127C.16084D.16637正确答案:C高级数字加密标准算法AES是在下面那个加密算法的基础上改进而来的A.RC4B.RijndaelC.LucifferD.IDEA正确答案:B若有一个3级的线性反馈移位寄存器,则其产生的序列周期最大为()。

final-10 密码学期末试题

CS255:Cryptography and Computer Security Winter2010Final ExamInstructions−Answer all four questions.−The exam is open book and open notes.Wireless devices are not allowed.−You have two hours.Problem1.Questions from all over.a.Suppose a symmetric cipher uses128bit keys to encrypt1024bit messages.Can thecipher be perfectly secure?Justify your answer.b.Suppose a symmetric cipher uses128bit keys to encrypt1024bit messages.Can thecipher be semantically secure?Justify your answer.c.Suppose a cipher encrypts1024bit messages and the resulting ciphertext is1024bits long.Can the cipher be semantically secure under a chosen plaintext attack?(i.e.can we useone key to encrypt more than one message?)Justify your answer.d.What is the smallest possible positive value of e that can be used to define the RSAtrapdoor function?Explain why a smaller value of e cannot be used.e.Prove that the function F(k,x)=k⊕x is not a secure PRF.f.Consider MAC-based challenge-response authentication where the shared secret betweenthe prover and verifier is a human memorizable password.Can a passive eavesdropperwho listens in on communications between the prover and verifier carry out a dictionaryattack against the prover’s password?If not,explain why not.If yes,explain how. Problem2.Hash functions.a.Let’s explore what goes wrong if the padding block in the Merkle-Damgard constructiondoes not include the message length.Let h:X×M→X be a compression function usedin the Merkle-Damgard construction to build a hash function H taking inputs in X∗.Let IV be the initial value used by H.Suppose onefinds afixed point for h,namely amessage block m such that h(IV,m)=IV.Explain how thisfixed point can be used toconstruct collisions for H,assuming the padding block does not contain the length.b.Recall that SHA-256uses the Davies-Mayer compression function.Davies-Mayer builds acompression function h from a block cipher(E,D)by defining h(x,m):=x⊕E(m,x).Show that the designers of SHA-256could easily choose an IV for which they have afixed point for h.c.Prove that if H1and H2are collision resistant then so is H(x):=H1(H2(x)).d.Prove that if H1and H2are collision resistant,H(x):=H1(x)⊕H2(x)need not be.Hint:given a collision resistant hash function T,construct collision resistant functionsH1,H2such that H is not collision resistant.1e.Recall that in CBC-MAC the IV isfixed.Suppose we chose a random IV for every messagebeing signed and include the IV in the MAC,i.e.S(k,m):=(r,CBC r(k,m))whereCBC r(k,m)refers to the raw CBC function using r as the IV.Describe an existentialforgery on the resulting MAC.Problem3.Time lock.Our goal in this question is to build a mechanism by which Alice can encrypt a secret S that can be decrypted only after a certain amount of time has passed(e.g.a week,a year,a100years).a.Alice’sfirst solution is as follows.Let(E,D)be a symmetric cipher built from AES.Alicechooses a random AES key k and publishes(C,T)where C←E(k,S)and T containsall but t bits of k.Then by exhaustive search the attacker can decrypt C and recover Sin time2t.By tuning t Alice can choose the time it will take for S to be revealed.Unfortunately,this approach does not work.Briefly explain how an attacker can re-cover S in time2t/L for some L of the attacker’s choosing.Hint:think parallel processing.b.Alice then remembers that she read somewhere that the best algorithm for computingg x requires O(log x)sequential multiplications and that parallel processing cannot speedthis up much.She decides to use the following approach.First,she generates two primesp and q and sets n←pq.Next,she chooses a random g in Z∗n.Finally,she publishes(n,g,C)whereC←S+g(2(2t))∈Z nDescribe an algorithm that enables anyone to recover S from(n,g,C)using2t multipli-cations in Z n.Hence,by tuning t Alice can make the puzzle take as long as she wants,even if the attacker mounts your attack from part(a).c.Finally,show that Alice need not spend time2t herself to prepare the puzzle.Show thatAlice can use her knowledge ofϕ(n)to construct C using only O(t)multiplications in Z n.d.After setting this up Alice wondered if she could use a prime p in place of the RSAmodulus n in the system above.Will the resulting time-lock system remain secure if nis replaced by p?If so,explain why.If not,describe an attack.e.A different approach to time-lock:suppose a trusted party generates public/privateencryption key pairs(e.g. =105).It publishes all its public keys at time0and keepsall secret keys to itself.Every day at midnight the trusted party publishes one of itssecret keys:at day number i it publishes secret key number i on its list.Explain howAlice,and anyone else,can use this trusted party to implement time lock.Problem4Parties A1,...,A n and B wish to generate a secret conference key.All parties should know the conference key,but an eavesdropper should not be able to obtain any information about the key.They decide to use the following variant of Diffie-Hellman:there is a public group G of prime order q and a generator g of er B picks a secret random b in {0,...,q−1}and computes y:=g b.Each party A i picks a secret random a i in{0,...,q−1} and computes x i:=g a i.For i=1,...,n user A i sends x i to B and B responds to A i by sending z i:=x b i.a.Show that party i given z i(and a i)can determine y.2b.Explain why this implies that y can be used as the conference ly,(1)explainwhy at the end of the protocol all parties know y and(2)write down the complexity assumption you would need to argue that an eavesdropper cannot distinguish y from a random element in G.c.show that the scheme is not secure against a man-in-the-middle attack.Explain how anactive man-in-the-middle can eavesdrop on the conference call.d.Can you suggest a way to make the scheme secure against a man-in-the-middle attack?You may assume the existence of a Certificate Authority.3。

中山大学密码学与网络安全期末复习题

中山大学密码学与网络安全期末复习题密码编码学与网络安全课程期末复习题(2013)1判断题1.四个主要的信息安全原则是:保密性,完整性,可用性,可追责性.()2.为了保证安全性,密码算法应该进行保密.()3.不可能存在信息理论安全的密码体制.()4.安全是永远是相对的,永远没有一劳永逸的安全防护措施.()5.一次一密体制即使用量子计算机也不能攻破.()6.估计维吉尼亚密文所用密钥字的长度的方法有Kasiski测试法和重合指数法.()7.Simmons囚徒问题说明了密码学的重要应用.()8.对称加密算法的基本原则是扩散(Di?usion)和混淆(Confusion).其中混淆是指将明文及密钥的影响尽可能迅速地散布到较多个输出的密文中.()9.拒绝服务攻击属于被动攻击的一种.()10.Vernam密码不属于序列密码.()11.现代分组密码都是乘法密码,分为Feistel密码和非Feistel密码两类,Feistel密码只可以运用不可逆成分.()12.流密码可以分为同步流密码和异步流密码,其中密钥流的产生并不是独立于明文流和密文流的流密码称为同步流密码.()13.DES算法中对明文的处理过程分3个阶段:首先是一个初始置换IP,用于重排明文分组的64比特数据.然后是具有相同功能的64轮变换,每轮中都有置换和代换运算.最后是一个逆初始置换从而产生64比特的密文.()14.AES算法的密钥长度是128位,分组长度为128位或192位或256位.()15.AES算法的分组长度可以是192比特.()16.AES算法不存在弱密钥和半弱密钥,能有效抵御目前已知的攻击.()期末复习题(2013)第2页(共22页)17.Di?e-Hellman算法的安全性基于离散对数计算的困难性,可以实现密钥交换.()18.常见的公钥密码算法有RSA算法,Di?e-Hellman算法和ElGamal算法.()19.ElGamal加密算法的安全性基于有限域上的离散对数难题.()20.流密码中如果第i个密钥比特与前i?1个明文有关则称为同步流密码.()21.公开密钥密码体制比对称密钥密码体制更为安全.()22.Tripe DES算法的加密过程就是用同一个密钥对待加密的数据执行3次DES算法的加密操作.()23.MD5是一个典型的Hash算法,输出的摘要值的长度可以是128位或者160位.()24.欧拉函数φ(300)=120.()25.Di?e-Hellman密钥交换协议的安全性是基于离散对数问题.()26.PGP协议缺省的压缩算法是ZIP,压缩后的数据由于冗余信息很少,更容易抵御密码分析类型的攻击.()27.我的数字证书是不能在网络上公开的,否则其他人可能假冒我的身份或伪造我的数字签名.() 28.在SSL握手协议的过程中,需要服务器发送自己的数字证书.()期末复习题(2013)第3页(共22页)2填空题1.信息安全中所面临的威胁攻击是多种多样的,一般将这些攻击分为两大类,记和被动攻击.其中被动攻击又分为和.2.主动攻击的特征是,被动攻击的特点是.3.密码学是研究通信安全保密的科学,它包含两个相对独立的分支,即学和学.4.一个保密系统一般是明文,密文,,,五部分组成的.5.密码学的发展过程中,两次质的飞跃分别是指1949年Shannon 发表的和1976年由和两人提出的思想.6.密码系统的分类有很多种,根据加密和解密所使用的密钥是否相同,密码系统可分为和.根据明文的处理方式,密码系统可分为和.7.完善保密性是指.8.Shannon证明了密码体制是绝对安全的.9.破译密码系统的方法有和.10.选择明文攻击是指.11.对称密码体制又称为密码体制,它包括密码和密码.12.古典密码是基于的密码,两类古典密码是密码和密码.13.代换是传统密码体制中最基本的处理技巧,按照一个明文字母是否总是被一个固定的字母代替进行划分,代换密码主要分为两类和.14.Hill密码可以有效抵御攻击,但不能抵御攻击.15.分组密码采用原则和原则来抵抗攻击者对该密码体制的统计分析.16.分组长度为n的分组密码可以看作是{0,1,...,2n?1}到其自身的一个置换,分组长度为n的理想的分组密码的密钥数为.17.有限域的特征一定是,有限域的元素的个数一定是其特征的.18.在今天看来,DES算法已经不再安全,其主要原因是.期末复习题(2013)第4页(共22页)19.DES算法存在个弱密钥和个半弱密钥.20.关于DES算法,密钥的长度(即有效位数)是位,又因其具有性使DES在选择明文攻击下所需的工作量减半.21.分组密码的加解密算法中最关键部分是非线性运算部分,在DES 加密算法的非线性运算部分称为,在AES加密算法的非线性运算部分称为.22.在高级加密标准AES规范中,分组长度是位,密钥的长度是位.23.AES算法支持可变的密钥长度,若密钥长度为256比特,则迭代轮数为,若密钥长度为192比特,则迭代轮数为.24.DES与AES有许多相同之处,也有一些不同之处,譬如AES密钥长度,而DES密钥长度;另外,DES是面向运算,而AES则是面向运算.25.随机序列应具有良好的统计特性,其中两个评价标准是和.26.产生伪随机数的方法有,和.27.序列密码的工作方式一般分为是和.28.消息认证码的作用是和.29.有一正整数除以3,7,11的余数分别为2,3,4,满足此条件的最小正整数是.30.公钥密码体制的思想是基于函数,公钥用于该函数的计算,私钥用于该函数的计算.31.1976年,W.Di?e和M.Hellman在一文中提出了的思想,从而开创了现代密码学的新领域.32.公钥密码体制的出现,解决了对称密码体制很难解决的一些问题,主要体现以下三个方面:问题,问题和问题.33.RSA的数论基础是定理,在现有的计算能力条件下,RSA密钥长度至少是位.34.公钥密码算法一般是建立在对一个特定的数学难题求解上,譬如RSA算法是基于困难性,ElGamal算法是基于的困难性.35.在数字签名方案中,不仅可以实现消息的不可否认性,而且还能实现消息的.期末复习题(2013)第5页(共22页)36.普通数字签名一般包括3个过程,分别是过程,过程和过程.37.1994年12月美国NIST正式颁布了数字签名标准DSS,它是在和数字签名方案的基础上设计的.38.群签名除具有一般数字签名的特点外,还有两个特征:即和.39.盲签名除具有一般数字签名的特点外,还有两个特征:即和.40.在PKI系统中CA中心的主要功能有.期末复习题(2013)第6页(共22页)3选择题1.信息安全的发展大致经历了三个发展阶段,目前是处于阶段.A.通信保密B.信息保障C.计算机安全D.网络安全2.机制保证只有发送方与接受方能访问消息内容.A.保密性B.鉴别C.完整性D.访问控制3.如果消息接收方要确定发送方身份,则要使用机制.A.保密性B.鉴别C.完整性D.访问控制4.机制允许某些用户进行特定访问.A.保密性B.鉴别C.完整性D.访问控制5.下面关于密码算法的阐述,是不正确的.A.对于一个安全的密码算法,即使是达不到理论上的不破的,也应当为实际上是不可破的.即是说,从截获的密文或某些已知明文密文对,要决定密钥或任意明文在计算机上是不可行的.B.系统的保密性不依赖于对加密算法的保密,而依赖于密钥的保密(Kerckho?s原则).C.对于使用公钥密码体制加密的密文,知道密钥的人,就一定能够解密.期末复习题(2013)第7页(共22页)D.数字签名的理论基础是公钥密码体制.6.1949年,发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学.A.Kerckho?sB.Di?e和HellmanC.ShannonD.Shamir7.一个密码系统至少由明文,密文,加密算法,解密算法和密钥五部分组成,而其安全性是由决定.A.加密算法B.解密算法C.加解密算法D.加解密算法8.计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间,空间,资金等资源),那么该密码系统的安全性是.A.无条件安全B.计算安全C.可证明安全D.实际安全9.根据密码分析者所掌握的分析资料的不同,密码分析一般可分为四类,其中攻击者所获信息量最大的是.A.唯密文攻击B.已知明文攻击C.选择明文攻击D.选择密文攻击10.国际标准化组织ISO所提出的信息系统安全体系结构中定义了种安全服务.A.8期末复习题(2013)第8页(共22页)B.7C.11D.511.国际标准化组织ISO所提出的信息系统安全体系结构中定义了种安全机制.A.8B.7C.11D.512.下列攻击属于被动攻击的是.A.窃听B.伪造攻击C.流量分析D.拒绝服务攻击13.下列攻击不属于主动攻击的是.A.窃听B.阻断C.篡改D.伪造14.下面关于密码算法的阐述,是不正确的.A.对于一个安全的密码算法,即使是达不到理论上的不破的,也应当为实际上是不可破的.即是说,从截获的密文或某些已知明文密文对,要决定密钥或任意明文在计算机上是不可行的.B.系统的保密性不依赖于对加密体制或算法的保密,而依赖于密钥(这就是著名的Kerckho?s原则).C.对于使用公钥密码体制加密的密文,知道密钥的人,就一定能够解密.D.数字签名的理论基础是公钥密码体制.15.下列古典密码算法是置换密码的是.期末复习题(2013)第9页(共22页)A.加法密码B.Hill密码C.多项式密码D.栅栏式密码16.字母频率分析法对算法最有效.A.置换密码B.单表代换密码C.多表代换密码D.序列密码17.算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱.A.仿射密码B.维吉利亚密码C.希尔密码D.PlayFair密码18.在仿射密码中,P=C=Z26,假设某一仿射密码的加密变换记为e k(x)=7x+3,则其解密变换为.A.d k(y)=15y?19B.d k(y)=7y+3C.d k(y)=7y?3D.d k(y)=15y+1919.重合指数法对算法的破解最有效.A.置换密码B.单表代换密码C.多表代换密码D.序列密码20.维吉利亚密码是古典密码体制比较有代表性的一种密码,它属于.A.置换密码期末复习题(2013)第10页(共22页)B.单表代换密码C.多表代换密码D.序列密码21.差分分析是针对下面密码算法的分析方法.A.AESB.DESC.RC4D.MD522.DES加密算法采用位有效密钥.A.64B.56C.128D.16823.为保证安全性,在设计分组密码时应该考虑以下哪些问题.A.加密解密变换必须足够复杂,使攻击者除了用穷举法攻击以外,找不到其他简洁的数学破译方法.B.分组长度要足够大.C.密钥量要求足够大.D.加密/解密时间要足够长.24.DES采用了典型的Feistel结构,是一个迭代式的乘积密码结构,其算法的核心是.A.初始置换B.16轮的迭代变换C.逆初始置换D.轮密钥的产生25.记运行DES加密算法时使用的轮密钥为k1,k2,...,k16,则运行DES解密算法时第一轮使用的密钥是.期末复习题(2013)第11页(共22页)A.k1B.k8C.k16D.k426.AES每一轮变换的结构由如下四个不同的模块组成,其中是非线性模块.A.行移位B.列混淆C.字节代换D.轮密钥加27.AES算法中的大部分运算是按字节定义的,把一个字节看成是.A.整数域上的一个元素B.有限域GF(28)上的一个元素C.有限域GF(2)上的一个元素D.有限域GF(216)上的一个元素28.不能用来设计流密码的分组密码算法模式是.A.CFBB.OFBC.CBCD.CTR29.适合文件加密,而且有少量错误时不会造成同步失败,是软件加密的最好选择,这种分组密码的操作模式是指.A.电子密码本模式B.密码分组链接模式C.密码反馈模式D.输出反馈模式30.下列算法属于Hash算法的是.A.HMAC期末复习题(2013)第12页(共22页)B.IDEAC.RIPEMDD.RSA31.Kerberos是80年代中期,麻省理工学院为Athena项目开发的一个认证服务系统,其目标是把认证,记账和的功能扩展到网络环境.A.访问控制B.审计C.授权32.公钥密码学的思想最早由提出.A.EulerB.Di?e和HellmanC.FermatD.Rivest,Shamir和Adleman33.根据所依据的难解问题,除了以外,公钥密码体制分为以下分类.A.大整数分解问题(简称IFP)B.离散对数问题(简称DLP)C.椭圆曲线离散对数问题(简称ECDLP)D.生日悖论34.数字信封是用来解决.A.公钥分发问题B.私钥分发问题C.对称密钥分发问题D.数据完整性问题35.公钥密码主要用来进行数字签名,或者用于实现对称密码体制的密钥分配,而很少用于数据加密,主要原因是.A.公钥密码的密钥太短期末复习题(2013)第13页(共22页)B.公钥密码的效率较低C.公钥密码的安全性不好D.公钥密码抗攻击性较差36.下面不是Hash函数的等价提法.A.压缩信息函数B.哈希函数C.单向散列函数D.杂凑函数37.下面不是Hash函数具有的特性.B.可逆性C.压缩性D.抗碰撞性38.现代密码学中很多应用包含散列运算,而应用中不包含散列运算的是.A.消息完整性B.消息机密性C.消息认证码D.数字签名39.下面不是Hash函数的主要应用.A.文件校验B.数字签名C.数据加密D.认证协议40.MD5算法以位分组来处理输入文本.A.64B.128C.256期末复习题(2013)第14页(共22页)D.51241.SHA1接收任何长度的输入消息,并产生长度为比特的Hash值.A.64B.128C.160D.51242.分组加密算法(如AES)与散列函数算法(如SHA)的实现过称最大不同是.A.分组B.迭代D.可逆43.生日攻击是针对密码算法的分析方法.A.DESB.AESC.RC4D.MD544.下列算法不具有雪崩效应.A.DESB.RC4C.MD5D.RSA45.若Alice想向Bob分发一个会话密钥,采用ElGamal公钥加密算法,那么Alice应该选用的密钥是.A.Alice的公钥B.Alice的私钥C.Bob的公钥D.Bob的私钥期末复习题(2013)第15页(共22页)46.设在RSA的公钥密码体制中,公钥为(e,n)=(13,35),则私钥d=.A.11B.13C.15D.1747.在现有的计算能力条件下,对于非对称密码算法Elgamal,被认为是安全的最小密钥长度是.A.128位B.160位D.1024位48.通信中仅仅使用数字签名技术,不能保证的服务是.A.认证服务B.完整性服务C.保密性服务D.不可否认服务49.Alice收到Bob发给他的一个文件的签名,并要验证这个签名的有效性,那么签名验证算法需要Alice选用的密钥是.A.Alice的公钥B.Alice的私钥C.Bob的公钥D.Bob的私钥50.在普通数字签名中,签名者使用进行信息签名.A.签名者的公钥B.签名者的私钥C.签名者的公钥和私钥D.签名者的私钥期末复习题(2013)第16页(共22页)51.如果发送方用私钥加密消息,则可以实现.A.保密性B.保密性与鉴别C.保密性与完整性D.鉴别52.签名者无法知道所签消息的具体内容,即使后来签名者见到这个签名时,也不能确定当时签名的行为,这种签名称为.A.代理签名B.群签名D.盲签名53.签名者把他的签名权授给某个人,这个人代表原始签名者进行签名,这种签名称为.A.代理签名B.群签名C.多重签名D.盲签名54.PKI的主要理论基础是.A.对称密码算法B.公钥密码算法C.量子密码D.摘要算法55.PKI解决信息系统中的问题.A.身份信任B.权限管理C.安全审计D.数据加密期末复习题(2013)第17页(共22页)56.是PKI体系中最基本的元素,PKI系统所有的安全操作都是通过它来实现的.A.用户私钥B.用户身份C.数字证书D.数字签名57.一个典型的PKI应用系统包括实体.A.认证机构CAB.注册机构RAC.证书及CRL目录库D.用户端软件期末复习题(2013)第18页(共22页)4简答题1.简述密码分析者对密码系统的四种攻击.2.为什么二重DES并不像人们想象的那样可以提高密钥长度到112比特,而相当于57比特?简要说明原因.3.叙述中途相遇攻击(Meet-in-the-Middle Attack).4.简述序列密码算法和分组密码算法的不同.5.简述分组密码的五种操作模式及其特点.6.叙述如何应用费玛小定理(Fermat’s Little Theorem)来测试一个正整数是否为素数?7.叙述Miller-Rabin概率素性测试算法的工作原理.Miller-Rabin概率素性测试算法测试奇整数p的算法描述如下:Write p?1=2k m,where m is odd.Choose a random integer a,such that1≤a≤p?1.Compute b=a m mod p.If b=1mod p then Answer“p is a prime number”and QUIT.For i=0to k?1do–If b=?1mod p then Answer“p is a prime number”and QUIT.–Else b=b2mod pAnswer“p is not a prime number”and QUIT.Here the above Miller-Rabin algorithm is a yes-biased Monte Carlo algorithm for testing compositeness.Show that why it is?In other words,all yes-answers for the compositeness are always correct,but the no-answer for the compositeness(in other words,“p is a prime”)may be incorrect.So you have to prove that when the algorithm says“p is a composite”,then MUST be composite.8.简述链路加密和端对端加密的区别.9.公钥密码体制与对称密码体制相比有什么优点和不足?10.什么是单向函数,什么是单向陷门函数?期末复习题(2013)第19页(共22页)。

信息安全与密码学期末考试试题(含答案)

信息安全与密码学期末考试试题(含答案)一、选择题(每题4分,共40分)1. 下列哪个不属于信息安全的基本要求?A. 机密性B. 真实性C. 可靠性D. 可用性答案:D2. 常见的网络攻击方式包括哪些?A. ARP欺骗B. SYN洪水攻击C. XSS攻击D. 所有选项都是答案:D3. 下列哪个算法属于对称加密算法?A. RSA算法B. Diffie-Hellman算法C. DES算法D. 非对称加密算法答案:C4. 下列哪个算法不存在后门?A. RSA算法B. 椭圆曲线算法C. 双线性对算法D. 所有选项都不存在后门答案:D5. 下列哪个加密算法支持数字签名并且必须使用哈希函数?A. RSA算法B. ECC算法C. DSA算法D. 所有选项都是答案:C6. 消息认证码的作用是什么?A. 防止重放攻击B. 提供机密性C. 防止中间人攻击D. 提供数据完整性和真实性答案:D7. 下列哪个不属于数字证书中包含的信息?A. 颁发者名称B. 序列号C. 有效期D. 证书密码答案:D8. 下列哪个密钥交换算法是安全的?A. RSA算法B. Diffie-Hellman算法C. 椭圆曲线算法D. 所有选项都不安全答案:C9. 下列哪个密码协议用于在不安全的信道上安全地交换密钥?A. SSL协议B. S/MIME协议C. Kerberos协议D. 所有选项都可以答案:C10. 下列哪个安全协议使用了数据包的数字签名和IPsec的VPN技术?A. SSH协议B. SSL协议C. S/MIME协议D. IPSec协议答案:D二、判断题(每题4分,共20分)1. HMAC是用于提供机密性和真实性的消息认证码,答案是:错误答案:错误2. 非对称加密算法一般用于验证身份和身份证明,答案是:正确答案:正确3. 数字签名的目的是确保消息不被篡改和抵赖,答案是:正确答案:正确4. SSL协议是基于TCP协议的,答案是:正确答案:正确5. 随机数生成是RSA算法中非常重要的部分,答案是:错误答案:错误三、简答题(每题10分,共40分)1. 请简要介绍DES算法的加密模式。

密码学期末考试题及答案

密码学期末考试题及答案一、选择题(每题2分,共20分)1. 密码学中的“凯撒密码”属于以下哪种类型的密码?A. 替换密码B. 置换密码C. 公钥密码D. 序列密码答案:A2. 在现代密码学中,以下哪种算法属于非对称加密算法?A. DESB. AESC. RSAD. RC4答案:C3. 以下哪个选项不是哈希函数的特性?A. 确定性B. 快速计算C. 可逆性D. 抗碰撞性答案:C4. 对称加密算法中,加密和解密使用相同密钥的算法是:A. RSAB. AESC. Diffie-HellmanD. ECC5. 在密码学中,以下哪种攻击方式是通过猜测密钥来解密密文的?A. 重放攻击B. 侧信道攻击C. 差分攻击D. 穷举攻击答案:D6. 以下哪个选项不是数字签名的目的?A. 验证消息的完整性B. 验证消息的来源C. 确保消息的机密性D. 验证签名者的身份答案:C7. 在密码学中,以下哪种加密模式不提供消息认证?A. ECB模式B. CBC模式C. CFB模式D. OFB模式答案:A8. 以下哪个选项不是密码学中的攻击类型?A. 已知明文攻击B. 选择明文攻击C. 选择密文攻击D. 随机攻击答案:D9. 在密码学中,以下哪种技术用于防止重放攻击?B. 哈希函数C. 公钥加密D. 对称加密答案:A10. 在密码学中,以下哪个选项不是数字签名的组成部分?A. 哈希值B. 公钥C. 私钥D. 签名答案:B二、填空题(每题2分,共20分)1. 密码学中的“一次性密码本”被认为是理论上的________。

答案:完美安全2. 在密码学中,________算法可以保证即使在密钥泄露的情况下,之前的通信内容仍然安全。

答案:前向保密3. 密码学中的“________”是指在不知道密钥的情况下,无法从密文推断出明文。

答案:机密性4. 密码学中的“________”是指在不知道密钥的情况下,无法确定密文是否有效。

答案:认证性5. 在密码学中,________是指通过修改密文,使得解密后得到错误的明文。

同济大学密码学期末试卷

同济大学课程考核试卷(A 卷) 2011—2012学年第 二 学期命题教师签名: 审核教师签名:课号: 课名:密码学原理 考试考查:考查 此卷选为:期中考试( )、期终考试( √ )、重考( )试卷年级 专业 学号 姓名 得分一、单选题(每题3分,共30分)(1)定义在nZ 2上的4级线性递归序列 2m od )(3214+++++++=i i i i i z z z z z对初始向量0010所生成的密钥流的周期是(a) 5 (b) 6 (c) 7 (d) 8(2)假设Hill 密码的加密函数为5mod 2143x y ⎥⎦⎤⎢⎣⎡= 请问哪个是它的解密变换( )(a) 5mod 3142y x ⎥⎦⎤⎢⎣⎡= (b) 5mod 3412y x ⎥⎦⎤⎢⎣⎡= (c) 5mod 2413y x ⎥⎦⎤⎢⎣⎡= (d) 5mod 4231y x ⎥⎦⎤⎢⎣⎡= (3)假设置换密码的消息x decrypt =,密钥为如下的置换π:⎪⎪⎭⎫ ⎝⎛7461532)(7654321x x π 请问以下哪个是密文y ( )(a)ecydptr (b)ecydptt (c)fhhseta (d)ecydprt(4)以下哪个说法是正确的()(a) 线性密码分析和差分密码分析都属于已知明文攻击(b) 线性密码分析属于已知明文分析,差分密码分析属于选择明文攻击(c) 线性密码分析属于选择明文分析,差分密码分析属于已知明文攻击(d) 线性密码分析和差分密码分析都属于选择明文分析(5) 以下哪个说法是不正确的( )(a) Kerckhoff 假设指的是敌手知道所使用的密码体制,密码体制的安全性应只基于密钥的保密性。

(b) 在Shannon 所定义的完善保密概念中,假设每个密钥只能使用一次。

(c) 对RSA 密码体制,对n 进行因子分解、计算n 的欧拉函数和计算解密指数a 这三个问题可以互相转化,因此他们是同等困难的。

(d) 分组密码的ECB 工作模式无法充分掩盖明文的统计特性,不推荐在实际中使用。

武汉大学密码学期末试题

1.武汉大学计算机学院信息安全专业2004级“密码学”课程考试题1)在公钥密码的密钥管理中,公开的加密钥Ke和保密的解密钥Kd的秘密性、真实性和完整性都需要确保吗?说明为什么?①公开的加密钥Ke:秘密性不需确保,真实性和完整性都需要确保。

因为公钥是公开的,所以不需要保密。

但是如果其被篡改或出现错误,则不能正确进行加密操作。

如果其被坏人置换,则基于公钥的各种安全性将受到破坏,坏人将可冒充别人而获得非法利益。

②保密的解密钥Kd:秘密性、真实性和完整性都需要确保。

因为解密钥是保密的,如果其秘密性不能确保,则数据的秘密性和真实性将不能确保。

如果其真实性和完整性受到破坏,则数据的秘密性和真实性将不能确保。

2、对DES和AES进行比较,说明两者的特点和优缺点。

DES:分组密码,Feist结构,明文密文64位,有效密钥56位。

有弱密钥,有互补对称性。

适合硬件实现,软件实现麻烦。

安全。

算法是对合的。

AES:分组密码,SP结构,明文密文128位,密钥长度可变≥128位。

无弱密钥,无互补对称性。

适合软件和硬件实现。

安全。

算法不是对合的六、考虑RSA密码体制:(15分)1.取e=3有何优缺点?取d=3安全吗?为什么?②设n=35,已截获发给某用户的密文C=10,并查到该用户的公钥e=5,求出明文M。

解答:①e=3的优点是计算快,因为其二进制表示中只有2个1,缺点是不安全。

当M较小时,直接开立方可求出M。

d=3不安全,经不起穷举攻击。

②分解n=35=7×5,于是p=7,q=5。

φ(n)=6×4=24。

因为e=5,根据ed=1 modφ(n),求出d=5 根据M=Cd mod n,M=105 mod 35,求出M=5。

八、在下述站点认证协议中函数f起什么作用?去掉f行不行?为什么?(15分)设A,B是两个站点,A是发方,B是收方。

它们共享会话密钥Ks ,f是公开的简单函数。

A认证B是否是他的意定通信站点的协议如下:1.A产生一个随机数RN,并用Ks对其进行加密:C=E(RN,Ks),并发C给B。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

密码学期末作业

2018 06 11《现代密码学》期末作业零、选择题采用美国数据加密标准DES进行数据加密时,加密算法种的基本运算不包括。

A)置换运算B)异或运算C)模乘运算D)移位运算关于RSA算法下列说法不正确的是。

A)RSA算法是一种对称加密算法B)RSA算法的运算速度比DES 慢C)RSA算法可用于某种数字签名方案D)RSA的安全性主要基于因子分解的难度(3) 8位的密钥可以产生多少个可能的密钥A) 8 B) 8 C) 2 D)65536 (4) 3DES密钥的长度最长是多少位?

A) 56位B) 168位C) 112位E)128位(5) MD5 (Hash)的输出是多少位?A)64位B)128位C)160位D)256位

(6) SHA的输出是多少位?A)64位B)128位C)160 位D)256位 1 2018 06 11 一、根据下面图解释名词,明文,密文,加密,解密,加密算法,解密算法, 加密密钥和解密密钥二、阐述密码体制分类三、阐述扩散和混淆的概念四、什么是密码分组链接模式,请画出加密与解密示意图 2 2018 06 11 五、哈希(Hash)函数应满足什么条件?六、说明迭代型哈希函数一般结构的运算过程.

七、什么是零知识证明?下图表示一个简单的迷宫,C与D之间有一道门,需要知道秘密口令才能将其打开。

P向V证明自己能打开这道门,但又不愿向V泄露秘密口令。

可采用什么协议?

3 2018 06 11 八、AES高级加密标准的轮函数4个不同的计算部件组成,分别是:字节代换、行移位、列混合、密钥加。

根据下图写出

字节代换、行移位、列混合、密钥加。

4 2018 06 11 九、设椭圆曲线y2=x3+2x+7, p=179 满足1/210失败的概率, 求将消息M=

5 表示成曲线上的点. 十、在RSA算法中,设公钥KU={7,187},私钥KR={23,187}, 设明文M=88, 求密文C。

十一、根据下图S-DES (Simplified DES) 收、发双方共享的10位密钥,计算出两个8位子密钥分别用在加密、解密的不同阶段。

图中的P10、P8如下表,初始10位密钥为求图中的K1、K2 P10 P8 LS-1 3

6 5 3 2

7 7 4 4

8 10 1 5

9 8 6 10 9 循环左移一位LS-2 循环左移二位 5

2018 06 11 二十二、根据下图说明同一消息同时提供保密性与认证性的过程?二十三、图是一个3级反馈移位寄存器,其初始状态为(a1,a2,a3)=(1,0,1),写出前6个时刻的状态和输出。

图一

个3级反馈移位寄存器11 2018 06 11 二十四、计算AES 的密钥第八轮密钥编排EAD27321(32) B58DBAD2(33) 312BF560(34) 7F8D292F(35) 求W36 W37 W39 K0 K4 K8 K12 K1 K5 K9 K13 K2 K6 K10 K14 K3 K7 K11 K15 w0 w1 w2 W3 g ⊕⊕⊕⊕w4 w5 w 6 w 7 W38 12 2018 06 11 二十五、例图是一个5级线性反馈移位寄存器,其初始状态为=(1,0,0,1,1),可求出输出序列为图一个5级线性反馈移位寄存器二十六、例以下方程组求x。

??x?1mod2??x?2mod3?x?3mod 5??x?5mod7 13 2018 06 11 二十七、说明RSA 算法密钥的产生二十八、例选p=7,q=17。

计算ASE的密钥求19的密文? 14 2018 06 11 二十九、阐述公钥证书的概念、产生过程。

三十、结合图说明

公钥的简单分配过程图简单使用公钥加密算法建立会话密钥三十一、说明简化的Fiat-Shamir身份识别方案中协议的交互过程。

15。