神州数码交换机MAC地址绑定

神州数码交换机路由器命令汇总(最简输入版)

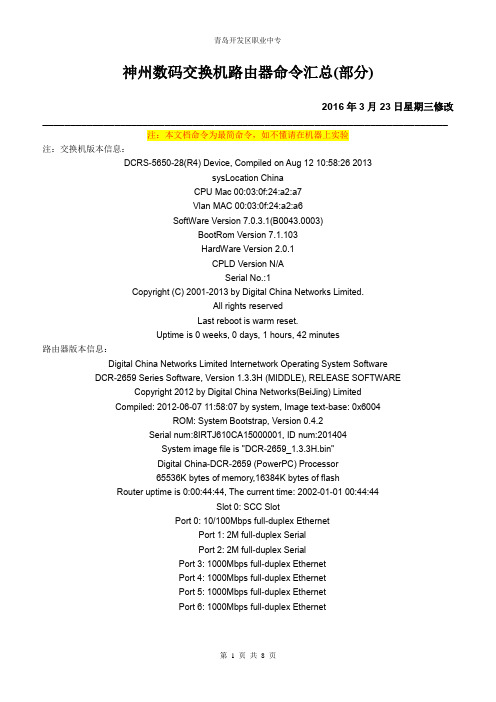

神州数码交换机路由器命令汇总(部分)2016年3月23日星期三修改_________________________________________________________________________注:本文档命令为最简命令,如不懂请在机器上实验注:交换机版本信息:DCRS-5650-28(R4) Device, Compiled on Aug 12 10:58:26 2013sysLocation ChinaCPU Mac 00:03:0f:24:a2:a7Vlan MAC 00:03:0f:24:a2:a6SoftWare Version 7.0.3.1(B0043.0003)BootRom Version 7.1.103HardWare Version 2.0.1CPLD Version N/ASerial No.:1Copyright (C) 2001-2013 by Digital China Networks Limited.All rights reservedLast reboot is warm reset.Uptime is 0 weeks, 0 days, 1 hours, 42 minutes路由器版本信息:Digital China Networks Limited Internetwork Operating System SoftwareDCR-2659 Series Software, Version 1.3.3H (MIDDLE), RELEASE SOFTWARECopyright 2012 by Digital China Networks(BeiJing) LimitedCompiled: 2012-06-07 11:58:07 by system, Image text-base: 0x6004ROM: System Bootstrap, Version 0.4.2Serial num:8IRTJ610CA15000001, ID num:201404System image file is "DCR-2659_1.3.3H.bin"Digital China-DCR-2659 (PowerPC) Processor65536K bytes of memory,16384K bytes of flashRouter uptime is 0:00:44:44, The current time: 2002-01-01 00:44:44Slot 0: SCC SlotPort 0: 10/100Mbps full-duplex EthernetPort 1: 2M full-duplex SerialPort 2: 2M full-duplex SerialPort 3: 1000Mbps full-duplex EthernetPort 4: 1000Mbps full-duplex EthernetPort 5: 1000Mbps full-duplex EthernetPort 6: 1000Mbps full-duplex Ethernet一、交换机配置命令1.基本配置switch > en (enable )进入特权用户模式 switch # con (config) 进入全局配置模式switch (config)# ho switch (hostname) 配置交换机名称 switch (config)# in e1/0/1 进入接口配置模式 switch (config -if -ethernet1/0/1)# exswitch (config)# in vl 1 进入VLAN 配置模式switch (config -if -vlan1)# ip ad 192.168.1.252 255.255.255.0 switch (config -if -vlan1)# exswitch (config)# ena p 1234 配置交换机密码(不加密) switch (config)# ena p 7 1234 配置交换机密码(加密) switch (config)# vl 10 创建vlan switch (config -vlan10)#ex switch (config)# in vl 10switch (config -if -vlan10)# ip ad 172.16.10.1 255.255.255.0 配置VLAN 地址2.生成树技术switch (config)# sp (spanning -tree) 启用全局生成树(默认mstp 生成树技术) switch (config)# sp mo stp/rstp /mstp (生成树/快速生成树/多生成树技术) switch (config)# sp ms 0 p 4096 设置交换机的优先级 默认32768 switch (config)# sh sp (show spanning -tree) 查看生成树3.交换机Web 管理switch (config)# ip ht serswitch (config)# usern admin pa 1234 用户名和密码4.交换机Telnet 管理switch (config)# telnet -s e (telnet enable) 开启telnet 服务 switch (config)# usern admin pa 1234 用户名和密码5.链路聚合(不需启动生成树)switchA (config)# port -g 1 (prot -group) switchA (config)# in e1/0/1-2switchA (config -port -range)# po 1 m on/active switchA (config -port -range)# ex switchA (config)# no port -g 1 删除组1switchB (config)# port -g 2 switchB (config)# in e1/0/3-4switchB (config -port -range)# po 2 m on/active switchB (config -port -range)# ex switchB (config)# no port -g 2 删除组26.交换机MAC 与IP 绑定switch (config)# am e (am enable) 启用全局am 功能 switch (config)# in e1/0/1switch (config_if_ethernet1/0/1)# am p (am port) 打开端口am 功能switch (config_if_ethernet1/0/1)# am m (mac -ip -pool) 00-A0-D1-D1-07-FF 192.168.1.101 switch (config_if_ethernet1/0/1)# ex switch (config)# in e1/0/2输入这条命令会出现: Invalid ENCRYPTED password! Please input the ENCRYPTED password with length 32 密码位数不够32位switch (config_if_ethernet1/0/2)# no am p 解锁端口7.交换机MAC与IP绑定静态绑定switch (config)# in e1/0/1switch (config_if_ethernet1/0/1)# sw p (port-security) 开启绑定功能switch (config_if_ethernet1/0/1)# sw p mac 00-a0-d1- d1-07-ff 添加静态MAC地址switch (config_if_ethernet1/0/1)# sw p max 4 绑定MAC地址的个数(默认为1)动态绑定(实验中交换机没有动态绑定命令)switch (config)# in e1/0/1switch (config_if_ethernet1/0/1)# sw p (port-security) 开启绑定功能switch (config_if_ethernet1/0/1)# sw port-security lockswitch (config_if_ethernet1/0/1)# sw port-security convert 将动态学习到绑定MAC的进行绑定switch # sh port-s add 查看绑定的地址8.交换机DHCP服务器配置switch (config)# service dhcp 启用DHCPswitch (config)# ip dh po poolA定义地址池poolAswitch (dhcp-poolA- config)# netw (network-address) 192.168.1.0 24switch (dhcp-poolA- config)# de (default-router) 192.168.1.254网关switch (dhcp-poolA- config)# dn 60.191.244.5DNS服务器switch (dhcp-poolA- config)# le 3租期3天switch (dhcp-poolA- config)# exswitch (config)# ip dh ex (excluded-add) 192.168.1.252 192.168.1.254 排除地址范围9.保留地址(一个地址池中只能配一个IP-MAC的绑定)switch (config)# ip dh po poolCswitch (dhcp-poolC- config)# ho 192.168.1.100 绑定的IP地址switch (dhcp-poolC- config)# ha (hardware-add) 00-a0-d1- d1-07-ff 绑定的MAC地址switch (dhcp-poolC- config)# de 192.168.1.254 网关10.ACL访问控制列表switchA (config)# ip ac s (standard) test命名标准IP访问列表switchA (config-std-nacl-test)# d (deny) 192.168.100.0 0.0.0.255反子网掩码(路由器上为子网掩码)switchA (config-std-nacl-test)# d 192.168.200.0 0.0.0.255switchA (config-std-nacl-test)# p (permit) a (permit any) 允许所有switchA (config-std-nacl-test)# exswitchA (config)# fir e (firewall enable) 开启ACL功能switchA (config)# in e1/0/1switchA (config-if-interface1/0/1)# ip ac (access-group) test in/out 进in出out (二层交换机上不支持out)11.配置时间范围switchA (config)# time-r worktimeswitchA (config-time-range)# p (periodic) weekd 9:0:0 to 18:0:012.VRRP虚拟路由器冗余协议Master BackupswitchA (config)# router v 1 switchB (config_router)# router v 1switchA (config_router)# v (virtual-ip) 192.168.1.254 switchB (config_router)# v 192.168.1.254 switchA (config_router)# i v 1 (interface vlan 1) switchB (config_router)# i v 1switchA (config_router)# pri 110 switchB (config_router)# enaswitchA (config_router)# c (circuit-failover) v 10 20switchA (config_router)# ena13.DHCP中继DHCP_relay (config)# service dhcp 全局开启DHCP服务DHCP_relay (config)# ip fo u b (ip forward-protocol udp bootps) 全局开启转发DHCP_relay (config)# in vl 10DHCP_relay (config-if-vlan10)# ip h 172.16.1.1 转发到DHCP服务器地址14.DHCP侦听DHCP (config)# service dhcpDHCP (config)# ip dh sn e 开启DHCP侦听功能DHCP (config)# in e1/0/1DHCP (config-if-ethernet1/0/1)# ip d s t (ip dhcp snooping trust)设置上联口为信任口15.端口隔离Switch (config)# is g test s i e1/0/1-2 (isolate-port group test switchport interface e1/0/1-2)e1/0/1-2口不能互相通信,可以和其它端口通信。

MAC地址与端口绑定详解

MAC地址与端口绑定详解在网络安全越来越重要的今天,高校和企业对于局域网的安全控制也越来越严格,普遍采用的做法之一就是IP地址、网卡的MAC 地址与交换机端口绑定,但是MAC与交换机端口快速绑定的具体实现的原理和步骤却少有文章。

我们通常说的MAC地址与交换机端口绑定其实就是交换机端口安全功能。

端口安全功能能让您配置一个端口只允许一台或者几台确定的设备访问那个交换机;能根据MAC地址确定允许访问的设备;允许访问的设备的MAC地址既可以手工配置,也可以从交换机“学到”;当一个未批准的MAC地址试图访问端口的时候,交换机会挂起或者禁用该端口等等。

一、首先必须明白两个概念:可靠的MAC地址。

配置时候有三种类型:静态可靠的MAC地址:在交换机接口模式下手动配置,这个配置会被保存在交换机MAC地址表和运行配置文件中,交换机重新启动后不丢失(当然是在保存配置完成后),具体命令如下:Switch(config-if)#switchport port-security mac-address Mac 地址动态可靠的MAC地址:这种类型是交换机默认的类型。

在这种类型下,交换机会动态学习MAC地址,但是这个配置只会保存在MAC 地址表中,不会保存在运行配置文件中,并且交换机重新启动后,这些MAC地址表中的MAC地址自动会被清除。

黏性可靠的MAC地址:这种类型下,可以手动配置MAC地址和端口的绑定,也可以让交换机自动学习来绑定,这个配置会被保存在MAC地址中和运行配置文件中,如果保存配置,交换机重起动后不用再自动重新学习MAC地址,虽然黏性的可靠的MAC地址可以手动配置,但是CISCO官方不推荐这样做。

具体命令如下:Switch(config-if)#switchport port-security mac-address sticky其实在上面这条命令配置后并且该端口得到MAC地址后,会自动生成一条配置命令Switch(config-if)#switchport port-security mac-address stickyMac地址这也是为何在这种类型下CISCO不推荐手动配置MAC地址的原因。

交换机端口绑定ip和mac地址

交换机端口绑定ip和mac地址IP地址绑定『配置环境参数』用户的IP地址10.1.1.2,MAC地址0000-0000-0001『组网需求』对合法的用户进行ip+mac+端口的绑定,防止恶意用户通过更换自己的地址上网的行为。

2数据配置步骤『IP+MAC+端口绑定流程』三层交换机中目前只有S3526系列支持使用AM命令来进行IP地址和端口的绑定。

并且如果S3526系列交换机要采用AM命令来实现绑定功能,则交换机必须是做三层转发(即用户的网关应该在该交换机上)。

【采用DHCP-SECURITY来实现】1.配置端口的静态MAC地址[SwitchA]mac-address static 0000-0000-0001 interface e0/1 vlan 12.配置IP和MAC对应表[SwitchA]dhcp-security 10.1.1.2 0000-0000-0001 static3.配置dhcp-server组号(否则不允许执行下一步,此dhcp-server组不用在交换机上创建也可) [SwitchA-Vlan-interface1]dhcp-server 14.使能三层地址检测[SwitchA-Vlan-interface1]address-check enable【采用AM命令来实现】1.使能AM功能[SwitchA]am enable2.进入端口视图[SwitchA]vlan 103.将E0/1加入到vlan10[SwitchA-vlan10]port Ethernet 0/14.创建(进入)vlan10的虚接口[SwitchA]interface Vlan-interface 105.给vlan10的虚接口配置IP地址[SwitchA-Vlan-interface10]ip add 10.1.1.1 255.255.255.06.进入E0/1端口[SwitchA]interface Ethernet 0/17.该端口只允许起始IP地址为10.1.1.2的10个IP地址上网[SwitchA-Ethernet0/1]am ip-pool 10.1.1.2 10通过ACL实现的各种绑定的配置1功能需求及组网说明各种绑定的配置『配置环境参数』1.三层交换机SwitchA有两个端口ethetnet 0/1、ethernet 0/2分别属于vlan 1、vlan 22.vlan 1、vlan 2的三层接口地址分别是1.0.0.1/8、2.0.0.1/8,上行口G 1/1是trunk端口,并允许vlan 3 通过『组网需求』1.静态mac、端口捆绑:端口ethetnet 0/1仅仅允许pc1(mac:0.0.1)接入。

神州数码网络设备配置命令集合

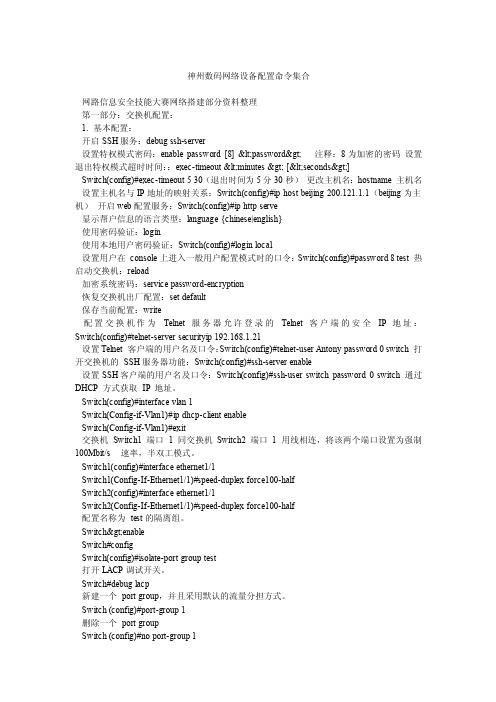

神州数码网络设备配置命令集合网路信息安全技能大赛网络搭建部分资料整理第一部分:交换机配置:1. 基本配置:开启SSH服务:debug ssh-server设置特权模式密码:enable password [8] <password> 注释:8为加密的密码设置退出特权模式超时时间::exec-timeout <minutes > [<seconds>]Switch(config)#exec-timeout 5 30(退出时间为5分30秒)更改主机名:hostname 主机名设置主机名与IP地址的映射关系:Switch(config)#ip host beijing 200.121.1.1(beijing为主机)开启web配置服务:Switch(config)#ip http serve显示帮户信息的语言类型:language {chinese|english}使用密码验证:login使用本地用户密码验证:Switch(config)#login local设置用户在console上进入一般用户配置模式时的口令:Switch(config)#password 8 test 热启动交换机:reload加密系统密码:service password-encryption恢复交换机出厂配置:set default保存当前配置:write配置交换机作为Telnet 服务器允许登录的Telnet 客户端的安全IP 地址:Switch(config)#telnet-server securityip 192.168.1.21设置Telnet 客户端的用户名及口令:Switch(config)#telnet-user Antony password 0 switch 打开交换机的SSH服务器功能:Switch(config)#ssh-server enable设置SSH客户端的用户名及口令:Switch(config)#ssh-user switch password 0 switch 通过DHCP 方式获取IP地址。

《神州数码_无线控制器AC6028有线功能命令手册》VLAN和MAC地址命令

目录第1章VLAN配置 ..................................................................... 1-11.1 VLAN配置命令 .................................................................................... 1-11.1.1 debug gvrp...............................................................................................1-11.1.2 dot1q-tunnel enable................................................................................1-11.1.3 dot1q-tunnel selective enable................................................................1-11.1.4 dot1q-tunnel selective s-vlan.................................................................1-21.1.5 dot1q-tunnel tpid.....................................................................................1-21.1.6 gvrp...........................................................................................................1-21.1.7 garp timer hold........................................................................................1-21.1.8 garp timer join .........................................................................................1-31.1.9 garp timer leave.......................................................................................1-31.1.10 garp timer leaveall.................................................................................1-31.1.11 name .......................................................................................................1-41.1.12 private-vlan............................................................................................1-41.1.13 private-vlan association.......................................................................1-51.1.14 show dot1q-tunnel ................................................................................1-51.1.15 show garp ..............................................................................................1-61.1.16 show gvrp ..............................................................................................1-61.1.17 show vlan...............................................................................................1-61.1.18 show vlan-translation...........................................................................1-81.1.19 switchport access vlan.........................................................................1-81.1.20 switchport dot1q-tunnel.......................................................................1-81.1.21 switchport forbidden vlan....................................................................1-91.1.22 switchport hybrid allowed vlan ...........................................................1-91.1.23 switchport hybrid native vlan..............................................................1-91.1.24 switchport interface............................................................................1-101.1.25 switchport mode .................................................................................1-101.1.26 switchport trunk allowed vlan ........................................................... 1-111.1.27 switchport trunk native vlan .............................................................. 1-111.1.28 vlan .......................................................................................................1-121.1.29 vlan internal.........................................................................................1-121.1.30 vlan ingress enable.............................................................................1-131.1.31 vlan-translation ...................................................................................1-131.1.32 vlan-translation enable.......................................................................1-131.1.33 vlan-translation miss drop.................................................................1-141.2 动态vlan配置命令............................................................................. 1-141.2.1 dynamic-vlan mac-vlan prefer.............................................................1-141.2.2 dynamic-vlan subnet-vlan prefer ........................................................1-151.2.3 mac-vlan.................................................................................................1-151.2.4 mac-vlan vlan ........................................................................................1-151.2.5 protocol-vlan .........................................................................................1-161.2.6 show dynamic-vlan prefer....................................................................1-161.2.7 show mac-vlan ......................................................................................1-171.2.8 show mac-vlan interface ......................................................................1-171.2.9 show protocol-vlan ...............................................................................1-171.2.10 show subnet-vlan................................................................................1-181.2.11 show subnet-vlan interface................................................................1-181.2.12 subnet-vlan..........................................................................................1-181.2.13 switchport mac-vlan enable...............................................................1-191.2.14 switchport subnet-vlan enable..........................................................1-191.3 Voice VLAN配置命令........................................................................ 1-201.3.1 show voice-vlan ....................................................................................1-201.3.2 switchport voice-vlan enable...............................................................1-201.3.3 voice-vlan...............................................................................................1-201.3.4 voice-vlan vlan ......................................................................................1-21第2章MAC地址表配置命令 ..................................................... 2-12.1 MAC地址表配置命令........................................................................... 2-12.1.1 clear mac-address-table dynamic .........................................................2-12.1.2 mac-address-learning cpu-control........................................................2-12.1.3 mac-address-table aging-time...............................................................2-12.1.4 mac-address-table static | static-multicast | blackhole ......................2-22.1.5 show mac-address-table ........................................................................2-22.2 MAC地址绑定配置命令....................................................................... 2-32.2.1 clear port-security dynamic...................................................................2-32.2.2 mac-address-table periodic-monitor-time............................................2-32.2.3 mac-address-table trap enable..............................................................2-42.2.4 mac-address-table synchronizing enable ............................................2-42.2.5 show port-security..................................................................................2-42.2.6 show port-security address...................................................................2-42.2.7 show port-security interface..................................................................2-52.2.8 station-movement check........................................................................2-62.2.9 switchport port-security.........................................................................2-62.2.10 switchport port-security convert.........................................................2-62.2.11 switchport port-security lock...............................................................2-62.2.12 switchport port-security mac-address ...............................................2-72.2.13 switchport port-security maximum.....................................................2-72.2.14 switchport port-security timeout.........................................................2-82.2.15 switchport port-security violation.......................................................2-8第1章VLAN配置1.1 VLAN配置命令1.1.1 debug gvrp命令:debug gvrpno debug gvrp功能:打开交换机的gvrp的调试开关;本命令的no操作为关闭该调试开关。

神州数码交换路由配置

vlan 20

private-vlan community 和关联vlan 以及能和vlan内部能相互通信

vlan 30

private-vlan isolated !内部不能通信,能和关联的vlan通信

VLAN 之间关联:

vlan 10

private-vlan association 20;30 设置vlan关联!

int vlan 100

enable

RB

router vrrp 1

virtual-ip 192.168.100.2 backup

preempt-mode ture

priority 110

advertisement-interval 3

circuit-failover valn 1 10

hawwiz 添加本地计算机环回接口!!

vlan :

vlan 10

exit

vlan 20

exit

switchport trunk allow vlan 10,20

GVRP:

Switch (config)#gvrp

Switch (config)#vlan 100

Switch (Config-Vlan100)#switchport interface ethernet 1/2-6

vrrp 1 track int f0/0 10 监视接口f0/0 如果出现故障,优先级降低10

int vlan 100

ip vrrp authentication mode text 配置从该接口发出的VRRP 报文认证模式为简单字符串模式

ip vrrp authentication string 123

神州数码配置命令归纳(已更新)

第一部分交换机配置一、基础配置1、模式进入Switch>Switch>enSwitch#configSwitch(Config)#interface ethernet 0/22、配置交换机主机名命令:hostname <主机名>3、配置交换机IP地址Switch(Config)#interface vlan 1Switch(Config-If-Vlan1)#ip address 10.1.128.251 255.255.255.0Switch(Config-If-Vlan1)#no shut4、为交换机设置Telnet授权用户和口令:登录到Telnet的配置界面,需要输入正确的用户名和口令,否则交换机将拒绝该Telnet用户的访问。

该项措施是为了保护交换机免受非授权用户的非法操作。

若交换机没有设置授权Telnet用户,则任何用户都无法进入交换机的Telnet配置界面。

因此在允许Telnet方式配置管理交换机时,必须在Console的全局配置模式下使用命令username <username>privilege <privilege> [password (0 | 7) <password>]为交换机设置Telnet授权用户和口令并使用命令authentication line vty login local打开本地验证方式,其中privilege选项必须存在且为15。

例:Switch>enableSwitch#configSwitch(config)#username test privilege 15 password 0 testSwitch(config)#authentication line vty login localSwitch(Config)#telnet-user test password 0 testSwitch (Config)#telnet-server enable://启动远程服务功能5、配置允许Telnet管理交换机的地址限制(单独IP或IP地址段)(1)限制单个IP允许Telnet登录交换机switch(config)#authentication security ip 192.168.1.2(2)限制允许IP地址段Telnet登录交换机switch(config)#access-list 1 permit 192.168.1.0 0.0.0.255switch(config)#authentication ip access-class 1 in5、为交换机设置Web授权用户和口令:web-user <用户名>password {0|7} <密码>例:Switch(Config)#web-user admin password 0 digital6、设置系统日期和时钟:clock set <HH:MM:SS> <YYYY/MM/DD>7、设置退出特权用户配置模式超时时间exec timeout <minutes > //单位为分钟,取值范围为0~3008、保存配置:write9、显示系统当前的时钟:Switch#show clock10、指定登录用户的身份是管理级还是访问级Enable [level {visitor|admin} [<密码>]]11、指定登录配置模式的密码:Enable password level {visitor|admin}12、配置交换机的用户名密码:username admin privilege 15 password 0 admin00013、配置enable密码为ddd:enable password 0 ddd level 1514、配置登录时认证:authentication line vty login local15、设置端口的速率和双工模式(接口配置模式下)命令:speed-duplex {auto | force10-half | force10-full | force100-half | force100-full | {{force1g-half | force1g-full} [nonegotiate [master | slave]] } }no speed-duplex二、单交换机VLAN划分1、VLAN基本配置(1)新建VLAN:vlan <vlan-id>(2)命名VLAN:name <vlan-name>(3)为VLAN 分配交换机端口Switch(Config-If-Vlan1)#switchport interface Ethernet 0/2(4)设置Trunk 端口允许通过VLAN:Switch(Config-ethernet0/0/5)#switchport trunk allowed vlan 1;3;5-202、划分VLAN:(1)进入相应端口:Switch(config)#interface Ethernet 0/2(2)修改模式:Switch(Config-ethernet0/0/5)switchport mode access(3)划分VLAN:Switch(Config-ethernet0/0/5)#switchport access vlan 4三、跨交换机VLAN划分(两台交换机作相同操作)1、新建VLAN2、划分VLAN3、修改链路模式(1)进入相应端口:Switch(config)#interface Ethernet 0/1(2)修改模式:Switch(config-if)#switchport mode trunk四、VLAN间主机的通信1、新建VLAN2、划分VLAN3、修改链路模式(1)进入相应端口:Switch(config)#interface Ethernet 0/1(2)修改模式:Switch(config-if)#switchport mode trunk注意:如果是三层交换机,在修改模式先封装802.1协议:Switch(config-if)#switchport trunk encapsulation dot1q4、建立VLAN子接口(1)、进入VLAN接口模式:Switch(config)#interface vlan 2(2)、设置VLAN子接口地址:Switch(config-if)#ip address 192.168.0.1 255.255.255.0 (3)、打开端口:Switch(config-if)#no shutdown5、设置各主机IP地址、子网掩码、网关注意:(1)各主机IP地址应与其所在的VLAN在同一网段。

神州数码交换机端口绑定

神州数码交换机端口绑定以神州数码DCS-3950进行端口绑定端口绑定的重要性就不再多说了,避免电脑随意接入交换机一、仅MAC与端口绑定(通过Port-Security)DCS-3950-26C#confDCS-3950-26C(config)#int e0/0/1 --端口绑定需要进入到接口内部,仅对当前口生效DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security --开启端口安全模式DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security mac-address aa-22-33-44-55-66 --对aa-22-33-44-55-66与端口1进行绑定DCS-3950-26C(config-if-ethernet0/0/1)#测试现象,当aa-22-33-44-55-66这台电脑连接到端口1时,可以正常工作,连接到其他端口时,交换机不为其转发数据帧,网络不通;当其他MAC地址连入交换机时,插入到包括1在内的任意端口,都可以正常工作,交换机都为其转发。

端口安全缺省一个端口只能配置一个条目,如需配置多个条目,需要进行如下设置DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security maximum ?<1-128> Maximum addrs <1-128>输入所需的数目即可。

另外,port-security还可以动态学习,然后锁定,再转化,动态绑定DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security lockDCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security convert锁定之后,交换机不再学习从这个端口新接入的MAC结论:被绑定的MAC地址只能工作在绑定的端口上;没有绑定的MAC地址可以工作在任意端口上。

神州数码DCRS-5960_VLAN和MAC地址操作.word

目录第1章VLAN配置..................................................................... 1-11.1 VLAN配置........................................................................................ 1-11.1.1 VLAN介绍 ................................................................................................ 1-11.1.2 VLAN的配置任务序列 .............................................................................. 1-21.1.3 VLAN典型应用......................................................................................... 1-41.1.4 Hybrid端口的典型应用 ............................................................................ 1-61.2 GVRP配置 ....................................................................................... 1-81.2.1 GVRP介绍................................................................................................ 1-81.2.2 GVRP配置任务序列 ................................................................................. 1-91.2.3 GVRP举例..............................................................................................1-101.2.4 GVRP排错帮助.......................................................................................1-121.3 Dot1q-tunnel配置 ......................................................................... 1-121.3.1 Dot1q-tunnel介绍..................................................................................1-121.3.2 Dot1q-tunnel配置..................................................................................1-131.3.3 Dot1q-tunnel典型应用...........................................................................1-131.3.4 Dot1q-tunnel排错帮助...........................................................................1-141.4 VLAN-translation配置 .................................................................. 1-151.4.1 VLAN-translation介绍...........................................................................1-151.4.2 VLAN-translation配置...........................................................................1-151.4.3 VLAN-translation典型应用 ...................................................................1-161.4.4 VLAN-translation排错帮助 ...................................................................1-171.5 动态VLAN配置............................................................................. 1-171.5.1 动态VLAN介绍 .....................................................................................1-171.5.2 动态VLAN配置 .....................................................................................1-181.5.3 动态VLAN典型应用..............................................................................1-191.5.4 动态VLAN排错帮助..............................................................................1-201.6 Voice VLAN配置 ........................................................................... 1-211.6.1 Voice VLAN介绍....................................................................................1-211.6.2 Voice VLAN配置....................................................................................1-221.6.3 Voice VLAN典型应用.............................................................................1-221.6.4 Voice VLAN排错帮助.............................................................................1-24第2章MAC地址表配置 ........................................................... 2-12.1 MAC地址表介绍............................................................................... 2-12.1.1 MAC地址表的获取 ................................................................................... 2-12.1.2 转发或过滤 ............................................................................................... 2-2 2.2 MAC地址表配置............................................................................... 2-3 2.3 典型配置举例 ................................................................................... 2-4 2.4 排错帮助 .......................................................................................... 2-5 2.5 MAC地址功能扩展........................................................................... 2-52.5.1 MAC地址绑定........................................................................................... 2-5第1章 VLAN 配置1.1 VLAN 配置 1.1.1 VLAN 介绍VLAN (Virtual Local Area Network )即虚拟局域网,这项技术可以根据功能、应用或者管理的需要将局域网内部的设备逻辑地划分为一个个网段,从而形成一个个虚拟的工作组,并且不需要考虑设备的实际物理位置。

神州数码IP+MAC帮定命令

Swconvert

如果是指ARP静态绑定的话,那咱的设备需要在VLAN 接口配置模式下操作。具体命令是:

命令:arp <ip_address> <mac_address> {[ethernet] <portName>}

例:Switch(Config-If-Vlan1)#arp 1.1.1.1 00-03-0f-f0-12-34 eth 1/2

第一,用上面的方法做一个ARP的静态绑定。

第二,做一个标准ACL即可,基于我绑定的源IP才可以被我交换机执行permit动作,其他的完全deny,然后把它应用在所有端口上并做in操作。