神州数码端口和MAC地址绑定实验

MAC地址与端口绑定详解

MAC地址与端口绑定详解在网络安全越来越重要的今天,高校和企业对于局域网的安全控制也越来越严格,普遍采用的做法之一就是IP地址、网卡的MAC 地址与交换机端口绑定,但是MAC与交换机端口快速绑定的具体实现的原理和步骤却少有文章。

我们通常说的MAC地址与交换机端口绑定其实就是交换机端口安全功能。

端口安全功能能让您配置一个端口只允许一台或者几台确定的设备访问那个交换机;能根据MAC地址确定允许访问的设备;允许访问的设备的MAC地址既可以手工配置,也可以从交换机“学到”;当一个未批准的MAC地址试图访问端口的时候,交换机会挂起或者禁用该端口等等。

一、首先必须明白两个概念:可靠的MAC地址。

配置时候有三种类型:静态可靠的MAC地址:在交换机接口模式下手动配置,这个配置会被保存在交换机MAC地址表和运行配置文件中,交换机重新启动后不丢失(当然是在保存配置完成后),具体命令如下:Switch(config-if)#switchport port-security mac-address Mac 地址动态可靠的MAC地址:这种类型是交换机默认的类型。

在这种类型下,交换机会动态学习MAC地址,但是这个配置只会保存在MAC 地址表中,不会保存在运行配置文件中,并且交换机重新启动后,这些MAC地址表中的MAC地址自动会被清除。

黏性可靠的MAC地址:这种类型下,可以手动配置MAC地址和端口的绑定,也可以让交换机自动学习来绑定,这个配置会被保存在MAC地址中和运行配置文件中,如果保存配置,交换机重起动后不用再自动重新学习MAC地址,虽然黏性的可靠的MAC地址可以手动配置,但是CISCO官方不推荐这样做。

具体命令如下:Switch(config-if)#switchport port-security mac-address sticky其实在上面这条命令配置后并且该端口得到MAC地址后,会自动生成一条配置命令Switch(config-if)#switchport port-security mac-address stickyMac地址这也是为何在这种类型下CISCO不推荐手动配置MAC地址的原因。

神州数码各实验配置注意文档

//重点:两个三层交换机之间可以通过Vlan 1 进行路由退出的命令的运用在神州数码的视图下是没有quit的命令的,但并不代表不能用quit,在大多数的视图下,都可以用quit命令退回上一级视图,当然用exit也可以,看个人喜好,但有视图也是例外的,例如:# spanning-tree mst configuration视图下就要用它专用的退出命令:abrotNAT配置:1、配置acl允许通过的网段;//一般用标准acl2、配置地址池;ip nat pool+名字+起始IP+终止IP+子网掩码3、配置nat转换那个网段;Ip nat inside source list +acl名字pool +地址池名字4、配置int接口和out接口;【接口试图】ip nat inside【接口试图】ip nat insideNAT server:# ip nat inside source static tcp + 服务的IP地址+ 服务端口+ 要转换成公网的IP地址+ 端口号在发布FTP的时候最好把21和20的都发布出去DNS一定要使用UDP服务路由器enable用户密码和时间配置:1、enable password 0/7(不验证和验证)+密码level+权限(默认不配置的时候是15)2、date(接下来按照指示配置就OK了)配置语言:1、路由器Chinese2、交换机language ChineseOSPF路由协议的配置:1、router id的配置,可以选择配置,配置的时候,要指向路由器接入的端口上的IP地址2、router ospf +数字(可以随意)network +使能的网段+子网掩码+area +区域号(ospf 分单区域和多区域两种,单区域的配置要注意每一个使能的网段后面的区域号都要一致,多区域配置两个区域相交的那路由器使能网段的时候要配置和对端相对应的区域号)3、ospf的虚连接配置(ospf的虚连接是只多个不能直接相连接的区域通过建立逻辑的上虚拟连接,建立邻居关系):area +本网段的区域号+ virtual-link + 相同区域对端的路由器的router id(虚连接链路的配置是运用在至少3个不同区域的ospf上,而且其中两个区域,分别和第三个区域连接)4、可以使用neighbor + 邻接路由的IP地址Ping命令有趣使用:问题:ping 1.0.0.1 可以学成ping 1.001 ,写成1.1也能ping通因为ping 的协议的编写时采用了IPV6的机制的,中间是出现连续两个0的情况的话,可以合并,可以可以不写。

实验一MAC地址绑定

二、交换机端口安全配置

? 配置了交换机的端口安全功能后,当实际应用超出配置 的要求,将产生一个安全违例,产生安全违例的处理方 式有3种:

? Protect 当安全地址个数满后,安全端口将丢弃未知名 地址的包

? Restrict 当违例产生时,将发送一个Trap通知。 ? Shutdown 当违例产生时,将关闭端口并发送一个Trap

2020/3/20

一、交换机端口聚合配置

? 技术原理

? 端口聚合(Aggregate-port)又称链路聚合,是指两台交 换机之间在物理上将多个端口连接起来,将多条链路聚 合成一条逻辑链路。从而增大链路带宽,解决交换网络 中因带宽引起的网络瓶颈问题。多条物理链路之间能够 相互冗余备份,其中任意一条链路断开,不会影响其他 链路的正常转发数据。

fastethernet 0/23-24 switchA(config-if)#Port-group 1 验证:验证接口fastethernet 0/23和0/24属于

AG1

2020/3/20

一、交换机端口聚合配置

? 步骤3:交换机B的基本配置 同交换机A的配置步骤

? 步骤4:验证当交换机之间的一条链路断开时,PC1与 PC2仍能互相通信。 C:\>ping 192.168.10.30 –t

通知。 当端口因违例而被关闭后,在全局配置模式下使用命令 errdisable recovery 来将接口从错误状态恢复过来。

2020/3/20

二、交换机端口安全配置

? 【实验内容】

1、按照拓扑进行网络连接 2、配置交换机端口最大连接数限制 3、配置交换机端口地址绑定

2020/3/20

二、交换机端口安全配置

神州数码交换机端口绑定

神州数码交换机端口绑定以神州数码DCS-3950进行端口绑定端口绑定的重要性就不再多说了,避免电脑随意接入交换机一、仅MAC与端口绑定(通过Port-Security)DCS-3950-26C#confDCS-3950-26C(config)#int e0/0/1 --端口绑定需要进入到接口内部,仅对当前口生效DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security --开启端口安全模式DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security mac-address aa-22-33-44-55-66 --对aa-22-33-44-55-66与端口1进行绑定DCS-3950-26C(config-if-ethernet0/0/1)#测试现象,当aa-22-33-44-55-66这台电脑连接到端口1时,可以正常工作,连接到其他端口时,交换机不为其转发数据帧,网络不通;当其他MAC地址连入交换机时,插入到包括1在内的任意端口,都可以正常工作,交换机都为其转发。

端口安全缺省一个端口只能配置一个条目,如需配置多个条目,需要进行如下设置DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security maximum ?<1-128> Maximum addrs <1-128>输入所需的数目即可。

另外,port-security还可以动态学习,然后锁定,再转化,动态绑定DCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security lockDCS-3950-26C(config-if-ethernet0/0/1)#switchport port-security convert锁定之后,交换机不再学习从这个端口新接入的MAC结论:被绑定的MAC地址只能工作在绑定的端口上;没有绑定的MAC地址可以工作在任意端口上。

实验02 Mac地址表与地址端口绑定(V5.1)

实验2 MAC地址表与地址端口绑定2.1 实验内容●MAC地址表操作●MAC地址和端口的绑定2.2 MAC地址表操作2.2.1 实验目的●掌握S3026E交换机中MAC地址表的查看方法,了解MAC地址表中各表项的意义;●了解MAC地址的学习和老化过程;●了解MAC地址表的维护和管理方法:如何添加和删除表项;●掌握地址端口绑定的基本方法。

2.2.2 实验环境●●PC2.2.3consoleE0/1com1PC实验组网图2.2.4 实验步骤1. 查看MAC地址表我们可以用如下命令查看和连接在接口E0/1上(E0/1表示交换机的第0个模块的第1个接口,在这个例子中,PC1连在交换机的E0/1接口上)的主机的MAC地址:[H3C]display mac-addressMAC ADDR VLAN ID STATE PORT INDEX AGING TIME(s)0003-47b7-c378 1 Learned Ethernet0/1 AGING 表格中MAC ADDR列表示E0/1接口所连接的以太网中的主机的MAC地址,VLAN ID列指出这个端口所在的VLAN, VLAN概念我们将在下一章讨论。

STATE列指出这个MAC地址表项的属性:Learned表示MAC地址为动态学习到的。

Aging Time是该表项的老化时间,表示这个表项还会被保存多长时间(以秒为单位)。

在S3026E交换机中,正是由于MAC地址表的存在,才使得交换机可以根据数据包的MAC地址查出端口号,来实现基于二层的快速转发。

当一台PC被连接到交换机的端口,交换机会从该端口动态学习到PC的MAC地址,并将其添加到MAC地址表中。

在二层交换机S3026E上,交换机是通过ARP机制学习到MAC地址的。

在交换机上我们可以利用debugging信息来观察学习MAC地址的过程:<H3C>debugging arp packet<H3C>terminal debugging% Current terminal debugging is on*0.4338546 H3C ARP/8/arp_send:Send an ARP Packet, operation : 1,sender_eth_addr : 00e0-fc57-461b,sender_ip_addr : 10.110.34.126,target_eth_addr : 0000-0000-0000,target_ip_addr : 10.110.34.125*0.4338797 H3C ARP/8/arp_rcv:Receive an ARP Packet, operation : 2,sender_eth_addr : 0011-433d-54e2,sender_ip_addr : 10.110.34.125,target_eth_addr : 00e0-fc57-461b,target_ip_addr : 10.110.34.126我们可以用“display arp”命令查看ARP表如下:<H3C>display arpIP Address MAC Address VLAN ID Port Name Aging Type10.110.34.125 0011-433d-54e2 1 Ethernet0/2 20 Dynamic对于动态学习到的MAC地址,有一个老化时间Aging Time的概念,来表示这个表项还会被保存多长时间。

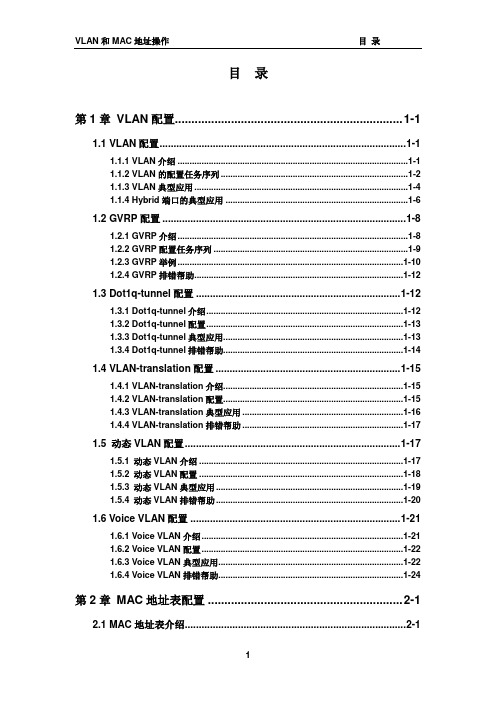

神州数码DCRS-5960_VLAN和MAC地址操作.word

目录第1章VLAN配置..................................................................... 1-11.1 VLAN配置........................................................................................ 1-11.1.1 VLAN介绍 ................................................................................................ 1-11.1.2 VLAN的配置任务序列 .............................................................................. 1-21.1.3 VLAN典型应用......................................................................................... 1-41.1.4 Hybrid端口的典型应用 ............................................................................ 1-61.2 GVRP配置 ....................................................................................... 1-81.2.1 GVRP介绍................................................................................................ 1-81.2.2 GVRP配置任务序列 ................................................................................. 1-91.2.3 GVRP举例..............................................................................................1-101.2.4 GVRP排错帮助.......................................................................................1-121.3 Dot1q-tunnel配置 ......................................................................... 1-121.3.1 Dot1q-tunnel介绍..................................................................................1-121.3.2 Dot1q-tunnel配置..................................................................................1-131.3.3 Dot1q-tunnel典型应用...........................................................................1-131.3.4 Dot1q-tunnel排错帮助...........................................................................1-141.4 VLAN-translation配置 .................................................................. 1-151.4.1 VLAN-translation介绍...........................................................................1-151.4.2 VLAN-translation配置...........................................................................1-151.4.3 VLAN-translation典型应用 ...................................................................1-161.4.4 VLAN-translation排错帮助 ...................................................................1-171.5 动态VLAN配置............................................................................. 1-171.5.1 动态VLAN介绍 .....................................................................................1-171.5.2 动态VLAN配置 .....................................................................................1-181.5.3 动态VLAN典型应用..............................................................................1-191.5.4 动态VLAN排错帮助..............................................................................1-201.6 Voice VLAN配置 ........................................................................... 1-211.6.1 Voice VLAN介绍....................................................................................1-211.6.2 Voice VLAN配置....................................................................................1-221.6.3 Voice VLAN典型应用.............................................................................1-221.6.4 Voice VLAN排错帮助.............................................................................1-24第2章MAC地址表配置 ........................................................... 2-12.1 MAC地址表介绍............................................................................... 2-12.1.1 MAC地址表的获取 ................................................................................... 2-12.1.2 转发或过滤 ............................................................................................... 2-2 2.2 MAC地址表配置............................................................................... 2-3 2.3 典型配置举例 ................................................................................... 2-4 2.4 排错帮助 .......................................................................................... 2-5 2.5 MAC地址功能扩展........................................................................... 2-52.5.1 MAC地址绑定........................................................................................... 2-5第1章 VLAN 配置1.1 VLAN 配置 1.1.1 VLAN 介绍VLAN (Virtual Local Area Network )即虚拟局域网,这项技术可以根据功能、应用或者管理的需要将局域网内部的设备逻辑地划分为一个个网段,从而形成一个个虚拟的工作组,并且不需要考虑设备的实际物理位置。

神州数码IP+MAC帮定命令

Swconvert

如果是指ARP静态绑定的话,那咱的设备需要在VLAN 接口配置模式下操作。具体命令是:

命令:arp <ip_address> <mac_address> {[ethernet] <portName>}

例:Switch(Config-If-Vlan1)#arp 1.1.1.1 00-03-0f-f0-12-34 eth 1/2

第一,用上面的方法做一个ARP的静态绑定。

第二,做一个标准ACL即可,基于我绑定的源IP才可以被我交换机执行permit动作,其他的完全deny,然后把它应用在所有端口上并做in操作。

神州数码配置Mac地址表实现绑定和过滤

实验十九、配置MAC地址表实现绑定和过滤一、 实验目的1、了解MAC地址表在交换机中的作用;2、熟练掌握如何配置MAC地址表实现MAC与端口绑定功能。

二、 应用环境1、通常交换机支持动态学习MAC地址的功能,每个端口可以动态学习多个MAC地址,从而实现端口之间已知MAC地址数据流的转发。

当MAC地址老化后,则进行广播处理。

也就是说,交换机某接口上学习到某MAC地址后可以进行转发,如果将连线切换到另外一个接口上交换机将重新学习该MAC地址,从而在新切换的接口上实现数据转发。

2、为了安全和便于管理,需要将MAC地址与端口进行绑定,通过配置MAC地址表的方式进行绑定。

即,MAC地址与端口绑定后,该MAC地址的数据流只能从绑定端口进入,不能从其他端口进入。

但是不影响其他MAC的数据流从该端口进入。

三、 实验设备1、DCS-3926S交换机1台2、PC机2台3、Console线1根4、直通网线2根四、 实验拓扑五、 实验要求1、交换机IP地址为192.168.1.11/24,PC1的地址为192.168.1.101/24;PC1的地址为192.168.1.102/24;2、在交换机上作MAC与端口绑定;3、PC1在不同的端口上ping 交换机的IP,检验理论是否和实验一致;4、PC1在不同的端口上ping 交换机的IP,检验理论是否和实验一致。

六、 实验步骤第一步:得到PC1机的MAC地址Microsoft Windows XP [版本 5.1.2600](C) 版权所有 1985-2001 Microsoft Corp.C:\>ipconfig/allWindows IP ConfigurationHost Name . . . . . . . . . . . . : xuxpPrimary Dns Suffix . . . . . . . : Node Type . . . . . . . . . . . . : BroadcastIP Routing Enabled. . . . . . . . : NoWINS Proxy Enabled. . . . . . . . : NoEthernet adapter 本地连接:Connection-specific DNS Suffix . :Description . . . . . . . . . . . : Intel(R) PRO/100 VE Network Connecti onPhysical Address. . . . . . . . . : 00-A0-D1-D1-07-FFDhcp Enabled. . . . . . . . . . . : YesAutoconfiguration Enabled . . . . : YesAutoconfiguration IP Address. . . : 169.254.27.232Subnet Mask . . . . . . . . . . . : 255.255.0.0Default Gateway . . . . . . . . . :C:\>我们得到了PC机的mac地址为:00-A0-D1-D1-07-FF。

实验八 端口与MAC地址绑定的配置和结果验证

实验八端口与MAC地址绑定配置实验目的1.理解端口与MAC地址绑定的意义2.熟练使用命令完成端口与MAC地址的绑定实验设备及材料一台交换机,两台PC机,两根网线,一根CONSOLE线。

实验内容1、规划PC与端口的对应关系,并填写下表MAC 端口PC1的MAC 1PC2的MAC 22、根据规划,交换机按下图所示拓扑连接设备3、进入交换机进行配置绑定4、PC配置相同网段IP地址后互相PING5、将PC的网线互换后观察PING现象实验步骤1.在有些场合,比如学校机房,为了防止有人无意地把网线插到交换机的别的端口上能修改信息,交换机的端口和终端的MAC地址绑定,网络管理员静态的指定每个交换机的端口所对应的终端,,把网线插在别的端口以后,其连接就会被拒绝。

PC与端口的对应关系如下图:MAC 端口PC1的MAC 1PC2的MAC 22.使用一台交换机和两台PC机,还将其中PC2作为控制台终端,使用CONSOLE口配置方式;另外:使用两根网线分别将PC1和PC2连接到交换机的网络端口上,构成如下拓扑:2.进入交换机进行配置绑定;(1) VLAN端口成员和MAC地址静态绑定:Switch(config)#mac-address static address 00-08-0d-be-d8-d8 vlan 1 interface 0/0/1 (2) 使能端口的MAC地址绑定功能:Switch(config)#interface Ethernet 0/0/1Switch(config-ethernet0/0/1)#switchport port-security(2) 将端口学习到的动态MAC地址转化为静态MAC地址,并且关闭端口的MAC地址学习功能:Switch(config)#interface Ethernet 0/0/1Switch(config-ethernet0/0/1)#switchport port-security convert(3)端口MAC地址的锁定:Switch(config)#interface Ethernet 0/0/1Switch(config-ethernet0/0/1)#switchport port-security lock把PC1MAC地址绑定在交换机的1端口,PC2的MAC地址绑定在交换机的2端口。

MAC地址与端口绑定

MAC地址与端口绑定设置MAC与端口绑定的步骤和注意事项:1.进入交换机后先要清除MAC地址表,命令如下:Switch#clear mac-address-table(注意,如果不清除MAC地址表项会导致绑定失败)然后查看MAC地址表,Switch#show mac-address-tableMac Address Table-------------------------------------------Vlan Mac Address Type Ports---- ----------- -------- -----MAC地址表里这时没有任何内容。

2.进入需要绑定的接口:Switch#conf tSwitch(config)#interface fastEthernet 0/13.开始设置绑定前,需要先设置端口的模式,Switch(config-if)#switchport mode access如果不设置端口模式为access,则开启端口安全的时候会收到如下提示:Command rejected: FastEthernet0/1 is a dynamic port.4.设置端口绑定:Switch(config-if)#switchport port-security使能端口安全Switch(config-if)#switchport port-security mac-address 0000.0000.0001~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ 端口绑定MAC地址此时再查看MAC地址表会发现0000.0000.0001(查看主机的MAC地址)被绑定在了fa 0/1端口上Switch#show mac-address-tableMac Address Table-------------------------------------------Vlan Mac Address Type Ports---- ----------- -------- -----1 0000.0000.0001 STATIC Fa0/1到此端口绑定成功。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验十八、交换机端口与MAC绑定一、 实验目的1、了解什么是交换机的MAC绑定功能;2、熟练掌握MAC与端口绑定的静态、动态方式。

二、 应用环境1、当网络中某机器由于中毒进而引发大量的广播数据包在网络中洪泛时,网络管理员的唯一想法就是尽快地找到根源主机并把它从网络中暂时隔离开。

当网络的布置很随意时,任何用户只要插上网线,在任何位置都能够上网,这虽然使正常情况下的大多数用户很满意,但一旦发生网络故障,网管人员却很难快速准确定位根源主机,就更谈不上将它隔离了。

端口与地址绑定技术使主机必须与某一端口进行绑定,也就是说,特定主机只有在某个特定端口下发出数据帧,才能被交换机接收并传输到网络上,如果这台主机移动到其他位置,则无法实现正常的连网。

这样做看起来似乎对用户苛刻了一些,而且对于有大量使用便携机的员工的园区网并不适用,但基于安全管理的角度考虑,它却起到了至关重要的作用。

2、为了安全和便于管理,需要将MAC地址与端口进行绑定,即,MAC地址与端口绑定后,该MAC地址的数据流只能从绑定端口进入,不能从其他端口进入。

该端口可以允许其他MAC地址的数据流通过。

但是如果绑定方式采用动态lock的方式会使该端口的地址学习功能关闭,因此在取消lock之前,其他MAC的主机也不能从这个端口进入。

三、 实验设备1、DCS-3926S交换机1台2、PC机2台3、Console线1根4、直通网线2根四、 实验拓扑五、 实验要求1、交换机IP地址为192.168.1.11/24,PC1的地址为192.168.1.101/24;PC2的地址为192.168.1.102/24。

2、在交换机上作MAC与端口绑定;3、PC1在不同的端口上ping 交换机的IP,检验理论是否和实验一致。

4、PC2在不同的端口上ping 交换机的IP,检验理论是否和实验一致。

六、 实验步骤第一步:得到PC1主机的mac地址Microsoft Windows XP [版本 5.1.2600](C) 版权所有 1985-2001 Microsoft Corp.C:\>ipconfig/allWindows IP ConfigurationHost Name . . . . . . . . . . . . : xuxpPrimary Dns Suffix . . . . . . . : Node Type . . . . . . . . . . . . : BroadcastIP Routing Enabled. . . . . . . . : NoWINS Proxy Enabled. . . . . . . . : NoEthernet adapter 本地连接:Connection-specific DNS Suffix . :Description . . . . . . . . . . . : Intel(R) PRO/100 VE Network Connecti onPhysical Address. . . . . . . . . : 00-A0-D1-D1-07-FFDhcp Enabled. . . . . . . . . . . : YesAutoconfiguration Enabled . . . . : YesAutoconfiguration IP Address. . . : 169.254.27.232Subnet Mask . . . . . . . . . . . : 255.255.0.0Default Gateway . . . . . . . . . :C:\>我们得到了PC1主机的mac地址为:00-A0-D1-D1-07-FF。

第二步:交换机全部恢复出厂设置,配置交换机的IP地址switch(Config)#interface vlan 1switch(Config-If-Vlan1)#ip address 192.168.1.11 255.255.255.0switch(Config-If-Vlan1)#no shutswitch(Config-If-Vlan1)#exitswitch(Config)#第三步:使能端口的MAC地址绑定功能switch(Config)#interface ethernet 0/0/1switch(Config-Ethernet0/0/1)#switchport port-securityswitch(Config-Ethernet0/0/1)#第四步:添加端口静态安全MAC地址,缺省端口最大安全MAC地址数为1switch(Config-Ethernet0/0/1)#switchport port-security mac-address 00-a0-d1-d1-07-ff验证配置:switch#show port-securitySecurity Port MaxSecurityAddr CurrentAddr Security Action(count) (count)--------------------------------------------------------------------------- Ethernet0/0/1 1 1 Protect --------------------------------------------------------------------------- Max Addresses limit per port :128Total Addresses in System :1switch#switch#show port-security addressSecurity Mac Address Table--------------------------------------------------------------------------- Vlan Mac Address Type Ports1 00-a0-d1-d1-07-ff SecurityConfigured Ethernet0/0/1--------------------------------------------------------------------------- Total Addresses in System :1Max Addresses limit in System :128switch#第五步:使用ping命令验证PC 端口 Ping 结果 原因PC1 0/0/1 192.168.1.11 通PC1 0/0/7 192.168.1.11 不通PC2 0/0/1 192.168.1.11 通PC2 0/0/7 192.168.1.11 通第六步:在一个以太口上静态捆绑多个MACSwitch(Config-Ethernet0/0/1)#switchport port-security maximum 4Switch(Config-Ethernet0/0/1)#switchport port-security mac-address aa-aa-aa-aa-aa-aaSwitch(Config-Ethernet0/0/1)#switchport port-security mac-address aa-aa-aa-bb-bb-bbSwitch(Config-Ethernet0/0/1)#switchport port-security mac-address aa-aa-aa-cc-cc-cc验证配置:switch#show port-securitySecurity Port MaxSecurityAddr CurrentAddr Security Action(count) (count)--------------------------------------------------------------------------- Ethernet0/0/1 4 4 Protect ---------------------------------------------------------------------------Max Addresses limit per port :128Total Addresses in System :4switch#show port-security addressSecurity Mac Address Table--------------------------------------------------------------------------- Vlan Mac Address Type Ports1 00-a0-d1-d1-07-ff SecurityConfigured Ethernet0/0/11 aa-aa-aa-aa-aa-aa SecurityConfigured Ethernet0/0/11 aa-aa-aa-bb-bb-bb SecurityConfigured Ethernet0/0/11 aa-aa-aa-cc-cc-cc SecurityConfigured Ethernet0/0/1--------------------------------------------------------------------------- Total Addresses in System :4Max Addresses limit in System :128switch#上面使用的都是静态捆绑MAC的方法,下面介绍动态mac地址绑定的基本方法,首先清空刚才做过的捆绑。

第七步:清空端口与MAC绑定switch(Config)#switch(Config)#int ethernet 0/0/1switch(Config-Ethernet0/0/1)#no switchport port-securityswitch(Config-Ethernet0/0/1)#exitswitch(Config)#exit验证配置:switch#show port-securitySecurity Port MaxSecurityAddr CurrentAddr Security Action(count) (count)--------------------------------------------------------------------------- --------------------------------------------------------------------------- Max Addresses limit per port :128Total Addresses in System :0第八步:使能端口的MAC地址绑定功能,动态学习MAC并转换switch(Config)#interface ethernet 0/0/1switch(Config-Ethernet0/0/1)#switchport port-securityswitch(Config-Ethernet0/0/1)#switchport port-security lockswitch(Config-Ethernet0/0/1)#switchport port-security convertswitch(Config-Ethernet0/0/1)#exit验证配置:switch#show port-security addressSecurity Mac Address Table--------------------------------------------------------------------------- Vlan Mac Address Type Ports1 00-a0-d1-d1-07-ff SecurityConfigured Ethernet0/0/1--------------------------------------------------------------------------- Total Addresses in System :1Max Addresses limit in System :128switch#第九步:使用ping命令验证PC 端口 Ping 结果 原因PC1 0/0/1 192.168.1.11 通PC1 0/0/7 192.168.1.11 不通PC2 0/0/1 192.168.1.11 不通PC2 0/0/7 192.168.1.11 通七、 注意事项和排错1、如果出现端口无法配置MAC地址绑定功能的情况,请检查交换机的端口是否运行了Spanning-tree,802.1x,端口汇聚或者端口已经配置为Trunk端口。