ethereal抓包工具的使用

Ethereal -抓包、报文分析工具

Ethereal -抓包、报文分析工具Ethereal 是一种开放源代码的报文分析工具,适用于当前所有较为流行的计算机系统,包括 Unix、Linux 和 Windows 。

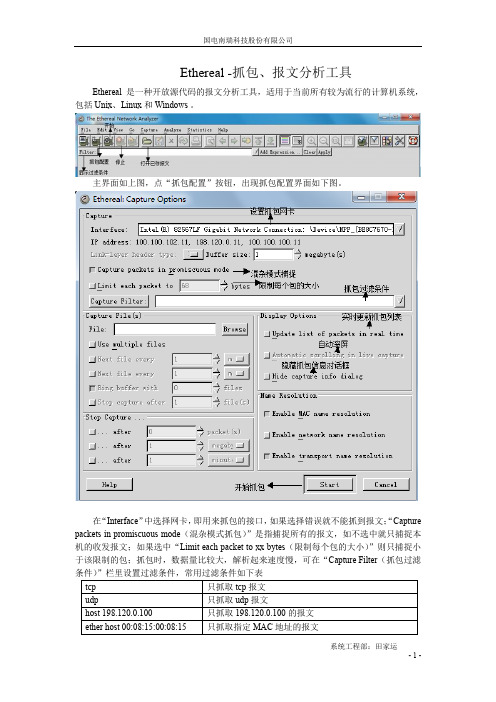

主界面如上图,点“抓包配置”按钮,出现抓包配置界面如下图。

在“Interface”中选择网卡,即用来抓包的接口,如果选择错误就不能抓到报文;“Capture packets in promiscuous mode(混杂模式抓包)”是指捕捉所有的报文,如不选中就只捕捉本机的收发报文;如果选中“Limit each packet to xx bytes(限制每个包的大小)”则只捕捉小于该限制的包;抓包时,数据量比较大,解析起来速度慢,可在“Capture Filter(抓包过滤设置“Display Options(显示设置)”中建议选中“Update list of packets in realtime(实时更新抓包列表)”、“Automatic scrolling in live capture(自动滚屏)”和“Hide capture info dialog(隐藏抓包信息对话框)”三项。

抓包配置好就可以点击“Start”开始抓包了。

抓包结束,按“停止”按钮即可停止。

为了快速查看需要的报文,在“Filter”栏中输入过滤条件后按回车键即可对抓到的包进行过滤。

注意“Filter”栏中输入的过滤条件正确则其底色为绿色,错误则其底色为红色。

常用有些报文还可以判断网络的状况,例如输入显示过滤条件tcp.analysis.flags,可以显示丢失、重发等异常情况相关的TCP报文,此类报文的出现频率可以作为评估网络状况的一个标尺。

偶尔出现属于正常现象,完全不出现说明网络状态上佳。

tcp.flags.reset==1。

SYN是TCP建立的第一步,FIN是TCP连接正常关断的标志,RST是TCP连接强制关断的标志。

统计心跳报文有无丢失。

在statistics->conversations里选择UDP,可以看到所有装置的UDP报文统计。

Ethereal抓包工具使用方法

Ethereal 使用方法一, 使用方法点击Capture 菜单下的Start 。

然后选择相应的参数,点击OK !Capture Options 选择的常见注意事项(每个选项前面的小方块,凹进去表示选中):1, Interface :如果你的计算机安装了多个网卡,注意选择你想抓包的那个网卡。

2, 需要选中的选项:Capture packets in promiscuous mode任何流经这台主机的数据包都将被捕获,如果按钮凸起,则只能捕获从主机发送或者发向该主机的数据包。

Update list of packets in real time是Ethereal 主界面上是否实时地显示抓包变化的选项,当选择了该项时,Ethereal 主界面上将实时地更新抓包列表,若不显示该项,所有的包列表将在抓包过程停止以后一起显示。

Automatic Strolling in live capture选项允许用户在抓包过程中能实时地察看新抓的数据包。

3,注意name resolution的选项不能选,否则抓包,保存,打开等过程会很慢。

“Name resolution”中有三个选项,“Enable MAC name resolution”是否将MAC地址的前三个字节翻译成IETF所规定的厂商前缀。

“Enable network name resolution”用于控制是否将IP地址解析为DNS域名。

“Enable transport name resolution”则用于控制是否将通信端口号转换为协议名称。

4,抓包时可以对所抓的包进行过滤,常用的过滤选项有:sip || mgcp,sip && h225 && h245,ip.addr == 10.11.2.9,udp.port == 1719,tcp.port == 2000等。

5,一般抓包的计算机需要与被抓的目标地址在一个HUB上,如果在一个LAN上,需要做端口镜像。

实验一:Ethereal的使用

计算机网络实验报告年级:姓名:学号:实验日期:实验名称:Ethereal(wireshark)的使用一、实验目的1、下载安装抓包工具ethereal;熟悉ethereal的操作环境;2、学习使用ethereal(wireshark)的使用方法,会用ethereal工具进行抓包;3、学会分析抓包工具获得的信息,对其进行简单分析和过滤。

二、实验器材1、接入Internet的网络的主机;2、安装抓包工具ethereal(wireshark)软件;和wincap软件;3、截图软件SnagIt。

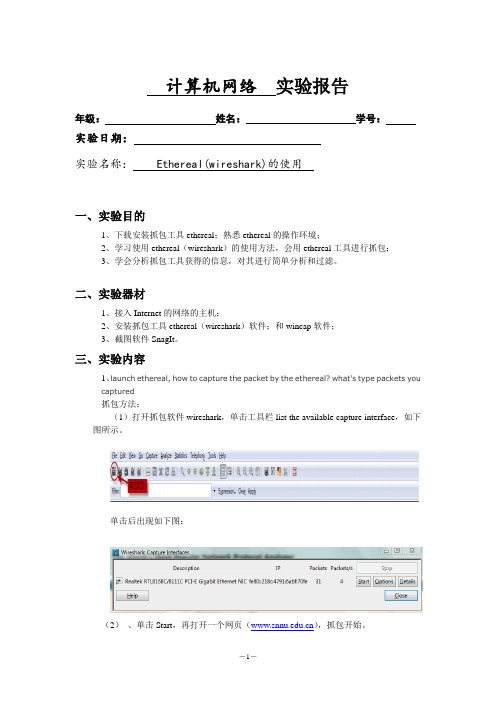

三、实验内容1、launch ethereal, how to capture the packet by the ethereal? what's type packets youcaptured抓包方法:(1)打开抓包软件wireshark,单击工具栏list the available capture interface,如下图所示。

单击后出现如下图:(2)、单击Start,再打开一个网页(),抓包开始。

(3)网页显示完后,单击上图中的“stop”,抓包结束。

2、start capture packets, try to visit a homepage (), and check the captured packets.(1)、访问:后抓包结果如下图(2)check the captured packets ,过滤拉检测所抓的包。

如下图:3、how to save the captured packets? how to analyse the captured packets(抓包)?(1)、save the captured packets:单击save图标(如下图所示),选择要保存的路径和要报的名字,单击确定即可保存。

4 、can you capture other computer's packets? if can, what types?答:有两种情况;1)广播包时:广播包可以抓到所需要的包;2)非广播包时有以下三种情况可以抓包:a、在交换式的以太网下抓不到别人的非广播包;b、局域网信道是广播信道的可以抓包;c、在广播信道下可以抓到别人的非广播包。

linux(Red Hat)抓包及ethereal抓包工具的使用方法

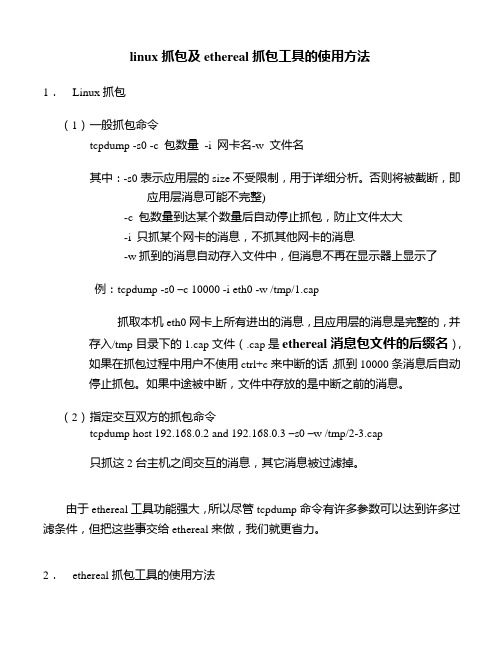

linux抓包及ethereal抓包工具的使用方法1.Linux抓包(1)一般抓包命令tcpdump -s0 -c 包数量-i 网卡名-w 文件名其中:-s0表示应用层的size不受限制,用于详细分析。

否则将被截断,即应用层消息可能不完整)-c 包数量到达某个数量后自动停止抓包,防止文件太大-i 只抓某个网卡的消息,不抓其他网卡的消息-w抓到的消息自动存入文件中,但消息不再在显示器上显示了例:tcpdump -s0 –c 10000 -i eth0 -w /tmp/1.cap抓取本机eth0网卡上所有进出的消息,且应用层的消息是完整的,并存入/tmp目录下的1.cap文件(.cap是ethereal消息包文件的后缀名),如果在抓包过程中用户不使用ctrl+c来中断的话,抓到10000条消息后自动停止抓包。

如果中途被中断,文件中存放的是中断之前的消息。

(2)指定交互双方的抓包命令tcpdump host 192.168.0.2 and 192.168.0.3 –s0 –w /tmp/2-3.cap只抓这2台主机之间交互的消息,其它消息被过滤掉。

由于ethereal工具功能强大,所以尽管tcpdump命令有许多参数可以达到许多过滤条件,但把这些事交给ethereal来做,我们就更省力。

2.ethereal抓包工具的使用方法把xxx.cap文件下载后,就可以使用ethereal工具来分析了。

当然也可在linux 机器上直接使用ethereal来抓包(需要安装rpm)而不用使用tcpdump命令。

现在介绍的是在windows电脑上启动ethereal程序,见下图:选择菜单“file”-open选择消息包文件:打开:选择菜单“statistics”-conversation list-tcp通过对IP地址的排序找到所关心的一次交互过程,在该条目上使用右键:该次交互过程中的所有消息便显示出来,可以认真分析了。

抓包工具Ethereal的使用.ppt

南研测试部

文档密级:内部公开

目录

Ethereal简介 Ethereal安装 Ethereal使用 Ethereal的抓包过滤器 Ethereal使用小技巧

南研测试部

Ethereal使用

文档密级:内部公开

启动Ethereal以后,选择菜单Capture->start,将会 出现以下配置页面:

南研测试部

Ethereal简介

文档密级:内部公开

Ethereal能够支持许多协议,但有些协 议需要安装插件以后才能抓包。首先要 下载Ethereal的协议插件,然后解压到 Ethereal安装目录的plugins下面,启动 Ethereal,在菜单Edit->preferences下 进行设置。

文档密级:内部公开

目录

Ethereal简介 Ethereal安装 Ethereal使用 Ethereal的抓包过滤器 Ethereal使用小技巧

南研测试部

文档密级:内部公开

Ethereal使用小技巧

抓包的时候,我们往往想把过滤后的信 令保存下来,而不是保存所有信令,这 时只需要在保存的时候点击[displayed] 按钮,再保存,保存下来的就是过滤后 的信令。这样的包的体积就比较小。

如果你想抓取某些特定的数据包时,可以有以下两种方法: 在抓包的时候,就先定义好抓包过滤器,这样结果就是只抓到 你设定好的那些类型的数据包; 先不管三七二十一,把本机收到或者发出的包一股脑的抓下来, 然后使用显示过滤器,只让Ethereal显示那些你想要的那些类型 的数据包。

南研测试部

文档级:内部公开

Ethereal的抓包过滤器

南研测试部

文档密级:内部公开

实验7 Ethereal使用

显示过滤器的语法--⑶ 逻辑操作符

英语 形式 and or not […] 类似C语 言形式 && || ! […] 含义 逻辑与 逻辑或 逻辑非 示 例 ip.addr==10.0.0.5 and tcp.flags.fin 示例的含义 过滤出源/目IP地址为10.0.0.5并 且TCP的FIN置1的数据包

UDP TCபைடு நூலகம் HTTP FTP协议

frame

捕获到的 frame.protocols == 过滤出数据帧中封装的协议依次为:以太网协议、 "eth:ip:tcp" IP协议、TCP协议的数据包 数据帧

显示过滤器的语法-- ⑵ 比较操作符

英语 类似C语言形 形式 式 eq == 含 义 相等(Equal) 示 例 udp.port = = 10002 或 udp.port eq 10002 ip.addr !=10.0.0.5 或 ip.addr ne 10.0.0.5 frame.pkt_len > 10 或 frame.pkt_len gt 10 frame.pkt_len < 128 或frame.pkt_len lt 128

查找er_agent中含有cldc 字符的数据包,并且不区分 大小写。(?option)这个表达式 是Perl表达式

matches

er_agent matches "(?i )cldc"

3. Ethereal的主要菜单项

File菜单

–对包捕获的结果以文件形式保存(Save)、打开(Open)、输出

Help(帮助)菜单

–

4. Ethereal使用示例

以主机202.196.73.134使用HTTP访问 为例,分析TCP的三次握手 过程。

ethreal使用-入门

1、ethreal使用-入门ethreal可以用来从网络上抓包,并能对包进行分析。

下面介绍windows下面ethereal的使用方法安装1)安装winpcap,下载地址http://netgroup-serv.polito.it/winpcap/install/Default.htm2)安装ethreal,下载地址/使用windows程序,使用很简单。

启动ethreal以后,选择菜单Capature->Start,就OK了。

当你不想抓的时候,按一下stop,抓的包就会显示在面板中,并且已经分析好了。

下面是一个截图:2、ethereal使用-capture选项Interface: 指定在哪个接口(网卡)上抓包。

一般情况下都是单网卡,所以使用缺省的就可以了Limit each packet:限制每个包的大小,缺省情况不限制Capture packets in promiscuous mode:是否打开混杂模式。

如果打开,抓取所有的数据包。

一般情况下只需要监听本机收到或者发出的包,因此应该关闭这个选项。

Filter:过滤器。

只抓取满足过滤规则的包(可暂时略过)File:如果需要将抓到的包写到文件中,在这里输入文件名称。

use ring buffer:是否使用循环缓冲。

缺省情况下不使用,即一直抓包。

注意,循环缓冲只有在写文件的时候才有效。

如果使用了循环缓冲,还需要设置文件的数目,文件多大时回卷其他的项选择缺省的就可以了3、ethereal的抓包过滤器抓包过滤器用来抓取感兴趣的包,用在抓包过程中。

抓包过滤器使用的是libcap过滤器语言,在tcpdump的手册中有详细的解释,基本结构是:[not] primitive [and|or [not] primitive ...]个人观点,如果你想抓取某些特定的数据包时,可以有以下两种方法,你可以任选一种,个人比较偏好第二种方式:1、在抓包的时候,就先定义好抓包过滤器,这样结果就是只抓到你设定好的那些类型的数据包;2、先不管三七二十一,把本机收到或者发出的包一股脑的抓下来,然后使用下节介绍的显示过滤器,只让Ethereal显示那些你想要的那些类型的数据包;4、etheral的显示过滤器(重点内容)在抓包完成以后,显示过滤器可以用来找到你感兴趣的包,可以根据1)协议2)是否存在某个域3)域值4)域值之间的比较来查找你感兴趣的包。

实验二 WireShark(Ethereal)抓包实验

WireShark的安装很简单,安装 过程中会提示安装WinPcap,一切 都按默认设置即可。

10

10

(二)捕获数据包的一般操作

步骤 01 启动Wireshark,显示图2-1所示的主界面。

图2-1 启动Wireshark

11

11

(二)捕获数据包的一般操作

步骤 02

首先设置捕获参数。选择“Capture”(捕获)菜单中的“Options”(选项)命令,打开“Capture Option”(捕获选项)对话框。“Capture Option”对话框显示了多项设置和过滤器,用于确定捕获的数 据通信类型及数量等,如图2-2所示。

即“途经”该网卡但不发往该计算机的数据包)。

13

13

(二)捕获数据包的一般操作

步骤 05 步骤 06

“Capture”设置区的“Capture Filter”栏用来设置是抓包过虑,除非需要过虑特定的数据包,否则一 般情况下可以保持默认设置,即留空。 单击“Start”(开始)按钮即可开始数据包捕获。图2-3所示为开启捕获后的Wireshark的主显示窗 口,主要有五个组Байду номын сангаас部分。

与上一次显示 帧的时间间隔

帧号为6 捕获长度为74字节

与上一次被捕获帧的时间间隔

与参考帧或第1帧的时间间隔 帧长为74字节 帧不会被忽略

帧没有被标记

图2-7 物理层数据帧概况

帧内封装的协 议层次结构 被着色字符串为icmp, icmpv6

19

被着色规则名 称为ICMP

19

(三)ping PDU数据的捕获和分析

菜单和工具命令 协议筛选 数据包列表

数据包首部明细 数据包内容

14 图2-3 开启捕获后的主显示窗口

如何使用Ethereal进行

如何使用Ethereal进行1,先过滤后抓包:首先在Capture Options点击Capture Filter设置过滤规则。

若要实时查看,请勾选Display Options的Update list of packets in real time,然后抓包。

示例:输入host 192.168.1.5 and port 80,仅抓取IP为192.168.1.5,端口为80的包。

2,先抓包后过滤:抓包后,在Filter中输入表达式过滤。

示例:输入ip.src,ip.dst,tcp.srcport,tcp.dstport,tcp.ack,tcp.len,eth等,可与关系表达式配合使用。

如ip.src==192.168.1.5 &&tcp.srcport==80,仅显示源IP为192.168.1.5,源端口为80的包。

Q:如何分析使用Ethereal抓到的包?这里简单以TCP/IP为例(修改网摘),一,数据链路层:1、Destination:目的MAC地址。

(eth.src)2、Source:源MAC地址。

(eth.dst)3、Type:以太网类型(IP0x0800,8表示为以太网)。

(eth.type)二,IP网络层:1、Version=4,表示IP协议的版本号为4.该部分占4个BIT位。

(ip.version)2、Header Length=20 Bytes,表示IP包头的总长度为20个字节。

该部分占4个BIT位,单位为4个字节,因此,一个IP包头的长度最长为“1111”,即15*4=60个字节。

3、Type of Service=00,表示服务类型为0.该部分用二个十六进制值来表示,共占8个BIT.8个BIT的含义是:000前三位不用0表示最小时延,如Telnet服务使用该位0表示吞吐量,如FTP服务使用该位0表示可靠性,如SNMP服务使用该位0表示最小代价0不用4、Total Length=48Bytes,表示该IP包的总长度为48个字节。

Ethereal工具的使用方法

Ethereal工具的使用方法1、抓包设置页面选择以太网卡设置为实时刷新报文设置为是否滚动设置一次抓包长度或抓包时间设置抓包存储方式显示过滤显示过滤语法:mms 只显示MMS报文iecgoose 只显示goose报文tcp 只显示tcp报文udp 只显示udp报文== 显示与地址为的服务器交互的报文== 显示源地址IP为的服务器发出的报文== 显示与目的地址IP为的服务器交互的报文== 5a:48:36:30:35:44 显示与MAC地址为5a:48:36:30:35:44的服务器交互的报文== 5a:48:36:30:35:44 显示源MAC地址为5a:48:36:30:35:44的服务器发出的报文== 5a:48:36:30:35:44 显示与目的MAC地址为5a:48:36:30:35:44的服务器交互的报文抓捕过滤抓捕过滤语法Tcp 只抓捕Tcp报文Udp 只抓捕Tcp报文Host 只抓捕IP地址为的报文Ether host 只抓捕MAC地址为5a:48:36:30:35:44的报文限制每个包的大小2、协议显示MMS 报文SNTP 建立以太网通讯时会发ARP 报文ping 报文SV 、GOOSE 抓包时间3、 显示信息报文序号抓取该帧报文时刻,PC 时间该帧报文是谁发出的该帧报文是发给谁的协议类型--以太网类型码报文长度4、 过滤机制 关键字段过滤1)按目的MAC地址过滤2)按源MAC地址过滤3)按优先级过滤4)按VLAN过滤语法 == 2105)按以太网类型码过滤 == 0x88b86)按APPID过滤7)按GOOSE控制块过滤语法:frame[30:9] == 80:07:67:6f:63:62:52:65:66 从该帧报文的第30个字节读取9个字节8)其他字段的过滤类似不在一一举例组合过滤1)找到特征报文的起始点找到自己关注GOOSE的APPID根据GOOSE变位时sequencenumber会变0的特性找到第一帧变位GOOSE2)标注起始报文注意报文编号:28、363)去掉过滤条件,在所有的原始报文中显示标注报文,能找到事件之间的时间关系去掉过滤条件并Apply,在“28、36”附近发生的事情一目了然4)进一步优化时间显示显示绝对时间不含年、月、日绝对时间以第一帧报文为计时起点相对时间以上一帧报文为计时起点查看相邻两帧报文的间隔设置特征报文为计时参考点过滤结果“28”以后的报文均以其为计时起点。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《高级网络技术》

实验一 ethereal抓包工具的使用

课程实验报告

课程名称:高级网络技术

专业班级:

姓名:

学号:

指导教师:

完成时间:2012 年10 月24 日

实验一 ethereal抓包工具的使用

一、实验目的

1.熟悉Ethereal网络抓包工具软件的作用和使用方法;

2.通过Ethereal工具软件的帮助,对抓到包进行分析。

二、实验内容

学习Ethereal网络抓包工具以及对ARP packet format进行分析。

三、实验设备及工具

硬件:安装了网卡的PC机。

软件:PC 机操作系统WinXP,安装了网卡驱动程序,以及ethereal抓包软件

四、实验步骤

1)安装winpcap和ethereal;

2)ARP协议分析

由ethereal抓取的包格式和下图一样,首先,对下图所示帧格式进行了解。

如图所示,前14字节是数据链路层所附加的帧头,后28字节是来自网络层的ARP数据包内容。

然后,我们根据所抓取的实际例子来分析协议各个部分,如下图所示。

在这个例子中,编号256的包:物理地址是00:21:86:a2:c6:d3,IP地址是

192.168.60.42的主机或路由器,向网络中发送广播,内容是一个ARP协议的request,

希望获得IP地址为192.168.60.140的主机的物理地址。

编号为257的包:IP地址为192.168.60.42的主机,收到广播的request后,向广播发送端发送单播reply,告诉

对方自己的物理地址为00:1d:ba:18:cb:dc。

256和257号包的详细内容如下所示。

256号包

257号包

由图可见,前14字节为帧头。

其中,前6字节为目的物理地址,当向网络中发送广播时,目的物理地址为全f;7-12字节为源物理地址;最后两个字节表示帧类型,ox0806表示这是一个ARP数据帧;由于是在以太网中传输,当帧长度不足46字节是,可能在

帧尾部添加尾巴(填充位)。

然后,我们来看ARP协议数据内容。

15-16字节表示硬件类型,图中所示ox1表示为以太网;17-18字节表示协议类型,图中ox0800表示为ARP协议;第19和20字节分别表示硬件地址和协议地址长度,图中所示分别为6和4,这与我们的物理地址和IP 地址长度相当;第21-22字节为操作类型,其中256号包中该内容为1,表示这是一个request,257号包中该内容为2,表示这是一个reply;最后20字节分别为发送方和接收方的硬件地址和协议地址,需要注意的是,request由于不知道目的主机的物理地址,因而包中这6字节置零,如256号包所示。

3)IP协议分析

IP数据包的内容如下图所示。

这里,我们抓取一个UDP报文,来分析其中的IP部分,如下图所示。

前12字节依然为目的主机和源主机的物理地址,13-14字节为帧类型,ox0800代表

这是一个IP数据帧。

然后是IP数据包。

第15字节的高4位为4,说明这是一个IPv4报文,低四位为5,表示这IP首部长度为20字节,没有选项信息;第16字节是服务类型字段,ox00代表网络默认服务类型;17-18字节是总长度字段,ox0047表示这个IP数据报有71字节,加上14位帧头正好是图中所抓的85字节包;第19-20字节为标识字段oxc5f3,用来唯一标识IP数据报,及分片重组;21-22字节为分片字段,ox0000表示该报文没有分片;第23字节是生存时间字段,ox40表示该报文能最多经过64个路由器;第24字节为协议类型字段,ox11表示该报文是一个UDP报文;25-26字节为首部校验和字段,由整个报文首部(校验和字段置零),划分为16位的段,相加后取反获得;27-34字节为源主机和目的主机的IP地址;再之后为UDP协议段和数据段,这里就不分析了。

五、实验体会

通过本实验,不仅学会了使用ethereal工具抓取网络包,更重要的是通过对所抓的包进行分析能在学习的基础上,进一步加深对各种网络协议的理解与记忆,取得更好的学习效果。