Wireshark抓包工具的使用说明

wireshark抓包教程

wireshark抓包教程Wireshark是一款常用的网络分析工具,它可以用来抓取网络数据包,并对网络通信进行分析和故障排查。

本文将为大家介绍使用Wireshark进行抓包的基本步骤和注意事项。

第一步:安装Wireshark首先,你需要在Wireshark官网下载并安装最新版本的软件。

安装完成后,打开Wireshark。

第二步:配置网络接口在Wireshark界面的左上角选择合适的网络接口,比如网卡或者无线网卡接口。

一般来说,如果你的电脑只有一个网卡,这个选项将自动选择。

如果有多个网卡,可以通过点击菜单栏的"捕获"->"选项",在弹出的对话框中选择合适的网卡接口。

第三步:开始抓包点击Wireshark界面的“开始”按钮,在弹出的对话框中选择保存抓包文件的路径和文件名。

你可以选择将数据包保存到本地文件,也可以直接在Wireshark界面中查看抓包数据。

第四步:过滤数据包Wireshark抓包时会记录所有经过网络接口的数据包,如果网络通信比较频繁,抓包文件可能会非常庞大。

为了便于分析,我们可以使用过滤器来筛选出特定的数据包。

在Wireshark界面的过滤栏中输入过滤器规则,比如可以输入"tcp"来只展示TCP数据包,或者输入IP地址来只展示与该地址相关的数据包。

第五步:停止抓包当你想要停止抓包时,可以点击Wireshark界面的“停止”按钮,或者按下快捷键Ctrl+E。

第六步:数据包分析在Wireshark界面中,你可以看到抓包数据的详细信息,包括源地址、目的地址、协议类型、数据包长度等等。

通过点击各个字段,你可以查看详细的协议解析信息。

比如,你可以查看TCP数据包的源端口、目的端口、TCP标志位等信息,或者查看HTTP数据包的请求头和响应头。

第七步:保存和导出数据包如果你需要保存抓包数据,可以点击Wireshark界面上方的“保存”按钮,将抓包数据保存为pcapng格式的文件。

Wireshar抓包图文教程

Wireshar抓包图文教程(精)wireshark是一款抓包软件,比较易用,在平常可以利用它抓包,分析协议或者监控网络,是一个比较好的工具,因为最近在研究这个,所以就写一下教程,方便大家学习。

这里先说Wireshark的启动界面和抓包界面启动界面:抓包界面的启动是按file下的按钮之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包这个就是抓包的界面了(也是主界面)Wireshark主窗口由如下部分组成:1. 菜单——用于开始操作。

2. 主工具栏——提供快速访问菜单中经常用到的项目的功能。

3. Fiter toolbar/过滤工具栏——提供处理当前显示过滤得方法。

4. Packet List面板——显示打开文件的每个包的摘要。

点击面板中的单独条目,包的其他情况将会显示在另外两个面板中。

5. Packet detail面板——显示您在Packet list面板中选择的包的更多详情。

6. Packet bytes面板——显示您在Packet list面板选择的包的数据,以及在Packet details面板高亮显示的字段。

7. 状态栏——显示当前程序状态以及捕捉数据的更多详情。

1.菜单栏主菜单包括以下几个项目:File ——包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。

以及退出Wireshark项.Edit ——包括如下项目:查找包,时间参考,标记一个多个包,设置预设参数。

(剪切,拷贝,粘贴不能立即执行。

)View ——控制捕捉数据的显示方式,包括颜色,字体缩放,将包显示在分离的窗口,展开或收缩详情面版的地树状节点GO ——包含到指定包的功能。

Analyze ——包含处理显示过滤,允许或禁止分析协议,配置用户指定解码和追踪TCP流等功能。

Statistics ——包括的菜单项用户显示多个统计窗口,包括关于捕捉包的摘要,协议层次统计等等。

Linux中tshark(wireshark)抓包工具使用方法详解

Linux中tshark(wireshark)抓包⼯具使⽤⽅法详解在Linux下,当我们需要抓取⽹络数据包分析时,通常是使⽤tcpdump抓取⽹络raw数据包存到⼀个⽂件,然后下载到本地使⽤wireshark界⾯⽹络分析⼯具进⾏⽹络包分析。

最近才发现,原来wireshark也提供有Linux命令⾏⼯具-tshark。

tshark不仅有抓包的功能,还带了解析各种协议的能⼒。

下⾯我们以两个实例来介绍tshark⼯具。

1、安装⽅法代码如下复制代码: yum install -y wireshark: apt-get install -y tshark2、实时打印当前http请求的url(包括域名)代码如下复制代码tshark -s 512 -i eth0 -n -f 'tcp dst port 80' -R 'http.host and http..uri' -T fields -e http.host -e http.request.uri -l | tr -d '\t'下⾯介绍参数含义:-s 512 :只抓取前512个字节数据-i eth0 :捕获eth0⽹卡-n :禁⽌⽹络对象名称解析-f 'tcp dst port 80' :只捕捉协议为tcp,⽬的端⼝为80的数据包-R 'http.host and http.request.uri' :过滤出http.host和http.request.uri-T fields -e http.host -e http.request.uri :打印http.host和http.request.uri-l :输出到标准输出3、实时打印当前mysql查询语句tshark -s 512 -i eth0 -n -f 'tcp dst port 3306' -R 'mysql.query' -T fields -e mysql.query下⾯介绍参数含义:-s 512 :只抓取前512个字节数据-i eth0 :捕获eth0⽹卡-n :禁⽌⽹络对象名称解析-f 'tcp dst port 3306' :只捕捉协议为tcp,⽬的端⼝为3306的数据包-R 'mysql.query' :过滤出mysql.query-T fields -e mysql.query :打印mysql查询语句tshark使⽤-f来指定捕捉包过滤规则,规则与tcpdump⼀样,可以通过命令man pcap-filter来查得。

Wireshark抓包分析指南

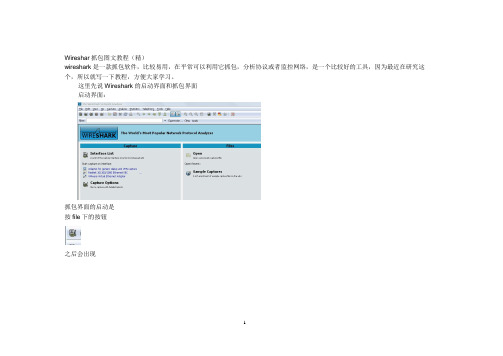

Wireshark抓包分析指南Wireshark抓包指南⽬录⼀.Wireshark⼯具介绍 (2)⼆.Wireshark安装 (2)三.wireshark⽹卡配置 (7)四.SIP协议分析 (8)1.SIP注册流程 (8)2.SIP呼叫流程 (9)3.DTMF分析 (10)4.RTP媒体分析 (11)⼀.Wireshark⼯具介绍Wireshark是⼀个⽹络数据库分析软件,功能⼗分强⼤。

可以截取各种⽹络封包,包括HTTP,TCP,UDP,SIP等⽹络协议,显⽰⽹络封包的详细信息。

⼆.Wireshark安装1.wireshark下载,下载地址:/doc/c1efd82b680203d8ce2f24af.html /download.html,根据⾃⼰笔记本系统选择合适的安装包2.安装步骤:a.双击wireshark安装包,点击nextb.License agreement信息,点击I Agress继续c.选择组件,默认安装所有组件,点击next继续d.创建快捷⽅式,关联⽂件类型,点击next继续e.选择wireshark的安装路径,点击next继续d.选择安装WinPcap,该插件⽤于监听⽹络的数据库,点击Install安装:e.Wincap 4.1.3安装,点击next继续:d.点击I Agree继续:e.选择Automatically start the WinPcap driver at boot time,点击Install 安装:f.点击finish启动wireshark。

三.wireshark⽹卡配置点击菜单“Capture”>”Interface”,选择所需要抓去信息的⽹卡:如果要抓取IAD的数据包,笔记本有线⽹卡和IAD的⽹卡都连接在HUB上,在笔记本上抓取有线⽹卡的数据包即可抓到IAD的所有的数据库包。

四.SIP协议分析1.SIP注册流程通过sip关键字来过滤sip包2.SIP呼叫流程可根据sip包头的Call-ID字段可以完整过滤出⼀个呼叫的流程:3.DTMF分析DTMF⽅式可分为三种:SIP Info、RFC2833和Tone。

wireshark抓包工具用法

wireshark抓包工具用法wireshark啊,这可是个超有趣又超有用的抓包小能手呢。

咱先说说这wireshark的界面吧。

打开它就像打开了一个装满各种网络小秘密的百宝盒。

界面上有好多栏,就像是一个个小格子,每个格子都有它的用处。

最上面那栏,就像是一个小导航,能让你找到各种功能按钮。

左边那一栏呢,像是个小目录,把抓到的包都整整齐齐地列在那儿。

而中间那一大块地方,就像是个大舞台,每个抓到的包都在这儿展示自己的详细信息。

抓包之前啊,得先选好要抓包的网络接口。

这就好比钓鱼之前得选好鱼竿要放的地方。

如果选错了接口,就像在没鱼的小水坑里钓鱼,啥也抓不到。

一般电脑上会有好几个网络接口,像有线网卡、无线网卡啥的。

要是你想抓无线的包,就得选那个无线网卡对应的接口。

怎么选呢?在wireshark的界面里仔细找一找,能看到一个像小齿轮旁边有好多小线条的图标,点进去就能看到那些接口啦,然后挑中你想要的那个就行。

开始抓包的时候啊,就像按下了一个魔法按钮。

一瞬间,各种包就像小虫子一样纷纷被捕捉到了。

你会看到左边的小目录里包的数量蹭蹭往上涨。

这时候可别急,每个包都像是一个带着小秘密的小包裹。

你要是想看看某个包里面到底装了啥,就点一下它。

然后中间的大舞台就会把这个包的详细信息都展示出来。

比如说,有这个包的源地址、目的地址,就像是写信的时候的寄信人和收信人地址一样。

还有这个包的协议类型,是TCP 呢还是UDP,这就好比是信件是用挂号信的方式寄的(TCP比较可靠),还是像明信片一样随便寄寄(UDP速度快但不太可靠)。

要是你想找特定类型的包,这也不难。

wireshark有个很厉害的小功能,就像一个小筛子一样。

比如说你只想看HTTP协议的包,因为你想知道网页之间是怎么传递信息的。

那你就可以在上面的搜索栏里输入“HTTP”,然后神奇的事情就发生了,那些不是HTTP协议的包就像小沙子一样被筛掉了,只剩下HTTP协议的包展现在你眼前。

Wireshark抓包软件使用说明

Wireshark抓包软件使用说明

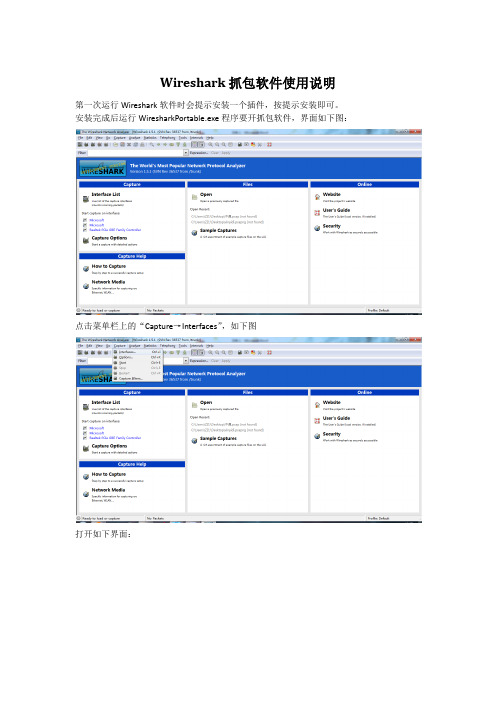

第一次运行Wireshark软件时会提示安装一个插件,按提示安装即可。

安装完成后运行WiresharkPortable.exe程序要开抓包软件,界面如下图:

点击菜单栏上的“Capture→Interfaces”,如下图

打开如下界面:

此处会显示主机上所有的网络接口,要抓哪个网络接口(网卡)的数据,点击其后的“Start”即开始抓包。

抓取到的数据包界面如下图:

如要查看本机某软件的通讯端口,则要对抓取到的数据进行过滤,在这儿我们选择对IP地址进行过滤。

如本机IP地址是192.168.0.103,通讯的目标地址是192.168.0.151,则在软件的“Filter”栏里填入“ip.addr == 192.168.0.151”,这时软件界面上就只会显示与192.168.0.151相发的所有数据包,如下图:

在其中找到“Source”(源地址)是192.168.0.103,“Destination”(目标地址)是192.168.0.151的数据包,这就是主机与目标地址通讯的数据包,选中此数据包,查看软件界面中间的包分析内容,如下图所示:

其中“Source port”(源端口)即主机向外通讯的端口号,“Destination port”(目标端口)即目标地址的通讯端口号。

wireshark抓包教程

wireshark抓包教程Wireshark 抓包教程:1. 下载安装 Wireshark:从官方网站下载最新版本的 Wireshark 并安装在您的计算机上。

2. 启动 Wireshark:打开 Wireshark 软件,您将看到一个主界面。

3. 选择网络接口:在 Wireshark 左上角的"捕获选项"中,选择要抓取数据包的网络接口。

如果您使用有线连接,选择相应的以太网接口;如果您使用无线网络,选择无线网卡接口。

4. 开始捕获数据包:点击"开始"按钮来开始捕获数据包。

Wireshark 将开始监听选定的网络接口上的数据传输。

5. 分析捕获的数据包:在捕获数据包的过程中,Wireshark 将显示捕获的数据包详细信息。

您可以使用过滤器来筛选显示特定协议的数据包。

6. 分析数据包内容:双击某个数据包,Wireshark 将显示详细的包内容,包括源地址、目的地址、协议类型等信息。

您还可以查看数据包的各个字段。

7. 导出数据包:如果您需要将捕获的数据包保存到本地供后续分析或分享,可以使用"文件"菜单中的"导出"选项。

8. 终止捕获数据包:点击"停止"按钮来终止捕获数据包。

停止捕获后,Wireshark 将显示捕获过程的统计信息,如捕获的数据包数量、捕获的数据包大小等。

9. 清除捕获数据包:在捕获数据包后,如果您想清空捕获的数据包列表,可以选择"捕获"菜单中的"清除列表"。

以上就是使用 Wireshark 进行抓包的基本教程。

通过分析捕获的数据包,您可以深入了解网络通信过程,并解决网络故障或安全问题。

抓包软件wireshark使用说明

抓包软件wireshark使用说明1.先安装压缩包里的wireshark-setup-0.99.5.exe,全部默认安装就OK了.2.安装完之后打开wireshark,启动窗口如下图3.点击file菜单下面的第一个按键,启动wireshark:capture Interfaces ,找到要抓包的那块网卡,点击start,开始抓包4.抓包完成后,要将抓包信息保存出来,请先点go菜单下方的停止键,再点击File菜单项里面的Save as……(另存为) .cap格式注:每天9点钟座席上线时将程序启动并对网卡进行抓包着,如果出现座席异常时可将包日志保存,如果没异常请在第二天早上9点时重新启动下抓包工具,再进行抓包.wireshark的使用wireshark是一款开源的window平台捉包、分析包的工具。

对于特别关心网络协议的同学可以直接参考其源码。

下面主要讲解一下这东东如何使用。

1.抓包。

在菜单栏的Capture标签中,选择Interfaces..,然后选择你的网卡选项中的Options..弹出如下对话界面"Capture packets in promiscuous mode"的意思是原始模式抓包,如果是无线网卡的话,不要选择此项,非无线网卡选择此项后,任何经过你网卡的数据包都将被抓获。

如果你只想抓取TCP数据包的话,在Capture fiiter中输入"tcp",然后按Start开始。

2.停止捉包,请按"ctrl+e",之后屏幕会如图示,我们点击图中的某一字段,比如TCP协议中的source port字段,会在页面左下角出现SourcePort(tcp.srcport)的字样,注意:这tcp.srcport就是在wireshark语法中的协议字段名。

如果我们要过滤源端口为80的包,请在Filter工具栏中输入"tcp.srcport==80"的字样,然后点击Apply执行。

wireshark新手使用教程

适合新手学习的wireshark的使用方法以及数据过滤

wireshark的抓包方法以及数据过滤

1、wireshark抓包方法

a.软件安装完毕后,点击图标。

如下:

b.在功能菜单中选取需要使用的物理网卡。

Capture——Interface,在弹出的Capture Interfaces窗口中选择监听的网卡后点击Start即可。

如下:

c.以下为工作界面

2.wireshark的数据过滤

在使用wireshark抓包时,默认会显示很多的数据包。

在排除故障时我们可能更关心与故障相关的数据信息,以便高效、准确的定位故障。

此时就会使用到wireshark的过滤功能。

以下为大家介绍一些常用的过滤命令。

过滤指定的ip地址。

如下:

Ip.addr==192.168.7.168

过滤与icmp相关的数据包,如下:

Icmp

过滤80端口的数据包,如下:

Tcp.port==80

过滤192.168.7.198和192.168.7.168相关的数据包,如下:Ip.addr==192.168.7.198 and ip.addr==192.168.7.168

过滤源ip为192.168.7.168的数据包,如下:

Ip.src==192.168.7.168

过滤目的ip为192.168.7.168的数据包,如下:Ip.dst==192.168.7.168

过滤TCP源端口为80的数据包,如下:Tcp.srcport==80

过滤udp目的端口为53的数据包,如下:Udp.dstport==53。

wireshark抓包工具详细说明及操作使用

wireshark抓包⼯具详细说明及操作使⽤前⾔①wireshark是⾮常流⾏的⽹络封包分析软件,功能⼗分强⼤。

可以截取各种⽹络封包,显⽰⽹络封包的详细信息。

②使⽤wireshark的⼈必须了解⽹络协议,否则就看不懂wireshark。

③为了安全考虑,wireshark只能查看封包,⽽不能修改封包的内容,或者发送封包。

④wireshark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,所以wireshark看不懂HTTPS中的内容,总结,如果是处理HTTP、HTTPS 还是⽤Fiddler抓包⼯具,其他协议⽐如TCP,UDP 就⽤wireshark抓包⼯具。

wireshark抓包⼯具的使⽤1、Wireshark 开始页⾯【注意】wireshark是捕获机器上的某⼀块⽹卡的⽹络包,当你的机器上有多块⽹卡的时候,你需要选择⼀个⽹卡。

点击 Caputre->Interfaces ,出现下⾯对话框,选择正确的⽹卡。

然后点击 Start 按钮, 开始抓包。

2、Wireshark 窗⼝介绍WireShark 主要分为这⼏个界⾯:①Display Filter(显⽰过滤器):⽤于过滤。

②Packet List Pane(封包列表):显⽰捕获到的封包,有源地址和⽬标地址,端⼝号。

颜⾊不同代表抓取封包的协议不同。

③Packet Details Pane(封包详细信息),:显⽰封包中的字段。

④Dissector Pane(16进制数据)⑤Miscellanous(地址栏,杂项)3、过滤①使⽤过滤是⾮常重要的,初学者使⽤wireshark时,将会得到⼤量的冗余信息,在⼏千甚⾄⼏万条记录中,以⾄于很难找到⾃⼰需要的部分。

搞得晕头转向。

【过滤器会帮助我们在⼤量的数据中迅速找到我们需要的信息。

】②Wireshark ⼯具的过滤器有两种:1. 显⽰过滤器:就是主界⾯上那个,⽤来在捕获的记录中找到所需要的记录。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Page

2

三、Wireshark抓包工具的使用说明

1. 先双击 Wireshark的 桌面快捷图标 , 打开主窗口

Page

3

2. 打开wireshark 主界面后,点击 右上角的

interfaces图

标 ,如下 图所示。选出可 以抓取数据的网 卡。

Page

4

3. 选择网口

点击了interfaces

后,会弹出如下图所示的窗口,只需点击连接你所需要

的端口的网口后面的start键,即可开始捕获网络数据。

Page

5

4.正在抓数据包

Page

6

5.停止抓包

点击左上角的标志

,此标志表示停止捕获网络数据。

6.关闭抓包后,返回原来的窗口就可以查看数据信息。

Page

7

7.数据包的保存

点击左上角的保存标志

,输入文件名,就可以对数据包进行保存。

Page

16

如上图所示单击"VoIP Calls"后会自动 弹出图1所示的窗口后,选中你所需 要的包,点击“Flow”,自动弹出图

2的窗口,单击选中"INVITE SDP"。

ห้องสมุดไป่ตู้图2

图1

Page 17

点击"INVITE SDP"后,如下图界面会自动找出相对应的协议。

Page

18

选择如图当中的“CALL-ID”右

击选择过滤器"Apply as Filter"里

面的"Selected"。

Page

19

如图所示就是过

滤以后的界面。

Page

20

过滤后,在“Filter”过滤栏里的“Call-ID”后面加上“ || rtp”点击后面的

“Apply”应用,会自动过滤掉一些不需要的协议,只留下RTP协议。

Page 21

过滤后点击保存

,

自动会弹出如图所示的窗口。 选中“Displayed”进行保存。

Page

22

继续打开过滤后保存下来的抓包文件,在如下图里面的“Filter”过滤栏里输入 “sip || rtp”单击“Apply”再次进行过滤。

Page

23

再次进行保存 进行保存。

,在弹出如

图所示的窗口里选中“Displayed”

Page

14

11.如何提取有用的包

在当你抓到的包里面有很多不需要的协议时,必须了解如何将有用的包提取 出来。这样可以有利于看包的人清楚、快速的看出包的问题所在;也减小了包的 大小,可快速发送邮件。提取包的步骤如下所示为。

Page

15

将你所要精简的包打开,如图所示单击选择“telephoney”下的"VoIP Calls"

10

点击VoIP CALLS后会自动弹出如下图的窗口。窗口中有记录每个VOIP 通话的数据包。

单击选中你所想要看的数据包,然后在点击上图左下角的“Flow”,即可观 察到如下页图所示的呼叫流程。

Page

11

Page

12

10.通话过程中的音频播放

单击选中所要听取的数据包,点击"Player"会自动弹出如下图中的VoIP-RTP

Page

8

8.过滤抓包数据

在左上角的“filter”的左边输入你所需要查看的程序名称,如输入“sip” 并点击“Apply”就能过滤掉你不想看的数据,直接显示有关sip程序的数据

信息。

Page

9

9.查看VOIP呼叫流程

点击任务栏中的Telephony——VoIP Calls,如下图所示。

Page

一、抓包前的准备:

1.安装好Wireshark的抓包工具 2.一台带有监控口的100M交换机 3.将交换机放置在需要抓包设备的上行接口。

Page

1

二、抓包时交换机的使用

1.交换机的上联口与IP PBX设备或其他IP设备的上行网络连接;

2.监控口与带有抓包工具的PC机相连;

3.需要抓包的IP PBX设备连接到1口、2口或3口

此次保存下来的协议条数是

3991明显比第一次保存的条数 46498少十倍多。

Page

24

Player的窗口。

点击“Decode”会弹出下图音频播放窗口。

Page

13

选择播放所需要听取的音频流:如下图上方为IP:192.168.200.104,端口:17024 发送至IP:211.136.111.42,端口:52166的音频流,勾取前面的复选框并点击 “play”按钮。即能听取相印的音频。